Wie KI die ISO-27001-Lückenanalyse vereinfacht

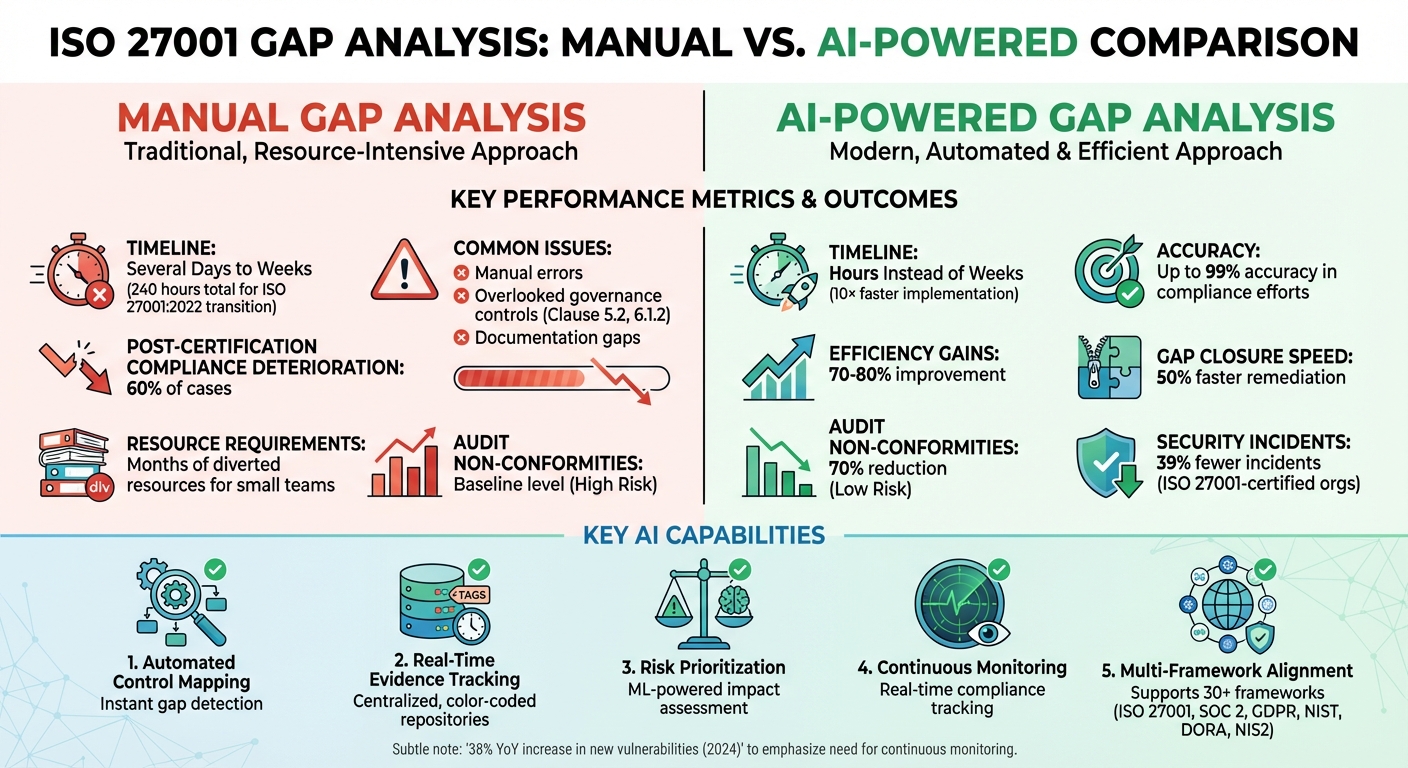

KI-gestützte Tools machen die ISO-27001-Lückenanalyse schneller, genauer und weniger ressourcenintensiv – und verkürzen so die Implementierungszeiträume deutlich.

KI-gestützte Tools machen die ISO-27001-Lückenanalyse schneller, genauer und weniger ressourcenintensiv. Anstatt monatelang manuelle Bewertungen und Tabellenkalkulationen zu erstellen, automatisiert KI den Prozess, identifiziert Lücken in Stunden und verbessert dabei die Genauigkeit. So funktioniert es:

- Automatisierte Kontrollabbildung: KI durchsucht Ihre Richtlinien und Systeme, vergleicht sie mit den ISO-27001-Kontrollen und findet sofort Lücken.

- Echtzeit-Nachweisführung: Zentrale Repositories halten Dokumentationen aktuell und auditbereit, reduzieren Fehler und fehlende Unterlagen.

- Risikopriorisierung: KI bewertet Lücken nach Auswirkung und Eintrittswahrscheinlichkeit, sodass Teams sich auf kritische Probleme konzentrieren können.

- Kontinuierliche Überwachung: KI verfolgt die Compliance in Echtzeit und markiert Abweichungen, sobald sie auftreten.

- Abstimmung mehrerer Frameworks: KI bildet überlappende Kontrollen für SOC 2 vs. ISO 27001, DSGVO und mehr ab – und spart so Zeit und Aufwand.

Wichtigste Erkenntnis: KI reduziert den Zeitaufwand und die Komplexität der ISO-27001-Compliance, hilft Organisationen, sich effizient auf Audits vorzubereiten und verbessert gleichzeitig die Sicherheit. Tools wie ISMS Copilot verkürzen die Implementierungszeiträume deutlich und steigern die Konsistenz der Compliance-Arbeit.

Hauptprobleme bei der ISO-27001-Lückenanalyse

Manuelle Lückenanalysen sind oft ein mühsamer und fehleranfälliger Prozess, bei dem technische Kontrollen im Vordergrund stehen, während wesentliche Governance-Elemente vernachlässigt werden. Hier ein genauerer Blick auf die Herausforderungen dieses Ansatzes – und wie sie Effizienz und Genauigkeit beeinträchtigen.

Manuelle Fehler und zeitintensive Arbeit

Wenn Teams Annex-A-Kontrollen manuell abbilden, sind Fehler fast unvermeidbar. Der Fokus liegt häufig auf offensichtlichen technischen Kontrollen wie Firewalls, Verschlüsselung und Zugriffsprotokollen, während kritische Governance-Anforderungen – etwa die Abbildung von ISO 27001 auf rechtliche Vorgaben in Klausel 5.2 und Klausel 6.1.2 – oft übersehen werden. Das führt zu Verantwortungslücken, in denen niemand klar für bestimmte Kontrollen zuständig ist.

Der Zeitaufwand ist ein weiteres großes Hindernis. Eine manuelle Lückenanalyse kann zwischen mehreren Tagen und Wochen in Anspruch nehmen. Für Organisationen, die auf ISO 27001:2022 umstellen, kann der Prozess insgesamt etwa 240 Stunden beanspruchen. Für kleinere Teams bedeutet das oft, Ressourcen monatelang von den Kerngeschäftsprozessen abzuziehen.

Schwierigkeiten bei der Abstimmung von Sicherheitsmaßnahmen mit Annex A

Die Abstimmung bestehender Sicherheitsmaßnahmen mit den Annex-A-Kontrollen der ISO 27001 ist keine leichte Aufgabe. Organisationen, die gleichzeitig mehrere Frameworks wie SOC 2, NIST und DSGVO umsetzen müssen, haben oft Schwierigkeiten, überlappende Anforderungen in eine einzige, kohärente Kontrollstruktur zu integrieren. Diese Redundanzen können den Prozess um Monate verlängern.

Die Aufgabe wird noch komplexer durch sich weiterentwickelnde Standards. So führt beispielsweise die Umstellung von ISO 27001:2013 auf die Version 2022 neue Kontrollen ein, die spezielles Fachwissen erfordern. Hinzu kommt die organisationsspezifische Kontextualisierung, die eine maßgeschneiderte Anwendung der Kontrollen erfordert. Ohne tiefgreifendes Wissen ist diese Anpassung kaum möglich. Traditionelle Frameworks berücksichtigen zudem oft nicht neue Risiken wie KI-spezifische Probleme – etwa Modell-Poisoning oder die Notwendigkeit algorithmischer Transparenz. Interessanterweise können Organisationen, die bereits nach ISO 27001 zertifiziert sind, sich 30 % bis 40 % schneller an KI-Governance-Standards anpassen als solche, die bei null anfangen.

Begrenzte Ressourcen für kleinere Organisationen

Für kleinere Organisationen verschärfen sich die Herausforderungen durch begrenzte Ressourcen. Ohne dediziertes Governance-, Risiko- und Compliance-Personal (GRC) fehlt diesen Teams oft das nötige Fachwissen, um die Anforderungen der ISO 27001 korrekt zu interpretieren. Budgetbeschränkungen machen es schwer, spezialisierte Berater einzustellen, sodass viele auf generische Vorlagen zurückgreifen, die ein trügerisches Sicherheitsgefühl vermitteln.

Diese Ressourcenknappheit führt häufig zu Fehlallokationen. Kleine Teams investieren möglicherweise zu viel in unnötige Kontrollen, während kritische Lücken übersehen werden. Ohne Automatisierung müssen sie sich darauf verlassen, Nachweise manuell zu verfolgen, Dokumentationen zu aktualisieren und zu hoffen, dass sie vor einem Audit alles abgedeckt haben.

Wie KI die Effizienz der Lückenanalyse verbessert

KI hat den Prozess der Lückenanalyse revolutioniert, indem sie Aufgaben automatisiert, die früher wochenlange manuelle Arbeit erforderten. Statt mühsam Tabellenkalkulationen zu vergleichen oder nach fehlenden Nachweisen zu suchen, können Organisationen sich nun auf KI und ein ISO-27001-Toolkit verlassen, um die Kontrollabbildung und Nachweisführung zu optimieren.

Automatisierte Kontrollabbildung und Lückenerkennung

KI-Tools sind hervorragend darin, bestehende Richtlinien, Verfahren und Systemkonfigurationen zu scannen und sie automatisch mit den Anforderungen der Annex-A-Kontrollen der ISO 27001 abzugleichen. Das macht manuelle Kontrollverfolgung überflüssig. KI kann beispielsweise Diskrepanzen in Echtzeit erkennen und validieren – und dabei Lücken aufdecken, die menschliche Prüfer übersehen könnten. Aufgaben, die früher Wochen dauerten, lassen sich nun in wenigen Stunden erledigen. Einige Plattformen berichten von Effizienzsteigerungen um 70 % bis 80 %. Zudem stellt KI sicher, dass alle Annex-A-Bereiche abgedeckt werden, indem sie sowohl technische Kontrollen als auch Governance-Anforderungen berücksichtigt.

Echtzeit-Nachweiserfassung und Dokumentation

KI-Plattformen vereinfachen die Nachweisführung, indem sie zentrale Repositories nutzen, die Dokumentationen automatisch aktualisieren und verwalten. Diese Systeme weisen farbkodierte Stati zu – grün für konform, gelb für teilweise umgesetzt und rot für kritische Lücken – und verknüpfen Nachweise direkt mit den jeweiligen ISO-27001-Klauseln. Funktionen wie integrierte Versionskontrolle und automatisierte Workflows stellen sicher, dass die Dokumentation ohne manuellen Aufwand aktuell bleibt. Wenn sich Prozesse ändern oder neue Nachweise auftauchen, markiert die KI veraltete Materialien und aktualisiert Prüfpfade automatisch.

Beispiel: Wie ISMS Copilot die Lückenanalyse vereinfacht

ISMS Copilot ist ein gutes Beispiel dafür, wie KI den Prozess der Lückenanalyse verändern kann. Benutzer können Richtlinien in Formaten wie PDF, DOCX oder XLS hochladen, und die Plattform analysiert diese Dokumente mit Natural Language Processing (NLP) auf Annex-A-Kontrollen. Sie identifiziert Lücken – etwa nicht konforme Risikobewertungen oder fehlende Vorfallsreaktionsprotokolle – und erstellt detaillierte Berichte, die spezifische Risikostufen hervorheben.

Ein Einzelhandelsunternehmen, das Daten von Drittanbietern verwaltet, könnte ISMS Copilot beispielsweise nutzen, um Zugriffsprotokolle zu scannen. Die Plattform könnte fehlende, DSGVO-konforme Aufzeichnungen unter Annex A.5 (Informationssicherheitsrichtlinien) markieren und einen aktualisierten, zeitgestempelten Bericht erstellen. Zudem verfolgt sie die Fortschritte bei der Behebung von Lücken in Echtzeit – und verwandelt so einen Prozess, der normalerweise Monate manueller Arbeit erfordert, in eine Angelegenheit von Wochen.

KI-gestützte Risikobewertung und Handlungs-Priorisierung

KI geht über die automatisierte Lückenerkennung hinaus, indem sie Organisationen hilft, Risiken effektiv zu priorisieren. Nicht alle Lücken bergen das gleiche Bedrohungspotenzial. So stellt etwa das Fehlen eines Verschlüsselungsprotokolls für Kundenzahlungsdaten ein weitaus größeres Risiko dar als ein veraltetes internes Schulungsdokument. KI bewältigt diese Aufgabe, indem sie Risikofaktoren mit Hilfe von Machine-Learning-Modellen analysiert, die globale Bedrohungsdaten mit internen Schwachstellen verknüpfen. Diese Systeme konzentrieren sich auf zwei zentrale Dimensionen: die Wahrscheinlichkeit, mit der ein Vorfall eintritt, und das Ausmaß seiner potenziellen Auswirkungen – sei es finanzieller Verlust, Reputationsschaden oder rechtliche Konsequenzen.

Risikobasierte Lückenpriorisierung

KI-gestützte Plattformen helfen Sicherheitsteams, Ressourcen klug einzusetzen, indem sie Lücken nach ihrer Kritikalität einstufen. Anstatt alle Nichtkonformitäten gleich zu behandeln, bewertet KI mit einer 5-Punkte-Skala sowohl die Eintrittswahrscheinlichkeit als auch die Auswirkung. So könnte etwa das Fehlen aktueller Zugriffskontrollen für eine Patientendatenbank eines Gesundheitsdienstleisters als Priorität 1 markiert werden, während ein geringfügiges Dokumentationsproblem in einem wenig genutzten System deutlich niedriger eingestuft wird. Diese Priorisierung ist besonders wichtig, da neue Schwachstellen 2024 im Vergleich zum Vorjahr um 38 % zugenommen haben.

KI hört jedoch nicht bei der Identifizierung auf – sie unterstützt auch bei der Ursachenanalyse. Durch die Erkennung wiederkehrender Probleme – etwa wiederholte Ausfälle im Zugriffsmanagement – kann KI das Problem auf systemische Ursachen zurückverfolgen, wie etwa mangelhafte Change-Management-Prozesse oder unzureichende Schulungen. So stellen Organisationen sicher, dass sie nicht nur oberflächliche Lösungen anwenden, sondern die zugrundeliegenden Probleme angehen.

Maßgeschneiderte Empfehlungen für die Kontrollimplementierung

Sobald Risiken priorisiert sind, generiert KI maßgeschneiderte Aktionspläne, die auf die spezifischen Bedürfnisse der Organisation und die Annex-A-Kontrollen zugeschnitten sind. Dabei handelt es sich nicht um generische Listen, sondern um präzise, kontextbezogene Empfehlungen. Ein KI-System könnte etwa die Implementierung einer Multi-Faktor-Authentifizierung für den Fernzugriff oder die Aktualisierung von Verschlüsselungsprotokollen für ruhende Daten vorschlagen.

"ISMS Copilot X hat unsere ISO-27001-Implementierung revolutioniert. Was Monate gedauert hätte, war in Wochen erledigt – mit besserer Qualität und Konsistenz als bei herkömmlicher Beratung." – Sarah Chen, Informationssicherheitsmanagerin

Mit proprietären Compliance-Bibliotheken liefert ISMS Copilot frameworkspezifische, präzise Anleitungen, die auf den neuesten ISO-27001-Standards basieren.

Kontinuierliche Überwachung und Echtzeit-Compliance-Management

Traditionelle Lückenanalysen bieten nur eine statische Momentaufnahme – und das reicht in heutigen, sich schnell wandelnden Umgebungen nicht aus. Systeme entwickeln sich, Bedrohungen nehmen zu, und Schwachstellen entstehen täglich. Wer sich auf jährliche Lückenanalysen verlässt, entdeckt ernsthafte Probleme möglicherweise erst während eines Audits und muss dann unter Zeitdruck handeln. KI ersetzt dieses veraltete Modell durch einen kontinuierlichen Compliance-Prozess. Durch die aktive Überwachung von Systemen, Richtlinien und Kontrollen in Echtzeit identifiziert und markiert KI Abweichungen, sobald sie auftreten.

Kontinuierliche Lückenidentifikation und -behebung

KI-Tools überwachen kontinuierlich Protokolle, Konfigurationen und Dokumente, um Compliance-Lücken sofort zu erkennen. Wenn etwa Prüfpfade verschwinden (wie in Annex A.12.4 gefordert), markiert das System das Problem und schlägt Korrekturmaßnahmen vor. Dadurch können Behebungszeiträume von Wochen auf wenige Tage reduziert werden. Ohne kontinuierliche Überwachung verschlechtert sich die Compliance nach der Zertifizierung häufig – in 60 % der Fälle. Organisationen, die KI nutzen, berichten von einer 50 % schnelleren Lückenbehebung und einer 70 % geringeren Anzahl an Audit-Nichtkonformitäten. Zudem aktualisiert KI das Risikoregister in Echtzeit, verknüpft Lücken mit Risikostufen und generiert priorisierte Aktionspläne sowie schrittweise Behebungsanleitungen, die auf die spezifischen Bedürfnisse der Organisation zugeschnitten sind.

Integration mehrerer Compliance-Frameworks

KI überwacht nicht nur die ISO-27001-Compliance, sondern vereinfacht auch die gleichzeitige Verwaltung mehrerer Frameworks. Viele Organisationen müssen sich an weitere Standards wie SOC 2, DSGVO, NIST 800-53 oder neuere wie NIS2 oder DORA halten. Die unabhängige Handhabung dieser Frameworks führt oft zu doppelten Bemühungen, verstreuten Dokumentationen und Audit-Müdigkeit. KI löst dieses Problem, indem sie überlappende Kontrollen zwischen den Frameworks abbildet, sodass eine einzige Implementierung mehrere Anforderungen erfüllen kann.

ISMS Copilot unterstützt beispielsweise über 20 Frameworks, darunter ISO 27001, SOC 2, DSGVO, NIST 800-53, DORA und NIS2. Es bildet gemeinsame Kontrollen automatisch ab – etwa Annex A.9.2 (Zugriffskontrolle) aus ISO 27001, die mit SOC2 CC6.1 und Artikel 32 DSGVO überlappt. Das bedeutet, dass eine einzige Bewertung und Behebung mehrere Frameworks abdecken kann. KI zentralisiert die Nachweiserfassung in einem einzigen Dashboard, überwacht die Compliance über Frameworks hinweg kontinuierlich und erstellt auditbereite Berichte für jeden Standard.

Schnellere Audit-Vorbereitung mit KI

KI verändert die Spielregeln für die Audit-Vorbereitung und verwandelt einen einst langwierigen, manuellen Prozess in einen automatisierten, effizienten Ablauf. Traditionell konnte die Vorbereitung auf ein ISO-27001-Zertifizierungsaudit Monate in Anspruch nehmen – Zeit, die für die Zusammenstellung von Nachweisen und die Organisation von Dokumentationen benötigt wurde. Heute stellt KI sicher, dass Dokumentationen stets aktuell sind, Nachweise ordentlich organisiert bleiben und potenzielle Probleme frühzeitig behoben werden.

Automatisierte auditbereite Dokumentation

Die Zeiten, in denen manuell Audit-Dokumentation zusammengestellt werden musste, sind vorbei. KI-Tools übernehmen die Hauptarbeit und generieren standardisierte, auditbereite Berichte, die perfekt auf die Annex-A-Kontrollen abgestimmt sind. Das macht lästiges Querverweisen oder Formatieren überflüssig. ISMS Copilot kann etwa komplexe Richtlinien wie „Akzeptable Nutzung“ oder „Berechtigter Zugriff“ in nur wenigen Minuten erstellen – eine Aufgabe, die früher Stunden dauerte.

KI hört jedoch nicht beim Erstellen von Dokumenten auf – sie überprüft auch hochgeladene Dateien wie PDFs, Word-Dokumente und Excel-Tabellen, um Lücken zu erkennen und sicherzustellen, dass bestehende Nachweise mit den Framework-Kontrollen übereinstimmen. Noch besser: Sie bildet überlappende Anforderungen zwischen Frameworks wie ISO 27001, SOC 2 und NIST ab und ermöglicht so eine „Einmal erstellen, überall konform“-Strategie. Das bedeutet, dass eine einzige Dokumentation mehrere Audits abdecken kann – und redundante Arbeit entfällt.

Unterstützung bei internen Audits und weniger Nichtkonformitäten

KI bereitet Organisationen nicht nur auf Audits vor – sie hilft ihnen auch, interne Reviews erfolgreich zu bestehen. Durch die Analyse von Auditberichten und Risikobewertungen identifiziert KI potenzielle Nichtkonformitäten, bevor externe Auditoren eintreffen. Zudem liefert sie umsetzbare Rückmeldungen zur Implementierung und hilft so, Lücken im Sicherheitsmanagementsystem zu schließen.

"Ich war überrascht von der Geschwindigkeit der Antworten und der Präzision der Umsetzungsschritte." – Ramona D., Senior Cybersecurity Consultant

KI stellt zudem sicher, dass Nachweise ausreichen, um spezifische Framework-Anforderungen zu erfüllen. Durch die Trennung digitaler Arbeitsbereiche für verschiedene Audit-Zyklen oder Kunden verhindert sie, dass Daten vermischt werden, und bietet für jede Prüfung eine saubere Grundlage. Das Ergebnis? Schnellere, gründlichere interne Audits, die Organisationen optimal auf externe Zertifizierungen vorbereiten.

Fazit

Die ISO-27001-Lückenanalyse muss kein langwieriger, fehleranfälliger Prozess sein. KI hat das Spiel verändert, indem sie die Kontrollabbildung automatisiert, manuelle Fehler reduziert und sich auf die Risiken mit der größten Auswirkung konzentriert. Statt in Dokumentationen zu versinken, können sich Organisationen darauf konzentrieren, kritische Probleme zu beheben – etwa fehlende Vorfallsreaktionspläne oder unvollständige Sicherheitsmaßnahmen für Lieferanten.

Der Wechsel von einmaligen Bewertungen zu kontinuierlicher Überwachung macht Compliance zu einer dauerhaften Praxis statt zu einem hektischen Vor-Audit-Prozess. KI-Tools erleichtern dies, indem sie Nachweise in Echtzeit verfolgen, Anforderungen über Frameworks wie SOC 2 und NIST hinweg abstimmen und Dokumentationen stets auditbereit halten.

Zudem entstehen spezialisierte Tools, die die Compliance weiter vereinfachen. ISMS Copilot ist etwa ein KI-gestützter Compliance-Assistent, der mit praktischem Fachwissen entwickelt wurde. Er kann Richtlinien in Minuten erstellen, Lücken in hochgeladenen Dokumenten erkennen und unterstützt über 20 Frameworks mit einer „Einmal erstellen, überall konform“-Methodik. Im Gegensatz zu generischen KI-Systemen liefert ISMS Copilot strukturierte, präzise Ausgaben – ohne das Risiko, falsche Sicherheitskontrollen zu generieren.

Organisationen, die KI für die Lückenanalyse nutzen, profitieren von messbaren Vorteilen: weniger Nichtkonformitäten, schnellere Audits und verbesserte Sicherheit. Tatsächlich berichten ISO-27001-zertifizierte Organisationen von 39 % weniger Sicherheitsvorfällen. Automatisierung spart nicht nur Zeit, sondern stärkt auch die Resilienz der Sicherheit. Ob Sie als Beraterin mehrere Kunden managen oder als kleines Team an Ihrer ersten Zertifizierung arbeiten – KI verwandelt die Lückenanalyse in einen handhabbaren, kontinuierlichen Prozess, der Ihre Sicherheitsbemühungen verstärkt.

FAQs

Welche Eingaben benötigt KI für eine ISO-27001-Lückenanalyse?

Damit KI effektiv für die ISO-27001-Compliance eingesetzt werden kann, benötigt sie spezifische Eingaben aus Ihrer Organisation. Dazu gehören Details wie der Kontext Ihrer Organisation, der Umfang Ihrer Compliance-Bemühungen, bestehende Richtlinien, Kontrollanforderungen, Risikobewertungen und relevante Dokumentation. Diese Eingaben ermöglichen es der KI, Lücken zu identifizieren und maßgeschneiderte Erkenntnisse für Ihre Compliance-Bedürfnisse zu liefern.

Wie kann ich KI-Ergebnisse vor einem ISO-27001-Audit validieren?

Um die Genauigkeit von KI-generierten Ausgaben – wie Lückenanalysen oder Richtlinienentwürfen – zu gewährleisten, beginnen Sie mit einer internen Überprüfung. Vergleichen Sie diese Ausgaben mit den ISO-27001-Standards und Ihrer bestehenden Dokumentation, um Diskrepanzen zu identifizieren. Bei komplexeren Bereichen ist es ratsam, Fachexperten oder Auditoren hinzuzuziehen, die tiefere Einblicke und Validierung bieten können. Tools wie ISMS Copilot, die speziell für ISO 27001 entwickelt wurden, können dabei helfen. Sie bieten maßgeschneiderte Anleitungen und Vorlagen, um den Prozess zu optimieren, Fehler zu minimieren und Sie vor dem Audit auf Kurs zu halten.

Wie starte ich kontinuierliche Compliance nach meiner ersten Lückenanalyse?

Um kontinuierliche Compliance einzuführen, können Tools wie ISMS Copilot helfen, Ihr Informationssicherheits-Managementsystem (ISMS) zu verfeinern. Beginnen Sie damit, Ihr System neu zu bewerten, um Bereiche zu identifizieren, die Verbesserungen benötigen. Priorisieren Sie dann Maßnahmen basierend auf dem Risikoniveau und planen Sie die notwendigen Aktualisierungen.

Machen Sie es sich zur Gewohnheit, Ihre Kontrollen, Richtlinien und Risikobewertungen regelmäßig zu überprüfen und zu aktualisieren. Mit KI können Aufgaben automatisiert, maßgeschneiderte Anleitungen bereitgestellt und die Ausrichtung mit dem PDCA-Zyklus (Plan-Do-Check-Act) der ISO 27001 optimiert werden. Dieser Ansatz stellt sicher, dass Ihr ISMS effektiv und anpassungsfähig bleibt, während die Zeit vergeht.

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.