Guide ISO 27001 avec l'IA : partie 8 - Évaluation des risques

Réaliser des évaluations des risques de sécurité de l'information avec le Copilot

Introduction :

Réaliser des évaluations des risques de sécurité de l'information est une composante cruciale du processus ISO 27001. Cela implique l'identification, l'analyse et l'évaluation des risques liés à la sécurité de l'information pour s'assurer qu'ils sont gérés de manière appropriée au sein de l'organisation. La complexité liée à l'identification des menaces et vulnérabilités potentielles sur différents actifs peut être accablante. Cependant, l'ISMS Copilot simplifie ce processus en guidant les organisations à chaque étape de l'évaluation des risques. Ce guide illustrera comment utiliser le Copilot pour mener des évaluations complètes des risques de sécurité de l'information, y compris des invites spécifiques pour maximiser son utilité.

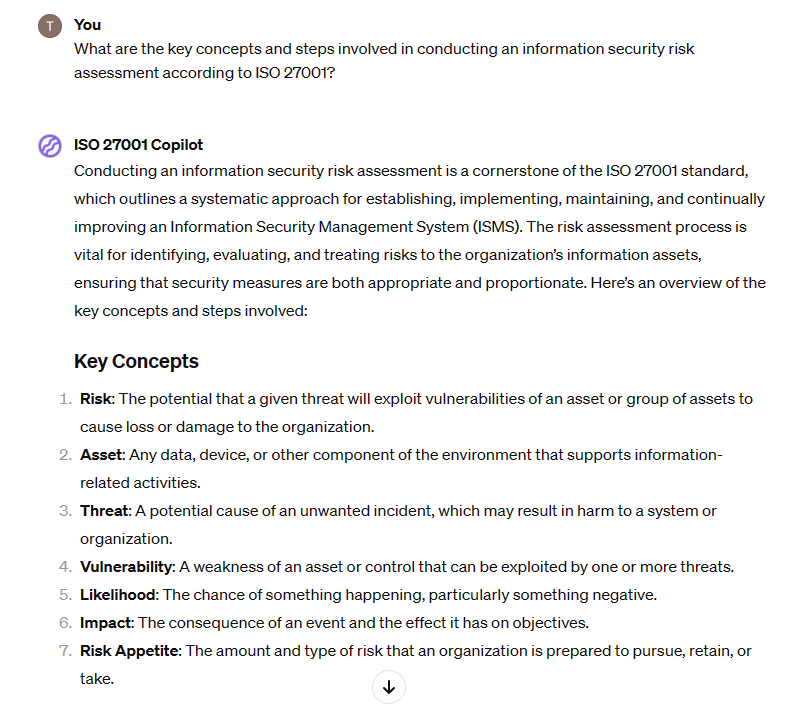

Comprendre les concepts d'évaluation des risques :

Maîtriser les concepts fondamentaux de l'évaluation des risques est essentiel avant de se lancer dans le processus.

- Action : Engagez un dialogue avec le Copilot pour clarifier les bases de l'évaluation des risques.

- Exemple d'invite : "Quels sont les concepts clés et les étapes impliqués dans la réalisation d'une évaluation des risques de sécurité de l'information selon ISO 27001 ?"

Le Copilot ISMS expliquant le processus d'identification, d'analyse et d'évaluation des risques, ainsi que l'importance de chaque étape.

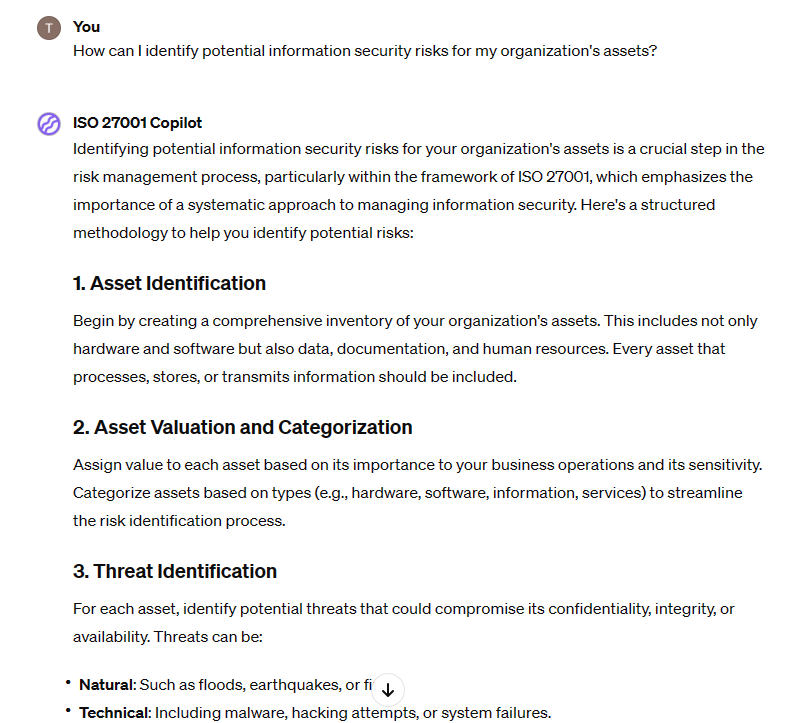

Identifier les risques de sécurité de l'information :

La première phase de l'évaluation des risques consiste à identifier les risques potentiels pouvant affecter vos actifs informationnels.

- Action : Utilisez le Copilot pour identifier les menaces courantes et spécifiques à vos actifs informationnels.

- Exemple d'invite : "Comment puis-je identifier les risques potentiels de sécurité de l'information pour les actifs de mon organisation ?"

Une liste des risques courants de sécurité de l'information fournie par l'ISMS Copilot, ainsi que des conseils pour identifier les risques spécifiques au contexte de votre organisation.

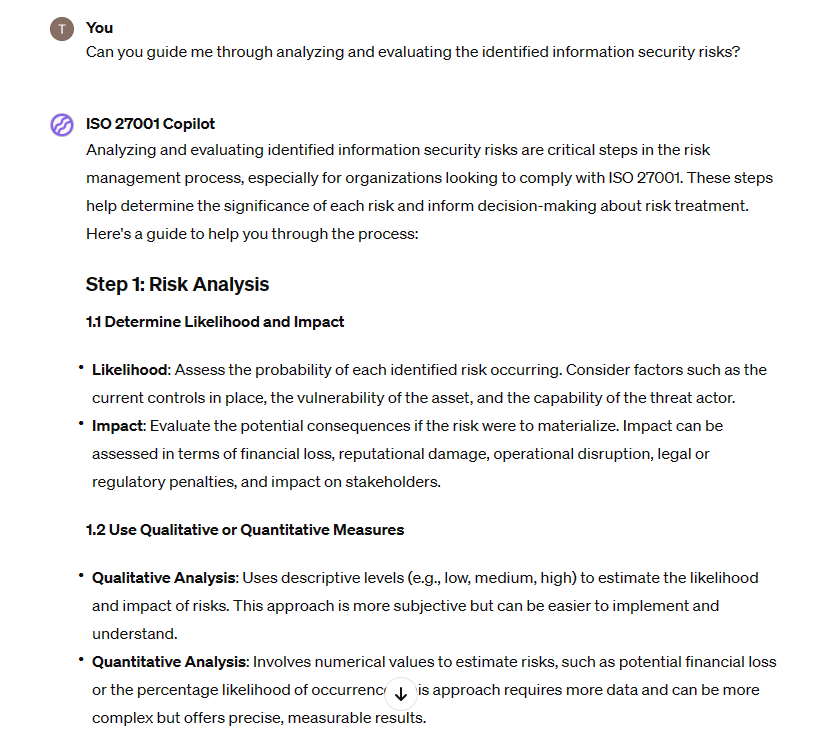

Analyser et évaluer les risques :

Une fois identifiés, les risques doivent être analysés pour déterminer leur impact et leur probabilité potentiels, puis évalués pour décider comment les traiter.

- Action : Demandez au Copilot des conseils pour analyser et évaluer les risques identifiés.

- Exemple d'invite : "Pouvez-vous me guider dans l'analyse et l'évaluation des risques de sécurité de l'information identifiés ?"

Le Copilot ISMS fournissant une méthodologie pour l'analyse et l'évaluation des risques, incluant les critères d'évaluation de l'impact et de la probabilité.

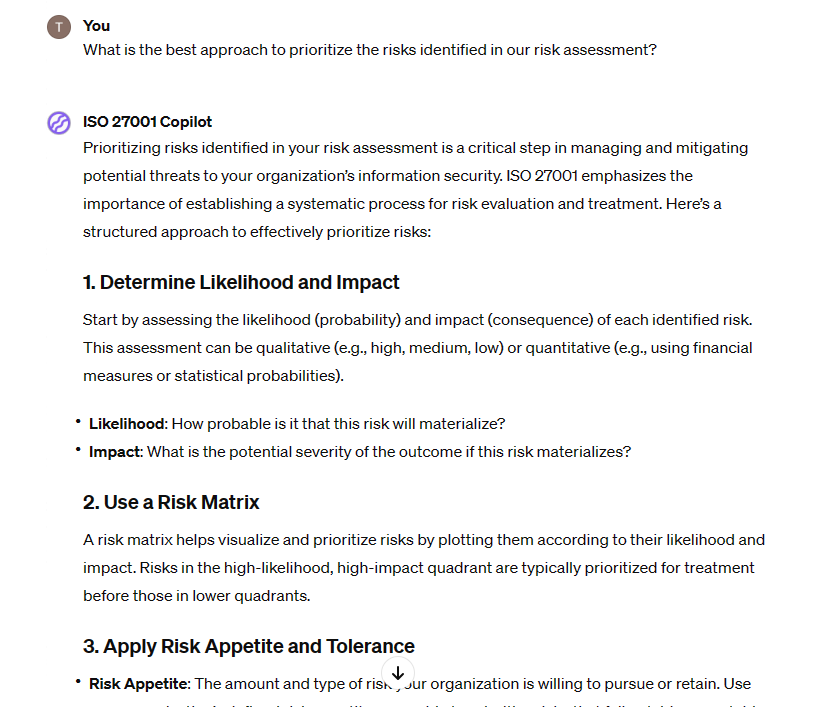

Prioriser les risques :

Sur la base de l'évaluation, les risques doivent être priorisés pour déterminer lesquels nécessitent une attention immédiate et des ressources.

- Action : Consultez le Copilot pour savoir comment prioriser efficacement les risques.

- Exemple d'invite : "Quelle est la meilleure approche pour prioriser les risques identifiés dans notre évaluation des risques ?"

Stratégies et méthodologies suggérées par l'ISMS Copilot pour prioriser les risques, incluant une matrice ou un système de scoring.

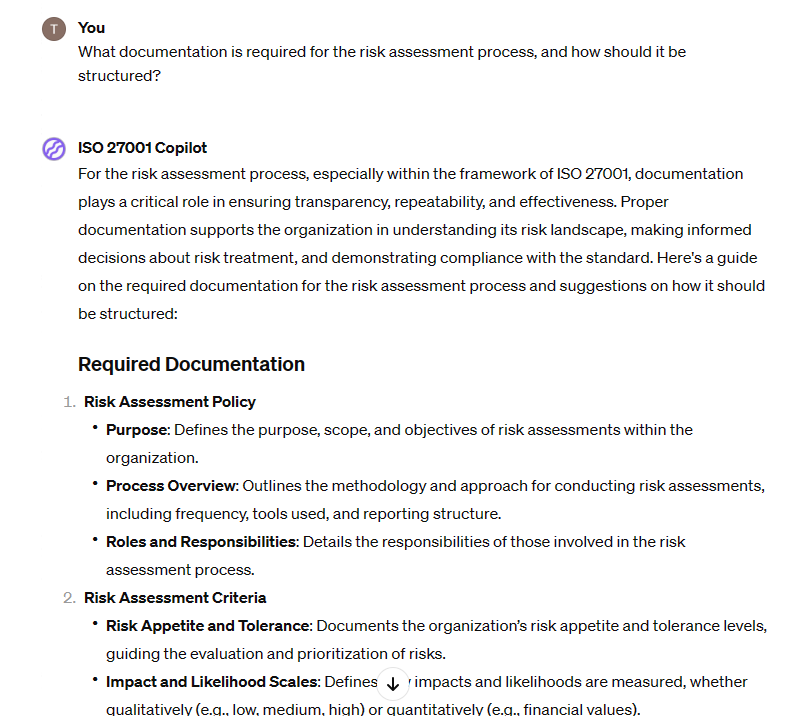

Documenter le processus d'évaluation des risques :

Documenter chaque étape du processus d'évaluation des risques est une exigence clé d'ISO 27001, garantissant transparence et responsabilité.

- Action : Interagissez avec le Copilot pour apprendre les meilleures pratiques en matière de documentation de l'évaluation des risques.

- Exemple d'invite : "Quelle documentation est requise pour le processus d'évaluation des risques, et comment doit-elle être structurée ?"

Le Copilot ISMS offrant un modèle ou des directives pour la documentation de l'évaluation des risques, incluant les détails nécessaires et le format.

Conclusion :

Réaliser une évaluation des risques de sécurité de l'information est un processus détaillé et critique pour toute organisation visant la conformité ISO 27001. Utiliser l'ISMS Copilot peut considérablement simplifier ce processus, depuis la compréhension des concepts de base jusqu'à la documentation des résultats. Les invites fournies dans ce guide sont conçues pour vous aider à communiquer efficacement avec le Copilot, garantissant une évaluation des risques complète et conforme.

Prochaines étapes :

Une fois l'évaluation des risques terminée, l'étape suivante consiste à développer un plan de traitement des risques. Notre prochain guide explorera comment l'ISMS Copilot peut aider à formuler un plan de traitement des risques efficace, garantissant que les risques identifiés sont gérés conformément à l'appétence pour le risque et aux exigences de conformité de votre organisation.

Ce guide met l'accent sur une approche structurée pour réaliser des évaluations des risques de sécurité de l'information, en exploitant l'ISMS Copilot pour naviguer dans les complexités de ce processus essentiel.

Vous êtes curieux ? Commencez avec l'ISMS Copilot dès maintenant.

Articles connexes

Comment l'ISMS favorise la réussite de la certification ISO 27001

ISO 27001 et ISMS expliqués : Étapes pour garantir la sécurité des données

Découvrez comment l'ISO 27001 et les systèmes de management de la sécurité de l'information (ISMS) protègent vos données sensibles.

Qu'est-ce qu'un ISMS dans la norme ISO 27001 ? Un guide complet pour débutants

Découvrez comment un Système de Management de la Sécurité de l'Information (SMSI) structure la protection des données et assure la conformité ISO 27001.