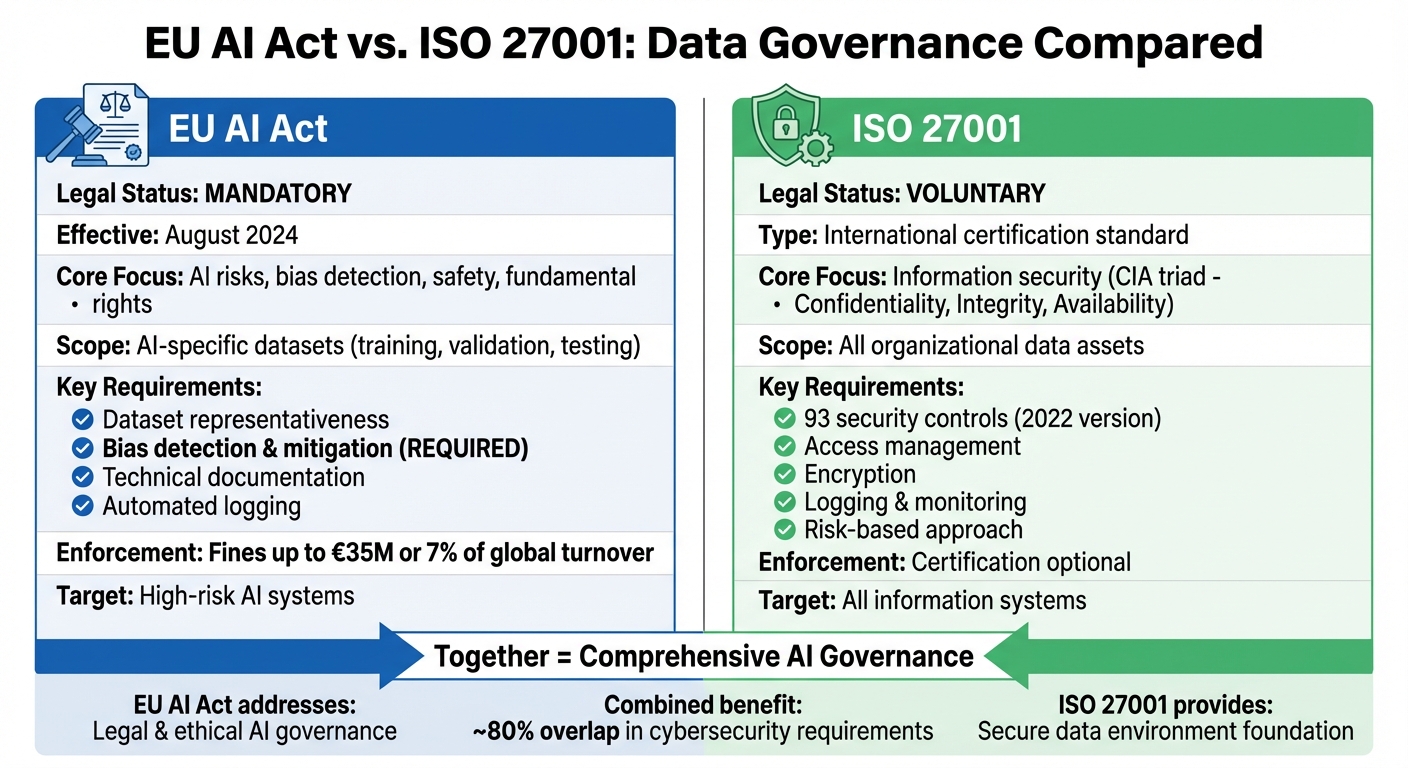

EU AI Act vs. ISO 27001: Vergleich der Daten-Governance

Kombinieren Sie die Regeln des EU AI Act zu Verzerrung, Transparenz und Datenqualität mit dem ISMS von ISO 27001, um eine integrierte, prüfbare KI-Daten-Governance aufzubauen.

Der EU AI Act und ISO 27001 gehen Daten-Governance unterschiedlich an, können aber zusammenarbeiten, um KI-Systeme effektiv zu verwalten.

- EU AI Act: Eine verbindliche Verordnung (wirksam ab August 2024), die sich auf KI-Risiken, Erkennung von Verzerrungen und Datenqualität konzentriert. Pflichten wie Repräsentativität von Datensätzen und Minderung von Verzerrungen werden durchgesetzt, insbesondere für Hochrisiko-KI-Systeme.

- ISO 27001: Ein freiwilliger internationaler Standard, der Datensicherheit durch ein Informationssicherheits-Managementsystem (ISMS) gewährleistet. Er betont Vertraulichkeit, Integrität und Verfügbarkeit aller Datenbestände, nicht nur KI-spezifischer Daten.

Hauptunterschied: Der EU AI Act behandelt rechtliche und ethische KI-Governance, während ISO 27001 sich auf die Absicherung von Datenumgebungen konzentriert. Zusammen bieten sie einen strukturierten Ansatz für Compliance und Sicherheit von KI-Systemen.

Schneller Vergleich:

| Merkmal | EU AI Act | ISO 27001 |

|---|---|---|

| Rechtlicher Status | Verbindlich | Freiwillig |

| Fokus | KI-Risiken, Verzerrung, Sicherheit | Datensicherheit (CIA) |

| Umfang | KI-spezifische Datensätze | Alle organisationalen Daten |

| Verzerrungsminderung | Erforderlich | Nicht adressiert |

| Durchsetzung | Strafen bis zu 35 Mio. € oder 7% | Zertifizierung optional |

EU AI Act vs ISO 27001: Wesentliche Unterschiede in der Daten-Governance

Der EU AI Act erklärt: Compliance im Jahr 2025 meistern – Data Leaders Unscripted

EU AI Act: Daten-Governance für Hochrisiko-KI-Systeme

Der EU AI Act verfolgt einen maßgeschneiderten Ansatz zur Regulierung von KI-Systemen, mit strengeren Regeln für Hochrisiko-Anwendungen. Artikel 10, der ab dem 2. August 2026 durchsetzbar wird, legt spezifische Pflichten für diese Systeme fest, und Nicht-Compliance wird mit Strafen geahndet.

Anforderungen an Hochrisiko-KI-Systeme

Gemäß Artikel 10 müssen Datensätze, die zum Trainieren, Validieren und Testen verwendet werden, strenge Standards erfüllen. Sie müssen relevant, repräsentativ, möglichst fehlerfrei und vollständig für ihren vorgesehenen Zweck sein. Diese Datensätze sollten die Populationen und Umgebungen, in denen das KI-System eingesetzt wird, genau widerspiegeln und alle anwendbaren Kontexte berücksichtigen.

Die Bekämpfung von Verzerrungen ist eine kritische Anforderung. Anbieter müssen Datensätze auf Verzerrungen prüfen, die Gesundheit, Sicherheit oder Grundrechte beeinträchtigen könnten. Es müssen Maßnahmen zur Erkennung, Verhinderung und Minderung dieser Verzerrungen implementiert werden. Dies ist besonders wichtig, wenn KI-Ausgaben zukünftige Eingaben beeinflussen können, was möglicherweise diskriminierende Muster verstärkt. Um Risiken zu minimieren, müssen Organisationen Schutzmaßnahmen wie Pseudonymisierung ergreifen und sicherstellen, dass Daten nach Korrekturen gelöscht werden.

Die Dokumentation ist ein weiterer Schwerpunkt. Anbieter müssen den Lebenszyklus ihrer Daten akribisch verfolgen, von Designentscheidungen und Datenquellen bis hin zu Prozessen wie Labeling, Bereinigung und Anreicherung. Sie müssen Datenlücken identifizieren, Annahmen dokumentieren und die Eignung des Datensatzes für den vorgesehenen Zweck bestätigen. Bei Systemen, die kein Modelltraining umfassen, gelten diese Standards nur für Testdatensätze.

Governance-Rahmenwerke und Durchsetzung

Um die Einhaltung dieser Daten-Governance-Regeln sicherzustellen, etabliert der EU AI Act formelle Durchsetzungsmechanismen. Im Gegensatz zu freiwilligen Richtlinien legt der Act verbindliche Pflichten für jede Organisation fest, die Hochrisiko-KI-Systeme auf dem EU-Markt einführt. Die Überwachung erfolgt auf Unionsebene – durch Einrichtungen wie das AI Office und den Europäischen Ausschuss für künstliche Intelligenz – sowie auf nationaler Ebene durch benannte nationale zuständige Behörden. Diese Behörden haben die Befugnis, technische Dokumentationen anzufordern, Systeme zu bewerten und bei Nicht-Compliance Korrekturmaßnahmen durchzusetzen.

Organisationen müssen strukturierte Governance-Rahmenwerke implementieren, die alle Phasen ihrer Datenpipelines abdecken. Dazu gehören standardisierte Protokolle für die Datenvorbereitung, regelmäßige Verzerrungsprüfungen und Pläne zur Marktüberwachung nach der Bereitstellung, um die Systemleistung zu bewerten. Bestimmte Praktiken, wie das ungerichtete Scraping von Gesichtsbildern aus dem Internet zum Aufbau von Gesichtserkennungsdatenbanken, sind im Act explizit verboten. Da die Durchsetzungsfristen näher rücken, könnte die Behandlung von Artikel 10 als einfache Checkliste schwerwiegende Folgen haben.

ISO 27001: Daten-Governance und Sicherheitskontrollen

ISO 27001 spielt eine Schlüsselrolle neben dem EU AI Act, indem es sich auf Datenschutz konzentriert. Seine Grundlage liegt im CIA-Dreiklang: Vertraulichkeit (Sicherung, dass nur autorisierte Benutzer auf Daten zugreifen können), Integrität (Aufrechterhaltung der Genauigkeit und Vollständigkeit von Daten) und Verfügbarkeit (Sicherung des Zugriffs auf Daten bei Bedarf). Dieses technologieneutrale Rahmenwerk gilt universell, unabhängig davon, ob Sie Kundendaten, Finanzdaten oder Datensätze für das KI-Training schützen. Durch die Konzentration auf robuste Datensicherheitspraktiken bietet ISO 27001 eine solide Basis für die Verwaltung von KI-spezifischen Datenworkflows.

Kernanforderungen an die Daten-Governance

Die Aktualisierung von ISO 27001 aus dem Jahr 2022 organisiert ihre 93 Sicherheitskontrollen in vier Hauptkategorien: Organisatorisch, Personenbezogen, Physische und Technologische. Diese Kontrollen decken kritische Bereiche wie Zugriff, Verschlüsselung, Überwachung und Risiken durch Dritte ab. Einige wichtige Highlights sind:

- Zugriffsmanagement (Anhang A.9): Sicherstellung, dass nur autorisierte Personen Daten anzeigen, ändern oder löschen können.

- Kryptographie (Anhang A.10): Schutz sensibler Daten durch Verschlüsselung, sowohl im Ruhezustand als auch während der Übertragung.

- Protokollierung und Überwachung (Anhang A.12): Nachverfolgung von Zugriffen und Aktionen mithilfe von Prüfpfaden.

- Lieferantensicherheit (Anhang A.15): Minderung von Risiken, die mit Drittanbietern verbunden sind, die Daten verarbeiten.

Im Gegensatz zum EU AI Act, der spezifische Regeln für Hochrisiko-KI-Systeme vorschreibt, betont ISO 27001 einen risikobasierten Ansatz. Organisationen identifizieren potenzielle Bedrohungen für ihre Daten und wenden maßgeschneiderte Kontrollen an. Eine Umfrage von Gartner aus dem Jahr 2024 ergab, dass Unternehmen, die automatisierte Compliance-Plattformen nutzen, ihre Audit-Zyklen um 39 % reduzierten. Dieser Wandel hin zu einer „lebendigen Compliance“, wie Mark Sharron von ISMS.online es beschreibt, konzentriert sich auf die Echtzeitsammlung von Nachweisen statt auf statische Dokumentation. Diese Kontrollen verbessern nicht nur die Datensicherheit, sondern optimieren auch deren Integration in KI-Systeme.

Anwendbarkeit auf KI-Datenpipelines

Das Rahmenwerk von ISO 27001 eignet sich natürlich für KI-Systeme. Seine Vermögenskontrollen (Anhang A.8) verlangen von Organisationen, ihre Informationsbestände zu inventarisieren, nach Sensitivität zu klassifizieren und ordnungsgemäße Handhabungsverfahren zu definieren. In KI-Umgebungen umfasst dies die Katalogisierung von Trainingsdatensätzen, Validierungssets und Modellgewichten neben herkömmlichen Datenbeständen.

Spezifische Aufgaben zur Datenvorbereitung – wie Bereinigung, Labeling und Anreicherung – fallen unter „Handhabung von Vermögenswerten“ (A.8.2.3). Sichere Datensatzübertragungen zwischen Umgebungen werden durch Kontrollen wie „Physische Medienübertragung“ (A.8.3.3) und Kommunikationssicherheit geleitet. Gleichzeitig stellen Betriebssicherheit (Anhang A.12) und Systementwicklung (Anhang A.14) Kontrollen die sichere Datenverarbeitung, ein effektives Changemanagement und die allgemeine Integrität von KI-Pipelines sicher.

Wie Pansy von Sprinto erklärt:

„ISO 27001 schützt das System, und ISO 42001 steuert die Entscheidungen.“

Dieser Unterschied ist entscheidend. Während ISO 27001 sich auf die Absicherung der Datenpipeline konzentriert, behandelt der EU AI Act umfassendere Anliegen wie Fairness und Erklärbarkeit von KI-Ausgaben. Zusammen bilden sie einen komplementären Ansatz zur effektiven Verwaltung von KI-Systemen.

sbb-itb-4566332

Vergleich von EU AI Act und ISO 27001: Daten-Governance

Dieser Abschnitt geht darauf ein, wie der EU AI Act und ISO 27001 Daten-Governance über den KI-Lebenszyklus hinweg angehen, wobei ihre Unterschiede und Überschneidungen hervorgehoben werden.

Vergleich der Merkmale

Der EU AI Act und ISO 27001 verfolgen unterschiedliche Wege, wenn es um Daten-Governance geht. Der EU AI Act ist eine verbindliche Verordnung, deren Nicht-Einhaltung verbotener Praktiken zu Strafen von bis zu 35.000.000 € oder 7 % des weltweiten Jahresumsatzes führen kann. ISO 27001 hingegen ist ein freiwilliger Zertifizierungsstandard, den Organisationen anwenden, um ihr Engagement für Sicherheit zu demonstrieren.

Der EU AI Act priorisiert Sicherheit, Grundrechte und Verzerrungsprävention, insbesondere für Hochrisiko-KI-Systeme. ISO 27001 hingegen konzentriert sich auf den Schutz aller Informationsbestände durch den CIA-Dreiklang – Vertraulichkeit, Integrität und Verfügbarkeit. Während der EU AI Act die Bedeutung fehlerfreier und repräsentativer Trainingsdatensätze betont, ist ISO 27001 stärker darauf fokussiert, die allgemeine Datensicherheit zu gewährleisten.

| Merkmal | EU AI Act (Hochrisiko-KI) | ISO 27001 |

|---|---|---|

| Rechtlicher Status | Verbindlich | Freiwillig |

| Kernfokus | Sicherheit, Grundrechte, Verzerrung | Informationssicherheit (CIA) |

| Datenabdeckung | Trainings-, Validierungs-, Testdatensätze | Alle Informationsbestände |

| Verzerrungsanforderung | Verbindliche Erkennung und Minderung | Nicht explizit adressiert |

| Sicherheitskontrollen | KI-Robustheit und Cybersicherheit | 93 Kontrollen (Version 2022) |

| Dokumentation | Technische Dokumentation & Konformitätsbewertung | ISMS-Handbuch, Anwendbarkeitserklärung |

Der nächste Schritt besteht darin zu sehen, wie diese Rahmenwerke mit den Phasen des KI-Datenlebenszyklus übereinstimmen.

Phasen des KI-Datenlebenszyklus

Wenn sie auf den KI-Datenlebenszyklus abgebildet werden, werden die Unterschiede zwischen dem EU AI Act und ISO 27001 noch deutlicher. Beispielsweise verlangt Artikel 10 des EU AI Act klare Transparenz über Herkunft und Zweck der Daten während der Beschaffung. ISO 27001 behandelt dies durch Vermögensverwaltung und Lieferantenkontrollen. Allerdings adressiert ISO 27001 keine Verzerrungsminderung, sodass Organisationen separate Workflows für die KI-Governance erstellen müssen.

| Lebenszyklusphase | Verpflichtungen des EU AI Act (Art. 10) | ISO 27001-Kontrollen (Anhang A) |

|---|---|---|

| Beschaffung | Herkunft der Daten, ursprünglicher Erhebungszweck | Vermögensverwaltung, Lieferantenbeziehungen |

| Labeling/Vorbereitung | Annotation, Labeling, Bereinigung, Aggregation | Informationsklassifizierung, Datenmaskierung |

| Training/Validierung | Bewertung der Repräsentativität, Identifikation von Datenlücken | Sichere Entwicklungsumgebung, Changemanagement |

| Verzerrungsminderung | Erkennung und Korrektur verbotener Diskriminierung | Nicht anwendbar (erfordert separate KI-Governance) |

| Aufbewahrung | Löschung besonderer Daten nach Verzerrungskorrektur | Aufbewahrung und Entsorgung von Informationsbeständen |

Überschneidungen und Unterschiede

Während beide Rahmenwerke einige Gemeinsamkeiten aufweisen, erfüllen sie unterschiedliche Zwecke. Beide verlangen beispielsweise Protokollierung und Zugriffskontrollen, aber ihre Ziele unterscheiden sich. Der EU AI Act schreibt „automatisch generierte Protokolle“ vor, um KI-Entscheidungen auf ihre Datenquellen zurückverfolgen zu können (Artikel 12), während ISO 27001 Protokollierung für Sicherheitsüberwachung und Incident-Response nutzt. Organisationen mit gut etablierten ISMS-Implementierungen erfüllen möglicherweise bereits bis zu 80 % der Cybersicherheitsanforderungen des EU AI Act und haben damit einen Vorsprung.

Der Hauptunterschied liegt in Datenqualität versus Datensicherheit. Der EU AI Act erlaubt die Verarbeitung sensibler personenbezogener Daten – wie ethnische Zugehörigkeit, Religion und Gesundheit – zur Verzerrungserkennung. Im Gegensatz dazu wendet ISO 27001 allgemeinere Kontrollen zum Schutz sensibler Daten an. Wie Gnanendra Reddy, Lead-Auditor für ISO/IEC 27001, treffend erklärt:

„Der EU AI Act ist das Regelwerk und ISO/IEC 42001 das Betriebssystem, das Compliance wiederholbar und prüfbar macht.“

Aufbau eines integrierten Daten-Governance-Modells

Der EU AI Act definiert das „Was“, während ISO 27001 das „Wie“ liefert, indem es ein solides operatives Rahmenwerk etabliert. Zusammen schaffen sie eine nahtlose Grundlage für die Abbildung von Anforderungen und die Vereinfachung der Implementierung.

Abbildung der Anforderungen des EU AI Act auf ISO 27001-Kontrollen

Um einen klaren und nachvollziehbaren Prozess zu etablieren, können Organisationen die Anforderungen des EU AI Act mit den ISO 27001-Kontrollen abgleichen. Beispielsweise lässt sich die Vorgabe des Artikels 10 zur Dokumentation von Datenherkunft und Erhebungszweck (Artikel 10[2b]) mit den Vermögensverwaltungskontrollen (A.8) in ISO 27001 verknüpfen, die bereits die Inventarisierung von Informationsbeständen betonen. Ebenso passen die Anforderungen an Datenvorbereitung, Labeling und Bereinigung zu den Betriebssicherheitskontrollen (A.12), um sicherzustellen, dass Datenverarbeitung und -transformation gut reguliert sind.

| Anforderung des EU AI Act (Art. 10) | Relevante ISO 27001-Kontrolldomäne | Operative Maßnahme |

|---|---|---|

| Datenerfassung & Herkunft (2b) | Vermögensverwaltung (A.8) | Katalogisierung von Datenquellen und Dokumentation ihres Zwecks. |

| Datenvorbereitung/Labeling (2c) | Betriebssicherheit (A.12) | Verwendung kontrollierter Methoden für Annotation und Bereinigung. |

| Verzerrungserkennung & Minderung (2f, 2g) | Risikobewertung (A.12.6 / A.14.2) | Durchführung technischer Tests und Dokumentation von Minderungsmaßnahmen. |

| Technische Dokumentation (Art. 11) | Dokumentation (A.5 / A.18) | Pflege versionskontrollierter Modellkarten und Designaufzeichnungen. |

| Protokollierung & Aufzeichnung (Art. 12) | Protokollierung und Überwachung (A.12.4) | Definition risikobasierter Protokollierungsrichtlinien und Zugriffskontrollen. |

Durch die Erstellung einer Anforderungs-zu-Test-Matrix, die Artikel des EU AI Act mit Kontrollen und damit verbundenen Tests verknüpft, wird Compliance zu einem strukturierten und nachverfolgbaren Prozess. Beispielsweise umfassen Protokollierungsanforderungen typischerweise Aufbewahrungsfristen von 180 bis 365 Tagen, was beide Rahmenwerke in Einklang bringt.

Sobald diese Abbildungen etabliert sind, verschiebt sich der Fokus auf die Integration dieser Kontrollen in den täglichen Arbeitsablauf.

Implementierung der KI-Daten-Governance

Die Kombination dieser Rahmenwerke verwandelt Compliance von einer Checkliste in ein kohärentes, operatives System. Durch den Aufbau auf Ihrem bestehenden ISMS-Rahmenwerk und die Nutzung des PDCA-Zyklus (Plan-Do-Check-Act) können Sie KI-spezifische Kontrollen integrieren, ohne bei Null anfangen zu müssen. Dazu könnte gehören:

- Erweiterung der Lieferantenmanagementprozesse, um Lieferanten von KI-Trainingsdaten abzudecken.

- Implementierung einer kontinuierlichen Überwachung zur Erkennung von Modelldrift.

- Regelmäßige Überprüfungen zur Identifikation und Behebung von Verzerrungen.

Das „Drei-Linien-Modell“ eignet sich gut für die KI-Governance. In diesem Modell managen operative Teams Risiken während der Entwicklung (1. Linie), Risiko- und Rechtsteams bieten Aufsicht (2. Linie), und die interne Revision führt unabhängige Prüfungen durch (3. Linie). Ein zentrales Modellinventar wird für die Nachverfolgung von Metadaten wie Datentypen, Algorithmen und Bereitstellungskontexten unerlässlich. Dies ist besonders wichtig, da eine Studie aus dem Jahr 2024 mit 624 KI-Anwendungsfällen ergab, dass 30 % der Modelle von Drittanbietern entwickelt wurden und einige Organisationen die verwendeten Algorithmen nicht identifizieren konnten.

Die Pflege einer einheitlichen Konformitätsdatei ist ein weiterer wichtiger Schritt. Diese Datei verknüpft jede KI-Systemanforderung mit den entsprechenden Richtlinien, Tests und Überwachungsergebnissen und stellt sicher, dass Compliance-Dokumentation zentralisiert und für regulatorische Prüfungen leicht zugänglich ist.

Nutzung von ISMS Copilot für integrierte Compliance

ISMS Copilot vereinfacht den Integrationsprozess, indem es als KI-gestützter Assistent fungiert, der rechtliche Anforderungen mit ISO-Kontrollen verbindet. Es bildet die Daten-Governance-Anforderungen des EU AI Act Artikel 10 automatisch auf ISO 27001-Kontrollen ab und eliminiert die Notwendigkeit manueller Querverweise. Die Plattform unterstützt auch beim Erstellen kritischer Dokumente – wie Richtlinien zum Datenlebenszyklus, Risikoregister und Konformitätsdateien – und verknüpft jede Verpflichtung mit entsprechenden Nachweisen.

Durch die Automatisierung der Nachweiserfassung und die Nutzung des PDCA-Zyklus verwandelt ISMS Copilot Audits in einfache Abrufaufgaben. Es integriert auch die KI-Daten-Governance in wiederholbare Geschäftsabläufe. Organisationen können das Tool nutzen, um ihre Rollen gemäß dem EU AI Act zu definieren (z. B. als Anbieter, Bereitsteller oder beides), gezielte Protokollierung zu implementieren und die Dokumentation zur Verzerrungserkennung zu automatisieren, um Artikel 10 zu erfüllen und sicherzustellen, dass besondere Kategorien personenbezogener Daten verarbeitet und gelöscht werden.

Mit Unterstützung für über 20 Rahmenwerke, einschließlich ISO 27001, ISO 42001 und dem EU AI Act, ermöglicht ISMS Copilot Organisationen, ein einheitliches Compliance-Modell zu verwalten, anstatt fragmentierte Systeme zu jonglieren. Dies ist besonders wichtig, da zwar 96 % der Unternehmen bereits KI nutzen, aber nur 5 % formelle KI-Governance-Rahmenwerke implementiert haben.

Fazit

Der EU AI Act und ISO 27001 sind keine Konkurrenten – sie arbeiten Hand in Hand. Der AI Act legt fest, was Organisationen tun müssen, um sicherzustellen, dass KI-Systeme sicher, transparent und respektvoll gegenüber Grundrechten sind. Gleichzeitig bietet ISO 27001 ein strukturiertes Informationssicherheits-Managementsystem (ISMS), um diese Anforderungen effektiv zu operationalisieren.

Die wachsende Akzeptanz dieser Rahmenwerke unterstreicht die Dringlichkeit einer integrierten Governance. Durch die Kombination der Stärken beider können Organisationen traditionelle Informationssicherheitsrisiken – wie Datenpannen und unbefugten Zugriff – neben KI-spezifischen Problemen wie Modellverzerrung und Transparenz von Entscheidungen angehen.

Integration ist nicht nur eine Frage der Compliance-Checklisten; es ist eine strategische Entscheidung. Die Abbildung der Anforderungen des EU AI Act auf ISO 27001-Kontrollen und deren Integration in bestehende PDCA-Zyklen schafft ein einheitliches System. Dieser Ansatz vereinfacht nicht nur Audits, sondern positioniert Unternehmen auch für zukünftige Regulierungen, da globale Standardisierungsbemühungen zunehmend EU-Anforderungen mit ISO/IEC-Rahmenwerken in Einklang bringen.

Wichtigste Erkenntnisse

Eine einheitliche Compliance-Strategie bietet greifbare Vorteile. So können Sie beginnen:

Nutzen Sie Ihr bestehendes ISMS. Erweitern Sie Ihre ISO 27001-Kontrollen, um KI-spezifische Herausforderungen wie Verzerrungserkennung und Datensatzqualität anzugehen. Bei einer geschätzten 80 %-Überschneidung zwischen ISO 27001 und anderen Rahmenwerken wie SOC 2 ergänzen sich diese Systeme natürlich.

Zentralisieren Sie Ihr KI-Inventar. Führen Sie detaillierte Dokumentation für jedes KI-System, einschließlich Datentypen, Algorithmen, Bereitstellungskontexte und ob Sie als Anbieter oder Bereitsteller agieren.

Automatisieren Sie die Rahmenwerksabbildung. Tools wie ISMS Copilot können die Compliance durch automatische Abbildung der Anforderungen des EU AI Act Artikel 10 auf ISO 27001-Kontrollen vereinfachen. Diese Tools erstellen auch Konformitätsdateien und verfolgen Nachweise über mehrere Rahmenwerke hinweg, sparen Zeit und reduzieren Fehler, wenn die Verpflichtungen des AI Act in Kraft treten.

Verabschieden Sie sich von veralteten Governance-Methoden. Papierbasierte Richtlinien ohne laufende Überprüfungen oder Metriken scheitern oft an Audits. Integrieren Sie stattdessen die KI-Governance in den täglichen Betrieb durch kontinuierliche Überwachung, regelmäßige Verzerrungsprüfungen und gezielte Protokollierung (typischerweise 180 bis 365 Tage), die mit beiden Rahmenwerken in Einklang stehen.

Organisationen, die unter dem EU AI Act erfolgreich sind, werden über die grundlegende Compliance hinausgehen. Sie werden rechtliche Anforderungen mit operativen Best Practices integrieren und ISO 27001 als Grundlage für skalierbare, prüfbare KI-Governance nutzen. Mit den richtigen Tools und der richtigen Einstellung verwandelt sich Compliance von einer regulatorischen Hürde in einen Wettbewerbsvorteil.

FAQs

Wie arbeiten der EU AI Act und ISO 27001 zusammen, um KI-Systeme effektiv zu verwalten?

Der EU AI Act schafft einen rechtlichen Rahmen für KI, der sich auf risikobasierte Klassifizierungen, Transparenz, Rechenschaftspflicht und Daten-Governance-Anforderungen (wie in Artikel 10 beschrieben) konzentriert. Diese Maßnahmen sollen sicherstellen, dass KI-Systeme prüfbar und zuverlässig bleiben. Gleichzeitig bietet ISO 27001 einen strukturierten Ansatz durch ein Informationssicherheits-Managementsystem (ISMS), um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten durch Risikobewertungen, Kontrollen und kontinuierliche Verbesserungen zu schützen.

Durch die Integration eines ISMS, das an ISO 27001 ausgerichtet ist, können Organisationen Schlüsselprozesse – wie Risikomanagement und Zugriffskontrollen – direkt mit den Anforderungen des EU AI Act verknüpfen. Diese Abstimmung hilft, die Erwartungen des Acts an die Datenverarbeitung, Überwachung und Aufzeichnung zu erfüllen. Im Wesentlichen spezifiziert der AI Act das Was, während ISO 27001 eine Anleitung zum Wie bietet. Tools wie ISMS Copilot können diesen Prozess vereinfachen, indem sie ISO 27001-Kontrollen mit spezifischen AI-Act-Klauseln verknüpfen und Richtlinien, Vorlagen und Prüfnachweise bereitstellen, um beide Standards effizient zu erfüllen.

Was ist der Unterschied zwischen verbindlicher und freiwilliger Compliance in der Daten-Governance?

Verbindliche Compliance, wie der EU AI Act, verpflichtet Organisationen, strenge, gesetzlich vorgeschriebene Regeln für die Daten-Governance einzuhalten. Das bedeutet, sie müssen Risikomanagementverfahren etablieren, die Datenqualität sicherstellen und gründliche Aufzeichnungen führen. Die Nichteinhaltung dieser Anforderungen kann zu hohen Strafen oder sogar dem Verlust des Zugangs zu bestimmten Märkten führen.

Auf der anderen Seite steht die freiwillige Compliance – wie ISO 27001 – für einen anderen Ansatz. Obwohl sie nicht gesetzlich vorgeschrieben ist, beinhaltet sie die Übernahme von Best Practices durch ein Informationssicherheits-Managementsystem (ISMS). Organisationen entscheiden sich oft für diesen Weg, um ihren Ruf zu stärken, Sicherheitsmaßnahmen zu verbessern und Zertifizierungen zu erlangen. Es gibt jedoch keine rechtlichen Konsequenzen, wenn sie darauf verzichten.

Die Hauptunterschiede liegen in rechtlicher Durchsetzung versus optionaler Teilnahme, regulatorischen Strafen versus reputativen Vorteilen und strengen Vorgaben versus anpassbaren, maßgeschneiderten Rahmenwerken.

Wie können Organisationen KI-spezifische Anforderungen in ihre ISO 27001-Rahmenwerke integrieren?

Um KI-spezifische Bedürfnisse in ein ISO 27001-Rahmenwerk zu integrieren, beginnen Sie damit, Ihren Risikobewertungsprozess um KI-bezogene Herausforderungen wie Modelldrift, Datenverzerrung und unbefugten Modellzugriff zu erweitern. Verknüpfen Sie diese Risiken mit den zutreffenden ISO 27001-Kontrollen, wie Changemanagement, privilegiertes Zugriffsmanagement und Lieferantenbeziehungen. Dieser Ansatz stellt sicher, dass KI-Risiken innerhalb der bestehenden Struktur Ihres Informationssicherheits-Managementsystems (ISMS) behandelt werden.

Zusätzlich sollten Sie Ihre Richtlinien an den EU AI Act anpassen, wobei der Fokus auf dessen Daten-Governance-Anforderungen liegt. Integrieren Sie Praktiken wie Datenqualitätsprüfungen, Nachverfolgung der Herkunft und Aufbewahrungsgrenzen in Ihre ISMS-Verfahren. Diese Aktualisierungen können als „KI-Daten-Governance“-Richtlinien formalisiert werden, die Ihre aktuellen Kontrollen für Datenklassifizierung und -handhabung ergänzen.

Für eine organisiertere Strategie könnten Sie in Betracht ziehen, ISO/IEC 42001 (den KI-Managementsystem-Standard) über ISO 27001 zu legen. Dies schafft ein kohärentes Rahmenwerk für die Verwaltung sowohl von KI als auch von Informationssicherheit. Tools wie ISMS Copilot können diesen Prozess erleichtern, indem sie die Risikomapping automatisieren, Vorlagen bereitstellen und die Dokumentation vereinfachen, sodass Sie sowohl KI- als auch Informationssicherheitsstandards effektiver erfüllen können.

Verwandte Blogbeiträge

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.