ISO 27001 und SOC 2: Beste Praktiken zur Harmonisierung

Harmonisierung von ISO 27001 und SOC 2 zur Reduzierung doppelter Audits, Zentralisierung von Kontrollen und Nachweisen, Vereinheitlichung des Risikomanagements und Automatisierung von Compliance-Aufgaben.

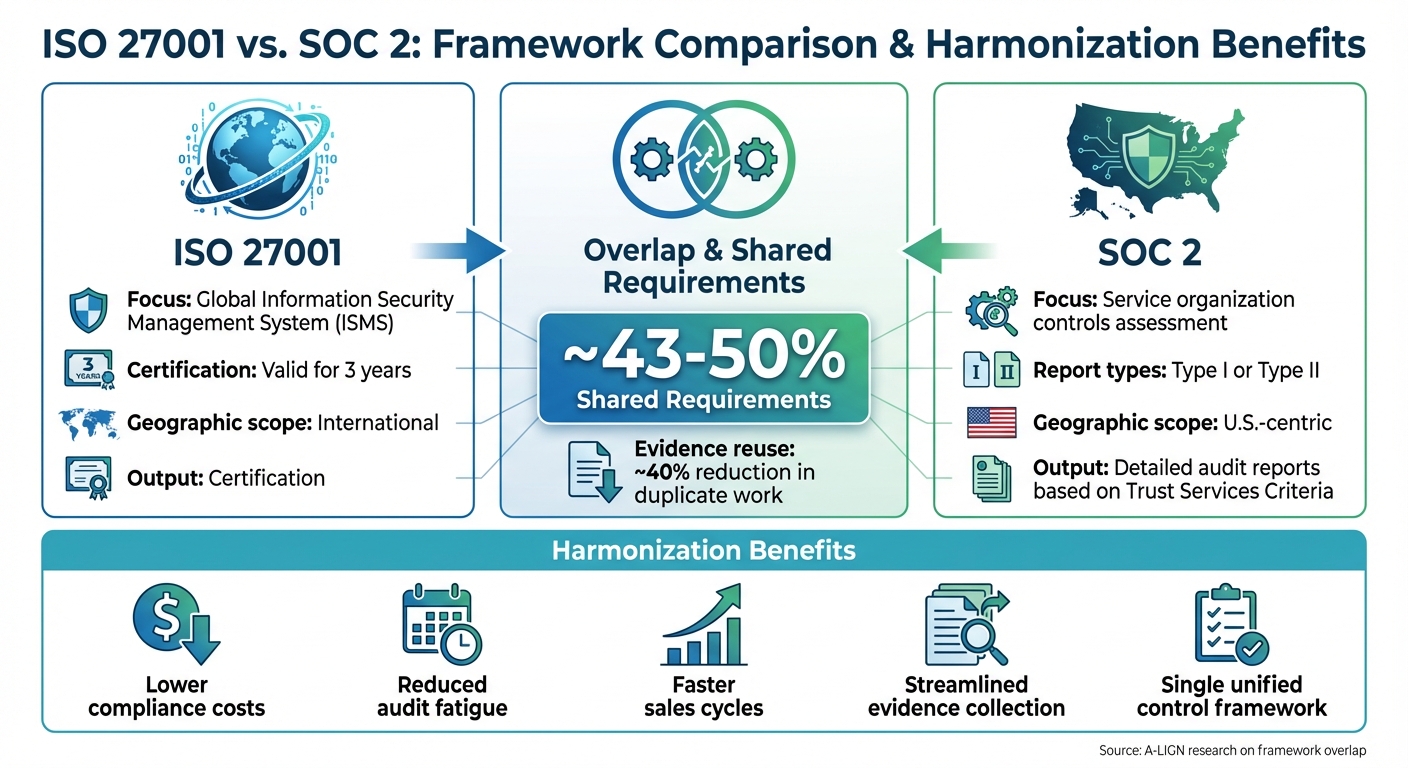

Die Kombination von ISO 27001 und SOC 2 spart Zeit, reduziert Kosten und vereinfacht Compliance. Diese beiden Frameworks teilen sich fast die Hälfte ihrer Anforderungen, sodass Sie durch die Abstimmung von Richtlinien, Kontrollen und Audits Ihre Bemühungen optimieren können. Hier ist, was Sie wissen müssen:

- ISO 27001 konzentriert sich auf den Aufbau eines globalen Informationssicherheits-Managementsystems (ISMS) mit einer Gültigkeit von drei Jahren.

- SOC 2 bewertet die Kontrollen einer serviceorientierten Organisation in den USA und bietet detaillierte Berichte (Typ I oder II) basierend auf den Trust Services Criteria.

- Die Harmonisierung dieser Frameworks ermöglicht es Unternehmen, sowohl US-amerikanische als auch globale Sicherheitsanforderungen effizient zu erfüllen.

Vergleich der Frameworks ISO 27001 vs. SOC 2 und Vorteile der Harmonisierung

Kernbereiche für die Abstimmung zwischen ISO 27001 und SOC 2

Abstimmung von Geltungsbereich, Kontext und Stakeholdern

Beginnen Sie mit der Erstellung einer einheitlichen Geltungsbereichserklärung, die sowohl für ISO 27001 als auch für SOC 2 gilt. Dieses Dokument sollte die Systeme, Standorte und Services klar definieren, die in den Geltungsbereich fallen. Beispielsweise könnte es eine cloudbasierte SaaS-Plattform beschreiben, die auf AWS gehostet wird und sowohl nationale als auch internationale Kunden bedient. Verwenden Sie die strengeren Anforderungen an den Geltungsbereich als Baseline, um Diskrepanzen während der Audits zu vermeiden.

Identifizieren Sie anschließend die wichtigsten Stakeholder. Dazu gehören typischerweise die Führungsebene, IT- und Sicherheitsteams, DevOps, HR, Legal, Vertrieb, wichtige Kunden und kritische Anbieter. Erfassen Sie deren spezifische Anforderungen für jedes Framework. Beispielsweise verlangen einige Kunden möglicherweise SOC 2 Typ-II-Compliance, während andere eine ISO-27001-Zertifizierung fordern könnten. Überprüfen Sie zudem vertragliche und gesetzliche Anforderungen – wie HIPAA, GLBA oder staatliche Datenschutzgesetze – und ordnen Sie diese den ISO-27001-Kontrollen und SOC-2-Trust-Services-Criteria zu. So können Sie mehrere Verpflichtungen mit einem einzigen Satz an Kontrollen adressieren.

Führen Sie gemeinsame Workshops mit den Stakeholdern durch, um die Kommunikation zu optimieren und widersprüchliche Erwartungen zu minimieren. Nutzen Sie diese Sitzungen, um den einheitlichen Geltungsbereich, gemeinsame Richtlinien und die Risikobereitschaft des Unternehmens zu überprüfen. Dieser kollaborative Ansatz stellt sicher, dass alle Beteiligten auf die Zusammenarbeit mit den Auditoren vorbereitet sind.

Sobald der Geltungsbereich und die Abstimmung der Stakeholder festgelegt sind, geht es im nächsten Schritt um die Synchronisation der Risikomanagement-Praktiken.

Vereinheitlichtes Risikomanagement und Kontrollziele

Entwickeln Sie einen Risikobewertungsprozess, der die Anforderungen von ISO 27001 Klausel 6 erfüllt und sich an die SOC-2-Kriterien wie CC3 und CC9 anlehnt. Definieren Sie eine Methodik, die klare Kriterien für die Bewertung von Eintrittswahrscheinlichkeit und Auswirkungen umfasst (sowohl quantitativ, z. B. finanzieller Verlust, als auch qualitativ). Führen Sie diese Bewertungen mindestens einmal jährlich oder bei wesentlichen Änderungen durch. Dies hilft dabei, Bedrohungen, Schwachstellen, Assets und bestehende Kontrollen zu identifizieren.

Führen Sie ein einziges, zentrales Risikoregister. Dieses sollte Assets, Bedrohungen, Schwachstellen, Risiken und die zugewiesenen Verantwortlichen dokumentieren, zusammen mit Behandlungsoptionen und Kontrollzuordnungen (z. B. CC3.2, A.8.2). Halten Sie das Register durch quartalsweise Überprüfungen aktuell und integrieren Sie Erkenntnisse aus Schwachstellenscans, Vorfallsanalysen und Anbieterbewertungen. Stellen Sie dieses konsolidierte Risikoregister während der Audits als Nachweis für Ihren zentralen Ansatz im Risikomanagement vor. Dies vereinfacht nicht nur die Auditvorbereitung, sondern reduziert auch redundante Bemühungen.

Sobald ein einheitlicher Ansatz für das Risikomanagement etabliert ist, liegt der Fokus auf der Standardisierung der Kontrollen für beide Frameworks.

Integriertes Kontrollframework und Mapping

Erstellen Sie einen Kontrollkatalog, der als zentrale Referenz für sowohl ISO 27001 als auch SOC 2 dient. Jeder Eintrag sollte die Kontroll-ID, Beschreibung, Verantwortlichen, Implementierungsfrequenz, Nachweistyp und den aktuellen Status enthalten. Fügen Sie Mapping-Felder hinzu, um ISO-27001-Annex-A-Kontrollen mit SOC-2-Trust-Services-Criteria zu verknüpfen (z. B. A.5.1, CC6.1). So wird sichergestellt, dass jede Kontrolle die Anforderungen beider Frameworks abdeckt.

Wenn Ihre Organisation bereits eine SOC-2-Bewertung abgeschlossen hat, sind etwa 43 % der Nachweise, die für die ISO-27001-Zertifizierung benötigt werden, wahrscheinlich bereits vorhanden. Dieser Katalog hilft Ihnen dabei, Überschneidungen zu identifizieren und bestehende Nachweise effizient wiederzuverwenden.

Nutzen Sie den Kontrollkatalog als einzige Quelle der Wahrheit für interne Teams und Auditoren. Er kann Richtlinienupdates, technische Implementierungen und die Nachweiserhebung steuern. Für Kontrollen, die nicht perfekt zwischen den beiden Frameworks übereinstimmen – wie SOC-2-Datenschutzkriterien oder spezifische ISO-27001-ISMS-Governance-Klauseln – ermitteln Sie, ob bestehende Kontrollen durch Erweiterungen diese Lücken schließen können. Dieser Ansatz vermeidet die Erstellung vollständig separater Prozesse.

Tools wie ISMS Copilot können diesen Prozess mit vordefinierten Mappings zwischen ISO-27001-Annex-A und SOC-2-Kriterien sowie Vorlagen für Risikobewertungen und Kontrollbeschreibungen vereinfachen. Solche Tools helfen dabei, die Dokumentation konsistent über beide Standards hinweg zu halten und Ihre Compliance-Bemühungen organisiert und effizient zu gestalten.

Abstimmung von ISMS- und SOC-2-Operationen

Abstimmung der ISMS-Dokumentation und SOC-2-Nachweise

Nutzen Sie Ihr ISO-27001-ISMS als Grundlage für die Verwaltung sowohl der ISO-27001- als auch der SOC-2-Anforderungen, indem Sie Richtlinien, Verfahren und Kontrollbeschreibungen in einem einzigen, gut organisierten Repository zentralisieren.

Beginnen Sie mit der Erklärung der Anwendbarkeit (Statement of Applicability, SoA). Dieses Dokument listet jede ISO-27001-Kontrolle und deren Implementierungsstatus auf. Fügen Sie der SoA eine Spalte hinzu, um jede Kontrolle den relevanten SOC-2-Trust-Services-Criteria zuzuordnen. Beispielsweise verknüpfen Sie die ISO-27001-Kontrolle A.9.2.3 mit dem SOC-2-Kriterium CC6.2. Diese Querverweise vermeiden Duplikate und vereinfachen die Nachweiserhebung.

Formulieren Sie Richtlinien in neutralen Begriffen, um beide Frameworks abzudecken. Erstellen Sie beispielsweise eine einzige Zugriffskontrollrichtlinie, die das Prinzip der geringsten Rechte, regelmäßige Überprüfungen und Bereitstellungsworkflows behandelt. Kennzeichnen Sie diese Richtlinie in Ihrem Dokumentenindex mit den Referenzen "ISO 27001 A.9" und "SOC 2 CC6". Wenn Auditoren nach Ihrer Zugriffskontrollrichtlinie fragen, können Sie ein einziges Dokument bereitstellen, das durch konsistente Nachweise wie quartalsweise Zugriffsprüfberichte, Bereitstellungstickets und Deaktivierungsprotokolle gestützt wird.

Übernehmen Sie eine klare Namenskonvention für Nachweisdokumente, z. B. "CC6.2_A.9.2.3_Q1-2025_Zugriffsprüfung.pdf", um die abgedeckten Kontrollen zu kennzeichnen. Speichern Sie alle Dokumente in einem versionskontrollierten Repository mit strukturierten Ordnern. Dieser Ansatz ermöglicht es Ihnen, Nachweise einmal zu sammeln und sie für beide Audits wiederzuverwenden, wodurch redundante Arbeiten um etwa 40 % reduziert werden.

Schließlich sollten Sie Ihre internen Überprüfungsprozesse an diese einheitliche Dokumentationsstruktur anpassen.

Integration interner Audits und Überprüfungen

Entwickeln Sie ein einziges, risikobasiertes Auditprogramm, das jede Überprüfung sowohl mit ISO-27001-Klauseln als auch mit SOC-2-Kriterien verknüpft. Nutzen Sie ein einziges Problemprotokoll, um Befunde zu erfassen und die relevanten Kontrollen für beide Frameworks zu kennzeichnen. Beispielsweise könnte ein Change-Management-Audit gleichzeitig ISO-27001 A.12.1.2 und SOC-2 CC8.1 bewerten, indem dieselbe Menge an Change-Tickets untersucht wird. Diese Methode stellt sicher, dass Auditoren bewerten können, ob Änderungen ordnungsgemäß genehmigt, getestet und dokumentiert wurden – sowohl für ISO 27001 als auch für SOC 2.

Wenn Probleme behoben werden, dienen die Korrekturmaßnahmen und deren Überprüfung als Nachweis für beide Frameworks, minimieren Störungen und senken die Auditkosten.

Kombinieren Sie Management-Review-Sitzungen, um Risikoprofile, Vorfallstrends und die Kontrollleistung sowohl für ISO 27001 als auch für SOC 2 zu besprechen. Die Sitzungsprotokolle und Maßnahmenprotokolle aus diesen Sitzungen bieten klare, einheitliche Nachweise für die Aufsicht beider Standards.

Sobald einheitliche Audits etabliert sind, liegt der Fokus auf der kontinuierlichen Verbesserung.

Kontinuierliche Verbesserung und Korrekturmaßnahmen

Nach Abschluss der einheitlichen Audits sollten Sie etwaige identifizierte Mängel umgehend beheben, um die Compliance aufrechtzuerhalten. Nutzen Sie einen einzigen Workflow für Korrekturmaßnahmen, um Probleme sowohl unter ISO 27001 als auch unter SOC 2 zu verwalten. Jeder Problemdatensatz sollte die Quelle (z. B. interne Audits, Überwachungsalarme oder Kundenfeedback) dokumentieren, die Auswirkungen und das Risiko beschreiben, eine Ursachenanalyse bereitstellen und Korrekturmaßnahmen mit zugewiesenen Verantwortlichen und Fristen umreißen.

Wenn beispielsweise nicht genutzte Konten identifiziert werden, erfassen Sie diese unter A.9.2.5 und CC6.1. Sobald sie behoben sind, können die aktualisierten Protokolle als Nachweis für beide Frameworks dienen.

Im Falle eines Sicherheitsvorfalls oder eines erheblichen Beinaheunfalls sollten strukturierte Nachbesprechungen durchgeführt werden. Diese sollten gelernte Lektionen dokumentieren, Risikobewertungen aktualisieren und bei Bedarf Richtlinien oder Systemkonfigurationen anpassen. Die Nachverfolgung dieser Maßnahmen in einem einheitlichen Problemprotokoll zeigt Ihr Engagement für Verbesserungen und erfüllt die Anforderungen sowohl von ISO 27001 als auch von SOC 2.

Nutzen Sie GRC-Tools, um die Nachweiserhebung, Erinnerungen und Dashboards zu automatisieren. KI-gestützte Assistenten wie ISMS Copilot können bei der Erstellung harmonisierter Richtlinien helfen, Kontrollmappings vorschlagen, auditfertige Berichte generieren und Nachweislücken identifizieren. Integrationen mit HR-, Identity-and-Access-Management- (IAM), Ticketing- und Cloud-Plattformen können die Nachweiserfassung weiter optimieren und kleineren Teams ermöglichen, eine starke Compliance ohne zusätzliches Personal aufrechtzuerhalten.

Vereinfachung von Nachweiserhebung, Tests und Audit-Zeitplänen

Nachweis-Repository und Wiederverwendung

Erstellen Sie ein zentrales Repository, um alle Compliance-Nachweise an einem Ort zu speichern und jeden Artefakt für jedes relevante Framework zu kennzeichnen. Laut A-LIGN erfüllen Organisationen, die eine SOC-2-Bewertung abgeschlossen haben, bereits etwa 43 % der Nachweisanforderungen für ISO 27001. Durch das einmalige Mapping von Artefakten können Sie doppelte Uploads reduzieren und die Nachweiserhebung deutlich effizienter gestalten.

Organisieren Sie Ihr Repository mit detaillierten Metadaten für jedes Artefakt. Dazu gehören Informationen wie die ISO-27001-Kontrollreferenz (z. B. A.9.2.3), die SOC-2-Trust-Services-Criteria (z. B. CC6.x), der Verantwortliche, der Zeitraum, den das Artefakt abdeckt, und der Nachweistyp (z. B. Richtlinie, Log-Export, Screenshot oder Ticket). Beispielsweise könnte ein quartalsweiser Bericht über privilegierte Zugriffsprüfungen für den Zeitraum Januar bis März 2025 sowohl die Anforderungen der ISO-27001-Annex-A.9 als auch die SOC-2-Kontrollen erfüllen, sofern er Details wie den Namen des Prüfers, den Geltungsbereich, Entscheidungen und Zeitstempel enthält. Durch das Kennzeichnen dieses Berichts für beide Frameworks müssen Sie ihn nur einmal speichern.

Eine Master-Kontroll- und Nachweismatrix ist ein wertvolles Werkzeug für Planung und Audits. Sie listet jede Kontrolle, die erforderlichen Artefakte und die Frameworks auf, die sie erfüllen, sodass Sie leicht nachverfolgen können, was benötigt wird und wo es gilt.

Testhäufigkeiten und Audit-Planung

Sobald Ihre Nachweise zentralisiert sind, geht es im nächsten Schritt um die Standardisierung von Tests und Audit-Zeitplänen. Passen Sie die Testhäufigkeiten an die strengsten Frequenzanforderungen an. Führen Sie beispielsweise vierteljährliche Schwachstellenscans durch und nutzen Sie die Ergebnisse, um die Anforderungen mehrerer Frameworks zu erfüllen. Wenden Sie diesen Ansatz auf andere wiederkehrende Aufgaben an, wie z. B. Überprüfungen von Benutzerzugriffen, Backuptests, Incident-Response-Übungen, Disaster-Recovery-Tests, Security-Awareness-Schulungen und Anbieterrisikobewertungen.

Koordinieren Sie die Zeitpläne externer Audits so, dass die Überprüfungen für SOC 2 und ISO 27001 denselben Betriebszeitraum abdecken. Ein mehrjähriger Compliance-Kalender kann helfen, die Meilensteine der ISO-27001-Zertifizierung mit den jährlichen SOC-2-Zyklen abzustimmen und die langfristige Planung zu vereinfachen. Um Störungen zu minimieren, bündeln Sie die Feldarbeit der Audits in einem Zeitraum von zwei bis vier Wochen und vermeiden Sie die Planung während geschäftskritischer Ereignisse wie Produktstarts oder Geschäftsjahresende.

Nutzen Sie Automatisierungstools, um Fristen im Blick zu behalten. Verwenden Sie eine GRC-Plattform, um Aufgaben wie "Hochladen des Q2-Schwachstellenscan-Berichts bis zum 15. Juli 2025" zu planen, und integrieren Sie Datenquellen aus HR-Systemen, Ticketing-Plattformen, SIEM und Cloud-Services. KI-gestützte Tools wie ISMS Copilot können bei der Erstellung einheitlicher Prüfchecklisten helfen, Kontrollen über Frameworks wie ISO 27001 und SOC 2 hinweg zuzuordnen und Nachweislücken zu identifizieren. Diese Art von Automatisierung ermöglicht es kleineren Teams, eine robuste Compliance aufrechtzuerhalten, ohne zusätzliches Personal einzustellen.

sbb-itb-4566332

Nutzung von Technologie und Automatisierung für die Harmonisierung

Technologie für einheitliche Compliance-Bemühungen

Moderne GRC-Plattformen vereinfachen die Compliance, indem sie ISO 27001 und SOC 2 in einem einzigen Arbeitsbereich verwalten und eine gemeinsame Kontrollbibliothek nutzen, um Kontrollen über beide Standards hinweg zuzuordnen. Diese Plattformen bieten Funktionen wie zentrales Richtlinien- und Dokumentenmanagement mit Versionskontrolle, automatisierte Workflows für Aufgaben wie Risikobewertungen und interne Audits sowie Echtzeit-Dashboards zur Überwachung der Bereitschaft für beide Frameworks.

Automatisierung spielt eine Schlüsselrolle, indem sie sich mit Systemen wie HR, Cloud-Plattformen und Protokollierungstools integriert, um Nachweise wie Zugriffsberichte, Konfigurationsbaselines, Schwachstellenscans und Tickets zu sammeln. Beispielsweise kann ein Export einer vierteljährlichen Überprüfung privilegierter Zugriffe sowohl die Anforderungen von ISO 27001 als auch von SOC 2 erfüllen. Automatisierte Erinnerungen stellen sicher, dass die Nachweiserhebung nahtlos mit den Audit-Zyklen übereinstimmt.

Die Vorteile der Automatisierung liegen auf der Hand: Organisationen können etwa 40 % der Nachweise wiederverwenden, Audit-Zeitpläne deutlich verkürzen und die Anzahl der Befunde reduzieren. Automatisierte Aufgabenverteilungen und Warnungen helfen zudem, Auditgebühren und interne Arbeitskosten zu senken. Diese Effizienzen ebnen den Weg für fortschrittlichere Tools wie ISMS Copilot, um einheitliche Compliance-Bemühungen auf die nächste Stufe zu heben.

Nutzung von ISMS Copilot für harmonisierte Compliance

ISMS Copilot baut auf diesen automatisierten Compliance-Strategien auf, indem es als KI-gestützter Assistent fungiert, der die Erstellung von Richtlinien und das Risikomanagement vereinfacht. Es generiert und verwaltet Richtlinien, Verfahren und Standards, die gleichzeitig die ISO-27001-Annex-A-Kontrollen und SOC-2-Kriterien abdecken. Basierend auf Expertise in über 20 Frameworks erstellt ISMS Copilot einen einheitlichen Richtliniensatz, der kritische Bereiche wie Informationssicherheit, Zugriffskontrolle, Incident-Response und Change-Management abdeckt. Durch die Verwendung eines einzigen Modells zur Erstellung von Richtlinien können Organisationen Inkonsistenzen zwischen ISO- und SOC-2-dokumenten eliminieren, Audit-Risiken reduzieren und Aktualisierungen vereinfachen.

Das Tool unterstützt zudem einen einheitlichen Ansatz für das Risikomanagement, der sowohl die strukturierten Anforderungen von ISO 27001 als auch den Fokus von SOC 2 auf die Identifizierung und Minderung von Risiken erfüllt. Es hilft dabei, Risikokriterien, Skalen für Eintrittswahrscheinlichkeit und Auswirkungen sowie Behandlungsstrategien zu definieren und ermöglicht so ein einziges Risikoregister, das den Anforderungen beider Standards entspricht. ISMS Copilot kann sogar Risikobeschreibungen vorschlagen, die auf typische US-amerikanische Geschäftskontexte zugeschnitten sind, wie z. B. cloudbasierte SaaS-Modelle, Remote-Teams und Abhängigkeiten von Drittanbietern. Es ordnet diese Risiken relevanten Kontrollen zu und unterstützt bei der Erstellung von Risikobewertungsberichten und Behandlungsplänen, die sowohl mit ISO 27001 als auch mit SOC 2 übereinstimmen.

Neben dem Risikomanagement bietet ISMS Copilot kontinuierliche Unterstützung, indem es Protokolle, Auditbefunde und Vorfallsberichte analysiert, um Ursachenanalysen, Korrekturmaßnahmenpläne und Verbesserungsinitiativen zu erstellen, die die Anforderungen beider Frameworks erfüllen. Bei der Vorbereitung auf Audits kann das Tool potenzielle Auditorenfragen simulieren, Antworten erstellen, die an spezifische Kontrollen und Nachweise gebunden sind, und wichtige Dokumentationen wie Beschreibungen der Kontrollumgebung und Systemübersichten verfeinern. Dies macht die Auditvorbereitung reibungsloser und effizienter und stellt sicher, dass Organisationen die Compliance-Erwartungen ohne unnötige Komplikationen erfüllen.

ISO 27001 vs. SOC 2: Brauche ich beides?

Fazit

Die Zusammenführung von ISO 27001 und SOC 2 bietet klare Vorteile: geringere Compliance-Kosten, weniger Audit-Müdigkeit und schnellere Verkaufszyklen. Doch es geht nicht nur darum, Kästchen für Audits abzuhaken – es geht darum, ein widerstandsfähigeres und konsistenteres Sicherheitsframework zu schaffen. Dieser Ansatz hilft dabei, echte Sicherheitslücken zu schließen und unterstützt kontinuierliche Verbesserungen in Bereichen wie Risikomanagement, Zugriffskontrolle und Incident-Response.

Denken Sie an diese Checkliste als Ihren operativen Leitfaden, um die Harmonisierung auf Kurs zu halten. Überprüfen Sie sie alle drei Monate, um sicherzustellen, dass Geltungsbereich, Risikobewertungen, Kontrollmappings, Nachweiswiederverwendung und technologische Unterstützung mit Ihren Zielen übereinstimmen. Wenn Sie diese Punkte in regelmäßige Governance-Aktivitäten einbetten – wie quartalsweise Geschäftsreviews, jährliche Risikobewertungen und geplante interne Audits – können Sie die Harmonisierung zu einem routinemäßigen Bestandteil Ihres Managementprozesses machen, anstatt zu einer einmaligen Aufgabe.

Sobald Ihre Abläufe abgestimmt sind, können Technologie und Automatisierung Ihre Harmonisierung auf die nächste Stufe heben. Moderne Tools vereinfachen den Prozess, indem sie Kontrollen zentralisieren, die Nachweiserhebung automatisieren und Echtzeit-Einblicke bieten. Beispielsweise können Plattformen wie ISMS Copilot aus einer einzigen Eingabe abgestimmte Richtlinien, Risikoregister und Kontrollbeschreibungen generieren. Sie können zudem bestehende SOC-2-Kontrollen auf ISO-27001-Anforderungen abbilden und wiederverwendbare Nachweise vorschlagen, wobei fortschrittliche Automatisierung Zeit und Mühe spart.

Beginnen Sie mit der Bewertung Ihrer aktuellen Bemühungen: Listen Sie Ihre bestehenden SOC-2-Kontrollen, ISO-27001-Richtlinien und Audit-Zeitpläne auf, um Überschneidungen zu finden. Erstellen Sie anschließend eine einheitliche Vorlage für Kontroll- und Nachweismappings und weisen Sie klare Verantwortlichkeiten und Fristen zu. Testen Sie schließlich technologische Lösungen – sei es eine dedizierte Compliance-Plattform oder ein KI-Assistent wie ISMS Copilot – um mindestens einen Prozess, z. B. die Richtlinienerstellung oder Kontrollabbildung, zu automatisieren. Diese Schritte helfen Ihnen dabei, ein stärkeres Compliance-Programm aufzubauen.

Die Vorteile der Harmonisierung erstrecken sich über Ihre gesamte Organisation. Führungskräfte erhalten konsolidierte Einblicke in Risiko- und Kontrollleistung. Sicherheitsteams können sich stärker auf die Risikominderung konzentrieren und weniger auf repetitive Nachweiserstellung. Auditoren profitieren von reibungsloseren Prozessen mit klarerer Dokumentation und Kontrolldesigns, was den Hin-und-Her-Austausch reduziert. Einheitliche Berichterstattung und Nachweiswiederverwendung ebnen den Weg für ein effektiveres Compliance-Programm. Dieser Ansatz stärkt nicht nur das Vertrauen, sondern beschleunigt auch Verkaufszyklen und positioniert Ihre Organisation für Erfolg in wettbewerbsintensiven US-Märkten.

FAQs

Wie hilft die Abstimmung von ISO 27001 und SOC 2 dabei, Compliance-Kosten zu senken?

Die Abstimmung von ISO 27001 mit SOC 2 kann Compliance-Kosten senken, indem sie doppelte Bemühungen reduziert und überlappende Anforderungen in einem einzigen, kohärenten Ansatz adressiert. Durch die Zusammenführung dieser Frameworks können Sie Prozesse vereinfachen, redundante Kontrollen eliminieren und einheitliche Richtlinien erstellen, die den Anforderungen beider Standards gerecht werden. Dieser Ansatz spart nicht nur Zeit, sondern optimiert auch den Ressourceneinsatz während der Audits und des laufenden Compliance-Managements.

Wenn dies richtig umgesetzt wird, führt diese Abstimmung zu einer effizienteren Compliance-Strategie. Sie reduziert den Bedarf an separaten Audits und ermöglicht es Ihrem Team, sich auf das Wesentliche zu konzentrieren – die Aufrechterhaltung eines robusten und effektiven Sicherheitsrahmens.

Wie können Organisationen das Risikomanagement zwischen ISO 27001 und SOC 2 abstimmen?

Um das Risikomanagement an die Anforderungen sowohl von ISO 27001 als auch von SOC 2 anzupassen, sollten Sie sich auf die Entwicklung eines kombinierten Risikobewertungsprozesses konzentrieren, der die Bedürfnisse beider Frameworks erfüllt. Identifizieren Sie überlappende Kontrollen, um Redundanzen zu reduzieren, und halten Sie einen konsistenten Ansatz über beide Standards hinweg aufrecht. Integrieren Sie einheitliche Risikobehandlungspläne, um identifizierte Risiken effektiv zu adressieren, und stellen Sie sicher, dass gut organisierte, konsistente Dokumentation für Audits und laufende Compliance-Bemühungen verfügbar ist.

Tools wie ISMS Copilot können diesen Prozess erleichtern, indem sie maßgeschneiderte Anleitungen und Ressourcen bereitstellen, sodass Sie Compliance-Aufgaben präziser und effizienter durchführen können.

Wie können Tools wie ISMS Copilot die Compliance mit sowohl ISO 27001 als auch SOC 2 vereinfachen?

Tools wie ISMS Copilot machen die Abstimmung der Compliance mit ISO 27001 und SOC 2 deutlich handhabbarer, indem sie KI-gestützte Unterstützung bieten, die auf beide Frameworks zugeschnitten ist. Es übernimmt wesentliche Aufgaben wie das Erstellen von Richtlinien, die Generierung von Dokumentation und die Durchführung von Risikobewertungen, wodurch Zeit gespart und Fehler minimiert werden.

Mit seinen fortschrittlichen KI-Fähigkeiten stellt ISMS Copilot die Konsistenz zwischen den beiden Frameworks sicher und ermöglicht es Compliance-Experten, überlappende Anforderungen effektiver zu handhaben. Dieser optimierte Ansatz hilft dabei, die Genauigkeit zu wahren und den Prozess fokussiert zu gestalten, sodass die Koordination der Bemühungen und das Erreichen der Compliance-Ziele mit größerer Sicherheit möglich sind.

Verwandte Blogbeiträge

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.