Compliance-Checkliste für Startups: Richtlinien und Automatisierung

Richtlinien und Automatisierung sind der skalierbare Weg für Startups, um SOC-2-/ISO-Audits zu bestehen, den Aufwand für die Beweissammlung zu reduzieren und den Verwaltungsaufwand zu minimieren.

Die Einhaltung von Compliance-Vorgaben ist für Startups in den USA unverhandelbar – insbesondere bei Rahmenwerken wie SOC 2, ISO 27001, HIPAA und CCPA. Ohne klare Richtlinien und Tools wird Compliance zu einer kostspieligen und zeitaufwendigen Belastung. Hier die wichtigsten Punkte:

- Warum Compliance wichtig ist: Vermeiden Sie Strafen wie Bußgelder von über 50.000 USD bei HIPAA-Verstößen oder 4 % des weltweiten Umsatzes gemäß GDPR. Nicht-Einhaltung kann zudem zu Datenschutzverletzungen mit Kosten von 4–10 Millionen USD und Vertrauensverlust bei Kunden führen.

- Automatisierung spart Zeit: Startups verbringen 40–60 % ihrer Sicherheitsressourcen mit manuellen Compliance-Aufgaben. Automatisierungstools reduzieren diesen Aufwand um bis zu 80 %, sorgen für Audit-Bereitschaft und vermeiden Verzögerungen.

- Wichtige Richtlinien: Konzentrieren Sie sich auf eine Informationssicherheitsrichtlinie, Zugangskontrollrichtlinie und Vorfallsmanagementrichtlinie. Diese sind für Rahmenwerke wie SOC 2 und ISO 27001 unverzichtbar.

- Wie Automatisierung hilft: Tools wie ISMS Copilot erstellen Richtlinien, automatisieren die Beweissammlung und überwachen Compliance-Lücken – beschleunigen Audits und minimieren Fehler.

Compliance muss kein überwältigendes Unterfangen sein. Mit den richtigen Tools und einer strukturierten Checkliste können Sie Ihr Startup schützen, Kundenvertrauen aufbauen und sicher skalieren.

So erreichen Sie SOC-2-Compliance für unter 20.000 USD

Erforderliche Richtlinien für Startups

Wenn Sie ein US-amerikanisches Startup anstreben, das SOC-2- oder ISO-27001-Compliance erreichen möchte, sind die richtigen schriftlichen Richtlinien unverzichtbar. Diese Richtlinien dienen nicht nur dazu, Audits zu bestehen – sie signalisieren auch Investoren, dass Ihr Unternehmen Sicherheit ernst nimmt. Auditoren prüfen dokumentierte Verpflichtungen in Bereichen wie Sicherheit, Zugangskontrolle und Vorfallsmanagement. Während SOC 2 Flexibilität bei der Benennung und Strukturierung von Richtlinien zulässt (solange sie mit den Trust Services Criteria übereinstimmen), hat ISO 27001 spezifischere Anforderungen, die an seine Annex-A-Kontrollen geknüpft sind. Mindestens benötigen Sie eine Informationssicherheitsrichtlinie, eine Richtlinie für Zugangskontrolle und Identitätsmanagement sowie eine Vorfallsmanagementrichtlinie. Um Ihr Compliance-Rahmenwerk zu stärken, sollten Sie zudem Richtlinien für Akzeptable Nutzung, Änderungsmanagement, Lieferantenmanagement und Geschäftskontinuität in Betracht ziehen.

Glücklicherweise können moderne Compliance-Plattformen diesen Prozess vereinfachen. Tools wie ISMS Copilot können Richtlinienentwürfe in Minuten erstellen, die auf Ihre Bedürfnisse zugeschnitten sind – basierend auf Expertise aus über 20 Compliance-Rahmenwerken. Im Folgenden erläutern wir die wichtigsten Richtlinien, die Ihr Startup benötigen.

Informationssicherheitsrichtlinie

Dies ist das Fundament Ihres Sicherheitsrahmenwerks. Eine Informationssicherheitsrichtlinie definiert die Verpflichtung Ihres Unternehmens zum Schutz von Daten und dient als Grundlage für sowohl Audit-Erfolg als auch operative Sicherheit. Sie sollte den Geltungsbereich Ihres Informationssicherheits-Managementsystems (ISMS) festlegen – beispielsweise, dass es alle Kundendaten umfasst, die in AWS US-East-1 gehostet werden. Die Richtlinie muss detaillieren, welche Assets, Prozesse, Standorte und Datentypen eingeschlossen sind. Um Compliance-Anforderungen zu erfüllen, muss sie von der Geschäftsführung genehmigt werden (in der Regel unterzeichnet vom CEO, CTO oder CISO) und jährlich oder bei wesentlichen Änderungen in Technologie, Vorschriften oder Geschäftsbetrieb überprüft werden.

Diese Richtlinie unterstützt ISO-27001-Anforderungen (Annex A.5.1.1 und Clause 5.2) durch die Festlegung von Sicherheitszielen und Governance-Regeln auf hoher Ebene. Für SOC 2 zeigt sie die notwendige Governance, um die Sicherheitskriterien (CC6.1) zu erfüllen. Um wirksam zu sein, sollte sie zudem Rollen und Verantwortlichkeiten, Ihren Ansatz zum Risikomanagement und die Verbindung zu anderen unterstützenden Richtlinien darlegen. Automatisierungstools mit vorgefertigten Richtlinienvorlagen helfen dabei, sicherzustellen, dass Anforderungen beider Rahmenwerke ohne doppelten Aufwand erfüllt werden.

Richtlinie für Zugangskontrolle und Identitätsmanagement

Die Kontrolle darüber, wer auf Ihre Systeme und Daten zugreifen kann, ist entscheidend. Eine Richtlinie für Zugangskontrolle und Identitätsmanagement stellt sicher, dass Ihr Startup angemessene Sicherheitsgrenzen durchsetzt. Diese Richtlinie muss dem Prinzip der geringsten Rechte folgen und Benutzern nur den Zugang gewähren, den sie benötigen. Sie sollte zudem die Zwei-Faktor-Authentifizierung (2FA) für alle Konten – insbesondere für administrative und Remote-Zugriffe – vorschreiben. Die Implementierung von Single Sign-On (SSO) für zentralisierte Authentifizierung und Protokollierung kann die Sicherheit weiter erhöhen. Zusätzlich sollte die Richtlinie regelmäßige Zugangsüberprüfungen vorschreiben – typischerweise quartalsweise –, bei denen Manager und Systemverantwortliche bestätigen, dass Benutzerberechtigungen noch angemessen sind.

Diese Richtlinie adressiert zentrale Anforderungen für ISO 27001 (Annex A.9) durch die Abdeckung von Benutzerregistrierung, Rechteverwaltung und periodischen Überprüfungen. Für SOC 2 entspricht sie den Kriterien für logische Zugriffssicherheit (CC6.2–6.3). Automatisierungstools, die mit Identitätsanbietern integriert sind, können diesen Prozess effizienter gestalten, manuelle Fehler reduzieren und detaillierte Prüfprotokolle führen.

Vorfallsmanagementrichtlinie

Wenn ein Sicherheitsvorfall auftritt, benötigt Ihr Team einen klaren Plan, um ihn zu erkennen, darauf zu reagieren und sich davon zu erholen. Eine Vorfallsmanagementrichtlinie beschreibt diese Prozesse im Detail. Sie sollte Schweregradklassifizierungen (z. B. niedrig, mittel, hoch, kritisch) basierend auf der Auswirkung auf Daten und Geschäftsbetrieb enthalten. Die Richtlinie muss zudem Eskalationsverfahren definieren – etwa, wer benachrichtigt wird und innerhalb welchen Zeitraums (z. B. innerhalb einer Stunde bei Vorfällen mit hohem Schweregrad). Darüber hinaus sollte sie Meldepflichten bei Verstößen spezifizieren und eine Nachvorfallsanalyse erfordern, wie einen Root-Cause-Bericht, der innerhalb von 30 Tagen abgeschlossen wird.

Für ISO 27001 erfüllt diese Richtlinie die Anforderungen an das Vorfallsmanagement (Annex A.16). Für SOC 2 deckt sie die Kriterien für Erkennung, Reaktion und externe Kommunikation (CC7) ab. US-amerikanische Startups müssen zudem staatliche und bundesweite Meldefristen für Verstöße einhalten. Automatisierungsplattformen können mit Kommunikations-Tools integriert werden, um sicherzustellen, dass Benachrichtigungen rechtzeitig versendet werden, die Einhaltung von SLAs über Dashboards verfolgt wird und Beweise für Audits dokumentiert werden.

Wie Sie das Richtlinienmanagement automatisieren

Sobald Sie Ihre Kernrichtlinien erstellt haben, beginnt die eigentliche Arbeit: Sie aktuell halten, sicherstellen, dass die richtigen Personen Zugriff haben, Mitarbeiterunterschriften verfolgen und Compliance-Beweise sammeln. Wenn Ihr Startup wächst, kann die manuelle Verwaltung von Richtlinien schnell überwältigend werden. Automatisierung vereinfacht diesen Prozess, indem sie Dokumente zentralisiert, Überprüfungen plant, Unterschriften verfolgt und kontinuierlich nach Compliance-Lücken sucht. Moderne Compliance-Plattformen können sogar mit Ihren bestehenden Systemen integriert werden, um automatisch Beweise zu sammeln und Warnungen zu senden, wenn Konfigurationen nicht mehr konform sind. So kann Automatisierung in drei kritischen Bereichen einen Unterschied machen:

Lebenszyklusmanagement von Richtlinien

Die Abhängigkeit von manuellen Prozessen zur Verwaltung von Richtlinien kann zu Fehlern und Ineffizienzen führen. Automatisierungstools zentralisieren alle Ihre Richtlinien an einem sicheren Ort mit rollenbasiertem Zugriff, sodass nur autorisierte Personen sensible Dokumente einsehen können. Diese Plattformen erstellen zudem einen Prüfpfad, indem sie Änderungen mit Zeitstempeln protokollieren. Automatisierte Erinnerungen stellen sicher, dass Richtlinien aktuell bleiben, wobei Benachrichtigungen per E-Mail oder Slack an Richtlinienverantwortliche und Genehmigende gesendet werden. Einige Tools weisen Richtlinien sogar basierend auf Rollen zu und markieren Lücken, wenn sich Vorschriften ändern. Zusätzlich können vorgefertigte Richtlinienbibliotheken, die auf wichtige Standards abgestimmt sind, Ihnen helfen, ein Basismodell innerhalb weniger Tage einzurichten.

ISMS Copilot geht noch einen Schritt weiter, indem es KI nutzt, um maßgeschneiderte Richtlinien innerhalb von Minuten zu erstellen. Es bietet robuste Versionskontrolle mit Änderungshistorie und plant automatisierte Erinnerungen für Überprüfungen, die auf spezifische Rahmenwerkanforderungen zugeschnitten sind. Die Plattform verfolgt zudem Mitarbeiterunterschriften mithilfe integrierter digitaler Workflows und stellt so die Compliance über 20+ Rahmenwerke mit hoher Präzision sicher. Anstatt Richtlinien von Grund auf neu zu verfassen oder generische Vorlagen anzupassen, können Sie ISMS Copilot bitten, eine Richtlinie für akzeptable Nutzung zu erstellen, die mit ISO 27001 Annex A.8.1.3 und SOC 2 CC6.1 übereinstimmt. Von dort aus können Sie sie durch Ihren Überprüfungs- und Genehmigungsworkflow schieben – alles innerhalb desselben Systems. Dieser Ansatz kann die manuelle Erstellung und Koordination um bis zu 70–80 % reduzieren.

Beweissammlung und Überwachung

Effiziente Beweissammlung ist entscheidend für die Audit-Bereitschaft, aber manuell durchzuführen ist sowohl mühsam als auch fehleranfällig. Automatisierungstools integrieren sich mit Ihrer Cloud-Infrastruktur (wie AWS, GCP oder Azure), HR-Systemen (wie BambooHR oder Workday), Identitätsanbietern (wie Okta oder Google Workspace), Code-Repositories (wie GitHub oder GitLab) sowie Ticketing-Tools (wie Jira). Diese Integrationen ermöglichen es der Plattform, automatisch in regelmäßigen Abständen Beweise zu sammeln. Kontinuierliche Überwachung ersetzt einmalige Überprüfungen durch ständige Scans nach Problemen wie ungepatchten Systemen, übermäßigen Berechtigungen oder öffentlich zugänglichen Speicher-Buckets. Wenn beispielsweise ein neues Admin-Konto ohne Zwei-Faktor-Authentifizierung erstellt wird, sendet das System Echtzeit-Warnungen per E-Mail oder Slack und aktualisiert Dashboards, um den Compliance-Status wichtiger Kontrollen widerzuspiegeln.

Einige Tools gehen sogar noch weiter, indem sie nach fehlenden Sicherheits-Patches suchen, die Benutzeraktivität überwachen, um das Prinzip der geringsten Rechte durchzusetzen, und Echtzeit-Risikoeinblicke über Ihre Infrastruktur bieten. Vereinheitlichte Audit-Dashboards vereinfachen die Beweissammlung und stellen sicher, dass Sie immer auf Audits vorbereitet sind – ohne den letzten Sprint, um Beweise zu sammeln, wenn eine Bewertung ansteht.

Richtlinientraining und Bestätigung

Selbst mit Automatisierung sind Mitarbeiterschulungen und Bestätigungen essenziell, um sicherzustellen, dass Richtlinien in der Praxis befolgt werden. Mitarbeiter müssen sich der Richtlinien bewusst sein, die für sie gelten. Automatisierung hilft dabei, indem sie Sicherheitsschulungen, Phishing-Simulationen und rollenspezifische Kurse basierend auf den Arbeitsfunktionen zuweist. Sie sendet zudem Erinnerungen für überfällige oder unvollständige Module. Wenn eine neue Richtlinie eingeführt oder eine bestehende aktualisiert wird, verteilt die Plattform sie automatisch an die relevanten Mitarbeiter und verfolgt digitale Bestätigungen, wodurch ein prüfbarer Nachweis darüber entsteht, wer unterzeichnet hat und wann. Eskalationswege stellen sicher, dass Manager benachrichtigt werden, wenn Teammitglieder erforderliche Schulungen nicht innerhalb eines bestimmten Zeitraums (z. B. 14 Tage) abschließen. On-Demand-Berichte bieten sofortige Transparenz über die Schulungsabschlussraten und heben Lücken hervor, die vor Bewertungen behoben werden müssen.

Viele Plattformen enthalten zudem Funktionen für die Einführung von Richtlinien mit geführten Walkthroughs und vorgefertigten Bibliotheken, die auf wichtige Rahmenwerke abgestimmt sind. Dies reduziert die Arbeitsbelastung für HR- und Sicherheitsteams, stellt konsistente Schulungen über verteilte Teams hinweg sicher und generiert die Dokumentation, die benötigt wird, um Anforderungen wie ISO 27001 Annex A.7.2.2 (Sensibilisierung für Informationssicherheit) und SOC 2 CC1.4 (Verpflichtung zu Kompetenz) zu erfüllen. Wenn ein Auditor beispielsweise nachweist, dass alle Mitarbeiter ihre jährliche Sicherheitsschulung abgeschlossen haben, können Sie den erforderlichen Bericht in Sekunden generieren – statt Wochen damit zu verbringen, Unterlagen zusammenzusuchen.

sbb-itb-4566332

Checkliste zur Startup-Bereitschaft

Bevor Sie sich in Richtlinien und Tools stürzen, ist es entscheidend, einen klaren Fahrplan zu erstellen. Eine strukturierte Checkliste hilft Ihnen herauszufinden, was geschützt werden muss, wer verantwortlich ist und wo Automatisierung den größten Impact hat. Ohne diese Grundlagen riskieren Sie ein Compliance-Programm, das entweder zu eng gefasst ist – wodurch kritische Systeme ungeschützt bleiben – oder zu breit, was Zeit und Ressourcen auf unnötige Kontrollen verschwendet. Die folgenden Schritte führen Sie durch die Festlegung Ihres Programms, die Zuweisung von Verantwortlichkeiten und die Priorisierung von Automatisierung.

Festlegung des Compliance-Geltungsbereichs und der Rahmenwerke

Der erste Schritt besteht darin, die Datentypen Ihres Startups zu katalogisieren. Dazu gehören Kundendaten wie Namen, E-Mails und Adressen (PII), Zahlungskartendaten (PCI), geschützte Gesundheitsinformationen (PHI) sowie sensible interne Daten wie Quellcode oder Geschäftsgeheimnisse. Ordnen Sie jeden Datentyp seinem Speicherort zu – AWS-Produktionskonten, Staging-Umgebungen, SaaS-Tools, Code-Repositories oder Lieferantensysteme. Dieses Inventar wird zum Rückgrat Ihres Compliance-Geltungsbereichs und stellt sicher, dass alle relevanten Systeme in Audits einbezogen werden.

Als Nächstes identifizieren Sie, welche Compliance-Rahmenwerke basierend auf Ihrem Geschäftsmodell und den Kundenanforderungen gelten. Für US-amerikanische B2B-SaaS-Unternehmen, die auf Enterprise-Kunden abzielen, ist SOC 2 Type II ein häufiger Ausgangspunkt. Wenn Sie Gesundheitsdaten verarbeiten, ist HIPAA-Compliance ein Muss. Unternehmen, die Zahlungskarteninformationen verarbeiten, müssen sich an PCI DSS halten, und solche, die EU-Nutzer bedienen, müssen GDPR einhalten. Für globale oder sicherheitsbewusste Kunden wird oft ISO 27001 aufgrund seines strukturierten Ansatzes für Informationssicherheit angestrebt. Prüfen Sie frühzeitig Investor-Due-Diligence-Dokumente und Kunden-Sicherheitsfragebögen – sie legen oft die Rahmenwerke fest, die Ihr Unternehmen erfüllen muss.

Sobald Sie die richtigen Rahmenwerke identifiziert haben, definieren Sie die Grenzen Ihres Geltungsbereichs. Listen Sie klar die im Geltungsbereich liegenden Systeme auf, wie Produktions-Workloads, CI/CD-Pipelines, Unternehmens-Laptops, Identitätsanbieter und HR-Systeme. Systeme wie Marketing-Sandboxes oder persönliche Entwicklungsumgebungen sollten ausgeschlossen werden. Dokumentieren Sie diesen Geltungsbereich mit einer formellen Erklärung, Datenflussdiagrammen und einem Systeminventar. Diese Artefakte sind essenziell, um Automatisierungstools so zu konfigurieren, dass sie Beweise sammeln und Compliance überwachen.

KI-gestützte Tools wie ISMS Copilot können diesen Prozess vereinfachen. Sie helfen dabei, Ihre Technologien und Datenflüsse mit Rahmenwerken wie ISO 27001, SOC 2 und NIST 800-53 abzugleichen. Anstatt Kontrollanforderungen manuell zu vergleichen, identifizieren diese Tools anwendbare Kontrollen für Ihre Systeme und Datentypen, generieren passende Richtlinien und heben Überschneidungen hervor, bei denen eine Kontrolle mehrere Rahmenwerke abdeckt. Dies spart Zeit und reduziert redundante Arbeit von Anfang an.

Mit Geltungsbereich und Rahmenwerken festgelegt, besteht der nächste Schritt darin, Verantwortlichkeiten zuzuweisen, um die Rechenschaftspflicht in Ihrem Compliance-Programm sicherzustellen.

Zuweisung von Verantwortlichkeiten für Richtlinien und Automatisierung

Rechenschaftspflicht ist der Schlüssel, um Compliance-Bemühungen auf Kurs zu halten. Ohne klare Rollen kommt der Fortschritt ins Stocken, weil niemand weiß, wer für die Erstellung von Richtlinien, die Verwaltung von Tools oder die Reaktion auf Warnungen verantwortlich ist. Beginnen Sie damit, einen fachlichen Sponsor zu benennen – typischerweise Ihren CEO oder CTO. Diese Person legt die Risikotoleranz fest, genehmigt den Geltungsbereich, weist Ressourcen zu und unterzeichnet Richtlinien. Sie kommuniziert zudem die Bedeutung von Compliance an Investoren und das Team.

Als Nächstes ernennen Sie einen Compliance-Verantwortlichen – oft einen Security Lead, CISO oder Operations Manager –, der den täglichen Fortschritt überwacht, den Fahrplan verwaltet und die Beziehung zum externen Auditor pflegt. Diese Person wählt Rahmenwerke aus, konfiguriert Automatisierungstools und verfolgt Meilensteine der Bereitschaft.

Weisen Sie Kontrollverantwortliche für spezifische Bereiche zu:

- Engineering oder DevOps: Cloud-Sicherheit, Änderungsmanagement, Protokollierung, Überwachung, Backups und Disaster Recovery.

- IT: Endpunktsicherheit, Single Sign-On (SSO), Mobile Device Management (MDM) und Kontoprovisionierung.

- HR oder People Operations: Onboarding, Offboarding, Hintergrundprüfungen und Schulungsbestätigungen.

- Recht oder Finanzen: Lieferantenrisiko, Datenverarbeitungsvereinbarungen und regulatorische Meldungen.

Jeder Kontrollverantwortliche sollte messbare KPIs haben, wie die Zeit zur Lösung kritischer Warnungen oder der Prozentsatz der Systeme mit aktivierter Protokollierung. Für Automatisierung benennen Sie einen Tool-Verantwortlichen – in der Regel der Compliance-Verantwortliche –, der Integrationen verwaltet, den Geltungsbereich aktualisiert und mit Anbietern zusammenarbeitet. Weisen Sie technische Verantwortliche für Schlüsselsysteme zu: DevOps für Cloud-Plattformen (AWS, GCP, Azure), IT für Identitätsanbieter (Okta, Azure AD), HR für HRIS-Systeme und Engineering für Ticketing-Tools wie Jira.

Dokumentieren Sie diese Verantwortlichkeiten in einer RACI-Matrix, die Prozesse (z. B. Zugangsüberprüfungen, Vorfallsmanagement) Rollen zuordnet, um Klarheit darüber zu schaffen, wer verantwortlich, rechenschaftspflichtig, zu konsultieren oder zu informieren ist. Regelmäßige Abstimmungen mit diesen Verantwortlichen können frühzeitig auf Richtlinienlücken oder Integrationsprobleme hinweisen.

Sobald die Verantwortlichkeiten festgelegt sind, liegt der nächste Fokus darauf, Automatisierungsmaßnahmen zu priorisieren, die schnell die besten Ergebnisse liefern.

Priorisierung der Automatisierungsimplementierung

Nicht jede Kontrolle muss sofort automatisiert werden. Ein risikobasierter Ansatz hilft Ihnen, sich auf Automatisierungen mit hoher Wirkung und geringem Aufwand zu konzentrieren, auf die sich Auditoren verlassen und die Ihre sensibelsten Daten schützen. Zu den wichtigsten Prioritäten gehören:

- Automatisierte Beweissammlung aus kritischen Systemen.

- Automatisierung des Identitätsmanagements: SSO, Zwei-Faktor-Authentifizierung (2FA), Bereitstellung/Deaktivierung von Konten und regelmäßige Zugangsüberprüfungen.

- Kontinuierliche Überwachung und Warnungen für Fehlkonfigurationen, offene Sicherheitsgruppen, fehlende Patches und Protokollierungslücken.

- Automatisierung der Richtlinienverteilung und Schulung: Zuweisung rollenbasierter Richtlinien und Verfolgung von Bestätigungen.

In der mittelfristigen Phase (ca. sechs Monate) erweitern Sie um:

- Ein zentrales Risikoregister: Automatisches Sammeln von Eingaben aus Schwachstellen-Scans und Verfolgung von Minderungsaufgaben mit Fristen.

- Workflows für das Lieferantenrisikomanagement: Automatisierung von Sicherheitsfragebögen, Vertragsverfolgung und Erinnerungen für Verlängerungen.

- Automatisierung des Änderungsmanagements: Integration mit Ticketing- und CI/CD-Pipelines zur Dokumentation von Code-Reviews und Genehmigungen.

Für die langfristige Phase (über das erste Jahr hinaus) konzentrieren Sie sich auf erweiterte Funktionen wie:

- Disaster Recovery und Tests der Geschäftskontinuität: Automatisierung von Backup-Wiederherstellungen und Verfolgung von DR-Testergebnissen.

- Erweiterte Berichts-Dashboards: Überwachung der Rahmenwerkabdeckung, Trends der Kontrollgesundheit und Metriken für die Geschäftsführung.

- Nutzung von Tools wie ISMS Copilot, um überlappende Kontrollen über Rahmenwerke wie ISO 27001, SOC 2 und NIST zu optimieren und die Effizienz zu steigern.

Dieser phasenweise Ansatz balanciert frühe Erfolge mit langfristigen Zielen, adressiert wichtige Audit- und Sicherheitsrisiken und hält die Arbeitsbelastung überschaubar. Durch die Konzentration auf die wirkungsvollsten Automatisierungen zuerst können Sie ein starkes Fundament aufbauen, das die Erwartungen von Investoren und Kunden erfüllt.

Automatisierung mit Validierung in Einklang bringen

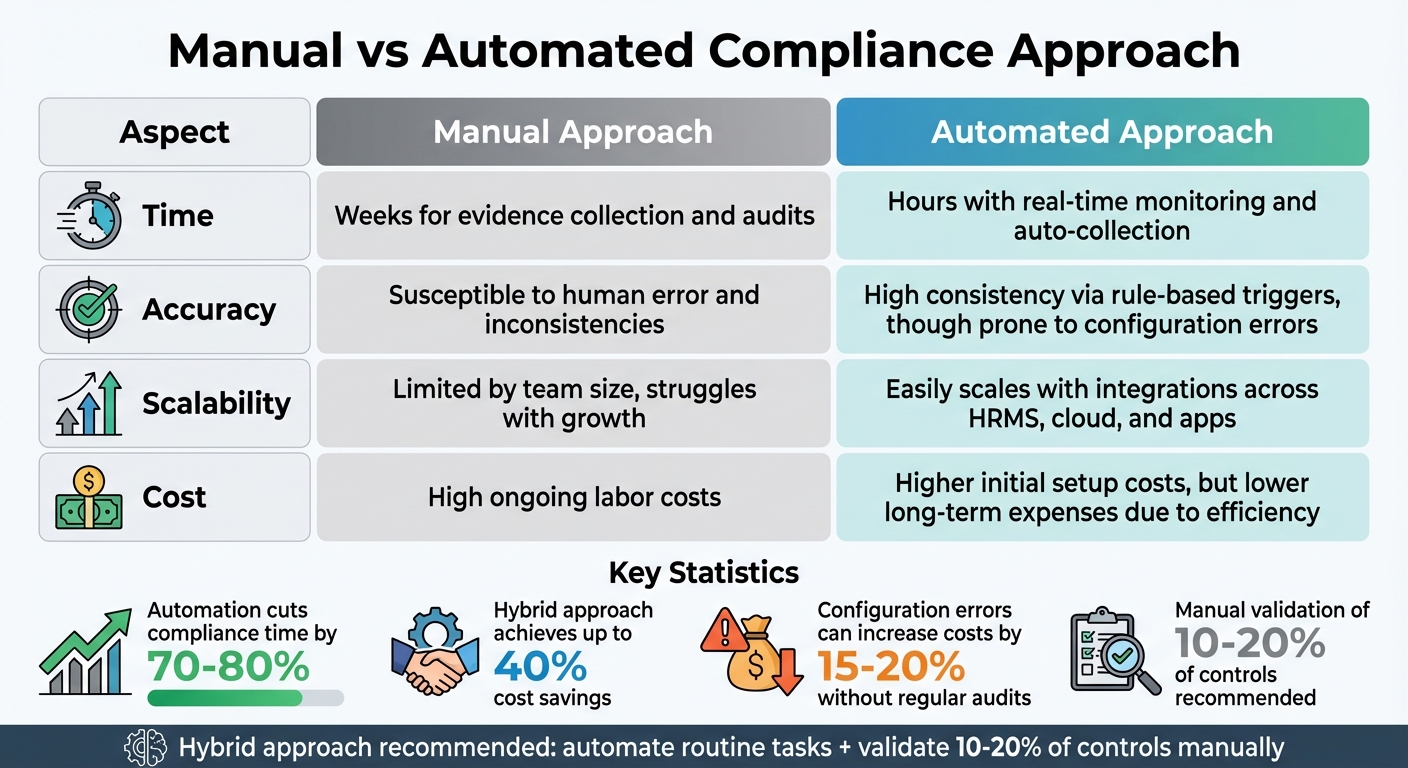

Vergleich: Manuelle vs. automatisierte Compliance – Zeit, Kosten und Genauigkeit

Während Automatisierung zweifellos Effizienz bietet, ist es entscheidend, sie mit manueller Überprüfung zu kombinieren, um die Genauigkeit sicherzustellen. Automatisierung kann Compliance-Aufgaben beschleunigen und Fehler reduzieren, aber sie ist nicht unfehlbar. Startups, die sich zu sehr auf automatisierte Tools verlassen, ohne angemessene Kontrollen zu haben, riskieren Lücken zu übersehen, Systeme falsch zu konfigurieren oder fehlerhafte Audit-Beweise zu generieren. Der Schlüssel liegt im Ausbalancieren: Lassen Sie Automatisierung repetitive Aufgaben übernehmen, während menschliche Expertise für strategische Entscheidungen und Genauigkeitsprüfungen genutzt wird. Lassen Sie uns erkunden, wie regelmäßige Validierung automatisierte Systeme stärkt.

Vorteile und Risiken der Compliance-Automatisierung

Automatisierung bringt klare Vorteile für Compliance-Bemühungen. Echtzeitüberwachung reduziert die Zeit, die für die Beweissammlung benötigt wird, regelbasierte Logik stellt konsistente Überprüfungen über Rahmenwerke wie ISO 27001 und SOC 2 sicher, und zentralisierte Dashboards vereinfachen die Berichterstattung für Auditoren und Stakeholder.

| Aspekt | Manueller Ansatz | Automatisierter Ansatz |

|---|---|---|

| Zeit | Wochen für Beweissammlung und Audits | Stunden mit Echtzeitüberwachung und automatisierter Sammlung |

| Genauigkeit | Anfällig für menschliche Fehler und Inkonsistenzen | Hohe Konsistenz durch regelbasierte Auslöser, anfällig für Konfigurationsfehler |

| Skalierbarkeit | Begrenzt durch Teamgröße, kämpft mit Wachstum | Skaliert problemlos mit Integrationen über HRMS, Cloud und Apps |

| Kosten | Hohe laufende Arbeitskosten | Höhere Anfangsinvestitionen, aber geringere langfristige Ausgaben durch Effizienz |

Automatisierung ist jedoch nicht immun gegen Risiken. Konfigurationsfehler oder fehlgeschlagene Integrationen können die Kosten um 15–20 % erhöhen, wenn sie nicht durch regelmäßige Audits behoben werden. Während Automatisierung die Compliance-Zeit um 70–80 % reduzieren kann, können Fehler ohne Validierung das Ausfallrisiko um 25 % erhöhen. Ein hybrider Ansatz – die Automatisierung routinemäßiger Aufgaben, während 10–20 % der Kontrollen manuell validiert werden – kann langfristig bis zu 40 % Kosteneinsparungen erzielen, ohne die Genauigkeit zu beeinträchtigen.

Validierung und interne Audits

Die Vorteile der Automatisierung werden verstärkt, wenn sie mit regelmäßiger Validierung kombiniert wird, um die Systemintegrität sicherzustellen. Interne Audits können Probleme identifizieren, bevor sie während externer Bewertungen eskalieren. Beginnen Sie mit monatlichen Audits in den ersten sechs Monaten der Implementierung und wechseln Sie dann zu vierteljährlichen Überprüfungen, sobald sich die Prozesse stabilisiert haben. Eine gründliche Validierungscheckliste könnte umfassen:

- Stichprobenartige Überprüfung von 10–20 % der automatisierten Beweise gegenüber Quellsystemen, um die Genauigkeit zu verifizieren.

- Testen von Integrationen durch Simulation von Systemausfällen und Überprüfung von Prüfprotokollen auf manuelle Überschreibungen und Ausnahmen.

- Durchführung von Lückenanalysen, um sicherzustellen, dass Kontrollzuordnungen mit den relevanten Rahmenwerken übereinstimmen.

- Bewertung von Warnsystemen durch simulierte Vorfälle, um deren Wirksamkeit zu testen.

- Überwachung der Schulungsabschlussraten für Richtlinien, wobei durch automatisierte Verfolgung eine Quote von über 90 % angestrebt wird.

Dokumentieren Sie Ausnahmen oder manuelle Überschreibungen in einem zentralen System mit Genehmigungsworkflows. Dieser Prüfpfad ist essenziell für die regulatorische Berichterstattung und zeigt Auditoren, dass Automatisierung nicht blind vertraut wird. Vereinheitlichte Dashboards können die Compliance weiter vereinfachen, indem sie Echtzeiteinblicke in die Funktionalität von Kontrollen, die Berichtsgenauigkeit und die Risikoabdeckung bieten – ohne dass vollständige manuelle Nachaudits erforderlich sind.

Vorbereitung auf Investoren und Kunden

Die Kombination von Automatisierung mit Validierung optimiert nicht nur die Compliance – sie stärkt auch das Vertrauen von Stakeholdern. Investoren und Enterprise-Kunden möchten sehen, dass Compliance ernst genommen wird. Die Erstellung eines Trust Centers mit maßgeschneiderten Dashboards kann den Echtzeit-Status der Compliance, die Automatisierungsabdeckung (angestrebt werden 90 % automatisierte Kontrollen), eine Richtlinienbibliothek, die auf Rahmenwerke wie SOC 2 und ISO 27001 abgebildet ist, und aktuelle Audit-Berichte demonstrieren. Zertifizierungen wie SOC 2 Type II können über sichere Portale geteilt werden, was Transparenz und kontinuierliche Überwachung unter Beweis stellt.

Tools wie ISMS Copilot vereinfachen diesen Prozess, indem sie KI-gestützte Richtlinienentwürfe und auditfertige Berichte bieten. Im Gegensatz zu allgemeinen KI-Tools wie ChatGPT ist ISMS Copilot speziell für Compliance konzipiert und liefert strukturierte Ausgaben sowie tiefes Wissen über Rahmenwerke. Dies reduziert manuelle Validierungsbemühungen und erleichtert es, die Compliance-Genauigkeit während Investorenpräsentationen und Demos zu demonstrieren.

"ISMS Copilot beschleunigt Compliance-Arbeiten, indem es zeitaufwendige Aufgaben wie das Verfassen von Richtlinien und Dokumentenanalysen übernimmt, ersetzt aber keine professionelle Expertise. Nutzen Sie es, um Ihren Workflow zu beschleunigen, schnelle Rahmenwerk-Empfehlungen zu erhalten und erste Entwürfe zu erstellen – während Sie sich auf strategische Entscheidungen und Kundenbeziehungen konzentrieren."

– ISMS Copilot

Prüfen Sie die Ausgaben automatisierter Tools immer gegen offizielle Dokumentationen. Automatisierung ist ein mächtiger Assistent, aber kein Ersatz für menschliches Fachwissen. Durch die Kombination von Geschwindigkeit und Konsistenz mit praktischer Aufsicht können Sie ein skalierbares Compliance-Programm aufbauen, das das Vertrauen von Auditoren, Investoren und Kunden gleichermaßen gewinnt.

Fazit

Ein Compliance-Programm von Grund auf zu erstellen, kann überwältigend wirken – aber mit einem klaren Plan und den richtigen Tools wird es deutlich handhabbarer, selbst für kleine, schnell wachsende Startup-Teams. Beginnen Sie damit, Ihren Compliance-Geltungsbereich zu definieren, die Rahmenwerke auszuwählen, denen Sie folgen werden, und grundlegende Richtlinien zu etablieren. Weisen Sie klare Verantwortlichkeiten für jede Richtlinie und Automatisierungsaufgabe zu, um sicherzustellen, dass nichts übersehen wird, während Ihr Unternehmen wächst. Diese Grundlagen schaffen die Voraussetzungen für den effektiven Einsatz von Automatisierung.

Automatisierung verwandelt Compliance von einer Reihe manueller, periodischer Aufgaben in ein System der kontinuierlichen Überwachung. Tools, die Beweissammlung, Richtlinienverteilung, Schulungsbestätigungen und Echtzeitüberwachung übernehmen, können repetitive Arbeit drastisch reduzieren. Dies ermöglicht Ihrem Team, sich auf strategische Entscheidungen zu konzentrieren, statt in Tabellenkalkulationen gefangen zu sein. Plattformen wie ISMS Copilot, die 20+ Rahmenwerke unterstützen, bieten KI-gestützte Funktionen wie Richtlinienerstellung, Kontrollabbildung und auditfertige Berichte. Diese Tools helfen Startups, schnell voranzukommen, ohne dabei die Genauigkeit zu opfern. Automatisierung ist jedoch keine „Einstellung und Vergessen“-Lösung.

Automatisierung funktioniert am besten, wenn sie mit internen Audits und regelmäßiger Validierung kombiniert wird. Das bedeutet, nach Konfigurationsfehlern zu suchen, Integrationen zu testen und sicherzustellen, dass Ihre Kontrollen wie erwartet funktionieren. Kontinuierliche Überwachung sollte Hand in Hand mit periodischen Audits gehen. Wenn Sie beispielsweise eine Stichprobe automatisierter Beweise überprüfen, potenzielle Ausfälle simulieren und Ausnahmen dokumentieren, kombinieren Sie automatisierte Workflows mit manueller Validierung – und bauen so Vertrauen bei Auditoren auf, während Ihr Compliance-Programm zuverlässig bleibt.

Für US-amerikanische Startups ist Compliance nicht nur eine regulatorische Pflicht – sie kann ein Wettbewerbsvorteil sein. Echtzeit-Dashboards und Zertifizierungen wie SOC 2 Type II können das Vertrauen von Investoren und Kunden stärken. Durch die Pflege einer aktuellen Checkliste, den Einsatz zweckgebundener Tools und die Balance zwischen Geschwindigkeit und sorgfältiger Aufsicht können Sie sicher skalieren und Compliance in einen strategischen Vermögenswert für Ihr Unternehmen verwandeln.

FAQs

Wie hilft Automatisierung Startups, Compliance-Kosten zu sparen?

Automatisierung bietet Startups eine Möglichkeit, Compliance-Kosten zu senken, indem sie arbeitsintensive Aufgaben wie das Verfassen von Richtlinien, die Durchführung von Risikobewertungen und die Aktualisierung von Dokumentationen übernimmt. Durch die Reduzierung des Bedarfs an manueller Arbeit und kostspieligen externen Beratern bietet sie eine effizientere Lösung.

Mit diesen Prozessen vereinfacht, können Startups ihre Energie und Ressourcen in Wachstum investieren. Gleichzeitig stellt Automatisierung sicher, dass Compliance mit größerer Präzision und Effizienz verwaltet wird – ein Gewinn für sowohl Kosteneinsparungen als auch operative Genauigkeit.

Welche wichtigsten Richtlinien sind für die Erreichung von SOC-2- und ISO-27001-Compliance erforderlich?

Um SOC-2- und **

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.