Lista de verificación de cumplimiento para startups: políticas y automatización

Las políticas junto con la automatización son la forma escalable en que las startups pueden cumplir con auditorías SOC 2/ISO, reduciendo la recolección de evidencia y la carga administrativa.

Mantener el cumplimiento normativo no es negociable para las startups en EE.UU., especialmente con marcos como SOC 2, ISO 27001, HIPAA y CCPA. Sin políticas claras y herramientas adecuadas, el cumplimiento se convierte en una carga costosa y que consume tiempo. Aquí está la clave:

- Por qué el cumplimiento importa: Evita multas como más de $50,000 por violaciones a HIPAA o el 4% de los ingresos globales según el RGPD. El incumplimiento también puede generar brechas de datos que cuestan entre $4 y $10 millones, además de la pérdida de confianza de los clientes.

- La automatización ahorra tiempo: Las startups dedican entre el 40% y 60% de sus recursos de seguridad a tareas manuales de cumplimiento. Las herramientas de automatización reducen este esfuerzo hasta en un 80%, garantizando preparación para auditorías y reduciendo retrasos.

- Políticas clave que debes tener: Enfócate en una Política de Seguridad de la Información, una Política de Control de Accesos y una Política de Respuesta a Incidentes. Estas son esenciales para marcos como SOC 2 e ISO 27001.

- Cómo ayuda la automatización: Herramientas como ISMS Copilot generan políticas, automatizan la recolección de evidencia y monitorean brechas de cumplimiento, acelerando las auditorías y reduciendo errores.

El cumplimiento no tiene por qué ser abrumador. Con las herramientas adecuadas y una lista de verificación estructurada, puedes proteger tu startup, generar confianza en los clientes y escalar de manera segura.

Cómo lograr el cumplimiento de SOC 2 por $20K o menos

Políticas obligatorias para startups

Si eres una startup en EE.UU. que busca cumplir con SOC 2 o el estándar ISO 27001, contar con las políticas escritas adecuadas es indispensable. Estas políticas no solo sirven para aprobar auditorías, sino que también tranquilizan a los inversores al demostrar que tu negocio toma la seguridad en serio. Los auditores buscarán compromisos documentados en áreas como seguridad, control de accesos y gestión de incidentes. Mientras que SOC 2 permite flexibilidad en la denominación y estructura de las políticas (siempre que se alineen con los Criterios de Servicios de Confianza), ISO 27001 tiene requisitos más específicos vinculados a sus controles del Anexo A. Como mínimo, necesitarás una Política de Seguridad de la Información, una Política de Control de Accesos e Identidad y una Política de Respuesta a Incidentes. Para fortalecer tu marco de cumplimiento, también deberías considerar políticas para Uso Aceptable, Gestión de Cambios, Gestión de Proveedores y Continuidad del Negocio.

Afortunadamente, las plataformas modernas de cumplimiento pueden facilitar este proceso. Herramientas como ISMS Copilot pueden generar borradores de políticas adaptados a tus necesidades en minutos, aprovechando la experiencia de más de 20 marcos de cumplimiento. A continuación, desglosaremos las políticas clave que tu startup necesita establecer.

Política de Seguridad de la Información

Esta es la piedra angular del marco de seguridad de tu startup. Una Política de Seguridad de la Información define el compromiso de tu organización con la protección de los datos y sirve como base tanto para el éxito en auditorías como para la seguridad operativa. Debe especificar el alcance de tu Sistema de Gestión de Seguridad de la Información (SGSI), por ejemplo, indicando que cubre todos los datos de clientes alojados en AWS en US-East-1. La política debe detallar qué activos, procesos, ubicaciones y tipos de datos están incluidos. Para cumplir con los requisitos de cumplimiento, debe ser aprobada por la alta dirección (generalmente firmada por el CEO, CTO o CISO) y revisada anualmente o cada vez que haya cambios significativos en tecnología, normativas u operaciones comerciales.

Esta política respalda los requisitos de ISO 27001 (Anexo A.5.1.1 y Cláusula 5.2) al establecer objetivos de seguridad de alto nivel y reglas de gobernanza. Para SOC 2, demuestra la gobernanza necesaria para cumplir con los criterios de seguridad (CC6.1). Para ser efectiva, también debe definir roles y responsabilidades, tu enfoque de gestión de riesgos y cómo se conecta con otras políticas de apoyo. El uso de herramientas de automatización con plantillas predefinidas puede ayudar a garantizar que los requisitos de ambos marcos se cumplan sin duplicar esfuerzos.

Política de Control de Accesos e Identidad

Controlar quién puede acceder a tus sistemas y datos es fundamental. Una Política de Control de Accesos e Identidad asegura que tu startup aplique límites de seguridad adecuados. Esta política debe seguir el principio de privilegio mínimo, otorgando a los usuarios solo el acceso que necesitan. También debe requerir autenticación multifactor (MFA) para todas las cuentas, especialmente para accesos administrativos y remotos. Implementar inicio de sesión único (SSO) para autenticación centralizada y registro de logs puede mejorar aún más la seguridad. Además, la política debe exigir revisiones periódicas de accesos, generalmente trimestrales, donde los gerentes y propietarios de sistemas verifiquen que los permisos de los usuarios siguen siendo apropiados.

Esta política aborda requisitos clave para ISO 27001 (Anexo A.9) al cubrir el registro de usuarios, la gestión de privilegios y las revisiones periódicas. Para SOC 2, se alinea con los criterios de seguridad de acceso lógico (CC6.2–6.3). Las herramientas de automatización que se integran con proveedores de identidad pueden hacer que este proceso sea más eficiente, reduciendo errores manuales y manteniendo registros detallados de auditoría.

Política de Respuesta a Incidentes

Cuando ocurre un incidente de seguridad, tu equipo necesita un plan claro para detectarlo, responder y recuperarse. Una Política de Respuesta a Incidentes detalla estos procesos. Debe incluir clasificaciones de gravedad (por ejemplo, baja, media, alta, crítica) según el impacto en los datos y las operaciones comerciales. La política también debe definir procedimientos de escalamiento, como quién debe ser notificado y en qué plazo (por ejemplo, dentro de una hora para incidentes de alta gravedad). Además, debe especificar las reglas de notificación de brechas y requerir un análisis posterior al incidente, como un informe de causa raíz completado en un plazo de 30 días.

Para ISO 27001, esta política satisface los requisitos de respuesta a incidentes (Anexo A.16). Para SOC 2, cubre los criterios de detección, respuesta y comunicación externa (CC7). Las startups en EE.UU. también deben cumplir con los plazos de notificación de brechas establecidos por leyes estatales y federales. Las plataformas de automatización pueden integrarse con herramientas de comunicación para garantizar que las notificaciones se envíen a tiempo, rastrear los SLA de respuesta a través de paneles y mantener evidencia para auditorías.

Cómo automatizar la gestión de políticas

Una vez que hayas redactado tus políticas principales, comienza el verdadero trabajo: mantenerlas actualizadas, garantizar que las personas adecuadas tengan acceso, rastrear las aprobaciones de los empleados y recopilar evidencia de cumplimiento. A medida que tu startup crece, gestionar las políticas manualmente puede volverse abrumador rápidamente. La automatización simplifica este proceso al centralizar los documentos, programar revisiones, rastrear aprobaciones y monitorear continuamente las brechas de cumplimiento. Las plataformas modernas de cumplimiento incluso pueden integrarse con tus sistemas existentes para recopilar evidencia automáticamente y enviar alertas cuando las configuraciones no estén sincronizadas. Aquí te explicamos cómo la automatización puede marcar la diferencia en tres áreas críticas:

Gestión del ciclo de vida de las políticas

Depender de procesos manuales para gestionar políticas puede generar errores e ineficiencias. Las herramientas de automatización centralizan todas tus políticas en una ubicación segura con acceso basado en roles, de modo que solo las personas autorizadas puedan ver documentos sensibles. Estas plataformas también crean un registro de auditoría al registrar los cambios con marcas de tiempo. Recordatorios automatizados garantizan que las políticas se mantengan actualizadas, enviando notificaciones por correo electrónico o Slack a los propietarios y aprobadores de las políticas. Algunas herramientas incluso asignan políticas según roles y señalan brechas cuando cambian las normativas. Además, las bibliotecas de políticas predefinidas alineadas con estándares clave pueden ayudarte a configurar un programa básico en solo días.

ISMS Copilot lleva este proceso un paso más allá al utilizar IA para redactar políticas personalizadas en minutos. Ofrece un control de versiones robusto con registros de cambios y programa recordatorios automatizados de revisión adaptados a requisitos específicos de marcos. La plataforma también rastrea las aprobaciones de los empleados mediante flujos de trabajo digitales integrados, garantizando el cumplimiento en más de 20 marcos con alta precisión. En lugar de comenzar las políticas desde cero o ajustar plantillas genéricas, puedes pedirle a ISMS Copilot que redacte una Política de Uso Aceptable alineada con ISO 27001 Anexo A.8.1.3 y SOC 2 CC6.1. Desde allí, puedes enviarla a través de tu flujo de trabajo de revisión y aprobación, todo dentro del mismo sistema. Este enfoque puede reducir el tiempo manual de redacción y coordinación en hasta un 70–80%.

Recolección de evidencia y monitoreo

La recolección eficiente de evidencia es crucial para estar preparado para auditorías, pero hacerlo manualmente es tedioso y propenso a errores. Las herramientas de automatización se integran con tu infraestructura en la nube (como AWS, GCP o Azure), sistemas de RR.HH. (como BambooHR o Workday), proveedores de identidad (como Okta o Google Workspace), repositorios de código (como GitHub o GitLab) y herramientas de tickets (como Jira). Estas integraciones permiten que la plataforma extraiga evidencia automáticamente en intervalos programados. El monitoreo continuo reemplaza las verificaciones puntuales con escaneos constantes en busca de problemas como sistemas sin parches, permisos excesivos o buckets de almacenamiento accesibles públicamente. Por ejemplo, si se crea una nueva cuenta de administrador sin autenticación multifactor, el sistema envía alertas en tiempo real por correo electrónico o Slack y actualiza los paneles para reflejar el estado de cumplimiento de los controles clave.

Algunas herramientas van aún más allá al escanear en busca de parches de seguridad faltantes, monitorear la actividad de los usuarios para aplicar el principio de privilegio mínimo y proporcionar información de riesgos en tiempo real en tu infraestructura. Los paneles de auditoría unificados simplifican la recolección de evidencia y garantizan que siempre estés preparado para auditorías, eliminando la carrera contra el tiempo para recopilar pruebas cuando se acerca una evaluación.

Capacitación y atestación de políticas

Incluso con automatización, la capacitación y atestación de los empleados son esenciales para garantizar que las políticas se sigan en la práctica. Los empleados deben conocer las políticas que les aplican. La automatización ayuda al asignar capacitación en conciencia de seguridad, simulaciones de phishing y cursos específicos según las funciones laborales. También envía recordatorios para módulos vencidos o incompletos. Cuando se introduce una nueva política o se actualiza una existente, la plataforma distribuye automáticamente la política a los empleados relevantes y rastrea los reconocimientos digitales, creando un registro auditable de quién ha firmado y cuándo. Las rutas de escalamiento garantizan que los gerentes sean notificados si los miembros del equipo no completan la capacitación requerida en un plazo determinado, como 14 días. Los informes bajo demanda proporcionan visibilidad instantánea sobre las tasas de finalización de la capacitación e identifican cualquier brecha que deba abordarse antes de las evaluaciones.

Muchas plataformas también incluyen funciones para implementar políticas con recorridos guiados y bibliotecas predefinidas alineadas con marcos clave. Esto reduce la carga de trabajo para los equipos de RR.HH. y seguridad, garantiza una capacitación consistente en equipos distribuidos y genera la documentación necesaria para cumplir con requisitos como ISO 27001 Anexo A.7.2.2 (conciencia de seguridad de la información) y SOC 2 CC1.4 (compromiso con la competencia). Por ejemplo, cuando un auditor pide pruebas de que todos los empleados completaron su capacitación anual de seguridad, puedes generar el informe necesario en segundos en lugar de pasar semanas rastreando registros.

sbb-itb-4566332

Lista de verificación de preparación para startups

Antes de sumergirte en políticas y herramientas, es crucial trazar un plan claro. Una lista de verificación estructurada te ayuda a determinar qué necesita protección, quién es responsable y dónde la automatización tendrá el mayor impacto. Sin esta base, corres el riesgo de crear un programa de cumplimiento que sea demasiado limitado (dejando sistemas críticos expuestos) o demasiado amplio (perdiendo tiempo y recursos en controles innecesarios). Los pasos a continuación te guiarán en definir el alcance de tu programa, asignar responsabilidades y priorizar la automatización.

Definición del alcance de cumplimiento y marcos normativos

El primer paso es catalogar los tipos de datos de tu startup. Esto incluye datos de clientes como nombres, correos electrónicos y direcciones (PII), datos de tarjetas de pago (PCI), información de salud protegida (PHI) y datos internos sensibles como el código fuente o secretos comerciales. Asigna cada tipo de datos a su ubicación de almacenamiento: cuentas de producción en AWS, entornos de ensayo, herramientas SaaS, repositorios de código o sistemas de proveedores. Este inventario se convierte en la columna vertebral de tu alcance de cumplimiento, asegurando que incluyas todos los sistemas relevantes en las auditorías.

A continuación, identifica qué marcos de cumplimiento aplican según tu modelo de negocio y las necesidades de tus clientes. Para empresas de SaaS B2B en EE.UU. que se dirigen a clientes empresariales, SOC 2 Tipo II es un punto de partida común. Si manejas datos de salud, el cumplimiento con HIPAA es obligatorio. Las empresas que procesan información de tarjetas de pago deben adherirse a PCI DSS, y aquellas que atienden a usuarios en la UE deben cumplir con el RGPD. Para clientes globales o conscientes de la seguridad, ISO 27001 a menudo se persigue por su enfoque estructurado de la seguridad de la información. Revisa los documentos de diligencia debida de los inversores y los cuestionarios de seguridad de los clientes con anticipación: a menudo especifican los marcos que se espera que cumpla tu empresa.

Una vez que hayas identificado los marcos correctos, define los límites de tu alcance. Enumera claramente los sistemas dentro del alcance, como cargas de trabajo de producción, pipelines de CI/CD, computadoras portátiles corporativas, proveedores de identidad y sistemas de RR.HH. Excluye sistemas como entornos de pruebas de marketing o entornos de desarrollo personal. Documenta este alcance con una declaración formal, diagramas de flujo de datos y un inventario de sistemas. Estos artefactos son esenciales para configurar herramientas de automatización que recopilen evidencia y monitoreen el cumplimiento.

Herramientas con IA como ISMS Copilot pueden simplificar este proceso. Ayudan a mapear tus tecnologías y flujos de datos a marcos como ISO 27001, SOC 2 y NIST 800-53. En lugar de cruzar manualmente los requisitos de control, estas herramientas identifican los controles aplicables para tus sistemas y tipos de datos, generan políticas alineadas y destacan solapamientos donde un control satisface múltiples marcos. Esto ahorra tiempo y reduce el trabajo redundante desde el principio.

Con tu alcance y marcos en su lugar, el siguiente paso es asignar la propiedad para garantizar la responsabilidad en todo tu programa de cumplimiento.

Asignación de propiedad de políticas y automatización

La rendición de cuentas es clave para mantener los esfuerzos de cumplimiento en el camino correcto. Sin roles claros, el progreso se estanca porque nadie sabe quién es responsable de redactar políticas, gestionar herramientas o responder alertas. Comienza designando un patrocinador ejecutivo, típicamente tu CEO o CTO. Esta persona establece la tolerancia al riesgo, aprueba el alcance, asigna recursos y firma las políticas. También comunica la importancia del cumplimiento a los inversores y al equipo.

A continuación, nombra un líder de cumplimiento: a menudo un Responsable de Seguridad, CISO o Gerente de Operaciones, quien supervisará el progreso diario, gestionará el plan y manejará la relación con el auditor externo. Esta persona selecciona marcos, configura herramientas de automatización y rastrea hitos de preparación.

Asigna propietarios de controles para áreas específicas:

- Ingeniería o DevOps: Seguridad en la nube, gestión de cambios, registro, monitoreo, copias de seguridad y recuperación ante desastres.

- IT: Seguridad de endpoints, inicio de sesión único (SSO), gestión de dispositivos móviles (MDM) y aprovisionamiento de cuentas.

- RR.HH. o Operaciones de Personas: Incorporación, desvinculación, verificaciones de antecedentes y atestaciones de capacitación.

- Legal o Finanzas: Riesgo de proveedores, acuerdos de procesamiento de datos y presentaciones regulatorias.

Cada propietario de control debe tener KPI medibles, como el tiempo para resolver alertas críticas o el porcentaje de sistemas con registro habilitado. Para la automatización, designa un propietario de herramientas: generalmente el líder de cumplimiento, quien gestionará integraciones, actualizará el alcance y coordinará con proveedores. Asigna propietarios técnicos para sistemas clave: DevOps para plataformas en la nube (AWS, GCP, Azure), IT para proveedores de identidad (Okta, Azure AD), RR.HH. para sistemas de RR.HH. y Ingeniería para herramientas de tickets como Jira.

Documenta estas responsabilidades en una matriz RACI que mapee procesos (por ejemplo, revisiones de acceso, gestión de incidentes) a roles, asegurando claridad sobre quién es responsable, accountable, consultado e informado. Reuniones periódicas con estos responsables pueden ayudar a abordar brechas en políticas o problemas de integración desde el principio.

Con la propiedad establecida, el siguiente enfoque es priorizar los esfuerzos de automatización que ofrezcan los mejores resultados rápidamente.

Priorización de la implementación de automatización

No todos los controles necesitan automatización de inmediato. Un enfoque basado en riesgos te ayuda a centrarte en automatizaciones de alto impacto y bajo esfuerzo en las que los auditores confían y que protegen tus datos más sensibles. Las prioridades clave incluyen:

- Recolección automatizada de evidencia de sistemas críticos.

- Automatización de gestión de identidades: SSO, autenticación multifactor (MFA), aprovisionamiento/desaprovisionamiento y revisiones periódicas de acceso.

- Monitoreo y alertas continuos para configuraciones incorrectas, grupos de seguridad abiertos, parches faltantes y brechas de registro.

- Distribución y automatización de capacitación en políticas: Asignar políticas basadas en roles y rastrear atestaciones.

A medio plazo (alrededor de seis meses), expande para incluir:

- Un registro de riesgos centralizado: Extraer automáticamente entradas de escaneos de vulnerabilidades y rastrear tareas de mitigación con plazos.

- Flujos de trabajo de gestión de riesgos de proveedores: Automatizar cuestionarios de seguridad, seguimiento de contratos y recordatorios de renovación.

- Automatización de gestión de cambios: Integrar con herramientas de tickets y pipelines de CI/CD para documentar revisiones y aprobaciones de código.

Para el largo plazo (más allá del primer año), enfócate en capacidades avanzadas como:

- Pruebas de recuperación ante desastres y continuidad del negocio: Automatizar restauraciones de copias de seguridad y rastrear resultados de pruebas de DR.

- Paneles de informes avanzados: Monitorear la cobertura de marcos, tendencias de salud de controles y métricas para la junta directiva.

- Usar herramientas como ISMS Copilot para optimizar controles superpuestos en marcos como ISO 27001, SOC 2 y NIST, mejorando la eficiencia.

Este enfoque por fases equilibra victorias tempranas con objetivos a largo plazo, abordando riesgos clave de auditoría y seguridad mientras mantiene la carga de trabajo manejable. Al enfocarte primero en las automatizaciones más impactantes, puedes construir una base sólida que cumpla con las expectativas de inversores y clientes.

Equilibrando automatización con validación

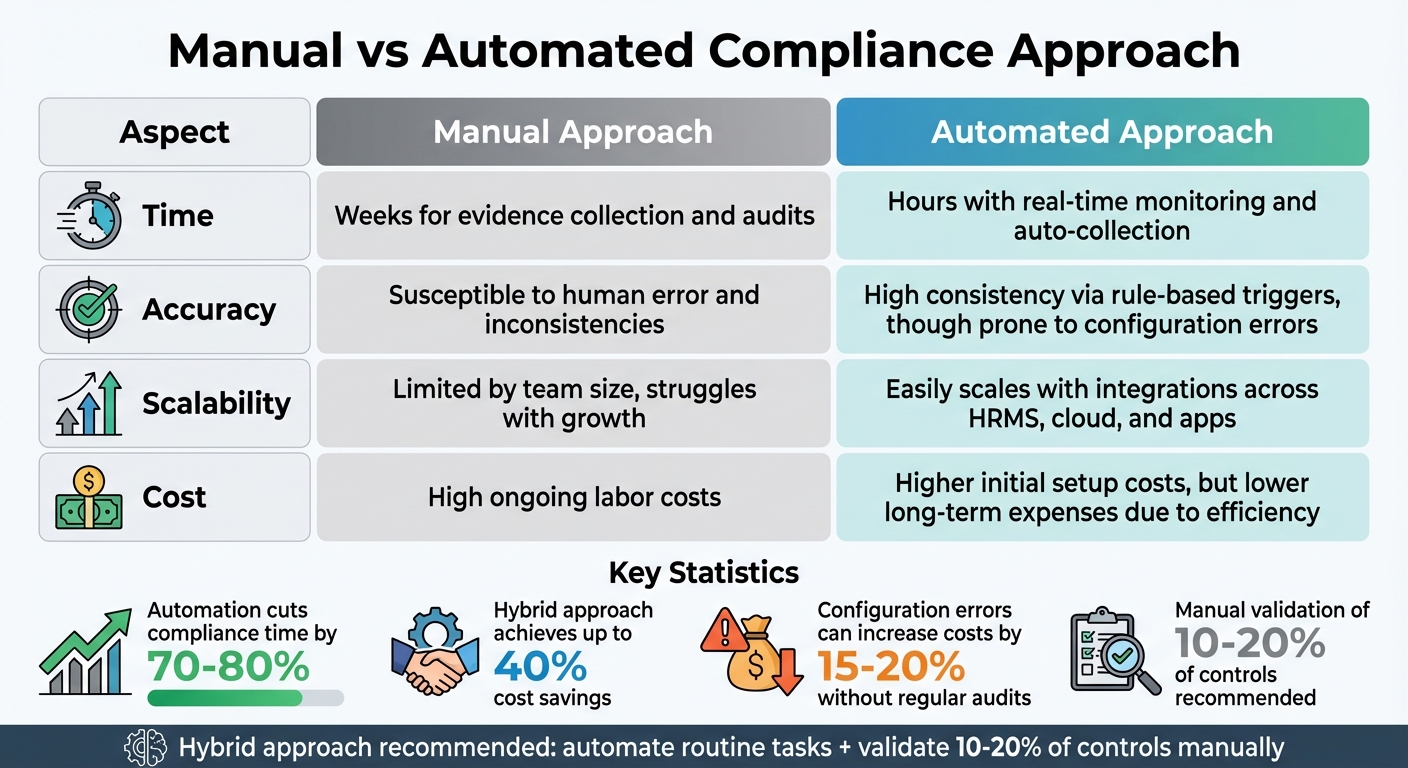

Comparación de cumplimiento manual vs. automatizado: Tiempo, costo y precisión

Si bien la automatización ofrece eficiencias indiscutibles, es crucial combinarla con supervisión manual para garantizar la precisión. La automatización puede acelerar las tareas de cumplimiento y reducir errores, pero no es infalible. Las startups que dependen demasiado de herramientas automatizadas sin controles adecuados corren el riesgo de pasar por alto brechas, configurar sistemas incorrectamente o generar evidencia de auditoría defectuosa. La clave está en encontrar un equilibrio: dejar que la automatización maneje tareas repetitivas mientras se confía en la experiencia humana para la toma de decisiones estratégicas y la verificación de precisión. Exploremos cómo la validación periódica fortalece los sistemas automatizados.

Beneficios y riesgos de la automatización del cumplimiento

La automatización aporta claras ventajas a los esfuerzos de cumplimiento. El monitoreo en tiempo real reduce drásticamente el tiempo necesario para la recolección de evidencia, la lógica basada en reglas garantiza verificaciones consistentes en marcos como ISO 27001 y SOC 2, y los paneles centralizados simplifican los informes para auditores y partes interesadas.

| Aspecto | Enfoque manual | Enfoque automatizado |

|---|---|---|

| Tiempo | Semanas para recolección de evidencia y auditorías | Horas con monitoreo en tiempo real y recolección automática |

| Precisión | Susceptible a errores humanos e inconsistencias | Alta consistencia mediante disparadores basados en reglas, aunque propenso a errores de configuración |

| Escalabilidad | Limitado por el tamaño del equipo, lucha con el crecimiento | Se escala fácilmente con integraciones en RR.HH., nube y aplicaciones |

| Costo | Altos costos laborales continuos | Costos iniciales más altos, pero menores gastos a largo plazo debido a la eficiencia |

Sin embargo, la automatización no está exenta de riesgos. Los errores de configuración o las integraciones fallidas pueden aumentar los costos en un 15-20% si no se abordan mediante auditorías periódicas. Si bien la automatización puede reducir el tiempo de cumplimiento en un 70-80%, sin validación, los errores pueden aumentar el riesgo de fallos en un 25%. Un enfoque híbrido, automatizando tareas rutinarias mientras se valida manualmente entre el 10% y 20% de los controles, puede lograr hasta un 40% de ahorro de costos con el tiempo sin comprometer la precisión.

Validación y auditoría interna

Los beneficios de la automatización se amplifican cuando se combinan con una validación periódica para garantizar la integridad del sistema. Las auditorías internas pueden identificar problemas antes de que escalen durante las revisiones externas. Comienza con auditorías mensuales durante los primeros seis meses de implementación y luego pasa a revisiones trimestrales a medida que los procesos se estabilizan. Una lista de verificación de validación exhaustiva podría incluir:

- Verificar aleatoriamente entre el 10% y 20% de la evidencia automatizada frente a los sistemas fuente para confirmar su precisión.

- Probar integraciones simulando fallos del sistema y revisando los registros de auditoría para identificar anulaciones y excepciones manuales.

- Realizar análisis de brechas para garantizar que los mapeos de controles se alineen con los marcos relevantes.

- Evaluar los sistemas de alerta mediante incidentes simulados para probar su efectividad.

- Monitorear las tasas de finalización de capacitación en políticas, apuntando a más del 90% mediante seguimiento automatizado.

Documenta cualquier excepción o anulación manual en un sistema centralizado con flujos de trabajo de aprobación. Esta pista de auditoría es esencial para los informes regulatorios, demostrando a los auditores que la automatización no se confía ciegamente. Los paneles unificados pueden simplificar aún más el cumplimiento al ofrecer visibilidad en tiempo real sobre la funcionalidad de los controles, la precisión de los informes y la cobertura de riesgos, eliminando la necesidad de auditorías manuales completas.

Preparación para inversores y clientes

Combinar automatización con validación no solo agiliza el cumplimiento, sino que también genera confianza en las partes interesadas. Los inversores y clientes empresariales quieren ver que el cumplimiento se toma en serio. Crear un centro de confianza con paneles personalizados puede demostrar el estado de cumplimiento en tiempo real, la cobertura de automatización (apuntando al 90% de controles automatizados), bibliotecas de políticas mapeadas a marcos como SOC 2 e ISO 27001, y informes de auditoría actualizados. Certificaciones como SOC 2 Tipo II pueden compartirse de manera segura a través de portales protegidos, mostrando transparencia y monitoreo continuo.

Herramientas como ISMS Copilot simplifican este proceso al ofrecer borradores de políticas generados por IA y informes listos para auditorías. A diferencia de herramientas de IA de propósito general como ChatGPT, ISMS Copilot está diseñado específicamente para el cumplimiento, proporcionando salidas estructuradas y un conocimiento profundo de los marcos. Esto reduce los esfuerzos de validación manual y facilita la demostración de la precisión del cumplimiento durante presentaciones y demostraciones a inversores.

"ISMS Copilot acelera el trabajo de cumplimiento al encargarse de tareas que consumen tiempo, como la redacción de políticas y el análisis de documentos, pero no reemplaza la experiencia profesional. Úsalo para agilizar tu flujo de trabajo, obtener orientación rápida sobre marcos y generar primeros borradores, mientras te enfocas en decisiones estratégicas y relaciones con los clientes."

— ISMS Copilot

Siempre verifica los resultados de las herramientas automatizadas frente a la documentación oficial. La automatización es un asistente poderoso, pero no es un sustituto de la experiencia humana. Al combinar velocidad y consistencia con supervisión práctica, puedes construir un programa de cumplimiento escalable que gane la confianza de auditores, inversores y clientes por igual.

Conclusión

Crear un programa de cumplimiento desde cero puede sentirse abrumador, pero con un plan claro y las herramientas adecuadas, se vuelve mucho más manejable, incluso para equipos pequeños y ágiles de startups. Comienza definiendo el alcance de tu cumplimiento, seleccionando los marcos que seguirás y estableciendo políticas básicas. Asigna una propiedad clara para cada política y tarea de automatización para garantizar que nada se pase por alto a medida que crece tu empresa. Esta base sienta las bases para utilizar la automatización de manera efectiva.

La automatización transforma el cumplimiento de ser una serie de tareas manuales y periódicas a un sistema de monitoreo continuo. Las herramientas que gestionan la recolección de evidencia, la distribución de políticas, las atestaciones de capacitación y el monitoreo en tiempo real pueden reducir drásticamente el trabajo repetitivo. Esto permite que tu equipo se centre en decisiones estratégicas en lugar de perder tiempo en hojas de cálculo. Plataformas como ISMS Copilot, que admiten más de 20 marcos, ofrecen funciones potenciadas por IA como redacción de políticas, mapeo de controles e informes listos para auditorías. Estas herramientas pueden ayudar a las startups a avanzar rápidamente sin sacrificar la precisión. Sin embargo, incluso las mejores herramientas de automatización requieren supervisión humana.

La automatización no es una solución de "configúralo y olvídalo". Funciona mejor cuando se combina con auditorías internas y validación periódica. Esto significa verificar errores de configuración, probar integraciones y garantizar que tus controles funcionen como se espera. El monitoreo continuo debe ir de la mano con auditorías periódicas. Por ejemplo, revisa una muestra de evidencia automatizada, simula fallos potenciales y documenta cualquier excepción. Combinar flujos de trabajo automatizados con validación manual genera confianza con los auditores y garantiza que tu programa de cumplimiento siga siendo confiable.

Para las startups en EE.UU., el cumplimiento no se trata solo de cumplir con los requisitos regulatorios, sino que puede ser una ventaja competitiva. Los paneles en tiempo real y certificaciones como SOC 2 Tipo II pueden mejorar la confianza de inversores y clientes. Al mantener una lista de verificación actualizada, utilizar herramientas diseñadas específicamente para este fin y equilibrar la velocidad con una supervisión cuidadosa, puedes escalar de manera segura mientras conviertes el cumplimiento en un activo estratégico para tu negocio.

Preguntas frecuentes

¿Cómo ayuda la automatización a las startups a ahorrar en costos de cumplimiento?

La automatización ofrece a las startups una forma de reducir los costos de cumplimiento al encargarse de tareas que consumen mucho tiempo, como redactar políticas, realizar evaluaciones de riesgos y mantener la documentación actualizada. Al reducir la necesidad de esfuerzo manual y costosos consultores externos, proporciona una solución más eficiente.

Con estos procesos simplificados, las startups pueden redirigir su energía y recursos hacia el crecimiento. Al mismo tiempo, la automatización garantiza que el cumplimiento se gestione con mayor precisión y eficiencia, convirtiéndolo en una solución ganadora tanto para el ahorro de costos como para la precisión operativa.

¿Qué políticas clave son necesarias para lograr el cumplimiento de SOC 2 e ISO 27001?

Para lograr el cumplimiento con SOC 2 e ISO 27001, las startups deben crear y hacer cumplir políticas clave que aborden aspectos esenciales de la seguridad de la información y la gestión de riesgos. Estas políticas sirven como base para proteger los datos y garantizar la integridad operativa. Estas son algunas de las más críticas:

- Política de Seguridad de la Información: Establece la estrategia general de la organización y su compromiso con el mantenimiento de los estándares de seguridad.

- Política de Control de Accesos: Establece reglas para gestionar y restringir el acceso a sistemas y datos sensibles.

- Política de Respuesta a Incidentes: Define los pasos para identificar, abordar y mitigar incidentes de seguridad de manera efectiva.

- Política de Protección de Datos y Privacidad: Garantiza el cumplimiento de las leyes de privacidad y protege la información sensible del acceso o uso no autorizado.

- Política de Continuidad del Negocio y Recuperación ante Desastres: Prepara a la organización para manejar interrupciones y garantiza que los planes de recuperación estén listos para minimizar el tiempo de inactividad.

Además de estas, políticas que cubran Gestión de Riesgos, Gestión de Proveedores y Terceros y Uso Aceptable también son esenciales para un cumplimiento integral. Aprovechar herramientas como ISMS Copilot puede agilizar estos procesos, facilitando la implementación y el mantenimiento de la consistencia entre marcos.

¿Cómo ayuda ISMS Copilot a garantizar que tu startup esté siempre lista para auditorías?

ISMS Copilot simplifica el proceso de preparación para auditorías al crear políticas y procedimientos personalizados y listos para auditorías que se adaptan a tus requisitos específicos de cumplimiento. Ofrece recomendaciones expertas basadas en situaciones prácticas de cumplimiento, asegurando que tu documentación se mantenga alineada con estándares como ISO 27001.

Equipado con funciones como espacios de trabajo estructurados y análisis de documentos, ISMS Copilot te ayuda a mantenerte eficiente y organizado, reduciendo el estrés de las auditorías mientras mejoras la confiabilidad.

Entradas relacionadas del blog

- Guía de documentación automatizada de controles de seguridad

- [Top 5 herramientas de IA para la gestión de cumplimiento

Artículos relacionados

Precisión de la IA en Seguridad: Modelos Especializados vs. Genéricos

La IA especializada supera a los modelos genéricos en cumplimiento de seguridad: mayor precisión, menos alucinaciones y documentación lista para auditoría en ISO 27001 y GRC.

Automatización de SOC 2: Integración de múltiples marcos de referencia

Automatiza el cumplimiento de SOC 2 en múltiples marcos como ISO 27001 y NIST 800-53 con un mapeo unificado de controles, reduciendo la reconciliación manual hasta en un 70%.

Políticas de Mapeo Cruzado: Crea una vez, cumple en todas partes

Unifica controles, mapea requisitos superpuestos, centraliza pruebas y utiliza IA para automatizar el cumplimiento multiplataforma, logrando una seguridad continua y lista para auditorías.