Checklist de conformité pour startups : politiques et automatisation

Les politiques et l'automatisation constituent une approche évolutive pour les startups afin de répondre aux audits SOC 2/ISO tout en réduisant la collecte de preuves et la charge administrative.

Rester conforme est non négociable pour les startups aux États-Unis, en particulier avec des cadres comme SOC 2, ISO 27001, HIPAA et CCPA. Sans politiques claires et outils adaptés, la conformité devient un fardeau coûteux et chronophage. Voici l’essentiel :

- Pourquoi la conformité compte : Évitez des amendes dépassant 50 000 $ pour des violations HIPAA ou 4 % du chiffre d’affaires mondial selon le RGPD. La non-conformité peut également entraîner des violations de données coûtant entre 4 et 10 millions de dollars, ainsi qu’une perte de confiance des clients.

- L’automatisation fait gagner du temps : Les startups consacrent 40 à 60 % de leurs ressources en sécurité à des tâches manuelles de conformité. Les outils d’automatisation réduisent cet effort jusqu’à 80 %, garantissant une préparation optimale aux audits et limitant les retards.

- Politiques clés à mettre en place : Concentrez-vous sur une Politique de sécurité de l’information, une Politique de contrôle d’accès et une Politique de réponse aux incidents. Ces éléments sont indispensables pour les cadres comme SOC 2 et ISO 27001.

- Comment l’automatisation aide : Des outils comme ISMS Copilot génèrent des politiques, automatisent la collecte de preuves et surveillent les écarts de conformité, accélérant ainsi les audits et réduisant les erreurs.

La conformité ne doit pas être accablante. Avec les bons outils et une checklist structurée, vous pouvez protéger votre startup, renforcer la confiance de vos clients et évoluer en toute sécurité.

Comment atteindre la conformité SOC 2 pour moins de 20 000 $

Politiques requises pour les startups

Si vous êtes une startup américaine visant la conformité SOC 2 ou ISO 27001, disposer des bonnes politiques écrites est indispensable. Ces politiques ne servent pas uniquement à réussir les audits : elles rassurent également les investisseurs sur le fait que votre entreprise prend la sécurité au sérieux. Les auditeurs examineront les engagements documentés dans des domaines comme la sécurité, le contrôle d’accès et la gestion des incidents. Bien que SOC 2 offre une certaine flexibilité dans la dénomination et la structure des politiques (à condition qu’elles s’alignent sur les critères des services de confiance), ISO 27001 impose des exigences plus spécifiques liées à ses contrôles de l’Annexe A. Au minimum, vous aurez besoin d’une Politique de sécurité de l’information, d’une Politique de contrôle d’accès et de gestion des identités et d’une Politique de réponse aux incidents. Pour renforcer votre cadre de conformité, vous devriez également envisager des politiques pour l’Utilisation acceptable, la Gestion des changements, la Gestion des fournisseurs et la Continuité d’activité.

Heureusement, les plateformes modernes de conformité peuvent simplifier ce processus. Des outils comme ISMS Copilot peuvent générer des projets de politiques adaptés à vos besoins en quelques minutes, en s’appuyant sur l’expertise de plus de 20 cadres de conformité. Ci-dessous, nous détaillerons les politiques clés dont votre startup a besoin pour s’établir.

Politique de sécurité de l’information

C’est la pierre angulaire du cadre de sécurité de votre startup. Une Politique de sécurité de l’information définit l’engagement de votre organisation à protéger les données et sert de base à la fois pour la réussite des audits et pour la sécurité opérationnelle. Elle doit préciser la portée de votre Système de management de la sécurité de l’information (SMSI) – par exemple, en spécifiant qu’il couvre toutes les données clients hébergées sur AWS US-East-1. La politique doit détailler quels actifs, processus, emplacements et types de données sont inclus. Pour répondre aux exigences de conformité, elle doit être approuvée par la direction (généralement signée par le PDG, le DSI ou le RSSI) et révisée chaque année ou en cas de changements significatifs dans la technologie, la réglementation ou les opérations commerciales.

Cette politique soutient les exigences ISO 27001 (Annexe A.5.1.1 et Clause 5.2) en établissant des objectifs de sécurité de haut niveau et des règles de gouvernance. Pour SOC 2, elle démontre la gouvernance nécessaire pour répondre aux critères de sécurité (CC6.1). Pour être efficace, elle doit également définir les rôles et responsabilités, votre approche de la gestion des risques et la manière dont elle s’articule avec d’autres politiques de soutien. L’utilisation d’outils d’automatisation avec des modèles de politiques préconstruits peut aider à garantir que les exigences des deux cadres sont satisfaites sans duplication des efforts.

Politique de contrôle d’accès et de gestion des identités

Contrôler qui peut accéder à vos systèmes et données est essentiel. Une Politique de contrôle d’accès et de gestion des identités garantit que votre startup applique des limites de sécurité appropriées. Cette politique doit suivre le principe du moindre privilège, en accordant aux utilisateurs uniquement les accès dont ils ont besoin. Elle doit également exiger l’authentification multifactorielle (MFA) pour tous les comptes, en particulier pour les accès administratifs et à distance. La mise en place d’une authentification unique (SSO) pour une authentification centralisée et un journal des activités peut renforcer davantage la sécurité. De plus, la politique doit exiger des revues d’accès régulières – généralement trimestrielles – où les responsables et les propriétaires de systèmes vérifient que les permissions des utilisateurs sont toujours appropriées.

Cette politique répond aux exigences clés d’ISO 27001 (Annexe A.9) en couvrant l’enregistrement des utilisateurs, la gestion des privilèges et les revues périodiques. Pour SOC 2, elle s’aligne sur les critères de sécurité d’accès logique (CC6.2–6.3). Les outils d’automatisation qui s’intègrent aux fournisseurs d’identités peuvent rendre ce processus plus efficace, réduisant les erreurs manuelles et maintenant des pistes d’audit détaillées.

Politique de réponse aux incidents

Lorsqu’un incident de sécurité survient, votre équipe a besoin d’un plan clair pour le détecter, y répondre et s’en remettre. Une Politique de réponse aux incidents décrit ces processus en détail. Elle doit inclure des classifications de gravité (par exemple, faible, moyenne, élevée, critique) en fonction de l’impact sur les données et les opérations commerciales. La politique doit également définir les procédures d’escalade – telles que qui doit être informé et dans quel délai (par exemple, dans l’heure qui suit pour les incidents de gravité élevée). De plus, elle doit spécifier les règles de notification des violations et exiger une analyse post-incident, comme un rapport sur les causes profondes réalisé dans les 30 jours.

Pour ISO 27001, cette politique satisfait aux exigences de réponse aux incidents (Annexe A.16). Pour SOC 2, elle couvre les critères de détection, de réponse et de communication externe (CC7). Les startups américaines doivent également respecter les délais de notification des violations définis par les États et le gouvernement fédéral. Les plateformes d’automatisation peuvent s’intégrer aux outils de communication pour garantir que les notifications sont envoyées à temps, suivre les SLA de réponse via des tableaux de bord et conserver des preuves pour les audits.

Comment automatiser la gestion des politiques

Une fois vos politiques de base rédigées, le vrai travail commence : les maintenir à jour, garantir que les bonnes personnes y ont accès, suivre les signatures des employés et rassembler les preuves de conformité. À mesure que votre startup grandit, gérer les politiques manuellement peut rapidement devenir accablant. L’automatisation simplifie ce processus en centralisant les documents, planifiant les revues, suivant les signatures et surveillant en continu les écarts de conformité. Les plateformes modernes de conformité peuvent même s’intégrer à vos systèmes existants pour collecter automatiquement des preuves et envoyer des alertes lorsque les configurations ne sont plus conformes. Voici comment l’automatisation peut faire la différence dans trois domaines critiques :

Gestion du cycle de vie des politiques

Se fier à des processus manuels pour gérer les politiques peut entraîner des erreurs et des inefficacités. Les outils d’automatisation centralisent toutes vos politiques en un seul endroit sécurisé avec des accès basés sur les rôles, afin que seules les personnes autorisées puissent consulter des documents sensibles. Ces plateformes créent également une piste d’audit en enregistrant les modifications avec des horodatages. Des rappels automatisés garantissent que les politiques restent à jour, avec des notifications envoyées par e-mail ou via Slack aux propriétaires et approbateurs des politiques. Certains outils attribuent même des politiques en fonction des rôles et signalent les écarts lorsque la réglementation change. De plus, des bibliothèques de politiques préconstruites alignées sur les normes clés peuvent vous aider à mettre en place un programme de base en quelques jours.

ISMS Copilot va encore plus loin en utilisant l’IA pour rédiger des politiques personnalisées en quelques minutes. Il offre un contrôle de version robuste avec des journaux de modifications et planifie des rappels de révision automatisés adaptés aux exigences spécifiques des cadres. La plateforme suit également les signatures des employés à l’aide de flux de travail numériques intégrés, garantissant une conformité sur plus de 20 cadres avec une grande précision. Au lieu de partir de zéro ou d’adapter des modèles génériques, vous pouvez demander à ISMS Copilot de rédiger une Politique d’utilisation acceptable alignée sur ISO 27001 Annexe A.8.1.3 et SOC 2 CC6.1. Vous pouvez ensuite la faire passer par votre flux de révision et d’approbation – le tout dans le même système. Cette approche peut réduire le temps manuel de rédaction et de coordination jusqu’à 70–80 %.

Collecte de preuves et surveillance

Une collecte efficace de preuves est cruciale pour être prêt aux audits, mais le faire manuellement est à la fois fastidieux et sujet aux erreurs. Les outils d’automatisation s’intègrent à votre infrastructure cloud (comme AWS, GCP ou Azure), systèmes RH (tels que BambooHR ou Workday), fournisseurs d’identités (comme Okta ou Google Workspace), dépôts de code (tels que GitHub ou GitLab) et outils de tickets (comme Jira). Ces intégrations permettent à la plateforme de récupérer automatiquement des preuves à intervalles planifiés. La surveillance continue remplace les vérifications ponctuelles par des scans constants pour détecter des problèmes tels que des systèmes non corrigés, des permissions excessives ou des compartiments de stockage accessibles au public. Par exemple, si un nouveau compte administrateur est créé sans authentification multifactorielle, le système envoie des alertes en temps réel par e-mail ou Slack et met à jour les tableaux de bord pour refléter l’état de conformité des contrôles clés.

Certains outils vont encore plus loin en recherchant des correctifs de sécurité manquants, en surveillant l’activité des utilisateurs pour appliquer le principe du moindre privilège et en fournissant des informations sur les risques en temps réel dans votre infrastructure. Des tableaux de bord d’audit unifiés simplifient la collecte de preuves et garantissent que vous êtes toujours prêt pour les audits, éliminant la précipitation de dernière minute pour rassembler des preuves lorsqu’une évaluation est due.

Formation et attestation des politiques

Même avec l’automatisation, la formation et l’attestation des employés sont essentielles pour garantir que les politiques sont suivies dans la pratique. Les employés doivent être conscients des politiques qui s’appliquent à eux. L’automatisation aide en attribuant des formations de sensibilisation à la sécurité, des simulations d’hameçonnage et des cours spécifiques aux rôles en fonction des fonctions professionnelles. Elle envoie également des rappels pour les modules en retard ou incomplets. Lorsqu’une nouvelle politique est introduite ou qu’une politique existante est mise à jour, la plateforme distribue automatiquement celle-ci aux employés concernés et suit les accusés de réception numériques, créant ainsi un enregistrement auditable de qui a signé et quand. Des chemins d’escalade garantissent que les responsables sont informés si les membres de l’équipe ne terminent pas la formation requise dans un délai imparti, tel que 14 jours. Des rapports à la demande fournissent une visibilité instantanée sur les taux de complétion de la formation et mettent en évidence les lacunes qui doivent être comblées avant les évaluations.

De nombreuses plateformes incluent également des fonctionnalités pour déployer des politiques avec des parcours guidés et des bibliothèques préconstruites alignées sur les cadres clés. Cela réduit la charge de travail des équipes RH et sécurité, garantit une formation cohérente dans les équipes distribuées et génère la documentation nécessaire pour répondre aux exigences comme ISO 27001 Annexe A.7.2.2 (sensibilisation à la sécurité de l’information) et SOC 2 CC1.4 (engagement envers la compétence). Par exemple, lorsque l’auditeur demande une preuve que tous les employés ont terminé leur formation annuelle en sécurité, vous pouvez générer le rapport nécessaire en quelques secondes au lieu de passer des semaines à rassembler des dossiers.

sbb-itb-4566332

Checklist de préparation pour les startups

Avant de se lancer dans les politiques et les outils, il est crucial d’établir une feuille de route claire. Une checklist structurée vous aide à déterminer ce qui doit être protégé, qui en est responsable et où l’automatisation aura le plus d’impact. Sans ces bases, vous risquez de créer un programme de conformité soit trop restrictif – laissant des systèmes critiques exposés – soit trop large, gaspillant du temps et des ressources sur des contrôles inutiles. Les étapes ci-dessous vous guideront dans la définition de la portée de votre programme, l’attribution des responsabilités et la priorisation de l’automatisation.

Définir la portée de la conformité et les cadres

La première étape consiste à cataloguer les types de données de votre startup. Cela inclut les données clients telles que les noms, adresses e-mail et adresses (PII) ; les données de cartes de paiement (PCI) ; les informations de santé protégées (PHI) ; et les données internes sensibles telles que le code source ou les secrets commerciaux. Associez chaque type de données à son emplacement de stockage – comptes AWS de production, environnements de staging, outils SaaS, dépôts de code ou systèmes de fournisseurs. Cet inventaire devient la base de la portée de votre conformité, garantissant que tous les systèmes pertinents sont inclus dans les audits.

Ensuite, identifiez les cadres de conformité applicables en fonction de votre modèle économique et des besoins de vos clients. Pour les entreprises de SaaS B2B américaines ciblant des clients d’entreprise, SOC 2 Type II est souvent un point de départ. Si vous gérez des données de santé, la conformité HIPAA est indispensable. Les entreprises traitant des informations de cartes de paiement doivent se conformer à la PCI DSS, et celles desservant des utilisateurs européens doivent respecter le RGPD. Pour les clients mondiaux ou soucieux de la sécurité, ISO 27001 est souvent recherché pour son approche structurée de la sécurité de l’information. Examinez tôt les documents de diligence raisonnable des investisseurs et les questionnaires de sécurité des clients – ils indiquent souvent les cadres que votre entreprise doit respecter.

Une fois les bons cadres identifiés, définissez les limites de votre portée. Listez clairement les systèmes dans la portée, comme les charges de travail de production, les pipelines CI/CD, les ordinateurs portables professionnels, les fournisseurs d’identités et les systèmes RH. Excluez les systèmes comme les environnements de test marketing ou les environnements de développement personnel. Documentez cette portée avec une déclaration formelle, des diagrammes de flux de données et un inventaire des systèmes. Ces artefacts sont essentiels pour configurer les outils d’automatisation afin de collecter des preuves et de surveiller la conformité.

Des outils alimentés par l’IA comme ISMS Copilot peuvent simplifier ce processus. Ils aident à cartographier vos technologies et flux de données avec des cadres tels que ISO 27001, SOC 2 et NIST 800-53. Au lieu de faire correspondre manuellement les exigences de contrôle, ces outils identifient les contrôles applicables à vos systèmes et types de données, génèrent des politiques alignées et mettent en évidence les chevauchements où un contrôle satisfait plusieurs cadres. Cela permet de gagner du temps et de réduire les travaux redondants dès le départ.

Une fois votre portée et vos cadres en place, l’étape suivante consiste à attribuer la propriété pour garantir la responsabilité dans votre programme de conformité.

Attribuer la propriété des politiques et de l’automatisation

La responsabilité est essentielle pour maintenir les efforts de conformité sur la bonne voie. Sans rôles clairs, les progrès s’arrêtent car personne ne sait qui est responsable de la rédaction des politiques, de la gestion des outils ou de la réponse aux alertes. Commencez par désigner un sponsor exécutif, généralement votre PDG ou DSI. Cette personne définit la tolérance au risque, approuve la portée, alloue les ressources et valide les politiques. Elle communique également l’importance de la conformité aux investisseurs et à l’équipe.

Ensuite, nommez un responsable de la conformité – souvent un responsable de la sécurité, un RSSI ou un responsable des opérations – qui supervisera les progrès quotidiens, gérera la feuille de route et gérera la relation avec l’auditeur externe. Cette personne sélectionne les cadres, configure les outils d’automatisation et suit les étapes de préparation.

Attribuez des propriétaires de contrôles pour des domaines spécifiques :

- Ingénierie ou DevOps : Sécurité cloud, gestion des changements, journalisation, surveillance, sauvegardes et reprise après sinistre.

- IT : Sécurité des points de terminaison, authentification unique (SSO), gestion des appareils mobiles (MDM) et provisionnement de comptes.

- RH ou gestion des talents : Intégration, désintégration, vérifications des antécédents et attestations de formation.

- Juridique ou Finance : Risques liés aux fournisseurs, accords de traitement des données et dépôts réglementaires.

Chaque propriétaire de contrôle doit avoir des KPI mesurables, comme le temps nécessaire pour résoudre les alertes critiques ou le pourcentage de systèmes avec la journalisation activée. Pour l’automatisation, désignez un responsable de l’outil – généralement le responsable de la conformité – pour gérer les intégrations, mettre à jour la portée et coordonner avec les fournisseurs. Attribuez des propriétaires techniques pour les systèmes clés : DevOps pour les plateformes cloud (AWS, GCP, Azure), IT pour les fournisseurs d’identités (Okta, Azure AD), RH pour les systèmes RHIS et Ingénierie pour les outils de tickets comme Jira.

Documentez ces responsabilités dans une matrice RACI qui associe les processus (par exemple, revues d’accès, gestion des incidents) aux rôles, en clarifiant qui est responsable, redevable, consulté et informé. Des réunions régulières avec ces responsables peuvent aider à résoudre rapidement les lacunes des politiques ou les problèmes d’intégration.

Une fois la propriété établie, l’étape suivante consiste à prioriser les efforts d’automatisation qui offrent les meilleurs résultats rapidement.

Prioriser la mise en œuvre de l’automatisation

Tous les contrôles n’ont pas besoin d’être automatisés immédiatement. Une approche basée sur les risques vous aide à vous concentrer sur les automatisations à fort impact et peu coûteuses sur lesquelles les auditeurs s’appuient et qui protègent vos données les plus sensibles. Les priorités clés incluent :

- Collecte automatisée de preuves à partir de systèmes critiques.

- Automatisation de la gestion des identités : SSO, authentification multifactorielle (MFA), provisionnement/déprovisionnement et revues d’accès périodiques.

- Surveillance continue et alertes pour les mauvaises configurations, les groupes de sécurité ouverts, les correctifs manquants et les lacunes de journalisation.

- Automatisation de la distribution des politiques et de la formation : Attribution de politiques basées sur les rôles et suivi des attestations.

À moyen terme (environ six mois), élargissez pour inclure :

- Un registre des risques centralisé : Récupération automatique des entrées à partir des scans de vulnérabilités et suivi des tâches d’atténuation avec échéances.

- Flux de travail de gestion des risques des fournisseurs : Automatisation des questionnaires de sécurité, suivi des contrats et rappels de renouvellement.

- Automatisation de la gestion des changements : Intégration avec les outils de tickets et les pipelines CI/CD pour documenter les revues de code et les approbations.

Pour le long terme (au-delà de la première année), concentrez-vous sur des capacités avancées telles que :

- Tests de reprise après sinistre et de continuité d’activité : Automatisation des restaurations de sauvegarde et suivi des résultats des tests de reprise après sinistre.

- Tableaux de bord de reporting avancés : Surveillance de la couverture des cadres, des tendances de santé des contrôles et des indicateurs pour le conseil d’administration.

- Utilisez des outils comme ISMS Copilot pour rationaliser les contrôles chevauchants entre les cadres comme ISO 27001, SOC 2 et NIST, améliorant ainsi l’efficacité.

Cette approche progressive équilibre les victoires précoces avec les objectifs à long terme, traitant les risques d’audit et de sécurité clés tout en maintenant la charge de travail gérable. En vous concentrant d’abord sur les automatisations les plus impactantes, vous pouvez construire une base solide qui répond aux attentes des investisseurs et des clients.

Équilibrer automatisation et validation

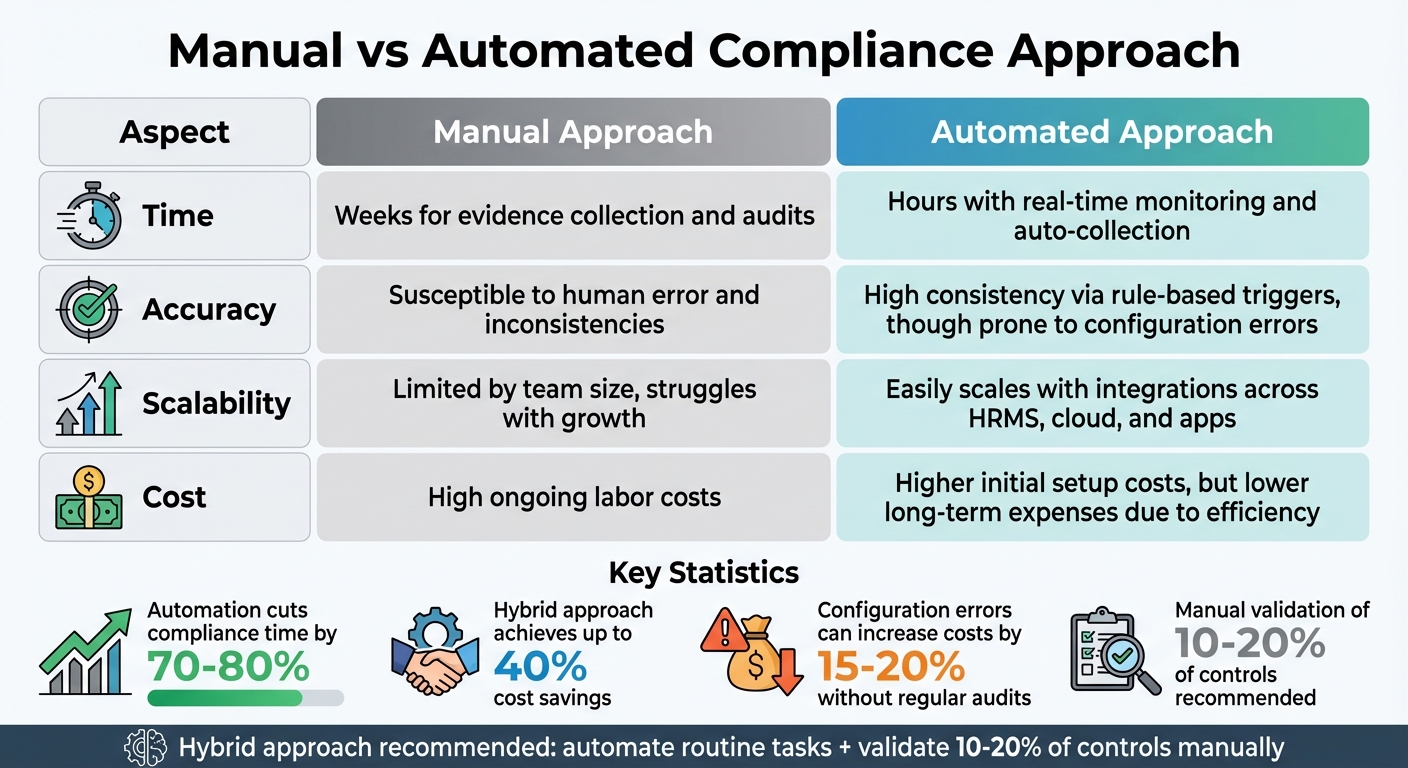

Comparaison de la conformité manuelle vs automatisée : temps, coût et précision

Bien que l’automatisation offre une efficacité indéniable, il est crucial de l’associer à une supervision manuelle pour garantir l’exactitude. L’automatisation peut accélérer les tâches de conformité et réduire les erreurs, mais elle n’est pas infaillible. Les startups qui s’appuient trop fortement sur des outils automatisés sans vérifications appropriées risquent de négliger des lacunes, de mal configurer des systèmes ou de générer des preuves d’audit défectueuses. La clé est de trouver un équilibre : laissez l’automatisation gérer les tâches répétitives tout en vous appuyant sur l’expertise humaine pour les décisions stratégiques et les vérifications d’exactitude. Explorons comment la validation régulière renforce les systèmes automatisés.

Avantages et risques de l’automatisation de la conformité

L’automatisation apporte des avantages clairs aux efforts de conformité. La surveillance en temps réel réduit considérablement le temps nécessaire à la collecte de preuves, la logique basée sur des règles garantit des vérifications cohérentes entre les cadres comme ISO 27001 et SOC 2, et les tableaux de bord centralisés simplifient les rapports pour les auditeurs et les parties prenantes.

| Aspect | Approche manuelle | Approche automatisée |

|---|---|---|

| Temps | Semaines pour la collecte de preuves et les audits | Heures avec une surveillance en temps réel et une collecte automatique |

| Exactitude | Sujette aux erreurs humaines et aux incohérences | Grande cohérence grâce aux déclencheurs basés sur des règles, bien que sujette aux erreurs de configuration |

| Évolutivité | Limitée par la taille de l’équipe, peine à croître | Facilement évolutive avec des intégrations entre RHMS, cloud et applications |

| Coût | Coûts de main-d’œuvre élevés et continus | Coûts initiaux plus élevés, mais dépenses à long terme plus faibles grâce à l’efficacité |

Cependant, l’automatisation n’est pas à l’abri des risques. Les erreurs de configuration ou les intégrations défaillantes peuvent augmenter les coûts de 15 à 20 % si elles ne sont pas traitées par des audits réguliers. Bien que l’automatisation puisse réduire le temps de conformité de 70 à 80 %, sans validation, les erreurs peuvent augmenter le risque d’échec de 25 %. Une approche hybride – automatiser les tâches de routine tout en validant manuellement 10 à 20 % des contrôles – peut permettre d’économiser jusqu’à 40 % des coûts à long terme sans compromettre l’exactitude.

Validation et audit interne

Les avantages de l’automatisation sont amplifiés lorsqu’ils sont associés à une validation régulière pour garantir l’intégrité du système. Les audits internes peuvent identifier les problèmes avant qu’ils ne s’aggravent lors des revues externes. Commencez par des audits mensuels pendant les six premiers mois de la mise en œuvre, puis passez à des revues trimestrielles une fois les processus stabilisés. Une checklist de validation approfondie pourrait inclure :

- Vérification par échantillonnage de 10 à 20 % des preuves automatisées par rapport aux systèmes sources pour vérifier l’exactitude.

- Test des intégrations en simulant des pannes de système et en revoyant les journaux d’audit pour les remplacements et exceptions manuels.

- Réalisation d’analyses d’écarts pour garantir que les mappings des contrôles s’alignent sur les cadres pertinents.

- Évaluation des systèmes d’alerte via des incidents simulés pour tester leur efficacité.

- Surveillance des taux de complétion de la formation en matière de politiques, visant un taux supérieur à 90 % grâce au suivi automatisé.

Documentez toute exception ou remplacement manuel dans un système centralisé avec des flux de travail d’approbation. Cette piste d’audit est essentielle pour les rapports réglementaires, prouvant aux auditeurs que l’automatisation n’est pas aveuglement fiable. Les tableaux de bord unifiés peuvent simplifier davantage la conformité en offrant une visibilité en temps réel sur le fonctionnement des contrôles, l’exactitude des rapports et la couverture des risques, éliminant ainsi le besoin de ré-audits manuels complets.

Préparation pour les investisseurs et les clients

Combiner l’automatisation avec la validation ne simplifie pas seulement la conformité – cela renforce également la confiance des parties prenantes. Les investisseurs et les clients d’entreprise veulent voir que la conformité est prise au sérieux. La création d’un centre de confiance avec des tableaux de bord personnalisés peut démontrer l’état de conformité en temps réel, la couverture d’automatisation (visant 90 % des contrôles automatisés), les bibliothèques de politiques mappées aux cadres comme SOC 2 et ISO 27001, et des rapports d’audit à jour. Les certifications comme SOC 2 Type II peuvent être partagées en toute sécurité via des portails protégés, démontrant transparence et surveillance continue.

Des outils comme ISMS Copilot simplifient ce processus en offrant des projets de politiques générés par IA et des rapports prêts pour les audits. Contrairement aux outils d’IA polyvalents comme ChatGPT, ISMS Copilot est spécialement conçu pour la conformité, fournissant des sorties structurées et une connaissance approfondie des cadres. Cela réduit les efforts de validation manuelle et facilite la démonstration de l’exactitude de la conformité lors des présentations et démonstrations aux investisseurs.

"ISMS Copilot accélère les travaux de conformité en traitant des tâches chronophages comme la rédaction de politiques et l’analyse de documents, mais ce n’est pas un remplacement pour l’expertise professionnelle. Utilisez-le pour accélérer votre flux de travail, obtenir des conseils rapides sur les cadres et générer des premières ébauches – tout en vous concentrant sur les décisions stratégiques et les relations clients."

– ISMS Copilot

Vérifiez toujours les sorties des outils automatisés par rapport à la documentation officielle. L’automatisation est une assistante puissante, mais elle ne remplace pas l’expertise humaine. En combinant rapidité et cohérence avec une supervision manuelle, vous pouvez construire un programme de conformité évolutif qui gagne la confiance des auditeurs, des investisseurs et des clients.

Conclusion

Créer un programme de conformité de toutes pièces peut sembler accablant, mais avec un plan clair et les bons outils, cela devient beaucoup plus gérable – même pour les petites équipes de startups agiles. Commencez par définir la portée de votre conformité, sélectionnez les cadres que vous suivrez et établissez des politiques de base. Attribuez une propriété claire pour chaque politique et tâche d’automatisation pour garantir que rien n’est négligé à mesure que votre entreprise grandit. Ces bases posent le terrain pour une utilisation efficace de l’automatisation.

L’automatisation transforme la conformité, passant d’une série de tâches manuelles et périodiques à un système de surveillance continue. Les outils qui gèrent la collecte de preuves, la distribution des politiques, les attestations de formation et la surveillance en temps réel peuvent réduire considérablement le travail répétitif. Cela permet à votre équipe de se concentrer sur les décisions stratégiques plutôt que de se perdre dans des feuilles de calcul. Des plateformes comme ISMS Copilot, qui prennent en charge plus de 20 cadres, offrent des fonctionnalités alimentées par l’IA telles que la rédaction de politiques, la cartographie des contrôles et des rapports prêts pour les audits. Ces outils peuvent aider les startups à avancer rapidement sans sacrifier l’exactitude. Cependant, même les meilleurs outils d’automatisation nécessitent une supervision humaine.

L’automatisation n’est pas une solution "configurez et oubliez". Elle fonctionne mieux lorsqu’elle est associée à des audits internes et à une validation régulière. Cela signifie vérifier les erreurs de configuration, tester les intégrations et garantir que vos contrôles fonctionnent comme prévu. La surveillance continue doit aller de pair avec des audits périodiques. Par exemple, examinez un échantillon de preuves automatisées, simulez des pannes potentielles et documentez toute exception. En combinant des flux de travail automatisés avec une validation manuelle, vous renforcez la confiance des auditeurs et garantissez que votre programme de conformité reste fiable.

Pour les startups américaines, la conformité n’est pas seulement une question de respect des exigences réglementaires – elle peut être un avantage concurrentiel. Des tableaux de bord en temps réel et des certifications comme SOC 2 Type II peuvent renforcer la confiance des investisseurs et des clients. En maintenant une checklist à jour, en utilisant des outils spécialement conçus et en équilibrant rapidité et surveillance minutieuse, vous pouvez évoluer en toute sécurité tout en transformant la conformité en un atout stratégique pour votre entreprise.

FAQ

Comment l’automatisation aide-t-elle les startups à économiser sur les coûts de conformité ?

L’automatisation offre aux startups un moyen de réduire les coûts de conformité en traitant des tâches gourmandes en main-d’œuvre telles que la rédaction de politiques, la réalisation d’évaluations des risques et le maintien des documents à jour. En réduisant le besoin d’efforts manuels et de consultants externes coûteux, elle fournit une solution plus efficace.

Grâce à ces processus simplifiés, les startups peuvent rediriger leur énergie et leurs ressources vers la croissance. Dans le même temps, l’automatisation garantit que la conformité est gérée avec une plus grande précision et efficacité, faisant de l’automatisation une solution gagnant-gagnant en termes d’économies et de précision opérationnelle.

Quelles sont les politiques clés requises pour atteindre la conformité SOC 2 et ISO 27001 ?

Pour atteindre la conformité avec SOC 2 et ISO 27001, les startups doivent créer et appliquer des politiques clés qui traitent des aspects essentiels de la sécurité de l’information et de la gestion des risques. Ces politiques servent de base pour protéger les données et garantir l’intégrité opérationnelle. Voici quelques-unes des plus critiques :

- Politique de sécurité de l’information : Définit la stratégie globale de l’organisation et son engagement à maintenir les normes de sécurité.

- Politique de contrôle d’accès : Établit les règles pour gérer et restreindre l’accès aux systèmes et données sensibles.

- Politique de réponse aux incidents : Décrit les étapes pour identifier, traiter et atténuer efficacement les incidents de sécurité.

- Politique de protection et de confidentialité des données : Garantit le

Articles connexes

Comment l'IA améliore la conformité multi-cadres

L'IA unifie la cartographie des contrôles, automatise la collecte des preuves et fournit une surveillance en temps réel pour réduire le temps de préparation des audits et les erreurs de conformité.

Comment les alertes en temps réel réduisent les risques de non-conformité ISO 27001

Les alertes en temps réel détectent les menaces rapidement, réduisent les coûts des violations et les échecs d'audit, et maintiennent les journaux ISO 27001 inviolables pour une conformité continue.

Précision de l'IA en cybersécurité : Modèles spécialisés vs. génériques

L'IA spécialisée surpasse les modèles génériques pour la conformité en cybersécurité — une précision accrue, moins d'hallucinations et une documentation prête pour les audits ISO 27001 et GRC.