Harmonisation entre ISO 27001 et SOC 2 : bonnes pratiques

Harmonisez ISO 27001 et SOC 2 pour réduire les audits redondants, centraliser les contrôles et les preuves, unifier la gestion des risques et automatiser les tâches de conformité.

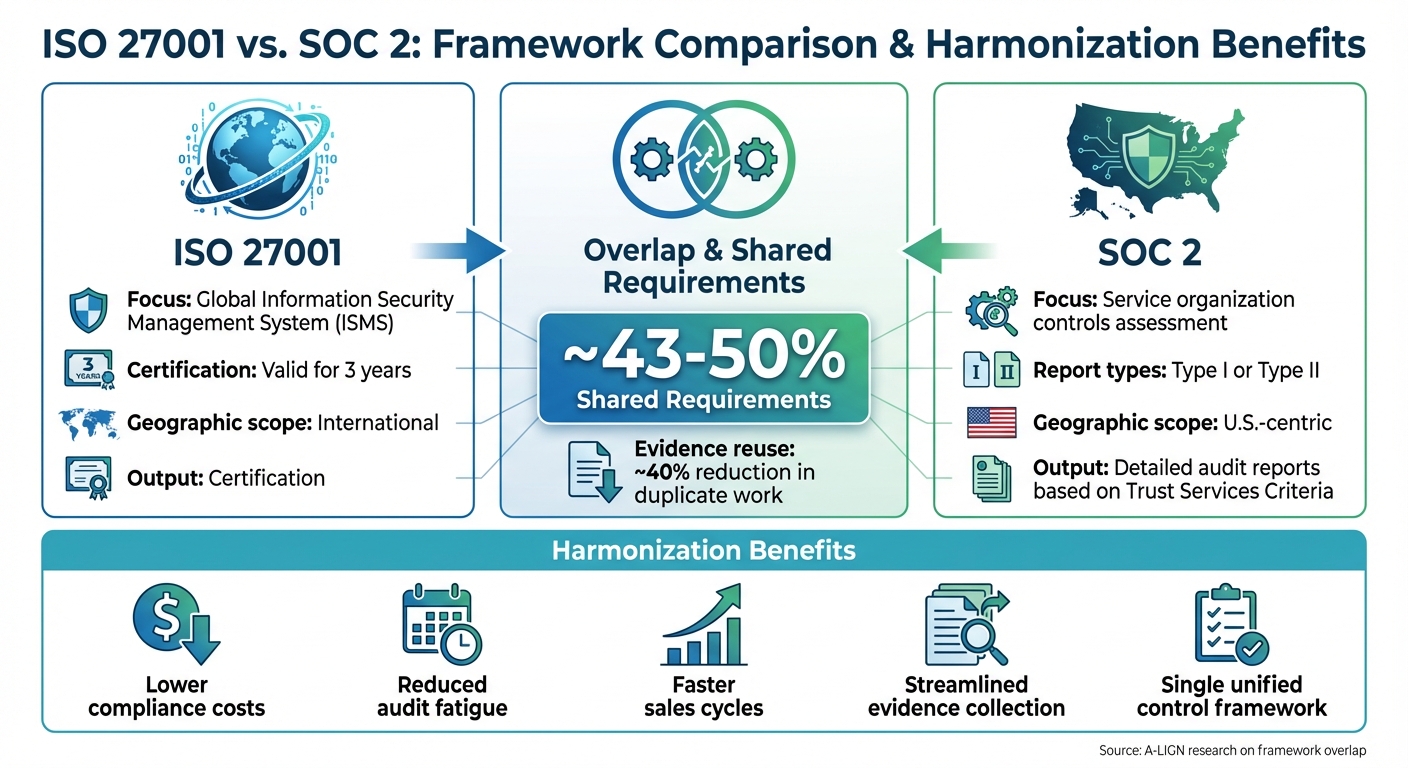

Combiner ISO 27001 et SOC 2 permet de gagner du temps, de réduire les coûts et de simplifier la conformité. Ces deux cadres réglementaires partagent près de la moitié de leurs exigences, ce qui rend possible l'optimisation des efforts en alignant les politiques, les contrôles et les audits. Voici ce que vous devez savoir :

- ISO 27001 se concentre sur la construction d'un Système de Management de la Sécurité de l'Information (ISMS) mondial, avec une certification valable trois ans.

- SOC 2 évalue les contrôles d'une organisation de services centrée sur les États-Unis, en fournissant des rapports détaillés (Type I ou II) basés sur les critères des Services de Confiance.

- L'harmonisation de ces cadres permet aux entreprises de répondre efficacement aux exigences de sécurité tant américaines que mondiales.

Comparaison des cadres ISO 27001 vs SOC 2 et avantages de l'harmonisation

Domaines clés d'alignement entre ISO 27001 et SOC 2

Alignement du périmètre, du contexte et des parties prenantes

Commencez par rédiger une déclaration de périmètre unifiée qui fonctionne pour à la fois ISO 27001 et SOC 2. Ce document doit clairement définir les systèmes, les emplacements et les services inclus dans le périmètre. Par exemple, il pourrait décrire une plateforme SaaS basée sur le cloud hébergée sur AWS qui dessert à la fois des clients nationaux et internationaux. Pour éviter les divergences lors des audits, utilisez les exigences de périmètre les plus strictes comme base.

Ensuite, identifiez les parties prenantes clés impliquées. Celles-ci incluent généralement la direction exécutive, les équipes IT et sécurité, les DevOps, les RH, le service juridique, les ventes, les clients majeurs et les fournisseurs critiques. Recueillez leurs exigences spécifiques pour chaque cadre. Par exemple, certains clients peuvent exiger la conformité SOC 2 Type II, tandis que d'autres peuvent demander la certification ISO 27001. De plus, examinez les exigences contractuelles et réglementaires - telles que HIPAA, GLBA ou les lois sur la confidentialité des États - et mappez-les aux contrôles ISO 27001 et aux critères des Services de Confiance de SOC 2. Cela vous permet de répondre à plusieurs obligations avec un seul ensemble de contrôles.

Pour rationaliser la communication et minimiser les attentes contradictoires, organisez des ateliers conjoints avec les parties prenantes. Utilisez ces sessions pour examiner le périmètre unifié, les politiques partagées et l'appétence pour le risque de l'organisation. Cette approche collaborative garantit que tout le monde est aligné et préparé lors du travail avec les auditeurs.

Une fois le périmètre et l'alignement des parties prenantes en place, l'étape suivante consiste à synchroniser les pratiques de gestion des risques.

Gestion unifiée des risques et objectifs de contrôle

Développez un processus d'évaluation des risques qui répond aux exigences de l'article 6 de l'ISO 27001 et s'aligne sur les critères communs de SOC 2 comme CC3 et CC9. Définissez une méthodologie qui inclut des critères clairs pour évaluer la probabilité et l'impact (à la fois quantitativement, comme la perte financière, et qualitativement). Effectuez ces évaluations au moins une fois par an ou en cas de changements majeurs. Cela permet d'identifier les menaces, les vulnérabilités, les actifs et les contrôles existants.

Maintenez un registre des risques unifié. Celui-ci doit documenter les actifs, les menaces, les vulnérabilités, les risques et les propriétaires désignés, ainsi que les options de traitement et les mappings des contrôles (par exemple, CC3.2, A.8.2). Tenez le registre à jour grâce à des revues trimestrielles, en intégrant les informations issues des scans de vulnérabilités, des analyses d'incidents et des évaluations des fournisseurs. Présentez ce registre des risques consolidé lors des audits comme preuve de votre approche centralisée de la gestion des risques. Cela simplifie non seulement la préparation des audits mais réduit également les efforts redondants.

Une fois une approche unifiée de la gestion des risques établie, concentrez-vous sur la standardisation des contrôles entre les deux cadres.

Cadre de contrôle intégré et mapping

Construisez un catalogue de contrôles qui sert de référence centralisée pour à la fois ISO 27001 et SOC 2. Chaque entrée doit inclure l'ID du contrôle, sa description, son propriétaire, la fréquence de mise en œuvre, le type de preuve et son statut actuel. Ajoutez des champs de mapping pour connecter les contrôles de l'Annexe A de l'ISO 27001 avec les critères des Services de Confiance de SOC 2 (par exemple, A.5.1, CC6.1). Cela garantit que chaque contrôle répond aux exigences des deux cadres.

Si votre organisation dispose déjà d'une évaluation SOC 2, environ 43 % des preuves nécessaires pour la certification ISO 27001 sont probablement déjà disponibles. Ce catalogue vous aidera à identifier les domaines de chevauchement et à réutiliser efficacement les preuves existantes.

Utilisez le catalogue de contrôles comme source unique de vérité pour à la fois les équipes internes et les auditeurs. Il peut guider les mises à jour des politiques, les implémentations techniques et la collecte des preuves. Pour les contrôles qui ne s'alignent pas parfaitement entre les deux cadres - tels que les critères de confidentialité de SOC 2 ou des clauses spécifiques de gouvernance de l'ISMS ISO 27001 - déterminez si les contrôles existants peuvent être améliorés pour combler ces lacunes. Cette approche évite de créer des processus entièrement séparés.

Des outils comme ISMS Copilot peuvent simplifier ce processus avec des mappings préconstruits entre l'Annexe A de l'ISO 27001 et les critères de SOC 2, ainsi que des modèles pour les évaluations des risques et les descriptions des contrôles. De tels outils aident à garantir que votre documentation reste cohérente entre les deux normes, maintenant vos efforts de conformité organisés et efficaces.

Alignement des opérations ISMS et SOC 2

Alignement de la documentation ISMS et des preuves SOC 2

Utilisez votre ISMS ISO 27001 comme base pour gérer à la fois les exigences ISO 27001 et SOC 2 en centralisant les politiques, les procédures et les descriptions des contrôles dans un seul dépôt bien organisé.

Commencez par votre Déclaration d'Applicabilité (SoA). Ce document décrit chaque contrôle ISO 27001 et son statut de mise en œuvre. Ajoutez une colonne à la SoA pour mapper chaque contrôle au critère pertinent des Services de Confiance de SOC 2. Par exemple, liez le contrôle ISO 27001 A.9.2.3 au critère SOC 2 CC6.2. Cette cross-référenciation évite la duplication et rationalise la collecte des preuves.

Rédigez des politiques en termes neutres pour servir les deux cadres. Par exemple, créez une seule politique de contrôle d'accès qui aborde les principes de moindre privilège, les revues périodiques et les workflows de provisionnement. Taggez cette politique dans l'index de vos documents avec les références "ISO 27001 A.9" et "SOC 2 CC6". Lorsque les auditeurs demandent votre politique de contrôle d'accès, vous pouvez fournir un seul document étayé par des preuves cohérentes, telles que des rapports de revue d'accès trimestriels, des tickets de provisionnement et des logs de déprovisionnement.

Adoptez une convention de nommage claire pour les fichiers de preuve, comme "CC6.2_A.9.2.3_T1-2025_RevueAcces.pdf", pour indiquer les contrôles couverts. Stockez toute la documentation dans un dépôt contrôlé en version avec des dossiers organisés. Cette approche vous permet de collecter les preuves une seule fois et de les réutiliser pour les deux audits, réduisant ainsi le travail redondant d'environ 40 %.

Enfin, alignez vos processus de revue interne pour soutenir cette structure documentaire unifiée.

Intégration des audits et revues internes

Développez un seul programme d'audit basé sur les risques qui lie chaque revue aux articles de l'ISO 27001 et aux critères de SOC 2. Utilisez un seul journal des problèmes pour enregistrer les constatations, en taguant les contrôles pertinents pour les deux cadres. Par exemple, un audit de gestion des changements pourrait évaluer simultanément l'article A.12.1.2 de l'ISO 27001 et le critère CC8.1 de SOC 2 en examinant le même ensemble de tickets de changement. Cette méthode garantit que les auditeurs peuvent évaluer si les changements ont été correctement approuvés, testés et documentés pour les deux normes.

Lorsque des problèmes sont résolus, les actions correctives et leur vérification servent de preuves pour les deux cadres, minimisant les perturbations et réduisant les coûts d'audit.

Combinez les sessions de revue de la direction pour discuter des profils de risque, des tendances des incidents et de la performance des contrôles pour à la fois ISO 27001 et SOC 2. Les comptes-rendus de réunion et les logs d'actions de ces sessions fournissent des preuves claires et unifiées pour la supervision selon les deux normes.

Une fois les audits unifiés en place, concentrez-vous sur l'amélioration continue.

Amélioration continue et actions correctives

Après avoir complété les audits unifiés, traitez rapidement les lacunes identifiées pour maintenir la conformité. Utilisez un seul flux de travail d'actions correctives pour gérer les problèmes liés à la fois à ISO 27001 et SOC 2. Chaque enregistrement de problème doit inclure la source (par exemple, audits internes, alertes de surveillance ou retours clients), documenter l'impact et le risque, fournir une analyse des causes profondes et détailler les actions correctives avec les propriétaires et échéances assignés.

Par exemple, si des comptes orphelins sont identifiés, enregistrez-les sous A.9.2.5 et CC6.1. Une fois résolus, les logs mis à jour peuvent servir de preuve pour les deux cadres.

En cas d'incident de sécurité ou d'un quasi-accident significatif, effectuez des revues structurées post-incident. Ces revues doivent documenter les leçons apprises, mettre à jour les évaluations des risques et ajuster les politiques ou configurations des systèmes si nécessaire. Le suivi de ces actions dans un journal unifié des problèmes démontre votre engagement envers l'amélioration et satisfait aux exigences à la fois de l'ISO 27001 et de SOC 2.

Exploitez les outils GRC pour automatiser la collecte des preuves, les rappels et les tableaux de bord. Des assistants alimentés par IA comme ISMS Copilot peuvent vous aider en concevant des politiques harmonisées, en suggérant des mappings de contrôles, en générant des récits prêts pour l'audit et en identifiant les lacunes dans les preuves. Les intégrations avec les systèmes RH, de gestion des identités et des accès (IAM), de tickets et des plateformes cloud peuvent en outre rationaliser la capture des preuves, permettant à des équipes plus petites de maintenir une conformité solide sans ajouter de personnel supplémentaire.

Rationalisation des preuves, des tests et des échéances d'audit

Dépôt de preuves et réutilisation

Créez un dépôt centralisé pour stocker toutes les preuves de conformité au même endroit, en taguant chaque artefact pour chaque cadre pertinent. Selon A-LIGN, les organisations ayant complété une évaluation SOC 2 répondent déjà à environ 43 % des exigences de preuve pour l'ISO 27001. En cartographiant les artefacts une seule fois, vous pouvez réduire les téléchargements en double et rendre la collecte des preuves beaucoup plus efficace.

Organisez votre dépôt avec des métadonnées détaillées pour chaque artefact. Incluez des informations telles que la référence du contrôle ISO 27001 (par exemple, A.9.2.3), le critère des Services de Confiance de SOC 2 (par exemple, CC6.x), le propriétaire du contrôle, la période couverte par l'artefact et le type de preuve (par exemple, politique, export de log, capture d'écran ou ticket). Par exemple, un rapport de revue d'accès privilégié trimestriel couvrant la période du 1er janvier au 31 mars 2025 pourrait répondre aux exigences de l'Annexe A.9 de l'ISO 27001 et aux contrôles SOC 2 s'il inclut des détails comme le nom du réviseur, le périmètre, les décisions et les horodatages. En taguant ce rapport pour les deux cadres, vous n'avez besoin de le stocker qu'une seule fois.

Une matrice maître des contrôles et des preuves est un outil précieux pour la planification et les audits. Elle répertorie chaque contrôle, les artefacts requis et les cadres qu'ils satisfont, ce qui facilite le suivi de ce qui est nécessaire et où cela s'applique.

Cadences de test et planification des audits

Une fois vos preuves centralisées, l'étape suivante consiste à standardiser les tests et les échéances d'audit. Alignez les cadences de test sur les exigences de fréquence les plus strictes. Par exemple, effectuez des scans de vulnérabilités trimestriels et utilisez les résultats pour répondre aux exigences de plusieurs cadres. Appliquez cette approche à d'autres tâches récurrentes comme les revues d'accès utilisateur, les tests de sauvegarde, les exercices de réponse aux incidents, les tests de reprise après sinistre, la formation à la sensibilisation à la sécurité et les évaluations des risques des fournisseurs.

Coordonnez les échéances des audits externes pour garantir que les revues pour SOC 2 et ISO 27001 couvrent la même période d'exploitation. Un calendrier de conformité pluriannuel peut aider à aligner les jalons de certification ISO 27001 avec les cycles annuels de SOC 2, simplifiant la planification à long terme. Pour minimiser les perturbations, regroupez les travaux de terrain des audits dans une fenêtre de deux à quatre semaines et évitez de planifier pendant des événements commerciaux critiques, comme des lancements de produits ou la fin de l'exercice fiscal.

Exploitez les outils d'automatisation pour rester à jour avec les échéances. Utilisez une plateforme GRC pour planifier des tâches - comme "Télécharger le rapport de scan de vulnérabilités T2 avant le 15 juillet 2025" - et intégrez des flux provenant des systèmes RH, des plateformes de tickets, des SIEM et des services cloud. Des outils alimentés par IA, tels que ISMS Copilot, peuvent aider à créer des listes de contrôle de test unifiées, à cartographier les contrôles entre les cadres comme ISO 27001 et SOC 2, et à identifier les lacunes dans les preuves. Ce type d'automatisation permet à des équipes plus petites de maintenir une conformité robuste sans ajouter de personnel supplémentaire.

sbb-itb-4566332

Utilisation de la technologie et de l'automatisation pour l'harmonisation

Technologie pour les efforts de conformité unifiés

Les plateformes GRC modernes simplifient la conformité en gérant ISO 27001 et SOC 2 au sein d'un seul espace de travail, en utilisant une bibliothèque de contrôles partagée pour mapper les contrôles entre les deux normes. Ces plateformes incluent des fonctionnalités telles que la gestion centralisée des politiques et des documents avec contrôle de version, des workflows automatisés pour des tâches comme les évaluations des risques et les audits internes, et des tableaux de bord en temps réel pour surveiller la préparation pour les deux cadres.

L'automatisation joue un rôle clé en s'intégrant à des systèmes comme les RH, les plateformes cloud et les outils de logging pour collecter des preuves telles que des rapports d'accès, des bases de configuration, des scans de vulnérabilités et des tickets. Par exemple, un export de revue d'accès trimestriel peut répondre aux exigences à la fois de l'ISO 27001 et des contrôles SOC 2. Des rappels automatisés garantissent que la collecte des preuves s'aligne parfaitement avec les cycles d'audit.

Les avantages de l'automatisation sont clairs : les organisations peuvent réutiliser environ 40 % des preuves, réduire considérablement les échéances des audits et diminuer le nombre de constatations. Les affectations automatisées de tâches et les alertes aident en outre à réduire les frais d'audit et les coûts de main-d'œuvre interne. Ces efficacités ouvrent la voie à des outils avancés comme ISMS Copilot pour porter les efforts de conformité unifiés vers un niveau supérieur.

Utilisation d'ISMS Copilot pour la conformité harmonisée

ISMS Copilot s'appuie sur ces stratégies de conformité automatisées en agissant comme un assistant alimenté par IA qui simplifie la création de politiques et la gestion des risques. Il génère et maintient des politiques, des procédures et des normes qui répondent simultanément aux contrôles de l'Annexe A de l'ISO 27001 et aux critères de SOC 2. S'appuyant sur une expertise couvrant plus de 20 cadres, ISMS Copilot crée un ensemble de politiques unifié couvrant des domaines critiques comme la sécurité de l'information, le contrôle d'accès, la réponse aux incidents et la gestion des changements. En utilisant un seul modèle pour générer des politiques, les organisations peuvent éliminer les incohérences entre les documents axés sur ISO et SOC 2, réduisant ainsi les risques d'audit et rationalisant les mises à jour.

L'outil prend également en charge une approche unifiée de la gestion des risques qui satisfait aux exigences structurées de gestion des risques de l'ISO 27001 et à l'accent mis par SOC 2 sur l'identification et l'atténuation des risques. Il aide à définir les critères de risque, les échelles de probabilité et d'impact, et les stratégies de traitement, permettant à un seul registre des risques de répondre aux besoins des deux normes. ISMS Copilot peut même proposer des déclarations de risque adaptées aux contextes commerciaux américains courants, comme les modèles SaaS basés sur le cloud, les équipes distantes et les dépendances tierces. Il mappe ces risques aux contrôles pertinents et aide à créer des rapports d'évaluation des risques et des plans de traitement qui s'alignent sur à la fois ISO 27001 et SOC 2.

Au-delà de la gestion des risques, ISMS Copilot fournit un soutien continu en analysant les logs, les constatations d'audit et les rapports d'incidents pour rédiger des analyses des causes profondes, des plans d'actions correctives et des initiatives d'amélioration qui répondent aux exigences des deux cadres. Lors de la préparation des audits, l'outil peut simuler des questions potentielles d'auditeurs, rédiger des réponses liées à des contrôles et preuves spécifiques, et affiner la documentation clé comme les descriptions de l'environnement de contrôle et les aperçus du système. Cela rend la préparation des audits plus fluide et plus efficace, garantissant que les organisations sont prêtes à répondre aux attentes de conformité sans complications inutiles.

ISO 27001 vs SOC 2 : Ai-je besoin des deux ?

Conclusion

L'unification d'ISO 27001 et SOC 2 offre des avantages clairs : des coûts de conformité réduits, moins de fatigue liée aux audits et des cycles de vente plus rapides. Mais il ne s'agit pas seulement de cocher des cases pour les audits - il s'agit de créer un cadre de sécurité plus résilient et cohérent. Cette approche permet de combler de réelles lacunes en matière de sécurité tout en soutenant les améliorations continues dans des domaines tels que la gestion des risques, le contrôle d'accès et la réponse aux incidents.

Considérez cette liste de contrôle comme votre guide opérationnel pour maintenir l'harmonisation sur la bonne voie. Passez-la en revue chaque trimestre pour vous assurer que le périmètre, les évaluations des risques, le mapping des contrôles, la réutilisation des preuves et le soutien technologique restent alignés sur vos objectifs. En intégrant ces éléments dans les activités régulières de gouvernance - telles que les revues trimestrielles des activités, les évaluations annuelles des risques et les audits internes planifiés - vous pouvez faire de l'harmonisation une partie routinière de votre processus de gestion plutôt qu'une tâche ponctuelle.

Une fois vos opérations alignées, la technologie et l'automatisation peuvent faire passer vos efforts d'harmonisation au niveau supérieur. Les outils modernes simplifient le processus en centralisant les contrôles, en automatisant la collecte des preuves et en fournissant des informations en temps réel. Par exemple, des plateformes comme ISMS Copilot peuvent générer des politiques, des registres des risques et des descriptions de contrôles alignés à partir d'une seule invite. Elles peuvent également mapper les contrôles SOC 2 existants aux exigences de l'ISO 27001 et suggérer des preuves réutilisables, en exploitant l'automatisation avancée pour gagner du temps et des efforts.

Commencez par évaluer vos efforts actuels : répertoriez vos contrôles SOC 2 existants, vos politiques ISO 27001 et vos échéances d'audit pour trouver les domaines de chevauchement. À partir de là, créez un modèle unifié pour le mapping des contrôles et des preuves, en assignant une propriété claire et des échéances. Enfin, testez des solutions technologiques - qu'il s'agisse d'une plateforme de conformité dédiée ou d'un assistant IA comme ISMS Copilot - pour automatiser au moins un processus, comme la création de politiques ou le mapping des contrôles. Ces étapes vous aideront à construire un programme de conformité plus solide.

Les avantages de l'harmonisation s'étendent à l'ensemble de votre organisation. Les dirigeants obtiennent des informations consolidées et rationalisées sur les performances des risques et des contrôles. Les équipes de sécurité peuvent se concentrer davantage sur la réduction des risques et moins sur la mise en forme redondante des preuves. Les auditeurs bénéficient de processus plus fluides avec une documentation et une conception des contrôles plus claires, réduisant les allers-retours de communication. Les rapports unifiés et la réutilisation des preuves, comme décrit précédemment, ouvrent la voie à un programme de conformité plus efficace. Cette approche renforce non seulement la confiance mais accélère également les cycles de vente et positionne votre organisation pour réussir sur les marchés américains concurrentiels.

FAQ

Comment l'alignement d'ISO 27001 et SOC 2 aide-t-il à réduire les coûts de conformité ?

L'alignement d'ISO 27001 avec SOC 2 permet de réduire les coûts de conformité en éliminant les efforts dupliqués et en répondant aux exigences chevauchantes dans une approche cohérente et unique. En unifiant ces cadres, vous pouvez simplifier les processus, éliminer les contrôles redondants et créer des politiques unifiées qui répondent aux besoins des deux normes. Cette approche permet non seulement de gagner du temps mais aussi d'optimiser l'utilisation des ressources lors des audits et de la gestion continue de la conformité.

Lorsqu'elle est bien exécutée, cette harmonisation se traduit par une stratégie de conformité plus efficace. Elle réduit la nécessité d'audits séparés et permet à votre équipe de se concentrer sur ce qui compte vraiment : maintenir une posture de sécurité robuste et efficace.

Comment les organisations peuvent-elles aligner les pratiques de gestion des risques entre ISO 27001 et SOC 2 ?

Pour aligner les pratiques de gestion des risques sur à la fois ISO 27001 et SOC 2, concentrez-vous sur le développement d'un processus d'évaluation des risques combiné qui répond aux exigences des deux cadres. Identifiez les contrôles chevauchants pour réduire la duplication et maintenez une approche cohérente entre les deux normes. Intégrez des plans de traitement des risques unifiés pour répondre efficacement aux risques identifiés, et assurez-vous que la documentation organisée et cohérente est disponible pour les audits et les efforts de conformité continue.

L'utilisation d'outils comme ISMS Copilot peut faciliter ce processus en fournissant des conseils et des ressources personnalisés, vous permettant de rationaliser les tâches de conformité avec une précision et une efficacité améliorées.

Comment des outils comme ISMS Copilot peuvent-ils aider à rationaliser la conformité avec à la fois ISO 27001 et SOC 2 ?

Des outils comme ISMS Copilot rendent l'alignement de la conformité avec ISO 27001 et SOC 2 beaucoup plus gérable en fournissant un soutien piloté par IA adapté aux deux cadres. Il prend en charge des tâches essentielles comme la rédaction de politiques, la génération de documentation et la réalisation d'évaluations des risques, réduisant ainsi le temps et minimisant les erreurs.

Grâce à ses capacités avancées d'IA, ISMS Copilot garantit la cohérence entre les deux cadres, permettant aux professionnels de la conformité de gérer plus efficacement les exigences chevauchantes. Cette approche rationalisée aide à maintenir la précision et à garder le processus concentré, facilitant ainsi la coordination des efforts et la réalisation des objectifs de conformité en toute confiance.

Articles de blog connexes

Articles connexes

Comment l'IA améliore la conformité multi-cadres

L'IA unifie la cartographie des contrôles, automatise la collecte des preuves et fournit une surveillance en temps réel pour réduire le temps de préparation des audits et les erreurs de conformité.

Comment les alertes en temps réel réduisent les risques de non-conformité ISO 27001

Les alertes en temps réel détectent les menaces rapidement, réduisent les coûts des violations et les échecs d'audit, et maintiennent les journaux ISO 27001 inviolables pour une conformité continue.

Précision de l'IA en cybersécurité : Modèles spécialisés vs. génériques

L'IA spécialisée surpasse les modèles génériques pour la conformité en cybersécurité — une précision accrue, moins d'hallucinations et une documentation prête pour les audits ISO 27001 et GRC.