Multi-Framework Gap-analyse: Beste praktijken

Een praktische gids voor het consolideren van ISO-, SOC- en NIST-vereisten in een uniforme controleset die audittijd verkort, kosten verlaagt en zich richt op hoogrisico-herstel.

Het beheren van compliance over meerdere kaders zoals ISO 27001, SOC 2 en NIST 800-53 hoeft niet overweldigend te zijn. Een multi-framework gap-analyse helpt je om overlappende controles te identificeren, redundanties te verminderen en compliance-gaten efficiënt te sluiten.

Belangrijkste inzichten:

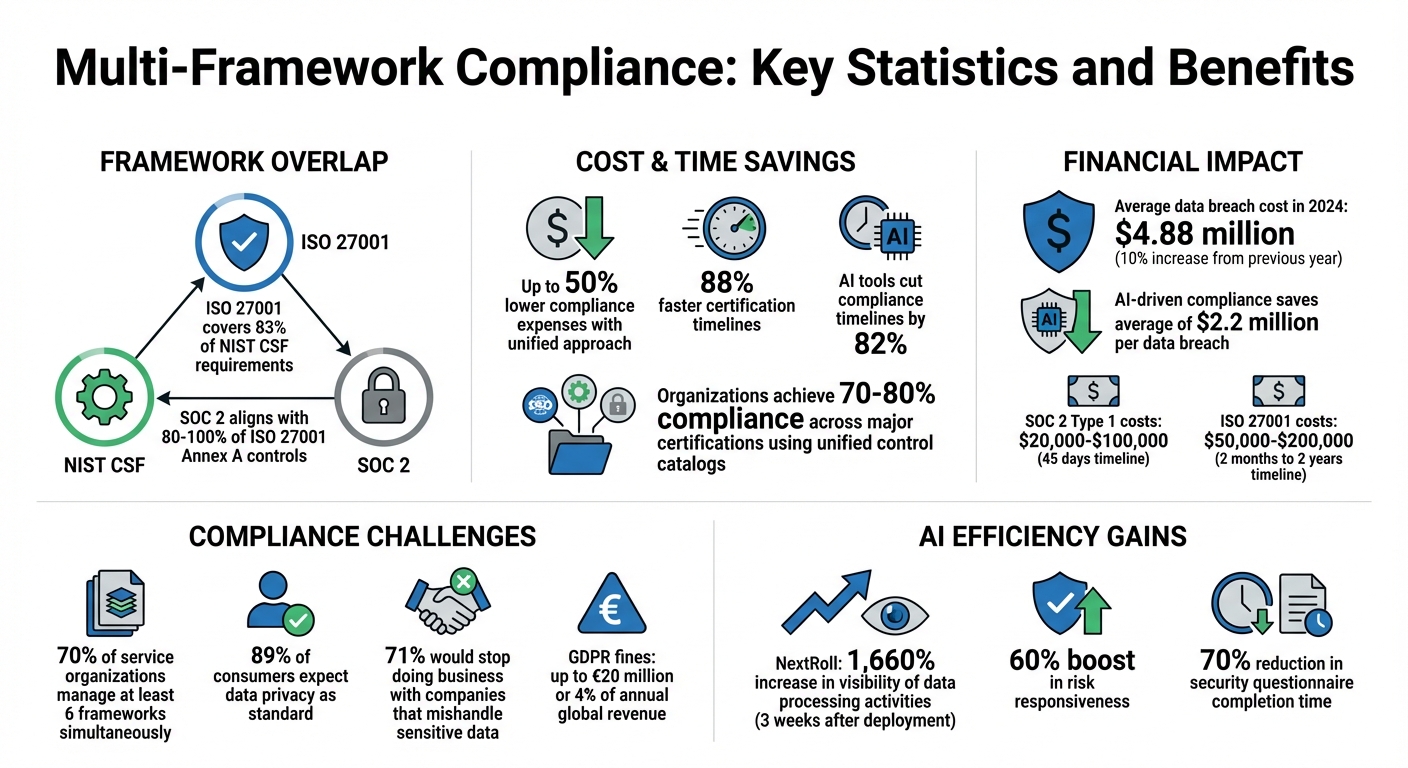

- Overlap bespaart tijd: ISO 27001 dekt 83% van de NIST CSF-vereisten, en SOC 2 sluit aan bij 80%-100% van de ISO 27001 Annex A-controles.

- Unieke compliance verlaagt kosten: Organisaties die meerdere kaders gelijktijdig aanpakken, kunnen de compliancekosten aanzienlijk verlagen en certificeringstrajecten verkorten.

- Valkuilen om in de gaten te houden: Verkeerde toewijzing van middelen, redundant bewijs verzamelen en tegenstrijdige vereisten zijn veelvoorkomende valkuilen.

Om succesvol te zijn:

- Documenteer je huidige compliance-status: Gebruik tools zoals een Statement of Applicability (SoA) of NIST Current Profile.

- Koppel controles tussen kaders: Identificeer gedeelde vereisten om inspanningen te stroomlijnen.

- Stel SMART-doelen: Focus op specifieke, meetbare en tijdgebonden compliance-doelen.

- Prioriteer op basis van risico: Pak eerst hoogrisico-gaten aan en benut overlappende controles.

- Automatiseer met AI-tools: Platforms zoals ISMS Copilot kunnen compliance-trajecten met 82% verkorten en handmatig werk verminderen.

Multi-Framework Compliance: Belangrijkste statistieken en voordelen

Hoe voer je een gap-analyse uit in ISO 27001

sbb-itb-4566332

Je huidige compliance-status beoordelen

Om een solide compliance-basis te leggen, begin met het documenteren van je huidige compliance-status. Dit zorgt ervoor dat je geen inspanningen dubbel doet of kritieke vereisten over het hoofd ziet.

Je huidige status documenteren

Begin met het definiëren van je scope. Maak een lijst van alle relevante gebieden, processen en activa, waaronder hardware, software, netwerken, databases en menselijke middelen. Vergeet niet om rekening te houden met wettelijke, regelgevende en contractuele verplichtingen.

Een cruciaal onderdeel van deze documentatie is de Statement of Applicability (SoA). Dit document beschrijft de toepasbare controles, hun implementatiestatus (bijv. Geïmplementeerd, In uitvoering of Niet van toepassing) en eventuele gerechtvaardigde uitzonderingen. Zoals iso-docs.com uitlegt:

"De Statement of Applicability fungeert als een brug tussen je risicobeoordeling en de risicobehandelingsmaatregelen die zijn geïdentificeerd door ISO 27001-adviseurs of subject matter experts."

Als je een op NIST gebaseerd kader gebruikt, creëer dan een Current Profile die aangeeft welke categorieën en subcategorieën je al hebt bereikt. Dit profiel dient als je basislijn voor risicobeoordelingen en helpt om je startpunt te verduidelijken voordat je verbeterdoelen stelt.

Voor ISO 27001-compliance omvat verplichte documentatie de ISMS-scope, het informatiebeveiligingsbeleid, de SoA, een inventaris van activa, het toegangsbeheerbeleid, risicobeoordelings- en behandelingsrapporten, monitoringresultaten en interne auditaantekeningen. Het beheren van deze documentatie over meerdere kaders kan lastig zijn. Om dit te vereenvoudigen:

- Gebruik gestandaardiseerde sjablonen voor consistentie.

- Automatiseer het verzamelen van bewijs om gedetailleerde informatie vast te leggen.

- Betrek stakeholders uit IT, HR, Juridisch en Financiën om een alomvattende aanpak te garanderen.

- Werk documentatie jaarlijks bij of na significante wijzigingen.

Zodra je documentatie compleet is, kun je beginnen met het afstemmen van je controles op de vereisten van elk kader.

Controles koppelen aan kadervereisten

De volgende stap is het koppelen van je gedocumenteerde controles aan de specifieke vereisten van de kaders die je kiest. Dit proces benadrukt vaak overlappen die de compliance over meerdere kaders kunnen vereenvoudigen.

Organiseer je controles in drie hoofdtypen: technisch (bijv. encryptie, firewalls), administratief (bijv. beleid, training) en fysiek (bijv. toegang tot faciliteiten). Gebruik de NIST Cybersecurity Framework (CSF)-functies - Identificeer, Bescherm, Detecteer, Reageer, Herstel en de nieuwere Bestuur-functie - als basis om controles uit normen zoals ISO 27001 of NIST SP 800-53 af te stemmen.

Een op activa gebaseerde aanpak is hier cruciaal. Houd een actuele inventaris bij van al je informatieactiva, beoordeel hun kwetsbaarheden en bepaal welke kadervereisten van toepassing zijn. Zoals iso-docs.com het verwoordt:

"Je kunt niet beschermen wat je niet weet dat je hebt."

Om ervoor te zorgen dat de koppeling grondig is, zet je een multidisciplinair team op uit IT, operations, juridisch en incidentmanagement. Definieer samen risicocriteria - zoals het gebruik van een 5x5 impact-kansmatrix - en wijs eigenaarschap toe voor elk risico en elke controle.

Met de wereldwijde gemiddelde kosten van een datalek die in 2024 $4,88 miljoen bedroegen (een stijging van 10% ten opzichte van het voorgaande jaar), is nauwkeurige controle-koppeling belangrijker dan ooit. Gebruik normen zoals ISO 27005 of NIST SP 800-30 als richtlijn tijdens dit proces. Voor federale compliance biedt NIST SP 800-53 gedetailleerde vereisten, terwijl moderne Governance, Risk & Compliance-platforms beleidsbeheer kunnen centraliseren en tracking kunnen automatiseren.

Doelcompliance-doelen instellen

Met je gedocumenteerde status en gekoppelde controles als basis is het tijd om duidelijke compliance-doelen te definiëren. Deze doelen moeten je inspanningen over verschillende kaders sturen en helpen om efficiënt en gefocust te handelen.

SMART-compliance-doelen creëren

Je compliance-doelen moeten voldoen aan de SMART-criteria: Specifiek, Meetbaar, Haalbaar, Relevant en Tijdgebonden. Vermijd vage doelen zoals "beveiliging verbeteren", vooral bij het beheren van meerdere kaders. Richt je in plaats daarvan op precieze resultaten, zoals: "Bereik SOC 2 Type 1-paraatheid en pak belangrijke ISO 27001 Annex A-gaten binnen 90 dagen aan voor onze Europese SaaS-productlijn."

Gebruik dashboards om de voortgang te monitoren, zoals het bijhouden van controle-implementatie en bewijsverzameling. Gezien de complexiteit van het beheren van meerdere kaders kan cross-framework compliance-automatisering een gamechanger zijn.

Houd doelen haalbaar door ze af te stemmen op de huidige volwassenheidsgraad van je organisatie. Bijvoorbeeld, SOC 2 Type 1-certificering kan vaak binnen 45 dagen worden voltooid, met kosten variërend van $20.000 tot $100.000. ISO 27001-certificering kan daarentegen tussen de twee maanden en twee jaar duren en tussen $50.000 en $200.000 kosten. Michelle Strickler, Lead Product & Compliance Experience Strategist bij Strike Graph, benadrukt het belang van het begrijpen van ISO-vereisten:

"De grootste uitdaging die ik zie met ISO is dat mensen de daadwerkelijke ISO 27001-documentatie niet lezen en vergeten dat het programma moet worden onderhouden."

Als je team overbelast is, kan het starten met SOC 2's flexibelere, op risico gebaseerde kader praktischer zijn dan de gestructureerde ISMS-vereisten van ISO 27001.

Zorg ervoor dat doelen relevant zijn door ze af te stemmen op de behoeften van je bedrijf. Stephen Ferrell, Chief Strategy Officer bij Strike Graph, geeft dit advies:

"Als je een Amerikaans bedrijf bent met Amerikaanse klanten, is SOC waarschijnlijk de beste keuze. Als je een meer wereldwijde organisatie bent, is ISO 27001 een betere optie."

Deze afstemming is cruciaal, vooral omdat 89% van de consumenten verwacht dat gegevensprivacy een standaard is en 71% zou stoppen met zaken doen met bedrijven die gevoelige gegevens verkeerd behandelen.

Tot slot, stel tijdgebonden mijlpalen. Deze moeten aansluiten bij auditvensters en kritieke bedrijfsdeadlines. Als je meerdere certificeringen nastreeft, plan ze dan strategisch. Organisaties die automatische GRC-platforms gebruiken, melden vaak snellere compliance-trajecten omdat automatisering helpt bij het overlappen van voorbereidende inspanningen door gemeenschappelijke controles tussen kaders te identificeren.

Zodra je SMART-doelen zijn ingesteld, is de volgende stap om vereisten te prioriteren voor maximale compliance-efficiëntie.

Kadervereisten prioriteren

Bij het prioriteren van kadervereisten richt je je op drie hoofdfactoren: regulatorische urgentie, bedrijfsimpact en resource-efficiëntie.

Begin met regulatorische urgentie. Wettelijke en contractuele verplichtingen moeten als eerste komen om boetes te voorkomen. Bijvoorbeeld, niet-naleving van kaders die verband houden met GDPR kan leiden tot boetes tot €20 miljoen of 4% van de wereldwijde jaaromzet, afhankelijk van wat hoger is. Evenzo moeten Amerikaanse federale aannemers zich houden aan NIST SP 800-53, terwijl zorgorganisaties vaak HITRUST prioriteren. Defensieaannemers staan voor verplichte CMMC-vereisten.

Overweeg vervolgens het bedrijfsimpact door een risicomatrix te gebruiken om de waarschijnlijkheid van een bedreiging en de potentiële schade te evalueren. Het NIST Cybersecurity Framework raadt aan om je Current Profile te vergelijken met een Target Profile om gaten te identificeren. Maak hierna een geprioriteerde actieplanning die de missiebehoeften, kosten en risico's weerspiegelt. Richt je op activiteiten die cruciaal zijn voor dienstverlening en die hoogwaardige activa beschermen.

Optimaliseer ten slotte voor resource-efficiëntie door controle-overlap te benutten. Kaders "crosswalks" stellen je in staat om een enkele controle te implementeren die aan meerdere vereisten voldoet, waardoor dubbel werk wordt verminderd en de ROI verbetert. Bijvoorbeeld, een toegangscontrolebeleid dat voldoet aan ISO 27002-standaarden, kan ook voldoen aan COBIT- en HIPAA-vereisten.

Om prioritering te stroomlijnen, volg je een eenvoudige aanpak: pak eerst hoogrisico-regulatorische vereisten aan, pak daarna hoogimpact bedrijfsbehoeften aan en implementeer vervolgens controles die aan meerdere kaders voldoen. Herzie je prioriteiten regelmatig, vooral na beveiligingsincidenten, grote infrastructurele wijzigingen of updates van regulatorische normen, in plaats van te wachten op jaarlijkse audits.

Gaten identificeren en aanpakken

Zodra je je compliance-doelen en prioriteiten hebt ingesteld, is de volgende stap het identificeren van de gaten tussen waar je nu staat en waar je moet zijn. Dit betekent dat je je Current Profile (de controles en praktijken die je al hebt geïmplementeerd) vergelijkt met je Target Profile (de normen die je wilt halen). Het verschil tussen deze twee profielen toont je compliance-gaten.

Met je gedocumenteerde controles en gekoppelde vereisten zorgt het identificeren van deze gaten ervoor dat je inspanningen gericht zijn op de gebieden die het meest verbetering nodig hebben. Door deze gaten duidelijk te definiëren, leg je de basis voor een gerichte en effectieve herstelstrategie.

Gaten organiseren per kader en domein

Gaten vallen over het algemeen in drie categorieën: ontbrekende controles, ontoereikende controles en onvoldoende bewijs.

Om het proces te stroomlijnen, maak gebruik van een Unified Control Matrix (UCM) om gedeelde vereisten over meerdere kaders in kaart te brengen. Deze aanpak consolideert overlappende vereisten, waardoor het gemakkelijker wordt om meerdere gaten met een enkele herstelinspanning aan te pakken. Bijvoorbeeld, de UCM kan SOC 2 Trust Services Criteria koppelen aan ISO 27001 Annex A-controles. Op deze manier kan één actie compliance-problemen over meerdere kaders oplossen. Micah Spieler, Chief Product Manager bij Strike Graph, benadrukt dit voordeel:

"Door kaders op controleniveau met elkaar te verbinden, kunnen we onze klanten een platform bieden om hun eigen controleomgeving te ontwerpen... de controles fungeren als de lijm."

Zodra je de gaten hebt gecategoriseerd per type en domein, prioriteer ze op basis van drie factoren: risicoseveriteit (hoe waarschijnlijk het gat kan leiden tot datalekken), auditkritikaliteit (de kans dat het een formele auditobservatie kan triggeren) en implementatie-inspanning. Bijvoorbeeld, Rocketlane, een softwarebedrijf, implementeerde in 2024 het Sprinto GRC-platform om compliance over meerdere kaders te beheren. Door automatisering van gap-detectie en bewijsverzameling bespaarden ze twee weken handmatig werk terwijl ze tegelijkertijd compliant bleven met vijf verschillende kaders.

Analyse-tools gebruiken voor het identificeren van de oorzaak

Het begrijpen van de oorzaak van een gat is essentieel voor effectief herstel.

De Visgraatdiagram (of Ishikawa-diagram) is een visueel hulpmiddel dat potentiële oorzaken organiseert in categorieën zoals Methoden, Materialen, Machines, Mensen en Omgeving. Dit hulpmiddel is vooral nuttig voor het aanpakken van complexe compliance-falen met meerdere bijdragende factoren. Bijvoorbeeld, ontoereikende encryptiecontroles kunnen voortkomen uit verouderde infrastructuur of onvoldoende medewerkertraining.

Voor een eenvoudigere aanpak omvat de 5 Whys-techniek het herhaaldelijk vragen "waarom" een gat bestaat totdat je de onderliggende oorzaak ontdekt. Bijvoorbeeld, als je geen auditklaar documentatie hebt, kan het meerdere keren vragen "waarom" onthullen dat er geen gecentraliseerd opslagplaats is voor het bewaren van bewijs.

Gebruik een Pareto-diagram om je inspanningen te richten op de 20% van de oorzaken die verantwoordelijk zijn voor 80% van de compliance-falen. In veel gevallen kunnen de meeste problemen worden teruggevoerd naar slechts een klein aantal onderliggende oorzaken.

Clara, een financieel dienstverleningsplatform, gebruikte proactieve compliance-tools om hun beveiligingspostuur te versterken. Deze initiatieven verhoogden hun risicoreactievermogen met 60% en verminderden de tijd die werd besteed aan het invullen van beveiligingsvragenlijsten met 70% in vergelijking met hun eerdere handmatige proces.

Vergeet bij het werken over meerdere kaders niet om rekening te houden met Complementary User Entity Controls (CUECs) en Complementary Subservice Organization Controls (CSOCs). In SOC 2-rapportage zijn CUECs verantwoordelijkheden die bij de klant vallen, terwijl CSOCs de verantwoordelijkheid van de leverancier zijn. Organisaties kunnen dit stroomlijnen door een SOC 2 Copilot te gebruiken om controle-implementatie te automatiseren. Beide moeten worden beoordeeld om ervoor te zorgen dat er geen zwakke schakels in de algehele beveiligingsketen zitten.

Deze analyses zullen de ontwikkeling van een uniforme herstelstrategie in de volgende fase begeleiden.

Actieplannen opstellen en uitvoeren

Zodra je de gaten en hun onderliggende oorzaken hebt vastgesteld, is de volgende stap het creëren van een enkel, samenhangend herstelplan. Dit plan moet overlappende kadervereisten aanpakken en acties prioriteren op basis van de ernst van de risico's en hun potentiële impact. Het eerst aanpakken van hoogrisico-gaten zorgt ervoor dat je inspanningen zowel effectief als efficiënt zijn.

Je herstelplan moet drie essentiële componenten bevatten: een Risk Treatment Plan (RTP) die specifieke stappen beschrijft om elk risico te mitigeren, een Statement of Applicability (SoA) die aangeeft welke controles zijn opgenomen of uitgesloten en waarom, en een controle-koppeling die verschillende normen afstemt op een uniforme set praktische controles. Deze aanpak voorkomt niet alleen redundant werk, maar zorgt ook voor afstemming tussen kaders, wat de weg vrijmaakt voor verantwoordelijkheid en meetbare vooruitgang.

Een uniform herstelplan creëren

Om herstelacties te categoriseren en beheren, pas je het 4Ts-kader toe - Behandel, Vermijd, Draag over, Accepteer. Dit is hoe het werkt:

- Behandel risico's door maatregelen te implementeren zoals multifactorauthenticatie (MFA) over systemen.

- Vermijd risico's volledig door het stopzetten van risicovolle praktijken, zoals onnodige gegevensverzameling.

- Draag over risico's via opties zoals cyberverzekering.

- Accepteer laagrisico's wanneer de kosten van mitigeren opwegen tegen de potentiële impact.

Richt je op kritieke controles - MFA, logging, back-up en encryptie - die aansluiten bij kaders zoals SOC 2, ISO 27001 en NIST CSF. NMS Consulting stelt een 90-daagse roadmap voor om de voortgang te versnellen: scope systemen in, pak hoogrisico-gaten aan en stel governance-routines in binnen drie maanden met behulp van een AI ISO 27001-implementatie-assistent om je voor te bereiden op audits. Deze tijdlijn houdt teams gemotiveerd en stelt stakeholders gerust met zichtbare vooruitgang.

Om inspanningen te stroomlijnen, gebruik je koppelingsreferenties om meerdere kadervereisten af te stemmen op één implementatie. Bijvoorbeeld, NIST benadrukt de aanpasbaarheid van zijn kader:

"Het kader is niet ontworpen om bestaande processen te vervangen; een organisatie kan haar huidige proces gebruiken en dit over het kader heen leggen om gaten in haar huidige cybersecurityrisico-aanpak te bepalen en een roadmap voor verbetering te ontwikkelen."

Zorg ervoor dat je multidisciplinaire team op één lijn staat. Onderhoud een gecentraliseerde opslagplaats voor beleidsdocumenten, procedures en risicoregisters, vaak beheerd via een ISO 27001-toolkit, om consistentie tussen kaders te bevorderen.

Zodra je uniforme plan klaar is, is de volgende stap het toewijzen van duidelijke verantwoordelijkheden en het instellen van vaste deadlines.

Verantwoordelijkheden en tijdschema's toewijzen

Elk geïdentificeerd risico moet een specifieke eigenaar hebben om ervoor te zorgen dat niets over het hoofd wordt gezien. Een RACI-matrix (Verantwoordelijk, Eindverantwoordelijk, Raadpleeg, Geïnformeerd) kan helpen om duidelijk te maken wie wat doet, vooral voor complexe gebieden zoals risicobeheer in de toeleveringsketen. Deze rollen moeten worden gedocumenteerd in beleidsdocumenten en zelfs worden weerspiegeld in functiebeschrijvingen.

Leiderschap speelt een cruciale rol bij het toezicht houden op cybersecurity-initiatieven. Senior management moet beleid goedkeuren, middelen toewijzen en strategieën regelmatig beoordelen. De CISO moet strategieën ook minstens één keer per jaar beoordelen en bijwerken om ervoor te zorgen dat ze relevant en uitvoerbaar blijven.

Breek grote projecten op in kleinere, beheersbare taken met duidelijke mijlpalen en een auditschema. Dit schema moet specifieke data, processen en verantwoordelijkheden bevatten. Regelmatige beoordelingscycli - per kwartaal of na grote gebeurtenissen - zijn essentieel om executives te informeren en de voortgang bij te houden. Voor SOC 2 Type 2-compliance plan je 3 tot 6 maanden voor herstel en bewijsverzameling, gevolgd door een operationele periode van 3 tot 12 maanden.

Beste praktijken voor succes:

| Component | Beste praktijk |

|---|---|

| Verantwoordelijkheden | Gebruik een RACI-matrix; neem rollen op in functiebeschrijvingen; benoem een dedicated Information Security Officer |

| Tijdschema's | Stel duidelijke mijlpalen in; prioriteer op risiconiveau; stel kwartaalbeoordelingscycli in |

| Verantwoordelijkheid | Vereis goedkeuring door senior management; beoordeel periodiek de toewijzing van middelen |

| Monitoring | Meet de effectiviteit van controles in de loop van de tijd met KPI's |

Plan regelmatige beoordelingen van je herstelplan, geactiveerd door jaarlijkse cycli, significante beveiligingsincidenten of grote systeemwijzigingen. Om compliance te behouden, integreer cybersecurity-verantwoordelijkheden in werving, onboarding en uitdiensttreding. Beoordeel regelmatig de prestaties van het team ten opzichte van de vastgestelde doelen om ervoor te zorgen dat ze aansluiten bij je doelstellingen.

De inzet is hoog. Bijvoorbeeld, niet-naleving van de EU AI Act kan leiden tot boetes tot €40 miljoen of 7% van de wereldwijde jaaromzet. Bovendien kunnen zwakke risicobeoordelingen tot 70% van de kwetsbaarheden onbehandeld laten. Door duidelijke rollen toe te wijzen en realistische tijdschema's in te stellen, creëer je een structuur die ervoor zorgt dat je herstelplan zowel uitvoerbaar als effectief is.

AI-tools gebruiken voor multi-framework compliance

Het handmatig beheren van multi-framework compliance kan een echte hoofdpijn zijn - het is traag, vatbaar voor fouten en kost veel waardevolle tijd. Daar komt AI-gestuurde tools aan te pas, die taken zoals controle-koppeling, bewijsverzameling en documentatie automatiseren. Dit kan het proces met wel 82% verkorten en bedrijven gemiddeld $2,2 miljoen per datalek besparen. Gezien het feit dat de gemiddelde kosten van een datalek in 2024 naar verwachting $4,88 miljoen bedragen - een stijging van 10% ten opzichte van het voorgaande jaar - zijn de financiële voordelen van AI-gestuurde compliance moeilijk te negeren.

Deze efficiëntie- en kostenbesparingen benadrukken hoe AI het compliance-landschap met beste praktijken hervormt en operaties stroomlijnt.

Hoe AI compliance-efficiëntie verbetert

AI-tools tillen compliance naar een hoger niveau door enkele van de meest tijdrovende taken te automatiseren, zoals gap-analyses. In plaats van handmatig vereisten te vergelijken, kunnen AI-platforms snel overlappende controles tussen kaders zoals ISO 27001, SOC 2 en NIST 800-53 identificeren. Deze geautomatiseerde controle-koppeling stelt je in staat om oplossingen zoals multifactorauthenticatie slechts één keer te implementeren en ze tegelijkertijd aan de vereisten van meerdere normen te laten voldoen.

Een ander groot voordeel is hergebruik van bewijs. AI beoordeelt beleidsdocumenten, logs en risicobeoordelingen om de beste cross-mappingsuggesties te doen. Dit elimineert repetitief werk en zorgt ervoor dat je compliance-inspanningen consistent blijven. Tim Blair, Senior Manager bij Vanta, vat het goed samen:

"Het benutten van cross-mapping biedt een extra lens om risico te analyseren... het verschil tussen kaders kan een legitieme behoefte aan extra controles identificeren om risico's te bestrijden - dit is het grootste voordeel."

AI ondersteunt ook continue monitoring, voert elk uur geautomatiseerde tests uit om configuratiedrift of nieuwe gaten in realtime te detecteren. Dit vervangt verouderde handmatige momentopnamen door continue toezicht, waardoor je compliance up-to-date blijft. Bedrijven die deze tools gebruiken, kunnen certificeringen halen in de helft van de tijd die traditionele handmatige methoden zouden kosten - waardoor trajecten van maanden terugbrengen tot slechts weken.

| Functionaliteit | Handmatige gap-analyse | AI-gestuurde gap-analyse |

|---|---|---|

| Snelheid van koppeling | Uren/dagen per kader | Seconden/minuten via automatisering |

| Bewijsverwerking | Handmatig taggen en herformuleren | Automatisch hergebruik over kaders |

| Nauwkeurigheid | Hoge kans op menselijke fouten | Hoge precisie met AI-intelligentie |

| Begeleiding | Statische spreadsheets | Dynamische, stapsgewijze workflows |

| Monitoring | Eenmalige momentopnamen | Realtime tracking |

ISMS Copilot-functies en voordelen

ISMS Copilot is speciaal ontworpen voor multi-framework compliance en ondersteunt 20+ normen zoals ISO 27001, SOC 2 en NIST 800-53. In tegenstelling tot algemene AI-tools zoals ChatGPT of Claude gebruikt het Retrieval-Augmented Generation (RAG) om gegevens te halen uit een gecureerde bibliotheek met veldgeteste compliance-kennis en adviesprojecten. Dit betekent dat de begeleiding die je ontvangt praktisch en specifiek is - geen generieke adviezen van internet.

Het platform's cross-framework controle-koppeling maakt het gemakkelijk om controles over meerdere normen af te stemmen, waardoor consistentie in het beheren van verschillende kaders wordt gegarandeerd. Je kunt bestanden uploaden zoals PDF's, DOCX'en en spreadsheets - zelfs lange rapporten van 20+ pagina's - en het hulpmiddel voert geautomatiseerde gap-analyses uit ten opzichte van specifieke kadervereisten. Het genereert ook in minuten auditklaar beleid, procedures en risicobeoordelingen, waardoor je een solide startpunt krijgt om te verfijnen in plaats van vanaf nul te beginnen.

Voor complexe compliance-taken splitst ISMS Copilot One ingewikkelde workflows op in duidelijke, uitvoerbare stappen met op maat gemaakte begeleiding. Het gebruikt speciale Workspaces om verschillende projecten of audits gescheiden te houden, zodat er geen risico is dat beleidsdocumenten of bestanden tussen kaders worden gemengd. Privacy staat voorop - het platform gebruikt geen gebruikersgegevens om zijn AI-modellen te trainen en zorgt voor GDPR-compliante praktijken, inclusief EU-gegevensresidency in Frankfurt.

Meer dan 1.000 organisaties vertrouwen op ISMS Copilot voor het beheren van hun complianceprogramma's, en het platform heeft een perfecte 5,0/5-score van 20 expertbeoordelingen. Zoals oprichter Tristan Roth het verwoordt:

"Wij zijn hier niet om je expertise te vervangen - wij zijn hier om het te versterken."

Met prijzen vanaf slechts $20 per maand voor individuele adviseurs en een gratis laag om functies te verkennen, maakt ISMS Copilot AI-gestuurde compliance toegankelijk voor teams van alle groottes. Dit hulpmiddel is een sleutel tot het met vertrouwen en efficiënt aanpakken van de uitdagingen van multi-framework compliance.

Continue monitoring en updates

Certificering behalen is slechts het begin - het onderhouden van compliance over meerdere kaders vereist constante waakzaamheid. Zoals NIST SP 800-137 uitlegt, biedt continue monitoring "inzicht in organisatorische activa, bewustzijn van bedreigingen en kwetsbaarheden, en zichtbaarheid in de effectiviteit van ingezette beveiligingscontroles". Deze aanpak verschuift de focus van statische, eenmalige beoordelingen naar bijna realtime toezicht, wat essentieel is bij het beheren van normen zoals ISO 27001, SOC 2 en NIST 800-53 tegelijkertijd.

Compliance-kaders zijn niet statisch - ze evolueren in de loop van de tijd. Bijvoorbeeld, op 27 augustus 2025 heeft NIST SP 800-53A Release 5.2.0 uitgebracht, met nieuwe beoordelingsprocedures zoals SA-15, SA-24 en SI-02. Evenzo heeft ISO/IEC 27001 recentelijk een Klimaatverandering-amendement opgenomen in alle managementsysteemnormen onder Annex SL. Deze updates kunnen gaten in controles onthullen die eerder waren afgestemd, waardoor organisaties snel moeten aanpassen.

Beoordelingscycli instellen

Om op lange termijn compliance te garanderen, moet continue toezicht worden geprioriteerd.

Stel een consistent schema in voor het beoordelen van je compliance-status. Hoewel jaarlijkse beoordelingen een basislijn zijn, zijn kwartaalcycli effectiever voor organisaties die meerdere kaders beheren. Werk na het uitvoeren van gap-analyses of risicobeoordelingen je Statement of Applicability (SoA) direct bij om eventuele wijzigingen te weerspiegelen.

Een 90-daagse governance-cyclus is een praktische aanpak. Voer elk kwartaal controletests uit, be

Gerelateerde artikelen

API-integratie voor ISO 27001-rapportage

API-integratie vereenvoudigt ISO 27001-rapportage door automatische bewijsverzameling, realtime datakoppeling en up-to-date compliance te handhaven.

ISO 27001 Controlechecklist

Controleer uw ISO 27001-naleving met onze gratis checklisttool. Houd moeiteloos controles bij, ontdek hiaten en verbeter uw beveiligingspostuur vandaag nog!

ISO 27001 Checklist Generator

Maak een aangepaste ISO 27001-checklist voor je bedrijf! Voer bedrijfsgegevens in en ontvang actiegerichte stappen om je certificering te behalen. Probeer het nu gratis!