NIST Framework in Multi-Framework Compliance

Hoe je NIST CSF 2.0 kunt gebruiken om controles te mappen tussen ISO 27001, SOC 2 en FedRAMP en automatische bewijsverzameling kunt implementeren voor continue multi-framework compliance.

Het beheren van meerdere cybersecurity frameworks kan overweldigend zijn, maar het NIST Cybersecurity Framework (CSF) vereenvoudigt dit proces. Door je te richten op standaarden zoals ISO 27001, SOC 2 en FedRAMP, helpt NIST CSF organisaties om compliance te stroomlijnen, redundantie te verminderen en risicobeheer te verbeteren.

Belangrijkste inzichten:

- NIST CSF 2.0 (uitgebracht in februari 2024) introduceert zes kernfuncties: Govern, Identify, Protect, Detect, Respond en Recover.

- Het integreren van NIST met frameworks zoals ISO 27001 en SOC 2 elimineert dubbel werk, aangezien veel vereisten overlappen.

- Tools zoals ISMS Copilot automatiseren het mappen van controles, het verzamelen van bewijs en het maken van beleid, waardoor tijd wordt bespaard en fouten worden verminderd.

Waarom het ertoe doet: Organisaties die meerdere compliancevereisten moeten beheren, kunnen NIST CSF gebruiken om hun inspanningen te verenigen, audits te vereenvoudigen en sterkere cybersecuritypraktijken te onderhouden.

Voordelen van het integreren van NIST met andere frameworks

Betere zichtbaarheid en beheer van risico's

Door NIST te integreren met frameworks zoals ISO 27001, SOC 2 en HIPAA, kunnen organisaties een uniforme kijk creëren op cybersecurityrisico's. De gestructureerde methodologie van NIST - Govern, Identify, Protect, Detect, Respond en Recover - dient als een gemeenschappelijke taal die verschillende compliancevereisten met elkaar verbindt. Deze aanpak stelt securityteams in staat om kwetsbaarheden effectiever te lokaliseren en belangrijke bedreigingen te prioriteren, waardoor onnodige meldingen worden verminderd en de focus ligt op wat echt belangrijk is.

Het mappen van NIST-controles over verschillende standaarden maakt continue risicoscoring en dynamisch bedreigingsmonitoring mogelijk zonder de moeite van het schakelen tussen systemen. Deze naadloze integratie zorgt ervoor dat risicobeheergegevens direct doorstromen naar bredere bedrijfsprocessen, waardoor het management een duidelijk en consistent overzicht krijgt van de cybersecuritygezondheid van de organisatie. Bovendien vermindert deze aanpak redundante documentatie-inspanningen en stroomlijnt het het algehele risicobeheerproces.

Minder dubbel werk

NIST-frameworks sluiten nauw aan bij regelgevende vereisten zoals HIPAA, CMMC en PCI-DSS, waardoor organisaties gedeelde controles kunnen gebruiken over meerdere standaarden. Het volgen van NIST's richtlijnen zorgt voor uitgebreide records die voldoen aan overlappende vereisten, waardoor je voorbereid bent op audits met minimale extra inspanning. Met NIST's uniforme controles kun je meerdere standaarden tegelijk aanpakken, waardoor de noodzaak voor dubbele documentatie wordt verminderd.

Deze "eenmaal testen, veelvuldig toepassen"-strategie stelt een enkele set controles in staat om tegelijkertijd aan de behoeften van meerdere audits te voldoen. Bijvoorbeeld, het implementeren van toegangscontroles volgens NIST SP 800-53 kan voldoen aan de vereisten van ISO 27001, SOC 2 en HIPAA, waardoor onnodige herhaling tussen frameworks wordt geëlimineerd. Dergelijke inspanningen besparen niet alleen tijd, maar verbeteren ook de compliance over verschillende regio's en standaarden.

Sterkere wereldwijde compliance en zekerheid

De wereldwijde erkenning van NIST en de kruisverwijzingen naar standaarden zoals ISO/IEC 27001:2022 en SP 800-171 Revision 3 maken het voor organisaties gemakkelijker om grensoverschrijdende compliance te bereiken. Deze officiële kruisverwijzingen bieden duidelijke richtlijnen voor het navigeren door meerdere frameworks.

Organisaties die externe validatie zoeken, kunnen profiteren van SOC 2+-rapporten die NIST-controles integreren naast frameworks zoals HIPAA, HITRUST en ISO. Bijvoorbeeld, Grant Thornton gebruikt zijn SOC.x-automatiseringstool om complianceprocessen te stroomlijnen, waardoor klanten kunnen voldoen aan de behoeften van verschillende belanghebbenden met een enkel, uitgebreid rapport. Deze geïntegreerde aanpak geeft klanten, regelgevers en andere belanghebbenden de zekerheid dat je organisatie in staat is om aan uiteenlopende beveiligings- en privacyvereisten te voldoen.

NIST’s 5 stappen om NIST Cybersecurity Framework 2.0 te implementeren en/of te integreren in je organisatie

Belangrijke frameworks om te integreren met NIST

De volgende integraties laten zien hoe NIST's gestructureerde methodologie compliance over meerdere frameworks kan vereenvoudigen.

NIST en ISO 27001

De kernfuncties van NIST - Identify, Protect, Detect, Respond en Recover - sluiten naadloos aan op Annex A van ISO 27001, waardoor internationale certificering efficiënter wordt. Beide frameworks richten zich op risicogebaseerde benaderingen van informatiebeveiliging, en de gedetailleerde richtlijnen van NIST dienen als een sterke basis voor het ontwikkelen van een Informatiebeveiligingsmanagementsysteem (ISMS) dat voldoet aan de vereisten van ISO 27001.

Deze aansluiting is vooral voordelig voor organisaties die wereldwijd opereren. ISO 27001 biedt internationaal erkende certificering, terwijl NIST praktische, gedetailleerde richtlijnen biedt voor implementatie.

NIST en SOC 2

Voor bedrijven die zich richten op de Noord-Amerikaanse markt, creëert de integratie van NIST met SOC 2 een robuust beveiligingsframework dat zowel intern risicobeheer als externe klantassurances aanpakt. Onderzoek toont een aanzienlijke overlap - ongeveer 60–70% - tussen SOC 2 en NIST 800-53-controles, vooral op gebieden zoals toegangsbeheer, incidentrespons en risicobeoordeling.

Door NIST-controles te mappen op de criteria van SOC 2, kunnen organisaties hun beveiligingsmaatregelen versterken terwijl ze auditklaar blijven. De overlap vermindert de extra inspanning, omdat NIST de technische diepgang biedt die nodig is voor de implementatie van controles, en SOC 2 de formele bevestiging levert die klanten en partners vaak vereisen.

NIST en federale standaarden (FedRAMP, CMMC)

Voor organisaties die werken met federale instanties of Controlled Unclassified Information (CUI) beheren, is compliance met NIST niet-onderhandelbaar. NIST SP 800-53 is essentieel voor FedRAMP-certificering, terwijl NIST SP 800-171 de basis vormt voor CMMC-compliance. Deze aansluitingen zijn wettelijk verplicht.

Het voordeel hier is duidelijk: het implementeren van NIST-controles stelt organisaties in staat om tegelijkertijd aan meerdere federale vereisten te voldoen. Bijvoorbeeld, aannemers kunnen NIST SP 800-171 gebruiken om te voldoen aan DFARS-clausules en zich voor te bereiden op CMMC-beoordelingen, waardoor inspanningen over verschillende federale complianceprogramma's worden gestroomlijnd.

sbb-itb-4566332

Strategieën voor het mappen van controles over meerdere frameworks

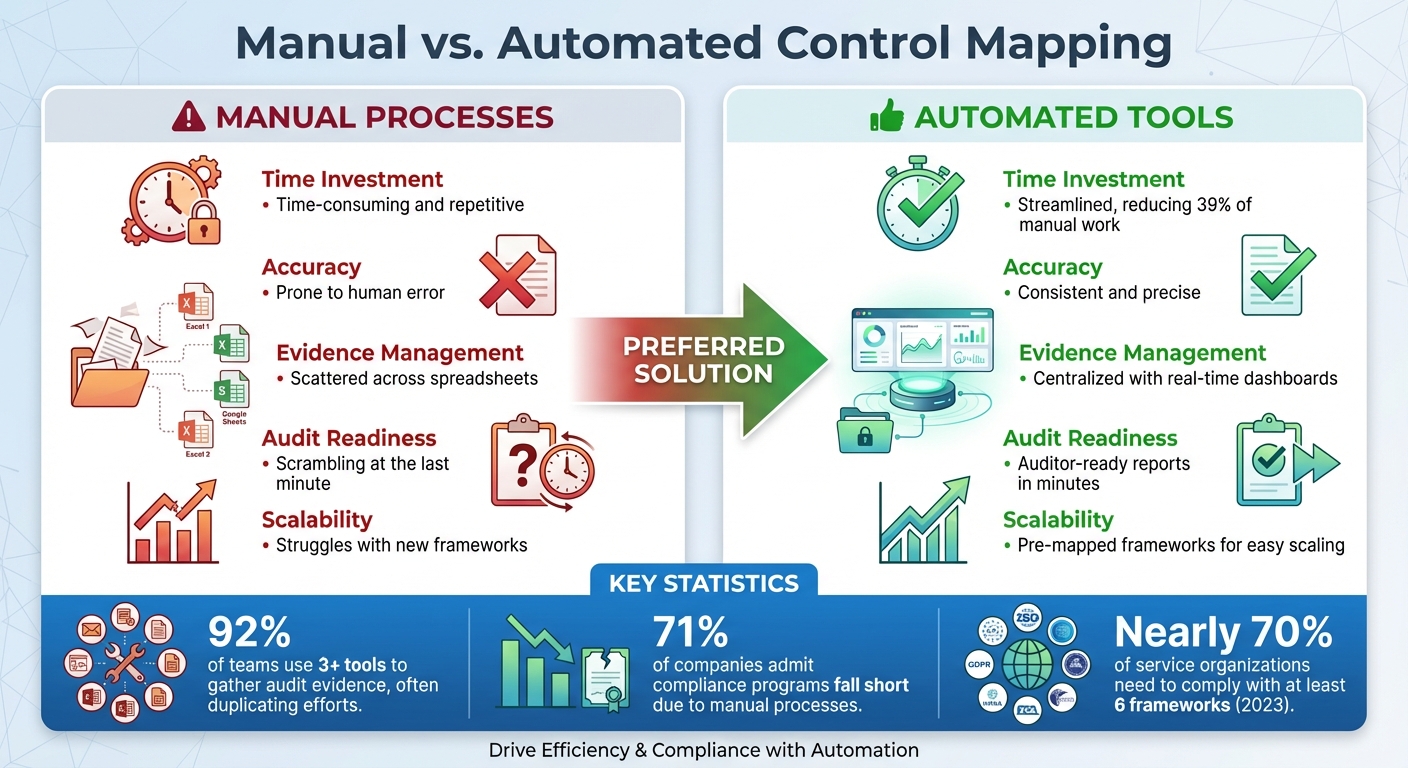

Handmatig vs Geautomatiseerd Compliance Mapping: Belangrijkste verschillen en voordelen

Wanneer je NIST integreert met andere frameworks, opent dit de deur naar soepelere complianceprocessen. De meeste cybersecurityframeworks - zoals ISO 27001, SOC 2, NIST CSF, NIS 2 en GDPR - delen vergelijkbare principes en vereisen vaak overlappend bewijs. Hoewel de terminologie kan verschillen, blijven de kernvereisten consistent. Deze overlap is waar strategisch controle mapping echt verschil kan maken, waardoor organisaties hun inspanningen kunnen afstemmen op meerdere standaarden.

Het gebruik van gemeenschappelijke controles

Gemeenschappelijke controles zijn beveiligingsmaatregelen die tegelijkertijd aan de vereisten van meerdere frameworks voldoen. Deze controles vormen de ruggengraat van je compliance-inspanningen. Gebieden zoals toegangscontrole en identiteitsbeheer, incidentrespons, back-up en herstel en leveranciersbeheer komen vaak voor in verschillende frameworks. Bijvoorbeeld, een goed ontworpen toegangscontrolesysteem kan tegelijkertijd voldoen aan de vereisten van NIST, ISO 27001, SOC 2 en zelfs frameworks zoals HIPAA of PCI DSS.

Door CIS Critical Security Controls te implementeren, die al zijn gekoppeld aan NIST CSF, ISO/IEC 27001, SOC 2, HIPAA en PCI DSS, kun je continu bewijs verzamelen en hergebruiken. De sleutel is om dit bewijs zo te organiseren dat het gemakkelijk kan worden toegepast op verschillende frameworks - zorg ervoor dat het zowel traceerbaar als herbruikbaar is.

Handmatig vs. Geautomatiseerd Mapping: Voors en tegens

De keuze tussen handmatig en geautomatiseerd controle mapping is een cruciale. Met bijna 70% van de serviceorganisaties die in 2023 aan ten minste zes frameworks moeten voldoen, worden handmatige processen steeds moeilijker vol te houden. Handmatig mapping is vaak afhankelijk van losgekoppelde tools, waardoor het tijdrovend en foutgevoelig is. Hoewel het volledige overzicht geeft, is het een zeer arbeidsintensief proces.

Aan de andere kant centraliseren geautomatiseerde tools zoals ISMS Copilot het beheer van controles, bewijs en mappings op één plek. Deze platforms kunnen beleid, logs en rapporten analyseren om relevante informatie te extraheren die overeenkomt met specifieke vereisten. Ze suggereren zelfs reactieteksten en linken bewijs aan de juiste controles. Geautomatiseerde tools vereisen echter wel een initiële investering in opzet en afstemming om aan de unieke behoeften van je organisatie te voldoen.

| Aspect | Handmatige processen | Geautomatiseerde tools |

|---|---|---|

| Tijdsinvestering | Tijdrovend en repetitief | Gestroomlijnd, waardoor 39% van handmatig werk wordt verminderd |

| Nauwkeurigheid | Gevoelig voor menselijke fouten | Consistent en precies |

| Bewijsbeheer | Verspreid over spreadsheets | Gecentraliseerd met realtime dashboards |

| Auditklaarheid | Gehaast op het laatste moment | Auditor-klaar rapporten in minuten |

| Schaalbaarheid | Moeite met nieuwe frameworks | Voorgekoppelde frameworks voor gemakkelijke schaalvergroting |

Hier is een opvallende statistiek: 92% van de teams gebruikt drie of meer tools om auditbewijs te verzamelen, vaak met dubbele inspanningen. Ondertussen geeft 71% van de bedrijven toe dat hun complianceprogramma's tekortschieten door afhankelijkheid van handmatige processen. Deze cijfers benadrukken de voordelen van automatisering en de mogelijkheid om compliance te stroomlijnen.

Voorbeeld van controle mapping over frameworks

Laten we eens kijken hoe toegangscontrolebeheer kan worden gemapt over meerdere frameworks. Deze kernbeveiligingspraktijk is een vereiste in bijna elk belangrijk framework, hoewel de terminologie en focus kunnen variëren.

In NIST CSF 2.0 valt toegangscontrole onder de "Protect"-functie, specifiek identiteitsbeheer en toegangscontrole (PR.AC). Voor ISO 27001 wordt dit behandeld in Annex A.9 (Toegangscontrole), die gedocumenteerde procedures vereist voor het provisioneren en deprovisioneren van gebruikersaccounts. SOC 2 behandelt dit ook onder de CC6-criteria (Logische en fysieke toegangscontroles), met de focus op het beperken van toegang tot systemen en gegevens op basis van gebruikersrollen.

De overlap is aanzienlijk - ongeveer 80% tussen ISO 27001 en SOC 2-criteria alleen. Bijvoorbeeld, het implementeren van multi-factor authenticatie (MFA) voor alle gebruikersaccounts voldoet tegelijkertijd aan NIST CSF PR.AC-7, ISO 27001 A.9.4.2 en SOC 2 CC6.1. Dezelfde controle, ondersteund door hetzelfde bewijs (zoals MFA-logs, screenshots en toegangsbeoordelingen), kan worden gebruikt om aan de vereisten van alle drie de frameworks te voldoen.

Deze aanpak vereenvoudigt niet alleen de voorbereiding op audits, maar zorgt ook voor consistentie. Door een enkele, goed georganiseerde bewijsverzameling te creëren die is gekoppeld aan meerdere vereisten, kun je aanzienlijk tijd en moeite besparen terwijl je een hoog niveau van compliance in je organisatie handhaaft.

Beste praktijken voor NIST-integratie

Het integreren van het NIST-framework in multi-framework compliance vereist gestructureerde tools, continue monitoring en samenwerking tussen afdelingen. Deze praktijken bouwen voort op eerdere discussies over uniforme controle mapping en hebben als doel zowel automatisering als samenwerking binnen organisaties te verbeteren.

Het gebruik van ISMS Copilot voor multi-framework compliance

ISMS Copilot vereenvoudigt de uitdagingen van het beheren van compliance over meerdere frameworks door taken zoals controle mapping, beleidscreatie, bewijsverzameling en monitoring te centraliseren. Het blijft up-to-date met frameworks zoals het NIST Cybersecurity Framework, NIST 800-53, ISO 27001 en SOC 2. In tegenstelling tot algemene AI-tools zoals ChatGPT of Claude is ISMS Copilot specifiek ontworpen voor compliance-taken en bespaart uren door het automatiseren van de kruisverwijzing van NIST 800-53-controles met andere standaarden. Met behulp van een Retrieval-Augmented Generation-aanpak haalt het informatie uit een gecureerde compliance-dataset om auditor-klaar antwoorden te genereren.

Wanneer je beleid en documentatie uploadt, identificeert ISMS Copilot waar je bestaande NIST-controles overeenkomen met de vereisten van ISO 27001 of SOC 2. De functie Workspaces organiseert workflows per klant of project, waardoor het beheren van meerdere standaarden gemakkelijker wordt. Het platform automatiseert sleutelprocessen - controle mapping, bewijsverzameling en beleidscreatie - terwijl het gepersonaliseerde beleidslijnen en advies voor herstel biedt voor eventuele hiaten die het detecteert. Met deze tools in plaats moet de volgende focus liggen op het uitvoeren van een grondige gap-analyse en het onderhouden van continue toezicht.

Het uitvoeren van gap-analyse en continue monitoring

Begin met het evalueren van je huidige compliancehouding ten opzichte van NIST en andere frameworks om hiaten in controles te identificeren. Implementeer vervolgens continue monitoring om controles in realtime te valideren. Het NIST National Online Informative References (OLIR)-programma biedt officiële mappings tussen NIST CSF 2.0 en andere frameworks, zoals NIST SP 800-53, NIST SP 800-171 en verschillende sector-specifieke richtlijnen. Door het automatiseren van bewijsverzameling en realtime controlevalidatie kunnen organisaties verschuiven van periodieke audits naar een continu compliance-model, waardoor potentiële problemen worden opgespoord voordat ze uitgroeien tot auditbevindingen.

Samenwerken met teams en belanghebbenden

Automatisering is slechts een deel van de oplossing - succesvolle compliance hangt ook af van sterke samenwerking. Multi-framework compliance vereist input van engineering, operations, juridische en bedrijfsteams. Om beveiliging te integreren in ontwikkelprocessen, gebruik je praktijken zoals Secure SDLC en DevSecOps, waarbij beveiliging een kernonderdeel wordt van engineering en operations. NIST CSF 2.0 biedt een gedeelde taal voor het bespreken van risico's en resultaten, wat de consistentie in risicomonitoring en -aanpassingen binnen de organisatie verbetert.

Organisatieprofielen binnen NIST CSF 2.0 zijn vooral handig voor het definiëren en communiceren van je huidige en doelgerichte cybersecurityhouding in eenvoudige termen. Regelmatige cross-functionele bijeenkomsten kunnen ervoor zorgen dat er afstemming is op risico's en compliance-doelen, waardoor iedereen op dezelfde pagina blijft.

Conclusie en belangrijkste inzichten

Om het af te sluiten, kan het adopteren van de eerder besproken strategieën je compliance-inspanningen transformeren in een gestroomlijnder en effectiever proces. Het integreren van het NIST Cybersecurity Framework in je multi-framework compliance-strategie versterkt niet alleen je beveiligingsmaatregelen, maar vereenvoudigt ook de afstemming met standaarden zoals ISO 27001, SOC 2 en FedRAMP. Dit framework helpt bij het prioriteren van investeringen en creëert een consistente manier om risico's binnen je organisatie te communiceren.

Een van de sleutels tot succes is het gebruik van gedeelde controles en automatisering. Officiële mappings tonen aan dat een enkele set controles aan de vereisten van meerdere audits kan voldoen. Dit elimineert redundante taken, vermindert de chaos van verspreide bewijsverzameling en verschuift je organisatie van het haasten voor audits op het laatste moment naar het onderhouden van continue compliance.

ISMS Copilot is een opvallende tool in dit veld, die taken zoals controle mapping, bewijsverzameling en beleidscreatie automatiseert over 20+ frameworks. Speciaal gebouwd voor compliance, gebruikt het een gecureerde dataset om auditor-klaar antwoorden te genereren en hiaten in documentatie te identificeren. Bedrijven die vergelijkbare AI-gestuurde oplossingen gebruiken, hebben de voorbereidingstijd voor audits teruggebracht van weken naar slechts enkele uren review.

Door de gestructureerde methodologie van NIST te combineren met automatisering en teamwerk, kun je het hele jaar door auditklaar blijven terwijl je securityteam zich kan richten op het aanpakken van echte beveiligingsbedreigingen. Multi-framework compliance, wanneer op een doordachte manier benaderd, gaat verder dan alleen het afvinken van vakjes - het bevordert vertrouwen en versterkt je algehele beveiliging door een breed spectrum aan controles te bestrijken. Deze geïntegreerde aanpak voldoet niet alleen aan compliancevereisten, maar helpt ook een proactieve beveiligingsmentaliteit te cultiveren.

Begin met een gap-analyse, implementeer continue monitoring en benut automatisering om je bewijs te organiseren. Op deze manier kan multi-framework compliance een strategisch voordeel worden in plaats van een lastige taak, met meetbare winsten in efficiëntie, risicobeheer en auditklaarheid.

Veelgestelde vragen

Hoe werkt NIST CSF 2.0 naast ISO 27001 en SOC 2 voor compliance?

NIST CSF 2.0 is ontworpen om naadloos samen te werken met andere cybersecuritystandaarden zoals ISO 27001 en SOC 2, en biedt een solide basis voor het beheren van compliance over meerdere frameworks. Het outcome-gerichte en modulaire ontwerp sluit goed aan bij de processen en controles die in deze standaarden worden beschreven, waardoor redundant werk wordt verminderd.

Neem de kernfuncties van NIST CSF als voorbeeld - Identify, Protect, Detect, Respond, Recover. Deze kunnen direct worden gemapt op de ISMS-processen en Annex A-controles in ISO 27001, evenals de Trust Services Criteria in SOC 2. Deze aansluiting stelt organisaties in staat om controle-implementaties over frameworks heen opnieuw te gebruiken. Bijvoorbeeld, dezelfde controles voor assetmanagement of beveiligingsbeleid kunnen voldoen aan zowel ISO 27001 als SOC 2-vereisten, waardoor het complianceproces wordt vereenvoudigd.

Het gebruik van tools of platforms die geautomatiseerde kruismapping en actiegerichte richtlijnen bieden, kan dit proces nog soepeler maken. Deze bronnen helpen bedrijven om audits te stroomlijnen, de last van documentatie te verminderen en NIST CSF te gebruiken als een universeel framework om compliance-inspanningen over verschillende standaarden te coördineren.

Wat zijn de voordelen van het gebruik van tools zoals ISMS Copilot voor compliance mapping?

Geautomatiseerde tools zoals ISMS Copilot transformeren de manier waarop organisaties compliance mapping aanpakken, waardoor de tijd en moeite die nodig is om controles over meerdere frameworks te aligneren drastisch wordt verminderd. Taken die vroeger weken - of zelfs maanden - in beslag namen, kunnen nu in dagen worden afgerond dankzij AI-gestuurde workflows. Door beleid, bewijs en controlebeschrijvingen te centraliseren, vermindert ISMS Copilot de voorbereidingstijd voor audits aanzienlijk terwijl het repetitieve, tijdrovende taken elimineert.

De AI-functies van het platform gaan nog een stap verder door hiaten en redundanties te minimaliseren. Het suggereert direct relevante controles voor frameworks zoals NIST 800-53, ISO 27001 en SOC 2, waardoor audits soepeler verlopen en je beveiligingsmaatregelen worden versterkt. Daarnaast helpen realtime monitoring en AI gegenereerde sjablonen teams om voorop te blijven lopen op risico's, fouten te verminderen en kosten effectiever te beheren - wat resulteert in snellere en betrouwbaardere compliance-resultaten.

Hoe kunnen organisaties compliance over meerdere beveiligingsframeworks handhaven?

Organisaties die willen voldoen aan de eisen van meerdere complianceframeworks, moeten overwegen om een uniforme set controles te creëren. Deze aanpak helpt overlappende vereisten van standaarden zoals NIST CSF, ISO 27001, SOC 2 en NIST 800-53 met elkaar te aligneren. Het NIST Cybersecurity Framework (CSF) biedt een praktische structuur - Identify, Protect, Detect, Respond, Recover - die kan dienen als een solide basis voor het mappen van deze frameworks.

Tools zoals ISMS Copilot kunnen compliance-inspanningen stroomlijnen door essentiële taken zoals controle mapping, bewijsverzameling en gap-analyse te automatiseren. Deze AI-assistent maakt het proces soepeler door gepersonaliseerde beleidslijnen, risicobehandelingsplannen en auditdocumentatie te genereren. Het past zich ook aan veranderende regelgeving aan, waardoor compliance continu wordt gegarandeerd. Met functies zoals realtime monitoring en geautomatiseerde meldingen kunnen teams potentiële problemen snel aanpakken en het hele jaar door auditklaar blijven.

Gerelateerde blogposts

Gerelateerde artikelen

API-integratie voor ISO 27001-rapportage

API-integratie vereenvoudigt ISO 27001-rapportage door automatische bewijsverzameling, realtime datakoppeling en up-to-date compliance te handhaven.

ISO 27001 Controlechecklist

Controleer uw ISO 27001-naleving met onze gratis checklisttool. Houd moeiteloos controles bij, ontdek hiaten en verbeter uw beveiligingspostuur vandaag nog!

Multi-Framework Gap-analyse: Beste praktijken

Een praktische gids voor het consolideren van ISO-, SOC- en NIST-vereisten in een uniforme controleset die audittijd verkort, kosten verlaagt en zich richt op hoogrisico-herstel.