Compliance-checklist voor startups: Beleid en automatisering

Beleid en automatisering vormen de schaalbare manier voor startups om te voldoen aan SOC 2/ISO-audits, terwijl de verzameling van bewijs en overhead aan beheer wordt verminderd.

Blijven voldoen aan compliance is niet-onderhandelbaar voor startups in de VS, vooral met kaders zoals SOC 2, ISO 27001, HIPAA en CCPA. Zonder duidelijke beleidsregels en tools wordt compliance een kostbare, tijdrovende last. Dit is de kern:

- Waarom compliance belangrijk is: Vermijd boetes zoals meer dan $50.000 voor HIPAA-overtredingen of 4% van de wereldwijde omzet onder GDPR. Non-compliance kan ook leiden tot datalekken die $4–10 miljoen kosten en verlies van klantvertrouwen.

- Automatisering bespaart tijd: Startups besteden 40–60% van hun beveiligingsmiddelen aan handmatige compliance-taken. Automatiseringstools verminderen deze inspanning met wel 80%, zorgen voor auditklaarheid en verminderen vertragingen.

- Essentiële beleidsregels om te hebben: Richt je op een Informatiebeveiligingsbeleid, Toegangsbeheerbeleid en Incidentresponsbeleid. Dit zijn must-haves voor kaders zoals SOC 2 en ISO 27001.

- Hoe automatisering helpt: Tools zoals ISMS Copilot genereren beleidsregels, automatiseren het verzamelen van bewijs en monitoren compliance-gaten – wat audits versnelt en fouten vermindert.

Compliance hoeft niet overweldigend te zijn. Met de juiste tools en een gestructureerde checklist kun je je startup beschermen, klantvertrouwen opbouwen en veilig schalen.

Hoe bereik je SOC 2-compliance voor $20.000 of minder

Vereiste beleidsregels voor startups

Als je een Amerikaanse startup bent die streeft naar SOC 2- of ISO 27001-compliance, zijn de juiste geschreven beleidsregels onmisbaar. Deze beleidsregels zijn niet alleen bedoeld om audits te halen – ze geven ook investeerders het vertrouwen dat je bedrijf serieus omgaat met beveiliging. Auditors zoeken naar gedocumenteerde toezeggingen op gebieden zoals beveiliging, toegangscontrole en incidentbeheer. Hoewel SOC 2 flexibiliteit biedt in de naamgeving en structuur van beleidsregels (zolang ze aansluiten bij de Trust Services Criteria), stelt ISO 27001 specifiekere eisen die gekoppeld zijn aan de Annex A-controles. Minimaal heb je een Informatiebeveiligingsbeleid, een Toegangsbeheer- en Identiteitsbeheerbeleid en een Incidentresponsbeleid nodig. Om je compliance-kader te versterken, moet je ook beleidsregels overwegen voor Gebruikersacceptatie, Wijzigingsbeheer, Leveranciersbeheer en Bedrijfscontinuïteit.

Gelukkig kunnen moderne compliance-platforms dit proces soepeler maken. Tools zoals ISMS Copilot kunnen beleidsregels op maat genereren in minuten, gebaseerd op expertise uit meer dan 20 compliance-kaders. Hieronder zetten we de belangrijkste beleidsregels uiteen die je startup nodig heeft.

Informatiebeveiligingsbeleid

Dit is de hoeksteen van het beveiligingskader van je startup. Een Informatiebeveiligingsbeleid beschrijft de toewijding van je organisatie om data te beschermen en vormt de basis voor zowel audit-succes als operationele beveiliging. Het moet de reikwijdte van je Informatiebeveiligingsmanagementsysteem (ISMS) definiëren – bijvoorbeeld door te specificeren dat het alle klantendata omvat die wordt gehost in AWS US-East-1. Het beleid moet detailleren welke activa, processen, locaties en datatypen zijn inbegrepen. Om aan compliance-eisen te voldoen, moet het worden goedgekeurd door het hogere management (meestal ondertekend door de CEO, CTO of CISO) en jaarlijks worden herzien of wanneer er significante veranderingen zijn in technologie, regelgeving of bedrijfsvoering.

Dit beleid ondersteunt ISO 27001-eisen (Annex A.5.1.1 en Clause 5.2) door hoogwaardige beveiligingsdoelstellingen en governance-regels vast te stellen. Voor SOC 2 toont het de governance die nodig is om te voldoen aan de beveiligingscriteria (CC6.1). Om effectief te zijn, moet het ook rollen en verantwoordelijkheden beschrijven, je risicobenadering en hoe het verbonden is met andere ondersteunende beleidsregels. Automatiseringstools met vooraf gebouwde beleidsregeltemplates kunnen helpen ervoor te zorgen dat de eisen voor beide kaders worden nageleefd zonder dubbel werk.

Toegangsbeheer- en Identiteitsbeheerbeleid

Het controleren wie toegang heeft tot je systemen en data is cruciaal. Een Toegangsbeheer- en Identiteitsbeheerbeleid zorgt ervoor dat je startup de juiste beveiligingsgrenzen afdwingt. Dit beleid moet het principe van minimale rechten volgen, waarbij gebruikers alleen toegang krijgen tot wat ze nodig hebben. Het moet ook multi-factor authenticatie (MFA) vereisen voor alle accounts, vooral voor administratieve en externe toegang. Het implementeren van single sign-on (SSO) voor gecentraliseerde authenticatie en logging kan de beveiliging verder versterken. Daarnaast moet het beleid regelmatige toegangsreviews verplichten – meestal uitgevoerd per kwartaal – waarbij managers en systeemeigenaren verifiëren dat gebruikersrechten nog steeds passend zijn.

Dit beleid behandelt belangrijke eisen voor ISO 27001 (Annex A.9) door gebruikersregistratie, rechtenbeheer en periodieke reviews te dekken. Voor SOC 2 sluit het aan bij de criteria voor logische toegangsbeveiliging (CC6.2–6.3). Automatiseringstools die integreren met identiteitsproviders kunnen dit proces efficiënter maken, handmatige fouten verminderen en gedetailleerde audittrails onderhouden.

Incidentresponsbeleid

Wanneer een beveiligingsincident zich voordoet, heeft je team een duidelijk plan nodig om het te detecteren, erop te reageren en te herstellen. Een Incidentresponsbeleid beschrijft deze processen in detail. Het moet ernstclassificaties bevatten (bijv. laag, gemiddeld, hoog, kritiek) op basis van de impact op data en bedrijfsvoering. Het beleid moet ook escalatieprocedures definiëren – zoals wie wordt geïnformeerd en binnen welke termijn (bijv. binnen één uur voor incidenten van hoge ernst). Daarnaast moet het specifieke meldingsregels voor datalekken bevatten en een post-incidentanalyse vereisen, zoals een rapport over de oorzaak dat binnen 30 dagen wordt voltooid.

Voor ISO 27001 voldoet dit beleid aan de incidentrespons-eisen (Annex A.16). Voor SOC 2 dekt het de criteria voor detectie, respons en externe communicatie (CC7). Amerikaanse startups moeten ook voldoen aan de meldingstermijnen van staten en de federale overheid. Automatiseringsplatforms kunnen integreren met communicatietools om ervoor te zorgen dat meldingen op tijd worden verzonden, de reactie-SLA’s via dashboards bijhouden en bewijs voor audits onderhouden.

Hoe automatiseer je beleidsbeheer

Zodra je kernbeleidsregels hebt opgesteld, begint het echte werk: ze up-to-date houden, ervoor zorgen dat de juiste mensen toegang hebben, het bijhouden van handtekeningen van medewerkers en het verzamelen van compliance-bewijs. Naarmate je startup groeit, kan het handmatig beheren van beleidsregels snel overweldigend worden. Automatisering vereenvoudigt dit proces door documenten te centraliseren, reviews te plannen, handtekeningen bij te houden en continu te monitoren op compliance-gaten. Moderne compliance-platforms kunnen zelfs integreren met je bestaande systemen om automatisch bewijs te verzamelen en meldingen te sturen wanneer configuraties niet meer in lijn zijn. Dit is hoe automatisering het verschil kan maken in drie kritieke gebieden:

Beheer van de beleidslevencyclus

Vertrouwen op handmatige processen om beleidsregels te beheren kan leiden tot fouten en inefficiënties. Automatiseringstools centraliseren al je beleidsregels op één veilige locatie met op rollen gebaseerde toegang, zodat alleen geautoriseerde personen gevoelige documenten kunnen bekijken. Deze platforms creëren ook een audittrail door wijzigingen met tijdstempels te loggen. Geautomatiseerde herinneringen zorgen ervoor dat beleidsregels actueel blijven, met meldingen die via e-mail of Slack naar beleidsverantwoordelijken en goedkeurders worden gestuurd. Sommige tools wijzen zelfs beleidsregels toe op basis van functies en signaleren gaten wanneer regelgeving verandert. Daarnaast kunnen vooraf gebouwde beleidsregelbibliotheken die aansluiten bij belangrijke standaarden je helpen een basiskader op te zetten in slechts enkele dagen.

ISMS Copilot gaat nog een stap verder door AI te gebruiken om op maat gemaakte beleidsregels in minuten te schrijven. Het biedt robuuste versiebeheer met wijzigingslogs en plant geautomatiseerde herinneringen voor reviews die zijn afgestemd op specifieke kader-eisen. Het platform houdt ook handtekeningen van medewerkers bij via geïntegreerde digitale workflows, waardoor compliance over meer dan 20 kaders met hoge precisie wordt gewaarborgd. In plaats van beleidsregels vanaf nul te schrijven of algemene templates aan te passen, kun je ISMS Copilot vragen om een Gebruiksbeleid op maat te schrijven dat aansluit bij ISO 27001 Annex A.8.1.3 en SOC 2 CC6.1. Vanaf daar kun je het door je review- en goedkeuringsworkflow duwen – allemaal binnen hetzelfde systeem. Deze aanpak kan de tijd voor handmatig schrijven en coördinatie met wel 70–80% verminderen.

Bewijsverzameling en monitoring

Efficiënte bewijsverzameling is cruciaal voor auditklaarheid, maar handmatig doen is zowel saai als foutgevoelig. Automatiseringstools integreren met je cloudinfrastructuur (zoals AWS, GCP of Azure), HR-systemen (zoals BambooHR of Workday), identiteitsproviders (zoals Okta of Google Workspace), coderespositories (zoals GitHub of GitLab) en ticketingtools (zoals Jira). Deze integraties stellen het platform in staat om automatisch bewijs op geplande intervallen te verzamelen. Continue monitoring vervangt eenmalige controles door constante scans op problemen zoals niet-gepatchte systemen, overmatige rechten of openbaar toegankelijke opslagbuckets. Bijvoorbeeld, als er een nieuw adminaccount wordt aangemaakt zonder multi-factor authenticatie, stuurt het systeem realtime meldingen via e-mail of Slack en updatet dashboards om de compliance-status van sleutelcontroles weer te geven.

Sommige tools gaan nog verder door te scannen op ontbrekende beveiligingspatches, het monitoren van gebruikersactiviteit om minimale rechten af te dwingen en realtime risico-inzichten over je infrastructuur te bieden. Geünificeerde audittabbladen vereenvoudigen het verzamelen van bewijs en zorgen ervoor dat je altijd klaar bent voor audits, waardoor de laatste-minuut scrambles om bewijs te verzamelen wanneer een beoordeling aanstaande is, worden geëlimineerd.

Beleidstraining en attestatie

Zelfs met automatisering zijn medewerkersopleiding en attestatie essentieel om ervoor te zorgen dat beleidsregels in de praktijk worden nageleefd. Medewerkers moeten op de hoogte zijn van de beleidsregels die voor hen gelden. Automatisering helpt door beveiligingsbewustzijnstraining, phishing-simulaties en op functies gebaseerde cursussen toe te wijzen. Het stuurt ook herinneringen voor overdue of onvolledige modules. Wanneer een nieuw beleid wordt geïntroduceerd of een bestaand beleid wordt bijgewerkt, verspreidt het platform het automatisch naar relevante medewerkers en houdt het digitale bevestigingen bij, waardoor een controleerbaar record wordt gecreëerd van wie heeft ondertekend en wanneer. Escalatiepaden zorgen ervoor dat managers worden geïnformeerd als teamleden de vereiste training niet binnen een bepaalde termijn (bijv. 14 dagen) voltooien. Rapporten op aanvraag bieden direct inzicht in de voltooiingspercentages van trainingen en wijzen op eventuele gaten die moeten worden aangepakt voordat beoordelingen plaatsvinden.

Veel platforms bevatten ook functies voor het uitrollen van beleidsregels met begeleide walkthroughs en vooraf gebouwde bibliotheken die aansluiten bij belangrijke kaders. Dit vermindert de werklast voor HR- en beveiligingsteams, zorgt voor consistente training over gedistribueerde teams en genereert de documentatie die nodig is om te voldoen aan eisen zoals ISO 27001 Annex A.7.2.2 (bewustzijn van informatiebeveiliging) en SOC 2 CC1.4 (toewijding aan competentie). Bijvoorbeeld, wanneer een auditor vraagt om bewijs dat alle medewerkers hun jaarlijkse beveiligingstraining hebben voltooid, kun je het benodigde rapport in seconden genereren in plaats van weken te besteden aan het bijhouden van records.

sbb-itb-4566332

Checklist voor startupklaarheid

Voordat je begint met beleidsregels en tools, is het cruciaal om een duidelijk actieplan op te stellen. Een gestructureerde checklist helpt je uitzoeken wat bescherming nodig heeft, wie verantwoordelijk is en waar automatisering de grootste impact zal hebben. Zonder deze voorbereiding loop je het risico een compliance-programma te creëren dat te smal is – waardoor kritieke systemen blootstaan – of te breed, waardoor tijd en middelen worden verspild aan onnodige controles. De onderstaande stappen helpen je bij het afbakenen van je programma, het toewijzen van verantwoordelijkheden en het prioriteren van automatisering.

Definiëren van de compliance-scope en kaders

De eerste stap is het inventariseren van de datatypen van je startup. Dit omvat klantendata zoals namen, e-mails en adressen (PII); betaalkaartdata (PCI); beschermde gezondheidsinformatie (PHI); en gevoelige interne data zoals broncode of handelsgeheimen. Koppel elk datatypen aan de opslaglocatie – AWS-productieaccounts, staging-omgevingen, SaaS-tools, coderespositories of leverancierssystemen. Deze inventaris wordt de ruggengraat van je compliance-scope, waardoor je ervoor zorgt dat alle relevante systemen in audits worden meegenomen.

Vervolgens identificeer je welke compliance-kaders van toepassing zijn op basis van je bedrijfsmodel en klantbehoeften. Voor Amerikaanse B2B SaaS-bedrijven die zich richten op enterprise-klanten is SOC 2 Type II vaak een goed startpunt. Als je gezondheidsdata verwerkt, is HIPAA-compliance een must. Bedrijven die betaalkaartinformatie verwerken, moeten zich houden aan PCI DSS, en bedrijven die EU-gebruikers bedienen, moeten voldoen aan GDPR. Voor mondiale of beveiligingsbewuste klanten wordt ISO 27001 vaak nagestreefd vanwege de gestructureerde aanpak van informatiebeveiliging. Beoordeel vroegtijdig investeerders due diligence-documenten en klantbeveiligingsvragenlijsten – ze geven vaak de kaders aan die je bedrijf moet naleven.

Zodra je de juiste kaders hebt geïdentificeerd, definieer je de grenzen van je scope. Geef duidelijk de systemen binnen scope aan, zoals productieworkloads, CI/CD-pijplijnen, bedrijfs-laptops, identiteitsproviders en HR-systemen. Sluit systemen uit zoals marketing-sandboxes of persoonlijke ontwikkelomgevingen. Documenteer deze scope met een formele verklaring, datastroomdiagrammen en een systeeminventaris. Deze artefacten zijn essentieel voor het configureren van automatiseringstools om bewijs te verzamelen en compliance te monitoren.

AI-gestuurde tools zoals ISMS Copilot kunnen dit proces vereenvoudigen. Ze helpen bij het in kaart brengen van je technologieën en datastromen naar kaders zoals ISO 27001, SOC 2 en NIST 800-53. In plaats van handmatig controlvereisten te kruisrefereren, identificeren deze tools van toepassing zijnde controles voor je systemen en datatypen, genereren ze aansluitende beleidsregels en wijzen ze overlappen aan waar één controle meerdere kaders afdekt. Dit bespaart tijd en vermindert redundant werk vanaf het begin.

Met je scope en kaders op hun plaats, is de volgende stap het toewijzen van eigenaarschap om verantwoordelijkheid over je compliance-programma te waarborgen.

Toewijzen van eigenaarschap voor beleid en automatisering

Verantwoordelijkheid is cruciaal om compliance-inspanningen op koers te houden. Zonder duidelijke rollen stagneert de voortgang omdat niemand weet wie verantwoordelijk is voor het schrijven van beleidsregels, het beheren van tools of het reageren op meldingen. Begin met het aanstellen van een uitvoerende sponsor, meestal je CEO of CTO. Deze persoon stelt de risicotolerantie in, keurt de scope goed, wijst middelen toe en ondertekent beleidsregels. Ze communiceren ook het belang van compliance naar investeerders en het team.

Wijs vervolgens een compliance-lead aan – vaak een Security Lead, CISO of Operations Manager – die de dagelijkse voortgang beheert, de roadmap beheert en de relatie met de externe auditor onderhoudt. Deze persoon selecteert kaders, configureert automatiseringstools en houdt mijlpalen voor paraatheid bij.

Wijs controle-eigenaren toe voor specifieke gebieden:

- Engineering of DevOps: Cloudbeveiliging, wijzigingsbeheer, logging, monitoring, back-ups en disaster recovery.

- IT: Eindpuntbeveiliging, single sign-on (SSO), mobiel apparaatbeheer (MDM) en accountprovisie.

- HR of People Operations: Onboarding, offboarding, achtergrondcontroles en trainingattestaties.

- Juridisch of Financiën: Leveranciersrisico, gegevensverwerkingsovereenkomsten en regelgevende indieningen.

Elke controle-eigenaar moet meetbare KPI’s hebben, zoals de tijd om kritieke meldingen op te lossen of het percentage systemen met logging ingeschakeld. Voor automatisering wijs je een tool-eigenaar aan – meestal de compliance-lead – om integraties te beheren, de scope bij te werken en te coördineren met leveranciers. Wijs technische eigenaren toe voor sleutelsystemen: DevOps voor cloudplatforms (AWS, GCP, Azure), IT voor identiteitsproviders (Okta, Azure AD), HR voor HRIS-systemen en Engineering voor ticketingtools zoals Jira.

Documenteer deze verantwoordelijkheden in een RACI-matrix die processen (bijv. toegangsreviews, incidentbeheer) in kaart brengt naar rollen, zodat duidelijk is wie verantwoordelijk, aansprakelijk, geraadpleegd en geïnformeerd is. Regelmatige stand-ups met deze eigenaren kunnen helpen om beleidsgaten of integratieproblemen vroegtijdig aan te pakken.

Met eigenaarschap vastgesteld, is de volgende focus het prioriteren van automatiseringsinspanningen die de beste resultaten snel opleveren.

Prioriteren van de implementatie van automatisering

Niet elke controle heeft automatisering onmiddellijk nodig. Een risicogebaseerde aanpak helpt je focussen op automatisering met hoge impact en lage inspanning die auditors vertrouwen en die je meest gevoelige data beschermen. Belangrijke prioriteiten zijn:

- Geautomatiseerde bewijsverzameling uit kritieke systemen.

- Automatisering van identiteitsbeheer: SSO, multi-factor authenticatie (MFA), provisioning/deprovisioning en periodieke toegangsreviews.

- Continue monitoring en meldingen voor misconfiguraties, open beveiligingsgroepen, ontbrekende patches en logging-gaten.

- Automatisering van beleidsdistributie en training: Wijs op functies gebaseerde beleidsregels toe en houd attestaties bij.

Op middellange termijn (rond de zes maanden) breid je uit naar:

- Een gecentraliseerd risicoregister: Trek automatisch inputs uit kwetsbaarheidsscans en volg mitigerings taken met deadlines.

- Workflows voor leveranciersrisicobeheer: Automatiseer beveiligingsvragenlijsten, contracttracking en herinneringen voor verlenging.

- Automatisering van wijzigingsbeheer: Integreer met ticketing en CI/CD-pijplijnen om code reviews en goedkeuringen te documenteren.

Voor de lange termijn (na het eerste jaar) richt je je op geavanceerde mogelijkheden zoals:

- Disaster recovery en bedrijfscontinuïteitstesten: Automatiseer back-upherstel en volg DR-testresultaten.

- Geavanceerde rapportagedashboards: Monitor de dekking van kaders, trends in controlegezondheid en metrieken op boardniveau.

- Gebruik tools zoals ISMS Copilot om overlappende controles over kaders zoals ISO 27001, SOC 2 en NIST te stroomlijnen, wat de efficiëntie verbetert.

Deze gefaseerde aanpak balanceert vroege successen met lange-termijndoelen, richt zich op sleutelaudits en beveiligingsrisico’s terwijl de werklast beheersbaar blijft. Door je te richten op de meest impactvolle automatisering eerst, kun je een sterke basis bouwen die voldoet aan de verwachtingen van investeerders en klanten.

Balanceren van automatisering met validatie

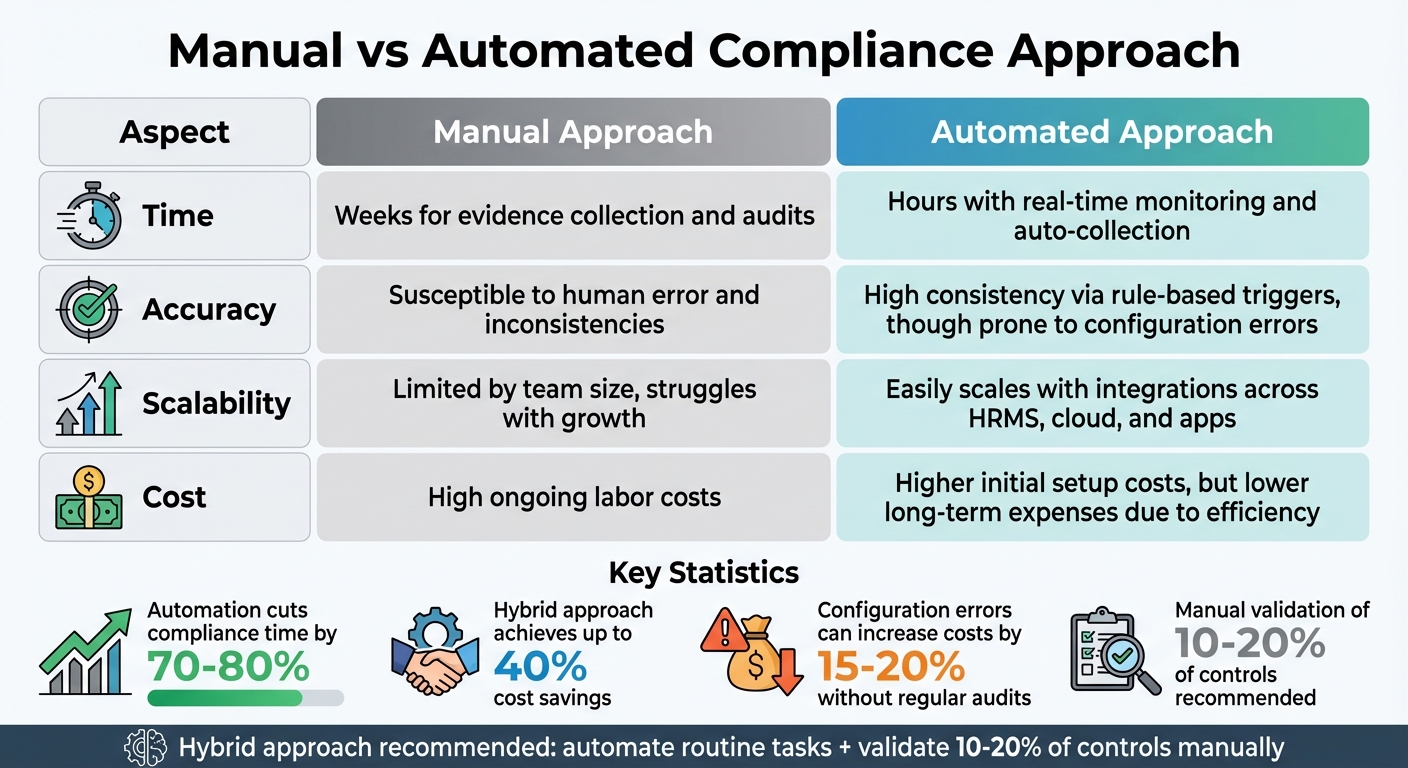

Handmatige vs Geautomatiseerde Compliance: Tijd, Kosten en Nauwkeurigheid Vergelijking

Hoewel automatisering ontegenzeggelijk efficiëntie biedt, is het cruciaal om het te combineren met handmatige controle om nauwkeurigheid te waarborgen. Automatisering kan compliance-taken versnellen en fouten verminderen, maar het is niet feilloos. Startups die te veel vertrouwen op geautomatiseerde tools zonder de juiste controles lopen het risico gaten over het hoofd te zien, systemen verkeerd te configureren of flawed auditbewijs te genereren. De sleutel ligt in het vinden van een balans: laat automatisering repetitieve taken uitvoeren terwijl je vertrouwt op menselijke expertise voor strategische beslissingen en nauwkeurigheidcontroles. Laten we verkennen hoe regelmatige validatie geautomatiseerde systemen versterkt.

Voordelen en risico’s van compliance-automatisering

Automatisering brengt duidelijke voordelen met zich mee voor compliance-inspanningen. Real-time monitoring vermindert de tijd die nodig is voor bewijsverzameling aanzienlijk, regelgebaseerde logica zorgt voor consistente controles over kaders zoals ISO 27001 en SOC 2, en gecentraliseerde dashboards vereenvoudigen rapportage voor auditors en stakeholders.

| Aspect | Handmatige Aanpak | Geautomatiseerde Aanpak |

|---|---|---|

| Tijd | Weken voor bewijsverzameling en audits | Uren met realtime monitoring en automatische verzameling |

| Nauwkeurigheid | Gevoelig voor menselijke fouten en inconsistenties | Hoge consistentie via regelgebaseerde triggers, hoewel gevoelig voor configuratiefouten |

| Schaalbaarheid | Beperkt door teamsgrootte, worstelt met groei | Makkelijk schaalbaar met integraties over HRMS, cloud en apps |

| Kosten | Hoge doorlopende arbeidkosten | Hogere initiële opstartkosten, maar lagere lange-termijnkosten door efficiëntie |

Automatisering is echter niet immuun voor risico’s. Configuratiefouten of mislukte integraties kunnen de kosten met 15-20% verhogen als ze niet worden aangepakt via regelmatige audits. Hoewel automatisering de compliance-tijd met 70-80% kan verminderen, kunnen fouten zonder validatie het risico op falen met 25% verhogen. Een hybride aanpak – waarbij routine taken worden geautomatiseerd terwijl 10-20% van de controles handmatig worden gevalideerd – kan tot 40% kostenbesparingen op lange termijn opleveren zonder de nauwkeurigheid in gevaar te brengen.

Validatie en interne audit

De voordelen van automatisering worden versterkt wanneer het wordt gecombineerd met regelmatige validatie om systeemintegriteit te waarborgen. Interne audits kunnen problemen identificeren voordat ze escaleren tijdens externe reviews. Begin met maandelijkse audits tijdens de eerste zes maanden van implementatie en schakel vervolgens over naar kwartaalreviews zodra processen gestabiliseerd zijn. Een grondige validatiechecklist kan het volgende omvatten:

- Steekproefgewijs 10-20% van het geautomatiseerde bewijs controleren tegen bronsystemen om de nauwkeurigheid te verifiëren.

- Integraties testen door systeemstoringen te simuleren en auditlogs te controleren op handmatige overrides en uitzonderingen.

- Gatenaanalyses uitvoeren om te waarborgen dat controlekoppelingen aansluiten bij relevante kaders.

- Waarschuwingsystemen evalueren via gesimuleerde incidenten om hun effectiviteit te testen.

- Het voltooingspercentage van beleidstraining monitoren, met als doel boven de 90% via geautomatiseerde tracking.

Documenteer eventuele uitzonderingen of handmatige overrides in een gecentraliseerd systeem met goedkeuringsworkflows. Deze audittrail is essentieel voor regelgevende rapportage, waarbij je auditors bewijst dat automatisering niet blindelings wordt vertrouwd. Geünificeerde dashboards kunnen compliance verder vereenvoudigen door realtime zichtbaarheid te bieden in de functionaliteit van controles, rapportage-nauwkeurigheid en risicodekking, waardoor de noodzaak voor volledige handmatige heraudits wordt geëlimineerd.

Voorbereiden op investeerders en klanten

Het combineren van automatisering met validatie is niet alleen een manier om compliance te stroomlijnen – het bouwt ook vertrouwen op bij stakeholders. Investeerders en enterprise-klanten willen zien dat compliance serieus wordt genomen. Het creëren van een vertrouwenscentrum met aangepaste dashboards kan de realtime compliance-status demonstreren, de dekking van automatisering (met als doel 90% van de controles geautomatiseerd), beleidsregelbibliotheken die aansluiten bij kaders zoals SOC 2 en ISO 27001, en up-to-date auditrapporten. Certificeringen zoals SOC 2 Type II kunnen veilig worden gedeeld via poortalen met toegang, wat transparantie en continue monitoring toont.

Tools zoals ISMS Copilot vereenvoudigen dit proces door AI-gestuurde beleidsregels en auditklaar rapporten aan te bieden. In tegenstelling tot algemene AI-tools zoals ChatGPT is ISMS Copilot specifiek ontworpen voor compliance, met gestructureerde outputs en diepgaande kennis van kaders. Dit vermindert handmatige validatie-inspanningen en maakt het gemakkelijker om compliance-nauwkeurigheid te demonstreren tijdens investeerderspresentaties en demo’s.

"ISMS Copilot versnelt compliance-werk door tijdrovende taken zoals het schrijven van beleidsregels en documentanalyse af te handelen, maar het is geen vervanging voor professionele expertise. Gebruik het om je workflow te versnellen, snel kaderbegeleiding te krijgen en eerste concepten te genereren – terwijl jij je richt op strategische beslissingen en klantrelaties."

- ISMS Copilot

Controleer altijd de outputs van geautomatiseerde tools tegen officiële documentatie. Automatisering is een krachtige assistent, maar geen vervanging voor menselijke expertise. Door snelheid en consistentie te combineren met handmatige controle, kun je een schaalbaar compliance-programma bouwen dat het vertrouwen wint van auditors, investeerders en klanten.

Conclusie

Het opzetten van een compliance-programma vanaf nul kan overweldigend aanvoelen, maar met een duidelijk plan en de juiste tools wordt het veel beheersbaarder – zelfs voor kleine, snelgroeiende startupteams. Begin met het definiëren van je compliance-scope, het selecteren van de kaders die je gaat volgen en het vaststellen van kernbeleidsregels. Wijs duidelijke eigenaarschap toe voor elke beleidsregel en automatiseringstaak om ervoor te zorgen dat niets over het hoofd wordt gezien naarmate je bedrijf groeit. Deze voorbereiding legt de basis voor het effectief gebruiken van automatisering.

Automatisering verandert compliance van een reeks handmatige, periodieke taken in een systeem van continue monitoring. Tools die bewijsverzameling, beleidsdistributie, trainingattestaties en realtime monitoring afhandelen, kunnen de repetitieve werkzaamheden drastisch verminderen. Dit stelt je team in staat om zich te richten op strategische beslissingen in plaats van vast te lopen in spreadsheets. Platforms zoals ISMS Copilot, die meer dan 20 kaders ondersteunen, bieden AI-gestuurde functies zoals het schrijven van beleidsregels, controle-koppeling en auditklaar rapportage. Deze tools kunnen startups helpen snel te schalen zonder de nauwkeurigheid op te offeren. Toch hebben zelfs de beste automatiseringstools menselijke controle nodig.

Automatisering is geen oplossing die je eenmalig instelt en vergeet. Het werkt het beste wanneer het wordt gecombineerd met interne audits en regelmatige validatie. Dit betekent dat je controleert op configuratiefouten, integraties test en ervoor zorgt dat je controles naar behoren functioneren. Continue monitoring moet hand in hand gaan met periodieke audits. Bijvoorbeeld, controleer een steekproef van geautomatiseerd bewijs, simuleer potentiële storingen en documenteer eventuele uitzonderingen. Het combineren van geautomatiseerde workflows met handmatige validatie bouwt vertrouwen op bij auditors en zorgt ervoor dat je compliance-programma betrouwbaar blijft.

Voor Amerikaanse startups is compliance niet alleen een kwestie van voldoen aan wettelijke eisen – het kan een concurrentievoorde

Gerelateerde artikelen

Hoe AI Multi-Framework Compliance Verbetert

AI verenigt control mapping, automatiseert bewijsverzameling en biedt realtime monitoring om voorbereidingstijd voor audits te verkorten en compliancefouten te verminderen.

Hoe realtime-alerts ISO 27001-nalevingsrisico's verminderen

Realtime-alerts detecteren bedreigingen snel, verminderen inbreukkosten en auditfalen, en houden ISO 27001-logs bestand tegen manipulatie voor continue naleving.

AI-nauwkeurigheid in Beveiliging: Gespecialiseerd vs. Generiek

Gespecialiseerde AI overtreft generieke modellen voor beveiligingscompliance—hogere nauwkeurigheid, minder hallucinaties en auditklaar documentatie voor ISO 27001 en GRC.