Analisi Multi-Framework dei Gap: Best Practices

Una guida pratica per consolidare i requisiti ISO, SOC e NIST in un insieme di controlli unificato che riduce i tempi di audit, abbassa i costi e mira alla bonifica dei rischi elevati.

Gestire la conformità su più framework come ISO 27001, SOC 2 e NIST 800-53 non deve essere travolgente. Un'analisi multi-framework dei gap ti aiuta a identificare i controlli sovrapposti, ridurre le ridondanze e colmare i gap di conformità in modo efficiente.

Punti chiave:

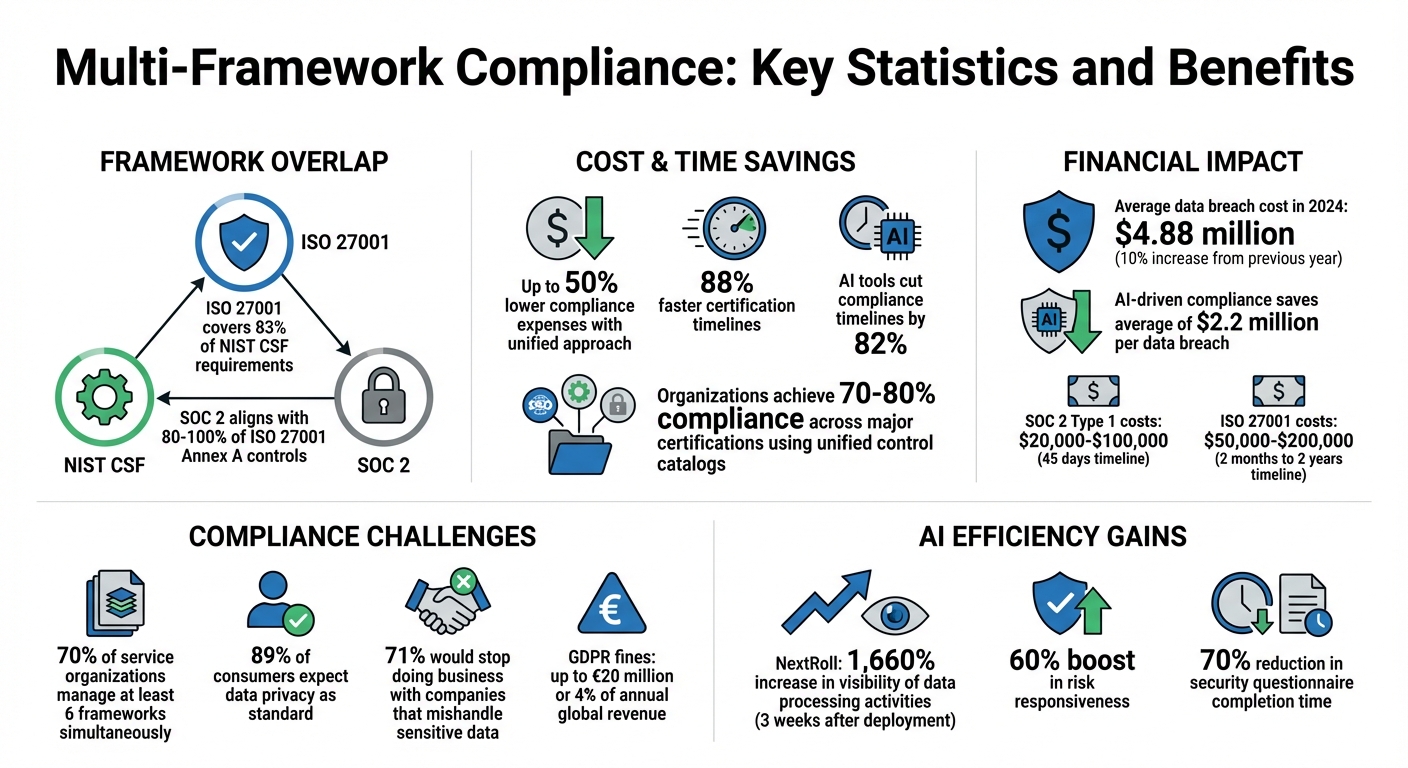

- La sovrapposizione fa risparmiare tempo: ISO 27001 copre l'83% dei requisiti NIST CSF e SOC 2 si allinea con l'80%-100% dei controlli Annex A di ISO 27001.

- La conformità unificata riduce i costi: Le organizzazioni che affrontano più framework simultaneamente possono ridurre significativamente le spese di conformità e accorciare le timeline di certificazione.

- Sfide da tenere d'occhio: L'errata allocazione delle risorse, la raccolta ridondante di prove e i requisiti conflittuali sono insidie comuni.

Per avere successo:

- Documenta il tuo stato di conformità attuale: Utilizza strumenti come una Statement of Applicability (SoA) o NIST Current Profile.

- Mappa i controlli tra i framework: Identifica i requisiti comuni per semplificare gli sforzi.

- Imposta obiettivi SMART: Concentrati su obiettivi di conformità specifici, misurabili e limitati nel tempo.

- Dai priorità in base al rischio: Affronta prima i gap ad alto rischio e sfrutta i controlli sovrapposti.

- Automatizza con strumenti AI: Piattaforme come ISMS Copilot possono ridurre le timeline di conformità dell'82% e ridurre il lavoro manuale.

Multi-Framework Compliance: Key Statistics and Benefits

Come condurre una valutazione dei gap in ISO 27001

sbb-itb-4566332

Valutazione dello stato di conformità attuale

Per costruire una solida base di conformità, inizia documentando il tuo stato di conformità attuale. Questo assicura che non stai duplicando gli sforzi o trascurando i requisiti critici.

Documentazione dello stato attuale

Inizia definendo il tuo ambito. Elenca tutte le aree, processi e risorse rilevanti, includendo hardware, software, reti, database e risorse umane. Non dimenticare di tenere conto degli obblighi statutari, normativi e contrattuali.

Una parte chiave di questa documentazione è la Statement of Applicability (SoA). Questo documento delinea i controlli applicabili, il loro stato di implementazione (ad es. Implementato, In corso o No) e qualsiasi esclusione giustificata. Come spiega iso-docs.com:

"La Statement of Applicability agisce da ponte tra la tua valutazione del rischio e le misure di trattamento del rischio identificate da consulenti ISO 27001 o esperti in materia."

Se stai utilizzando un framework basato su NIST, crea un Current Profile che identifichi quali risultati di categoria e sottocategoria hai già raggiunto. Questo profilo funge da baseline per le valutazioni dei rischi e aiuta a chiarire il tuo punto di partenza prima di fissare gli obiettivi di miglioramento.

Per la conformità a ISO 27001, la documentazione obbligatoria include l'ambito dell'ISMS, la politica di sicurezza delle informazioni, la SoA, l'inventario degli asset, la politica di controllo degli accessi, i report di valutazione e trattamento dei rischi, i risultati del monitoraggio e i record degli audit interni. Gestire questa documentazione su più framework può diventare complicato. Per semplificare:

- Utilizza template standardizzati per coerenza.

- Automatizza la raccolta delle prove per acquisire informazioni dettagliate.

- Coinvolgi gli stakeholder da IT, HR, Legal e Finance per garantire un approccio completo.

- Aggiorna la documentazione annualmente o dopo cambiamenti significativi.

Una volta completata la documentazione, puoi iniziare ad allineare i tuoi controlli con i requisiti di ogni framework.

Mappatura dei controlli ai requisiti del framework

Il passo successivo è mappare i tuoi controlli documentati ai requisiti specifici dei framework scelti. Questo processo spesso evidenzia sovrapposizioni che possono semplificare la conformità su più framework.

Organizza i tuoi controlli in tre tipi principali: tecnici (ad es. crittografia, firewall), amministrativi (ad es. politiche, formazione) e fisici (ad es. accesso alle strutture). Utilizza le funzioni del NIST Cybersecurity Framework (CSF) - Identify, Protect, Detect, Respond, Recover e la più recente funzione Govern - come base per allineare i controlli da standard come ISO 27001 o NIST SP 800-53.

Un approccio basato sugli asset è fondamentale qui. Mantieni un inventario attivo di tutti i tuoi asset informativi, valuta le loro vulnerabilità e determina quali requisiti del framework si applicano. Come dice iso-docs.com:

"Non puoi proteggere quello che non sai di avere."

Per garantire una mappatura completa, assembla un team multifunzionale da IT, operations, legal e incident management. Insieme, definisci i criteri di rischio - come utilizzare una matrice di impatto-probabilità 5x5 - e assegna la responsabilità per ogni rischio e controllo.

Con il costo medio globale di una violazione dei dati che raggiunge i 4,88 milioni di dollari nel 2024 (un aumento del 10% rispetto all'anno precedente), la mappatura accurata dei controlli è più cruciale che mai. Utilizza standard come ISO 27005 o NIST SP 800-30 come guide durante questo processo. Per la conformità federale, NIST SP 800-53 offre requisiti dettagliati, mentre le moderne piattaforme di Governance, Risk e Compliance possono centralizzare la gestione delle politiche e automatizzare il tracciamento.

Impostazione degli obiettivi di conformità target

Utilizzando lo stato documentato e i controlli mappati come fondazione, è tempo di definire obiettivi di conformità chiari. Questi obiettivi dovrebbero guidare i tuoi sforzi su vari framework e aiutare a garantire un'azione efficiente e focalizzata.

Creazione di obiettivi di conformità SMART

I tuoi obiettivi di conformità dovrebbero seguire i criteri SMART: Specific, Measurable, Achievable, Relevant e Time-bound. Evita obiettivi vaghi come "migliorare la sicurezza", soprattutto quando gestisci più framework. Invece, mira a risultati precisi, come: "Raggiungere la disponibilità per SOC 2 Type 1 e affrontare i gap chiave ISO 27001 Annex A entro 90 giorni per la nostra linea di prodotti SaaS europei."

Per monitorare il progresso, utilizza dashboard che tracceggino l'implementazione dei controlli e la raccolta delle prove. Data la complessità della gestione di più framework, l'automazione della conformità multi-framework può essere un game changer.

Mantieni gli obiettivi raggiungibili allineandoli con il livello di maturità attuale della tua organizzazione. Ad esempio, la certificazione SOC 2 Type 1 può spesso essere completata in soli 45 giorni, con costi che vanno da $20.000 a $100.000. Nel frattempo, la certificazione ISO 27001 può richiedere da due mesi a due anni e costare tra $50.000 e $200.000. Michelle Strickler, Lead Product & Compliance Experience Strategist presso Strike Graph, sottolinea l'importanza di comprendere i requisiti ISO:

"La sfida più grande che vedo con ISO è non leggere il documento ISO 27001 effettivo e perdere il fatto che il programma deve essere mantenuto".

Se il tuo team è oberato di lavoro, iniziare con il framework più flessibile e basato sul rischio di SOC 2 potrebbe essere più pratico rispetto ai requisiti ISMS strutturati di ISO 27001.

Assicura che gli obiettivi siano rilevanti allineandoli con le esigenze aziendali. Stephen Ferrell, Chief Strategy Officer presso Strike Graph, offre questo consiglio:

"Se sei un'azienda statunitense con clienti incentrati negli Stati Uniti, SOC sarà probabilmente la tua scelta. Se sei un'organizzazione più globale, ISO 27001 è una scommessa più sicura".

Questo allineamento è critico, soprattutto considerando che l'89% dei consumatori si aspetta la privacy dei dati come standard e il 71% smetterebbe di fare affari con aziende che gestiscono male i dati sensibili.

Infine, imposta milestone limitate nel tempo. Questi dovrebbero allinearsi con le finestre di audit e le scadenze critiche dell'azienda. Se persegui più certificazioni, staglia strategicamente. Le organizzazioni che utilizzano piattaforme GRC automatizzate spesso segnalano timeline di conformità più rapide perché l'automazione aiuta a sovrapporre gli sforzi di preparazione identificando i controlli comuni tra i framework.

Una volta che i tuoi obiettivi SMART sono in atto, il passo successivo è dare priorità ai requisiti per la massima efficienza della conformità.

Assegnazione di priorità ai requisiti del framework

Quando dai priorità ai requisiti del framework, concentrati su tre fattori principali: urgenza normativa, impatto aziendale ed efficienza delle risorse.

Inizia con l'urgenza normativa. Gli obblighi statutari e contrattuali devono venire per primi per evitare sanzioni. Ad esempio, la non conformità ai framework adiacenti al GDPR può comportare ammende fino a €20 milioni o il 4% del fatturato annuale globale, a seconda di quale sia superiore. Allo stesso modo, i contraenti federali statunitensi devono aderire a NIST SP 800-53, mentre le organizzazioni sanitarie spesso danno priorità a HITRUST. I contraenti della difesa affrontano requisiti CMMC obbligatori.

Successivamente, considera l'impatto aziendale utilizzando una matrice di rischio per valutare la probabilità della minaccia e il potenziale danno. Il NIST Cybersecurity Framework consiglia di confrontare il tuo Current Profile con un Target Profile per identificare i gap. Da lì, crea un piano d'azione prioritizzato che rifletta le esigenze della missione, i costi e i rischi. Concentrati sulle attività critiche per la fornitura del servizio e su quelle che proteggono gli asset di alto valore.

Infine, ottimizza per l'efficienza delle risorse sfruttando la sovrapposizione dei controlli. I "crosswalk" del framework ti permettono di implementare un singolo controllo che soddisfa più requisiti, riducendo il lavoro duplicato e migliorando il ROI. Ad esempio, una politica di controllo degli accessi conforme agli standard ISO 27002 può anche soddisfare i requisiti di COBIT e HIPAA.

Per semplificare la prioritizzazione, segui un approccio semplice: affronta prima i requisiti normativi ad alto rischio, affronta poi le esigenze aziendali ad alto impatto e poi implementa i controlli che soddisfano più framework. Rivedi regolarmente le tue priorità, soprattutto dopo incidenti di sicurezza, importanti cambiamenti infrastrutturali o aggiornamenti agli standard normativi, piuttosto che aspettare gli audit annuali.

Identificazione e risoluzione dei gap

Una volta impostati gli obiettivi di conformità e le priorità, il passo successivo è identificare i gap tra dove sei ora e dove devi essere. Ciò significa confrontare il tuo Current Profile (i controlli e le pratiche che hai già implementato) con il tuo Target Profile (gli standard a cui miri). La differenza tra questi due profili evidenzia i tuoi gap di conformità.

Utilizzando i tuoi controlli documentati e i requisiti mappati, identificare questi gap assicura che i tuoi sforzi siano focalizzati sulle aree che hanno più bisogno di miglioramento. Definire chiaramente questi gap pone le basi per una strategia di bonifica mirata ed efficace.

Organizzazione dei gap per framework e dominio

I gap generalmente rientrano in tre categorie: controlli mancanti, controlli inadeguati e prove insufficienti.

Per semplificare il processo, sfrutta una Unified Control Matrix (UCM) per mappare i requisiti condivisi tra più framework. Questo approccio consolida i requisiti sovrapposti, rendendo più facile affrontare più gap con un singolo sforzo di bonifica. Ad esempio, l'UCM può collegare i Trust Services Criteria di SOC 2 ai controlli Annex A di ISO 27001. In questo modo, un'azione può risolvere i problemi di conformità su più framework. Micah Spieler, Chief Product Manager presso Strike Graph, sottolinea questo vantaggio:

"Unendo i framework al livello di controllo, siamo in grado di fornire ai nostri clienti una piattaforma per essenzialmente progettare il loro proprio ambiente di controllo... i controlli fungono da collante".

Una volta categorizzati i gap per tipo e dominio, dai loro priorità in base a tre fattori: severità del rischio (quanto è probabile che il gap porti a un'esposizione di dati), criticità dell'audit (la possibilità che potrebbe innescare un'osservazione formale di audit) e sforzo di implementazione. Ad esempio, Rocketlane, un'azienda di software, ha adottato la piattaforma GRC Sprinto nel 2024 per gestire la conformità su più framework. Automatizzando il rilevamento dei gap e la raccolta delle prove, hanno risparmiato due settimane di lavoro manuale mantenendo la conformità con cinque framework diversi simultaneamente.

Utilizzo di strumenti di analisi per l'identificazione della causa radice

Comprendere la causa radice di un gap è essenziale per una bonifica efficace.

Il Fishbone Diagram (o Diagramma di Ishikawa) è uno strumento visivo che aiuta a organizzare le cause potenziali in categorie come Methods, Materials, Machines, People e Environment. Questo strumento è particolarmente utile per affrontare i complessi fallimenti di conformità con più fattori contributivi. Ad esempio, i controlli di crittografia inadeguati potrebbero derivare da un'infrastruttura obsoleta o da una formazione insufficiente dei dipendenti.

Per un approccio più semplice, la Tecnica dei 5 Perché implica chiedere ripetutamente "perché" un gap esiste fino a quando non scopri la sua causa radice. Ad esempio, se mancano documentazioni pronte per l'audit, chiedere "perché" più volte potrebbe rivelare l'assenza di un repository centralizzato per l'archiviazione delle prove.

Per focalizzare i tuoi sforzi, utilizza un Grafico di Pareto per identificare il 20% delle cause responsabili dell'80% dei fallimenti di conformità. In molti casi, la maggior parte dei problemi può essere ricondotta a un piccolo numero di cause radice.

Clara, una piattaforma di servizi finanziari, ha utilizzato strumenti di conformità proattiva per rafforzare il suo profilo di sicurezza. Questa iniziativa ha aumentato la loro responsività al rischio del 60% e ridotto il tempo dedicato al completamento dei questionari di sicurezza del 70% rispetto al processo manuale precedente.

Quando lavori su più framework, non dimenticare di tenere conto dei Complementary User Entity Controls (CUECs) e dei Complementary Subservice Organization Controls (CSOCs). Nel reporting SOC 2, i CUEC sono responsabilità che ricadono sul cliente, mentre i CSOC sono responsabilità del fornitore. Le organizzazioni possono semplificare questo utilizzando un SOC 2 Copilot per automatizzare l'implementazione dei controlli. Entrambi devono essere revisionati per assicurarsi che non ci siano punti deboli nella catena di sicurezza complessiva.

Queste analisi guideranno lo sviluppo di un piano di bonifica unificato nella fase successiva.

Costruzione ed esecuzione dei piani d'azione

Una volta individuati i gap e le loro cause radice, il passo successivo è elaborare un unico e coeso piano di bonifica. Questo piano dovrebbe affrontare i requisiti sovrapposti del framework e dare priorità alle azioni in base alla severità dei rischi e al loro potenziale impatto. Affrontare prima i gap ad alto rischio assicura che i tuoi sforzi siano sia efficaci che efficienti.

Il tuo piano di bonifica dovrebbe includere tre componenti essenziali: un Risk Treatment Plan (RTP) che delinea i passaggi specifici per mitigare ogni rischio, una Statement of Applicability (SoA) che dettagli quali controlli sono inclusi o esclusi e perché, e una mappatura dei controlli che allinei vari standard a un insieme unificato di controlli pratici. Questo approccio non solo evita il lavoro ridondante ma assicura anche l'allineamento tra i framework, preparando il terreno per la responsabilità e il progresso misurabile.

Creazione di un piano di bonifica unificato

Per categorizzare e gestire le azioni di bonifica, applica il framework 4Ts - Treat, Avoid, Transfer, Accept. Ecco come funziona:

- Treat i rischi implementando misure come l'autenticazione multi-fattore (MFA) su tutti i sistemi.

- Avoid i rischi completamente discontinuando le pratiche ad alto rischio, come la raccolta non necessaria di dati.

- Transfer i rischi attraverso opzioni come l'assicurazione informatica.

- Accept i rischi di basso livello quando il costo della mitigazione supera l'impatto potenziale.

Concentrati sui controlli critici - MFA, logging, backup e crittografia - che si allineano con framework come SOC 2, ISO 27001 e NIST CSF. NMS Consulting suggerisce una roadmap di 90 giorni per accelerare il progresso: scope dei sistemi, affronta i gap ad alto rischio e stabilisci routine di governance entro tre mesi utilizzando un assistente di implementazione AI ISO 27001 per prepararsi agli audit. Questa timeline mantiene i team motivati e rassicura gli stakeholder con un progresso visibile.

Per semplificare gli sforzi, utilizza i riferimenti di mappatura per allineare più requisiti del framework con un'implementazione. Ad esempio, NIST evidenzia l'adattabilità del suo framework:

"Il Framework non è progettato per sostituire i processi esistenti; un'organizzazione può utilizzare il suo processo attuale e sovrapporlo al Framework per determinare i gap nel suo attuale approccio al rischio di cybersecurity e sviluppare una roadmap per il miglioramento."

Assicura che il tuo team multifunzionale sia sulla stessa pagina. Mantieni un repository centralizzato per politiche, procedure e registri dei rischi, spesso gestito attraverso un toolkit ISO 27001, per promuovere la coerenza tra i framework.

Una volta che il tuo piano unificato è pronto, il passo successivo è assegnare chiaramente le responsabilità e fissare scadenze ferme.

Assegnazione delle responsabilità e delle timeline

Ogni rischio identificato deve avere un proprietario specifico per assicurarsi che nulla scivoli tra le crepe. Una matrice RACI (Responsible, Accountable, Consulted, Informed) può aiutare a chiarire chi gestisce cosa, soprattutto per aree complesse come la gestione del rischio della catena di approvvigionamento. Questi ruoli dovrebbero essere documentati nelle politiche e persino riflessi nelle descrizioni dei lavori.

La leadership gioca un ruolo critico nella supervisione delle iniziative di cybersecurity. La gestione senior deve approvare le politiche, allocare le risorse e revisionare le strategie regolarmente. Il CISO dovrebbe anche revisionare e aggiornare le strategie almeno una volta all'anno per assicurarsi che rimangano rilevanti e praticabili.

Dividi i grandi progetti in compiti più piccoli e gestibili con milestone chiari e un programma di audit. Questo programma dovrebbe includere date specifiche, processi e responsabilità. I cicli di revisione regolari - trimestrali o dopo eventi importanti - sono essenziali per mantenere i dirigenti informati e tracciare il progresso. Per la conformità SOC 2 Type 2, pianifica 3-6 mesi di bonifica e raccolta delle prove, seguiti da un periodo operativo di 3-12 mesi.

Best practice per il successo:

| Componente | Best Practice |

|---|---|

| Responsabilità | Utilizza una matrice RACI; includi ruoli nelle descrizioni dei lavori; nomina un Information Security Officer dedicato |

| Timeline | Imposta milestone chiari; dai priorità per livello di rischio; stabilisci cicli di revisione trimestrali |

| Responsabilità | Richiedi approvazione della gestione senior; rivedi periodicamente l'allocazione delle risorse |

| Monitoraggio | Misura l'efficacia del controllo nel tempo utilizzando KPI |

Pianifica revisioni regolari del tuo piano di bonifica, attivate da cicli annuali, incidenti di sicurezza significativi o importanti cambiamenti di sistema. Per mantenere la conformità, integra le responsabilità di cybersecurity nei processi di assunzione, onboarding e offboarding. Valuta regolarmente le prestazioni del team rispetto agli obiettivi stabiliti per assicurare l'allineamento con i tuoi obiettivi.

Le puntate sono alte. Ad esempio, la non conformità alla Legge sull'AI dell'UE può comportare ammende fino a €40 milioni o il 7% del fatturato annuale globale. Inoltre, le valutazioni del rischio deboli possono lasciare fino al 70% delle vulnerabilità non affrontate. Assegnando ruoli chiari e fissando timeline realistiche, crei una struttura che assicura che il tuo piano di bonifica sia sia praticabile che efficace.

Utilizzo di strumenti AI per la conformità multi-framework

Gestire la conformità multi-framework manualmente può essere davvero complicato - è lento, soggetto a errori e consuma tempo prezioso. È qui che entrano in gioco gli strumenti basati su AI, automatizzando compiti come la mappatura dei controlli, la raccolta delle prove e la documentazione. Questo può ridurre il tempo del processo fino all'82% e far risparmiare alle aziende una media di $2,2 milioni per violazione di dati. Considerando che la violazione di dati media nel 2024 è proiettata costare $4,88 milioni - un salto del 10% rispetto all'anno precedente - i benefici finanziari della conformità basata su AI sono difficili da ignorare.

Questi risparmi di efficienza e costi evidenziano come l'AI sta trasformando il paesaggio di conformità con best practice che semplificano le operazioni.

Come l'AI migliora l'efficienza della conformità

Gli strumenti AI portano la conformità al livello successivo automatizzando alcuni dei compiti più tediosi, come l'analisi dei gap. Invece di confrontare manualmente i requisiti, le piattaforme AI possono identificare rapidamente i controlli sovrapposti tra framework come ISO 27001, SOC 2 e NIST 800-53. Questa mappatura automatica dei controlli ti permette di implementare soluzioni come l'autenticazione multi-fattore una volta e farle soddisfare i requisiti di più standard contemporaneamente.

Un altro grande vantaggio è il riutilizzo delle prove. L'AI rivede le politiche, i log e le valutazioni del rischio per suggerire le migliori strategie di cross-mapping. Questo elimina il lavoro ripetitivo e assicura che i tuoi sforzi di conformità rimangano coerenti. Tim Blair, Senior Manager presso Vanta, lo riassume bene:

"Sfruttare il cross-mapping fornisce un'altra lente per analizzare il rischio... il delta tra i framework può identificare un'esigenza legittima di controlli aggiuntivi per combattere il rischio - questo è il più grande beneficio".

L'AI supporta anche il monitoraggio continuo, eseguendo test automatizzati ogni ora per catturare la deriva della configurazione o nuovi gap in tempo reale. Questo sostituisce gli snapshot manuali obsoleti con una supervisione continua, mantenendo la tua conformità aggiornata. Le aziende che utilizzano questi strumenti possono ottenere certificazioni in metà del tempo rispetto ai metodi manuali tradizionali - riducendo le timeline da mesi a poche settimane.

| Feature | Analisi manuale dei gap | Analisi dei gap con AI |

|---|---|---|

| Velocità di mappatura | Ore/Giorni per framework | Secondi/Minuti tramite automazione |

| Gestione delle prove | Tagging e riformattazione manuale | Riutilizzo automatico tra gli standard |

| Accuratezza | Elevata probabilità di errore umano | Alta precisione con intelligenza AI |

| Guida | Foglio di calcolo statico | Workflow dinamici e passo dopo passo |

| Monitoraggio | Snapshot una tantum | Tracciamento in tempo reale |

ISMS Copilot Funzionalità e vantaggi

ISMS Copilot è realizzato appositamente per la conformità multi-framework, supportando 20+ standard come ISO 27001, SOC 2 e NIST 800-53. A differenza degli strumenti AI generici come ChatGPT o Claude, utilizza Retrieval-Augmented Generation (RAG) per attingere da una libreria curata di conoscenze di conformità e progetti di consulenza testati sul campo. Questo significa che la guida che ricevi è pratica e specifica - non consigli generici tratti da internet.

La mappatura dei controlli multi-framework della piattaforma rende facile allineare i controlli su più standard, garantendo coerenza nella gestione di diversi framework. Puoi caricare file come PDF, DOCX e fogli di calcolo - anche report lunghi di 20+ pagine - e lo strumento eseguirà un'analisi automatica dei gap rispetto ai requisiti specifici del framework. Genera anche politiche, procedure e valutazioni dei rischi pronte per l'audit in pochi minuti, dando un punto di partenza solido da perfezionare invece di iniziare da zero.

Per compiti di conformità complessi, ISMS Copilot One suddivide i flussi di lavoro intricati in passaggi chiari e praticabili con guida personalizzata. Utilizza Workspaces dedicati per mantenere progetti diversi o audit separati, quindi non c'è rischio di mescolare politiche o file tra i framework. La privacy è una priorità assoluta - la piattaforma non utilizza i dati degli utenti per addestrare i suoi modelli AI e garantisce pratiche conformi a GDPR, inclusa la residenza dei dati nell'UE a Francoforte.

1.000+ organizzazioni si affidano a ISMS Copilot per gestire i loro programmi di conformità e la piattaforma vanta una valutazione perfetta di 5.0/5 da 20 testimonianze di esperti. Come dice il fondatore Tristan Roth:

"Non siamo qui per sostituire la tua esperienza - siamo qui per amplificarla".

Con prezzi a partire da soli $20 al mese per i consulenti individuali e un tier gratuito disponibile per esplorare le funzionalità, ISMS Copilot rende la conformità basata su AI accessibile per team di tutte le dimensioni. Questo strumento è una parte chiave per affrontare le sfide della conformità multi-framework con fiducia ed efficienza.

Monitoraggio continuo e aggiornamenti

Ottenere la certificazione è solo il punto di partenza - mantenere la conformità su più framework richiede una vigilanza costante. Come spiega NIST SP 800-137, il monitoraggio continuo fornisce "visibilità negli asset organizzativi, consapevolezza delle minacce e vulnerabilità e visibilità nell'efficacia dei controlli di sicurezza distribuiti". Questo approccio sposta il focus dalle valutazioni statiche e una tantum alla supervisione quasi in tempo reale, essenziale quando si gestiscono standard come ISO 27001, SOC 2 e NIST 800-53 simultaneamente.

I framework di conformità non sono statici - evolvono nel tempo. Ad esempio, il 27 agosto 2025, NIST ha rilasciato SP 800-53A Release 5.2.0, introducendo nuove procedure di valutazione come SA-15, SA-24 e SI-02. Allo stesso modo, ISO/IEC 27001 ha recentemente incorporato un Climate Change Amendment in tutti gli standard dei sistemi di gestione nell'Annex SL. Questi aggiornamenti possono rivelare gap nei controlli che erano precedentemente allineati, richiedendo alle organizzazioni di adattarsi rapidamente.

Impostazione dei cicli di revisione

Per assicurare la conformità a lungo termine, la supervisione continua deve essere prioritaria.

Stabilisci un programma coerente per revisionare lo stato di conformità. Mentre le revisioni annuali sono una base di partenza, i cicli trimestrali sono più efficaci per le organizzazioni che si districano tra più framework. Dopo aver condotto analisi dei gap o valutazioni dei rischi, aggiorna tempestivamente la tua Statement of Applicability (SoA) per riflettere qualsiasi cambiamento.

Un ciclo di governance di 90 giorni è un approccio pratico. Ogni trimestre, esegui test di controllo, valutazioni del rischio dei fornitori ed esercitazioni di risposta agli incidenti. Questo si allinea con gli standard moderni come PCI DSS v4.0.1, che enfatizzano la verifica continua dei controlli rispetto alle valutazioni una tantum. Includi team multifunzionali - come IT, HR e legal - in queste revisioni per assicurare che i controlli rimangono accurati e applicabili su tutti i framework.

| Attività di revisione | Frequenza consigliata | Obiettivo chiave |

|---|---|---|

| Revisione della gestione | Almeno annualmente | Valutare l'efficacia e la rilevanza dell'ISMS |

| Test dei controlli | Trimestrale | Confermare che i controlli funzionano come previsto |

| Aggiornamento SoA | Annualmente o dopo cambiamenti | Documentare l'inclusione/esclusione dei controlli |

| Valutazione del rischio | Regolarmente/Continuo | Identificare minacce emergenti e vulnerabilità |

Adattamento ai cambiamenti del framework

Stare al passo con gli aggiornamenti del framework è cruciale. Iscriviti alle notifiche dai corpi di standardizzazione come NIST, ISO e Cloud Security Alliance. Quando si verificano importanti aggiornamenti - come la transizione da ISO/IEC 27001:2013 a ISO/IEC 27001:2022 - le organizzazioni devono seguire linee guida specifiche come IAF MD26:2023 per mantenere l'accreditamento. Perdere queste scadenze può mettere a rischio le certificazioni.

Gli strumenti di monitoraggio in tempo reale possono semplificare questo processo mantenendoti informato sui cambiamenti e consentendo aggiustamenti rapidi ed efficienti. Utilizzare un assistente ISMS multi-framework può ulteriormente semplificare questi aggiornamenti assicurando la privacy dei dati. Come notato in NIST SP 800-37 Rev. 2, "l'RMF promuove anche la gestione dei rischi quasi in tempo reale e l'autorizzazione continuativa del sistema informativo e dei controlli comuni attraverso l'implementazione di processi di monitoraggio continuo".

Investi in assistenti di politica basati su AI che aggiornano automaticamente le politiche e le procedure. Per le organizzazioni che gestiscono sistemi AI, framework come il NIST AI Risk Management Framework richiedono una supervisione specializzata, incluso il monitoraggio per i bias e la valutazione della robustezza dei modelli. Assegna ruoli specifici per tracciare gli aggiornamenti e implementare aggiustamenti, assicurando responsabilità durante le transizioni.

Conclusione

Come delineato, l'adozione di un approccio strutturato, basato sul rischio e basato su AI può rivoluzionare il modo in cui le organizzazioni gestiscono la conformità. Gestire la conformità su più framework non deve più significare annegare in compiti manuali. Utilizzando un catalogo di controlli unificato e una mappatura condivisa, le aziende possono ottenere una conformità del 70%-80% su certificazioni principali, riducendo significativamente gli sforzi ridondanti. Questo approccio "raccogli una volta, riutilizza ovunque" è un game-changer, riducendo l'affaticamento dell'audit che deriva dal trattare ogni framework come una sfida autonoma.

Questo metodo consente anche sforzi di bonifica più precisi. Dando priorità ai gap ad alto rischio che impattano i sistemi critici e i dati sensibili, i team possono focalizzare le loro risorse dove contano di più. Come sottolinea Rob Pierce, Senior Cybersecurity and Compliance Manager presso Linford & Co.:

"La chiave? Semplificare la tua conformità di cybersecurity in modo che un audit supporti più certificazioni".

Gli strumenti AI svolgono un ruolo fondamentale nell'accelerare questo processo. Ad esempio, ISMS Copilot supporta 20+ framework, inclusi ISO 27001, SOC 2 e NIST 800-53, aiutando le organizzazioni ad accelerare il lavoro di conformità e ridurre la dipendenza dai consulenti. Un esempio sorprendente viene da NextRoll, che ha visto un aumento della visibilità del 1.660% delle sue attività di elaborazione dei dati solo tre settimane dopo aver distribuito una piattaforma nativa AI nel 2024.

Il passaggio da "attacchi di panico annuali di audit" a supervisione continua e automatizzata non è solo una comodità - è una necessità. Con quasi il 70% delle organizzazioni di servizi che giocherellano con almeno sei framework simultaneamente, rimanere agili in mezzo alle normative in evoluzione e mantenere la disponibilità per audit tutto l'anno sono ciò che separa i leader dell'industria da coloro che lottano per stare al passo.

FAQ

Come l'esecuzione di un'analisi dei gap su più framework migliora gli sforzi di conformità?

La conduzione di un'analisi dei gap su più framework ti dà una visione consolidata di come le tue attuali pratiche di sicurezza si confrontano con standard come ISO 27001, SOC 2, NIST CSF o PCI-DSS. Individuando i requisiti sovrapposti, puoi concentrarti sui gap unici che necessitano attenzione. Questo elimina le attività ridondanti, come la raccolta ripetuta degli stessi dati probatori o la riscrittura delle politiche per i diversi framework. Il risultato? Meno tempo speso, costi inferiori e un percorso più regolare verso il soddisfacimento di più standard di conformità.

Gli strumenti alimentati da AI, come ISMS Copilot, portano questo processo al livello successivo. Questi strumenti automatizzano la mappatura dei controlli per 20+ framework, identificano gap specifici e generano documentazione pronta per l'audit. Semplificando i flussi di lavoro e offrendo intuizioni praticabili, aiutano a costruire una roadmap di conformità prioritizzata. Questo non solo accelera la disponibilità ma riduce anche i rischi, semplifica gli audit e riduce lo sforzo necessario per ottenere una conformità multi-framework.

Quali sono i vantaggi dell'utilizzo di strumenti AI come ISMS Copilot per gestire la conformità?

Gli strumenti AI come ISMS Copilot semplificano il compito spesso scoraggiante della conformità trasformando i densi requisiti normativi in passaggi gestibili e praticabili. Realizzati per framework di sicurezza come ISO 27001, SOC 2 e NIST 800-53, questo strumento offre guida personalizzata, template pronti all'uso e liste di controllo dettagliate. Il risultato? Risparmi di tempo significativi e sforzo ridotto rispetto al passare manualmente attraverso lunghi documenti.

Una funzionalità eccezionale è la sua capacità di mappare e allineare automaticamente i controlli tra i diversi framework. Questo crea un insieme di controlli unificato, riducendo il lavoro duplicato e evidenziando i requisiti sovrapposti. I benefici sono chiari: analisi dei gap più veloce, rapporti più precisi e preparazione più veloce dell'audit. Inoltre, automatizzando la raccolta delle prove e restando al passo con gli ultimi standard, ISMS Copilot aiuta le organizzazioni a concentrarsi su affrontare i gap e ottenere la conformità in modo più efficace.

Qual è il modo migliore per dare priorità agli obiettivi di conformità su più framework di sicurezza?

Per gestire efficacemente gli obiettivi di conformità su più framework, inizia costruendo una baseline unificata. Questo implica consolidare i controlli sovrapposti dagli standard che devi affrontare, come ISO 27001, SOC 2, NIST 800-53 o GDPR. Identificando i requisiti comuni, puoi semplificare gli sforzi, risparmiando tempo e risorse. Una volta che la tua baseline è in atto, conduci un'analisi dei gap per ogni framework per individuare le aree non conformi. Assegna una priorità basata sul rischio - alta, media o bassa - a questi gap, affrontando prima quelli con i rischi più elevati, le scadenze legali più strette o l'impatto aziendale più significativo.

Nel classificare questi gap, considera tre fattori chiave: rischio aziendale, pressioni esterne (come scadenze di audit o richieste dei clienti) e lo sforzo necessario per risolverli. Un semplice sistema di scoring può aiutarti a visualizzare quali problemi affrontare prima per il massimo beneficio di conformità. Strumenti come ISMS Copilot possono semplificare questo processo automatizzando compiti come la mappatura dei controlli, il scoring e il suggerimento di passaggi di bonifica, riducendo il lavoro manuale.

Mantieni il tuo piano di conformità adattabile. Aggiorna la tua baseline man mano che emergono nuovi framework o gli standard esistenti evolvono. Rivaluta regolarmente i gap e regola le priorità di conseguenza. Per mantenere l'allineamento con gli stakeholder, condividi timeline chiare (ad es. 15 gennaio 2026) e stime di costo realistiche (ad es. $12.500 per un progetto di bonifica). Questo metodo assicura che tu affronti i bisogni di conformità più urgenti in modo efficiente mantenendo l'organizzazione su più framework.

Post di blog correlati

Articoli correlati

Come l'IA Migliora la Conformità Multi-Framework

L'IA unifica la mappatura dei controlli, automatizza la raccolta delle prove e fornisce il monitoraggio in tempo reale per ridurre i tempi di preparazione dell'audit e gli errori di conformità.

Come gli Avvisi in Tempo Reale Riducono i Rischi di Non Conformità ISO 27001

Gli avvisi in tempo reale rilevano le minacce rapidamente, riducono i costi delle violazioni e i fallimenti degli audit, e mantengono i log ISO 27001 protetti da manomissioni per la conformità continua.

Precisione dell'IA nella sicurezza: Specializzata vs Generica

L'IA specializzata batte i modelli generici per la conformità della sicurezza—maggiore precisione, meno allucinazioni e documentazione pronta per l'audit per ISO 27001 e GRC.