ISO 27001 z AI - poradnik: część 8 - Ocena Ryzyka

Przeprowadzanie Oceny Ryzyka Bezpieczeństwa Informacji za pomocą Copilota

Wstęp:

Przeprowadzanie oceny ryzyka bezpieczeństwa informacji jest kluczowym elementem procesu ISO 27001. Polega na identyfikacji, analizie i ocenie zagrożeń związanych z bezpieczeństwem informacji, aby zapewnić, że są one odpowiednio zarządzane w organizacji. Złożoność identyfikacji potencjalnych zagrożeń i podatności w różnych zasobach może być przytłaczająca. Jednak ISMS Copilot upraszcza ten proces, prowadząc organizacje przez każdy etap procedury oceny ryzyka. Ten poradnik pokazuje, jak używać Copilota do przeprowadzenia dokładnej oceny ryzyka bezpieczeństwa informacji, w tym konkretnych podpowiedzi (promptów) w celu maksymalizacji jego użyteczności.

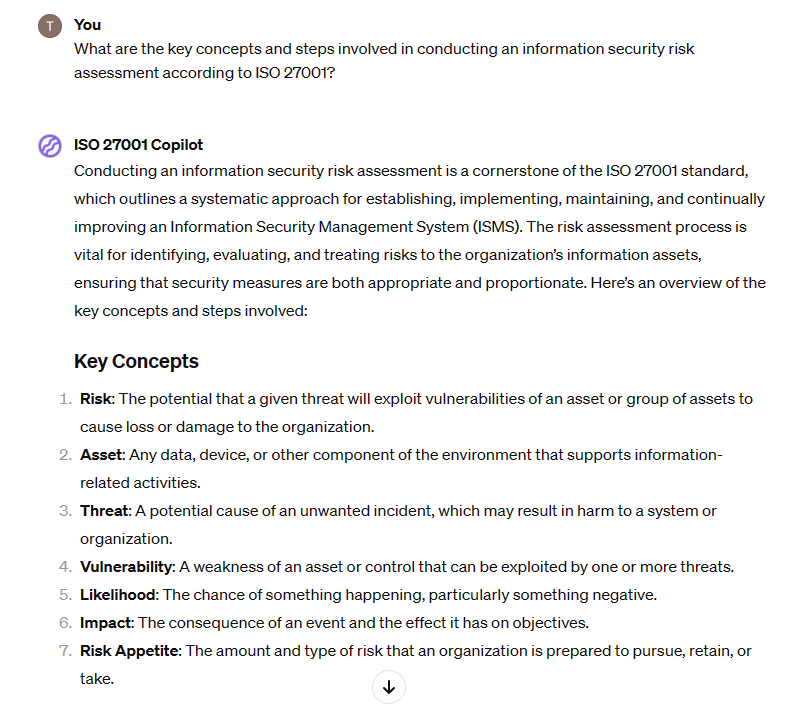

Zrozumienie Koncepcji Oceny Ryzyka:

Zrozumienie podstawowych koncepcji oceny ryzyka jest niezbędne przed przystąpieniem do procesu.

- Działanie: Rozpocznij dialog z Copiotem, aby wyjaśnić podstawy oceny ryzyka.

- Przykładowy Prompt: "Jakie są kluczowe koncepcje i kroki związane z przeprowadzaniem oceny ryzyka bezpieczeństwa informacji zgodnie z ISO 27001?"

ISMS Copilot wyjaśniający proces identyfikacji, analizy i oceny ryzyka, wraz ze znaczeniem każdego etapu.

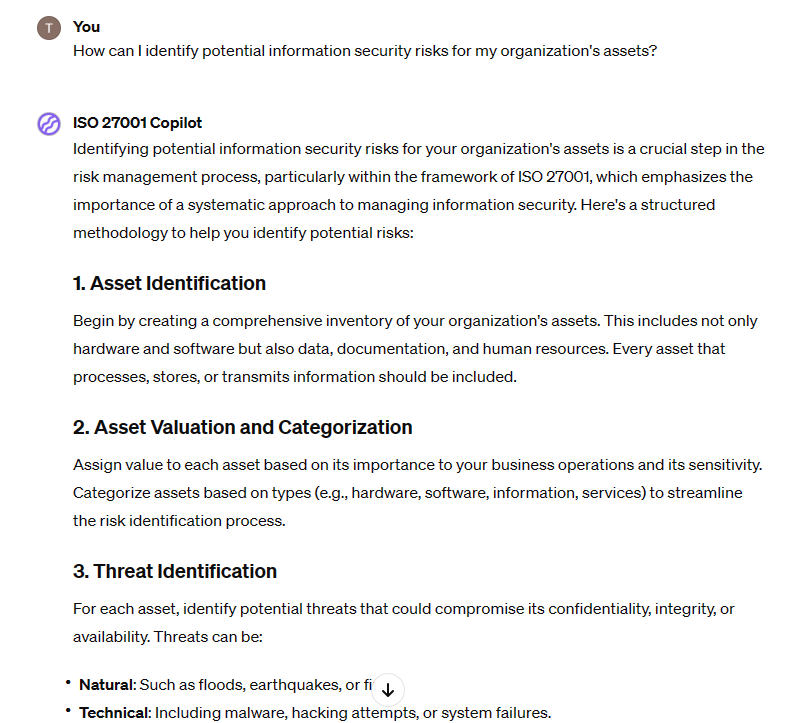

Identyfikacja Zagrożeń Bezpieczeństwa Informacji:

Pierwsza faza oceny ryzyka to identyfikacja potencjalnych zagrożeń, które mogą wpłynąć na zasoby informacyjne organizacji.

- Działanie: Użyj Copilota do identyfikacji typowych i specyficznych zagrożeń dla zasobów informacyjnych Twojej organizacji.

- Przykładowy Prompt: "Jak mogę zidentyfikować potencjalne zagrożenia bezpieczeństwa informacji dla zasobów mojej organizacji?"

Lista typowych zagrożeń bezpieczeństwa informacji dostarczona przez ISMS Copilota, wraz ze wskazówkami do identyfikacji zagrożeń charakterystycznych dla kontekstu Twojej organizacji.

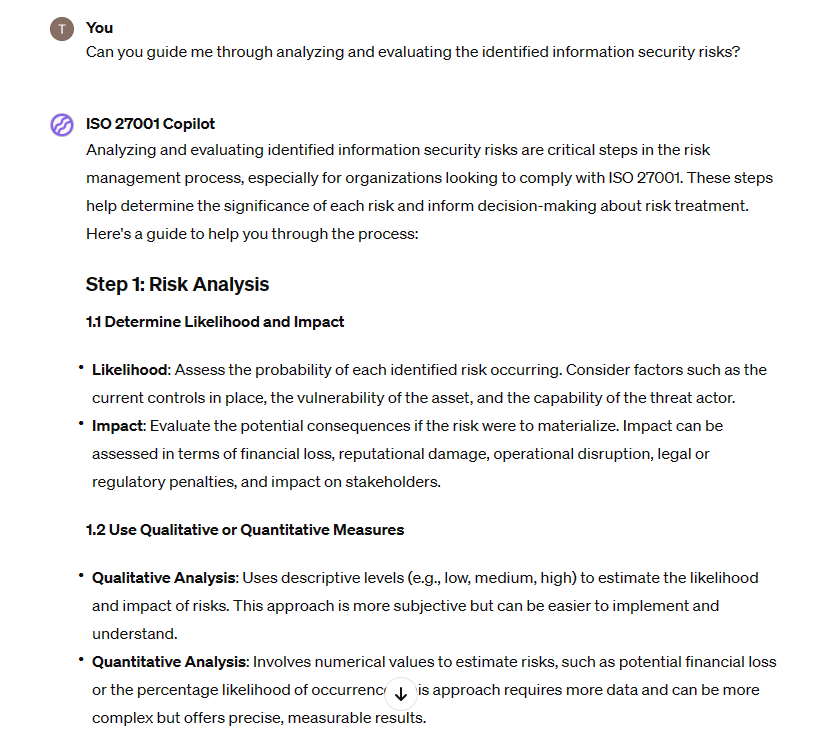

Analiza i Ocena Zagrożeń:

Po identyfikacji zagrożenia muszą być analizowane w celu określenia ich potencjalnego wpływu i prawdopodobieństwa, a następnie ocenione w celu podjęcia decyzji o sposobie ich rozwiązania.

- Działanie: Poproś Copilota o wskazówki dotyczące analizy i oceny zidentyfikowanych zagrożeń.

- Przykładowy Prompt: "Czy możesz poprowadzić mnie przez analizę i ocenę zidentyfikowanych zagrożeń bezpieczeństwa informacji?"

ISMS Copilot dostarczający metodologii do analizy i oceny zagrożeń, w tym kryteria oceny wpływu i prawdopodobieństwa.

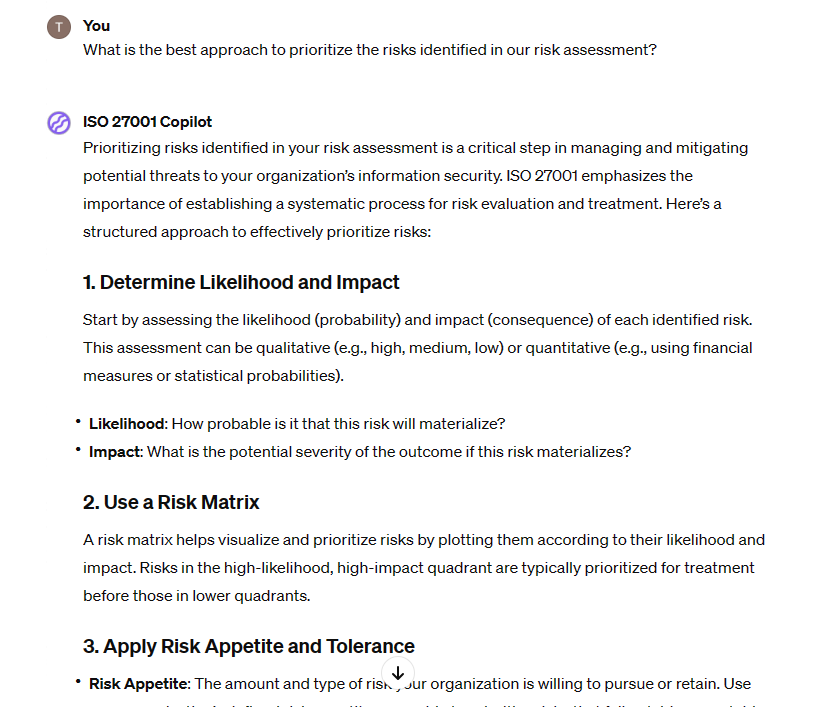

Priorytetyzacja Zagrożeń:

Na podstawie oceny zagrożenia muszą być priorytetyzowane w celu określenia, które wymagają natychmiastowej uwagi i zasobów.

- Działanie: Skonsultuj się z Copiotem na temat efektywnej priorytetyzacji zagrożeń.

- Przykładowy Prompt: "Jaki jest najlepszy sposób priorytetyzacji zagrożeń zidentyfikowanych w naszej ocenie ryzyka?"

Strategie i metodologie sugerowane przez ISMS Copilota do priorytetyzacji zagrożeń, w tym macierz lub system punktacji.

Dokumentowanie Procesu Oceny Ryzyka:

Dokumentowanie każdego etapu procesu oceny ryzyka jest kluczowym wymaganiem ISO 27001, zapewniającym przejrzystość i odpowiedzialność.

- Działanie: Pracuj z Copiotem, aby nauczyć się najlepszych praktyk dokumentowania oceny ryzyka.

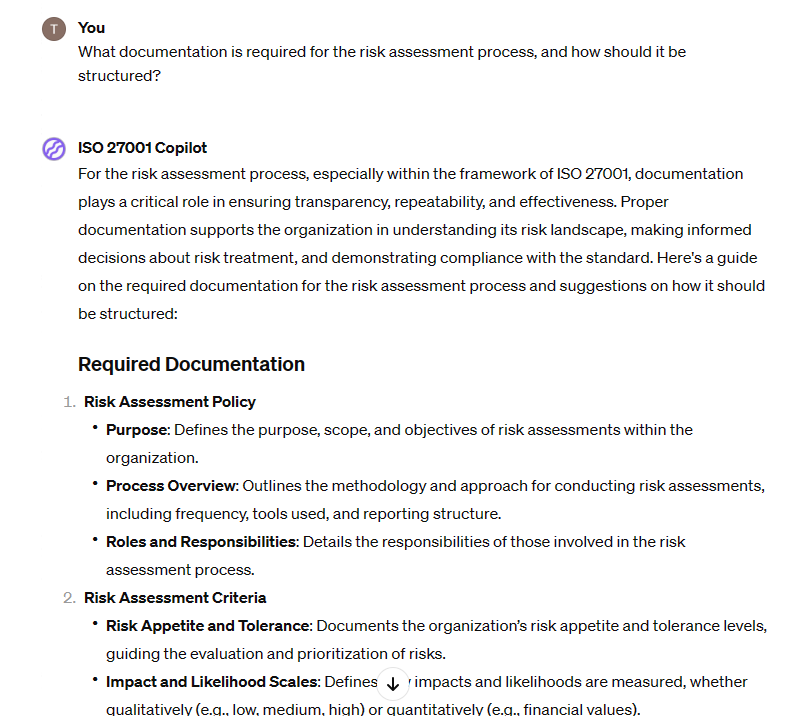

- Przykładowy Prompt: "Jakiej dokumentacji wymaga proces oceny ryzyka i jak powinna być sformułowana?"

ISMS Copilot oferujący szablon lub wytyczne do dokumentowania oceny ryzyka, w tym niezbędne szczegóły i format.

Podsumowanie:

Przeprowadzanie oceny ryzyka bezpieczeństwa informacji to szczegółowy i krytyczny proces dla każdej organizacji dążącej do zgodności z ISO 27001. Wykorzystanie ISMS Copilota może znacznie usprawnić ten proces, od zrozumienia podstawowych koncepcji po dokumentowanie wyników. Prompty zawarte w tym poradniku zostały zaprojektowane, aby pomóc Ci efektywnie komunikować się z Copiotem, zapewniając wszechstronny i zgodny z wymogami proces oceny ryzyka.

Następne Kroki:

Po zakończeniu oceny ryzyka, następnym krokiem jest opracowanie planu leczenia ryzyka w celu rozwiązania zidentyfikowanych zagrożeń. Nasz nadchodzący poradnik zbada, jak ISMS Copilot może pomóc w sformułowaniu efektywnego planu leczenia ryzyka, zapewniającego, że zidentyfikowane zagrożenia są zarządzane zgodnie z apetytem na ryzyko Twojej organizacji i wymogami zgodności.

Ten poradnik podkreśla ustrukturyzowane podejście do przeprowadzania oceny ryzyka bezpieczeństwa informacji, wykorzystując ISMS Copilota do skutecznego nawigowania złożoności tego istotnego procesu.

Zainteresowany? Zacznij korzystać z ISMS Copilota teraz.

Powiązane artykuły

Program partnerski ISMS Copilot — zarabiaj 20% prowizji cyklicznej

Program afiliacyjny zorientowany na zgodność dla konsultantów, fractional CISO i twórców, którzy rekomendują ISMS Copilot

Jak ISMS napędza sukces w certyfikacji ISO 27001