Analiza luk w wielu ramach: Najlepsze praktyki

Praktyczny przewodnik konsolidacji wymagań ISO, SOC i NIST w ujednolicony zbiór kontroli, który skraca czas audytu, obniża koszty i skupia się na naprawie wysokiego ryzyka.

Zarządzanie zgodnością w ramach wielu standardów, takich jak ISO 27001, SOC 2 i NIST 800-53, nie musi być przytłaczające. Analiza luk w wielu ramach pomaga zidentyfikować nakładające się kontrole, zmniejszyć redundancje i efektywnie zamknąć luki w zgodności.

Kluczowe wnioski:

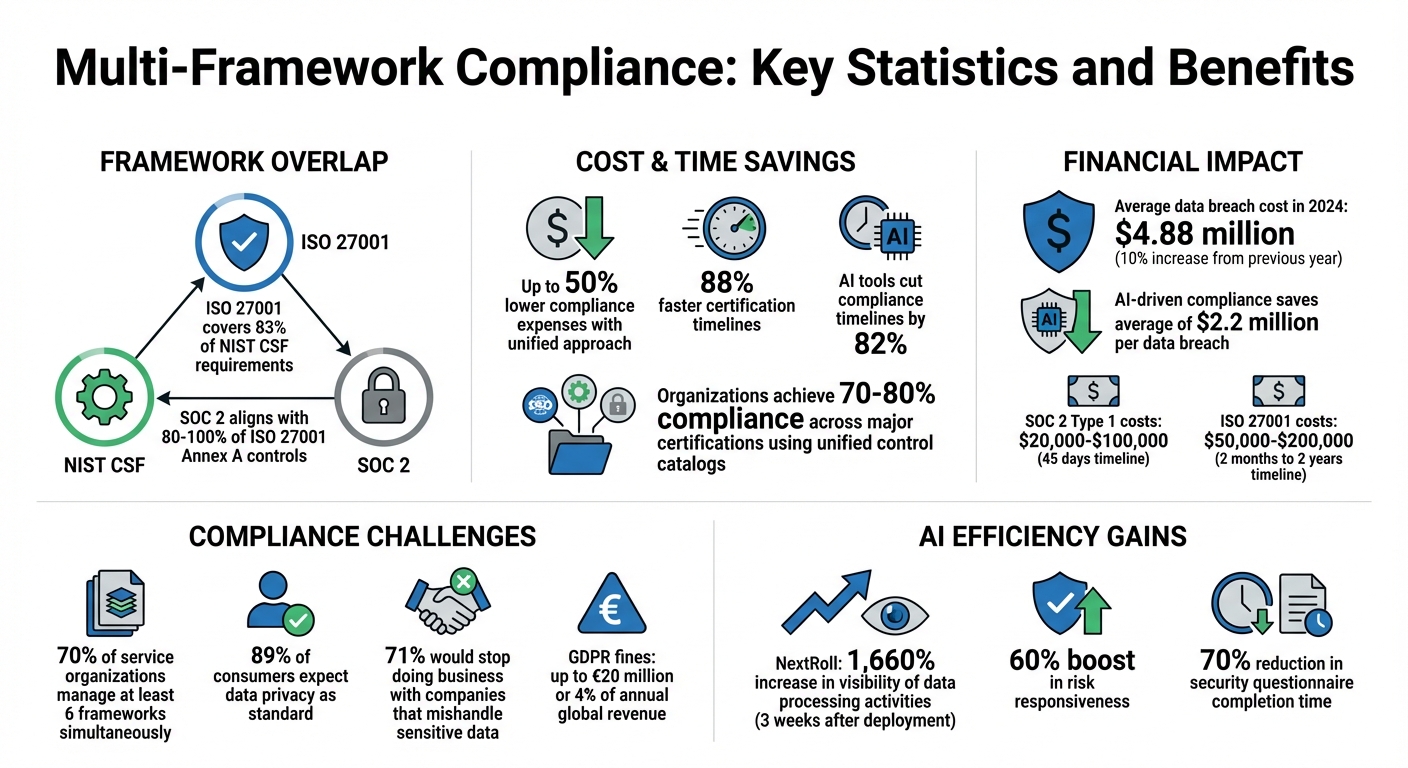

- Nakładanie się oszczędza czas: ISO 27001 obejmuje 83% wymagań NIST CSF, a SOC 2 jest wyrównany z 80%-100% kontroli Aneksu A ISO 27001.

- Ujednolicona zgodność zmniejsza koszty: Organizacje zajmujące się wieloma standardami jednocześnie mogą znacznie zmniejszyć koszty zgodności i skrócić terminy certyfikacji.

- Wyzwania do obserwacji: Błędna alokacja zasobów, redundantna kolekcja dowodów i sprzeczne wymagania to typowe pułapki.

Aby odnieść sukces:

- Dokumentuj obecny status zgodności: Użyj narzędzi takich jak Statement of Applicability (SoA) lub NIST Current Profile.

- Mapuj kontrole w ramach standardów: Zidentyfikuj wspólne wymagania, aby usprawnić wysiłki.

- Ustal cele SMART: Skoncentruj się na konkretnych, mierzalnych i czasowo określonych celach zgodności.

- Ustalaj priorytety na podstawie ryzyka: Najpierw zajmij się lukami o wysokim ryzyku i wykorzystaj nakładające się kontrole.

- Automatyzuj za pomocą narzędzi AI: Platformy takie jak ISMS Copilot mogą skrócić terminy zgodności o 82% i zmniejszyć pracę ręczną.

Multi-Framework Compliance: Key Statistics and Benefits

Jak przeprowadzić ocenę luk w ISO 27001

sbb-itb-4566332

Ocena obecnego statusu zgodności

Aby zbudować solidne fundamenty zgodności, zacznij od zdokumentowania obecnego statusu zgodności. Zapewnia to, że nie duplikujesz wysiłków ani nie pomijasz krytycznych wymagań.

Dokumentowanie obecnego stanu

Zacznij od zdefiniowania zakresu. Utwórz listę wszystkich istotnych obszarów, procesów i zasobów, w tym sprzętu, oprogramowania, sieci, baz danych i zasobów ludzkich. Nie zapomnij uwzględnić zobowiązań ustawowych, regulacyjnych i umownych.

Kluczową częścią tej dokumentacji jest Statement of Applicability (SoA). Dokument ten określa mające zastosowanie kontrole, ich stan wdrażania (np. Wdrożone, W trakcie lub Nie) i wszelkie uzasadnione wyłączenia. Jak wyjaśnia iso-docs.com:

"Statement of Applicability działa jako most między oceną ryzyka a miarami leczenia ryzyka zidentyfikowanymi przez konsultantów ISO 27001 lub ekspertów merytorycznych."

Jeśli używasz struktury opartej na NIST, utwórz Current Profile, który identyfikuje wyniki kategorii i podkategorii, które już osiągnąłeś. Ten profil служит jako podstawa do ocen ryzyka i pomaga wyjaśnić punkt wyjścia przed ustaleniem celów poprawy.

W przypadku zgodności z ISO 27001 obowiązkowa dokumentacja obejmuje zakres ISMS, politykę bezpieczeństwa informacji, SoA, inwentarz zasobów, politykę kontroli dostępu, raporty oceny i leczenia ryzyka, wyniki monitorowania i zapisy audytów wewnętrznych. Zarządzanie tą dokumentacją w wielu standardach może być skomplikowane. Aby uprościć:

- Używaj znormalizowanych szablonów dla spójności.

- Automatyzuj zbieranie dowodów, aby uchwycić szczegółowe informacje.

- Zaangażuj interesariuszy z IT, HR, Legal i Finance, aby zapewnić kompleksowe podejście.

- Aktualizuj dokumentację corocznie lub po znaczących zmianach.

Po zakończeniu dokumentacji możesz zacząć wyrównywać swoje kontrole z wymaganiami każdego standardu.

Mapowanie kontroli do wymagań standardu

Kolejnym krokiem jest mapowanie udokumentowanych kontroli do konkretnych wymagań wybranych standardów. Proces ten często ujawnia nakładania się, które mogą uprościć zgodność w wielu standardach.

Zorganizuj swoje kontrole w trzy główne typy: techniczne (np. szyfrowanie, zapory), administracyjne (np. polityki, szkolenia) i fizyczne (np. dostęp do obiektu). Użyj funkcji NIST Cybersecurity Framework (CSF) - Identify, Protect, Detect, Respond, Recover oraz nowszej funkcji Govern - jako fundamentu do wyrównania kontroli ze standardów takich jak ISO 27001 lub NIST SP 800-53.

Podejście oparte na zasobach jest tutaj krytyczne. Prowadź aktualny inwentarz wszystkich zasobów informacyjnych, ocenij ich podatności i określ, które wymagania standardu mają zastosowanie. Jak mówi iso-docs.com:

"Nie możesz chronić tego, czego nie wiesz, że masz."

Aby zapewnić kompleksowe mapowanie, zbierz międzydzielnikowy zespół z IT, operacji, prawa i zarządzania incydentami. Razem zdefiniuj kryteria ryzyka - na przykład używając macierzy 5x5 wpływu i prawdopodobieństwa - i przypisz właścicielstwo dla każdego ryzyka i kontroli.

Przy globalnych średnich kosztach naruszenia danych osiągających 4,88 miliona dolarów w 2024 roku (wzrost o 10% w stosunku do roku poprzedniego), precyzyjne mapowanie kontroli jest ważniejsze niż kiedykolwiek. Użyj standardów takich jak ISO 27005 lub NIST SP 800-30 jako przewodniki podczas tego procesu. W przypadku zgodności federalnej NIST SP 800-53 oferuje szczegółowe wymagania, a nowoczesne platformy Governance, Risk and Compliance mogą centralizować zarządzanie polityką i automatyzować śledzenie.

Ustalanie docelowych celów zgodności

Korzystając z udokumentowanego stanu i mapowanych kontroli jako fundamentu, czas ustalić jasne cele zgodności. Te cele powinny kierować twoimi wysiłkami w różnych standardach i pomóc zapewnić efektywne, skoncentrowane działania.

Tworzenie celów zgodności SMART

Twoje cele zgodności powinny spełniać kryteria SMART: Specyficzne, Mierzalne, Osiągalne, Istotne i Czasowo określone. Unikaj niejasnych celów, takich jak "poprawa bezpieczeństwa", zwłaszcza zarządzając wieloma standardami. Zamiast tego dążyć do dokładnych rezultatów, takich jak: "Osiągnąć gotowość SOC 2 Type 1 i rozwiązać kluczowe luki Aneksu A ISO 27001 w ciągu 90 dni dla naszej linii produktów SaaS w Europie."

Aby monitorować postęp, używaj pulpitów nawigacyjnych, które śledzą wdrażanie kontroli i zbieranie dowodów. Biorąc pod uwagę złożoność zarządzania wieloma standardami, automatyzacja zgodności między standardami może być grą zmieniającą zasady.

Utrzymuj cele osiągalne poprzez wyrównanie ich z obecnym poziomem dojrzałości Twojej organizacji. Na przykład certyfikacja SOC 2 Type 1 może być ukończona w zaledwie 45 dni, przy kosztach od 20 000 do 100 000 dolarów. Tymczasem certyfikacja ISO 27001 może trwać od dwóch miesięcy do dwóch lat i kosztować od 50 000 do 200 000 dolarów. Michelle Strickler, Lead Product & Compliance Experience Strategist w Strike Graph, podkreśla znaczenie zrozumienia wymagań ISO:

"Największe wyzwanie, które widzę w ISO, to brak przeczytania rzeczywistego dokumentu ISO 27001 i pominięcie, że program musi być utrzymywany".

Jeśli twój zespół jest przeciążony, rozpoczęcie od bardziej elastycznej, opartej na ryzyku struktury SOC 2 może być bardziej praktyczne niż strukturalne wymagania ISMS ISO 27001.

Upewnij się, że cele są istotne poprzez wyrównanie ich z potrzebami biznesu. Stephen Ferrell, Chief Strategy Officer w Strike Graph, oferuje tę radę:

"Jeśli jesteś firmą amerykańską z klientami skoncentrowanymi na USA, SOC będzie prawdopodobnie twoim wyborem. Jeśli jesteś organizacją bardziej globalną, ISO 27001 to lepszy wybór".

To wyrównanie jest krytyczne, zwłaszcza biorąc pod uwagę, że 89% konsumentów oczekuje ochrony danych jako standardu, a 71% zaprzestałoby robienia interesów z firmami, które źle postępują z wrażliwymi danymi.

Wreszcie, ustalaj czasowo określone kamienie milowe. Powinny być wyrównane z okienkami audytu i krytycznymi terminami biznesowymi. Jeśli starasz się o wiele certyfikacji, rozmieść je strategicznie. Organizacje korzystające z automatycznych platform GRC często raportują szybsze terminy zgodności, ponieważ automatyzacja pomaga nakładać się wysiłkom przygotowawczym poprzez identyfikowanie wspólnych kontroli w standardach.

Po ustaleniu celów SMART następnym krokiem jest ustalenie priorytetów wymagań dla maksymalnej wydajności zgodności.

Ustalanie priorytetów wymagań standardu

Ustalając priorytety wymagań standardu, skoncentruj się na trzech głównych czynnikach: pilności regulacyjnej, wpływie na biznes i wydajności zasobów.

Zacznij od pilności regulacyjnej. Zobowiązania ustawowe i umowne muszą mieć pierwszeństwo, aby uniknąć kar. Na przykład niezgodność z standardami powiązanymi z GDPR może skutkować grzywnami do 20 milionów euro lub 4% rocznych globalnych przychodów, w zależności od tego, która kwota jest wyższa. Podobnie, kontrahenci federalni USA muszą przestrzegać NIST SP 800-53, podczas gdy organizacje opieki zdrowotnej często priorytetyzują HITRUST. Dostawcy obronności muszą spełniać obowiązkowe wymagania CMMC.

Następnie rozważ wpływ na biznes używając macierzy ryzyka do oceny prawdopodobieństwa zagrożenia i potencjalnych szkód. NIST Cybersecurity Framework rekomenduje porównywanie Current Profile z Target Profile w celu zidentyfikowania luk. Stamtąd stwórz priorytetowy plan działania, który odzwierciedla potrzeby misji, koszty i ryzyka. Skoncentruj się na działaniach krytycznych dla dostarczania usług i tych, które chronią zasoby o wysokiej wartości.

Wreszcie, optymalizuj dla wydajności zasobów poprzez wykorzystanie nakładających się kontroli. "Crosswalks" standardów pozwalają wdrożyć jedną kontrolę, która spełnia wiele wymagań, zmniejszając duplikat pracy i poprawiając ROI. Na przykład polityka kontroli dostępu zgodna ze standardami ISO 27002 może również spełniać wymagania COBIT i HIPAA.

Aby uprościć ustalanie priorytetów, postępuj według prostego podejścia: najpierw zajmij się wysokorizykownymi wymaganiami regulacyjnymi, następnie zajmij się wysokooddziałowymi potrzebami biznesowymi i wówczas wdrażaj kontrole, które spełniają wiele standardów. Regularnie przeglądaj swoje priorytety, zwłaszcza po incydentach bezpieczeństwa, dużych zmianach infrastruktury lub aktualizacjach standardów regulacyjnych, zamiast czekać na audyty roczne.

Identyfikowanie i usuwanie luk

Po ustaleniu celów zgodności i priorytetów, następnym krokiem jest zidentyfikowanie luk między miejscem, w którym się znajdujesz, a miejscem, w którym musisz być. Oznacza to porównanie Current Profile (kontrole i praktyki, które już masz) z Target Profile (standardy, które chcesz osiągnąć). Różnica między tymi dwoma profilami podkreśla luki w zgodności.

Korzystając z udokumentowanych kontroli i mapowanych wymagań, zidentyfikowanie tych luk zapewnia, że wysiłki skupiają się na obszarach, które wymagają największej poprawy. Wyraźne zdefiniowanie tych luk stanowi fundament dla ukierunkowanej i efektywnej strategii naprawczej.

Organizowanie luk według standardu i domeny

Luki generalnie dzielą się na trzy kategorie: brakujące kontrole, nieadekwatne kontrole i niewystarczające dowody.

Aby usprawnić proces, wykorzystaj Unified Control Matrix (UCM) do mapowania wspólnych wymagań w wielu standardach. Takie podejście konsoliduje nakładające się wymagania, ułatwiając zajęcie się wieloma lukami za pomocą pojedynczego wysiłku naprawczego. Na przykład UCM może łączyć Trust Services Criteria SOC 2 z kontrolami Aneksu A ISO 27001. W ten sposób jedno działanie może rozwiązać problemy zgodności w kilka standardów. Micah Spieler, Chief Product Manager w Strike Graph, podkreśla tę zaletę:

"Łącząc standardy na poziomie kontroli, jesteśmy w stanie dostarczyć naszym klientom platformę, aby zasadniczo zaprojektowali swoje własne środowisko kontroli... kontrole działają jako klej".

Po skategoryzowaniu luk według typu i domeny, ustalić ich priorytet na podstawie trzech czynników: ważności ryzyka (jak prawdopodobne jest, że luka prowadzi do ujawnienia danych), krytyczności audytu (szansa, że mogłaby wyzwolić formalne spostrzeżenie audytora) i wysiłek implementacji. Na przykład Rocketlane, firma zajmująca się oprogramowaniem, przyjęła platformę Sprinto GRC w 2024 roku, aby zarządzać zgodnością w wielu standardach. Automatyzując wykrywanie luk i zbieranie dowodów, zaoszczędzili dwa tygodnie pracy ręcznej, jednocześnie utrzymując zgodność z pięcioma różnymi standardami jednocześnie.

Używanie narzędzi analitycznych do zidentyfikowania głównej przyczyny

Zrozumienie głównej przyczyny luki jest niezbędne dla skutecznej naprawy.

Fishbone Diagram (lub Diagram Ishikawy) to narzędzie wizualne, które pomaga organizować potencjalne przyczyny w kategorie takie jak Metody, Materiały, Maszyny, Ludzie i Środowisko. To narzędzie jest szczególnie przydatne do rozwiązywania złożonych awarii zgodności z wieloma czynnikami przyczyniającymi się. Na przykład nieadekwatne kontrole szyfrowania mogą wynikać ze przestarzałej infrastruktury lub niewystarczającego szkolenia pracowników.

W prostszym podejściu, technika 5 Whys polega na wielokrotnym zadawaniu pytania "dlaczego" luka istnieje, aż odkryjesz jej główną przyczynę. Na przykład, jeśli brakuje Ci gotowej do audytu dokumentacji, wielokrotne pytanie "dlaczego" może ujawnić brak scentralizowanego repozytorium do przechowywania dowodów.

Aby skoncentrować swoje wysiłki, użyj wykresu Pareto, aby zidentyfikować 20% przyczyn odpowiedzialnych za 80% awarii zgodności. W wielu przypadkach większość problemów można śledzić z powrotem do zaledwie kilku głównych przyczyn.

Clara, platforma usług finansowych, użyła proaktywnych narzędzi zgodności, aby wzmocnić jej postawę bezpieczeństwa. Ta inicjatywa wzmocniła ich responsywność ryzyka o 60% i zmniejszyła czas spędzony na wypełnianiu kwestionariuszy bezpieczeństwa o 70% w porównaniu z ich poprzednim procesem ręcznym.

Pracując w wielu standardach, nie zapomnij o Complementary User Entity Controls (CUECs) i Complementary Subservice Organization Controls (CSOCs). W raportowaniu SOC 2, CUECs to odpowiedzialności przypadające klientowi, podczas gdy CSOCs to odpowiedzialność dostawcy. Organizacje mogą uprościć to za pomocą SOC 2 Copilot w celu automatyzacji wdrażania kontroli. Oba muszą być przejrzane, aby upewnić się, że nie ma słabych punktów w ogólnym łańcuchu bezpieczeństwa.

Te analizy będą kierować opracowaniem ujednoliconego planu naprawczego w następnej fazie.

Budowanie i wykonywanie planów działań

Po wskazaniu luk i ich głównych przyczyn, następnym krokiem jest opracowanie jednego, spójnego planu naprawczego. Ten plan powinien zajmować się nakładającymi się wymaganiami standardów i priorytetyzować działania na podstawie ważności zagrożeń i ich potencjalnego wpływu. Zajęcie się lukami o wysokim ryzyku najpierw zapewnia, że wysiłki są zarówno efektywne, jak i wydajne.

Twój plan naprawy powinien zawierać trzy niezbędne składniki: Risk Treatment Plan (RTP) zawierający konkretne kroki do złagodzenia każdego ryzyka, Statement of Applicability (SoA) szczegółowo opisujący, które kontrole są zawarte lub wykluczone i dlaczego, oraz mapowanie kontroli, które wyrównuje różne standardy do ujednoliconego zestawu praktycznych kontroli. Takie podejście nie tylko unika redundantnej pracy, ale także zapewnia wyrównanie w standardach, torując drogę do odpowiedzialności i mierzalnego postępu.

Tworzenie ujednoliconego planu naprawczego

Aby skategoryzować i zarządzać działaniami naprawczymi, zastosuj framework 4Ts - Treat, Avoid, Transfer, Accept. Oto jak to działa:

- Treat ryzyka poprzez wdrażanie środków, takich jak uwierzytelnianie wieloskładnikowe (MFA) w systemach.

- Avoid ryzyka całkowicie poprzez zaprzestanie wysokorizykowych praktyk, takich jak niepotrzebna kolekcja danych.

- Transfer ryzyka poprzez opcje takie jak ubezpieczenie cyber.

- Accept ryzyka niskiego poziomu, gdy koszt łagodzenia przewyższa potencjalny wpływ.

Skoncentruj się na krytycznych kontrolach - MFA, loggowaniu, kopii zapasowych i szyfrowaniu - które są wyrównane z standardami takimi jak SOC 2, ISO 27001 i NIST CSF. NMS Consulting sugeruje 90-dniową mapę drogową, aby przyspieszyć postęp: zakres systemów, zajmij się lukami o wysokim ryzyku i ustanów procedury zarządzania w ciągu trzech miesięcy za pomocą asystenta implementacji AI ISO 27001 w celu przygotowania do audytów. Ten harmonogram utrzymuje zespoły zmotywowane i zapewnia interesariuszy widocznym postępem.

Aby usprawnić wysiłki, użyj odnośników mapowania, aby wyrównać wiele wymagań standardu z jedną implementacją. Na przykład NIST podkreśla przystosowywalność swojego standardu:

"Framework nie jest przeznaczony do zastąpienia istniejących procesów; organizacja może użyć obecnego procesu i nałożyć go na Framework, aby określić luki w obecnym podejściu do ryzyka bezpieczeństwa cyber i opracować mapę drogową do poprawy."

Upewnij się, że międzydzielnikowy zespół jest na tej samej stronie. Prowadź scentralizowane repozytorium dla polityk, procedur i rejestrów ryzyka, często zarządzane za pośrednictwem zestawu narzędzi ISO 27001, aby promować spójność między standardami.

Po przygotowaniu ujednoliconego planu, następnym krokiem jest przypisanie jasnych odpowiedzialności i ustalenie stałych terminów.

Przypisanie odpowiedzialności i harmonogramów

Każde zidentyfikowane ryzyko musi mieć konkretnego właściciela, aby nic nie przeszło mimo obserwacji. Macierz RACI (Responsible, Accountable, Consulted, Informed) może pomóc wyjaśnić, kto zajmuje się czym, zwłaszcza w złożonych obszarach, takich jak zarządzanie ryzykiem łańcucha dostaw. Te role powinny być udokumentowane w politykach, a nawet odzwierciedlone w opisach stanowisk.

Kierownictwo odgrywa krytyczną rolę w nadzorowaniu inicjatyw bezpieczeństwa cyber. Wyższa kadra kierownicza musi zatwierdzać polityki, przydzielać zasoby i regularnie przeglądać strategie. CISO powinien również przeglądać i aktualizować strategie co najmniej raz w roku, aby upewnić się, że pozostają istotne i praktyczne.

Podziel duże projekty na mniejsze, łatwe w zarządzaniu zadania z jasnymi kamieniami mowymi i harmonogramem audytu. Harmonogram ten powinien obejmować określone daty, procesy i odpowiedzialności. Regularne cykle przeglądu - kwartalne lub po głównych zdarzeniach - są niezbędne do utrzymywania kierownictwa na bieżąco i śledzenia postępów. W przypadku zgodności SOC 2 Type 2, zaplanuj 3 do 6 miesięcy naprawy i zbierania dowodów, a następnie 3 do 12 miesięcy okresu operacyjnego.

Najlepsze praktyki dla sukcesu:

| Komponent | Najlepsza praktyka |

|---|---|

| Odpowiedzialność | Użyj macierzy RACI; uwzględnij role w opisach stanowisk; wyznacz dedykowanego Oficera Bezpieczeństwa Informacji |

| Harmonogramy | Ustalić jasne kamienie milowe; ustalić priorytet według poziomu ryzyka; ustanowić kwartalne cykle przeglądu |

| Odpowiedzialność | Wymagaj zatwierdzenia wyższej kadry kierowniczej; okresowo przeglądaj alokację zasobów |

| Monitorowanie | Zmierz efektywność kontroli w czasie za pomocą KPI |

Zaplanuj regularne przeglądy planu naprawczego, wyzwalane przez cykle roczne, znaczące incydenty bezpieczeństwa lub główne zmiany systemów. Aby utrzymać zgodność, zintegruj odpowiedzialności za bezpieczeństwo cyber w procesach rekrutacji, wdrażania i offboardingu. Regularnie oceniaj wydajność zespołu wobec ustalonych celów, aby zapewnić wyrównanie z twoimi celami.

Stawka jest wysoka. Na przykład niezgodność z Ustawą o AI UE może skutkować grzywnami do 40 milionów euro lub 7% rocznych globalnych przychodów. Ponadto słabe oceny ryzyka mogą pozostawić do 70% podatności nieujętych. Poprzez przypisanie jasnych ról i ustalenie realistycznych harmonogramów, tworzysz strukturę, która zapewnia, że plan naprawczy jest zarówno praktyczny, jak i efektywny.

Używanie narzędzi AI do zgodności wielostandardowej

Obsługa zgodności wielostandardowej ręcznie może być naprawdę frustrująca - jest powolna, podatna na błędy i pochłania cenny czas. Tutaj pojawiają się narzędzia napędzane AI, automatyzując zadania takie jak mapowanie kontroli, zbieranie dowodów i dokumentacja. Może to skrócić czas procesu o 82% i zaoszczędzić przedsiębiorstwom średnio 2,2 miliona dolarów na naruszenie danych. Biorąc pod uwagę, że średnia koszty naruszenia danych w 2024 roku będą wynosić 4,88 miliona dolarów - skok o 10% w stosunku do roku poprzedniego - finansowe korzyści zgodności napędzanej AI są trudne do zignorowania.

Te oszczędności efektywności i kosztów pokazują, jak AI przekształca krajobraz zgodności najlepszymi praktykami, które usprawniają operacje.

Jak AI poprawia wydajność zgodności

Narzędzia AI podnoszą zgodność na wyższy poziom poprzez automatyzację niektórych najtrudniejszych zadań, takich jak analiza luk. Zamiast ręcznego porównywania wymagań, platformy AI mogą szybko zidentyfikować nakładające się kontrole w standardach takich jak ISO 27001, SOC 2 i NIST 800-53. To automatyczne mapowanie kontroli pozwala wdrożyć rozwiązania, takie jak uwierzytelnianie wieloskładnikowe, jeden raz i mieć je spełniające wymagania wielu standardów jednocześnie.

Kolejna duża wygrana to ponowne wykorzystanie dowodów. AI przegląda polityki, logi i oceny ryzyka, aby zasugerować najlepsze strategie cross-mappingu. To eliminuje powtarzającą się pracę i zapewnia konsystencję wysiłków zgodności. Tim Blair, Senior Manager w Vanta, podsumowuje to dobrze:

"Wykorzystywanie cross-mappingu zapewnia inny punkt widzenia do analizy ryzyka... delta między standardami może zidentyfikować uzasadnioną potrzebę dodatkowych kontroli do walki z ryzykiem - to jest największa korzyść".

AI wspiera również ciągłe monitorowanie, przeprowadzając zautomatyzowane testy co godzinę, aby wychwycić dryf konfiguracji lub nowe luki w czasie rzeczywistym. To zastępuje przestarzałe ręczne migawki bieżącym nadzorem, utrzymując zgodność na bieżąco. Firmy korzystające z tych narzędzi mogą osiągnąć certyfikacje w połowie czasu, który zajęłoby tradycyjne metody ręczne - skracając harmonogramy z miesięcy na zaledwie tygodnie.

| Funkcja | Ręczna analiza luk | Analiza luk napędzana AI |

|---|---|---|

| Szybkość mapowania | Godziny/Dni za standard | Sekundy/Minuty poprzez automatyzację |

| Obsługa dowodów | Ręczne tagowanie i przeformatowanie | Automatyczne ponowne wykorzystanie w standardach |

| Dokładność | Wysokie ryzyko błędu człowieka | Wysoka precyzja z inteligenacją AI |

| Wskazówki | Statyczne arkusze kalkulacyjne | Dynamiczne, krokowe przepływy pracy |

| Monitorowanie | Migawki jednorazowe | Śledzenie w czasie rzeczywistym |

ISMS Copilot - Funkcje i korzyści

ISMS Copilot jest przeznaczony dla zgodności wielostandardowej, wspierając 20+ standardów, takich jak ISO 27001, SOC 2 i NIST 800-53. W przeciwieństwie do ogólnych narzędzi AI takich jak ChatGPT lub Claude, wykorzystuje Retrieval-Augmented Generation (RAG) do pobierania ze wyselekcjonowanej biblioteki sprawdzonej w terenie wiedzy zgodności i projektów konsultingowych. Oznacza to, że porada, którą otrzymujesz, jest praktyczna i konkretna - nie ogólne porady pobrane z Internetu.

Mapowanie kontroli między standardami platformy ułatwia wyrównanie kontroli w wielu standardach, zapewniając spójność w zarządzaniu różnymi standardami. Możesz przesyłać pliki, takie jak PDF, DOCX i arkusze kalkulacyjne - nawet długie raporty 20+ stron - a narzędzie przeprowadzi automatyczną analizę luk wobec konkretnych wymagań standardu. Generuje również gotowe do audytu polityki, procedury i oceny ryzyka w minutach, dając ci solidny punkt wyjścia do udoskonalenia zamiast zaczynania od zera.

W przypadku złożonych zadań zgodności, ISMS Copilot One rozkłada skomplikowane przepływy pracy na jasne, praktyczne kroki ze wskazówkami dostosowanymi. Wykorzystuje dedykowane Workspaces do utrzymania różnych projektów lub audytów oddzielnie, więc nie ma ryzyka pomyłki polityk lub plików między standardami. Prywatność to najwyższy priorytet - platforma nie wykorzystuje danych użytkownika do trenowania modeli AI i zapewnia praktyki zgodne z GDPR, w tym rezydencję danych UE we Frankfurcie.

1000+ organizacji polega na ISMS Copilot do zarządzania programami zgodności, a platforma może pochwalić się doskonałą oceną 5,0/5 od 20 ekspertów. Jak wyjaśnia założyciel Tristan Roth:

"Nie jesteśmy tu po to, aby zastąpić twoją wiedzę - jesteśmy tu po to, aby ją wzmocnić".

Przy cenach zaczynających się od 20 dolarów miesięcznie dla indywidualnych konsultantów i dostępnym bezpłatnym poziomem do eksploracji funkcji, ISMS Copilot czyni zgodność napędzaną AI dostępną dla zespołów wszystkich rozmiarów. To narzędzie jest kluczową częścią rozwiązywania wyzwań zgodności wielostandardowej z pewnością i wydajnością.

Ciągłe monitorowanie i aktualizacje

Osiągnięcie certyfikacji to tylko punkt wyjścia - utrzymanie zgodności w wielu standardach wymaga stałej czujności. Jak wyjaśnia NIST SP 800-137, ciągłe monitorowanie zapewnia "widoczność zasobów organizacyjnych, świadomość zagrożeń i podatności, oraz widoczność efektywności wdrożonych kontroli bezpieczeństwa". Takie podejście zmienia fokus z ocen statycznych, jednorazowych na bliskie monitorowanie czasu rzeczywistego, co jest niezbędne przy zarządzaniu standardami takimi jak ISO 27001, SOC 2 i NIST 800-53 jednocześnie.

Ramy zgodności nie są statyczne - ewoluują w czasie. Na przykład, 27 sierpnia 2025 roku NIST wydał SP 800-53A Release 5.2.0, wprowadzając nowe procedury oceny, takie jak SA-15, SA-24 i SI-02. Podobnie, ISO/IEC 27001 niedawno włączyła Climate Change Amendment do wszystkich standardów systemów zarządzania w Aneksie SL. Te aktualizacje mogą ujawnić luki w kontrolach, które były wcześniej wyrównane, wymagając organizacji szybkiej adaptacji.

Ustanawianie cykli przeglądu

Aby zapewnić zgodność na długi termin, ciągły nadzór musi być priorytetem.

Ustal spójny harmonogram przeglądania statusu zgodności. Podczas gdy przeglądy roczne są podstawą, cykle kwartalne są bardziej efektywne dla organizacji żonglujących wieloma standardami. Po przeprowadzeniu analiz luk lub ocen ryzyka, natychmiast zaktualizuj Statement of Applicability (SoA), aby odzwierciedlić wszelkie zmiany.

90-dniowy cykl zarządzania to praktyczne podejście. Co kwartał, przeprowadź testowanie kontroli, oceny ryzyka dostawcy i ćwiczenia reagowania na incydenty. To wyrównuje się z nowoczesnymi standardami takimi jak PCI DSS v4.0.1, które podkreślają bieżącą weryfikację kontroli poprzez oceny jednorazowe. Uwzględnij międzydzielnikowe zespoły - takie jak IT, HR i legal - w tych przeglądach, aby upewnić się, że kontrole pozostają dokładne i mające zastosowanie w wszystkich standardach.

| Działanie przeglądu | Zalecana częstotliwość | Kluczowy cel |

|---|---|---|

| Przegląd zarządzania | Co najmniej rocznie | Ocena efektywności i istotności ISMS |

| Testowanie kontroli | Kwartalne | Potwierdzenie, że zabezpieczenia funkcjonują zgodnie z przeznaczeniem |

| Aktualizacja SoA | Rocznie lub po zmianach | Udokumentowanie włączenia/wyłączenia kontroli |

| Ocena ryzyka | Regularnie/Ciągle | Zidentyfikowanie pojawiających się zagrożeń i podatności |

Adaptacja do zmian standardu

Bycie na bieżąco z aktualizacjami standardu jest kluczowe. Subskrybuj powiadomienia od organów stanowiących standardy, takich jak NIST, ISO i Cloud Security Alliance. Gdy dochodzi do głównych aktualizacji - takich jak przejście z ISO/IEC 27001:2013 na ISO/IEC 27001:2022 - organizacje muszą postępować zgodnie z określonymi wytycznymi, takimi jak IAF MD26:2023, aby utrzymać akredytację. Pominięcie tych terminów może zagrozić certyfikacjom.

Narzędzia monitorowania w czasie rzeczywistym mogą uprościć ten proces poprzez utrzymywanie Ciebie na bieżąco ze zmianami i umożliwianie szybkich, opłacalnych dostosowań. Użycie asystenta ISMS między standardami może dodatkowo uprościć te aktualizacje, jednocześnie zapewniając prywatność danych. Jak odnotowuje NIST SP 800-37 Rev. 2, "RMF również promuje zarządzanie ryzykiem bliskie czasu rzeczywistego i bieżącą autoryzację systemu informacyjnego i wspólnej kontroli poprzez wdrażanie procesów ciągłego monitorowania".

Inwestuj w asystentów polityki napędzanych AI, które automatycznie aktualizują polityki i procedury. W przypadku organizacji zarządzających systemami AI, standardy takie jak NIST's AI Risk Management Framework wymagają specjalistycznego nadzoru, w tym monitorowania pod kątem stronniczości i oceny niezawodności modelu. Przypisz określone role do śledzenia aktualizacji i wdrażania dostosowań, zapewniając odpowiedzialność poprzez przejścia.

Podsumowanie

Jak pokazano, przyjęcie strukturalnego, skoncentrowanego na ryzyku i napędzanego AI podejścia może zrewolucjonizować sposób, w jaki organizacje obsługują zgodność. Zarządzanie zgodnością w wielu standardach nie musi już oznaczać utopienia w ręcznych zadaniach. Poprzez użycie ujednoliconego katalogu kontroli i wspólnego mapowania, przedsiębiorstwa mogą osiągnąć 70–80% zgodności w głównych certyfikacjach, znacznie zmniejszając redundantne wysiłki. To podejście "zbierz raz, ponownie użyj wszędzie" to gra zmieniająca zasady, zmniejszająca zmęczenie audytem, które towarzyszy traktowaniu każdego standardu jako niezależnego wyzwania.

Ta metoda umożliwia także bardziej precyzyjne wysiłki naprawcze. Priorytetyzując luki o wysokim ryzyku, które wpływają na systemy krytyczne i wrażliwe dane, zespoły mogą skupić zasoby tam, gdzie to ma znaczenie. Jak podkreśla Rob Pierce, Senior Cybersecurity and Compliance Manager w Linford & Co.:

"Klucz? Usprawnienie zgodności bezpieczeństwa cyber, aby jeden audyt wspierał wiele certyfikacji".

Narzędzia AI odgrywają kluczową rolę w przyspieszeniu tego procesu. Na przykład, ISMS Copilot wspiera 20+ standardów, w tym ISO 27001, SOC 2 i NIST 800-53, pomagając organizacjom przyspieszyć pracę zgodności i zmniejszyć zależność od konsultantów. Uderzający przykład pochodzi z NextRoll, która widziała wzrost widoczności o 1660% swoich działań przetwarzania danych zaledwie trzy tygodnie po wdrożeniu platformy natywnej dla AI w 2024 roku.

Przejście z rocznych "panik audytowych" do ciągłego, zautomatyzowanego nadzoru nie jest tylko wygodą - to konieczność. Przy prawie 70% organizacji usług żonglujących co najmniej sześcioma standardami jednocześnie, bycie zwinnym wśród ewoluujących regulacji i utrzymanie gotowości do audytu przez cały rok to to, co oddziela liderów branżowych od tych, którzy walczą o bycie na bieżąco.

FAQs

Jak przeprowadzenie analizy luk w wielu standardach poprawia wysiłki zgodności?

Przeprowadzenie analizy luk w wielu standardach daje ci skonsolidowany widok na to, jak obecne praktyki bezpieczeństwa mierzy się wobec standardów takich jak ISO 27001, SOC 2, NIST CSF lub PCI-DSS. Spot nakładających się wymagań, możesz skupić się na unikalnych lukach, które wymagają uwagi. To eliminuje redundantne zadania, takie jak wielokrotne zbieranie tego samego dowodu lub przepisywanie polityk dla różnych standardów. Wynik? Mniej czasu spędzonego, niższe koszty i gładszą ścieżkę do spełnienia wielu standardów zgodności.

Narzędzia napędzane AI, takie jak ISMS Copilot, przenoszą ten proces na wyższy poziom. Te narzędzia automatyzują mapowanie kontroli dla 20+ standardów, wskazują specyficzne luki i generują dokumentację gotową do audytu. Poprzez usprawnienie przepływów pracy i oferowanie praktycznych spostrzeżeń, pomagają zbudować priorytetową mapę drogową zgodności. To nie tylko przyspiesza gotowość, ale także zmniejsza ryzyka, uprości audyty i zmniejsza wysiłek potrzebny do osiągnięcia zgodności wielostandardowej.

Jakie są zalety używania narzędzi AI takich jak ISMS Copilot do zarządzania zgodnością?

Narzędzia AI takie jak ISMS Copilot upraszczają często zniechęcające zadanie zgodności poprzez przekształcenie gęstych wymogów regulacyjnych na zarządzalne, praktyczne kroki. Dostosowane do standardów bezpieczeństwa takich jak ISO 27001, SOC 2 i NIST 800-53, to narzędzie oferuje wskazówki dostosowane, szablony gotowe do użytku i szczegółowe listy kontrolne. Wynik? Znaczące oszczędności czasu i zmniejszony wysiłek w porównaniu z ręcznym przeszukiwaniem długich dokumentów.

Wyróżniającą się funkcją jest jej zdolność do automatycznego mapowania i wyrównywania kontroli w różnych standardach. To tworzy ujednolicony zbiór kontroli, zmniejszając duplikat pracy i podkreślając nakładające się wymagania. Korzyści są jasne: szybsze analizy luk, dokładniejsze raporty i szybsze przygotowanie do audytu. Ponadto, poprzez automatyzację zbierania dowodów i bycie na bieżąco z najnowszymi standardami, ISMS Copilot pomaga organizacjom bardziej efektywnie skupić się na zamykaniu luk i osiąganiu zgodności.

Jaki jest najlepszy sposób na ustalenie priorytetów celów zgodności w wielu standardach bezpieczeństwa?

Aby skutecznie zarządzać celami zgodności w wielu standardach, zacznij od zbudowania ujednoliconej linii bazowej. To obejmuje konsolidację nakładających się kontroli ze standardów, które musisz zaadresować, takich jak ISO 27001, SOC 2, NIST 800-53 lub GDPR. Identyfikując wspólne wymagania, możesz uprościć wysiłki, oszczędzając zarówno czas, jak i zasoby. Po ustaleniu linii bazowej, przeprowadź analizę luk dla każdego standardu w celu znalezienia obszarów niezgodnych. Przypisz priorytet oparty na ryzyku - wysoki, średni lub niski - do tych luk, skupiając się najpierw na tych o najwyższych zagrożeniach, najtańszych terminach legislacyjnych lub największym wpływie na biznes.

Ustalając ranking tych luk, rozważ trzy kluczowe czynniki: ryzyko biznesowe, presja zewnętrzna (takie jak terminy audytu lub żądania klientów) oraz wysiłek wymagany do ich rozwiązania. Prosty system punktacji może pomóc zwizualizować, które problemy należy rozwiązać najpierw, aby uzyskać największą korzyść zgodności. Narzędzia takie jak ISMS Copilot mogą uprościć ten proces poprzez automatyzację zadań, takich jak mapowanie kontroli, punktacja i sugerowanie kroków naprawczych, zmniejszając pracę ręczną.

Utrzymuj plan zgodności adaptacyjnym. Zaktualizuj linię bazową, gdy pojawią się nowe standardy lub istniejące ewoluują. Regularnie ponownie oceniaj luki i odpowiednio dostosowywaj priorytety. Aby utrzymać wyrównanie z interesariuszami, udostępniaj jasne harmonogramy (np. 15 stycznia 2026) i realistyczne szacunki kosztów (np. $12 500 na projekt naprawczy). Ta metoda zapewnia, że zajmujesz się najnagliwszymi potrzebami zgodności efektywnie, pozostając zorganizowanym w wielu standardach.

Powiązane posty na blogu

Powiązane artykuły

Jak sztuczna inteligencja wspomaga zgodność z wieloma standardami

Sztuczna inteligencja ujednolica mapowanie kontroli, automatyzuje zbieranie dowodów i zapewnia monitorowanie w czasie rzeczywistym, aby skrócić czas przygotowania do audytu i zmniejszyć błędy compliance.

Jak alerty w czasie rzeczywistym zmniejszają ryzyko niezgodności ISO 27001

Alerty w czasie rzeczywistym wykrywają zagrożenia szybko, zmniejszają koszty naruszeń i awarii audytu, oraz utrzymują logi ISO 27001 odporne na manipulacje w celu ciągłej zgodności.

Dokładność AI w bezpieczeństwie: Specjalizowane vs Ogólne

Specjalizowane AI pokonuje modele ogólne w zgodności bezpieczeństwa—wyższa dokładność, mniej halucynacji i dokumentacja gotowa do audytu dla ISO 27001 i GRC.