Cross-Mapping von Richtlinien: Einmal erstellen, überall konform sein

Vereinheitlichen Sie Kontrollen, kartieren Sie überlappende Anforderungen, zentralisieren Sie Nachweise und nutzen Sie KI, um die Compliance über mehrere Frameworks hinweg zu automatisieren – für kontinuierliche, auditbereite Sicherheit.

Organisationen verschwenden oft Zeit und Ressourcen, indem sie sich wiederholende Anstrengungen unternehmen, um Best Practices für Multi-Framework-Compliance wie ISO 27001, SOC 2, NIST 800-53 und HIPAA umzusetzen. Diese Frameworks teilen sich bis zu 96 % ihrer Kernkontrollen, doch Compliance-Teams führen ähnliche Aufgaben häufig erneut durch. Cross-Mapping von Richtlinien löst dieses Problem, indem es überlappende Anforderungen in einem einzigen, wiederverwendbaren System konsolidiert. Dieser Ansatz:

- Reduziert redundante Arbeit um bis zu 60 %.

- Senkt Compliance-Kosten um 20–30 %.

- Steigert die Reifegrad der Kontrollen um 40 %.

Beispielsweise kann eine einzige Richtlinie für die Multi-Faktor-Authentifizierung (MFA) gleichzeitig Anforderungen über mehrere Frameworks hinweg erfüllen, was Audits und die Sammlung von Nachweisen vereinfacht. Automatisierte Tools wie ISMS Copilot vereinfachen diesen Prozess weiter, indem sie KI nutzen, um Kontrollen über Frameworks hinweg in Minuten zu kartieren und damit hunderte Stunden manueller Arbeit einzusparen. Durch die Zentralisierung von Nachweisen und die Automatisierung von Updates können Organisationen eine kontinuierliche Compliance aufrechterhalten und die Vorbereitungszeit für Audits um bis zu 90 % reduzieren.

Dieser Artikel erklärt, wie Sie Cross-Mapping von Richtlinien effektiv umsetzen – von der Erstellung einer einheitlichen Kontrollbibliothek bis hin zur Nutzung KI-gestützter Tools für die Automatisierung. Das Ziel? Compliance vereinfachen, Kosten senken und sich auf die Minderung echter Risiken konzentrieren.

Mapping über einen Ozean von Sicherheits-Frameworks, Teil 1 – Thomas Sager, Tony Sager – SCW 92

sbb-itb-4566332

1. Erstellen Sie eine einheitliche Kontrollbibliothek

Eine einheitliche Kontrollbibliothek fasst Compliance-Anforderungen in einem einzigen, wiederverwendbaren System zusammen. Anstatt separate Richtlinien für Frameworks wie SOC 2, ISO 27001 und NIST 800-53 zu erstellen, können Sie eine interne Kontrolle definieren und diese auf alle relevanten Standards abbilden. Beispielsweise kann eine einzige MFA-Richtlinie gleichzeitig Anforderungen wie FedRAMP IA-2, CMMC IA.2.078, SOC 2 CC6.3 und ISO 27001 A.9.4.2 adressieren.

Um zu beginnen, wählen Sie ein grundlegendes Baseline-Framework. Frameworks wie NIST 800-53 oder ISO 27001 sind modular aufgebaut und stimmen bereits mit vielen anderen überein, was zukünftige Abbildungen erleichtert. Dieser Schritt stellt Konsistenz sicher und vereinfacht den Prozess. Die Nutzung eines KI-Implementierungsassistenten kann diese grundlegenden Schritte weiter beschleunigen. Die Open Security Architecture-Bibliothek enthält beispielsweise 8.604 Abbildungen zwischen NIST 800-53 und 21 weiteren großen Frameworks. Als Nächstes entwickeln Sie modulare Kontrollen. Jede Kontrolle sollte eine eindeutige ID, eine klare Aussage, zugeordnete Zitate, Verantwortliche und spezifische Nachweisanforderungen enthalten.

Wiederverwendbarkeit über Frameworks hinweg

Wenn Sie Nachweise für eine Kontrolle sammeln – wie z. B. MFA-Konfigurationsprotokolle – können diese gleichzeitig mehrere Framework-Anforderungen erfüllen. Dies reduziert redundante Datenerfassung und kann die Audit-Vorbereitungszeit um bis zu 82 % verkürzen. Das Hinzufügen eines neuen Frameworks wird einfacher, da Sie nur eine Delta-Analyse benötigen, um nicht abgedeckte Anforderungen zu identifizieren.

Automatisierung und Skalierbarkeit

Die Wiederverwendbarkeit wird noch mächtiger, wenn sie mit Automatisierung kombiniert wird. Wenn Sie Ihre Kontrollbibliothek in einem strukturierten System speichern – wie einer GRC-Plattform, einem versionskontrollierten Repository oder maschinenlesbaren Formaten wie YAML oder JSON – ermöglichen Sie automatisierte Prüfungen, Live-Dashboards und Echtzeit-Benachrichtigungen. Organisationen, die ein Common Control Framework implementieren, berichten häufig von einer 20- bis 30-prozentigen Reduzierung der Zeit, die für die Identifizierung von Kontrollen für branchenspezifische Vorschriften aufgewendet wird.

„Einheitliches Kontroll-Mapping verwandelt verstreute Frameworks in ein einziges, wiederverwendbares System der Aufzeichnung.“ – Continuum GRC

Ausrichtung auf das Risikomanagement

Verbinden Sie Ihre Kontrollbibliothek mit einem zentralen Risikoregister und einer Asset-Inventur. Dies stellt sicher, dass Kontrollen tatsächliche organisatorische Risiken adressieren. Unternehmen, die integrierte Benchmarks nutzen, berichten von einer 40-prozentigen Verbesserung der Kontrollreife. Konzentrieren Sie sich darauf, Kontrollen nach ihrem Sicherheitsziel und ihrer Intention abzubilden, anstatt sich ausschließlich auf Schlüsselwörter zu verlassen. Dieser Ansatz minimiert Compliance-Lücken und stellt sicher, dass Auditoren gemeinsam genutzte Nachweise akzeptieren. Er passt perfekt zum Prinzip „Einmal erstellen, überall konform sein“, indem er Richtlinien über Frameworks hinweg standardisiert.

Vereinfachung der Audit-Vorbereitung

Eine einheitliche Kontrollbibliothek vereinfacht die Audit-Vorbereitung, indem sie Nachweise in einem einzigen, zugänglichen Repository konsolidiert. Auditoren können ein einziges Nachweispaket – wie einen MFA-Konfigurationsbericht – prüfen, um gleichzeitig Anforderungen für SOC 2, ISO 27001 und NIST zu erfüllen. Wenn Sie Ihre Abbildungslogik vor dem Audit mit Auditoren oder Drittanbieter-Bewertern teilen, wird die Akzeptanz Ihrer Nachweise reibungsloser. Dieser Ansatz eliminiert das Durchsuchen isolierter Programme und macht den gesamten Prozess effizienter.

2. Identifizieren Sie manuell überlappende Anforderungen

Der erste Schritt zur einheitlichen Compliance besteht darin, die überlappenden Anforderungen zwischen verschiedenen Frameworks manuell zu kartieren. Dieser Prozess hilft dabei, eine klare Grundlage zu schaffen, indem er gemeinsame Kontrollen identifiziert. Beginnen Sie damit, die für Ihre Branche, Ihren Standort und Ihr Geschäftsmodell relevanten Vorschriften zu bestimmen. Ein Finanzdienstleistungsunternehmen könnte beispielsweise die Einhaltung von DORA benötigen, während ein Zahlungsabwickler PCI DSS-Anforderungen erfüllen muss. Sobald Sie Ihre Verpflichtungen festgelegt haben, wählen Sie ein grundlegendes Framework – wie NIST 800-53 oder ISO 27001 – als internen Benchmark. Dieses Framework dient als Ihre „Quelle der Wahrheit“ für die Ausrichtung auf andere Standards. Erstellen Sie anschließend eine detaillierte Matrix, um darzustellen, wie Kontrollen zueinander in Beziehung stehen.

Ein wertvolles Tool für diesen Prozess ist ein Crosswalk-Dokument. Diese Matrix listet Kontroll-IDs, Beschreibungen und ihre abgebildeten Beziehungen zwischen Frameworks auf. Der Fokus sollte darauf liegen, Kontrollen basierend auf ihren zugrunde liegenden Sicherheitszielen und ihrem Zweck abzubilden, anstatt einfach Schlüsselwörter zu matchen. Beispielsweise kann NISTs „Account Management“ (AC-02) mit ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 und DORA Artikel 94 abgeglichen werden, da sie alle dasselbe Ziel verfolgen. Interessanterweise kann ein gut entwickelter NIST-800-53-Basisrahmen etwa 78 % der NIS2-Anforderungen abdecken.

„Ein Sicherheitsarchitekt, der zeigen kann, dass AC-02 (Account Management) gleichzeitig ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 und DORA Art.94 erfüllt, reduziert die Nachweiserstellung von Wochen auf Tage.“ – Chris Lethaby, Mitgründer, Open Security Architecture

Wenn Sie Ihre Abbildungen erstellen, notieren Sie Nuancen und Konfidenzlevel für jede Kontrolle. Einige Kontrollen können nur teilweise überlappen; ein Framework könnte beispielsweise vierteljährliche Überprüfungen erfordern, während ein anderes kontinuierliches Monitoring verlangt. Führen Sie nach Abschluss der Abbildung eine Gap-Analyse durch, um Anforderungen sekundärer Frameworks zu identifizieren, die Ihr gewähltes Baseline nicht vollständig abdeckt, wie z. B. spezifische Meldefristen für bestimmte Gerichtsbarkeiten. Anschließend validieren Sie Ihre Abbildungen mit Stakeholdern – einschließlich Risikomanagern, Compliance-Beauftragten und Engineering-Teams –, um die Genauigkeit vor Audits sicherzustellen.

Eine der größten Herausforderungen beim manuellen Mapping ist die Nachhaltigkeit des Prozesses. Tabellenkalkulationen können zwar anfangs hilfreich sein, werden aber schnell veraltet, wenn sich Frameworks weiterentwickeln, wie z. B. PCI DSS 4.0 oder FedRAMP Revision 5. Während manuelles Mapping Klarheit über die Kontrollintention bietet, führt seine statische Natur Organisationen oft dazu, langfristig effizientere automatisierte Lösungen zu erkunden. Die Nutzung eines Cross-Framework-ISMS-Assistenten kann diese Lücken schließen, indem er Kontrollen dynamisch abbildet, während sich Anforderungen ändern.

3. Nutzen Sie KI-gestützte automatisierte Abbildung mit ISMS Copilot

Während manuelle Mapping-Strategien ihren Platz haben, wird die Abhängigkeit von Tabellenkalkulationen zur Nachverfolgung der Compliance über 20+ Frameworks schnell unmanagebar, wenn sich Vorschriften weiterentwickeln. Hier setzt die KI-Automatisierung ein, um den Prozess zu vereinfachen. ISMS Copilot nutzt Retrieval-Augmented Generation (RAG), um auf eine spezialisierte Datensammlung zuzugreifen, die auf Hunderten von Beratungsprojekten basiert. Dies ermöglicht präzise Kontrollabbildungen über Standards wie ISO 27001, SOC 2, NIST 800-53, DORA, NIS2 und andere unterstützte Frameworks hinweg. Das Ergebnis? Was früher Monate dauerte, kann nun in Tagen erledigt werden – ein effizienterer Ansatz für die Compliance.

Wiederverwendbarkeit über Frameworks hinweg

Ein herausragendes Merkmal von ISMS Copilot ist die Fähigkeit, eine einheitliche Kontrollbibliothek zu erstellen. So funktioniert es: Eine einzige Kontrolle – sagen wir, Access Management – kann automatisch auf mehrere Standards abgebildet werden. Beispielsweise könnte eine Passwortrichtlinie gleichzeitig Anforderungen von ISO 27001 Anhang A, SOC 2 CC6.2 und NIST CSF erfüllen. Ein reales Beispiel? Ein Cloud-Analytics-Unternehmen aus den Bereichen Finanzen und Gesundheitswesen konnte 75 % seiner ISO-27001-Kontrollen für die SOC-2-Compliance wiederverwenden. Dieser Ansatz ermöglichte es ihnen, Audits für ISO 27001, SOC 2 Typ II und NIST CSF in weniger als acht Monaten abzuschließen – weniger als die Hälfte der üblichen 18 Monate mit traditioneller Beratung. Das Ergebnis? Sie sicherten sich Verträge über 10 Millionen US-Dollar mit neuen Unternehmen.

Automatisierung und Skalierbarkeit

Das manuelle Mapping von Frameworks ist keine kleine Aufgabe. Bei nur zwei Frameworks mit jeweils 100 Anforderungen können Experten 300–500 Stunden für den Prozess aufwenden. ISMS Copilot eliminiert einen Großteil dieser Arbeit durch automatisierte Gap-Analyse. Wenn beispielsweise ein neues Framework übernommen wird, identifiziert das System Überlappungen – wie die Erkenntnis, dass 80 % der SOC-2-Anforderungen bereits durch bestehende ISO-27001-Kontrollen abgedeckt sind. Dieser Ansatz hebt nur die neuen oder „Delta“-Anforderungen hervor und spart Zeit, ohne die Genauigkeit zu beeinträchtigen.

Neben der Effizienz ist die Ausrichtung von Kontrollen auf das Risikomanagement ebenso entscheidend.

Ausrichtung auf das Risikomanagement

Im Gegensatz zu allgemeinen KI-Tools wie ChatGPT oder Claude ist ISMS Copilot speziell für die Compliance entwickelt. Sein „Gehirn“ durchsucht nicht das gesamte Internet, sondern stützt sich stattdessen auf eine proprietäre Bibliothek mit Compliance-Fachwissen. Tristan Roth, Gründer und CEO von Better ISMS, bringt es auf den Punkt:

„Unsere KI durchsucht nicht das gesamte Internet. Sie nutzt nur unsere eigene Bibliothek mit echtem Compliance-Wissen. Wenn Sie eine Frage stellen, erhalten Sie eine direkte, zuverlässige Antwort.“

Dieser Fokus stellt sicher, dass die Plattform praktische, praxiserprobte Anleitungen für die Implementierung von Kontrollen bietet, die auf spezifische organisatorische Risiken zugeschnitten sind – selbst für komplexe Vorschriften wie den EU AI Act.

Vereinfachung der Audit-Vorbereitung

Die Vorbereitung auf Audits war noch nie einfacher. ISMS Copilot generiert in Minuten auditorenfertige Dokumentation, wobei die Ausgaben strukturiert sind, um exakte Erwartungen zu erfüllen. Nachweise wie MFA-Protokolle werden einmal markiert und automatisch auf alle relevanten Frameworks angewendet, wodurch repetitive Aufgaben wie doppelte Uploads entfallen. Die „Workspaces“-Funktion von ISMS Copilot hilft dabei, Audits und Kundenprojekte ordentlich zu trennen, sodass Richtlinien, Nachweise und Anweisungen organisiert und klar voneinander abgegrenzt bleiben.

Interessiert? Starten Sie mit einer kostenlosen Testversion unter chat.ismscopilot.com. Abonnements beginnen bei 24 $/Monat für Einzelpersonen und 250 $/Monat für Teams.

4. Zentralisieren Sie Nachweise und Verantwortlichkeiten

Die Verwaltung verstreuter Tabellenkalkulationen und unorganisierter Ordner kann unzählige Stunden kosten, wenn Teams verzweifelt versuchen, die richtigen Audit-Nachweise zu finden. Ein zentralisiertes Repository beseitigt diese Ineffizienz, indem es einen einzigen, zuverlässigen Ort für alle Kontrollen, Artefakte und Abbildungen schafft. Dieser Ansatz vereinfacht nicht nur die Dokumentenbeschaffung, sondern ermöglicht auch effizientes Tagging und klare Verantwortungszuweisung.

Jeder Nachweis sollte mit wichtigen Details wie Quelle, Zeitstempel, abgebildeten Kontrollen, Überprüfungsfrequenz und Aufbewahrungsfrist getaggt werden. Wenn Sie beispielsweise MFA-Protokolle einmalig taggen, könnten diese gleichzeitig Anforderungen für SOC 2 CC6.1, ISO 27001 A.9.2.3 und HIPAA 164.308(a) erfüllen. Durch die Zentralisierung und das Tagging von Nachweisen auf diese Weise können Organisationen sie für 80–90 % der überlappenden Kontrollen über Frameworks hinweg wiederverwenden, was die Audit-Vorbereitungszeit um bis zu 82 % reduziert.

Die klare Zuweisung von Verantwortlichkeiten für Nachweise ist ebenso wichtig. Anstatt Verantwortung für gesamte Frameworks zuzuweisen, benennen Sie spezifische Stakeholder für einzelne Kontrollen. Beispielsweise könnte ein IAM-Verantwortlicher Zugangskontrollen verwalten, die HR-Abteilung Onboarding-Dokumentation und das Security Engineering die Verschlüsselungsbestätigungen. Dieser gezielte Ansatz verhindert letzte-Minute-Panik und reduziert Burnout.

„Jemand sollte dafür verantwortlich sein, das richtige Artefakt hochzuladen, zu überprüfen, dass es aktuell ist, und sicherzustellen, dass es den Erwartungen des Auditors entspricht.“ – Emily Bonnie, Senior Content Marketing Manager, Secureframe

Um die Verantwortung aufrechtzuerhalten, legen Sie Service-Level-Agreements (SLAs) für Kontrollverantwortliche fest, die Aufgaben wie die Überprüfung von Nachweisen oder Bestätigungen innerhalb von fünf Werktagen erfordern. Automatisieren Sie Erinnerungen für anstehende Überprüfungen von Risiken, Richtlinien oder Kontrollen. Für kritische Bereiche wie Änderungen an privilegierten Zugriffen können Sie einen Zwei-Personen-Freigabeprozess einführen, um eine gründliche Aufsicht zu gewährleisten. Dieser gestufte Ansatz automatisiert Routineaufgaben wie Überprüfungen des Verschlüsselungsstatus, während menschliche Aufmerksamkeit Kontrollen mit höherer Sicherheitsrelevanz vorbehalten bleibt. Für komplexere Anforderungen kann eine KI, die für detaillierte Compliance-Aufgaben entwickelt wurde, mehrstufige Nachweis-Workflows verwalten.

5. Implementieren Sie kontinuierliches Monitoring und Updates

Compliance ist keine einmalige Aufgabe. Vorschriften ändern sich, Frameworks entwickeln sich weiter, und Ihr Technologie-Stack bleibt nicht statisch. Tatsächlich geben 65 % der Organisationen an, dass es schwieriger ist, mit dem rasanten Tempo regulatorischer Änderungen Schritt zu halten, was die Aufrechterhaltung der Compliance mit Best Practices für die Informationssicherheit erschwert. Ohne ein System für kontinuierliches Monitoring könnten Sie sich kurz vor Audits wiederfinden, während Sie verzweifelt versuchen, Nachweise zu sammeln und Richtlinien zu aktualisieren. Hier kommen automatisierte Echtzeitlösungen ins Spiel.

Moderne KI-Compliance-Assistenten können globale Regulierungsbehörden in Echtzeit überwachen und Sie über Änderungen in Frameworks wie ISO 27001, SOC 2 oder GDPR informieren. Diese Systeme identifizieren, welche internen Richtlinien und Kontrollen von den Änderungen betroffen sind. Wenn beispielsweise PCI DSS neue Testanforderungen einführt, kennzeichnet das System die Lücken und schlägt sofort aktualisierte Kontrollen vor. Während manuelles Scoping mehr als 40 Stunden dauern kann, kann automatisiertes Mapping diesen Aufwand auf wenige Minuten reduzieren.

Durch die Integration Ihrer GRC-Plattform mit Ihrem Tech-Stack – einschließlich Cloud-Anbietern, HR-Systemen, Identitätsmanagement-Tools und Ticketing-Systemen – können Sie die Echtzeitsammlung von Nachweisen ermöglichen. Diese Nachweise werden kontinuierlich sicher protokolliert und mit Zeitstempeln versehen. Wenn eine Kontrolle fehlschlägt oder eine Überprüfungsaufgabe überfällig ist, sendet das System sofort Benachrichtigungen an das verantwortliche Teammitglied. Dieses Maß an Automatisierung kann die Audit-Vorbereitungszeit um bis zu 90 % reduzieren, indem sie von 80–120 Stunden auf weniger als 10 Stunden sinkt.

Ein weiterer großer Vorteil sind cross-abgebildete Kontrollen. Eine einzige Richtlinienaktualisierung, wie z. B. die Änderung der Passwortkomplexitätsanforderungen, kann automatisch über mehrere Frameworks wie NIST, ISO 27001 und SOC 2 synchronisiert werden. Dies eliminiert manuelle Updates und stellt sicher, dass Ihre Compliance über alle Frameworks hinweg konsistent bleibt. Automatisiertes Monitoring kann die operative Effizienz um 40 % steigern und Ihr Team von Routineaufgaben entlasten, sodass es sich auf strategischeres Risikomanagement konzentrieren kann.

„Ein einheitliches System ist nicht nur eine Lösung für die Gegenwart; es ist ein Schutz für die Zukunft.“ – Christie Rae, Content Marketing Specialist, ISMS.online

Um die Compliance weiter zu optimieren, erstellen Sie ein zentrales Risikoregister, das Risiken auf mehrere Frameworks abbildet. Gewähren Sie Auditoren Lesezugriff auf ein Portal, in dem sie Echtzeit-Nachweise in validierter Form einsehen können. Dieser Ansatz entspricht der Strategie „Einmal erstellen, überall konform sein“, indem er Ihr Compliance-Programm in einem lebendigen, auditbereiten Zustand hält. Mit kontinuierlicher Transparenz in Ihre Sicherheitslage sind Sie besser in der Lage, sich an Veränderungen anzupassen und eine starke Compliance-Grundlage aufrechtzuerhalten.

6. Integration in GRC-Plattformen für Skalierbarkeit

Die Verbindung Ihrer cross-abgebildeten Richtlinien mit einer GRC-Plattform (Governance, Risk, and Compliance) kann die Skalierung der Compliance erheblich vereinfachen. Diese Plattformen fungieren als einzelnes System der Aufzeichnung, in dem eine interne Kontrolle – wie Ihre MFA-Richtlinie – automatisch mit Frameworks wie SOC 2 CC6.3, ISO 27001 A.9.4.2 und NIST 800-53 IA-2 verknüpft wird. Im Wesentlichen erstellen Sie die Kontrolle einmal, und die Plattform verwaltet die Dokumentation für alle Frameworks automatisch. Dies vereinfacht nicht nur die Dokumentation, sondern steigert auch die Effizienz in den Compliance-Prozessen.

Ein zentraler Vorteil ist die Wiederverwendbarkeit von Nachweisen. Ein einmal gesammelter Nachweis kann automatisch auf mehrere Frameworks angewendet werden. APIs spielen hier eine große Rolle, indem sie Nachweise direkt aus Cloud-Anbietern, Identitätssystemen und Ticketing-Tools abrufen und mit Zeitstempeln versehen. Diese Automatisierung kann die manuelle Compliance-Arbeit um bis zu 80 % reduzieren, sodass Ihr Team sich auf höherwertige Aufgaben konzentrieren kann, anstatt Zeit mit der Zusammenstellung von Nachweisen zu verbringen.

„Einheitliches Kontroll-Mapping identifiziert Überlappungen zwischen Frameworks und erstellt eine einzige Kontrollbibliothek, die gleichzeitig mehrere Frameworks erfüllt.“ – Continuum GRC

GRC-Plattformen vereinfachen auch das Richtlinienmanagement durch kaskadierende Updates. Wenn Sie beispielsweise Ihre Passwortrichtlinie in der zentralen Kontrollbibliothek aktualisieren, wird diese Aktualisierung automatisch auf alle verknüpften Frameworks synchronisiert. Dies eliminiert die Notwendigkeit wiederholter Updates in verschiedenen Dokumenten und entspricht dem Prinzip „Einmal erstellen, überall konform sein“. Durch die Automatisierung der Richtlinienpropagation sehen Organisationen häufig eine 20- bis 30-prozentige Reduzierung der Compliance-Kosten, während integrierte Mapping-Strategien die Kontrollreife um 40 % verbessern können.

Für Audits bieten GRC-Plattformen Auditorenportale mit Lesezugriff auf validierte, auditbereite Nachweispakete. Diese Portale sowie zentrale Kontrollbibliotheken stellen eine kontinuierliche Bereitschaft sicher. Anstatt kurz vor einem Audit Dokumente zusammenzustellen, können Auditoren auf Echtzeit-Dashboards zugreifen, die den Compliance-Status über alle Frameworks hinweg anzeigen. Dies wandelt Audits von einer reaktiven, letzten-Minute-Hektik in einen proaktiven, kontinuierlichen Prozess um. Es gibt Ihrer Organisation auch die Flexibilität, neue Zertifizierungen anzustreben, ohne jedes Mal bei Null anfangen zu müssen.

7. Vereinfachen Sie die Audit-Vorbereitung

Eine effektive Audit-Vorbereitung baut auf einheitlichen Kontrollbibliotheken und zentralisiertem Nachweismanagement auf und schafft so eine solidere Compliance-Grundlage. Durch das Cross-Mapping von Richtlinien können Organisationen eine dauerhafte Auditbereitschaft aufrechterhalten. Wenn Sie beispielsweise eine einzige interne Kontrolle – wie regelmäßige Zugriffsüberprüfungen – auf mehrere Framework-Zitate abbilden (z. B. SOC 2 CC6.1, ISO 27001 A.9.2.5, HIPAA 164.308(a) und PCI DSS 7.2.5), kann ein einzelnes Nachweispaket gleichzeitig mehrere Audit-Anforderungen erfüllen. Dieser Ansatz hilft Organisationen, Nachweise für 80–90 % der überlappenden Kontrollen über große Frameworks hinweg wiederzuverwenden und reduziert so redundante Datenerfassung.

Wiederverwendbarkeit über Frameworks hinweg

Eine einheitliche Kontrollbibliothek verbindet eine Kontrollaussage mit mehreren regulatorischen Zitaten und stellt so die Nachverfolgbarkeit von geschriebenen Richtlinien über implementierte Verfahren bis hin zu verifizierbaren Nachweisen sicher. Metadaten-Tagging geht noch einen Schritt weiter und ermöglicht präzises Filtern und die schnelle Erstellung gezielter Nachweispakete. Wenn Sie sich beispielsweise auf die ISO-27001-Rezertifizierung vorbereiten, können Sie alle relevanten Nachweise abrufen, die mit ISO-Kontrollen getaggt sind – selbst wenn sie ursprünglich für ein SOC-2-Audit gesammelt wurden. Dieses einheitliche System vereinfacht die Vorbereitung und unterstützt automatisierte, skalierbare Audit-Prozesse.

Automatisierung und Skalierbarkeit

Automatisierungstools integrieren sich mit Plattformen wie AWS, Okta und Jira, um Nachweise in Echtzeit zu aktualisieren. Ein großartiges Beispiel dafür ist Arbor Education, das seine Audit-Vorbereitungszeit um über 66 % reduzierte – von sechs Wochen auf nur zwei Wochen – indem es die Kontrollabbildung zentralisierte und die Nachweiserhebung für ISO 27001, ISO 9001, PCI DSS und GDPR automatisierte. Dieser Wandel von reaktiven, letzten-Minute-Bemühungen zu proaktiver Vorbereitung ermöglicht es Auditoren, auf Echtzeit-Compliance-Dashboards zuzugreifen, sodass Teams nicht mehr unter Zeitdruck Dokumente zusammenstellen müssen.

Ausrichtung auf das Risikomanagement

Wenn cross-abgebildete Richtlinien mit Ihren Risikomanagement-Prozessen verknüpft werden, erhalten Auditoren Zugriff auf dokumentierte Nachweise, die erklären, warum bestimmte Kontrollen implementiert wurden – nicht nur den Nachweis, dass sie existieren. Aktualisierungen von Risiken oder Richtlinien werden automatisch über alle relevanten Standards hinweg weitergegeben, wodurch Inkonsistenzen vermieden werden, die durch die Verwaltung von Frameworks in isolierten Silos entstehen. Angesichts der Tatsache, dass fast 70 % der Dienstleistungsunternehmen nun die Einhaltung von mindestens sechs Frameworks nachweisen müssen, ist diese Ausrichtung entscheidend, um die Vertretbarkeit aufrechtzuerhalten und gleichzeitig die Arbeitsbelastung überschaubar zu halten.

„Echtzeit-Kontrollabbildung macht Nachweise zu einem lebendigen, aktuellen Vermögenswert – nie ein letzter-Minute-Getümmel.“ – ISMS.online

8. Entwerfen Sie Richtlinien basierend auf Risikoprioritäten

Die risikoorientierte Richtlinienerstellung nimmt das Konzept „Einmal erstellen, überall konform sein“ auf die nächste Ebene. Wenn Sie sich auf Bereiche mit hohem Risiko konzentrieren, können Sie maßgeschneiderte Richtlinien erstellen, die Ihre dringendsten Schwachstellen adressieren und gleichzeitig mehrere Compliance-Standards erfüllen. Anstatt alle Framework-Anforderungen gleich zu behandeln, konzentrieren Sie sich auf das, was die größten Bedrohungen darstellt. Risikobewertungen spielen hier eine Schlüsselrolle, indem sie Ihnen helfen, Bereiche mit hoher Priorität zu identifizieren und interne Maßnahmen entsprechend anzupassen. Wenn beispielsweise Kompromittierungen privilegierter Konten Ihre größte Sorge sind, könnten Sie eine einheitliche MFA-Kontrolle implementieren, die mit FedRAMP IA-2, SOC 2 CC6.3 und ISO 27001 A.9.4.2 übereinstimmt.

Beginnen Sie mit einem soliden Framework

Ein starkes Baseline-Framework wie NIST 800-53 oder ISO 27001 Anhang A bietet einen modularen Ausgangspunkt, der eine breite Palette von Anforderungen abdeckt. Anschließend können Sie Gap-Analysen durchführen, um das „Delta“ zu identifizieren – die verbleibenden Anforderungen, die noch nicht abgedeckt sind – und Ihre Ressourcen auf diese Bereiche mit hohem Risiko konzentrieren. Organisationen, die ISO 27001 übernehmen, stellen beispielsweise fest, dass es 83 % der Anforderungen des NIST Cybersecurity Frameworks und bis zu 95 % der SOC-2-Trust-Services-Kriterien abdeckt. Dieser Ansatz ermöglicht es Ihnen, Kontrollen direkt mit Risiken zu verknüpfen und schafft so eine robuste Grundlage.

Verknüpfen Sie Kontrollen mit Risikoregistern

Ein zentrales Risikoregister dient als Ihre einzige Quelle der Wahrheit und ermöglicht es Ihnen, ein Risiko gleichzeitig auf mehrere Frameworks abzubilden. Durch die direkte Verknüpfung von Kontrollen mit identifizierten Risiken schaffen Sie eine klare und auditierbare Nachverfolgbarkeit. Diese Integration stellt sicher, dass Kontrollen als Teil Ihrer Workflows implementiert werden. Die Vorteile sind greifbar: Integrierte Strategien können die Compliance-Kosten um 20 % bis 30 % senken und die Kontrollreife um 40 % verbessern.

„Ein Sicherheitsteam, das 30 % weniger Zeit mit der Compliance-Abbildung verbringt, hat 30 % mehr Zeit für Architektur, Bedrohungsmodellierung und die Arbeit, die tatsächlich das Risiko reduziert.“ – Chris Lethaby, Mitgründer, Open Security Architecture

Automatisieren Sie Bereiche mit hoher Priorität zuerst

Sobald Sie Ihre größten Risiken identifiziert haben, wird Automatisierung zu Ihrem besten Verbündeten. Beginnen Sie damit, die Nachweiserhebung für die kritischsten Kontrollen zu automatisieren. Verknüpfen Sie Richtlinien mit Live-Ausgaben, wie z. B. IAM-Exporte oder Schwachstellen-Scans, sodass Nachweise automatisch aktualisiert werden. Dieser „Policy-as-Code“-Ansatz ermöglicht es, Compliance-Regeln in maschinenlesbaren Formaten auszudrücken, sodass Systeme sie in Echtzeit durchsetzen und validieren können. Die Auswirkungen sind beträchtlich: Fast 70 % der Dienstleistungsunternehmen müssen nun die Einhaltung von mindestens sechs Frameworks nachweisen, und Automatisierung stellt sicher, dass Sie nicht dieselben Nachweise mehrfach manuell sammeln müssen.

Vergleichstabelle

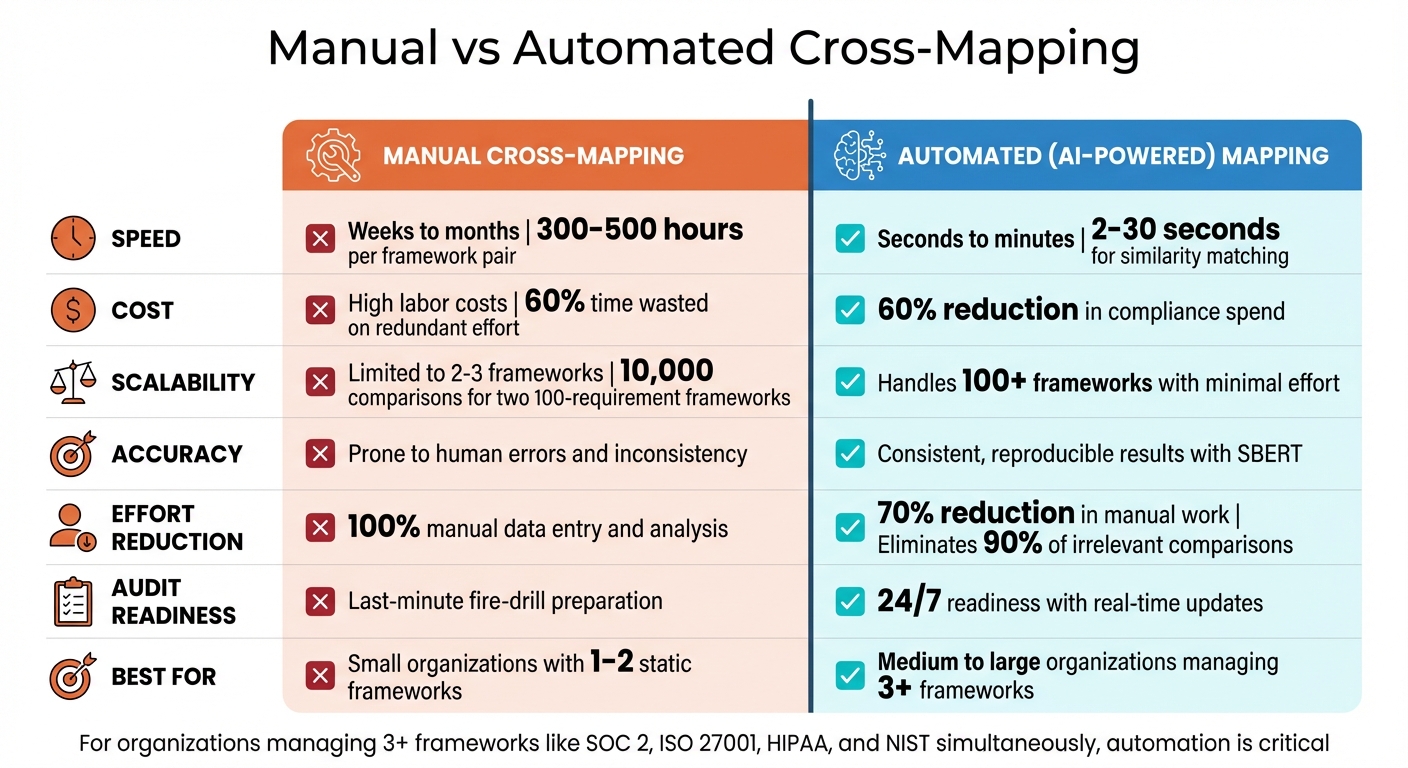

Manuelles vs. automatisiertes Cross-Mapping: Effizienz- und Kostenvergleich

Die Wahl zwischen manuellem und automatisiertem Cross-Mapping ist nicht nur eine Frage der Präferenz – sie wirkt sich direkt darauf aus, wie effizient Ihr Team arbeitet, wie skalierbar Ihre Prozesse sind und wie gut Sie Compliance-Kosten managen können. Die folgende Tabelle zeigt die wichtigsten Unterschiede und gibt Ihnen ein klares Bild davon, wie jeder Ansatz Ihre Arbeitsbelastung, Ihr Budget und Ihre Auditbereitschaft beeinflusst.

| Faktor | Manuelles Cross-Mapping | Automatisiertes (KI-gestütztes) Mapping |

|---|---|---|

| Geschwindigkeit | Benötigt Wochen bis Monate; 300–500 Stunden pro Framework-Paar | Wird in Sekunden (SBERT) bis Minuten erledigt; Ähnlichkeitsabgleich in 2–30 Sekunden |

| Kosten | Hohe Arbeitskosten durch Expertenbeteiligung; 60 % der Zeit wird mit redundanten Aufgaben verschwendet | Senkt die Compliance-Ausgaben insgesamt um 60 % |

| Skalierbarkeit | Begrenzt; unpraktisch für mehr als 2–3 Frameworks; 10.000 Vergleiche für zwei Frameworks mit je 100 Anforderungen | Hochgradig skalierbar; bewältigt 100+ Frameworks mit minimalem zusätzlichem Aufwand |

| Genauigkeit | Anfällig für Fehler durch menschliche Ermüdung und Inkonsistenz | Liefert konsistente, reproduzierbare Ergebnisse mit SBERT |

| Arbeitsreduzierung | Vollständig manuelle Dateneingabe und -analyse | Reduziert manuelle Arbeit um bis zu 70 %; eliminiert 90 % der irrelevanten |

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.