Multi-Framework-Gap-Analyse: Best Practices

Ein praktischer Leitfaden zur Konsolidierung von ISO-, SOC- und NIST-Anforderungen in einen einheitlichen Kontrollsatz, der Prüfzeiten verkürzt, Kosten senkt und die Behebung von Hochrisiko-Lücken priorisiert.

Die Verwaltung der Compliance über mehrere Frameworks wie ISO 27001, SOC 2 und NIST 800-53 muss nicht überwältigend sein. Eine Multi-Framework-Gap-Analyse hilft Ihnen, überlappende Kontrollen zu identifizieren, Redundanzen zu reduzieren und Compliance-Lücken effizient zu schließen.

Wichtige Erkenntnisse:

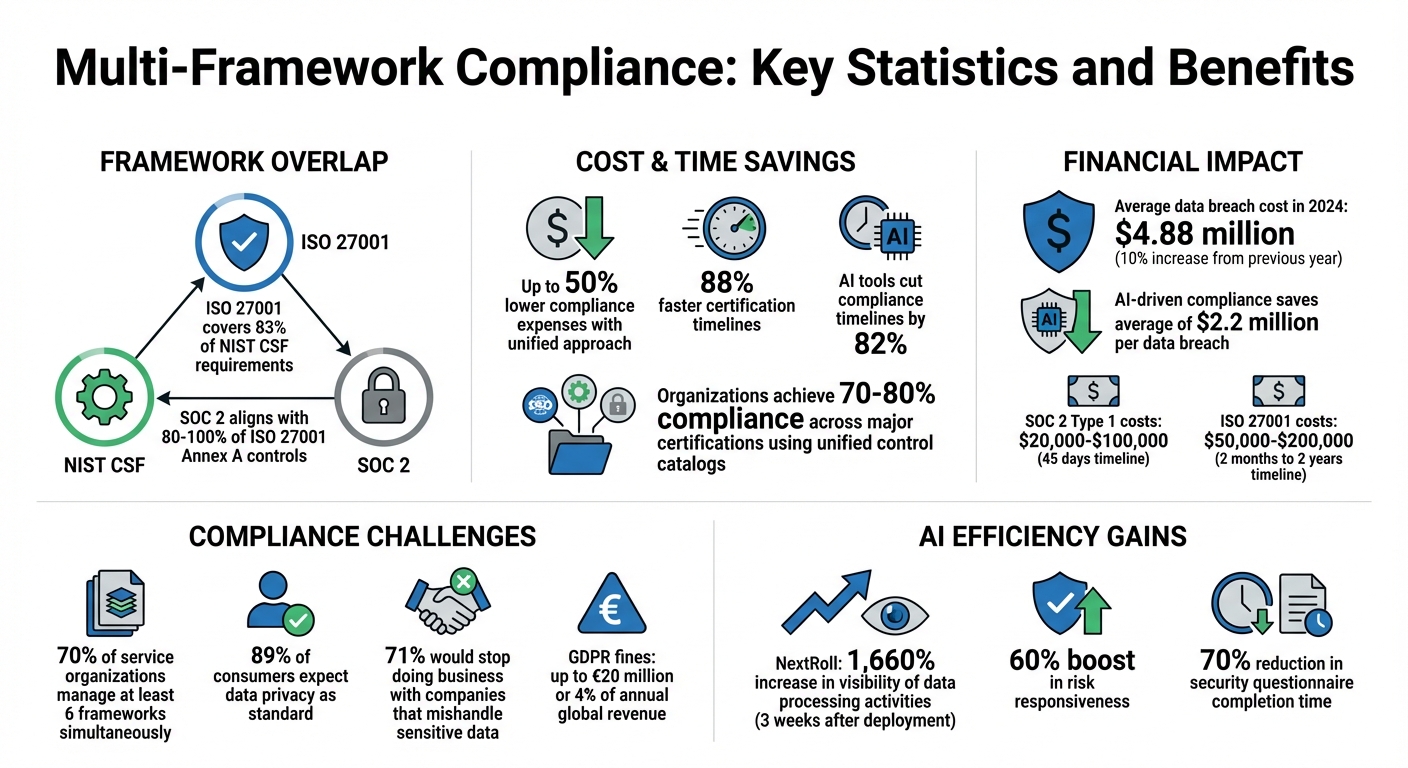

- Überlappungen sparen Zeit: ISO 27001 deckt 83 % der NIST-CSF-Anforderungen ab, und SOC 2 stimmt zu 80–100 % mit den ISO-27001-Annex-A-Kontrollen überein.

- Vereinheitlichte Compliance senkt Kosten: Organisationen, die mehrere Frameworks gleichzeitig angehen, können Compliance-Ausgaben deutlich reduzieren und Zertifizierungszeiträume verkürzen.

- Herausforderungen im Blick behalten: Fehlallokation von Ressourcen, redundante Nachweiserhebung und widersprüchliche Anforderungen sind häufige Fallstricke.

So gelingt es:

- Dokumentieren Sie Ihren aktuellen Compliance-Status: Verwenden Sie Tools wie eine Statement of Applicability (SoA) oder ein NIST Current Profile.

- Kontrollen über Frameworks hinweg abbilden: Identifizieren Sie gemeinsame Anforderungen, um Ihre Bemühungen zu optimieren.

- SMART-Ziele setzen: Konzentrieren Sie sich auf spezifische, messbare und zeitgebundene Compliance-Ziele.

- Priorisieren Sie nach Risiko: Beheben Sie Hochrisiko-Lücken zuerst und nutzen Sie überlappende Kontrollen.

- Mit KI-Tools automatisieren: Plattformen wie ISMS Copilot können Compliance-Zeiträume um 82 % verkürzen und manuelle Arbeit reduzieren.

Multi-Framework Compliance: Wichtige Statistiken und Vorteile

Durchführung einer Gap-Analyse in ISO 27001

sbb-itb-4566332

Bewertung Ihres aktuellen Compliance-Status

Um eine solide Compliance-Grundlage zu schaffen, beginnen Sie damit, Ihren aktuellen Compliance-Status zu dokumentieren. So stellen Sie sicher, dass Sie keine Bemühungen doppelt ausführen oder kritische Anforderungen übersehen.

Dokumentation Ihres aktuellen Zustands

Beginnen Sie mit der Definition Ihres Geltungsbereichs. Listen Sie alle relevanten Bereiche, Prozesse und Assets auf, einschließlich Hardware, Software, Netzwerke, Datenbanken und Personalressourcen. Vergessen Sie nicht, gesetzliche, regulatorische und vertragliche Verpflichtungen zu berücksichtigen.

Ein zentraler Bestandteil dieser Dokumentation ist die Statement of Applicability (SoA). Dieses Dokument listet anwendbare Kontrollen, deren Umsetzungsstatus (z. B. Umgesetzt, In Bearbeitung oder Nicht zutreffend) sowie begründete Ausnahmen auf. Wie iso-docs.com erklärt:

„Die Statement of Applicability fungiert als Brücke zwischen Ihrer Risikobewertung und den von ISO-27001-Beratern oder Fachexperten identifizierten Risikobehandlungsmaßnahmen.“

Wenn Sie ein auf NIST basierendes Framework verwenden, erstellen Sie ein Current Profile, das angibt, welche Kategorien und Unterkategorien Sie bereits erreicht haben. Dieses Profil dient als Ausgangsbasis für Risikobewertungen und hilft Ihnen, Ihren Ausgangspunkt vor der Festlegung von Verbesserungszielen zu klären.

Für die ISO-27001-Compliance umfassen die obligatorischen Dokumentationen den Geltungsbereich des ISMS, die Informationssicherheitsrichtlinie, die SoA, das Asset-Inventar, die Zugriffskontrollrichtlinie, Risikobewertungs- und -behandlungsberichte, Überwachungsergebnisse sowie interne Auditaufzeichnungen. Die Verwaltung dieser Dokumentation über mehrere Frameworks hinweg kann knifflig sein. Zur Vereinfachung:

- Verwenden Sie standardisierte Vorlagen für Konsistenz.

- Automatisieren Sie die Nachweiserhebung, um detaillierte Informationen zu erfassen.

- Binden Sie Stakeholder aus IT, HR, Recht und Finanzen ein, um einen umfassenden Ansatz zu gewährleisten.

- Aktualisieren Sie die Dokumentation jährlich oder nach wesentlichen Änderungen.

Sobald Ihre Dokumentation abgeschlossen ist, können Sie damit beginnen, Ihre Kontrollen mit den Anforderungen jedes Frameworks abzustimmen.

Abbildung von Kontrollen auf Framework-Anforderungen

Der nächste Schritt besteht darin, Ihre dokumentierten Kontrollen mit den spezifischen Anforderungen Ihrer gewählten Frameworks abzugleichen. Dieser Prozess zeigt oft Überlappungen auf, die die Compliance über mehrere Frameworks hinweg vereinfachen können.

Organisieren Sie Ihre Kontrollen in drei Haupttypen: technische (z. B. Verschlüsselung, Firewalls), administrative (z. B. Richtlinien, Schulungen) und physische (z. B. Zugang zu Einrichtungen). Verwenden Sie die Funktionen des NIST Cybersecurity Framework (CSF) – Identifizieren, Schützen, Erkennen, Reagieren, Wiederherstellen und die neue Funktion Steuern – als Grundlage, um Kontrollen aus Standards wie ISO 27001 oder NIST SP 800-53 abzustimmen.

Ein assetbasierter Ansatz ist hier entscheidend. Führen Sie ein aktuelles Inventar aller Ihrer Informationsassets, bewerten Sie deren Schwachstellen und bestimmen Sie, welche Framework-Anforderungen gelten. Wie iso-docs.com es ausdrückt:

„Man kann nicht schützen, was man nicht kennt.“

Um eine gründliche Abbildung zu gewährleisten, setzen Sie ein bereichsübergreifendes Team aus IT, Betrieb, Recht und Incident Management ein. Definieren Sie gemeinsam Risikokriterien – z. B. mit einer 5x5-Auswirkungs-Wahrscheinlichkeits-Matrix – und weisen Sie Verantwortlichkeiten für jedes Risiko und jede Kontrolle zu.

Angesichts der globalen durchschnittlichen Kosten einer Datenschutzverletzung von 4,88 Mio. USD im Jahr 2024 (ein Anstieg von 10 % gegenüber dem Vorjahr) ist eine genaue Kontrollabbildung wichtiger denn je. Verwenden Sie Standards wie ISO 27005 oder NIST SP 800-30 als Leitfaden für diesen Prozess. Für bundesstaatliche Compliance bietet NIST SP 800-53 detaillierte Anforderungen, während moderne Governance-, Risiko- und Compliance-Plattformen die Richtlinienverwaltung zentralisieren und die Nachverfolgung automatisieren können.

Festlegung von Ziel-Compliance-Zielen

Auf Basis Ihres dokumentierten Status und der abgebildeten Kontrollen ist es nun an der Zeit, klare Compliance-Ziele zu definieren. Diese Ziele sollten Ihre Bemühungen über verschiedene Frameworks hinweg leiten und eine effiziente, fokussierte Umsetzung sicherstellen.

Erstellung SMARTer Compliance-Ziele

Ihre Compliance-Ziele sollten den SMART-Kriterien folgen: Spezifisch, Messbar, Erreichbar, Relevant und Zeitgebunden. Vermeiden Sie vage Ziele wie „Sicherheit verbessern“, insbesondere bei der Verwaltung mehrerer Frameworks. Streben Sie stattdessen präzise Ergebnisse an, z. B.:

„SOC-2-Type-1-Bereitschaft erreichen und wichtige ISO-27001-Annex-A-Lücken innerhalb von 90 Tagen für unsere europäische SaaS-Produktlinie beheben.“

Um Fortschritte zu überwachen, verwenden Sie Dashboards, die die Umsetzung von Kontrollen und die Nachweiserhebung verfolgen. Angesichts der Komplexität der Verwaltung mehrerer Frameworks kann Cross-Framework-Compliance-Automatisierung ein echter Game-Changer sein.

Halten Sie Ziele erreichbar, indem Sie sie an die aktuelle Reifegrad Ihres Unternehmens anpassen. So kann die SOC-2-Type-1-Zertifizierung oft in nur 45 Tagen abgeschlossen werden, mit Kosten zwischen 20.000 und 100.000 USD. Die ISO-27001-Zertifizierung kann dagegen zwischen zwei Monaten und zwei Jahren dauern und zwischen 50.000 und 200.000 USD kosten. Michelle Strickler, Lead Product & Compliance Experience Strategist bei Strike Graph, betont die Bedeutung des Verständnisses der ISO-Anforderungen:

„Die größte Herausforderung, die ich bei ISO sehe, ist, dass das eigentliche ISO-27001-Dokument nicht gelesen wird und übersehen wird, dass das Programm gewartet werden muss.“

Wenn Ihr Team stark ausgelastet ist, könnte der Einstieg mit dem flexibleren, risikobasierten Framework von SOC 2 praktischer sein als die strukturierten ISMS-Anforderungen von ISO 27001.

Stellen Sie sicher, dass Ziele relevant sind, indem Sie sie an Ihre Geschäftsbedürfnisse anpassen. Stephen Ferrell, Chief Strategy Officer bei Strike Graph, gibt folgenden Rat:

„Wenn Sie ein US-amerikanisches Unternehmen mit US-zentrierten Kunden sind, ist SOC wahrscheinlich die richtige Wahl. Wenn Sie ein globaleres Unternehmen sind, ist ISO 27001 die bessere Wahl.“

Diese Ausrichtung ist besonders wichtig, wenn man bedenkt, dass 89 % der Verbraucher Datenschutz als Standard erwarten und 71 % die Zusammenarbeit mit Unternehmen einstellen würden, die sensible Daten falsch behandeln.

Legen Sie schließlich zeitgebundene Meilensteine fest. Diese sollten sich an Audit-Fenstern und kritischen Geschäftsdeadlines orientieren. Wenn Sie mehrere Zertifizierungen anstreben, planen Sie diese strategisch gestaffelt. Organisationen, die automatisierte GRC-Plattformen nutzen, berichten häufig von schnelleren Compliance-Zeiträumen, da die Automatisierung Überlappungen bei den Vorbereitungsbemühungen durch die Identifizierung gemeinsamer Kontrollen über Frameworks hinweg erkennt.

Sobald Ihre SMART-Ziele festgelegt sind, besteht der nächste Schritt darin, Anforderungen für maximale Compliance-Effizienz zu priorisieren.

Priorisierung von Framework-Anforderungen

Bei der Priorisierung von Framework-Anforderungen sollten Sie sich auf drei Hauptfaktoren konzentrieren: regulatorische Dringlichkeit, geschäftliche Auswirkungen und Ressourceneffizienz.

Beginnen Sie mit der regulatorischen Dringlichkeit. Gesetzliche und vertragliche Verpflichtungen müssen Vorrang haben, um Strafen zu vermeiden. So können Nichteinhaltungen von mit GDPR verbundenen Frameworks Bußgelder von bis zu 20 Mio. EUR oder 4 % des weltweiten Jahresumsatzes nach sich ziehen, je nachdem, was höher ist. Ebenso müssen US-Bundesauftragnehmer NIST SP 800-53 einhalten, während Gesundheitsorganisationen häufig HITRUST priorisieren. Rüstungsunternehmen sehen sich zwingenden CMMC-Anforderungen gegenüber.

Betrachten Sie anschließend die geschäftlichen Auswirkungen, indem Sie eine Risikomatrix verwenden, um die Eintrittswahrscheinlichkeit von Bedrohungen und potenzielle Schäden zu bewerten. Das NIST Cybersecurity Framework empfiehlt, Ihr Current Profile mit einem Target Profile zu vergleichen, um Lücken zu identifizieren. Erstellen Sie daraus einen priorisierten Maßnahmenplan, der die geschäftlichen Anforderungen, Kosten und Risiken widerspiegelt. Konzentrieren Sie sich auf Aktivitäten, die für die Dienstleistungserbringung kritisch sind, und auf den Schutz hochwertiger Assets.

Optimieren Sie schließlich die Ressourceneffizienz, indem Sie Kontrollüberlappungen nutzen. Framework-„Crosswalks“ ermöglichen es Ihnen, eine einzelne Kontrolle zu implementieren, die mehrere Anforderungen erfüllt, wodurch Doppelarbeit reduziert und die Kapitalrendite verbessert wird. So kann eine Zugriffskontrollrichtlinie, die den ISO-27002-Standards entspricht, auch COBIT- und HIPAA-Anforderungen erfüllen.

Um die Priorisierung zu vereinfachen, gehen Sie wie folgt vor: Beheben Sie zunächst Hochrisiko-Anforderungen mit regulatorischer Dringlichkeit, dann hochrelevante geschäftliche Anforderungen und implementieren Sie anschließend Kontrollen, die mehrere Frameworks abdecken. Überprüfen Sie Ihre Prioritäten regelmäßig, insbesondere nach Sicherheitsvorfällen, größeren Infrastrukturänderungen oder Aktualisierungen der regulatorischen Standards, anstatt auf jährliche Audits zu warten.

Identifizierung und Behebung von Lücken

Sobald Sie Ihre Compliance-Ziele und Prioritäten festgelegt haben, besteht der nächste Schritt darin, die Lücken zwischen dem aktuellen Stand und den angestrebten Standards zu identifizieren. Das bedeutet, Ihr Current Profile (die bereits implementierten Kontrollen und Praktiken) mit Ihrem Target Profile (die Standards, die Sie erreichen möchten) zu vergleichen. Die Differenz zwischen diesen Profilen zeigt Ihre Compliance-Lücken auf.

Mithilfe Ihrer dokumentierten Kontrollen und abgebildeten Anforderungen stellt die Identifizierung dieser Lücken sicher, dass Ihre Bemühungen auf die Bereiche konzentriert werden, die am dringendsten verbessert werden müssen. Eine klare Definition dieser Lücken legt den Grundstein für eine gezielte und wirksame Behebungsstrategie.

Organisation von Lücken nach Framework und Domäne

Lücken lassen sich im Allgemeinen in drei Kategorien einteilen: fehlende Kontrollen, unzureichende Kontrollen und unzureichende Nachweise.

Um den Prozess zu optimieren, nutzen Sie eine Unified Control Matrix (UCM), um gemeinsame Anforderungen über mehrere Frameworks hinweg abzubilden. Dieser Ansatz konsolidiert überlappende Anforderungen und erleichtert es, mehrere Lücken mit einer einzigen Behebungsmaßnahme anzugehen. So kann die UCM SOC-2-Trust-Services-Kriterien mit ISO-27001-Annex-A-Kontrollen verknüpfen. Auf diese Weise kann eine einzige Maßnahme Compliance-Probleme in mehreren Frameworks lösen. Micah Spieler, Chief Product Manager bei Strike Graph, unterstreicht diesen Vorteil:

„Durch die Verbindung von Frameworks auf Kontrollebene können wir unseren Kunden eine Plattform bieten, um ihre eigene Kontrollumgebung zu gestalten ... die Kontrollen fungieren als Kitt.“

Sobald Sie die Lücken nach Typ und Domäne kategorisiert haben, priorisieren Sie sie anhand von drei Faktoren: Risikoschweregrad (wie wahrscheinlich die Lücke zu einer Datenschutzverletzung führt), Audit-Kritikalität (die Wahrscheinlichkeit, dass sie eine formelle Audit-Beobachtung auslösen könnte) und Umsetzungsaufwand. So hat Rocketlane, ein Softwareunternehmen, 2024 die GRC-Plattform Sprinto eingeführt, um die Compliance über mehrere Frameworks hinweg zu verwalten. Durch die Automatisierung der Lückenerkennung und Nachweiserhebung sparten sie zwei Wochen manuelle Arbeit, während sie gleichzeitig die Compliance mit fünf verschiedenen Frameworks aufrechterhielten.

Verwendung von Analysetools zur Ursachenidentifikation

Das Verständnis der Ursache einer Lücke ist entscheidend für eine wirksame Behebung.

Das Fishbone-Diagramm (oder Ishikawa-Diagramm) ist ein visuelles Tool, das potenzielle Ursachen in Kategorien wie Methoden, Materialien, Maschinen, Menschen und Umwelt einteilt. Dieses Tool ist besonders nützlich, um komplexe Compliance-Fehler mit mehreren beitragenden Faktoren zu bewältigen. So könnte ein unzureichender Verschlüsselungsschutz beispielsweise auf veraltete Infrastruktur oder unzureichende Schulungen der Mitarbeiter zurückzuführen sein.

Für einen einfacheren Ansatz umfasst die 5-Why-Methode das wiederholte Fragen nach dem „Warum“ einer Lücke, bis Sie die Ursache aufdecken. Wenn Ihnen beispielsweise auditfertige Dokumentation fehlt, könnte das mehrfache Fragen nach dem „Warum“ das Fehlen eines zentralen Repositorys für die Speicherung von Nachweisen aufdecken.

Um Ihre Bemühungen zu fokussieren, verwenden Sie ein Pareto-Diagramm, um die 20 % der Ursachen zu identifizieren, die für 80 % der Compliance-Fehler verantwortlich sind. In vielen Fällen lassen sich die meisten Probleme auf eine kleine Anzahl von Ursachen zurückführen.

Clara, eine Finanzdienstleistungsplattform, nutzte proaktive Compliance-Tools, um ihre Sicherheitslage zu stärken. Diese Initiative steigerte ihre Risikoreaktionsfähigkeit um 60 % und reduzierte die Zeit für die Beantwortung von Sicherheitsfragebögen um 70 % im Vergleich zum vorherigen manuellen Prozess.

Wenn Sie über mehrere Frameworks hinweg arbeiten, vergessen Sie nicht, Complementary User Entity Controls (CUECs) und Complementary Subservice Organization Controls (CSOCs) zu berücksichtigen. Bei SOC-2-Berichten sind CUECs Verantwortlichkeiten, die beim Kunden liegen, während CSOCs in der Verantwortung des Anbieters liegen. Organisationen können dies vereinfachen, indem sie einen SOC-2-Copilot verwenden, um die Kontrollumsetzung zu automatisieren. Beide müssen überprüft werden, um sicherzustellen, dass es keine Schwachstellen in der gesamten Sicherheitskette gibt.

Diese Analysen werden die Entwicklung eines einheitlichen Behebungsplans in der nächsten Phase leiten.

Erstellung und Umsetzung von Maßnahmenplänen

Sobald Sie Lücken und deren Ursachen identifiziert haben, besteht der nächste Schritt darin, einen einzigen, kohärenten Behebungsplan zu erstellen. Dieser Plan sollte überlappende Framework-Anforderungen angehen und Maßnahmen basierend auf der Schwere der Risiken und deren potenziellen Auswirkungen priorisieren. Die Behebung von Hochrisiko-Lücken zuerst stellt sicher, dass Ihre Bemühungen sowohl wirksam als auch effizient sind.

Ihr Behebungsplan sollte drei wesentliche Komponenten enthalten: einen Risk Treatment Plan (RTP), der spezifische Schritte zur Minderung jedes Risikos umreißt, eine Statement of Applicability (SoA), die detailliert aufführt, welche Kontrollen einbezogen oder ausgeschlossen sind und warum, sowie eine Kontrollabbildung, die verschiedene Standards auf einen einheitlichen Satz praktischer Kontrollen abstimmt. Dieser Ansatz vermeidet nicht nur redundante Arbeit, sondern stellt auch die Ausrichtung über Frameworks hinweg sicher und ebnet den Weg für Verantwortlichkeit und messbaren Fortschritt.

Erstellung eines einheitlichen Behebungsplans

Um Behebungsmaßnahmen zu kategorisieren und zu verwalten, wenden Sie das 4T-Framework an – Treat (Behandeln), Avoid (Vermeiden), Transfer (Übertragen), Accept (Akzeptieren). So funktioniert es:

- Behandeln Sie Risiken, indem Sie Maßnahmen wie die Multi-Faktor-Authentifizierung (MFA) in Systemen implementieren.

- Vermeiden Sie Risiken vollständig, indem Sie hochriskante Praktiken einstellen, z. B. unnötige Datenerfassung.

- Übertragen Sie Risiken durch Optionen wie Cyberversicherungen.

- Akzeptieren Sie Risiken mit geringem Schweregrad, wenn die Kosten für die Minderung den potenziellen Auswirkungen übersteigen.

Konzentrieren Sie sich auf kritische Kontrollen – MFA, Protokollierung, Backup und Verschlüsselung –, die mit Frameworks wie SOC 2, ISO 27001 und NIST CSF übereinstimmen. NMS Consulting schlägt einen 90-Tage-Fahrplan vor, um die Fortschritte zu beschleunigen: Systeme in den Geltungsbereich aufnehmen, Hochrisiko-Lücken beheben und innerhalb von drei Monaten Governance-Routinen mit einem KI-ISO-27001-Implementierungsassistenten einrichten, um sich auf Audits vorzubereiten. Dieser Zeitplan motiviert die Teams und gibt Stakeholdern mit sichtbarem Fortschritt Sicherheit.

Um die Bemühungen zu optimieren, verwenden Sie Abbildungsreferenzen, um mehrere Framework-Anforderungen mit einer einzigen Implementierung abzustimmen. So hebt NIST die Anpassungsfähigkeit seines Frameworks hervor:

„Das Framework ist nicht dafür ausgelegt, bestehende Prozesse zu ersetzen; eine Organisation kann ihren aktuellen Prozess verwenden und ihn auf das Framework legen, um Lücken in ihrem aktuellen Ansatz zur Cybersecurity-Risikobewältigung zu identifizieren und einen Fahrplan für Verbesserungen zu entwickeln.“

Stellen Sie sicher, dass Ihr bereichsübergreifendes Team auf derselben Seite steht. Führen Sie ein zentrales Repository für Richtlinien, Verfahren und Risikoregister, das häufig über ein ISO-27001-Toolkit verwaltet wird, um die Konsistenz über Frameworks hinweg zu fördern.

Sobald Ihr einheitlicher Plan bereit ist, besteht der nächste Schritt darin, klare Verantwortlichkeiten zuzuweisen und feste Deadlines festzulegen.

Zuweisung von Verantwortlichkeiten und Zeitplänen

Jedes identifizierte Risiko muss einen bestimmten Verantwortlichen haben, um sicherzustellen, dass nichts durch die Maschen fällt. Eine RACI-Matrix (Responsible, Accountable, Consulted, Informed) kann helfen, insbesondere in komplexen Bereichen wie dem Supply-Chain-Risikomanagement, klar zu definieren, wer was übernimmt. Diese Rollen sollten in Richtlinien dokumentiert und sogar in Stellenbeschreibungen widergespiegelt werden.

Die Führungsebene spielt eine entscheidende Rolle bei der Überwachung von Cybersecurity-Initiativen. Das Senior Management muss Richtlinien genehmigen, Ressourcen zuweisen und Strategien regelmäßig überprüfen. Der CISO sollte die Strategien mindestens einmal jährlich überprüfen und aktualisieren, um sicherzustellen, dass sie relevant und umsetzbar bleiben.

Teilen Sie große Projekte in kleinere, handhabbare Aufgaben mit klaren Meilensteinen und einem Audit-Zeitplan auf. Dieser Zeitplan sollte spezifische Daten, Prozesse und Verantwortlichkeiten enthalten. Regelmäßige Überprüfungszyklen – quartalsweise oder nach größeren Ereignissen – sind entscheidend, um Führungskräfte zu informieren und den Fortschritt zu verfolgen. Für die SOC-2-Type-2-Compliance planen Sie 3 bis 6 Monate für Behebung und Nachweiserhebung ein, gefolgt von einer 3- bis 12-monatigen Betriebsphase.

Best Practices für den Erfolg:

| Komponente | Best Practice |

|---|---|

| Verantwortlichkeiten | Verwenden Sie eine RACI-Matrix; integrieren Sie Rollen in Stellenbeschreibungen; ernennen Sie einen dedizierten Informationssicherheitsbeauftragten |

| Zeitpläne | Legen Sie klare Meilensteine fest; priorisieren Sie nach Risikostufe; etablieren Sie quartalsweise Überprüfungszyklen |

| Verantwortlichkeit | Verlangen Sie die Genehmigung durch das Senior Management; überprüfen Sie die Ressourcenverteilung regelmäßig |

| Überwachung | Messen Sie die Wirksamkeit von Kontrollen im Laufe der Zeit anhand von KPIs |

Planen Sie regelmäßige Überprüfungen Ihres Behebungsplans ein, die durch jährliche Zyklen, erhebliche Sicherheitsvorfälle oder größere Systemänderungen ausgelöst werden. Um die Compliance aufrechtzuerhalten, integrieren Sie Cybersecurity-Verantwortlichkeiten in Einstellungs-, Onboarding- und Offboarding-Prozesse. Bewerten Sie die Teamleistung regelmäßig anhand der festgelegten Ziele, um die Ausrichtung mit Ihren Zielen sicherzustellen.

Die Einsätze sind hoch. So können Nichteinhaltungen des EU-KI-Gesetzes Bußgelder von bis zu 40 Mio. EUR oder 7 % des weltweiten Jahresumsatzes nach sich ziehen. Zudem können schwache Risikobewertungen dazu führen, dass bis zu 70 % der Schwachstellen unentdeckt bleiben. Durch die Zuweisung klarer Rollen und die Festlegung realistischer Zeitpläne schaffen Sie eine Struktur, die sicherstellt, dass Ihr Behebungsplan sowohl umsetzbar als auch wirksam ist.

Verwendung von KI-Tools für Multi-Framework-Compliance

Die manuelle Verwaltung der Multi-Framework-Compliance kann eine echte Herausforderung sein – sie ist langsam, fehleranfällig und frisst wertvolle Zeit. Hier kommen KI-gestützte Tools ins Spiel, die Aufgaben wie Kontrollabbildung, Nachweiserhebung und Dokumentation automatisieren. Dadurch können Prozesse um bis zu 82 % beschleunigt und Unternehmen im Durchschnitt 2,2 Mio. USD pro Datenschutzverletzung eingespart werden. Angesichts der Tatsache, dass die durchschnittlichen Kosten einer Datenschutzverletzung im Jahr 2024 voraussichtlich 4,88 Mio. USD betragen werden – ein Anstieg von 10 % gegenüber dem Vorjahr –, sind die finanziellen Vorteile der KI-gestützten Compliance kaum von der Hand zu weisen.

Diese Effizienz- und Kosteneinsparungen unterstreichen, wie KI die Compliance-Landschaft mit Best Practices neu gestaltet und Abläufe optimiert.

Wie KI die Compliance-Effizienz verbessert

KI-Tools heben die Compliance auf ein neues Niveau, indem sie einige der mühsamsten Aufgaben automatisieren, wie z. B. die Gap-Analyse. Anstatt Anforderungen manuell zu vergleichen, können KI-Plattformen überlappende Kontrollen über Frameworks wie ISO 27001, SOC 2 und NIST 800-53 hinweg schnell identifizieren. Diese automatisierte Kontrollabbildung ermöglicht es Ihnen, Lösungen wie die Multi-Faktor-Authentifizierung einmalig zu implementieren und sie gleichzeitig die Anforderungen mehrerer Standards erfüllen zu lassen.

Ein weiterer großer Vorteil ist die Wiederverwendung von Nachweisen. KI durchsucht Richtlinien, Protokolle und Risikobewertungen, um die besten Cross-Mapping-Strategien vorzuschlagen. Das eliminiert repetitive Arbeit und stellt sicher, dass Ihre Compliance-Bemühungen konsistent bleiben. Tim Blair, Senior Manager bei Vanta, bringt es gut auf den Punkt:

„Die Nutzung von Cross-Mapping bietet eine weitere Perspektive zur Risikoanalyse ... die Differenz zwischen Frameworks kann einen legitimen Bedarf für zusätzliche Kontrollen zur Risikobekämpfung aufzeigen – das ist der größte Vorteil.“

KI unterstützt zudem die kontinuierliche Überwachung, indem sie stündlich automatisierte Tests durchführt, um Konfigurationsabweichungen oder neue Lücken in Echtzeit zu erkennen. Das ersetzt veraltete manuelle Momentaufnahmen durch eine fortlaufende Überwachung und hält Ihre Compliance stets auf dem neuesten Stand. Unternehmen, die diese Tools nutzen, können Zertifizierungen in der Hälfte der Zeit erreichen, die bei herkömmlichen manuellen Methoden erforderlich wäre – und verkürzen die Zeiträume von Monaten auf nur wenige Wochen.

| Funktion | Manuelle Gap-Analyse | KI-gestützte Gap-Analyse |

|---|---|---|

| Abbildungsgeschwindigkeit | Stunden/Tage pro Framework | Sekunden/Minuten durch Automatisierung |

| Nachweishandhabung | Manuelles Tagging und Neugestaltung | Automatisierte Wiederverwendung über Standards |

| Genauigkeit | Hohe Fehleranfälligkeit | Hohe Präzision durch KI-Intelligenz |

| Anleitung | Statische Tabellenkalkulationen | Dynamische, schrittweise Workflows |

| Überwachung | Einmalige Momentaufnahmen | Echtzeit-Tracking |

Funktionen und Vorteile von ISMS Copilot

ISMS Copilot ist speziell für die Multi-Framework-Compliance konzipiert und unterstützt über 20 Standards wie ISO 27001, SOC 2 und NIST 800-53. Im Gegensatz zu allgemeinen KI-Tools wie ChatGPT oder Claude nutzt es Retrieval-Augmented Generation (RAG), um auf eine kuratierte Bibliothek mit praxiserprobten Compliance-Kenntnissen und Beratungsprojekten zuzugreifen. Das bedeutet, dass die von Ihnen erhaltene Anleitung praktisch und spezifisch ist – keine generischen Ratschläge aus dem Internet.

Die Cross-Framework-Kontrollabbildung der Plattform erleichtert die Abstimmung von Kontrollen über mehrere Standards hinweg und stellt die Konsistenz bei der Verwaltung verschiedener Frameworks sicher. Sie können Dateien wie PDFs, DOCXs und Tabellenkalkulationen hochladen – sogar umfangreiche 20-seitige Berichte – und das Tool führt eine automatisierte Gap-Analyse gegen spezifische Framework-Anforderungen durch. Es generiert zudem auditfertige Richtlinien, Verfahren und Risikobewertungen in Minuten und gibt Ihnen einen soliden Ausgangspunkt zur Verfeinerung, anstatt bei Null zu beginnen.

Für komplexe Compliance-Aufgaben zerlegt ISMS Copilot One komplizierte Workflows in klare, umsetzbare Schritte mit maßgeschneiderter Anleitung. Es verwendet dedizierte Workspaces, um verschiedene Projekte oder Audits getrennt zu halten, sodass keine Gefahr besteht, Richtlinien oder Dateien zwischen Frameworks zu vermischen. Datenschutz hat oberste Priorität – die Plattform verwendet Benutzerdaten nicht zur Schulung ihrer KI-Modelle und stellt GDPR-konforme Praktiken sicher, einschließlich EU-Datenresidenz in Frankfurt.

Über 1.000 Organisationen verlassen sich auf ISMS Copilot, um ihre Compliance-Programme zu verwalten, und die Plattform weist eine perfekte Bewertung von 5,0/5 basierend auf 20 Experten-Testimonials auf. Wie Gründer Tristan Roth sagt:

„Wir sind hier, um Ihre Expertise nicht zu ersetzen – wir sind hier, um sie zu verstärken.“

Mit Preisen ab nur 20 USD pro Monat für einzelne Berater und einer kostenlosen Testversion, die Funktionen erkunden lässt, macht ISMS Copilot die KI-gestützte Compliance für Teams jeder Größe zugänglich. Dieses Tool ist ein zentraler Bestandteil, um die Herausforderungen der Multi-Framework-Compliance mit Zuversicht und Effizienz zu meistern.

Kontinuierliche Überwachung und Aktualisierungen

Die Erlangung einer Zertifizierung ist nur der Ausgangspunkt – die Aufrechterhaltung der Compliance über mehrere Frameworks hinweg erfordert ständige Wachsamkeit. Wie NIST SP 800-137 erklärt, bietet die kontinuierliche Überwachung „Einblick in organisationale Assets, Bewusstsein für Bedrohungen und Schwachstellen sowie Einblick in die Wirksamkeit implementierter Sicherheitskontrollen“. Dieser Ansatz verlagert den Fokus von statischen, einmaligen Bewertungen hin zu einer nahezu Echtzeit-Überwachung, die für die Verwaltung von Standards wie ISO 27001, SOC 2 und NIST 800-53 gleichzeitig unerlässlich ist.

Compliance-Frameworks sind nicht statisch – sie entwickeln sich im Laufe der Zeit weiter. So veröffentlichte NIST beispielsweise am 27. August 2025 SP 800-53A Release 5.2.0 mit neuen Bewertungsverfahren wie SA-15, SA-24 und SI-02. Ebenso hat die ISO/IEC 27001 kürzlich eine Klimawandel-Amendment in alle Managementsystemstandards unter Annex SL aufgenommen. Diese Aktualisierungen können Lücken in Kontrollen aufdecken, die zuvor abgestimmt waren, sodass Organisationen schnell Anpassungen vornehmen müssen.

Einrichtung von Überprüfungszyklen

Um die Compliance langfristig sicherzustellen, muss die kontinuierliche Überwachung priorisiert werden.

Legen Sie einen konsistenten Zeitplan für die Überprüfung Ihres Compliance-Status fest. Während jährliche Überprüfungen eine Baseline darstellen, sind quartalsweise Zyklen für Organisationen, die mehrere Frameworks jonglieren, effektiver. Nach der Durchführung von Gap-Analysen oder Risikobewertungen sollten Sie Ihre Statement of Applicability (SoA) umgehend aktualisieren, um Änderungen widerzuspiegeln.

Ein 90-Tage-Governance-Zyklus ist ein praktischer Ansatz. Führen Sie alle drei Monate Kontrolltests, Bewertungen von Anbieterrisiken und Incident-Response-Übungen durch. Dies entspricht modernen Standards wie PCI DSS v4.0.1, die die laufende Kontrollüberprüfung gegenüber einmaligen Bewertungen betonen. Beziehen Sie bereichsübergreifende Teams – wie IT, HR und Recht – in diese Überprüfungen ein, um sicherzustellen, dass Kontrollen über alle Frameworks hinweg genau und anwendbar bleiben.

| Überprüfungsaktivität | Empfohlene Häufigkeit | Hauptziel |

|---|---|---|

| Management Review |

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.