NIST-Rahmenwerk in der Multi-Framework-Compliance

So nutzen Sie NIST CSF 2.0, um Kontrollen über ISO 27001, SOC 2 und FedRAMP hinweg abzubilden und die Beweissammlung für eine kontinuierliche Multi-Framework-Compliance zu automatisieren.

Die Verwaltung mehrerer Cybersicherheits-Frameworks kann überwältigend sein, aber das NIST Cybersecurity Framework (CSF) vereinfacht diesen Prozess. Durch die Abstimmung mit Standards wie ISO 27001, SOC 2 und FedRAMP hilft NIST CSF Organisationen dabei, Compliance zu rationalisieren, Redundanzen zu reduzieren und das Risikomanagement zu verbessern.

Wichtige Erkenntnisse:

- NIST CSF 2.0 (veröffentlicht Februar 2024) führt sechs Kernfunktionen ein: Govern (Steuerung), Identify (Identifizieren), Protect (Schützen), Detect (Erkennen), Respond (Reagieren) und Recover (Wiederherstellen).

- Die Integration von NIST mit Frameworks wie ISO 27001 und SOC 2 eliminiert doppelte Arbeit, da viele Anforderungen überschneiden.

- Tools wie ISMS Copilot automatisieren die Abbildung von Kontrollen, die Beweissammlung und die Erstellung von Richtlinien, sparen Zeit und reduzieren Fehler.

Warum es wichtig ist: Organisationen, die mit mehreren Compliance-Anforderungen jonglieren, können NIST CSF nutzen, um ihre Bemühungen zu vereinheitlichen, Audits zu vereinfachen und stärkere Cybersicherheitspraktiken zu pflegen.

Vorteile der Integration von NIST mit anderen Frameworks

Bessere Risikotransparenz und -management

Durch die Integration von NIST mit Frameworks wie ISO 27001, SOC 2 und HIPAA können Organisationen eine einheitliche Perspektive auf Cybersicherheitsrisiken schaffen. Die strukturierte Methodik von NIST – Govern (Steuerung), Identify (Identifizieren), Protect (Schützen), Detect (Erkennen), Respond (Reagieren) und Recover (Wiederherstellen) – dient als gemeinsame Sprache, die verschiedene Compliance-Anforderungen miteinander verbindet. Dieser Ansatz ermöglicht es Sicherheitsteams, Schwachstellen effektiver zu identifizieren und bedeutende Bedrohungen zu priorisieren, wodurch unnötige Warnungen reduziert und der Fokus auf das Wesentliche gelegt wird.

Die Abbildung von NIST-Kontrollen über verschiedene Standards hinweg ermöglicht kontinuierliche Risikobewertungen und dynamisches Bedrohungsmonitoring ohne den Aufwand, zwischen Systemen wechseln zu müssen. Diese nahtlose Integration stellt sicher, dass Risikomanagementdaten direkt in die breiteren Unternehmensprozesse fließen und der Führungsebene eine klare und konsistente Sicht auf den Cybersicherheitsstatus der Organisation bietet. Darüber hinaus reduziert dieser Ansatz redundante Dokumentationsanstrengungen und rationalisiert den gesamten Risikomanagementprozess.

Weniger Doppelarbeit

NIST-Frameworks sind eng mit regulatorischen Anforderungen wie HIPAA, CMMC und PCI-DSS abgestimmt, was es Organisationen erleichtert, gemeinsame Kontrollen über mehrere Standards hinweg zu nutzen. Die Befolgung der NIST-Anleitung stellt umfassende Aufzeichnungen sicher, die sich überschneidende Anforderungen erfüllen und Sie mit minimalem zusätzlichem Aufwand auf Audits vorbereitet halten. Mit den einheitlichen Kontrollen von NIST können Sie mehrere Standards gleichzeitig adressieren und so die Notwendigkeit doppelter Dokumentation reduzieren.

Diese „Einmal prüfen, vielfach anwenden“-Strategie ermöglicht es einem einzigen Satz an Kontrollen, die Anforderungen mehrerer Audits gleichzeitig zu erfüllen. Wenn Sie beispielsweise Zugriffskontrollen gemäß NIST SP 800-53 implementieren, können Sie die Anforderungen von ISO 27001, SOC 2 und HIPAA gleichzeitig erfüllen und so unnötige Wiederholungen über Frameworks hinweg eliminieren. Solche Bemühungen sparen nicht nur Zeit, sondern verbessern auch die Compliance über verschiedene Regionen und Standards hinweg.

Stärkere globale Compliance und Absicherung

Die globale Anerkennung von NIST und seine Querverweise zu Standards wie ISO/IEC 27001:2022 und SP 800-171 Revision 3 erleichtern es Organisationen, grenzüberschreitende Compliance zu erreichen. Diese offiziellen Querverweise bieten klare Anleitungen zur Navigation durch mehrere Frameworks.

Organisationen, die eine externe Validierung anstreben, können von SOC 2+-Berichten profitieren, die NIST-Kontrollen neben Frameworks wie HIPAA, HITRUST und ISO einbeziehen. Beispielsweise nutzt Grant Thornton sein SOC.x-Automatisierungstool, um Compliance-Prozesse zu rationalisieren und es Kunden zu ermöglichen, die Anforderungen verschiedener Stakeholder mit einem einzigen, umfassenden Bericht zu erfüllen. Dieser integrierte Ansatz gibt Kunden, Regulierungsbehörden und anderen Stakeholdern die Gewissheit, dass Ihre Organisation in der Lage ist, vielfältige Sicherheits- und Datenschutzanforderungen zu erfüllen.

Die 5 Schritte von NIST zur Einführung und/oder Integration des NIST Cybersecurity Framework 2.0 in Ihrer Organisation

Wichtige Frameworks zur Integration mit NIST

Die folgenden Integrationen zeigen, wie die strukturierte Methodik von NIST die Compliance über mehrere Frameworks hinweg vereinfachen kann.

NIST und ISO 27001

Die Kernfunktionen von NIST – Identify (Identifizieren), Protect (Schützen), Detect (Erkennen), Respond (Reagieren) und Recover (Wiederherstellen) – stimmen nahtlos mit dem Anhang A von ISO 27001 überein und machen internationale Zertifizierungen effizienter. Beide Frameworks konzentrieren sich auf risikobasierte Ansätze für die Informationssicherheit, und die detaillierte Anleitung von NIST dient als solide Grundlage für die Entwicklung eines Informationssicherheits-Managementsystems (ISMS), das den Anforderungen von ISO 27001 entspricht.

Diese Abstimmung ist besonders vorteilhaft für Organisationen, die global tätig sind. ISO 27001 bietet international anerkannte Zertifizierungen, während NIST praktische, detaillierte Implementierungsanleitungen bietet.

NIST und SOC 2

Für Unternehmen, die den nordamerikanischen Markt anvisieren, schafft die Integration von NIST mit SOC 2 einen starken Sicherheitsrahmen, der sowohl das interne Risikomanagement als auch die externe Kundenzusicherung abdeckt. Studien zeigen eine erhebliche Überschneidung – etwa 60–70 % – zwischen SOC 2- und NIST 800-53-Kontrollen, insbesondere in Bereichen wie Zugriffsmanagement, Incident-Response und Risikobewertung.

Durch die Abbildung von NIST-Kontrollen auf SOC 2-Kriterien können Organisationen ihre Sicherheitsmaßnahmen stärken und gleichzeitig die Auditbereitschaft sicherstellen. Die Überschneidung reduziert den zusätzlichen Aufwand, da NIST die technische Tiefe für die Implementierung von Kontrollen liefert und SOC 2 die formelle Bestätigung bietet, die Kunden und Partner oft verlangen.

NIST und Bundesstandards (FedRAMP, CMMC)

Für Organisationen, die mit Bundesbehörden zusammenarbeiten oder kontrollierte unklassifizierte Informationen (CUI) verwalten, ist die Compliance mit NIST unverhandelbar. NIST SP 800-53 ist für die FedRAMP-Zertifizierung unerlässlich, während NIST SP 800-171 die Grundlage für die CMMC-Compliance bildet. Diese Abstimmungen sind regulatorische Notwendigkeiten.

Der Vorteil hier ist klar: Die Implementierung von NIST-Kontrollen ermöglicht es Organisationen, mehrere bundesweite Anforderungen gleichzeitig zu erfüllen. Beispielsweise können Auftragnehmer NIST SP 800-171 nutzen, um DFARS-Klauseln zu erfüllen und sich auf CMMC-Bewertungen vorzubereiten, wodurch die Bemühungen über verschiedene bundesweite Compliance-Programme hinweg rationalisiert werden.

sbb-itb-4566332

Strategien für die Multi-Framework-Kontrollabbildung

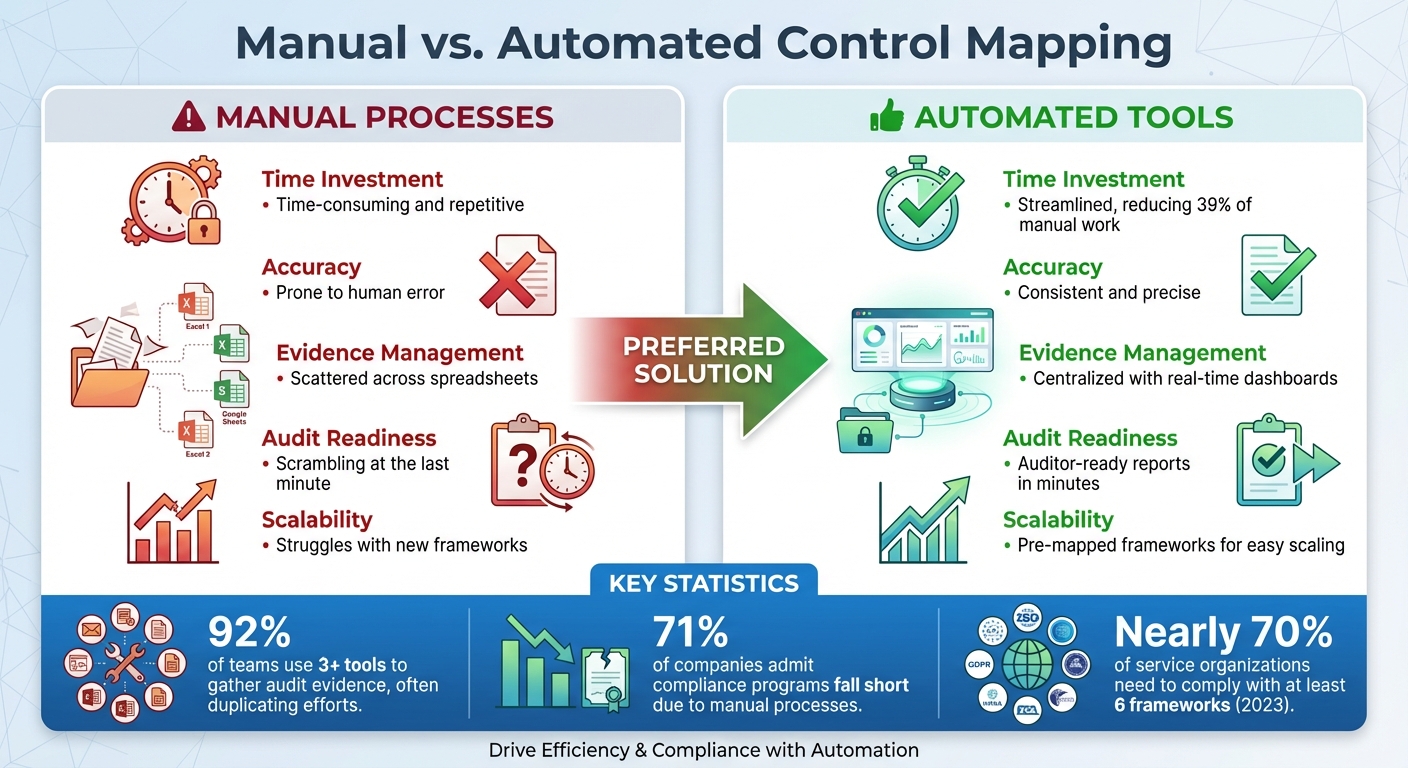

Manuelle vs. automatisierte Compliance-Abbildung: Wichtige Unterschiede und Vorteile

Wenn Sie NIST mit anderen Frameworks integrieren, öffnen Sie die Tür zu reibungsloseren Compliance-Prozessen. Die meisten Cybersicherheits-Frameworks – wie ISO 27001, SOC 2, NIST CSF, NIS 2 und GDPR – teilen ähnliche Prinzipien und erfordern oft sich überschneidende Beweise. Obwohl die Sprache unterschiedlich sein kann, bleiben die Kernanforderungen konsistent. Diese Überschneidung ist der Bereich, in dem eine strategische Kontrollabbildung einen echten Unterschied machen kann und Organisationen dabei hilft, ihre Bemühungen über mehrere Standards hinweg abzustimmen.

Nutzung gemeinsamer Kontrollen

Gemeinsame Kontrollen sind Sicherheitsmaßnahmen, die gleichzeitig die Anforderungen mehrerer Frameworks erfüllen. Diese Kontrollen bilden das Rückgrat Ihrer Compliance-Bemühungen. Bereiche wie Zugriffskontrolle und Identitätsmanagement, Incident-Response, Backup und Wiederherstellung sowie Lieferantenmanagement tauchen häufig in verschiedenen Frameworks auf. Beispielsweise kann ein gut gestaltetes Zugriffskontrollsystem gleichzeitig Anforderungen in NIST, ISO 27001, SOC 2 und sogar Frameworks wie HIPAA oder PCI DSS erfüllen.

Durch die Implementierung der CIS Critical Security Controls, die bereits auf NIST CSF, ISO/IEC 27001, SOC 2, HIPAA und PCI DSS abgebildet sind, können Sie kontinuierlich Beweise sammeln und wiederverwenden. Der Schlüssel liegt darin, diese Beweise so zu organisieren, dass sie leicht auf verschiedene Frameworks angewendet werden können – sodass sie sowohl nachvollziehbar als auch wiederverwendbar sind.

Manuelle vs. automatisierte Abbildung: Vor- und Nachteile

Die Wahl zwischen manueller und automatisierter Kontrollabbildung ist eine kritische Entscheidung. Da fast 70 % der Dienstleistungsorganisationen 2023 mindestens sechs Frameworks einhalten mussten, sind manuelle Prozesse immer schwieriger aufrechtzuerhalten. Die manuelle Abbildung stützt sich oft auf unverbundene Tools und ist daher zeitintensiv und fehleranfällig. Obwohl sie Ihnen volle Kontrolle gibt, ist es ein mühsamer Prozess.

Automatisierte Tools wie ISMS Copilot hingegen zentralisieren das Kontrollmanagement, Beweise und Abbildungen an einem Ort. Diese Plattformen können Richtlinien, Protokolle und Berichte analysieren, um relevante Informationen zu extrahieren, die bestimmten Anforderungen entsprechen. Sie schlagen sogar Antworttexte vor und verknüpfen Beweise mit den entsprechenden Kontrollen. Allerdings erfordert die Automatisierung eine anfängliche Investition in Einrichtung und Feinabstimmung, um sie an die einzigartigen Bedürfnisse Ihrer Organisation anzupassen.

| Aspekt | Manuelle Prozesse | Automatisierte Tools |

|---|---|---|

| Zeitaufwand | Zeitaufwendig und repetitiv | Rationalisiert, reduziert 39 % manuelle Arbeit |

| Genauigkeit | Anfällig für menschliche Fehler | Konsistent und präzise |

| Beweisverwaltung | Verstreut in Tabellenkalkulationen | Zentralisiert mit Echtzeit-Dashboards |

| Auditbereitschaft | Hektisches Reagieren in letzter Minute | Auditorenfertige Berichte in Minuten |

| Skalierbarkeit | Probleme mit neuen Frameworks | Vorab abgebildete Frameworks für einfache Skalierung |

Hier eine aufschlussreiche Statistik: 92 % der Teams nutzen drei oder mehr Tools, um Audits-Beweise zu sammeln, oft mit doppelten Bemühungen. Gleichzeitig geben 71 % der Unternehmen zu, dass ihre Compliance-Programme aufgrund der Abhängigkeit von manuellen Prozessen unzureichend sind. Diese Zahlen unterstreichen die Vorteile der Automatisierung und ihre Fähigkeit, Compliance zu rationalisieren.

Beispiel für Kontrollabbildung über Frameworks hinweg

Betrachten wir, wie das Zugriffskontrollmanagement über mehrere Frameworks hinweg abgebildet werden kann. Diese Kernsicherheitspraxis ist in fast jedem großen Framework eine Anforderung, obwohl sich Terminologie und Fokus unterscheiden können.

In NIST CSF 2.0 fällt die Zugriffskontrolle unter die Funktion „Protect (Schützen)“, insbesondere das Identitätsmanagement und die Zugriffskontrolle (PR.AC). Für ISO 27001 wird dies in Anhang A.9 (Zugriffskontrolle) behandelt, der dokumentierte Verfahren für die Bereitstellung und Deaktivierung von Benutzerzugriffen vorschreibt. SOC 2 deckt diesen Bereich ebenfalls unter den CC6-Kriterien (Logische und physische Zugriffskontrollen) ab und konzentriert sich auf die Einschränkung des Zugriffs auf Systeme und Daten basierend auf Benutzerrollen.

Die Überschneidung ist erheblich – etwa 80 % zwischen den Kriterien von ISO 27001 und SOC 2 allein. Wenn Sie beispielsweise die Multi-Faktor-Authentifizierung (MFA) für alle Benutzerkonten implementieren, erfüllen Sie gleichzeitig NIST CSF PR.AC-7, ISO 27001 A.9.4.2 und SOC 2 CC6.1. Dieselbe Kontrolle, unterstützt durch dieselben Beweise (wie MFA-Protokolle, Screenshots und Zugriffsüberprüfungen), kann verwendet werden, um die Anforderungen aller drei Frameworks zu erfüllen.

Dieser Ansatz vereinfacht nicht nur die Auditvorbereitung, sondern stellt auch Konsistenz sicher. Durch die Erstellung eines einzigen, gut organisierten Beweispakets, das auf mehrere Anforderungen abgebildet ist, können Sie erhebliche Zeit und Mühe sparen und gleichzeitig einen hohen Compliance-Standard in Ihrer gesamten Organisation aufrechterhalten.

Best Practices für die NIST-Integration

Die Integration des NIST-Rahmenwerks in die Multi-Framework-Compliance erfordert strukturierte Tools, kontinuierliches Monitoring und Zusammenarbeit über Abteilungen hinweg. Diese Praktiken bauen auf früheren Diskussionen über einheitliche Kontrollabbildung auf und zielen darauf ab, sowohl die Automatisierung als auch die Zusammenarbeit innerhalb von Organisationen zu verbessern.

Nutzung von ISMS Copilot für Multi-Framework-Compliance

ISMS Copilot vereinfacht die Herausforderungen der Verwaltung von Compliance über mehrere Frameworks hinweg, indem es Aufgaben wie Kontrollabbildung, Richtlinienerstellung, Beweissammlung und Monitoring zentralisiert. Es bleibt auf dem neuesten Stand mit Frameworks wie dem NIST Cybersecurity Framework, NIST 800-53, ISO 27001 und SOC 2. Im Gegensatz zu allgemeinen KI-Tools wie ChatGPT oder Claude ist ISMS Copilot auf Compliance-Aufgaben spezialisiert und spart Stunden, indem es die Querverweise von NIST 800-53-Kontrollen mit anderen Standards automatisiert. Durch den Einsatz eines Retrieval-Augmented-Generation-Ansatzes greift es auf einen kuratierten Compliance-Datensatz zu, um auditorenfertige Antworten zu generieren.

Wenn Sie Richtlinien und Dokumentationen hochladen, identifiziert ISMS Copilot, wo sich Ihre bestehenden NIST-Kontrollen mit den Anforderungen von ISO 27001 oder SOC 2 überschneiden. Die Workspaces-Funktion organisiert Workflows nach Kunde oder Projekt und erleichtert so die Verwaltung mehrerer Standards. Die Plattform automatisiert Schlüsselprozesse – Kontrollabbildung, Beweissammlung und Richtlinienerstellung – und bietet maßgeschneiderte Richtlinien und Abhilfeempfehlungen für erkannte Lücken. Mit diesen Tools im Einsatz sollte der nächste Fokus auf der Durchführung einer gründlichen Lückenanalyse und der kontinuierlichen Überwachung liegen.

Durchführung von Lückenanalysen und kontinuierlichem Monitoring

Beginnen Sie damit, Ihre aktuelle Compliance-Position gegen NIST und andere Frameworks zu bewerten, um Kontrolllücken zu identifizieren. Implementieren Sie dann kontinuierliches Monitoring, um Kontrollen in Echtzeit zu validieren. Das NIST National Online Informative References (OLIR)-Programm bietet offizielle Abbildungen zwischen NIST CSF 2.0 und anderen Frameworks wie NIST SP 800-53, NIST SP 800-171 und verschiedenen branchenspezifischen Richtlinien. Durch die Automatisierung der Beweissammlung und die Echtzeit-Validierung von Kontrollen können Organisationen von periodischen Audits zu einem kontinuierlichen Compliance-Modell wechseln und potenzielle Probleme erkennen, bevor sie zu Audit-Feststellungen eskalieren.

Zusammenarbeit mit Teams und Stakeholdern

Automatisierung ist nur ein Teil der Gleichung – erfolgreiche Compliance hängt auch von einer starken Zusammenarbeit ab. Die Multi-Framework-Compliance erfordert Input von Engineering, Betrieb, Recht und Business-Teams. Um Sicherheit in Entwicklungsprozesse zu integrieren, nutzen Sie Praktiken wie Secure SDLC und DevSecOps und verankern Sie Sicherheit als Kernelement von Engineering und Betrieb. NIST CSF 2.0 bietet eine gemeinsame Sprache für die Diskussion von Risiken und Ergebnissen und verbessert so die Konsistenz bei der Risikoüberwachung und -anpassung in der gesamten Organisation.

Organisatorische Profile innerhalb von NIST CSF 2.0 sind besonders hilfreich, um Ihren aktuellen und angestrebten Cybersicherheitsstatus in einfachen Begriffen zu definieren und zu kommunizieren. Regelmäßige bereichsübergreifende Meetings können die Ausrichtung auf Risiken und Compliance-Ziele sicherstellen und alle auf derselben Seite halten.

Fazit und wichtige Erkenntnisse

Zusammenfassend kann die Anwendung der zuvor beschriebenen Strategien Ihre Compliance-Bemühungen in einen schlankeren und effektiveren Prozess verwandeln. Die Integration des NIST Cybersecurity Framework in Ihre Multi-Framework-Compliance-Strategie stärkt nicht nur Ihre Sicherheitsmaßnahmen, sondern vereinfacht auch die Abstimmung mit Standards wie ISO 27001, SOC 2 und FedRAMP. Dieses Framework hilft dabei, Investitionen zu priorisieren und schafft eine konsistente Methode zur Kommunikation von Risiken in Ihrer gesamten Organisation.

Ein Schlüssel zum Erfolg ist die Nutzung gemeinsamer Kontrollen und Automatisierung. Offizielle Abbildungen zeigen, dass ein einzelner Satz an Kontrollen die Anforderungen mehrerer Audits erfüllen kann. Dies eliminiert redundante Aufgaben, reduziert das Chaos bei der verstreuten Beweissammlung und wandelt Ihre Organisation von hektischer Vorbereitung auf letzte Audits in eine kontinuierliche Compliance über.

ISMS Copilot sticht in diesem Bereich hervor und automatisiert Aufgaben wie Kontrollabbildung, Beweissammlung und Richtlinienerstellung über 20+ Frameworks hinweg. Entwickelt mit Compliance im Sinn, nutzt es einen kuratierten Datensatz, um auditorenfertige Antworten zu generieren und Dokumentationslücken zu identifizieren. Unternehmen, die ähnliche KI-gestützte Lösungen nutzen, haben die Auditvorbereitungszeit von Wochen auf nur wenige Stunden Überprüfung reduziert.

Durch die Kombination der strukturierten Methodik von NIST mit Automatisierung und Teamzusammenarbeit können Sie das ganze Jahr über auditbereit bleiben und es Ihrem Sicherheitsteam ermöglichen, sich auf die Bewältigung echter Sicherheitsbedrohungen zu konzentrieren. Multi-Framework-Compliance, wenn sie durchdacht angegangen wird, geht über das bloße Abhaken von Kästchen hinaus – sie fördert Vertrauen und stärkt Ihre allgemeine Sicherheit, indem sie ein breites Spektrum an Kontrollen abdeckt. Dieser einheitliche Ansatz erfüllt nicht nur Compliance-Anforderungen, sondern hilft auch dabei, eine proaktive Sicherheitsmentalität zu kultivieren.

Beginnen Sie mit einer Lückenanalyse, implementieren Sie kontinuierliches Monitoring und nutzen Sie Automatisierung, um Ihre Beweise zu organisieren. Auf diese Weise kann Multi-Framework-Compliance zu einem strategischen Vorteil werden, anstatt eine lästige Aufgabe zu sein, und messbare Gewinne in Effizienz, Risikomanagement und Auditbereitschaft liefern.

FAQs

Wie funktioniert NIST CSF 2.0 zusammen mit ISO 27001 und SOC 2 für die Compliance?

NIST CSF 2.0 ist darauf ausgelegt, nahtlos mit anderen Cybersicherheitsstandards wie ISO 27001 und SOC 2 zusammenzuarbeiten und eine solide Grundlage für das Management der Compliance über mehrere Frameworks hinweg zu bieten. Sein ergebnisorientierter und modularer Aufbau stimmt gut mit den Prozessen und Kontrollen überein, die in diesen Standards beschrieben sind, und hilft so, redundante Bemühungen zu reduzieren.

Nehmen Sie die Kernfunktionen von NIST CSF – Identify (Identifizieren), Protect (Schützen), Detect (Erkennen), Respond (Reagieren), Recover (Wiederherstellen) – als Beispiel. Diese können direkt auf die ISMS-Prozesse und Anhang-A-Kontrollen in ISO 27001 sowie auf die Trust Services Criteria in SOC 2 abgebildet werden. Diese Abstimmung ermöglicht es Organisationen, Kontrollimplementierungen über Frameworks hinweg wiederzuverwenden. Wenn Sie beispielsweise dieselben Asset-Management- oder Sicherheitsrichtlinienkontrollen sowohl ISO 27001- als auch SOC 2-Anforderungen erfüllen, vereinfacht dies den Compliance-Prozess.

Die Verwendung von Tools oder Plattformen, die automatisierte Querverweise und umsetzbare Anleitungen bieten, kann diesen Prozess noch reibungsloser gestalten. Diese Ressourcen können Unternehmen dabei unterstützen, Audits zu rationalisieren, die Dokumentationslast zu verringern und NIST CSF als universellen Rahmen zu nutzen, um Compliance-Bemühungen über verschiedene Standards hinweg zu koordinieren.

Welche Vorteile bietet die Verwendung von Tools wie ISMS Copilot für die Compliance-Abbildung?

Automatisierte Tools wie ISMS Copilot verändern die Art und Weise, wie Organisationen die Compliance-Abbildung handhaben, und reduzieren die Zeit und den Aufwand, die erforderlich sind, um Kontrollen über mehrere Frameworks hinweg abzustimmen. Aufgaben, die früher Wochen oder sogar Monate in Anspruch nahmen, können nun dank KI-gestützter Workflows in wenigen Tagen erledigt werden. Durch die Zentralisierung von Richtlinien, Beweisen und Kontrolldefinitionen reduziert ISMS Copilot den Zeitaufwand für die Auditvorbereitung erheblich und eliminiert repetitive, zeitaufwendige Aufgaben.

Die KI-Funktionen der Plattform gehen noch einen Schritt weiter, indem sie Lücken und Redundanzen minimieren. Sie empfiehlt sofort relevante Kontrollen für Frameworks wie NIST 800-53, ISO 27001 und SOC 2 und erleichtert so Audits und stärkt Ihre Sicherheitsmaßnahmen. Darüber hinaus helfen Echtzeit-Monitoring und KI-generierte Vorlagen Teams, Risiken proaktiv zu begegnen, Fehler zu reduzieren und Kosten effektiver zu verwalten – und liefern so schnellere und zuverlässigere Compliance-Ergebnisse.

Wie können Organisationen die Compliance über mehrere Sicherheits-Frameworks hinweg aufrechterhalten?

Organisationen, die die Anforderungen mehrerer Compliance-Frameworks erfüllen möchten, sollten die Erstellung eines einheitlichen Kontrollsatzes in Betracht ziehen. Dieser Ansatz hilft dabei, sich überschneidende Anforderungen aus Standards wie NIST CSF, ISO 27001, SOC 2 und NIST 800-53 abzustimmen. Das NIST Cybersecurity Framework (CSF) bietet eine praktische Struktur – Identify (Identifizieren), Protect (Schützen), Detect (Erkennen), Respond (Reagieren), Recover (Wiederherstellen) – die als solide Grundlage für die Abbildung dieser Frameworks dienen kann.

Tools wie ISMS Copilot können Compliance-Bemühungen rationalisieren, indem sie wesentliche Aufgaben wie Kontrollabbildung, Beweissammlung und Lückenanalyse automatisieren. Dieser KI-gestützte Assistent vereinfacht den Prozess, indem er maßgeschneiderte Richtlinien, Risikobehandlungspläne und Audiodokumentation generiert. Er passt sich auch an sich ändernde Vorschriften an und stellt sicher, dass die Compliance kontinuierlich bleibt. Mit Funktionen wie Echtzeit-Monitoring und automatisierten Warnungen können Teams potenzielle Probleme umgehend angehen und das ganze Jahr über auditbereit bleiben.

Verwandte Blogbeiträge

Verwandte Beiträge

Wie KI die Multi-Framework-Compliance verbessert

KI vereinheitlicht die Abbildung von Kontrollen, automatisiert die Beweissammlung und bietet Echtzeit-Überwachung, um die Vorbereitungszeit für Audits zu verkürzen und Compliance-Fehler zu reduzieren.

Wie Echtzeit-Benachrichtigungen das Risiko von ISO-27001-Nichtkonformität reduzieren

Echtzeit-Benachrichtigungen erkennen Bedrohungen schnell, senken Kosten durch Verstöße und Audit-Fehlschläge und halten ISO-27001-Protokolle manipulationssicher für eine kontinuierliche Compliance.

KI-Genauigkeit in der Sicherheit: Spezialisierte vs. generische Modelle

Spezialisierte KI übertrifft generische Modelle in der Sicherheits-Compliance – höhere Genauigkeit, weniger Halluzinationen und prüfungsbereite Dokumentation für ISO 27001 und GRC.