Analyse des écarts multi-cadres : bonnes pratiques

Un guide pratique pour consolider les exigences ISO, SOC et NIST en un ensemble de contrôles unifié, réduisant ainsi le temps d'audit, les coûts et ciblant la remédiation des risques élevés.

Gérer la conformité à travers plusieurs cadres tels que ISO 27001, SOC 2 et NIST 800-53 n’a pas besoin d’être accablant. Une analyse des écarts multi-cadres vous aide à identifier les contrôles chevauchants, à réduire les redondances et à combler efficacement les lacunes de conformité.

Points clés :

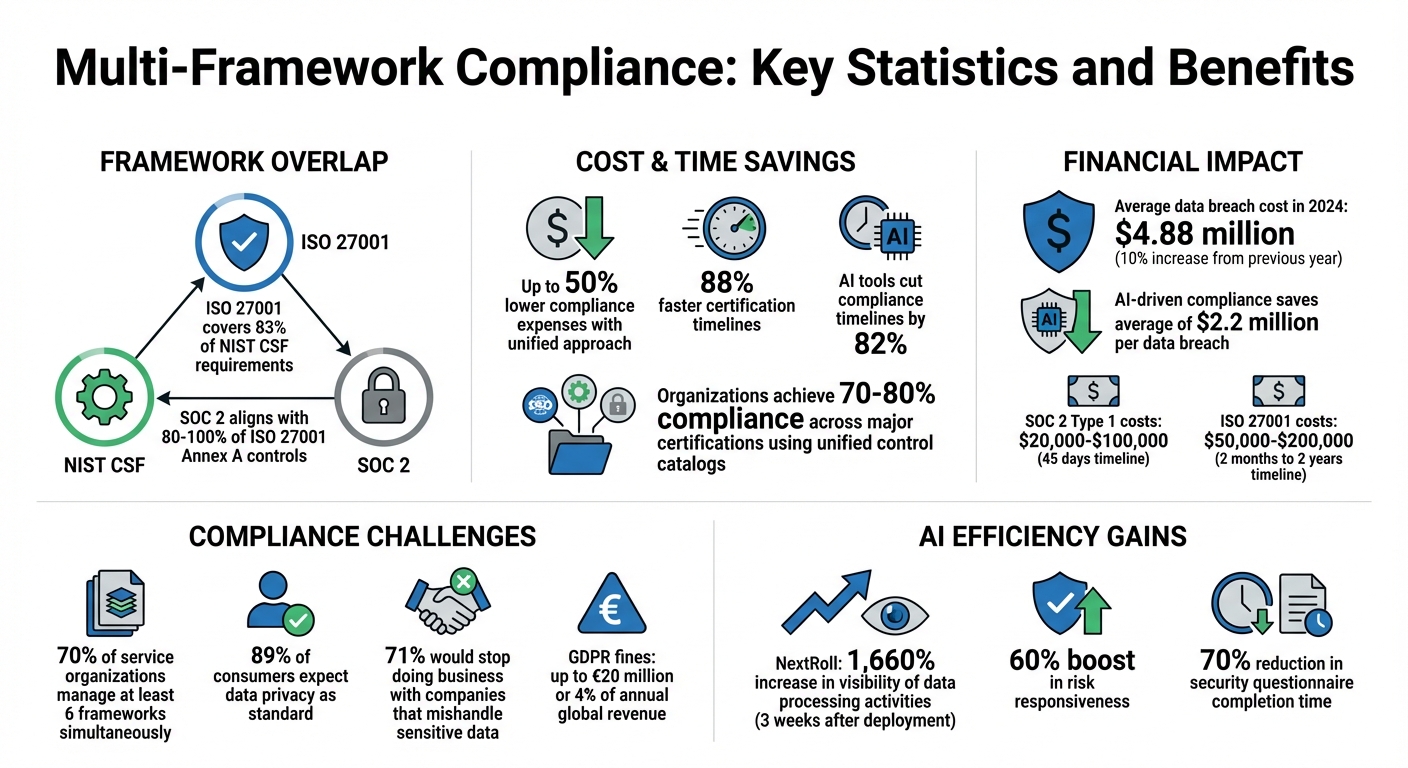

- Le chevauchement fait gagner du temps : ISO 27001 couvre 83 % des exigences du NIST CSF, et SOC 2 s’aligne sur 80 % à 100 % des contrôles de l’Annexe A de l’ISO 27001.

- La conformité unifiée réduit les coûts : Les organisations traitant plusieurs cadres simultanément peuvent réduire considérablement les dépenses de conformité et raccourcir les délais de certification.

- Défis à surveiller : Une mauvaise allocation des ressources, la collecte redondante de preuves et les exigences contradictoires sont des pièges courants.

Pour réussir :

- Documentez votre statut de conformité actuel : Utilisez des outils comme une Déclaration d’Applicabilité (SoA) ou un Profil Actuel NIST.

- Mappez les contrôles entre les cadres : Identifiez les exigences partagées pour rationaliser les efforts.

- Fixez des objectifs SMART : Concentrez-vous sur des objectifs de conformité spécifiques, mesurables et limités dans le temps.

- Priorisez en fonction du risque : Traitez d’abord les lacunes à haut risque et exploitez les contrôles chevauchants.

- Automatisez avec des outils d’IA : Des plateformes comme ISMS Copilot peuvent réduire les délais de conformité de 82 % et diminuer le travail manuel.

Conformité Multi-Cadres : Statistiques et Avantages Clés

Comment Réaliser une Évaluation des Écarts dans ISO 27001

sbb-itb-4566332

Évaluer Votre Statut Actuel de Conformité

Pour établir une base solide en matière de conformité, commencez par documenter votre statut actuel de conformité. Cela garantit que vous ne dupliquez pas les efforts ou ne négligez pas des exigences critiques.

Documenter Votre État Actuel

Commencez par définir votre périmètre. Listez toutes les zones, processus et actifs pertinents, y compris le matériel, les logiciels, les réseaux, les bases de données et les ressources humaines. N’oubliez pas de prendre en compte les obligations légales, réglementaires et contractuelles.

Une partie clé de cette documentation est la Déclaration d’Applicabilité (SoA). Ce document décrit les contrôles applicables, leur statut de mise en œuvre (par exemple, Mise en œuvre, En cours, ou Non) et les exclusions justifiées. Comme l’explique iso-docs.com :

"La Déclaration d’Applicabilité sert de pont entre votre évaluation des risques et les mesures de traitement des risques identifiées par des consultants ISO 27001 ou des experts en la matière."

Si vous utilisez un cadre basé sur le NIST, créez un Profil Actuel qui identifie les résultats des catégories et sous-catégories que vous avez déjà atteints. Ce profil sert de référence pour vos évaluations des risques et aide à clarifier votre point de départ avant de fixer des objectifs d’amélioration.

Pour la conformité ISO 27001, la documentation obligatoire inclut le périmètre du SGSI, la politique de sécurité de l’information, la SoA, l’inventaire des actifs, la politique de contrôle d’accès, les rapports d’évaluation et de traitement des risques, les résultats de surveillance et les enregistrements d’audit interne. Gérer cette documentation à travers plusieurs cadres peut devenir complexe. Pour simplifier :

- Utilisez des modèles standardisés pour une cohérence.

- Automatisez la collecte des preuves pour capturer des informations détaillées.

- Impliquez les parties prenantes de l’IT, des RH, du Juridique et des Finances pour garantir une approche complète.

- Mettez à jour la documentation chaque année ou après des changements significatifs.

Une fois votre documentation complète, vous pouvez commencer à aligner vos contrôles avec les exigences de chaque cadre.

Cartographier les Contrôles aux Exigences des Cadres

L’étape suivante consiste à cartographier vos contrôles documentés aux exigences spécifiques de vos cadres choisis. Ce processus met souvent en évidence des chevauchements qui peuvent simplifier la conformité à travers plusieurs cadres.

Organisez vos contrôles en trois types principaux : techniques (par exemple, chiffrement, pare-feu), administratifs (par exemple, politiques, formations) et physiques (par exemple, accès aux installations). Utilisez les fonctions du Cadre de Cybersécurité NIST (CSF) - Identifier, Protéger, Détecter, Répondre, Récupérer, et la nouvelle fonction Gouvernance - comme base pour aligner les contrôles des normes comme ISO 27001 ou NIST SP 800-53.

Une approche basée sur les actifs est cruciale ici. Maintenez un inventaire en temps réel de tous vos actifs informationnels, évaluez leurs vulnérabilités et déterminez quelles exigences des cadres s’appliquent. Comme le souligne iso-docs.com :

"On ne peut pas protéger ce que l’on ne connaît pas."

Pour garantir une cartographie approfondie, constituez une équipe pluridisciplinaire composée de l’IT, des opérations, du juridique et de la gestion des incidents. Ensemble, définissez les critères de risque - comme l’utilisation d’une matrice d’impact-probabilité 5x5 - et attribuez la propriété de chaque risque et contrôle.

Avec le coût moyen mondial d’une violation de données atteignant 4,88 millions de dollars en 2024 (une augmentation de 10 % par rapport à l’année précédente), une cartographie précise des contrôles est plus cruciale que jamais. Utilisez des normes comme ISO 27005 ou NIST SP 800-30 comme guides pendant ce processus. Pour la conformité fédérale, NIST SP 800-53 offre des exigences détaillées, tandis que les plateformes modernes de Gouvernance, Risques et Conformité (GRC) peuvent centraliser la gestion des politiques et automatiser le suivi.

Fixer des Objectifs de Conformité Cibles

En utilisant votre état documenté et vos contrôles cartographiés comme base, il est temps de définir des objectifs de conformité clairs. Ces objectifs doivent guider vos efforts à travers divers cadres et aider à garantir une action efficace et ciblée.

Créer des Objectifs de Conformité SMART

Vos objectifs de conformité doivent suivre les critères SMART : Spécifiques, Mesurables, Atteignables, Pertinents et Temporels. Évitez les objectifs vagues comme "améliorer la sécurité", surtout lorsque vous gérez plusieurs cadres. Préférez des résultats précis, tels que : "Atteindre la préparation SOC 2 Type 1 et combler les principales lacunes de l’Annexe A de l’ISO 27001 dans les 90 jours pour notre ligne de produits SaaS européenne."

Pour suivre les progrès, utilisez des tableaux de bord qui suivent la mise en œuvre des contrôles et la collecte des preuves. Étant donné la complexité de la gestion de plusieurs cadres, l’automatisation de la conformité multi-cadres peut être un véritable changement.

Gardez les objectifs atteignables en les alignant sur le niveau de maturité actuel de votre organisation. Par exemple, la certification SOC 2 Type 1 peut souvent être obtenue en aussi peu que 45 jours, avec des coûts allant de 20 000 à 100 000 dollars. En revanche, la certification ISO 27001 peut prendre entre deux mois et deux ans et coûter entre 50 000 et 200 000 dollars. Michelle Strickler, Responsable Stratégique Produit et Expérience Conformité chez Strike Graph, souligne l’importance de comprendre les exigences ISO :

"Le plus grand défi que je vois avec l’ISO est de ne pas lire le document ISO 27001 lui-même et de manquer le fait que le programme doit être maintenu."

Si votre équipe est surchargée, commencer par le cadre plus flexible et basé sur les risques de SOC 2 pourrait être plus pratique que les exigences structurées du SGSI de l’ISO 27001.

Assurez-vous que les objectifs sont pertinents en les alignant sur vos besoins métiers. Stephen Ferrell, Directeur Stratégique chez Strike Graph, offre ce conseil :

"Si vous êtes une entreprise américaine avec des clients principalement américains, SOC sera probablement votre choix. Si vous êtes une organisation plus mondiale, l’ISO 27001 est un meilleur pari."

Cet alignement est crucial, d’autant plus que 89 % des consommateurs s’attendent à la confidentialité des données comme une norme, et 71 % arrêteraient de faire affaire avec des entreprises qui mal gèrent les données sensibles.

Enfin, fixez des étapes limitées dans le temps. Celles-ci doivent s’aligner sur les fenêtres d’audit et les échéances métiers critiques. Si vous poursuivez plusieurs certifications, étalez-les stratégiquement. Les organisations utilisant des plateformes automatisées de GRC rapportent souvent des délais de conformité plus rapides car l’automatisation permet de superposer les efforts de préparation en identifiant les contrôles communs entre les cadres.

Une fois vos objectifs SMART en place, l’étape suivante consiste à prioriser les exigences pour une efficacité maximale de la conformité.

Prioriser les Exigences des Cadres

Lors de la priorisation des exigences des cadres, concentrez-vous sur trois facteurs principaux : l’urgence réglementaire, l’impact métiers et l’efficacité des ressources.

Commencez par l’urgence réglementaire. Les obligations légales et contractuelles doivent être traitées en priorité pour éviter des pénalités. Par exemple, le non-respect des cadres liés au RGPD peut entraîner des amendes allant jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires mondial annuel, selon le montant le plus élevé. De même, les entrepreneurs fédéraux américains doivent se conformer à NIST SP 800-53, tandis que les organisations de santé priorisent souvent HITRUST. Les entrepreneurs de la défense sont confrontés à des exigences obligatoires CMMC.

Ensuite, considérez l’impact métiers en utilisant une matrice de risque pour évaluer la probabilité des menaces et les dommages potentiels. Le Cadre de Cybersécurité NIST recommande de comparer votre Profil Actuel à un Profil Cible pour identifier les écarts. À partir de là, créez un plan d’action priorisé qui reflète les besoins de la mission, les coûts et les risques. Concentrez-vous sur les activités critiques pour la prestation de services et celles qui protègent les actifs de haute valeur.

Enfin, optimisez pour l’efficacité des ressources en exploitant le chevauchement des contrôles. Les "passerelles" entre cadres vous permettent de mettre en œuvre un seul contrôle qui répond à plusieurs exigences, réduisant ainsi le travail dupliqué et améliorant le retour sur investissement. Par exemple, une politique de contrôle d’accès conforme aux normes ISO 27002 peut également satisfaire les exigences de COBIT et HIPAA.

Pour rationaliser la priorisation, suivez une approche simple : traitez d’abord les exigences réglementaires à haut risque, puis les besoins métiers à fort impact, et enfin, mettez en œuvre les contrôles qui satisfont plusieurs cadres. Passez régulièrement en revue vos priorités, en particulier après des incidents de sécurité, des changements majeurs d’infrastructure ou des mises à jour des normes réglementaires, plutôt que d’attendre les audits annuels.

Identifier et Traiter les Écarts

Une fois que vous avez fixé vos objectifs de conformité et vos priorités, l’étape suivante consiste à identifier les écarts entre votre situation actuelle et vos objectifs. Cela signifie comparer votre Profil Actuel (les contrôles et pratiques déjà en place) à votre Profil Cible (les normes que vous visez). La différence entre ces deux profils met en évidence vos écarts de conformité.

En utilisant vos contrôles documentés et la cartographie des exigences, l’identification de ces écarts garantit que vos efforts se concentrent sur les domaines nécessitant le plus d’amélioration. Définir clairement ces écarts pose les bases d’une stratégie de remédiation ciblée et efficace.

Organiser les Écarts par Cadre et Domaine

Les écarts se répartissent généralement en trois catégories : contrôles manquants, contrôles inadéquats et preuves insuffisantes.

Pour rationaliser le processus, exploitez une Matrice de Contrôles Unifiée (UCM) pour cartographier les exigences partagées entre plusieurs cadres. Cette approche consolide les exigences chevauchantes, facilitant ainsi le traitement de plusieurs écarts avec un seul effort de remédiation. Par exemple, l’UCM peut relier les Critères de Services de Confiance SOC 2 aux contrôles de l’Annexe A de l’ISO 27001. Ainsi, une seule action peut résoudre les problèmes de conformité dans plusieurs cadres. Micah Spieler, Responsable Produit Principal chez Strike Graph, souligne cet avantage :

"En reliant les cadres au niveau des contrôles, nous sommes en mesure d’offrir à nos clients une plateforme pour concevoir leur propre environnement de contrôle... les contrôles agissent comme la colle."

Une fois que vous avez catégorisé les écarts par type et domaine, priorisez-les en fonction de trois facteurs : la gravité du risque (à quel point l’écart est susceptible de conduire à une exposition des données), la criticité de l’audit (la probabilité qu’il puisse déclencher une observation formelle d’audit) et l’effort de mise en œuvre. Par exemple, Rocketlane, une entreprise de logiciels, a adopté la plateforme GRC Sprinto en 2024 pour gérer la conformité à travers plusieurs cadres. En automatisant la détection des écarts et la collecte des preuves, ils ont économisé deux semaines de travail manuel tout en maintenant la conformité avec cinq cadres différents simultanément.

Utiliser des Outils d’Analyse pour Identifier les Causes Racines

Comprendre la cause racine d’un écart est essentiel pour une remédiation efficace.

Le Diagramme d’Ishikawa (ou Diagramme en arêtes de poisson) est un outil visuel qui aide à organiser les causes potentielles en catégories comme Méthodes, Matériaux, Machines, Personnes et Environnement. Cet outil est particulièrement utile pour résoudre les défaillances de conformité complexes avec plusieurs facteurs contributifs. Par exemple, des contrôles de chiffrement inadéquats peuvent provenir d’une infrastructure obsolète ou d’une formation insuffisante des employés.

Pour une approche plus simple, la Méthode des 5 Pourquoi consiste à demander à plusieurs reprises "pourquoi" un écart existe jusqu’à ce que vous découvriez sa cause racine. Par exemple, si vous manquez de documentation prête pour l’audit, poser la question "pourquoi" plusieurs fois pourrait révéler l’absence d’un référentiel centralisé pour stocker les preuves.

Pour concentrer vos efforts, utilisez un Diagramme de Pareto pour identifier les 20 % de causes responsables de 80 % des défaillances de conformité. Dans de nombreux cas, la majorité des problèmes peuvent être retracés à un petit nombre de causes racines.

Clara, une plateforme de services financiers, a utilisé des outils de conformité proactive pour renforcer sa posture de sécurité. Cette initiative a amélioré leur réactivité aux risques de 60 % et réduit le temps consacré à remplir les questionnaires de sécurité de 70 % par rapport à leur processus manuel précédent.

Lors du travail à travers plusieurs cadres, n’oubliez pas de prendre en compte les Contrôles Complémentaires de l’Entité Utilisatrice (CUECs) et les Contrôles Complémentaires de l’Organisation Sous-Traitante (CSOCs). Dans le rapport SOC 2, les CUECs sont des responsabilités qui incombent au client, tandis que les CSOCs sont de la responsabilité du fournisseur. Les organisations peuvent rationaliser cela en utilisant un SOC 2 Copilot pour automatiser la mise en œuvre des contrôles. Les deux doivent être examinés pour garantir qu’il n’y a pas de maillon faible dans la chaîne de sécurité globale.

Ces analyses guideront le développement d’un plan de remédiation unifié dans la phase suivante.

Élaborer et Exécuter des Plans d’Action

Une fois que vous avez identifié les écarts et leurs causes racines, l’étape suivante consiste à concevoir un seul plan de remédiation cohérent. Ce plan doit traiter les exigences des cadres chevauchantes et prioriser les actions en fonction de la gravité des risques et de leur impact potentiel. Traiter d’abord les écarts à haut risque garantit que vos efforts sont à la fois efficaces et efficients.

Votre plan de remédiation doit inclure trois composantes essentielles : un Plan de Traitement des Risques (PTR) détaillant les étapes spécifiques pour atténuer chaque risque, une Déclaration d’Applicabilité (SoA) précisant quels contrôles sont inclus ou exclus et pourquoi, et une cartographie des contrôles qui aligne diverses normes sur un ensemble unifié de contrôles pratiques. Cette approche évite non seulement le travail redondant, mais garantit également l’alignement entre les cadres, ouvrant la voie à la responsabilité et aux progrès mesurables.

Créer un Plan de Remédiation Unifié

Pour catégoriser et gérer les actions de remédiation, appliquez le cadre des 4T - Traiter, Éviter, Transférer, Accepter. Voici comment cela fonctionne :

- Traiter les risques en mettant en œuvre des mesures comme l’authentification multifactorielle (MFA) sur les systèmes.

- Éviter les risques entièrement en discontinuant les pratiques à haut risque, comme la collecte inutile de données.

- Transférer les risques par des options comme l’assurance cyber.

- Accepter les risques de faible niveau lorsque le coût de l’atténuation dépasse l’impact potentiel.

Concentrez-vous sur les contrôles critiques - MFA, journalisation, sauvegarde et chiffrement - qui s’alignent sur des cadres comme SOC 2, ISO 27001 et NIST CSF. NMS Consulting suggère une feuille de route de 90 jours pour lancer les progrès : délimitez les systèmes, traitez les écarts à haut risque et établissez des routines de gouvernance en trois mois en utilisant un assistant de mise en œuvre ISO 27001 basé sur l’IA pour préparer les audits. Ce calendrier maintient les équipes motivées et rassure les parties prenantes avec des progrès visibles.

Pour rationaliser les efforts, utilisez des références de cartographie pour aligner plusieurs exigences de cadre sur une seule mise en œuvre. Par exemple, le NIST souligne l’adaptabilité de son cadre :

"Le Cadre n’est pas conçu pour remplacer les processus existants ; une organisation peut utiliser son processus actuel et le superposer au Cadre pour déterminer les écarts dans son approche actuelle de gestion des risques cybernétiques et élaborer une feuille de route d’amélioration."

Assurez-vous que votre équipe pluridisciplinaire est sur la même longueur d’onde. Maintenez un référentiel centralisé pour les politiques, les procédures et les registres de risque, souvent géré via une boîte à outils ISO 27001, pour promouvoir la cohérence entre les cadres.

Une fois votre plan unifié prêt, l’étape suivante consiste à attribuer des responsabilités claires et à fixer des échéances fermes.

Attribuer des Responsabilités et des Échéances

Chaque risque identifié doit avoir un propriétaire spécifique pour garantir que rien ne soit négligé. Une matrice RACI (Responsable, Comptable, Consulté, Informé) peut aider à clarifier qui fait quoi, en particulier pour des domaines complexes comme la gestion des risques de la chaîne d’approvisionnement. Ces rôles doivent être documentés dans les politiques et même reflétés dans les descriptions de poste.

La direction joue un rôle crucial dans la supervision des initiatives de cybersécurité. La haute direction doit approuver les politiques, allouer les ressources et examiner les stratégies régulièrement. Le RSSI doit également revoir et mettre à jour les stratégies au moins une fois par an pour garantir qu’elles restent pertinentes et actionnables.

Divisez les grands projets en tâches plus petites et gérables avec des étapes claires et un calendrier d’audit. Ce calendrier doit inclure des dates spécifiques, des processus et des responsabilités. Les cycles de revue réguliers - trimestriels ou après des événements majeurs - sont essentiels pour tenir les dirigeants informés et suivre les progrès. Pour la conformité SOC 2 Type 2, prévoyez 3 à 6 mois de remédiation et de collecte de preuves, suivis d’une période opérationnelle de 3 à 12 mois.

Meilleures pratiques pour réussir :

| Composant | Meilleure Pratique |

|---|---|

| Responsabilités | Utilisez une matrice RACI ; incluez les rôles dans les descriptions de poste ; nommez un Responsable de la Sécurité de l’Information dédié |

| Échéances | Fixez des étapes claires ; priorisez par niveau de risque ; établissez des cycles de revue trimestriels |

| Responsabilité | Exigez l’approbation de la haute direction ; révisez périodiquement l’allocation des ressources |

| Surveillance | Mesurez l’efficacité des contrôles dans le temps à l’aide d’indicateurs clés de performance (KPI) |

Prévoyez des revues régulières de votre plan de remédiation, déclenchées par des cycles annuels, des incidents de sécurité majeurs ou des changements importants de système. Pour maintenir la conformité, intégrez les responsabilités en cybersécurité dans les processus d’embauche, d’intégration et de départ. Évaluez régulièrement la performance de l’équipe par rapport aux objectifs établis pour garantir l’alignement avec vos objectifs.

Les enjeux sont élevés. Par exemple, le non-respect du Règlement sur l’IA de l’UE peut entraîner des amendes allant jusqu’à 40 millions d’euros ou 7 % du chiffre d’affaires mondial annuel. De plus, des évaluations des risques faibles peuvent laisser jusqu’à 70 % des vulnérabilités non traitées. En attribuant des rôles clairs et en fixant des échéances réalistes, vous créez une structure qui garantit que votre plan de remédiation est à la fois actionnable et efficace.

Utiliser des Outils d’IA pour la Conformité Multi-Cadres

Gérer manuellement la conformité multi-cadres peut être un vrai casse-tête - c’est lent, sujet aux erreurs et prend un temps précieux. C’est là que les outils basés sur l’IA interviennent, automatisant des tâches comme la cartographie des contrôles, la collecte des preuves et la documentation. Cela peut réduire le temps de processus de jusqu’à 82 % et faire économiser aux entreprises en moyenne 2,2 millions de dollars par violation de données. Étant donné que le coût moyen d’une violation de données en 2024 est projeté à 4,88 millions de dollars - une hausse de 10 % par rapport à l’année précédente - les avantages financiers de la conformité pilotée par l’IA sont difficiles à ignorer.

Ces gains d’efficacité et d’économies mettent en lumière la manière dont l’IA redéfinit le paysage de la conformité avec les meilleures pratiques qui rationalisent les opérations.

Comment l’IA Améliore l’Efficacité de la Conformité

Les outils d’IA élèvent la conformité à un niveau supérieur en automatisant certaines des tâches les plus fastidieuses, comme l’analyse des écarts. Au lieu de comparer manuellement les exigences, les plateformes d’IA peuvent rapidement identifier les contrôles chevauchants entre des cadres tels que ISO 27001, SOC 2 et NIST 800-53. Cette cartographie automatisée des contrôles vous permet de mettre en œuvre des solutions comme l’authentification multifactorielle une seule fois et de les faire répondre simultanément aux exigences de plusieurs normes.

Un autre grand avantage est la réutilisation des preuves. L’IA examine les politiques, les journaux et les évaluations des risques pour suggérer les meilleures stratégies de cartographie croisée. Cela élimine le travail répétitif et garantit que vos efforts de conformité restent cohérents. Tim Blair, Responsable Senior chez Vanta, résume bien cela :

"Exploiter la cartographie croisée offre une autre perspective pour analyser les risques... la différence entre les cadres peut révéler un besoin légitime de contrôles supplémentaires pour lutter contre les risques - c’est le plus grand avantage."

L’IA prend également en charge la surveillance continue, en exécutant des tests automatisés toutes les heures pour détecter les dérives de configuration ou les nouveaux écarts en temps réel. Cela remplace les instantanés manuels obsolètes par une supervision continue, maintenant votre conformité à jour. Les entreprises utilisant ces outils peuvent obtenir des certifications en la moitié du temps qu’il faudrait avec des méthodes manuelles traditionnelles - réduisant les délais de plusieurs mois à quelques semaines seulement.

| Fonctionnalité | Analyse des Écarts Manuelle | Analyse des Écarts Basée sur l’IA |

|---|---|---|

| Vitesse de Cartographie | Heures/Jours par cadre | Secondes/Minutes via automatisation |

| Gestion des Preuves | Étiquetage et reformattage manuels | Réutilisation automatisée entre les normes |

| Précision | Forte probabilité d’erreur humaine | Haute précision avec intelligence artificielle |

| Guidage | Tableaux statiques | Flux de travail dynamiques et étape par étape |

| Surveillance | Instantanés ponctuels | Suivi en temps réel |

Fonctionnalités et Avantages d’ISMS Copilot

ISMS Copilot est conçu spécifiquement pour la conformité multi-cadres, prenant en charge plus de 20 normes comme ISO 27001, SOC 2 et NIST 800-53. Contrairement à des outils d’IA généralistes comme ChatGPT ou Claude, il utilise la Génération Augmentée par Récupération (RAG) pour puiser dans une bibliothèque de connaissances en conformité testées sur le terrain et de projets de conseil. Cela signifie que les conseils que vous recevez sont pratiques et spécifiques - pas des conseils génériques extraits d’Internet.

La cartographie des contrôles multi-cadres de la plateforme facilite l’alignement des contrôles entre plusieurs normes, garantissant la cohérence dans la gestion des différents cadres. Vous pouvez télécharger des fichiers comme des PDF, des DOCX et des feuilles de calcul - y compris des rapports volumineux de plus de 20 pages - et l’outil effectuera une analyse automatisée des écarts par rapport aux exigences spécifiques des cadres. Il génère également des politiques, des procédures et des évaluations des risques prêtes pour l’audit en quelques minutes, vous offrant un point de départ solide à affiner plutôt que de partir de zéro.

Pour les tâches de conformité complexes, ISMS Copilot One décompose les flux de travail complexes en étapes claires et actionnables avec des conseils personnalisés. Il utilise des Espaces de Travail dédiés pour garder les différents projets ou audits séparés, éliminant ainsi le risque de mélanger les politiques ou les fichiers entre les cadres. La confidentialité est une priorité absolue - la plateforme n’utilise pas les données des utilisateurs pour entraîner ses modèles d’IA et garantit des pratiques conformes au RGPD, y compris la résidence des données dans l’UE à Francfort.

Plus de 1 000 organisations s’appuient sur ISMS Copilot pour gérer leurs programmes de conformité, et la plateforme affiche une note parfaite de 5,0/5 basée sur 20 témoignages d’experts. Comme l’explique le fondateur Tristan Roth :

"Nous ne sommes pas là pour remplacer votre expertise - nous sommes là pour l’amplifier."

Avec des tarifs commençant à seulement 20 dollars par mois pour les consultants individuels et une version gratuite disponible pour explorer les fonctionnalités, ISMS Copilot rend la conformité pilotée par l’IA accessible aux équipes de toutes tailles. Cet outil est essentiel pour relever les défis de la conformité multi-cadres avec confiance et efficacité.

Surveillance Continue et Mises à Jour

Obtenir une certification n’est qu’un point de départ - maintenir la conformité à travers plusieurs cadres nécessite une vigilance constante. Comme l’explique NIST SP 800-137, la surveillance continue fournit "une visibilité sur les actifs organisationnels, une prise de conscience des menaces et des vulnérabilités, et une visibilité sur l’efficacité des contrôles de sécurité déployés". Cette approche passe d’évaluations statiques et ponctuelles à une supervision quasi en temps réel, essentielle pour gérer des normes comme ISO 27001, SOC 2 et NIST 800-53 simultanément.

Les cadres de conformité ne sont pas statiques - ils évoluent avec le temps. Par exemple, le 27 août 2025, le NIST a publié la version 5.2.0 de SP 800-53A, introduisant de nouvelles procédures d’évaluation telles que SA-15, SA-24 et SI-02. De même, l’ISO/IEC 27001 a récemment intégré un Amendement sur le Changement Climatique dans toutes les normes de systèmes de management sous l’Annexe SL. Ces mises à jour peuvent révéler des lacunes dans les contrôles qui étaient auparavant alignés, obligeant les organisations à s’adapter rapidement.

Établir des Cycles de Revue

Pour garantir la conformité à long terme, la surveillance continue doit être une priorité.

Établissez un calendrier cohérent pour examiner votre statut de conformité. Bien que les revues annuelles soient une base, les cycles trimestriels sont plus efficaces pour les organisations jonglant avec plusieurs cadres. Après avoir mené des analyses des écarts ou des évaluations des risques, mettez à jour votre Déclaration d’Applicabilité (SoA) rapidement pour refléter tout changement.

Un cycle de gouvernance de 90 jours est une approche pratique. Chaque trimestre, effectuez des tests de contrôles, des évaluations des risques des fournisseurs et des exercices de réponse aux incidents. Cela s’aligne sur des normes modernes comme PCI DSS v4.0.1, qui mettent l’accent sur la vérification continue des contrôles plutôt que sur des évaluations ponctuelles. Incluez des équipes pluridisciplinaires - telles que l’IT, les RH et le juridique - dans ces revues pour garantir que les contrôles restent précis et applicables à travers tous les cadres.

| Activité de Revue | Fréquence Recommandée | Objectif Clé |

|---|---|---|

| Revue de Direction | Au moins annuellement | Évaluer l’efficacité et la pertinence du SGSI |

| Tests de Contrôles | Trimestriel | Confirmer que les mesures de protection fonctionnent comme prévu |

| Mise à jour de la SoA | Annuellement ou après des changements | Documenter l’inclusion/exclusion des contrôles |

| Évaluation des Risques | Régulièrement/Continue | Identifier les menaces et vulnérabilités émergentes |

S’Adapter aux Changements des Cadres

Rester à l’affût des mises à jour des cadres est crucial. Abonnez-vous aux notifications des organismes de normalisation comme le NIST, l’ISO et la Cloud Security Alliance. Lorsque des mises à jour majeures se produisent - comme la transition de l’ISO/IEC 27001:2013 vers l’ISO/IEC 27001:2022 - les organisations doivent suivre des directives spécifiques comme l’IAF MD26:2023 pour maintenir l’accréditation. Manquer ces échéances peut compromettre les certifications.

Les outils de surveillance en temps réel peuvent simplifier ce processus en vous tenant informé des changements et en permettant des ajust

Articles connexes

Comment l'IA améliore la conformité multi-cadres

L'IA unifie la cartographie des contrôles, automatise la collecte des preuves et fournit une surveillance en temps réel pour réduire le temps de préparation des audits et les erreurs de conformité.

Comment les alertes en temps réel réduisent les risques de non-conformité ISO 27001

Les alertes en temps réel détectent les menaces rapidement, réduisent les coûts des violations et les échecs d'audit, et maintiennent les journaux ISO 27001 inviolables pour une conformité continue.

Précision de l'IA en cybersécurité : Modèles spécialisés vs. génériques

L'IA spécialisée surpasse les modèles génériques pour la conformité en cybersécurité — une précision accrue, moins d'hallucinations et une documentation prête pour les audits ISO 27001 et GRC.