Le cadre NIST dans la conformité multi-cadres

Comment utiliser le NIST CSF 2.0 pour cartographier les contrôles entre ISO 27001, SOC 2 et FedRAMP, et automatiser la collecte de preuves pour une conformité continue multi-cadres.

Gérer plusieurs cadres de cybersécurité peut être accablant, mais le NIST Cybersecurity Framework (CSF) simplifie le processus. En s'alignant sur des normes comme l'ISO 27001, le SOC 2 et le FedRAMP, le NIST CSF aide les organisations à rationaliser la conformité, à réduire les redondances et à améliorer la gestion des risques.

Points clés :

- Le NIST CSF 2.0 (publié en février 2024) introduit six fonctions principales : Gouvernance, Identification, Protection, Détection, Réponse et Récupération.

- L'intégration du NIST avec des cadres comme l'ISO 27001 et le SOC 2 élimine les travaux dupliqués, car de nombreuses exigences se chevauchent.

- Des outils comme ISMS Copilot automatisent la cartographie des contrôles, la collecte de preuves et la création de politiques, gagnant du temps et réduisant les erreurs.

Pourquoi est-ce important ? Les organisations jonglant avec plusieurs exigences de conformité peuvent utiliser le NIST CSF pour unifier leurs efforts, simplifier les audits et maintenir des pratiques de cybersécurité plus solides.

Avantages de l'intégration du NIST avec d'autres cadres

Meilleure visibilité et gestion des risques

En intégrant le NIST avec des cadres comme l'ISO 27001, le SOC 2 et la HIPAA, les organisations peuvent créer une perspective unifiée sur les risques de cybersécurité. La méthodologie structurée du NIST — Gouvernance, Identification, Protection, Détection, Réponse et Récupération — sert de langage commun qui relie diverses exigences de conformité. Cette approche permet aux équipes de sécurité de mieux identifier les vulnérabilités et de prioriser les menaces significatives, réduisant ainsi les alertes inutiles et se concentrant sur l'essentiel.

La cartographie des contrôles NIST entre différents standards permet une notation continue des risques et une surveillance dynamique des menaces sans avoir à passer d'un système à l'autre. Cette intégration transparente garantit que les données de gestion des risques s'intègrent directement dans les processus globaux de l'entreprise, offrant à la direction une vision claire et cohérente de la santé cybersécuritaire de l'organisation. De plus, cette approche réduit les efforts redondants de documentation, rationalisant ainsi l'ensemble du processus de gestion des risques.

Moins de duplication de travail

Les cadres NIST sont étroitement alignés avec des exigences réglementaires comme la HIPAA, le CMMC et la PCI-DSS, ce qui facilite pour les organisations l'utilisation de contrôles partagés entre plusieurs normes. Le suivi des directives NIST garantit des enregistrements complets qui répondent aux exigences chevauchantes, vous préparant aux audits avec un minimum de travail supplémentaire. Avec les contrôles unifiés du NIST, vous pouvez répondre aux besoins de plusieurs normes simultanément, réduisant ainsi le besoin de documentation dupliquée.

Cette stratégie « tester une fois, appliquer à plusieurs » permet à un seul ensemble de contrôles de répondre aux besoins de plusieurs audits en même temps. Par exemple, la mise en œuvre de contrôles d'accès conformes au NIST SP 800-53 peut satisfaire les exigences de l'ISO 27001, du SOC 2 et de la HIPAA, éliminant les répétitions inutiles entre les cadres. De tels efforts permettent non seulement de gagner du temps, mais aussi d'améliorer la conformité dans différentes régions et normes.

Renforcement de la conformité et de l'assurance mondiales

La reconnaissance mondiale du NIST et ses références croisées avec des normes comme l'ISO/IEC 27001:2022 et le SP 800-171 Révision 3 facilitent la conformité transfrontalière pour les organisations. Ces passerelles officielles fournissent des orientations claires pour naviguer entre plusieurs cadres.

Les organisations cherchant une validation externe peuvent bénéficier de rapports SOC 2+ qui intègrent les contrôles NIST aux côtés de cadres comme la HIPAA, l'HITRUST et l'ISO. Par exemple, Grant Thornton utilise son outil d'automatisation SOC.x pour rationaliser les processus de conformité, permettant aux clients de répondre aux besoins de diverses parties prenantes avec un seul rapport complet. Cette approche intégrée rassure les clients, les régulateurs et autres parties prenantes sur la capacité de l'organisation à répondre à diverses exigences de sécurité et de confidentialité.

Les 5 étapes du NIST pour initier et/ou intégrer le NIST Cybersecurity Framework 2.0 dans votre organisation

Principaux cadres à intégrer avec le NIST

Les intégrations suivantes mettent en évidence comment la méthodologie structurée du NIST peut simplifier la conformité entre plusieurs cadres.

NIST et ISO 27001

Les fonctions principales du NIST — Identification, Protection, Détection, Réponse et Récupération — s'alignent parfaitement avec l'Annexe A de l'ISO 27001, rendant la certification internationale plus efficace. Les deux cadres se concentrent sur des approches basées sur les risques pour la sécurité de l'information, et les directives détaillées du NIST servent de base solide pour développer un Système de Management de la Sécurité de l'Information (ISMS) conforme aux exigences de l'ISO 27001.

Cette alignement est particulièrement bénéfique pour les organisations opérant à l'échelle mondiale. L'ISO 27001 fournit une certification reconnue internationalement, tandis que le NIST offre des directives pratiques détaillées pour la mise en œuvre.

NIST et SOC 2

Pour les entreprises ciblant le marché nord-américain, l'intégration du NIST avec le SOC 2 crée un cadre de sécurité solide qui répond à la fois à la gestion des risques internes et à l'assurance externe des clients. Les recherches montrent un chevauchement significatif — environ 60 à 70 % — entre les contrôles SOC 2 et NIST 800-53, en particulier dans des domaines comme la gestion des accès, la réponse aux incidents et l'évaluation des risques.

En cartographiant les contrôles NIST aux critères du SOC 2, les organisations peuvent renforcer leurs mesures de sécurité tout en garantissant leur préparation aux audits. Le chevauchement réduit les efforts supplémentaires, car le NIST fournit la profondeur technique nécessaire à la mise en œuvre des contrôles, tandis que le SOC 2 offre l'attestation formelle souvent requise par les clients et partenaires.

NIST et les normes fédérales (FedRAMP, CMMC)

Pour les organisations travaillant avec des agences fédérales ou gérant des Informations Non Classifiées Contrôlées (CUI), la conformité au NIST est incontournable. Le NIST SP 800-53 est essentiel pour la certification FedRAMP, tandis que le NIST SP 800-171 sous-tend la conformité au CMMC. Ces alignements sont des nécessités réglementaires.

L'avantage ici est clair : la mise en œuvre des contrôles NIST permet aux organisations de répondre simultanément à plusieurs exigences fédérales. Par exemple, les entrepreneurs peuvent utiliser le NIST SP 800-171 pour se conformer aux clauses DFARS et se préparer aux évaluations CMMC, rationalisant ainsi les efforts entre divers programmes de conformité fédéraux.

sbb-itb-4566332

Stratégies pour la cartographie des contrôles multi-cadres

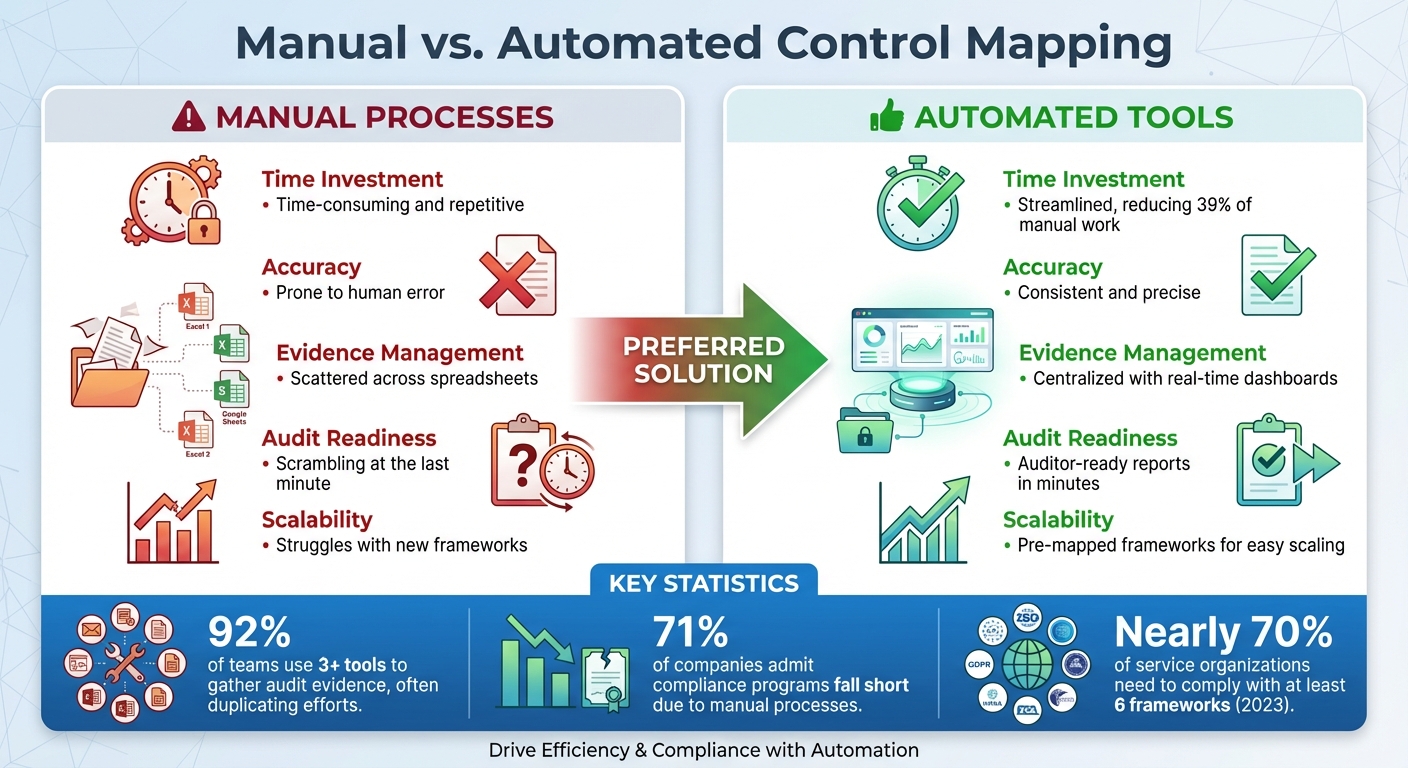

Cartographie manuelle vs automatisée de la conformité : différences et avantages clés

Lors de l'intégration du NIST avec d'autres cadres, vous ouvrez la porte à des processus de conformité plus fluides. La plupart des cadres de cybersécurité — comme l'ISO 27001, le SOC 2, le NIST CSF, la NIS 2 et le RGPD — partagent des principes similaires et nécessitent souvent des preuves chevauchantes. Bien que le langage puisse différer, les exigences principales restent cohérentes. C'est dans ce chevauchement que la cartographie stratégique des contrôles peut faire une réelle différence, aidant les organisations à aligner leurs efforts entre plusieurs normes.

Utilisation de contrôles communs

Les contrôles communs sont des mesures de sécurité qui répondent simultanément aux exigences de plusieurs cadres. Ces contrôles forment l'épine dorsale de vos efforts de conformité. Des domaines tels que le contrôle des accès et la gestion des identités, la réponse aux incidents, la sauvegarde et la récupération, et la gestion des fournisseurs apparaissent fréquemment dans divers cadres. Par exemple, un système de contrôle des accès bien conçu peut simultanément répondre aux exigences du NIST, de l'ISO 27001, du SOC 2, et même de cadres comme la HIPAA ou la PCI DSS.

En mettant en œuvre les CIS Critical Security Controls, qui sont déjà cartographiés avec le NIST CSF, l'ISO/IEC 27001, le SOC 2, la HIPAA et la PCI DSS, vous pouvez collecter et réutiliser en continu des preuves. La clé est d'organiser ces preuves de manière à les appliquer facilement à différents cadres — en garantissant qu'elles soient à la fois traçables et réutilisables.

Cartographie manuelle vs automatisée : avantages et inconvénients

Le choix entre la cartographie manuelle et automatisée des contrôles est crucial. Avec près de 70 % des organisations de services devant se conformer à au moins six cadres en 2023, les processus manuels deviennent plus difficiles à maintenir. La cartographie manuelle repose souvent sur des outils déconnectés, ce qui la rend chronophage et sujette aux erreurs. Bien qu'elle offre une supervision complète, c'est un processus fastidieux.

En revanche, des outils automatisés comme ISMS Copilot centralisent la gestion des contrôles, des preuves et des cartographies en un seul endroit. Ces plateformes peuvent analyser les politiques, les journaux et les rapports pour extraire les informations pertinentes correspondant à des exigences spécifiques. Elles suggèrent même des textes de réponse et lient les preuves aux contrôles appropriés. Cependant, l'automatisation nécessite un investissement initial en configuration et en ajustement pour s'aligner sur les besoins uniques de l'organisation.

| Aspect | Processus manuels | Outils automatisés |

|---|---|---|

| Investissement en temps | Chronophage et répétitif | Rationalisé, réduisant 39 % du travail manuel |

| Précision | Sujet aux erreurs humaines | Cohérent et précis |

| Gestion des preuves | Éparpillées dans des feuilles de calcul | Centralisées avec tableaux de bord en temps réel |

| Préparation aux audits | Bricolage de dernière minute | Rapports prêts pour l'auditeur en quelques minutes |

| Évolutivité | Difficulté avec de nouveaux cadres | Cadres pré-cartographiés pour une évolutivité facile |

Voici un chiffre révélateur : 92 % des équipes utilisent trois outils ou plus pour collecter des preuves d'audit, souvent en dupliquant leurs efforts. Pendant ce temps, 71 % des entreprises admettent que leurs programmes de conformité sont insuffisants en raison de leur dépendance aux processus manuels. Ces chiffres soulignent les avantages de l'automatisation et sa capacité à rationaliser la conformité.

Exemple de cartographie des contrôles entre cadres

Prenons l'exemple de la gestion des contrôles d'accès. Cette pratique de sécurité essentielle est requise dans presque tous les grands cadres, bien que la terminologie et l'accent puissent varier.

Dans le NIST CSF 2.0, le contrôle d'accès relève de la fonction « Protection », spécifiquement la gestion des identités et des accès (PR.AC). Pour l’ISO 27001, il est traité dans l'Annexe A.9 (Contrôle d'accès), qui exige des procédures documentées pour la provisioning et le déprovisioning des accès utilisateurs. Le SOC 2 couvre également ce domaine sous les critères CC6 (Contrôles d'accès logiques et physiques), en se concentrant sur la restriction de l'accès aux systèmes et données en fonction des rôles des utilisateurs.

Le chevauchement est substantiel — environ 80 % entre les critères de l'ISO 27001 et du SOC 2 seuls. Par exemple, la mise en œuvre de l'authentification multifactorielle (MFA) pour tous les comptes utilisateurs répond simultanément aux exigences du NIST CSF PR.AC-7, de l'ISO 27001 A.9.4.2, et du SOC 2 CC6.1. Le même contrôle, soutenu par les mêmes preuves (comme les journaux MFA, les captures d'écran et les revues d'accès), peut être utilisé pour répondre aux exigences des trois cadres.

Cette approche simplifie non seulement la préparation des audits, mais garantit également la cohérence. En créant un seul ensemble de preuves bien organisé et cartographié selon plusieurs exigences, vous pouvez gagner un temps et des efforts significatifs tout en maintenant un haut niveau de conformité dans toute votre organisation.

Bonnes pratiques pour l'intégration du NIST

L'intégration du cadre NIST dans la conformité multi-cadres nécessite des outils structurés, une surveillance continue et une collaboration entre départements. Ces pratiques s'appuient sur les discussions précédentes sur la cartographie unifiée des contrôles, visant à améliorer à la fois l'automatisation et la collaboration au sein des organisations.

Utilisation de ISMS Copilot pour la conformité multi-cadres

ISMS Copilot simplifie les défis de gestion de la conformité entre plusieurs cadres en centralisant des tâches comme la cartographie des contrôles, la rédaction de politiques, la collecte de preuves et la surveillance. Il reste à jour avec des cadres tels que le NIST Cybersecurity Framework, le NIST 800-53, l'ISO 27001 et le SOC 2. Contrairement à des outils d'IA généralistes comme ChatGPT ou Claude, ISMS Copilot est conçu pour les tâches de conformité, économisant des heures en automatisant la cross-référence des contrôles NIST 800-53 avec d'autres normes. Grâce à une approche de Génération Augmentée par Récupération (RAG), il s'appuie sur un ensemble de données de conformité soigneusement sélectionné pour générer des réponses prêtes pour l'auditeur. Lors du téléchargement de politiques et de documentation, ISMS Copilot identifie où vos contrôles NIST existants s'alignent avec les exigences de l'ISO 27001 ou du SOC 2. Sa fonctionnalité Workspaces organise les flux de travail par client ou projet, facilitant la gestion de plusieurs normes. La plateforme automatise les processus clés — cartographie des contrôles, collecte de preuves et rédaction de politiques — tout en offrant des politiques sur mesure et des conseils de remédiation pour combler les lacunes détectées. Une fois ces outils en place, l'étape suivante devrait consister à effectuer une analyse approfondie des écarts et à maintenir une surveillance continue.

Réalisation d'une analyse des écarts et surveillance continue

Commencez par évaluer votre posture de conformité actuelle par rapport au NIST et à d'autres cadres pour identifier les lacunes en matière de contrôles. Ensuite, mettez en place une surveillance continue pour valider les contrôles en temps réel. Le programme de Références Informatives en Ligne (OLIR) du NIST fournit des cartographies officielles entre le NIST CSF 2.0 et d'autres cadres, tels que le NIST SP 800-53, le NIST SP 800-171, et diverses directives sectorielles. En automatisant la collecte de preuves et la validation en temps réel des contrôles, les organisations peuvent passer d'audits périodiques à un modèle de conformité continue, détectant les problèmes potentiels avant qu'ils ne deviennent des constats d'audit.

Collaboration avec les équipes et parties prenantes

L'automatisation ne fait pas tout — une conformité réussie dépend également d'une forte collaboration. La conformité multi-cadres nécessite l'apport des équipes d'ingénierie, d'exploitation, juridique et commerciale. Pour intégrer la sécurité dans les processus de développement, utilisez des pratiques comme le SDLC sécurisé et DevSecOps, intégrant la sécurité comme un élément central de l'ingénierie et des opérations. Le NIST CSF 2.0 fournit un langage commun pour discuter des risques et des résultats, améliorant la cohérence dans la surveillance des risques et les ajustements au sein de l'organisation.

Les profils organisationnels au sein du NIST CSF 2.0 sont particulièrement utiles pour définir et communiquer votre posture cybersécuritaire actuelle et cible en termes simples. Des réunions transversales régulières peuvent garantir l'alignement sur les risques et les objectifs de conformité, gardant tout le monde sur la même longueur d'onde.

Conclusion et points clés

Pour résumer, l'adoption des stratégies décrites précédemment peut transformer vos efforts de conformité en un processus plus rationalisé et efficace. L'intégration du NIST Cybersecurity Framework dans votre stratégie de conformité multi-cadres renforce non seulement vos mesures de sécurité, mais simplifie également l'alignement avec des normes comme l'ISO 27001, le SOC 2 et le FedRAMP. Ce cadre aide à prioriser les investissements et crée une manière cohérente de communiquer les risques au sein de votre organisation.

L'une des clés du succès est l'utilisation de contrôles partagés et de l'automatisation. Les cartographies officielles révèlent qu'un seul ensemble de contrôles peut répondre aux exigences de plusieurs audits. Cela élimine les tâches redondantes, réduit le chaos de la collecte éparpillée de preuves et permet à votre organisation de passer de la précipitation pour les audits de dernière minute à une conformité continue.

ISMS Copilot se distingue dans ce domaine en automatisant des tâches comme la cartographie des contrôles, la collecte de preuves et la rédaction de politiques sur plus de 20 cadres. Conçu spécifiquement pour la conformité, il utilise un ensemble de données soigneusement sélectionné pour produire des réponses prêtes pour l'auditeur et identifier les lacunes dans la documentation. Les entreprises utilisant des solutions similaires basées sur l'IA ont réduit le temps de préparation aux audits de plusieurs semaines à seulement quelques heures d'examen.

En combinant la méthodologie structurée du NIST avec l'automatisation et la collaboration d'équipe, vous pouvez rester prêt pour les audits toute l'année tout en permettant à votre équipe de sécurité de se concentrer sur la lutte contre les véritables menaces. La conformité multi-cadres, lorsqu'elle est abordée avec soin, va au-delà du simple contrôle des cases — elle favorise la confiance et renforce votre sécurité globale en couvrant un large éventail de contrôles. Cette approche unifiée répond non seulement aux exigences de conformité, mais aide également à cultiver une mentalité proactive en matière de sécurité.

Commencez par une analyse des écarts, mettez en place une surveillance continue et exploitez l'automatisation pour organiser vos preuves. Ainsi, la conformité multi-cadres peut devenir un avantage stratégique plutôt qu'une tâche fastidieuse, offrant des gains mesurables en efficacité, en gestion des risques et en préparation aux audits.

FAQ

Comment le NIST CSF 2.0 fonctionne-t-il aux côtés de l'ISO 27001 et du SOC 2 pour la conformité ?

Le NIST CSF 2.0 est conçu pour fonctionner sans effort aux côtés d'autres normes de cybersécurité comme l'ISO 27001 et le SOC 2, fournissant une base solide pour gérer la conformité entre plusieurs cadres. Sa conception modulaire axée sur les résultats s'aligne bien avec les processus et contrôles décrits dans ces normes, aidant à réduire les efforts redondants.

Prenons les fonctions principales du NIST CSF — Identification, Protection, Détection, Réponse, Récupération — comme exemple. Celles-ci peuvent être directement cartographiées aux processus de l'ISMS et aux contrôles de l'Annexe A de l'ISO 27001, ainsi qu'aux critères des services de confiance du SOC 2. Cet alignement permet aux organisations de réutiliser les implémentations de contrôles entre les cadres. Par exemple, les mêmes contrôles de gestion des actifs ou de politique de sécurité peuvent satisfaire les exigences de l'ISO 27001 et du SOC 2, simplifiant ainsi le processus de conformité.

L'utilisation d'outils ou de plateformes fournissant une cross-cartographie automatisée et des conseils exploitables peut rendre ce processus encore plus fluide. Ces ressources aident les entreprises à rationaliser les audits, à réduire la charge de documentation et à utiliser le NIST CSF comme un cadre universel pour coordonner les efforts de conformité entre différentes normes.

Quels sont les avantages de l'utilisation d'outils comme ISMS Copilot pour la cartographie de la conformité ?

Les outils automatisés tels que ISMS Copilot transforment la manière dont les organisations gèrent la cartographie de la conformité, réduisant considérablement le temps et les efforts nécessaires pour aligner les contrôles entre plusieurs cadres. Des tâches qui prenaient autrefois des semaines — voire des mois — peuvent désormais être accomplies en quelques jours grâce à des flux de travail pilotés par l'IA. En centralisant les politiques, les preuves et les définitions des contrôles, ISMS Copilot réduit de manière significative le temps de préparation aux audits tout en éliminant les tâches répétitives et chronophages.

Les fonctionnalités d'IA de la plateforme vont plus loin en minimisant les lacunes et les redondances. Elle recommande instantanément des contrôles pertinents pour des cadres comme le NIST 800-53, l'ISO 27001 et le SOC 2, rendant les audits plus fluides et renforçant vos mesures de sécurité. En outre, la surveillance en temps réel et les modèles générés par l'IA aident les équipes à anticiper les risques, à réduire les erreurs et à mieux gérer les coûts — offrant des résultats de conformité plus rapides et plus fiables.

Comment les organisations peuvent-elles maintenir la conformité entre plusieurs cadres de sécurité ?

Les organisations cherchant à répondre aux exigences de plusieurs cadres de conformité devraient envisager de créer un ensemble de contrôles unifié. Cette approche aide à aligner les exigences chevauchantes de normes telles que le NIST CSF, l'ISO 27001, le SOC 2 et le NIST 800-53. Le NIST Cybersecurity Framework (CSF) offre une structure pratique — Identification, Protection, Détection, Réponse, Récupération — qui peut servir de base solide pour cartographier ces cadres.

Des outils comme ISMS Copilot peuvent rationaliser les efforts de conformité en automatisant des tâches essentielles comme la cartographie des contrôles, la collecte de preuves et l'analyse des écarts. Cet assistant piloté par l'IA facilite le processus en générant des politiques personnalisées, des plans de traitement des risques et une documentation d'audit. Il s'adapte également aux réglementations changeantes, garantissant que la conformité reste ininterrompue. Avec des fonctionnalités comme la surveillance en temps réel et des alertes automatisées, les équipes peuvent résoudre rapidement les problèmes potentiels et maintenir une préparation aux audits tout au long de l'année.

Articles de blog connexes

Articles connexes

Comment l'IA améliore la conformité multi-cadres

L'IA unifie la cartographie des contrôles, automatise la collecte des preuves et fournit une surveillance en temps réel pour réduire le temps de préparation des audits et les erreurs de conformité.

Comment les alertes en temps réel réduisent les risques de non-conformité ISO 27001

Les alertes en temps réel détectent les menaces rapidement, réduisent les coûts des violations et les échecs d'audit, et maintiennent les journaux ISO 27001 inviolables pour une conformité continue.

Précision de l'IA en cybersécurité : Modèles spécialisés vs. génériques

L'IA spécialisée surpasse les modèles génériques pour la conformité en cybersécurité — une précision accrue, moins d'hallucinations et une documentation prête pour les audits ISO 27001 et GRC.