Mappatura Incrociata di Framework: NIST, ISO 27001, SOC2

Utilizza NIST CSF per costruire controlli unificati che mappano ISO 27001 e SOC 2, riducendo lo sforzo di audit e i costi di conformità.

Mappatura Incrociata di Framework: NIST, ISO 27001, SOC2

La mappatura incrociata di framework di conformità come NIST CSF, ISO 27001, e SOC 2 può risparmiare tempo, ridurre i costi e semplificare la gestione della sicurezza utilizzando best practice di conformità multi-framework. Invece di affrontare ogni framework separatamente, puoi progettare controlli unificati che soddisfino i requisiti sovrapposti. Ad esempio, un singolo processo di controllo degli accessi può soddisfare contemporaneamente SOC 2 CC6.1, ISO 27001 A.5.18 e gli obiettivi NIST CSF.

Punti Chiave:

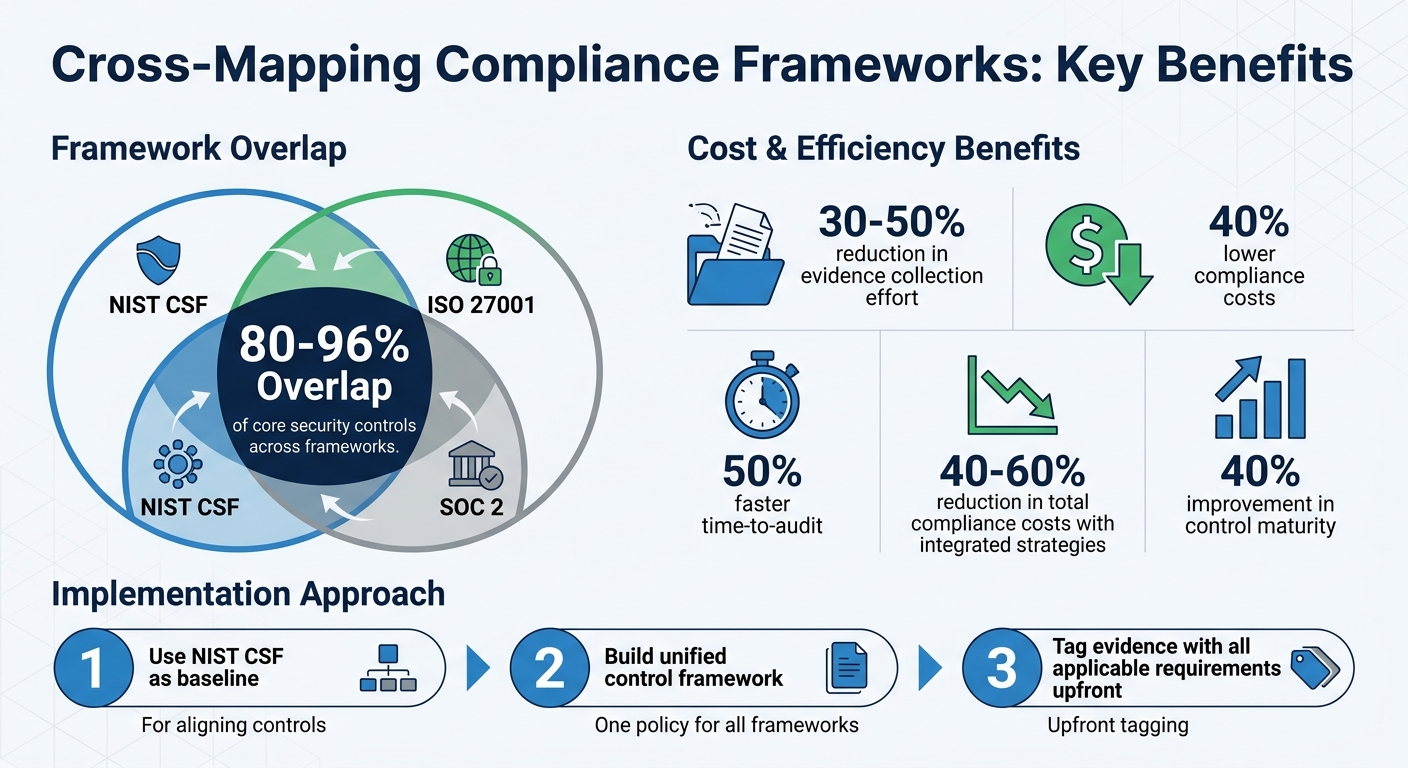

- Perché la mappatura incrociata è importante: l'80%-96% dei controlli di sicurezza core si sovrappone attraverso questi framework, riducendo la duplicazione.

- Vantaggi: 30%-50% meno sforzo per la raccolta di evidenze, 40% di costi di conformità inferiori e miglior coerenza dei controlli.

- Come iniziare:

- Utilizza NIST CSF come baseline per allineare i controlli.

- Costruisci un framework di controllo unificato (ad es., una policy che affronta tutti i framework).

- Etichetta le evidenze con tutti i requisiti applicabili sin dall'inizio.

- Strumenti di aiuto: piattaforme AI come ISMS Copilot automatizzano la mappatura, l'analisi dei gap e la creazione di documenti.

Questo approccio non solo semplifica la conformità ma rafforza anche il tuo programma di sicurezza complessivo.

::: @figure  {Mappatura Incrociata di Framework di Conformità: Vantaggi e Statistiche di Sovrapposizione}

:::

{Mappatura Incrociata di Framework di Conformità: Vantaggi e Statistiche di Sovrapposizione}

:::

Confronto tra NIST CSF, ISO 27001, e SOC 2: Scelta del Framework di Cybersecurity Giusto

::: @iframe https://www.youtube.com/embed/HiLuSly6krM :::

sbb-itb-4566332

Strategie per la Mappatura Incrociata di Framework

Gestire molteplici framework di conformità può sembrare travolgente, ma la chiave sta nella strategia. Invece di jugglare programmi separati, molte organizzazioni adottano un Common Control Framework (CCF). Questo approccio consente a un singolo controllo - come una revisione mensile degli accessi - di affrontare contemporaneamente i requisiti di SOC 2 CC6.1, ISO 27001 A.5.15–A.5.18 e NIST CSF PR.AC, un processo che può essere semplificato utilizzando un assistente ISMS cross-framework [1][6]. Seguendo una filosofia "costruisci una volta, mappa molte", le aziende riducono i costi ed evitano incoerenze, creando un processo di conformità più efficiente e unificato.

Creazione di un Set di Controlli Unificato

Il primo passo è scegliere un framework di ancoraggio che serva come fondazione. ISO 27001 Annex A è una scelta valida con i suoi 93 controlli completi, mentre NIST CSF 2.0 funziona bene come "Stele di Rosetta" grazie al suo linguaggio basato su risultati che può collegare molteplici framework [1][6]. Ad esempio, invece di redigere tre separate Policy di Controllo Accesso, puoi creare un documento che faccia riferimento ai numeri di controllo NIST, ISO e SOC 2 nell'intestazione [6].

Un altro passo cruciale è etichettare tutte le evidenze con i requisiti rilevanti del framework (ISO, SOC 2, NIST) sin dall'inizio. Questo rende la preparazione dell'audit molto più semplice, trasformandola in un esercizio di filtrazione rapida piuttosto che in una fretta last-minute.

Processo di Mappatura Incrociata Step-by-Step

Prima di finalizzare i controlli, dedica tempo a definire le mappature. Cerca sovrapposizioni tra ISO 27001 Annex A, Criteri di Trust Services di SOC 2, e sottocategorie NIST CSF [6]. Strumenti come NIST IR 8477 possono aiutare a classificare queste relazioni come "complete", "partial", o "informational", assicurando che nessun gap rimanga scoperto [5].

Conduci un'analisi dei gap per individuare i requisiti unici. Ad esempio, ISO 27001 richiede revisioni formali della gestione e audit interni, che NIST CSF non include. Nel frattempo, SOC 2 si concentra su Criteri di Trust Services specifici, come disponibilità e riservatezza, che potrebbero richiedere un'attenzione separata [5]. Identificando queste differenze, puoi consolidare gli sforzi - ad esempio, tenendo una revisione di sicurezza mensile per coprire lo stato dei controlli, i rischi e le evidenze per tutti i framework [6].

Utilizzo di NIST CSF come Punto di Partenza

NIST CSF può agire come guida strategica per allineare gli obiettivi di controllo tra framework. Le sue sei funzioni - Govern, Identify, Protect, Detect, Respond, e Recover - offrono una baseline solida che si connette naturalmente ad altri framework. Ad esempio, la funzione "Govern" si allinea ai Criteri Comuni di SOC 2 (CC1-CC3) e alle Clausole ISO 27001 4–7, coprendo il contesto organizzativo e le strategie di gestione dei rischi [1]. Questa struttura orientata ai risultati collega la natura prescrittiva di ISO 27001 con i criteri guidati dall'assicurazione di SOC 2, evidenziando il valore dei framework unificati nel ridurre la ridondanza.

"Gli MSP che prosperano... costruiscono un common control framework una volta, lo mappano su tutto, e riutilizzano le evidenze in ogni audit che il cliente dovrà affrontare."

– Oussama Louhaidia, GetCybr [6]

Detto questo, NIST CSF riguarda più la comunicazione e la valutazione che l'implementazione diretta [6]. Usalo come tuo livello di mappatura, mentre affidati a ISO 27001 per un sistema di gestione formale e a SOC 2 per i controlli operativi. Questo approccio stratificato combina la chiarezza strategica di NIST con il rigore operativo necessario per il successo dell'audit.

Risorse per la Mappatura Incrociata di Framework

Guide e Documenti Ufficiali di Mappatura

Il NIST Online Informative References (OLIR) Catalog è una risorsa chiave per trovare cross-reference autorevoli. Offre mappature ufficiali tra framework come NIST CSF 2.0, ISO/IEC 27001:2022, e NIST SP 800-53 Rev. 5 [5]. Usando la sua metodologia IR 8477, NIST categorizza queste relazioni come "complete", "partial", o "informational" [5].

Sebbene NIST non fornisca una mappatura ufficiale tra CSF e SOC 2, puoi utilizzare i Criteri di Trust Services AICPA come fondazione [5]. Strumenti gestiti dalla comunità, come Razilio, possono aiutare a colmare questo gap. Ad esempio, Razilio ha rilasciato una mappatura aggiornata NIST CSF 2.0 a ISO 27001:2022 Annexure A nell'aprile 2025 che si allinea agli standard NIST OLIR [7]. Per i risultati più accurati, inizia sempre con risorse ufficiali come NIST OLIR e poi incorpora strumenti della comunità secondo le necessità [5].

Strumenti e Template della Comunità

Oltre alle guide ufficiali, le risorse della comunità possono semplificare significativamente il tuo processo di mappatura. Strumenti come l'Unified Compliance Framework (UCF) offrono cross-reference curate su numerosi standard di conformità, mentre la Cloud Security Alliance (CSA) Cloud Controls Matrix (CCM) si concentra su mappature specifiche per il cloud, collegando framework come ISO 27001, NIST e COBIT [8]. Queste risorse possono aiutare a validare le tue mappature interne rispetto a standard ampiamente accettati.

Una strategia efficace è creare una matrice di controllo unificata. Questo foglio di calcolo dovrebbe elencare i controlli di sicurezza primari nelle righe e i requisiti del framework corrispondenti nelle colonne [5]. Assegna un livello di forza a ogni mappatura (esatto, parziale, o nessuno) e includi numeri di versione per assicurarti di fare riferimento agli standard più attuali [5]. Questo metodo aiuta a prevenire il lavoro ridondante, come implementare lo stesso controllo con nomi diversi più volte.

Le organizzazioni che adottano strategie di mappatura integrata spesso vedono vantaggi sostanziali, incluso una riduzione del 40% a 60% nei costi di conformità e audit completati il 50% più velocemente rispetto alla gestione di framework separati [5]. Mantieni la tua matrice di mappatura aggiornata - revisiona annualmente per tenere conto di cambiamenti come la transizione da NIST CSF 1.1 a 2.0 [5]. Sfruttando questi strumenti e strategie, puoi allineare e ottimizzare in modo efficiente i controlli di conformità su NIST, ISO 27001 e i framework SOC 2.

Strumenti AI per la Mappatura Incrociata

ISMS Copilot per la Mappatura Incrociata di Framework

ISMS Copilot porta la strategia del controllo unificato al livello successivo automatizzando la mappatura incrociata di framework con competenze derivate da un'ampia esperienza di consulenza. A differenza degli strumenti AI di uso generale che si basano su ricerche su Internet, ISMS Copilot è costruito su insights da centinaia di progetti di consulenza reali. Come spiega la piattaforma, "Il nostro 'cervello' è costruito da conoscenze da centinaia dei nostri stessi progetti di consulenza. Ottieni consigli pratici che sono stati testati sul campo" [3].

Lo strumento garantisce riservatezza e precisione creando spazi di lavoro isolati per combinazioni specifiche di client-framework, come "ClientA-ISO27001" o "ClientB-SOC2" [9]. Consente inoltre agli utenti di passare tra persone AI - come Implementer, Auditor, o Consultant - per ottenere consigli personalizzati per compiti come lo sviluppo del programma, l'analisi dei gap, o la guida strategica [9].

Una caratteristica straordinaria di ISMS Copilot è la sua capacità di generare matrici di controllo unificate. Queste matrici mappano un singolo controllo implementato ai requisiti di molteplici framework simultaneamente, allineandosi perfettamente con la strategia di controllo unificato discussa in precedenza. Inoltre, automatizza la creazione di deliverable specifici per il framework, come le Dichiarazioni di Applicabilità (SOA) per ISO 27001, i Piani di Sicurezza del Sistema (SSP) per NIST, e le checklist di preparazione all'audit per SOC 2 [5].

La piattaforma semplifica anche l'analisi dei gap identificando requisiti unici che non si sovrappongono tra framework. Ad esempio, ISO 27001 sottolinea revisioni formali della gestione, mentre SOC 2 si concentra sulla gestione di organizzazioni sub-servizio [5]. Inoltre semplifica gli aggiornamenti della versione del framework, come la transizione da NIST CSF 1.1 a 2.0 o da ISO 27001:2013 a 2022, analizzando cambiamenti come requisiti deprecati e controlli appena aggiunti [5][8]. Questo livello di automazione non solo supporta strategie di controllo unificate ma rende anche la preparazione dell'audit molto più semplice, come dettagliato nella prossima sezione.

Come gli Strumenti Guidati da AI Risparmiano Tempo

Gli strumenti AI come ISMS Copilot riducono significativamente il tempo e lo sforzo richiesti per la gestione della conformità. Le organizzazioni che utilizzano questi strumenti segnalano un tempo-to-audit fino al 50% più veloce rispetto alla gestione di framework individualmente [5]. Inoltre, strategie di conformità unificate possono ridurre i costi totali di conformità del 40%-60%, mentre la mappatura efficace tra framework riduce gli sforzi di raccolta di evidenze del 30%-50% per ogni framework aggiuntivo aggiunto dopo il primo [1].

Tuttavia, per decisioni critiche di conformità, è essenziale verificare le mappature generate da AI rispetto a fonti affidabili come il catalogo NIST Online Informative References (OLIR) [9]. Questo assicura l'accuratezza e l'allineamento con gli standard ufficiali.

Come Implementare la Mappatura Incrociata

Fasi di Implementazione

Per mappare i requisiti di conformità tra framework, inizia utilizzando la struttura basata su risultati di NIST CSF o un assistente ISMS alimentato da AI. Le sue funzioni - Identify, Protect, Detect, Respond, Recover, e Govern - sono un adattamento naturale per allinearsi con standard più dettagliati come ISO 27001 e SOC 2 [1].

Costruisci una matrice di controllo unificata dove ogni riga elenca un controllo di sicurezza primario (ad es., "Access Review" o "Configurazione MFA"), e le colonne mostrano come questi si allineano ai requisiti di diversi framework. Aggiungi un indicatore di forza di mappatura (ad es., esatto, parziale, nessuno) per evidenziare come bene ogni controllo si abbina [8].

Conduci un'analisi dei gap per trovare requisiti unici per framework specifici. Ad esempio, ISO 27001 richiede documentazione formale di ISMS e riunioni di revisione della gestione, che non sono esplicitamente richieste da NIST CSF. Allo stesso modo, SOC 2 include regole distinte per la gestione di organizzazioni sub-servizio [5]. Mantieni questi requisiti unici separati per concentrarti su controlli che richiedono un'attenzione particolare.

Semplifica la raccolta di evidenze etichettando ogni artefatto con tutti i requisiti del framework pertinenti [1]. Questo approccio consente a una singola evidenza di soddisfare molteplici auditor, riducendo gli sforzi di raccolta di evidenze del 30% a 50% per ogni framework aggiuntivo aggiunto dopo il primo [1].

Stabilisci una pianificazione di manutenzione per mantenere la tua matrice di mappatura aggiornata con nuove versioni di framework [8]. Revisiona annualmente per tenere conto di aggiornamenti come la transizione da NIST CSF 1.1 a 2.0 o da ISO 27001:2013 a 2022. Quando possibile, allinea le pianificazioni di audit per framework come SOC 2 e ISO 27001 affinché si verifichino contemporaneamente. In questo modo, il tuo team può prepararsi una volta e riutilizzare le evidenze per molteplici audit [1].

Una volta che il tuo framework di controllo unificato è operativo, valutane l'efficacia utilizzando metriche di maturità.

Valutazione della Maturità e Miglioramento nel Tempo

Utilizza i Livelli di Implementazione NIST CSF come modello di maturità per valutare quanto bene funziona l'integrazione del tuo framework. Questi livelli, che vanno da Livello 1 (Parziale) a Livello 4 (Adattivo), misurano quanto coerentemente ed efficacemente i tuoi processi di sicurezza operano su tutti i framework [5].

Inizia sviluppando un "Profilo Attuale" per documentare quali risultati di sicurezza stai già raggiungendo attraverso i tuoi framework mappati. Quindi, crea un "Profilo Target" per delineare il tuo stato futuro desiderato. Il gap tra questi due profili evidenzia quali controlli richiedono miglioramento e quali requisiti del framework richiedono ancora attenzione [5].

"I livelli di implementazione forniscono anche un modello di maturità che aiuta le organizzazioni a valutare dove si trovano e dove devono essere - su tutti i framework simultaneamente." - Justin Leapline [1]

Le organizzazioni che adottano strategie di controllo integrato spesso vedono un miglioramento del 40% nella maturità dei controlli quando misurato rispetto a benchmark unificati [2]. Rivaluta il tuo Profilo Attuale trimestralmente per tracciare quanti gap hai chiuso. Concentrati sull'implementazione di controlli che soddisfano tre o più requisiti di framework simultaneamente - questi offrono il massimo valore per i tuoi sforzi [5].

Man mano che la maturità migliora, gli audit diventano più veloci e i costi di conformità scendono significativamente. Le aziende con programmi avanzati di mappatura incrociata segnalano un tempo-to-audit 50% più veloce rispetto a coloro che gestiscono framework separati, insieme a una riduzione del 40%-60% nei costi di conformità complessivi [5].

Conclusione

La mappatura incrociata di framework come NIST, ISO 27001 e SOC 2 offre vantaggi operativi e finanziari trasformando gli sforzi di conformità frammentati in un asset strategico coeso. Con una sovrapposizione dell'80%-96% nei controlli di sicurezza core su questi framework, le organizzazioni possono creare un singolo set di controlli che soddisfa molteplici requisiti contemporaneamente [2]. Questa strategia "costruisci una volta, mappa molte" evita la duplicazione di sforzi, riducendo i costi di conformità fino al 40%-60% [5].

Sfruttare NIST CSF come filo conduttore lega insieme le funzioni di sicurezza orientate ai risultati di NIST con i requisiti più dettagliati di ISO 27001 e SOC 2 [1]. Ad esempio, una singola evidenza, come una screenshot di una configurazione MFA, può soddisfare le richieste di tutti e tre i framework quando la documentazione è unificata.

Questo allineamento non solo semplifica la conformità ma prepara anche il terreno per l'automazione. Strumenti come ISMS Copilot portano questo ulteriormente automatizzando compiti come la mappatura dei controlli, l'analisi dei gap e la creazione di policy. A differenza degli strumenti AI di uso generale, ISMS Copilot è personalizzato specificamente per la conformità, traendo da expertise pratica di consulenza per produrre materiali pronti per l'audit garantendo al contempo la privacy dei dati con infrastruttura ospitata in UE [3][4]. I prezzi partono da $24/mese per singoli consulenti e scalano a $250/mese per team che gestiscono molteplici progetti [3].

Le organizzazioni che integrano i loro framework di controllo segnalano una preparazione all'audit 50% più veloce e vedono un aumento del 40% nella maturità dei controlli [2][5]. Centralizzando la documentazione e la pianificazione, la conformità evolve da un compito reattivo a un'iniziativa di sicurezza proattiva che genera valore aziendale reale.

FAQ

::: faq

Quale framework dovrei utilizzare come ancoraggio per la mappatura incrociata?

Il Framework di Cybersecurity NIST (CSF) si distingue come fondazione ideale per la mappatura incrociata perché le sue funzioni core offrono un linguaggio condiviso che è facile da comprendere. Serve come connettore tra framework come ISO 27001 e SOC 2, semplificando il processo di allineamento e mantenimento della coerenza su diversi standard. :::

::: faq

Quali sono i gap più comuni tra NIST CSF, ISO 27001 e SOC 2?

Le differenze tra NIST CSF, ISO 27001 e SOC 2 si riducono al loro ambito, livello di dettaglio e aree di focus.

- NIST CSF fornisce un framework flessibile e di alto livello ma non approfondisce i controlli specifici e dettagliati.

- ISO 27001 introduce un approccio basato sul rischio con rigidi requisiti di documentazione, offrendo un sistema più strutturato.

- SOC 2 si concentra su Criteri di Trust Services, dando priorità a principi come sicurezza e disponibilità, sebbene sia meno rigido nei requisiti.

Per questi motivi, le organizzazioni spesso hanno bisogno di mappare questi framework con attenzione per assicurarsi di affrontare tutte le aree necessarie. :::

::: faq

Come riutilizzo le evidenze tra audit ISO 27001 e SOC 2?

Riutilizzare le evidenze per audit ISO 27001 e SOC 2 può risparmiare molto tempo e sforzo. La chiave è concentrarsi sulla mappatura di controllo multi-framework e la raccolta automatizzata di evidenze.

Inizia identificando i controlli che si sovrappongono tra i due standard. Una volta individuati questi, puoi testarli una sola volta e utilizzare le stesse evidenze per entrambi gli audit. Questo approccio minimizza la duplicazione e assicura la coerenza su framework.

Utilizzare strumenti come ISMS Copilot può semplificare questo processo. Questi strumenti aiutano a gestire le mappature dei controlli e organizzare le evidenze in modo efficiente, rendendo più facile soddisfare i requisiti di entrambi ISO 27001 e SOC 2 senza inutili ripetizioni. :::

Articoli correlati

NIS2 e ISO 27001: Guida alla Visualizzazione delle Sovrapposizioni

Mostra come ISO 27001 copre il 70–80% di NIS2 e evidenzia i gap come la segnalazione rigorosa degli incidenti e la responsabilità del management.

EU AI Act: Requisiti di Trasparenza Spiegati

Panoramica della trasparenza dell'EU AI Act: regole di divulgazione per chatbot e contenuti AI, standard di documentazione, tempistiche e sanzioni.

Gestione multi-framework delle politiche: Pratiche chiave

Centralizza le politiche, mappa i controlli sovrapposti e utilizza l'IA per automatizzare la conformità multi-framework, riducendo audit e costi.