Mappatura incrociata delle politiche: Costruisci una volta, conformati ovunque

Unifica i controlli, mappa i requisiti sovrapposti, centralizza le evidenze e utilizza l'IA per automatizzare la conformità multi-framework per una sicurezza continua e pronta per l'audit.

Le organizzazioni spesso sprecano tempo e risorse duplicando gli sforzi per seguire le best practice per la conformità multi-framework come ISO 27001, SOC 2, NIST 800-53 e HIPAA. Questi framework condividono fino al 96% dei loro controlli fondamentali, eppure i team di conformità ripetono frequentemente compiti simili. La mappatura incrociata delle politiche risolve questo problema consolidando i requisiti sovrapposti in un unico sistema riutilizzabile. Questo approccio:

- Riduce il lavoro ridondante fino al 60%.

- Taglia i costi di conformità del 20-30%.

- Aumenta la maturità dei controlli del 40%.

Ad esempio, una singola politica di autenticazione multi-fattore (MFA) può simultaneamente soddisfare i requisiti su tutti i framework, semplificando gli audit e la raccolta delle evidenze. Strumenti automatizzati come ISMS Copilot semplificano ulteriormente questo processo utilizzando l'IA per mappare i controlli su diversi framework in pochi minuti, risparmiando centinaia di ore di lavoro manuale. Centralizzando le evidenze e automatizzando gli aggiornamenti, le organizzazioni possono mantenere la conformità continua e ridurre il tempo di preparazione dell'audit fino al 90%.

Questo articolo spiega come implementare efficacemente le politiche di mappatura incrociata, dalla costruzione di una libreria di controlli unificata allo sfruttamento di strumenti basati su IA per l'automazione. L'obiettivo? Semplificare la conformità, ridurre i costi e concentrarsi sulla mitigazione dei rischi reali.

Mapping Across an Ocean of Security Frameworks, Part 1 - Thomas Sager, Tony Sager - SCW 92

sbb-itb-4566332

1. Costruire una libreria di controlli unificata

Una libreria di controlli unificata riunisce i requisiti di conformità in un unico sistema riutilizzabile. Invece di redigere politiche separate per framework come SOC 2, ISO 27001 e NIST 800-53, puoi definire un controllo interno e mapparlo a tutti gli standard pertinenti. Ad esempio, una singola politica di autenticazione multi-fattore (MFA) può simultaneamente affrontare FedRAMP IA-2, CMMC IA.2.078, SOC 2 CC6.3 e ISO 27001 A.9.4.2.

Per iniziare, seleziona una baseline fondamentale. Framework come NIST 800-53 o ISO 27001 sono modulari e già si allineano con molti altri, rendendo i mapping futuri più semplici. Questo step garantisce coerenza e semplifica il processo. Utilizzare un assistente di implementazione basato su IA può ulteriormente accelerare questi step fondamentali. Ad esempio, la libreria Open Security Architecture include 8.604 mapping tra NIST 800-53 e 21 altri framework principali. Successivamente, sviluppa controlli modulari. Ogni controllo dovrebbe avere un ID univoco, una dichiarazione chiara, citazioni mappate, proprietari assegnati e requisiti di evidenza specifici.

Riutilizzabilità tra i framework

Quando raccogli evidenze per un controllo - come i log di configurazione dell'MFA - possono soddisfare contemporaneamente più requisiti di framework. Questo riduce la raccolta dati ridondante e può ridurre il tempo di preparazione dell'audit fino all'82%. L'aggiunta di un nuovo framework in seguito diventa più facile, poiché hai solo bisogno di un'analisi del "delta" per identificare eventuali requisiti univoci non ancora coperti.

Automazione e scalabilità

La riutilizzabilità diventa ancora più potente se abbinata all'automazione. L'archiviazione della libreria di controlli in un sistema strutturato - come una piattaforma GRC, un repository con controllo di versione, o formati machine-readable come YAML o JSON - abilita controlli automatici, dashboard live e avvisi in tempo reale. Le organizzazioni che implementano un framework di controlli comune spesso vedono una riduzione del 20-30% nel tempo impiegato per identificare i controlli per le normative specifiche del settore.

"La mappatura unificata dei controlli trasforma i framework sparsi in un unico sistema di record riutilizzabile." – Continuum GRC

Allineamento con la gestione dei rischi

Connetti la tua libreria di controlli a un registro dei rischi centralizzato e all'inventario degli asset. Ciò garantisce che i controlli affrontino i rischi organizzativi effettivi. Le aziende che utilizzano benchmark integrati segnalano un miglioramento del 40% nella maturità dei controlli. Concentrati sulla mappatura dei controlli per il loro obiettivo di sicurezza e intenzione, piuttosto che affidarti solo alle parole chiave. Questo approccio minimizza i gap di conformità e garantisce che gli auditor accettino le evidenze condivise. Si allinea perfettamente con il principio "costruisci una volta, conformati ovunque" standardizzando le politiche su tutti i framework.

Facilità di preparazione per l'audit

Una libreria di controlli unificata semplifica la preparazione dell'audit consolidando le evidenze in un unico repository accessibile. Gli auditor possono esaminare un pacchetto di evidenze - come un report sulla configurazione dell'MFA - per soddisfare contemporaneamente i requisiti per SOC 2, ISO 27001 e NIST. Condividere la tua logica di mapping con gli auditor o con i valutatori di terze parti prima dell'audit assicura un'accettazione più fluida delle tue evidenze. Questo approccio elimina la necessità di setacciare programmi in silos, rendendo l'intero processo più efficiente.

2. Identificare manualmente i requisiti sovrapposti

Il primo step per raggiungere la conformità unificata è mappare manualmente i requisiti sovrapposti su diversi framework. Questo processo aiuta a stabilire una base chiara individuando i controlli condivisi. Inizia identificando le normative rilevanti per il tuo settore, posizione e modello di business. Ad esempio, un'azienda di servizi finanziari potrebbe avere bisogno di conformarsi a DORA, mentre un processore di pagamenti dovrebbe affrontare i requisiti di PCI DSS. Una volta determinate le tue obbligazioni, seleziona un framework fondamentale - come NIST 800-53 o ISO 27001 - per fungere da benchmark interno. Questo framework servirà come tua "fonte di verità" per allinearti con altri standard. Da lì, crea una matrice dettagliata per delineare come i controlli si relazionano tra loro.

Uno strumento prezioso per questo processo è un documento di crosswalk. Questa matrice elenca gli ID dei controlli, le descrizioni e le loro relazioni mappate su diversi framework. L'attenzione dovrebbe essere sulla mappatura dei controlli in base ai loro obiettivi di sicurezza e scopo sottostanti, piuttosto che semplicemente abbinare le parole chiave. Ad esempio, "Account Management" di NIST (AC-02) può allinearsi con ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 e DORA Articolo 94 perché mirano tutti a raggiungere lo stesso obiettivo. Interessantemente, una baseline NIST 800-53 ben sviluppata può coprire circa il 78% dei requisiti di NIS2.

"Un architetto di sicurezza che può dimostrare che AC-02 (Account Management) simultaneamente soddisfa ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 e DORA Art.94 riduce la preparazione delle evidenze da settimane a giorni." – Chris Lethaby, Co-fondatore, Open Security Architecture

Quando crei i tuoi mapping, annota eventuali sfumature e livelli di confidenza per ogni controllo. Alcuni controlli potrebbero solo parzialmente sovrapporsi; ad esempio, un framework potrebbe richiedere revisioni trimestrali, mentre un altro richiede il monitoraggio continuo. Una volta completata la mappatura, conduci un'analisi dei gap per identificare eventuali requisiti dai framework secondari che la tua baseline scelta non affronta pienamente, come tempistiche di rendicontazione specifiche per determinate giurisdizioni. Successivamente, valida i tuoi mapping con gli stakeholder - inclusi gestori dei rischi, responsabili della conformità e team di ingegneria - per garantire l'accuratezza prima degli audit.

Una sfida importante della mappatura manuale è mantenere il processo sostenibile. I fogli di calcolo, anche se utili inizialmente, possono rapidamente diventare obsoleti mentre i framework evolvono, come con PCI DSS 4.0 o FedRAMP Revision 5. Mentre la mappatura manuale fornisce chiarezza sull'intenzione del controllo, la sua natura statica spesso porta le organizzazioni a esplorare soluzioni automatizzate per l'efficienza a lungo termine. Utilizzare un assistente ISMS multi-framework può colmare questi gap mappando dinamicamente i controlli mentre i requisiti cambiano.

3. Usa la mappatura automatizzata basata su IA con ISMS Copilot

Mentre le strategie di mappatura manuale hanno il loro valore, affidarsi ai fogli di calcolo per tracciare la conformità su 20+ framework diventa rapidamente ingestibile mentre le normative evolvono. Ecco dove entra in gioco l'automazione dell'IA per semplificare il processo. ISMS Copilot sfrutta la Retrieval-Augmented Generation (RAG) per attingere da un dataset specializzato costruito su centinaia di progetti di consulenza. Questo abilita mappature di controlli precise su standard come ISO 27001, SOC 2, NIST 800-53, DORA, NIS2 e altri framework supportati. Il risultato? Quello che una volta richiedeva mesi ora può essere realizzato in giorni, offrendo un approccio più snello alla conformità.

Riutilizzabilità tra i framework

Una delle caratteristiche più importanti di ISMS Copilot è la sua capacità di creare una libreria di controlli unificata. Ecco come funziona: un singolo controllo - ad esempio, Access Management - può automaticamente mapparsi a più standard contemporaneamente. Ad esempio, una Password Policy potrebbe soddisfare ISO 27001 Annex A, SOC 2 CC6.2 e i requisiti NIST CSF simultaneamente. Un esempio del mondo reale? Un'azienda di analytics cloud che opera nei settori finanza e sanità ha riutilizzato il 75% dei loro controlli ISO 27001 per la conformità SOC 2. Questo approccio ha permesso loro di completare gli audit per ISO 27001, SOC 2 Type II e NIST CSF in meno di otto mesi - meno della metà dei 18 mesi tipicamente necessari con la consulenza tradizionale. Il guadagno? Hanno assicurato $10 milioni in nuovi accordi aziendali.

Automazione e scalabilità

La mappatura dei framework manualmente non è cosa da poco. Per solo due framework con 100 requisiti ciascuno, gli esperti possono spendere 300–500 ore nel processo. ISMS Copilot elimina gran parte di questo carico di lavoro attraverso l'analisi automatizzata dei gap. Ad esempio, quando si adotta un nuovo framework, il sistema identifica le sovrapposizioni - come scoprire che l'80% dei requisiti SOC 2 è già coperto dai controlli ISO 27001 esistenti. Questo approccio evidenzia solo i requisiti nuovi o "delta", risparmiando tempo senza compromettere l'accuratezza.

L'efficienza a parte, allineare i controlli con la gestione dei rischi è altrettanto critico.

Allineamento con la gestione dei rischi

A differenza degli strumenti di IA generici come ChatGPT o Claude, ISMS Copilot è costruito specificamente per la conformità. Il suo "cervello" non attinge da vasto internet, ma si basa invece su una libreria proprietaria di expertise in conformità. Tristan Roth, Fondatore e CEO di Better ISMS, lo esprime al meglio:

"La nostra IA non cerca su tutto internet. Usa solo la nostra libreria di conoscenza di conformità nel mondo reale. Quando fai una domanda, ottieni una risposta diretta e affidabile".

Questo focus garantisce che la piattaforma fornisca una guida pratica, collaudata sul campo, per implementare i controlli personalizzati ai rischi organizzativi specifici, anche per normative complesse come l'EU AI Act.

Facilità di preparazione per l'audit

Preparare gli audit non è mai stato così semplice. ISMS Copilot genera documentazione pronta per l'auditor in pochi minuti, con output strutturato per soddisfare le aspettative esatte. Gli elementi di evidenza, come i log dell'MFA, vengono etichettati una volta e automaticamente applicati su tutti i framework rilevanti, eliminando compiti ripetitivi come i caricamenti duplicati. La funzione "Workspaces" della piattaforma aiuta a mantenere gli audit e i progetti client ordinatamente separati, garantendo che le politiche, le evidenze e le istruzioni rimangono organizzate e distinte.

Interessato a provarlo? Inizia con una prova gratuita su chat.ismscopilot.com. Gli abbonamenti iniziano da $24/mese per individui e $250/mese per team.

4. Centralizza le evidenze e la proprietà

Gestire fogli di calcolo sparsi e cartelle disorganizzate può sprecare innumerevoli ore mentre i team cercano faticosamente di individuare le giuste evidenze di audit. Un repository centralizzato elimina questa inefficienza creando un'unica posizione affidabile per tutti i controlli, artifact e mapping. Questo approccio non solo semplifica il recupero dei documenti, ma consente anche l'etichettatura efficiente e l'assegnazione della proprietà chiara.

Ogni pezzo di evidenza dovrebbe essere etichettato con dettagli essenziali come la sua fonte, timestamp, controlli mappati, frequenza di revisione e periodo di conservazione. Ad esempio, etichettare i log dell'MFA una volta potrebbe simultaneamente soddisfare i requisiti per SOC 2 CC6.1, ISO 27001 A.9.2.3 e HIPAA 164.308(a). Centralizzando e etichettando le evidenze in questo modo, le organizzazioni possono riutilizzarle per l'80-90% dei controlli sovrapposti su diversi framework, riducendo il tempo di preparazione dell'audit fino all'82%.

Assegnare una proprietà chiara per le evidenze è altrettanto importante. Invece di assegnare la responsabilità per interi framework, designa stakeholder specifici per i singoli controlli. Ad esempio, un lead IAM potrebbe gestire i controlli di accesso, le RU potrebbero gestire la documentazione di onboarding e il Security Engineering potrebbe supervisionare le attestazioni di crittografia. Questo approccio mirato previene il panico dell'ultimo minuto e riduce il burnout.

"Qualcuno dovrebbe essere responsabile del caricamento dell'artifact corretto, della verifica che sia attuale e della verifica che soddisfi le aspettative dell'auditor." - Emily Bonnie, Senior Content Marketing Manager, Secureframe

Per mantenere l'accountability, imposta service-level agreement (SLA) per i proprietari dei controlli, richiedendo che compiti come revisioni di evidenze o attestazioni siano completati entro cinque giorni lavorativi. Automatizza i promemoria per le imminenti revisioni di rischi, politiche o controlli. Per aree critiche come i cambiamenti dell'accesso privilegiato, introduci un processo di approvazione a due persone per garantire una supervisione approfondita. Questo approccio a livelli automatizza i compiti di routine, come i controlli dello stato di crittografia, mentre riserva l'attenzione umana ai controlli con implicazioni di sicurezza più elevate. Per requisiti più complessi, un'IA progettata per compiti dettagliati di conformità può gestire workflow di evidenza multi-step.

5. Implementa il monitoraggio continuo e gli aggiornamenti

La conformità non è un compito una tantum. Le normative cambiano, i framework evolvono e il tuo stack tecnologico non resterà statico per sempre. In realtà, il 65% delle organizzazioni afferma che tenere il passo con il ritmo veloce dei cambiamenti normativi rende più difficile mantenere la conformità con le best practice di sicurezza delle informazioni. Senza un sistema per il monitoraggio continuo, potresti trovarti a raccogliere evidenze e aggiornare le politiche proprio prima degli audit. È qui che entrano in gioco le soluzioni automatizzate in tempo reale.

Gli assistenti di conformità IA moderni possono monitorare gli organismi normativi globali in tempo reale, avvisandoti degli aggiornamenti nei framework come ISO 27001, SOC 2 o GDPR. Questi sistemi identificano quali politiche interne e controlli sono interessati dai cambiamenti. Ad esempio, se PCI DSS introduce nuovi requisiti di test, il sistema contrassegna i gap e immediatamente suggerisce i controlli aggiornati. Mentre la scoping manuale potrebbe richiedere 40+ ore, la mappatura automatizzata può ridurre questo sforzo a pochi minuti.

Integrando la tua piattaforma GRC con il tuo stack tech - inclusi provider cloud, sistemi HR, strumenti di gestione dell'identità e sistemi di ticketing - puoi abilitare la raccolta di evidenze in tempo reale. Questa evidenza viene registrata in modo sicuro e etichettata temporalmente continuamente. Se un controllo fallisce o un'attività di revisione è scaduta, il sistema invia avvisi istantanei al membro del team responsabile. Questo livello di automazione può ridurre il tempo di preparazione dell'audit fino al 90%, tagliandolo da 80–120 ore a meno di 10.

Un altro grande vantaggio è i controlli cross-mappati. Un singolo aggiornamento di politica, come il cambio dei requisiti di complessità della password, può automaticamente sincronizzarsi su più framework come NIST, ISO 27001 e SOC 2. Questo elimina la necessità di aggiornamenti manuali e garantisce che la tua conformità rimanga coerente su tutti i framework. Il monitoraggio automatizzato può aumentare l'efficienza operativa del 40%, liberando il tuo team per concentrarsi su compiti di valore superiore come la gestione strategica dei rischi.

"Un sistema unificato non è solo una soluzione presente; è una salvaguardia futura." - Christie Rae, Content Marketing Specialist, ISMS.online

Per semplificare ulteriormente la conformità, stabilisci un registro dei rischi centralizzato che mappa i rischi a più framework. Fornisci agli auditor l'accesso in sola lettura a un portale dove possono visualizzare le evidenze validate in tempo reale. Questo approccio si allinea con la strategia "costruisci una volta, conformati ovunque", mantenendo il tuo programma di conformità in uno stato live e pronto per l'audit. Con una visibilità continua nel tuo posture di sicurezza, sarai meglio attrezzato per adattarti ai cambiamenti e mantenere una base di conformità forte.

6. Integrati con le piattaforme GRC per la scalabilità

Collegare le tue politiche cross-mappate a una piattaforma GRC (Governance, Risk, and Compliance) può rendere lo scaling della conformità molto più semplice. Queste piattaforme agiscono come un unico sistema di record, dove un singolo controllo interno - come la tua politica di autenticazione multi-fattore - si collega automaticamente a framework come SOC 2 CC6.3, ISO 27001 A.9.4.2 e NIST 800-53 IA-2. Essenzialmente, crei il controllo una volta e la piattaforma gestisce la documentazione su tutti i framework per te. Questo non solo semplifica la documentazione, ma aumenta anche l'efficienza in tutte le operazioni di conformità.

Uno dei vantaggi chiave è la riutilizzabilità delle evidenze. Le evidenze raccolte una volta possono essere applicate automaticamente su più framework. Le API giocano un ruolo importante qui estraendo e etichettando temporalmente le evidenze direttamente dai provider cloud, dai sistemi di identità e dagli strumenti di ticketing. Questa automazione può ridurre il lavoro di conformità manuale fino all'80%, consentendo al tuo team di concentrarsi su compiti di valore superiore invece di passare il tempo a compilare le evidenze.

"La mappatura unificata dei controlli identifica le sovrapposizioni su diversi framework e costruisce una libreria di controlli singoli che soddisfa più framework simultaneamente." - Continuum GRC

Le piattaforme GRC semplificano anche la gestione delle politiche attraverso gli aggiornamenti a cascata. Ad esempio, se aggiorni la tua politica di password nella libreria centrale dei controlli, quell'aggiornamento sincronizza automaticamente su tutti i framework collegati. Questo elimina la necessità di aggiornamenti ripetitivi su diversi documenti, allineandosi con l'approccio "costruisci una volta, conformati ovunque". Automatizzando la propagazione delle politiche, le organizzazioni spesso vedono una riduzione del 20-30% nei costi di conformità, mentre le strategie di mappatura integrata possono migliorare la maturità dei controlli del 40%.

Quando si tratta di audit, le piattaforme GRC forniscono portali auditor con accesso in sola lettura a bundle di evidenze validate e pronte per l'audit. Questi portali, insieme alle librerie di controlli centralizzate, garantiscono una disponibilità continua. Invece di affrettarsi a raccogliere documenti proprio prima di un audit, gli auditor possono accedere a dashboard in tempo reale che mostrano il tuo status di conformità su tutti i framework. Questo trasforma gli audit da un processo reattivo e dell'ultimo minuto a un processo proattivo e continuo. Fornisce anche alla tua organizzazione la flessibilità di perseguire nuove certificazioni senza dover ricominciare da zero ogni volta.

7. Semplifica la preparazione per l'audit

Una preparazione efficace per l'audit si basa su librerie di controlli unificati e gestione centralizzata delle evidenze, creando una base di conformità più forte. Con il cross-mapping delle politiche, le organizzazioni possono mantenere una disponibilità continua per gli audit. Ad esempio, mappare un singolo controllo interno - come revisioni periodiche dell'accesso - a multiple citazioni di framework (es. SOC 2 CC6.1, ISO 27001 A.9.2.5, HIPAA 164.308(a) e PCI DSS 7.2.5) consente a un singolo pacchetto di evidenze di soddisfare contemporaneamente più requisiti di audit. Questo approccio può aiutare le organizzazioni a riutilizzare le evidenze per l'80-90% dei controlli sovrapposti su framework principali, riducendo la raccolta dati ridondante.

Riutilizzabilità tra i framework

Una libreria di controlli unificata connette una dichiarazione di controllo singola a multiple citazioni normative, garantendo la tracciabilità dalle politiche scritte alle procedure implementate e alle evidenze verificabili. L'etichettatura dei metadati porta questo un passo oltre, abilitando il filtraggio preciso e la rapida generazione di pacchetti di evidenze mirati. Ad esempio, durante la ricertificazione ISO 27001, puoi estrarre tutte le evidenze rilevanti etichettate ai controlli ISO - anche se è stata originariamente raccolta per un audit SOC 2. Questo sistema unificato semplifica la preparazione e supporta i processi di audit automatizzati e scalabili.

Automazione e scalabilità

Gli strumenti di automazione si integrano con piattaforme come AWS, Okta e Jira per aggiornare le evidenze in tempo reale. Un grande esempio di questo è Arbor Education, che ha ridotto il suo ciclo di preparazione dell'audit di oltre il 66% - riducendolo da sei settimane a solo due - centralizzando il mapping dei controlli e automatizzando la raccolta delle evidenze per ISO 27001, ISO 9001, PCI DSS e GDPR. Questo shift da sforzi reattivi dell'ultimo minuto a preparazione proattiva consente agli auditor di accedere ai dashboard di conformità in tempo reale, eliminando la necessità per i team di affrettarsi e compilare documenti sotto pressione.

Allineamento con la gestione dei rischi

Quando le politiche cross-mappate sono legate ai tuoi processi di gestione dei rischi, gli auditor hanno accesso a evidenze documentate che spiegano perché specifici controlli sono stati implementati - non solo la prova che esistono. Gli aggiornamenti ai rischi o alle politiche automaticamente si propagano su tutti gli standard rilevanti, evitando incoerenze causate dalla gestione dei framework in silos. Considerando che quasi il 70% delle organizzazioni di servizi ora deve dimostrare la conformità con almeno sei framework, questo allineamento è cruciale per mantenere la difendibilità mentre si mantengono i carichi di lavoro gestibili.

"La mappatura dei controlli in tempo reale rende l'evidenza un asset vivente e attuale - mai una corsa dell'ultimo minuto." - ISMS.online

8. Progetta le politiche in base alle priorità del rischio

La progettazione delle politiche focalizzata sul rischio porta il concetto "costruisci una volta, conformati ovunque" al livello successivo. Concentrandoti su aree ad alto rischio, puoi creare politiche personalizzate che affrontano le tue vulnerabilità più importanti mentre soddisfi anche multiple standard di conformità. Invece di trattare tutti i requisiti di framework equamente, concentrati su cosa pone la più grande minaccia. Le valutazioni dei rischi giocano un ruolo chiave qui, aiutandoti a individuare le aree ad alta priorità e personalizzare le misure interne di conseguenza. Ad esempio, se i compromessi degli account privilegiati sono la tua principale preoccupazione, potresti implementare un controllo MFA unificato che si allinea con FedRAMP IA-2, SOC 2 CC6.3 e ISO 27001 A.9.4.2.

Inizia con un framework solido

Un framework solido, come NIST 800-53 o ISO 27001 Annex A, fornisce un punto di partenza modulare che copre un'ampia gamma di requisiti. Da lì, puoi eseguire analisi dei gap per identificare il "delta" - i requisiti rimanenti non ancora affrontati - e concentrare le tue risorse su quelle aree ad alto rischio. Ad esempio, le organizzazioni che adottano ISO 27001 spesso scoprano che soddisfa l'83% dei requisiti NIST Cybersecurity Framework e fino al 95% dei criteri SOC 2 Trust Services. Questo approccio ti consente di collegare direttamente i controlli ai rischi, creando una base robusta.

Connetti i controlli ai registri dei rischi

Un registro dei rischi centralizzato agisce come la tua unica fonte di verità, abilitandoti a mappare un singolo rischio a più framework simultaneamente. Collegando direttamente i controlli ai rischi identificati, crei una tracciabilità chiara e verificabile. I vantaggi sono tangibili: le strategie integrate possono ridurre i costi di conformità del 20-30% e migliorare la maturità dei controlli del 40%.

"Un team di sicurezza che spende il 30% in meno di tempo sulla mappatura della conformità ha il 30% in più di tempo per architettura, threat modeling e il lavoro che effettivamente riduce il rischio." - Chris Lethaby, Co-fondatore, Open Security Architecture

Automatizza le aree ad alta priorità per prime

Una volta identificati i tuoi rischi più elevati, l'automazione diventa il tuo miglior alleato. Inizia automatizzando la raccolta delle evidenze per i controlli più critici. Collega le politiche agli output live, come gli export IAM o i vulnerability scan, così l'evidenza si aggiorna automaticamente. Questo approccio "policy-as-code" consente alle regole di conformità di essere espresse in formati machine-readable, abilitando i sistemi di farle valere e convalidarle in tempo reale. L'impatto è sostanziale: quasi il 70% delle organizzazioni di servizi ora deve dimostrare la conformità con almeno sei framework, e l'automazione garantisce che non stai manualmente raccogliendo le stesse evidenze più volte.

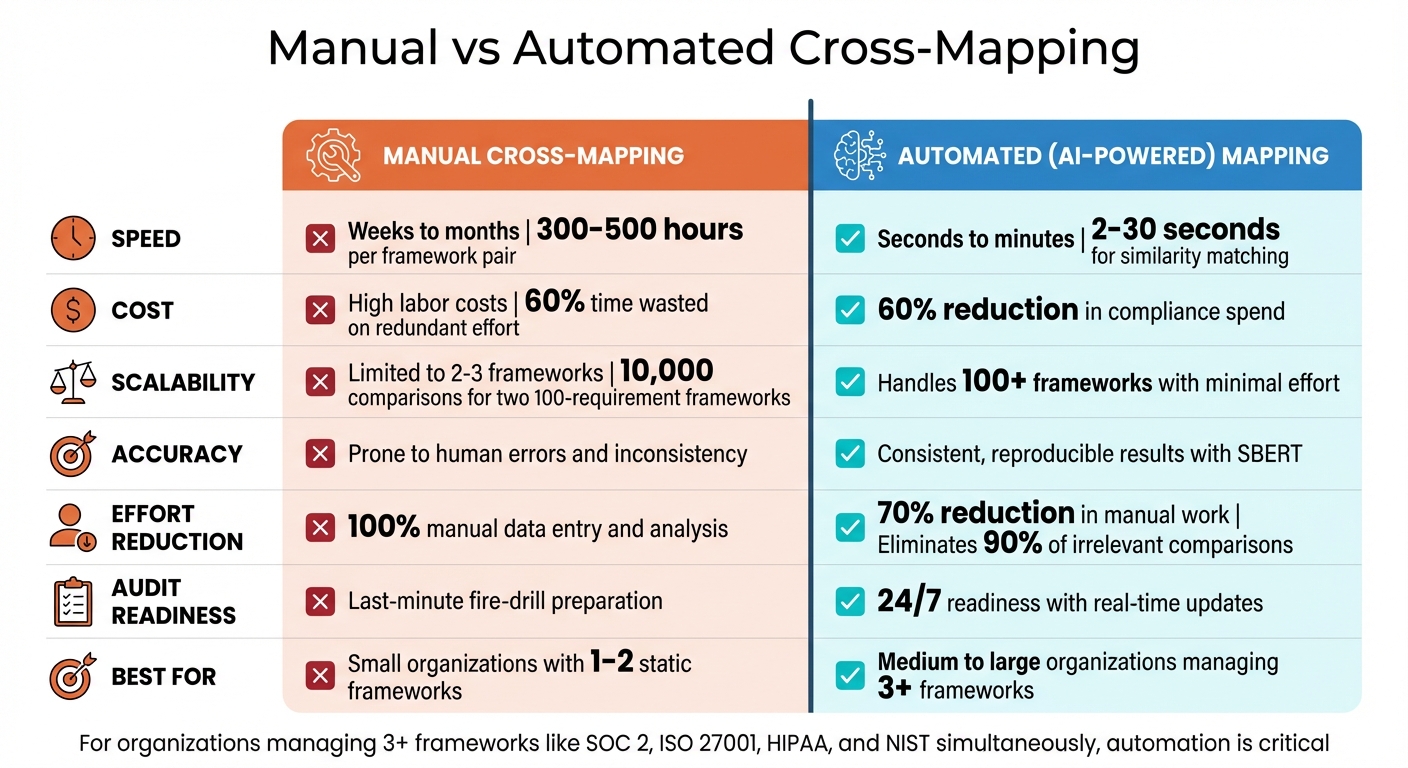

Tabella di confronto

Mappatura manuale vs automatizzata: Confronto di efficienza e costi

Scegliere tra la mappatura incrociata manuale e automatizzata non è solo una questione di preferenza - influisce direttamente su quanto efficientemente il tuo team opera, quanto scalabili sono i tuoi processi e quanto bene puoi gestire i costi di conformità. La tabella sottostante evidenzia le differenze chiave, dandoti un quadro chiaro di come ogni approccio impatta il tuo carico di lavoro, il budget e la disponibilità per gli audit.

| Fattore | Mappatura incrociata manuale | Mappatura automatizzata (basata su IA) |

|---|---|---|

| Velocità | Richiede settimane a mesi; necessita 300–500 ore per coppia di framework | Si completa in secondi (SBERT) a minuti; similarity matching in 2–30 secondi |

| Costo | Costi di lavoro alti a causa del coinvolgimento di esperti; 60% del tempo sprecato su sforzo ridondante | Taglia la spesa di conformità del 60% complessivamente |

| Scalabilità | Limitata; non pratica per più di 2–3 framework; richiede 10.000 comparazioni per due framework con 100 requisiti | Altamente scalabile; gestisce 100+ framework con minimo sforzo aggiuntivo |

| Accuratezza | Soggetta a errori da affaticamento umano e incoerenza | Fornisce risultati coerenti e riproducibili con SBERT |

| Riduzione dello sforzo | Inserimento dati completamente manuale e analisi | Riduce il lavoro manuale fino al 70%; elimina il 90% delle comparazioni irrilevanti |

| Disponibilità per l'audit | Richiede preparazione "fire-drill" dell'ultimo minuto prima degli audit | Mantiene la disponibilità 24/7 con aggiornamenti in tempo reale |

| Adeguatezza | Migliore per piccole organizzazioni che gestiscono 1–2 framework statici | Ideale per organizzazioni medie e grandi, MSP con più client o qualsiasi gruppo che gestisce 3+ framework |

Questo confronto mostra come l'automazione con ISMS Copilot trasforma la mappatura incrociata da un processo lento e soggetto a errori a qualcosa di veloce e affidabile. Per aziende che gestiscono framework come SOC 2, ISO 27001, HIPAA e NIST simultaneamente, l'automazione non è solo utile - è critica.

"Sfruttare la mappatura incrociata fornisce un'altra lente per analizzare il rischio... il delta tra i framework può identificare una legittima necessità di controlli aggiuntivi per combattere il rischio - questo è il più grande vantaggio".

Quando lavori con tre o più framework, i fogli di calcolo manuali diventano rapidamente ingestibili. Portano al "caos delle versioni", dove l'aggiornamento di una politica non si propaga su altri framework, creando rischi di conformità nascosti. Strumenti come ISMS Copilot evitano questo utilizzando l'analisi semantica per comprendere l'intenzione dietro i requisiti - non solo l'abbinamento delle parole chiave. Ciò garantisce che la tua libreria di controlli si allinea perfettamente su tutte le certificazioni, incarnando la filosofia "costruisci una volta, conformati ovunque".

Conclusione

La mappatura incrociata delle politiche riconfigura il modo in cui le organizzazioni gestiscono la governance della sicurezza. Creando una libreria di controlli unificata, identificando i requisiti condivisi e utilizzando strumenti guidati dall'IA come ISMS Copilot, la conformità evolve da un compito tedioso e reattivo a un processo proattivo e snello. Con questo sistema, l'aggiornamento di un singolo controllo automaticamente si riflette nei cambiamenti su framework come ISO 27001, SOC 2, HIPAA e altri. Questo approccio non solo semplifica la gestione della conformità, ma rafforza anche la tua strategia di sicurezza complessiva.

Le organizzazioni che implementano il mapping unificato riducono gli sforzi di conformità del 30%, consentendo ai team di dedicare più tempo ad affrontare i veri rischi di sicurezza piuttosto che barcamenarsi con i fogli di calcolo.

"Un team di sicurezza che spende il 30% in meno di tempo sulla mappatura della conformità ha il 30% in più di tempo per architettura, threat modeling e il lavoro che effettivamente riduce il rischio".

Il monitoraggio continuo elimina lo stress della preparazione dell'audit dell'ultimo minuto, offrendo disponibilità 24/7 invece di affrettarsi per le scadenze annuali. Un singolo report di accesso può soddisfare molteplici requisiti di audit. Quando emergono nuove normative come l'EU AI Act o DORA, i tuoi controlli esistenti spesso ne coprono la maggior parte, abilitando un ingresso più veloce nei nuovi mercati senza riguadagnare i tuoi sistemi di conformità. Questo shift trasforma la conformità in un vantaggio strategico costante piuttosto che un mal di testa ricorrente.

Per i team che gestiscono tre o più framework, i fogli di calcolo manuali semplicemente non possono stare al passo. Strumenti come ISMS Copilot sfruttano l'analisi semantica per comprendere l'intenzione dietro i requisiti, andando oltre l'abbinamento di base delle parole chiave. Con supporto per 20+ framework e un advanced AI cross-mapping, trasforma la conformità da un drenaggio di risorse a uno strumento strategico per la crescita.

Domande frequenti

Quale framework dovrei usare come baseline per la mappatura incrociata?

Quando scegli un framework, seleziona quello che meglio si allinea con gli obiettivi di conformità della tua organizzazione e si integra bene con altri standard. Scelte popolari come ISO 27001, SOC 2 e NIST 800-53 sono spesso consigliate. Questi framework non solo sono ampiamente riconosciuti, ma offrono anche flessibilità per il cross-referencing con molteplici altri framework.

Come faccio a provare a un auditor che un singolo controllo soddisfa più framework?

Per dimostrare che un singolo controllo soddisfa più framework, puoi creare una mappatura unificata dei controlli. Questo approccio identifica le sovrapposizioni tra i framework e costruisce una libreria riutilizzabile di controlli. L'obiettivo? Garantire che una singola politica ben documentata affronti requisiti simili su diversi standard, rendendo molto più facile la raccolta delle evidenze.

Ad esempio, prendi la gestione dell'accesso. Potresti mappare i suoi requisiti su framework come NIST 800-53, SOC 2 o FedRAMP. Documentando chiaramente come il controllo soddisfa gli standard di ogni framework, fornisci agli auditor una spiegazione semplice e cross-referenziata. Questo non solo semplifica la conformità, ma riduce anche la ridondanza nei tuoi processi.

Qual è il modo più veloce per mantenere i controlli cross-mappati aggiornati mentre gli standard cambiano?

Il percorso più veloce implica sfruttare strumenti basati su IA per gestire compiti come la mappatura dei controlli, la raccolta delle evidenze e l'aggiornamento automatico dei framework. Combina questo con framework di controlli unificati per individuare le sovrapposizioni e mantenere una libreria di controlli centralizzata che si allinea con più standard contemporaneamente. Questo metodo semplifica i processi e mantiene la flessibilità mentre le esigenze di conformità si evolvono nel tempo.

Post correlati del blog

Articoli correlati

Come l'IA Migliora la Conformità Multi-Framework

L'IA unifica la mappatura dei controlli, automatizza la raccolta delle prove e fornisce il monitoraggio in tempo reale per ridurre i tempi di preparazione dell'audit e gli errori di conformità.

Come gli Avvisi in Tempo Reale Riducono i Rischi di Non Conformità ISO 27001

Gli avvisi in tempo reale rilevano le minacce rapidamente, riducono i costi delle violazioni e i fallimenti degli audit, e mantengono i log ISO 27001 protetti da manomissioni per la conformità continua.

Precisione dell'IA nella sicurezza: Specializzata vs Generica

L'IA specializzata batte i modelli generici per la conformità della sicurezza—maggiore precisione, meno allucinazioni e documentazione pronta per l'audit per ISO 27001 e GRC.