Checklist di Conformità per Startup: Politiche e Automazione

Le politiche più l'automazione sono il modo scalabile per le startup di soddisfare gli audit SOC 2/ISO riducendo la raccolta delle prove e il sovraccarico amministrativo.

Mantenere la conformità è non negoziabile per le startup negli Stati Uniti, soprattutto con framework come SOC 2, ISO 27001, HIPAA, e CCPA. Senza politiche e strumenti chiari, la conformità diventa un onere costoso e che richiede molto tempo. Ecco il punto:

- Perché la conformità è importante: Evita sanzioni come multa di $50.000+ per violazioni HIPAA o il 4% del fatturato globale secondo il GDPR. La non conformità può portare anche a violazioni di dati che costano $4–10 milioni e perdita di fiducia dei clienti.

- L'automazione fa risparmiare tempo: Le startup spendono il 40–60% delle risorse di sicurezza in attività di conformità manuale. Gli strumenti di automazione riducono questo sforzo fino all'80%, assicurando la prontezza dell'audit e riducendo i ritardi.

- Politiche chiave da avere: Focalizzati su una Politica di Sicurezza delle Informazioni, una Politica di Controllo degli Accessi e una Politica di Risposta agli Incidenti. Questi sono elementi essenziali per framework come SOC 2 e ISO 27001.

- Come l'automazione aiuta: Strumenti come ISMS Copilot generano politiche, automatizzano la raccolta delle prove e monitorano i gap di conformità - accelerando gli audit e riducendo gli errori.

La conformità non deve essere travolgente. Con gli strumenti giusti e una checklist strutturata, puoi proteggere la tua startup, costruire la fiducia dei clienti e scalare in sicurezza.

Come Raggiungere la Conformità SOC 2 per $20K o Meno

Politiche Richieste per le Startup

Se sei una startup negli Stati Uniti che mira alla conformità SOC 2 o ISO 27001, avere le giuste politiche scritte è non negoziabile. Queste politiche non servono solo per superare gli audit - rassicurano anche gli investitori che la tua attività prende seriamente la sicurezza. Gli auditor cercheranno impegni documentati in aree come la sicurezza, il controllo degli accessi e la gestione degli incidenti. Mentre SOC 2 consente flessibilità nella denominazione e nella strutturazione delle politiche (purché si allineino con i Trust Services Criteria), ISO 27001 ha requisiti più specifici legati ai suoi controlli dell'Annex A. Come minimo, avrai bisogno di una Politica di Sicurezza delle Informazioni, una Politica di Controllo degli Accessi e Gestione dell'Identità e una Politica di Risposta agli Incidenti. Per rafforzare il tuo framework di conformità, dovresti anche considerare politiche per Uso Accettabile, Gestione dei Cambiamenti, Gestione dei Vendor e Continuità Aziendale.

Fortunatamente, le moderne piattaforme di conformità possono rendere questo processo più fluido. Strumenti come ISMS Copilot possono generare bozze di politiche personalizzate in pochi minuti, sfruttando le competenze di 20+ framework di conformità. Di seguito, analizzeremo le politiche chiave di cui la tua startup ha bisogno.

Politica di Sicurezza delle Informazioni

Questa è la pietra angolare del framework di sicurezza della tua startup. Una Politica di Sicurezza delle Informazioni delinea l'impegno della tua organizzazione nel proteggere i dati e serve come base sia per il successo dell'audit che per la sicurezza operativa. Dovrebbe definire l'ambito del tuo Information Security Management System (ISMS) - per esempio, specificando che copre tutti i dati dei clienti ospitati in AWS US-East-1. La politica deve dettagliare quali asset, processi, ubicazioni e tipi di dati sono inclusi. Per soddisfare i requisiti di conformità, deve essere approvata dalla gestione superiore (solitamente firmata dal CEO, CTO o CISO) e riesaminata annualmente o ogni volta che si verificano significativi cambiamenti nella tecnologia, nei regolamenti o nelle operazioni aziendali.

Questa politica supporta i requisiti ISO 27001 (Annex A.5.1.1 e Clause 5.2) stabilendo obiettivi di sicurezza di alto livello e regole di governance. Per SOC 2, dimostra la governance necessaria per soddisfare i criteri di sicurezza (CC6.1). Per essere efficace, dovrebbe anche delineare ruoli e responsabilità, il tuo approccio alla gestione del rischio e come si connette con altre politiche di supporto. Utilizzare strumenti di automazione con template di politiche pre-costruiti può aiutare a garantire che i requisiti per entrambi i framework siano soddisfatti senza duplicare gli sforzi.

Politica di Controllo degli Accessi e Gestione dell'Identità

Controllare chi può accedere ai tuoi sistemi e dati è critico. Una Politica di Controllo degli Accessi e Gestione dell'Identità assicura che la tua startup applichi i corretti confini di sicurezza. Questa politica deve seguire il principio del minor privilegio, concedendo agli utenti solo l'accesso di cui hanno bisogno. Dovrebbe anche richiedere l'autenticazione multi-fattore (MFA) per tutti gli account, soprattutto per l'accesso amministrativo e remoto. L'implementazione del single sign-on (SSO) per l'autenticazione centralizzata e la registrazione può migliorare ulteriormente la sicurezza. Inoltre, la politica dovrebbe mandatare revisioni regolari degli accessi - tipicamente condotte trimestralmente - dove i manager e i proprietari dei sistemi verificano che i permessi degli utenti siano ancora appropriati.

Questa politica affronta i requisiti chiave per ISO 27001 (Annex A.9) coprendo la registrazione degli utenti, la gestione dei privilegi e le revisioni periodiche. Per SOC 2, si allinea con i criteri di sicurezza dell'accesso logico (CC6.2–6.3). Gli strumenti di automazione che si integrano con i provider di identità possono rendere questo processo più efficiente, riducendo gli errori manuali e mantenendo audit trail dettagliati.

Politica di Risposta agli Incidenti

Quando si verifica un incidente di sicurezza, il tuo team ha bisogno di un piano chiaro per rilevarlo, rispondere e recuperare. Una Politica di Risposta agli Incidenti delinea questi processi in dettaglio. Dovrebbe includere classificazioni di gravità (ad esempio, bassa, media, alta, critica) in base all'impatto sui dati e sulle operazioni aziendali. La politica deve anche definire le procedure di escalation - come chi viene notificato e in quale timeframe (ad esempio, entro un'ora per incidenti ad alta gravità). Inoltre, dovrebbe specificare le regole di notifica delle violazioni e richiedere un'analisi post-incidente, come un rapporto di analisi delle cause radici completato entro 30 giorni.

Per ISO 27001, questa politica soddisfa i requisiti di risposta agli incidenti (Annex A.16). Per SOC 2, copre i criteri di rilevamento, risposta e comunicazione esterna (CC7). Le startup negli Stati Uniti devono anche rispettare le timeline di notifica delle violazioni statali e federali. Le piattaforme di automazione possono integrarsi con strumenti di comunicazione per garantire che le notifiche vengano inviate in tempo, tracciare gli SLA di risposta attraverso dashboard e mantenere prove per gli audit.

Come Automatizzare la Gestione delle Politiche

Una volta che hai redatto le tue politiche core, il vero lavoro inizia: mantenerle aggiornate, assicurare che le persone giuste abbiano accesso, tracciare le approvazioni dei dipendenti e raccogliere prove di conformità. Con la crescita della tua startup, gestire manualmente le politiche può diventare rapidamente travolgente. L'automazione semplifica questo processo centralizzando i documenti, programmando le revisioni, tracciando le approvazioni e monitorando continuamente i gap di conformità. Le moderne piattaforme di conformità possono anche integrarsi con i tuoi sistemi esistenti per raccogliere automaticamente le prove e inviare avvisi quando le configurazioni escono dalla sincronizzazione. Ecco come l'automazione può fare la differenza in tre aree critiche:

Gestione del Ciclo di Vita delle Politiche

Fare affidamento su processi manuali per gestire le politiche può portare a errori e inefficienze. Gli strumenti di automazione centralizzano tutte le tue politiche in un'unica posizione sicura con accesso basato su ruoli, quindi solo gli individui autorizzati possono visualizzare i documenti sensibili. Queste piattaforme creano anche un audit trail registrando i cambiamenti con timestamp. I promemoria automatizzati assicurano che le politiche rimangono attuali, con notifiche inviate via email o Slack ai proprietari delle politiche e agli approvatori. Alcuni strumenti assegnano persino politiche in base ai ruoli e segnalano i gap quando cambiano i regolamenti. Inoltre, le librerie di politiche pre-costruite allineate con gli standard chiave possono aiutarti a configurare un programma di base in pochi giorni.

ISMS Copilot porta questo processo un passo oltre utilizzando l'AI per redigere politiche personalizzate in pochi minuti. Offre un robusto controllo delle versioni con log dei cambiamenti e programma promemoria di revisione automatizzati personalizzati per i requisiti specifici del framework. La piattaforma traccia anche le approvazioni dei dipendenti utilizzando workflow digitali integrati, assicurando conformità in 20+ framework con elevata precisione. Invece di iniziare le politiche da zero o ritoccare template generici, puoi chiedere a ISMS Copilot di redigere una Politica di Uso Accettabile allineata con ISO 27001 Annex A.8.1.3 e SOC 2 CC6.1. Da lì, puoi spingerla attraverso il tuo workflow di revisione e approvazione - il tutto nello stesso sistema. Questo approccio può ridurre il tempo di authoring manuale e coordinamento fino al 70–80%.

Raccolta delle Prove e Monitoraggio

La raccolta efficiente delle prove è cruciale per la prontezza dell'audit, ma farla manualmente è sia tedioso che soggetto a errori. Gli strumenti di automazione si integrano con la tua infrastruttura cloud (come AWS, GCP o Azure), sistemi HR (come BambooHR o Workday), provider di identità (come Okta o Google Workspace), repository di codice (come GitHub o GitLab) e strumenti di ticketing (come Jira). Queste integrazioni consentono alla piattaforma di estrarre automaticamente le prove a intervalli programmati. Il monitoraggio continuo sostituisce i controlli una tantum con scansioni costanti di problemi come sistemi non aggiornati, permessi eccessivi o bucket di storage accessibili pubblicamente. Per esempio, se viene creato un nuovo account admin senza autenticazione multi-fattore, il sistema invia avvisi in tempo reale via email o Slack e aggiorna i dashboard per riflettere lo stato di conformità dei controlli chiave.

Alcuni strumenti vanno ancora oltre scansionando le patch di sicurezza mancanti, monitorando l'attività degli utenti per imporre il minor privilegio e fornendo insights di rischio in tempo reale in tutta la tua infrastruttura. I dashboard di audit unificati semplificano la raccolta delle prove e assicurano che tu sia sempre preparato per gli audit, eliminando la fretta dell'ultimo minuto per raccogliere prove quando una valutazione è in scadenza.

Formazione Sulle Politiche e Attestazione

Anche con l'automazione, la formazione e l'attestazione dei dipendenti sono essenziali per assicurare che le politiche siano seguite nella pratica. I dipendenti devono essere consapevoli delle politiche che si applicano a loro. L'automazione aiuta assegnando formazione di consapevolezza sulla sicurezza, simulazioni di phishing e corsi specifici per ruolo in base alle funzioni lavorative. Invia anche promemoria per i moduli scaduti o incompleti. Quando una nuova politica viene introdotta o una esistente viene aggiornata, la piattaforma la distribuisce automaticamente ai dipendenti rilevanti e traccia i riconoscimenti digitali, creando un record controllabile di chi ha firmato e quando. I percorsi di escalation assicurano che i manager siano notificati se i membri del team non completano la formazione richiesta entro un determinato timeframe, come 14 giorni. I report su richiesta forniscono visibilità istantanea nei tassi di completamento della formazione e evidenziano eventuali gap che devono essere affrontati prima delle valutazioni.

Molte piattaforme includono anche funzionalità per implementare le politiche con tour guidati e librerie pre-costruite allineate con i framework chiave. Questo riduce il carico di lavoro per i team HR e di sicurezza, assicura formazione coerente in team distribuiti e genera la documentazione necessaria per soddisfare requisiti come ISO 27001 Annex A.7.2.2 (consapevolezza della sicurezza delle informazioni) e SOC 2 CC1.4 (impegno per la competenza). Per esempio, quando un auditor chiede la prova che tutti i dipendenti hanno completato la loro formazione di sicurezza annuale, puoi generare il report necessario in secondi invece di passare settimane a tracciare i record.

sbb-itb-4566332

Checklist di Prontezza per le Startup

Prima di tuffarti nelle politiche e negli strumenti, è cruciale tracciare una roadmap chiara. Una checklist strutturata ti aiuta a capire cosa necessita protezione, chi è responsabile e dove l'automazione avrà il maggiore impatto. Senza questo lavoro preparatorio, rischi di creare un programma di conformità che è troppo stretto - lasciando sistemi critici esposti - o troppo ampio, sprecando tempo e risorse su controlli non necessari. I passaggi seguenti ti guideranno nello stabilire l'ambito del tuo programma, assegnare le responsabilità e dare priorità all'automazione.

Definire l'Ambito di Conformità e i Framework

Il primo passo è catalogare i tipi di dati della tua startup. Questo include dati dei clienti come nomi, email e indirizzi (PII); dati delle carte di pagamento (PCI); informazioni sanitarie protette (PHI); e dati interni sensibili come codice sorgente o segreti commerciali. Mappa ogni tipo di dati alla sua ubicazione di archiviazione - account di produzione AWS, ambienti di staging, strumenti SaaS, repository di codice o sistemi vendor. Questo inventario diventa la spina dorsale del tuo ambito di conformità, assicurando di includere tutti i sistemi rilevanti negli audit.

Successivamente, identifica quali framework di conformità si applicano in base al tuo modello di business e alle esigenze dei clienti. Per le aziende B2B SaaS negli Stati Uniti che puntano ai clienti enterprise, SOC 2 Type II è un punto di partenza comune. Se gestisci dati sanitari, la conformità HIPAA è un must. Le aziende che elaborano informazioni relative alle carte di pagamento devono aderire a PCI DSS, e quelle che servono utenti dell'UE devono conformarsi al GDPR. Per clienti globali o consapevoli della sicurezza, ISO 27001 è spesso perseguito per il suo approccio strutturato alla sicurezza delle informazioni. Esamina i documenti di due diligence degli investitori e i questionari di sicurezza dei clienti presto - spesso delineano i framework che ci si aspetta che la tua azienda soddisfi.

Una volta identificati i framework corretti, definisci i confini del tuo ambito. Elenca chiaramente i sistemi in-scope come carichi di lavoro di produzione, pipeline CI/CD, laptop aziendali, provider di identità e sistemi HR. Escludi sistemi come sandbox di marketing o ambienti di sviluppo personali. Documenta questo ambito con una dichiarazione formale, diagrammi di flusso dati e un inventario dei sistemi. Questi artefatti sono essenziali per configurare gli strumenti di automazione per raccogliere prove e monitorare la conformità.

Gli strumenti alimentati da AI come ISMS Copilot possono semplificare questo processo. Aiutano a mappare le tue tecnologie e flussi di dati ai framework come ISO 27001, SOC 2 e NIST 800-53. Invece di fare riferimento incrociato manualmente ai requisiti di controllo, questi strumenti identificano i controlli applicabili per i tuoi sistemi e tipi di dati, generano politiche allineate e evidenziano sovrapposizioni dove un controllo soddisfa più framework. Questo fa risparmiare tempo e riduce il lavoro ridondante fin dall'inizio.

Con il tuo ambito e i tuoi framework in atto, il passo successivo è assegnare la proprietà per assicurare l'accountability in tutto il tuo programma di conformità.

Assegnare la Proprietà delle Politiche e dell'Automazione

L'accountability è fondamentale per mantenere gli sforzi di conformità sulla giusta strada. Senza ruoli chiari, il progresso si blocca perché nessuno sa chi è responsabile della redazione delle politiche, della gestione degli strumenti o della risposta agli avvisi. Inizia designando uno sponsor esecutivo, tipicamente il tuo CEO o CTO. Questa persona stabilisce la tolleranza al rischio, approva l'ambito, alloca le risorse e approva le politiche. Inoltre, comunica l'importanza della conformità agli investitori e al team.

Successivamente, nomina un responsabile della conformità - spesso un Security Lead, CISO o Operations Manager - che supervisiona il progresso quotidiano, gestisce la roadmap e gestisce la relazione con l'auditor esterno. Questa persona seleziona i framework, configura gli strumenti di automazione e traccia i milestone di prontezza.

Assegna proprietari di controlli per aree specifiche:

- Ingegneria o DevOps: Sicurezza cloud, gestione dei cambiamenti, logging, monitoraggio, backup e disaster recovery.

- IT: Sicurezza degli endpoint, single sign-on (SSO), mobile device management (MDM) e provisioning degli account.

- HR o People Operations: Onboarding, offboarding, background check e attestazioni di formazione.

- Legal o Finance: Rischio vendor, accordi di elaborazione dati e registrazioni normative.

Ogni proprietario di controllo dovrebbe avere KPI misurabili, come il tempo per risolvere avvisi critici o la percentuale di sistemi con logging abilitato. Per l'automazione, designa un proprietario dello strumento - solitamente il responsabile della conformità - per gestire le integrazioni, aggiornare l'ambito e coordinare con i vendor. Assegna proprietari tecnici per sistemi chiave: DevOps per piattaforme cloud (AWS, GCP, Azure), IT per provider di identità (Okta, Azure AD), HR per sistemi HRIS, e Engineering per strumenti di ticketing come Jira.

Documenta queste responsabilità in una matrice RACI che mappa i processi (ad esempio, revisioni degli accessi, gestione degli incidenti) ai ruoli, assicurando chiarezza su chi è responsabile, accountable, consultato e informato. Gli standupregolari con questi proprietari possono aiutare ad affrontare i gap di politica o i problemi di integrazione presto.

Con la proprietà stabilita, il prossimo focus è dare priorità agli sforzi di automazione che forniscono i migliori risultati rapidamente.

Dare Priorità all'Implementazione dell'Automazione

Non ogni controllo ha bisogno di automazione immediatamente. Un approccio basato sul rischio ti aiuta a focalizzarti su automazioni ad alto impatto e basso sforzo su cui gli auditor si affidano e che proteggono i tuoi dati più sensibili. Le priorità chiave includono:

- Raccolta automatica delle prove dai sistemi critici.

- Automazione della gestione dell'identità: SSO, autenticazione multi-fattore (MFA), provisioning/deprovisioning e revisioni periodiche degli accessi.

- Monitoraggio e avviso continui per misconfigurazioni, security group aperti, patch mancanti e gap di logging.

- Distribuzione delle politiche e automazione della formazione: Assegna politiche basate sui ruoli e traccia le attestazioni.

Nel medio termine (intorno a sei mesi), espandi per includere:

- Un registro dei rischi centralizzato: Estrai automaticamente input da scan delle vulnerabilità e traccia i task di mitigazione con scadenze.

- Workflow di gestione del rischio vendor: Automatizza i questionari di sicurezza, il tracciamento dei contratti e i promemoria di rinnovo.

- Automazione della gestione dei cambiamenti: Integra con strumenti di ticketing e pipeline CI/CD per documentare le revisioni del codice e le approvazioni.

Nel lungo termine (oltre il primo anno), focalizzati su capacità avanzate come:

- Test di disaster recovery e continuità aziendale: Automatizza i restore dei backup e traccia i risultati dei test DR.

- Dashboard di reporting avanzato: Monitora la copertura del framework, i trend della salute dei controlli e le metriche a livello di board.

- Usa strumenti come ISMS Copilot per semplificare i controlli sovrapposti tra framework come ISO 27001, SOC 2 e NIST, migliorando l'efficienza.

Questo approccio a fasi bilancia i primi successi con gli obiettivi a lungo termine, affrontando i rischi chiave di audit e sicurezza mantenendo il carico di lavoro gestibile. Focalizzandoti sulle automazioni più impattanti per prime, puoi costruire una base forte che soddisfa le aspettative degli investitori e dei clienti.

Bilanciare l'Automazione con la Validazione

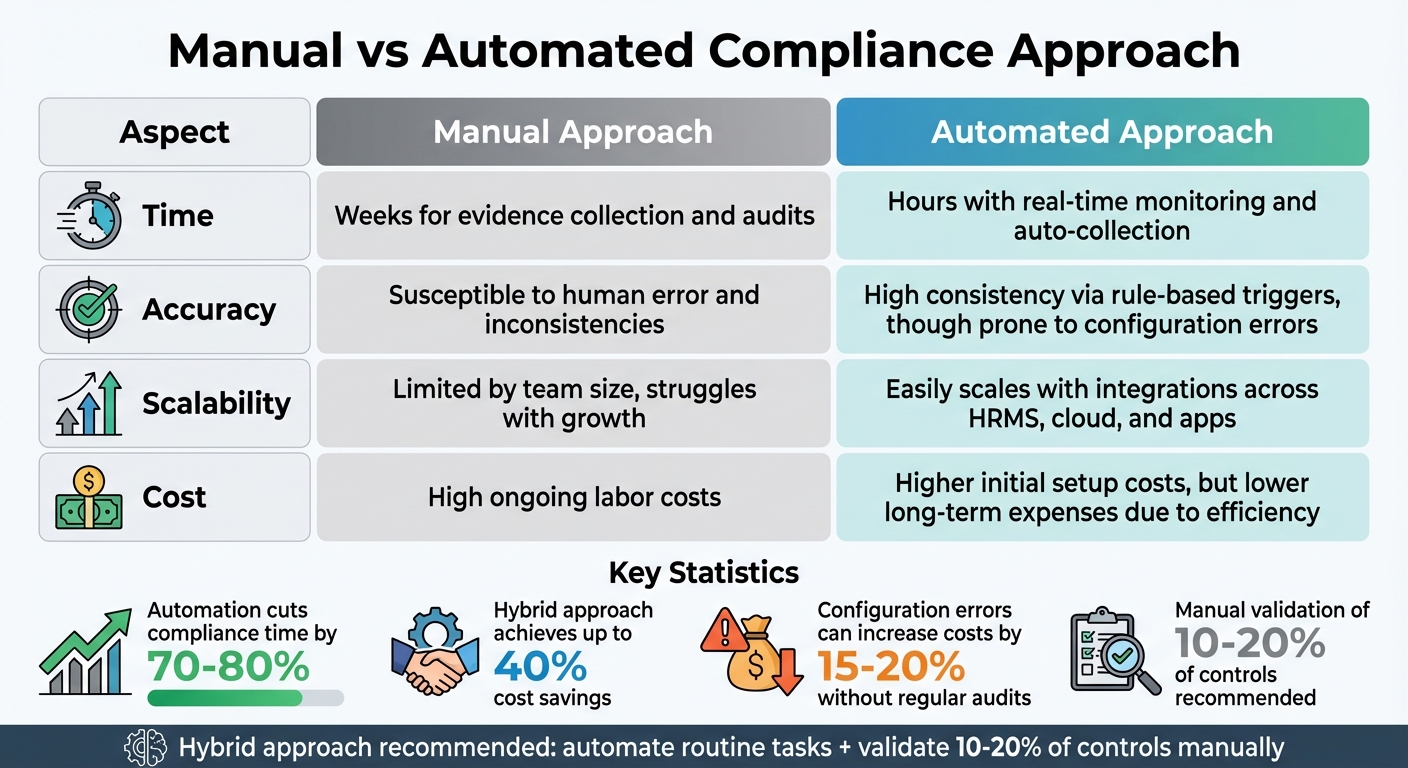

Conformità Manuale vs Automatizzata: Confronto di Tempo, Costo e Accuratezza

Mentre l'automazione offre chiari vantaggi di efficienza, è cruciale abbinarlo con una supervisione manuale per assicurare l'accuratezza. L'automazione può accelerare i compiti di conformità e ridurre gli errori, ma non è infallibile. Le startup che si affidano troppo pesantemente agli strumenti automatizzati senza i corretti controlli rischiano di trascurare gap, misconfigurare sistemi o generare prove di audit difettose. La chiave è trovare un equilibrio: lascia che l'automazione gestisca i compiti ripetitivi mentre fai affidamento all'expertise umano per le decisioni strategiche e i controlli di accuratezza. Esploriamo come la validazione regolare rafforza i sistemi automatizzati.

Benefici e Rischi dell'Automazione della Conformità

L'automazione porta chiari vantaggi agli sforzi di conformità. Il monitoraggio in tempo reale riduce drasticamente il tempo necessario per la raccolta delle prove, la logica basata su regole assicura controlli coerenti su framework come ISO 27001 e SOC 2, e i dashboard centralizzati semplificano il reporting per auditor e stakeholder.

| Aspetto | Approccio Manuale | Approccio Automatizzato |

|---|---|---|

| Tempo | Settimane per raccolta delle prove e audit | Ore con monitoraggio in tempo reale e auto-raccolta |

| Accuratezza | Soggetto a errori umani e incoerenze | Alta coerenza via trigger basati su regole, ma prone a errori di configurazione |

| Scalabilità | Limitata dalla dimensione del team, difficile con la crescita | Scala facilmente con integrazioni su HRMS, cloud e app |

| Costo | Alti costi di manodopera continui | Costi di setup iniziali più alti, ma spese a lungo termine minori per efficienza |

Tuttavia, l'automazione non è immune dai rischi. Gli errori di configurazione o le integrazioni fallite possono aumentare i costi del 15-20% se non affrontati attraverso audit regolari. Mentre l'automazione può ridurre il tempo di conformità del 70-80%, senza validazione, gli errori possono aumentare il rischio di fallimento del 25%. Un approccio ibrido - automatizzare i compiti di routine mentre validare manualmente il 10-20% dei controlli - può raggiungere fino al 40% di risparmi di costo nel tempo senza compromettere l'accuratezza.

Validazione e Audit Interno

I benefici dell'automazione sono amplificati quando abbinati a validazione regolare per assicurare l'integrità del sistema. Gli audit interni possono identificare i problemi prima che escalino durante le revisioni esterne. Inizia con audit mensili durante i primi sei mesi di implementazione, poi passa a revisioni trimestrali man mano che i processi si stabilizzano. Una checklist di validazione completa potrebbe includere:

- Spot-check del 10-20% delle prove automatizzate contro i sistemi di origine per verificare l'accuratezza.

- Test delle integrazioni simulando gli errori di sistema e revisionando i log di audit per override manuali ed eccezioni.

- Conduzione di gap analysis per assicurare che le mappature di controllo si allineino con i framework rilevanti.

- Valutazione dei sistemi di avviso attraverso mock incident per testare la loro efficacia.

- Monitoraggio dei tassi di completamento della formazione sulle politiche, puntando a oltre il 90% attraverso il tracciamento automatizzato.

Documenta eventuali eccezioni o override manuali in un sistema centralizzato con workflow di approvazione. Questo audit trail è essenziale per il reporting normativo, provando agli auditor che l'automazione non è fidata ciecamente. I dashboard unificati possono ulteriormente semplificare la conformità offrendo visibilità in tempo reale sulla funzionalità dei controlli, l'accuratezza del reporting e la copertura del rischio, eliminando la necessità di re-audit manuali completi.

Preparare gli Investitori e i Clienti

Combinare l'automazione con la validazione non solo snellisce la conformità - costruisce anche fiducia con gli stakeholder. Gli investitori e i clienti enterprise vogliono vedere che la conformità è presa seriamente. Creare un trust center con dashboard personalizzati può dimostrare lo stato di conformità in tempo reale, la copertura dell'automazione (puntando al 90% dei controlli automatizzati), le librerie di politiche mappate ai framework come SOC 2 e ISO 27001 e i report di audit aggiornati. Le certificazioni come SOC 2 Type II possono essere condivise in sicurezza attraverso portali controllati, mostrando trasparenza e monitoraggio continuo.

Strumenti come ISMS Copilot semplificano questo processo offrendo policy draft alimentate da AI e report pronti per l'audit. Diversamente dagli strumenti AI generici come ChatGPT, ISMS Copilot è specificamente progettato per la conformità, fornendo output strutturati e una conoscenza profonda dei framework. Questo riduce gli sforzi di validazione manuale e rende più facile mostrare l'accuratezza della conformità durante presentazioni agli investitori e demo.

"ISMS Copilot accelera il lavoro di conformità gestendo compiti che richiedono molto tempo come la redazione di politiche e l'analisi dei documenti, ma non è un sostituto per l'expertise professionale. Usalo per accelerare il tuo workflow, ottenere una guida rapida del framework e generare prime bozze - mentre ti focalizzasti sulle decisioni strategiche e le relazioni con i clienti."

- ISMS Copilot

Sempre contro-verifica gli output dai strumenti automatizzati contro la documentazione ufficiale. L'automazione è un potente assistente, ma non è un sostituto per l'expertise umano. Combinando velocità e coerenza con una supervisione pratica, puoi costruire un programma di conformità scalabile che guadagna la fiducia di auditor, investitori e clienti.

Conclusione

Creare un programma di conformità da zero può sembrare travolgente, ma con un piano chiaro e gli strumenti giusti, diventa molto più gestibile - anche per piccoli team di startup veloci. Inizia definendo il tuo ambito di conformità, selezionando i framework che seguirai e stabilendo le politiche core. Assegna una chiara proprietà per ogni politica e compito di automazione per assicurare che nulla venga trascurato con la crescita della tua azienda. Questo lavoro preparatorio prepara il terreno per utilizzare efficacemente l'automazione.

L'automazione trasforma la conformità da una serie di compiti manuali e periodici a un sistema di monitoraggio continuo. Gli strumenti che gestiscono la raccolta delle prove, la distribuzione delle politiche, le attestazioni di formazione e il monitoraggio in tempo reale possono drammaticamente ridurre il lavoro ripetitivo. Questo consente al tuo team di focalizzarsi sulle decisioni strategiche piuttosto che rimanere bloccato in fogli di calcolo. Piattaforme come ISMS Copilot, che supportano 20+ framework, offrono funzionalità alimentate da AI come redazione di politiche, mappatura di controlli e reporting pronto per l'audit. Questi strumenti possono aiutare le startup a muoversi rapidamente senza sacrificare l'accuratezza. Tuttavia, anche i migliori strumenti di automazione hanno bisogno di supervisione umana.

L'automazione non è una soluzione impostare-e-dimenticare. Funziona meglio quando abbinata a audit interni e validazione regolare. Questo significa controllare gli errori di configurazione, testare le integrazioni e assicurare che i tuoi controlli funzionino come previsto. Il monitoraggio continuo dovrebbe andare di pari passo con audit periodici. Per esempio, rivedi un campione di prove automatizzate, simula potenziali fallimenti e documenta eventuali eccezioni. Combinare i workflow automatizzati con la validazione manuale costruisce fiducia con gli auditor e assicura che il tuo programma di conformità rimanga affidabile.

Per le startup negli Stati Uniti, la conformità non è solo una questione di soddisfare i requisiti normativi - può essere un vantaggio competitivo. I dashboard in tempo reale e le certificazioni come SOC 2 Type II possono migliorare la fiducia degli investitori e dei clienti. Mantenendo una checklist aggiornata, utilizzando strumenti costruiti appositamente e bilanciando velocità con una attenta supervisione, puoi scalare in sicurezza trasformando la conformità in un asset strategico per la tua attività.

Domande Frequenti

Come l'automazione aiuta le startup a risparmiare sui costi di conformità?

L'automazione offre alle startup un modo per ridurre i costi di conformità gestendo compiti ad alta intensità di manodopera come la redazione di politiche, la conduzione di valutazioni dei rischi e il mantenimento della documentazione aggiornata. Riducendo la necessità di sforzo manuale e consulenti esterni costosi, fornisce una soluzione più efficiente.

Con questi processi semplificati, le startup possono redirigere la loro energia e risorse verso la crescita. Allo stesso tempo, l'automazione assicura che la conformità sia gestita con maggiore precisione ed efficienza, rendendo un successo sia i risparmi di costo che l'accuratezza operativa.

Quali sono le politiche chiave richieste per raggiungere la conformità SOC 2 e ISO 27001?

Per raggiungere la conformità con SOC 2 e ISO 27001, le startup devono creare e applicare politiche chiave che affrontino aspetti essenziali della sicurezza delle informazioni e della gestione dei rischi. Queste politiche servono come base per salvaguardare i dati e assicurare l'integrità operativa. Ecco alcune critiche:

- Politica di Sicurezza delle Informazioni: Stabilisce la strategia complessiva dell'organizzazione e l'impegno nel mantenere gli standard di sicurezza.

- Politica di Controllo degli Accessi: Stabilisce le regole per la gestione e la restrizione dell'accesso a sistemi e dati sensibili.

- Politica di Risposta agli Incidenti: Delinea i passaggi per identificare, affrontare e mitigare efficacemente gli incidenti di sicurezza.

- Politica di Protezione e Privacy dei Dati: Assicura l'aderenza alle leggi sulla privacy e protegge le informazioni sensibili dall'accesso non autorizzato o dall'abuso.

- Politica di Continuità Aziendale e Disaster Recovery: Prepara l'organizzazione a gestire le interruzioni e assicura che i piani di recupero siano pronti a minimizzare il tempo di inattività.

Inoltre di queste, le politiche che coprono Gestione del Rischio, Gestione dei Vendor e Terze Parti e Uso Accettabile sono ugualmente essenziali per una conformità completa. Sfruttare strumenti come ISMS Copilot può snellire questi processi, rendendo più facile implementare e mantenere la coerenza tra i framework.

Come ISMS Copilot aiuta a garantire che la tua startup sia sempre pronta per gli audit?

ISMS Copilot semplifica il processo di preparazione agli audit creando politiche e procedure personalizzate pronte per l'audit che si adattano ai tuoi specifici requisiti di conformità. Offre raccomandazioni di esperti basate su situazioni pratiche di conformità, assicurando che la tua documentazione rimanga allineata con standard come ISO 27001.

Equipaggiato con strumenti come workspace strutturati e funzionalità di analisi dei documenti, ISMS Copilot ti aiuta a rimanere efficiente e organizzato, riducendo lo stress degli audit mentre migliori l'affidabilità.

Post di Blog Correlati

Articoli correlati

Come l'IA Migliora la Conformità Multi-Framework

L'IA unifica la mappatura dei controlli, automatizza la raccolta delle prove e fornisce il monitoraggio in tempo reale per ridurre i tempi di preparazione dell'audit e gli errori di conformità.

Come gli Avvisi in Tempo Reale Riducono i Rischi di Non Conformità ISO 27001

Gli avvisi in tempo reale rilevano le minacce rapidamente, riducono i costi delle violazioni e i fallimenti degli audit, e mantengono i log ISO 27001 protetti da manomissioni per la conformità continua.

Precisione dell'IA nella sicurezza: Specializzata vs Generica

L'IA specializzata batte i modelli generici per la conformità della sicurezza—maggiore precisione, meno allucinazioni e documentazione pronta per l'audit per ISO 27001 e GRC.