Mapowanie krzyżowe polityk: Zbuduj raz, zgodność wszędzie

Ujednolić kontrole, mapować nakładające się wymagania, scentralizować dowody i użyć AI do automatyzacji zgodności międzyramową dla ciągłej, gotowej do audytu bezpieczeństwa.

Organizacje często marnują czas i zasoby, duplikując wysiłki, aby przestrzegać najlepszych praktyk wieloramowej zgodności takich jak ISO 27001, SOC 2, NIST 800-53 i HIPAA. Te ramy stanowią do 96% swoich podstawowych kontroli, jednak zespoły ds. zgodności częstokroć powtarzają podobne zadania. Mapowanie krzyżowe polityk rozwiązuje ten problem poprzez konsolidację nakładających się wymagań w jeden, wielokrotnie używalny system. To podejście:

- Zmniejsza redundantne prace do 60%.

- Zmniejsza koszty zgodności o 20–30%.

- Zwiększa dojrzałość kontroli o 40%.

Na przykład jedna polityka uwierzytelniania wieloskładnikowego (MFA) może jednocześnie spełnić wymagania różnych ram, usprawniając audyty i zbieranie dowodów. Zautomatyzowane narzędzia takie jak ISMS Copilot dodatkowo upraszczają ten proces, używając AI do mapowania kontroli między ramami w kilka minut, oszczędzając setki godzin pracy ręcznej. Poprzez scentralizowanie dowodów i automatyzację aktualizacji organizacje mogą utrzymywać ciągłą zgodność i zmniejszyć czas przygotowania do audytu do 90%.

W tym artykule wyjaśniamy, jak efektywnie wdrażać mapowanie krzyżowe polityk, od budowy ujednoliconej biblioteki kontroli do wykorzystywania narzędzi obsługiwanych przez AI do automatyzacji. Jaki jest cel? Uprościć zgodność, zmniejszyć koszty i skupić się na łagodzeniu rzeczywistych zagrożeń.

Mapowanie na oceanie ram bezpieczeństwa, część 1 - Thomas Sager, Tony Sager - SCW 92

sbb-itb-4566332

1. Zbuduj ujednoliconą bibliotekę kontroli

Ujednolicona biblioteka kontroli łączy wymagania zgodności w jeden, wielokrotnie używalny system. Zamiast tworzyć oddzielne polityki dla ram takich jak SOC 2, ISO 27001 i NIST 800-53, możesz zdefiniować jedną wewnętrzną kontrolę i mapować ją do wszystkich relevantnych standardów. Na przykład, jedna polityka uwierzytelniania wieloskładnikowego (MFA) może jednocześnie rozwiązywać FedRAMP IA-2, CMMC IA.2.078, SOC 2 CC6.3 i ISO 27001 A.9.4.2.

Aby rozpocząć, wybierz bazę bazową. Ramy takie jak NIST 800-53 lub ISO 27001 są modułowe i już zbiegają się z wieloma innymi, czyniąc przyszłe mapowania bardziej prostymi. Ten krok zapewnia spójność i upraszcza proces. Użycie asystenta wdrażania AI może dodatkowo przyspieszyć te kroki fundamentalne. Na przykład biblioteka Open Security Architecture zawiera 8604 mapowania między NIST 800-53 a 21 innymi głównymi ramami. Następnie, rozwijaj kontroli modułowe. Każda kontrola powinna mieć unikalny identyfikator, jasne sformułowanie, mapowane cytowania, przypisanych właścicieli i specyficzne wymagania dotyczące dowodów.

Wielokrotne użyteczności w ramach

Kiedy zbierasz dowody dla jednej kontroli - na przykład dzienniki konfiguracji MFA - może ona jednocześnie spełnić wiele wymagań ram. To zmniejsza redundantne zbieranie danych i może zmniejszyć czas przygotowania do audytu aż o 82%. Dodanie nowej ramy później staje się łatwiejsze, ponieważ potrzebujesz tylko analizy „delta", aby zidentyfikować wszelkie unikalne wymagania, które nie są jeszcze uwzględnione.

Automatyzacja i skalowalność

Wielokrotna użyteczność staje się jeszcze bardziej potężna w połączeniu z automatyzacją. Przechowywanie biblioteki kontroli w ustrukturowanym systemie - takim jak platforma GRC, repozytorium kontrolowane wersją lub formaty czytelne dla maszyn, takie jak YAML lub JSON - umożliwia zautomatyzowane kontrole, pulpity nawigacyjne na żywo i alerty w czasie rzeczywistym. Organizacje, które wdrażają wspólną ramę kontroli, często widzą redukcję 20% do 30% czasu poświęconego na identyfikację kontroli dla regulacji specyficznych dla branży.

"Mapowanie kontroli ujednolicone zmienia rozproszone ramy w jeden, wielokrotnie używalny system ewidencji." – Continuum GRC

Alignment z zarządzaniem ryzykiem

Połącz bibliotekę kontroli z centralnym rejestrem ryzyka i inwentarzem zasobów. To zapewnia, że kontroli rozwiązują rzeczywiste ryzyko organizacji. Firmy stosujące zintegrowane benchmarki wykazują 40% poprawę w dojrzałości kontroli. Skoncentruj się na mapowaniu kontroli poprzez cel bezpieczeństwa i intencję, a nie opierając się wyłącznie na słowach kluczowych. To podejście minimalizuje luki w zgodności i zapewnia, że audytorzy akceptują udostępnione dowody. Doskonale wyrównuje się z zasadą „zbuduj raz, zgodność wszędzie" poprzez standaryzację polityk w ramach.

Łatwość przygotowania do audytu

Ujednolicona biblioteka kontroli upraszcza przygotowanie do audytu poprzez konsolidację dowodów do jednego, dostępnego repozytorium. Audytorzy mogą przejrzeć jeden pakiet dowodów - na przykład raport konfiguracji MFA - aby jednocześnie spełnić wymagania SOC 2, ISO 27001 i NIST. Udostępnianie logiki mapowania audytorom lub rzeczoznawcom stron trzecich przed audytem zapewnia gładszą akceptację dowodów. To podejście eliminuje potrzebę przeszukiwania programów zarządzanych w silosach, czyniąc cały proces bardziej efektywnym.

2. Zidentyfikuj nakładające się wymagania ręcznie

Pierwszym krokiem w osiągnięciu ujednoliconej zgodności jest ręczne mapowanie nakładających się wymagań w ramach różnych ramy. Ten proces pomaga ustalić jasną podstawę poprzez wskazanie kontroli wspólnych. Zacznij od zidentyfikowania regulacji istotnych dla Twojej branży, lokalizacji i modelu biznesu. Na przykład, firma świadcząca usługi finansowe może potrzebować zgodności z DORA, podczas gdy procesor płatności musiałby rozwiązywać wymagania PCI DSS. Kiedy określisz swoje zobowiązania, wybierz ramy bazowe - takie jak NIST 800-53 lub ISO 27001 - aby działały jako Twój wewnętrzny benchmark. Ta rama będzie służyć jako Twoja „źródło prawdy" do wyrównania z innymi standardami. Od tego miejsca, stwórz szczegółową macierz, aby zarysować sposób, w jaki kontroli odnoszą się do siebie.

Cennym narzędziem dla tego procesu jest dokument crosswalk. Ta macierz zawiera identyfikatory kontroli, opisy i ich mapowane relacje w ramach. Fokus powinien być na mapowaniu kontroli na podstawie ich podstawowych celów bezpieczeństwa i przeznaczenia, a nie na prostym dopasowywaniu słów kluczowych. Na przykład, NIST „Account Management" (AC-02) może wyrównać się z ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 i DORA Article 94, ponieważ wszystkie mają na celu osiągnięcie tego samego celu. Ciekawie, dobrze opracowana linia bazowa NIST 800-53 może pokryć około 78% wymagań NIS2.

"Architekt bezpieczeństwa, który może wykazać, że AC-02 (Account Management) jednocześnie spełnia ISO 27001 A.5.15, PCI DSS 7.2.1–7.2.6 i DORA Art.94 zmniejsza przygotowanie dowodów z tygodni do dni." – Chris Lethaby, współzałożyciel, Open Security Architecture

Tworząc mapowania, zanotuj wszelkie niuanse i poziomy zaufania dla każdej kontroli. Niektóre kontroli mogą się tylko częściowo nakładać; na przykład, jedna rama może wymagać przeglądów kwartalnych, podczas gdy inna wymaga ciągłego monitorowania. Kiedy mapowanie będzie ukończone, przeprowadź analizę luk, aby zidentyfikować wszelkie wymagania ram wtórnych, których Twoja wybrana linia bazowa nie w pełni rozwiązuje, na przykład specyficzne harmonogramy raportowania dla pewnych jurysdykcji. Następnie, zweryfikuj mapowania ze interesariuszami - w tym menedżerami ryzyka, pracownikami ds. zgodności i zespołami inżynieryjnymi - aby zapewnić dokładność przed audytami.

Jednym z głównych wyzwań mapowania ręcznego jest utrzymanie trwałości procesu. Arkusze kalkulacyjne, chociaż pomocne na początku, mogą szybko stać się nieaktualne, gdy ramy się rozwijają, jak w przypadku PCI DSS 4.0 lub FedRAMP Revision 5. Chociaż mapowanie ręczne zapewnia jasność intencji kontroli, jego statyczny charakter często skłania organizacje do zbadania zautomatyzowanych rozwiązań dla długoterminowej efektywności. Użycie asystenta ISMS międzyramowego może wypełnić te luki poprzez dynamiczne mapowanie kontroli w miarę zmian wymagań.

3. Użyj zautomatyzowanego mapowania obsługiwanego przez AI z ISMS Copilot

Chociaż strategie mapowania ręcznego mają swoje miejsce, poleganie na arkuszach kalkulacyjnych do śledzenia zgodności w ponad 20 ramach szybko staje się niezmienne w miarę ewolucji regulacji. W tym miejscu wkracza automatyzacja AI, aby uprościć proces. ISMS Copilot wykorzystuje Retrieval-Augmented Generation (RAG) do czerpania ze specjalistycznego zestawu danych zbudowanego na setkach projektów konsultingowych. To umożliwia precyzyjne mapowanie kontroli w standardach takich jak ISO 27001, SOC 2, NIST 800-53, DORA, NIS2 i inne obsługiwane ramy. Rezultat? To, co kiedyś zajęło miesiące, może teraz być wykonane w dni, oferując bardziej usprawnione podejście do zgodności.

Wielokrotne użyteczności w ramach

Jedną z wyróżniających się cech ISMS Copilot jest jego zdolność do tworzenia ujednoliconej biblioteki kontroli. Oto jak to działa: pojedyncza kontrola - powiedzmy, Access Management - może automatycznie mapować się do wielu standardów naraz. Na przykład, Password Policy może jednocześnie spełniać ISO 27001 Annex A, SOC 2 CC6.2 i wymagania NIST CSF. Przykład z rzeczywistego świata? Firma analityki chmurowej działająca w sektorach finansów i opieki zdrowotnej ponownie wykorzystała 75% swoich kontroli ISO 27001 do zgodności SOC 2. To podejście pozwoliło im ukończyć audyty dla ISO 27001, SOC 2 Type II i NIST CSF w ciągu ośmiu miesięcy - mniej niż połowa 18 miesięcy zwykle potrzebnych przy tradycyjnym doradztwie. Korzyść? Zabezpieczyli 10 milionów dolarów nowych transakcji dla przedsiębiorstw.

Automatyzacja i skalowalność

Mapowanie ram ręcznie nie jest małym zadaniem. Dla zaledwie dwóch ram ze 100 wymaganiami każdy, eksperci mogą spędzić 300–500 godzin na procesie. ISMS Copilot eliminuje znaczną część tego obciążenia poprzez automatyczną analizę luk. Na przykład, przy adopcji nowej ramy, system identyfikuje nakładania - takie jak odkrycie, że 80% wymagań SOC 2 jest już pokryte istniejącymi kontrolami ISO 27001. To podejście podkreśla tylko nowe lub „delta" wymagania, oszczędzając czas bez poświęcania dokładności.

Poza wydajnością, wyrównanie kontroli z zarządzaniem ryzykiem jest równie krytyczne.

Alignment z zarządzaniem ryzykiem

W przeciwieństwie do narzędzi AI ogólnego przeznaczenia takich jak ChatGPT lub Claude, ISMS Copilot jest zbudowany specjalnie dla zgodności. Jego „mózg" nie czerpie z ogromnego internetu, ale polega na zastrzeżonej bibliotece wiedzy z zakresu zgodności. Tristan Roth, Founder & CEO Better ISMS, ujmuje to najlepiej:

"Nasze AI nie przeszukuje całego internetu. Używa tylko naszej własnej biblioteki prawdziwej wiedzy z zakresu zgodności. Kiedy zadasz pytanie, otrzymasz prostą, niezawodną odpowiedź".

Ten fokus zapewnia, że platforma zapewnia praktyczne, przetestowane w terenie wytyczne do wdrażania kontroli dostosowanych do specyficznych ryzyk organizacyjnych, nawet dla złożonych regulacji takich jak Ustawa o sztucznej inteligencji UE.

Łatwość przygotowania do audytu

Przygotowanie do audytów nigdy nie było łatwiejsze. ISMS Copilot generuje dokumentację gotową do audytu w ciągu minut, z wyjściami ustrukturyzowanymi do spełniania dokładnych oczekiwań. Pozycje dowodów, takie jak dzienniki MFA, są tagowane raz i automatycznie stosowane we wszystkich relevantnych ramach, eliminując powtarzające się zadania, takie jak duplikaty przesyłań. Funkcja „Workspaces" platformy pomaga utrzymać audyty i projekty klientów starannie rozdzielone, zapewniając spójność polityk, dowodów i instrukcji.

Zainteresowany spróbowaniem? Zacznij od bezpłatnej próby na chat.ismscopilot.com. Subskrypcje zaczynają się od $24/miesiąc dla osób indywidualnych i $250/miesiąc dla zespołów.

4. Scentralizuj dowody i właścicielstwo

Zarządzanie rozproszonymi arkuszami kalkulacyjnymi i niezorganizowanymi folderami może zmarnować niezliczone godziny, gdy zespoły przeszukują właściwe dowody audytu. Scentralizowane repozytorium eliminuje tę nieefektywność poprzez stworzenie jednej, niezawodnej lokalizacji dla wszystkich kontroli, artefaktów i mapowań. To podejście nie tylko upraszcza pobieranie dokumentów, ale też umożliwia efektywne tagowanie i jasne przydzielanie właścicielstwa.

Każdy element dowodu powinien być oznaczony tagami z istotnymi szczegółami, takimi jak źródło, znacznik czasu, mapowane kontroli, częstotliwość przeglądów i okres przechowywania. Na przykład, tagowanie dzienników MFA raz mogło jednocześnie spełnić wymagania SOC 2 CC6.1, ISO 27001 A.9.2.3 i HIPAA 164.308(a). Poprzez scentralizowanie i tagowanie dowodów w ten sposób, organizacje mogą ponownie wykorzystać je dla 80–90% nakładających się kontroli w ramach, zmniejszając czas przygotowania do audytu aż o 82%.

Przydzielanie jasnego właścicielstwa dla dowodów jest równie ważne. Zamiast przydzielać odpowiedzialność za całe ramy, wyznacz konkretnych interesariuszy dla poszczególnych kontroli. Na przykład, lider IAM może obsługiwać kontroli dostępu, HR może zarządzać dokumentacją onboardingu, a Security Engineering może nadzorować zaświadczenia szyfrowania. To ukierunkowane podejście zapobiega panice ostatniej chwili i zmniejsza wypalenie.

"Ktoś powinien być odpowiedzialny za przesłanie odpowiedniego artefaktu, sprawdzenie, że jest aktualny i weryfikację, że spełnia oczekiwania audytora." - Emily Bonnie, Senior Content Marketing Manager, Secureframe

Aby utrzymać odpowiedzialność, ustaw porozumienia dotyczące poziomu usług (SLA) dla właścicieli kontroli, wymagając, aby zadania takie jak przeglądy dowodów lub zaświadczenia były ukończone w ciągu pięciu dni roboczych. Automatyzuj przypomnienia dla nadchodzących przeglądów ryzyk, polityk lub kontroli. W przypadku krytycznych obszarów, takich jak zmiany dostępu uprzywilejowanego, wprowadź proces zatwierdzenia dwóch osób, aby zapewnić dokładny nadzór. To wielopoziomowe podejście automatyzuje rutynowe zadania, takie jak sprawdzenia stanu szyfrowania, podczas gdy rezerwuje ludzi dla kontroli o wyższych implikacjach bezpieczeństwa. Dla bardziej złożonych wymagań, AI zaprojektowane dla szczegółowych zadań zgodności mogą zarządzać wieloetapowymi przepływami pracy dowodów.

5. Wdrażaj ciągłe monitorowanie i aktualizacje

Zgodność nie jest zadaniem jednorazowym. Regulacje się zmieniają, ramy się rozwijają, a Twój stos technologiczny nie pozostanie statyczny na zawsze. W rzeczywistości, 65% organizacji mówi, że utrzymanie tempa szybkich zmian regulacyjnych utrudnia utrzymanie zgodności z najlepszymi praktykami bezpieczeństwa informacji. Bez systemu ciągłego monitorowania, możesz znaleźć się przygotowując się do zbierania dowodów i aktualizowania polityk tuż przed audytami. W tym miejscu wkraczają zautomatyzowane rozwiązania w czasie rzeczywistym.

Nowoczesne asystenty ds. zgodności AI mogą monitorować światowe organy regulacyjne w czasie rzeczywistym, alertując o aktualizacjach w ramach takich jak ISO 27001, SOC 2 czy GDPR. Te systemy identyfikują, które wewnętrzne polityki i kontroli są dotknięte zmianami. Na przykład, jeśli PCI DSS wprowadza nowe wymagania testowania, system flaguje luki i natychmiast sugeruje zaktualizowane kontroli. Podczas gdy ręczne skalowanie może potrwać 40+ godzin, zautomatyzowane mapowanie może zmniejszyć ten wysiłek do zaledwie minut.

Poprzez integrację platformy GRC z Twoim stosem technologicznym - w tym dostawcami chmury, systemami HR, narzędziami zarządzania tożsamością i systemami obsługi biletów - możesz umożliwić zbieranie dowodów w czasie rzeczywistym. Te dowody są bezpiecznie rejestrowane i oznaczane znacznikiem czasu na bieżąco. Jeśli kontrola zawiedzie lub zadanie przeglądu jest zaległe, system wysyła natychmiastowe alerty do odpowiedzialnego członka zespołu. Ten poziom automatyzacji może zmniejszyć czas przygotowania do audytu o aż 90%, zmniejszając go z 80–120 godzin do poniżej 10.

Inną główną zaletą są kontroli mapowane krzyżowo. Aktualizacja jednej polityki, na przykład zmiana wymagań złożoności hasła, może automatycznie zsynchronizować się w ramach wieloramowych takich jak NIST, ISO 27001 i SOC 2. To eliminuje potrzebę ręcznych aktualizacji i zapewnia, że Twoja zgodność pozostaje spójna we wszystkich ramach. Zautomatyzowane monitorowanie może zwiększyć efektywność operacyjną o 40%, zwalniając zespół do skupienia się na zadaniach o wyższej wartości, takich jak strategiczne zarządzanie ryzykiem.

"Ujednolicony system nie jest tylko naprawą na dzisiaj; to przyszłościowa ochrona." - Christie Rae, Content Marketing Specialist, ISMS.online

Aby dodatkowo usprawnić zgodność, ustal scentralizowany rejestr ryzyka, który mapuje ryzyka na wiele ram. Zapewnij audytorom dostęp tylko do odczytu do portalu, gdzie mogą wyświetlać dostępne w czasie rzeczywistym, zatwierdzone dowody. To podejście wyrównuje się ze strategią „zbuduj raz, zgodność wszędzie", utrzymując program zgodności w stanie na żywo, gotowym do audytu. Dzięki ciągłej widoczności postawy bezpieczeństwa będziesz lepiej wyposażony do adaptacji do zmian i utrzymania mocnej podstawy zgodności.

6. Integruj z platformami GRC w celu skalowania

Połączenie mapowanych krzyżowo polityk z platformą GRC (Governance, Risk, and Compliance) może znacznie uprościć skalowanie zgodności. Te platformy działają jako jeden system ewidencji, gdzie jedna wewnętrzna kontrola - na przykład polityka uwierzytelniania wieloskładnikowego - automatycznie łączy się z ramami takimi jak SOC 2 CC6.3, ISO 27001 A.9.4.2 i NIST 800-53 IA-2. Zasadniczo tworzysz kontrolę raz, a platforma zarządza dokumentacją we wszystkich ramach dla Ciebie. To nie tylko usprawnia dokumentację, ale również zwiększa efektywność w całej operacji zgodności.

Jedną z kluczowych korzyści jest wielokrotna użyteczność dowodów. Dowody zebrane raz mogą być automatycznie stosowane w ramach wieloramowych. Interfejsy API odgrywają tutaj ważną rolę poprzez pobieranie i oznaczanie znacznikami czasowymi dowodów bezpośrednio od dostawców chmury, systemów tożsamości i narzędzi obsługi biletów. Ta automatyzacja może zmniejszyć ręczną pracę z zakresu zgodności do 80%, pozwalając Twojemu zespołowi skupić się na zadaniach o wyższej wartości zamiast spędzania czasu na kompilowaniu dowodów.

"Mapowanie kontroli ujednolicone identyfikuje nakładania w ramach i buduje bibliotekę kontroli, która jednocześnie spełnia wiele ram." - Continuum GRC

Platformy GRC również upraszczają zarządzanie polityką poprzez kaskadowe aktualizacje. Na przykład, jeśli zaktualizujesz politykę hasła w centralnej bibliotece kontroli, ta aktualizacja automatycznie synchronizuje się we wszystkich powiązanych ramach. To eliminuje potrzebę powtarzających się aktualizacji w różnych dokumentach, wyrównując się z podejściem „zbuduj raz, zgodność wszędzie". Automatyzując propagację polityk, organizacje często widzą redukcję kosztów zgodności o 20% do 30%, podczas gdy zintegrowane strategie mapowania mogą poprawić dojrzałość kontroli o 40%.

Jeśli chodzi o audyty, platformy GRC dostarczają portale audytora z dostępem tylko do odczytu do zweryfikowanych pakietów dowodów gotowych do audytu. Te portale, wraz ze scentralizowanymi bibliotekami kontroli, zapewniają ciągłą gotowość. Zamiast spieszyć się do zbierania dokumentów tuż przed audytem, audytorzy mogą uzyskać dostęp do pulpitów nawigacyjnych w czasie rzeczywistym, które pokazują Twój status zgodności we wszystkich ramach. To zmienia audyty z reaktywnego, ostatniej chwili zamieszania na proaktywny, trwający proces. To również daje Twojej organizacji elastyczność do dążenia do nowych certyfikacji bez konieczności rozpoczynania od nowa za każdym razem.

7. Uprościć przygotowanie do audytu

Efektywne przygotowanie do audytu buduje się na ujednoliconych bibliotekach kontroli i scentralizowanym zarządzaniu dowodami, tworząc silniejszą podstawę zgodności. Poprzez mapowanie krzyżowe polityk, organizacje mogą utrzymywać ciągłą gotowość do audytu. Na przykład, mapowanie jednej wewnętrznej kontroli - takiej jak okresowe przeglądy dostępu - do wielu cytowań ramy (na przykład SOC 2 CC6.1, ISO 27001 A.9.2.5, HIPAA 164.308(a) i PCI DSS 7.2.5) pozwala jednemu pakietowi dowodów spełniać wiele wymagań audytu naraz. To podejście może pomóc organizacjom ponownie wykorzystać dowody dla 80–90% nakładających się kontroli w ramach większych, zmniejszając redundantne zbieranie danych.

Wielokrotne użyteczności w ramach

Ujednolicona biblioteka kontroli łączy jedno sformułowanie kontroli z wieloma cytowaniami regulacyjnymi, zapewniając śledzenie od napisanych polityk do wdrożonych procedur i sprawdzalnych dowodów. Tagowanie metadanych idzie dalej, umożliwiając precyzyjne filtrowanie i szybkie generowanie docelowych pakietów dowodów. Na przykład, podczas ponownej certyfikacji ISO 27001, możesz wyciągnąć wszystkie relevantne dowody otagowane dla kontroli ISO - nawet jeśli zostały pierwotnie zebrane dla audytu SOC 2. Ten ujednolicony system upraszcza przygotowanie i wspiera zautomatyzowane, skalowalne procesy audytowe.

Automatyzacja i skalowalność

Narzędzia automatyzacji integrują się z platformami takimi jak AWS, Okta i Jira, aby aktualizować dowody w czasie rzeczywistym. Doskonałym przykładem tego jest Arbor Education, które zmniejszyło cykl przygotowania audytu o ponad 66% - skracając go z sześciu tygodni do zaledwie dwóch - poprzez scentralizowanie mapowania kontroli i automatyzację zbierania dowodów dla ISO 27001, ISO 9001, PCI DSS i GDPR. Ta zmiana z reaktywnych, ostatniej chwili wysiłków na proaktywne przygotowanie pozwala audytorom uzyskać dostęp do pulpitów nawigacyjnych zgodności w czasie rzeczywistym, eliminując potrzebę zespołów pośpieszenia i kompilowania dokumentów pod presją.

Alignment z zarządzaniem ryzykiem

Kiedy mapowane krzyżowo polityki są powiązane z procesami zarządzania ryzykiem, audytorzy uzyskują dostęp do udokumentowanych dowodów wyjaśniających, dlaczego określone kontroli zostały wdrażane - nie tylko dowód, że istnieją. Aktualizacje ryzyk lub polityk automatycznie kaskadują wszystkie relevantne standardy, unikając niespójności spowodowanych zarządzaniem ramami w silosach. Biorąc pod uwagę, że prawie 70% organizacji serwisowych musi wykazać zgodność z co najmniej sześcioma ramami, to wyrównanie jest kluczowe dla utrzymania obronności przy zachowaniu zarządzalnych obciążeń.

"Mapowanie kontroli w czasie rzeczywistym czyni dowód aktywem bieżącym - nigdy ostatniej chwili zamieszaniem." - ISMS.online

8. Zaprojektuj polityki na podstawie priorytetów ryzyka

Zaprojektowanie polityki skoncentrowanej na ryzyku podnosi koncepcję „zbuduj raz, zgodność wszędzie" na wyższy poziom. Poprzez skupienie się na obszarach wysokiego ryzyka, możesz tworzyć dostosowane polityki, które rozwiązują Twoje najnaglące podatności na zagrożenia, jednocześnie spełniając wiele standardów zgodności. Zamiast traktować wszystkie wymagania ram równo, skoncentruj się na tym, co stanowi największe zagrożenie. Oceny ryzyka odgrywają tutaj kluczową rolę, pomagając wskazać obszary o wysokim priorytecie i dostosować wewnętrzne środki odpowiednio. Na przykład, jeśli naruszenia kont uprzywilejowanych są Twoją główną obawą, możesz wdrożyć ujednoliconą kontrolę MFA, która wyrównuje się z FedRAMP IA-2, SOC 2 CC6.3 i ISO 27001 A.9.4.2.

Zacznij od solidnej ramy

Silna rama bazowa, taka jak NIST 800-53 lub ISO 27001 Annex A, zapewnia modułowy punkt wyjścia, który obejmuje szerokie spektrum wymagań. Od tego miejsca możesz wykonać analizę luk, aby zidentyfikować „delta" - pozostałe wymagania, które nie są jeszcze rozwiązane - i skoncentrować zasoby na tych obszarach wysokiego ryzyka. Na przykład, organizacje przyjmujące ISO 27001 często odkrywają, że spełnia 83% wymagań NIST Cybersecurity Framework i do 95% kryteriów SOC 2 Trust Services. To podejście pozwala na bezpośrednie powiązanie kontroli z ryzykami, tworząc solidną podstawę.

Połącz kontroli z rejestrami ryzyka

Scentralizowany rejestr ryzyka działa jako Twoje jedno źródło prawdy, umożliwiając mapowanie jednego ryzyka do wielu ram jednocześnie. Poprzez bezpośrednie połączenie kontroli ze zidentyfikowanymi ryzykami, tworzysz jasną i audytowalną śledzalność. Korzyści są realne: zintegrowane strategie mogą zmniejszyć koszty zgodności o 20% do 30% i poprawić dojrzałość kontroli o 40%.

"Zespół bezpieczeństwa, który spędza 30% mniej czasu na mapowaniu zgodności, ma 30% więcej czasu na architekturę, modelowanie zagrożeń i pracę, która faktycznie zmniejsza ryzyko." - Chris Lethaby, współzałożyciel, Open Security Architecture

Automatyzuj obszary o wysokim priorytecie w pierwszej kolejności

Kiedy zidentyfikujesz swoje najwyższe ryzyka, automatyzacja staje się Twoim najlepszym sprzymierzeńcem. Zacznij automatyzacją zbierania dowodów dla krytycznych kontroli. Połącz polityki z danymi wyjściowymi na żywo, takie jak eksporty IAM lub skanowania podatności, aby dowody aktualizowały się automatycznie. To podejście „polityka jako kod" pozwala regułom zgodności być wyrażane w formatach czytelnych dla maszyn, umożliwiając systemom egzekwowanie i walidowanie ich w czasie rzeczywistym. Wpływ jest znaczny: prawie 70% organizacji serwisowych musi wykazać zgodność z co najmniej sześcioma ramami, a automatyzacja zapewnia, że nie zbieracie ręcznie te same dowody wiele razy.

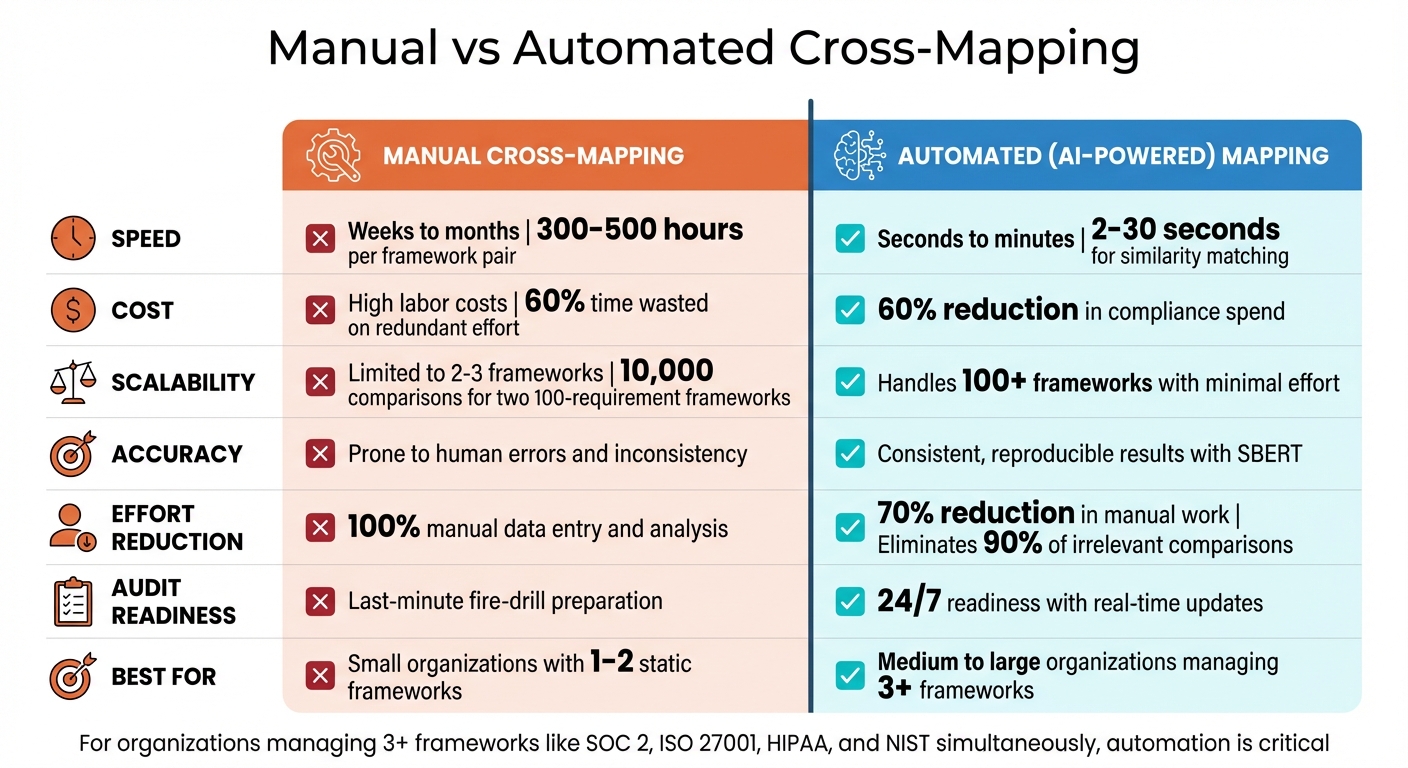

Tabela porównawcza

Mapowanie krzyżowe ręczne a zautomatyzowane: porównanie wydajności i kosztów

Wybór między mapowaniem krzyżowym ręcznym a zautomatyzowanym nie jest po prostu kwestią preferencji - bezpośrednio wpływa na to, jak efektywnie działa Twój zespół, jak skalowalny jest Twój proces i jak dobrze możesz zarządzać kosztami zgodności. Poniższa tabela podkreśla kluczowe różnice, dając Ci jasny obraz tego, jak każde podejście wpływa na Twoją pracę, budżet i gotowość do audytów.

| Faktor | Mapowanie krzyżowe ręczne | Mapowanie (obsługiwane przez AI) |

|---|---|---|

| Prędkość | Trwa tygodnie do miesięcy; wymaga 300–500 godzin na parę ram | Ukończone w sekundach (SBERT) do minut; podobieństwo w 2–30 sekund |

| Koszt | Wysokie koszty pracy z powodu zaangażowania ekspertów; 60% czasu zmarnowanego na pracę redundantną | Zmniejsza wydatki zgodności o 60% w sumie |

| Skalowalność | Ograniczona; niepraktyczna dla więcej niż 2–3 ram; wymaga 10 000 porównań dla dwóch ram ze 100 wymagań | Wysoka skalowalność; obsługuje 100+ ram z minimalnym dodatkowym wysiłkiem |

| Dokładność | Podatna na błędy spowodowane zmęczeniem człowieka i niespójnością | Dostarcza spójne, reprodukowalne wyniki z SBERT |

| Redukcja wysiłku | Całkowicie ręczny wkład danych i analiza | Zmniejsza pracę ręczną o do 70%; eliminuje 90% nieistotnych porównań |

| Gotowość do audytu | Wymaga przygotowania „fire-drill" na ostatnią chwilę przed audytami | Utrzymuje gotowość 24/7 z aktualizacjami w czasie rzeczywistym |

| Przydatność | Najlepiej dla małych organizacji zarządzających 1–2 statycznymi ramami | Idealne dla średnich do dużych organizacji, MSP z wieloma klientami lub dowolnej grupy zarządzającej 3+ ramami |

To porównanie pokazuje, jak automatyzacja z ISMS Copilot przekształca mapowanie krzyżowe z wolnego, podatnego na błędy procesu w coś szybkiego i niezawodnego. Dla firm zarządzających ramami takich jak SOC 2, ISO 27001, HIPAA i NIST jednocześnie, automatyzacja nie jest po prostu pomocna - jest krytyczna.

"Użyteczność mapowania krzyżowego zapewnia inny obiektyw do analizy ryzyka... delta między ramami może wskazać rzeczywistą potrzebę dodatkowych kontroli do walki z ryzykiem - to największa korzyść".

Kiedy pracujesz z trzema lub więcej ramami, ręczne arkusze kalkulacyjne szybko stają się niezmienne. Prowadzą do „chaosu wersji", gdzie aktualizacja jednej polityki nie rozprzestrzenia się w inne ramy, tworząc ukryte ryzyko zgodności. Narzędzia takie jak ISMS Copilot unikają tego poprzez użycie analizy semantycznej do zrozumienia intencji stojącej za wymaganiami - nie tylko dopasowania słów kluczowych. To zapewnia, że biblioteka kontroli wyrównuje się bezproblemowo we wszystkich certyfikacjach, ucieleśniając filosofię „zbuduj raz, zgodność wszędzie".

Podsumowanie

Mapowanie krzyżowe polityk zmienia sposób, w jaki organizacje radzą sobie z zarządzaniem bezpieczeństwem. Poprzez stworzenie ujednoliconej biblioteki kontroli, zidentyfikowanie współdzielonych wymagań i wykorzystanie narzędzi obsługiwanych przez AI takich jak ISMS Copilot, zgodność ewoluuje z żmudnego, reaktywnego zadania w proaktywny, usprawniony proces. W tym systemie aktualizacja jednej kontroli automatycznie odzwierciedla zmiany w ramach takich jak ISO 27001, SOC 2, HIPAA i inne. To podejście nie tylko upraszcza zarządzanie zgodnością, ale również wzmacnia ogólną strategię bezpieczeństwa.

Organizacje, które wdrażają ujednolicone mapowanie, zmniejszają wysiłki w zakresie zgodności o 30%, pozwalając zespołom poświęcić więcej czasu na rozwiązywanie rzeczywistych zagrożeń bezpieczeństwa zamiast żonglowania arkuszami kalkulacyjnymi.

"Zespół bezpieczeństwa, który spędza 30% mniej czasu na mapowaniu zgodności, ma 30% więcej czasu na architekturę, modelowanie zagrożeń i pracę, która faktycznie zmniejsza ryzyko".

Ciągłe monitorowanie eliminuje stres ostatniej chwili przygotowania do audytu, oferując gotowość 24/7 zamiast spieszyć się na coroczne terminy. Jeden raport dostępu może spełniać wiele wymagań audytu. Kiedy pojawiają się nowe regulacje, takie jak Ustawa o sztucznej inteligencji UE lub DORA, Twoje istniejące kontroli często pokrywają większość nowych wymagań, umożliwiając szybsze wejście na nowe rynki bez przewartościowania systemów zgodności. Ta zmiana zmienia zgodność z powtarzającym się utrapieniem w strategiczną korzyść.

W przypadku zespołów zarządzających trzema lub więcej ramami, ręczne arkusze kalkulacyjne po prostu nie nadążają. Narzędzia takie jak ISMS Copilot wykorzystują analizę semantyczną do zrozumienia intencji stojącej za wymaganiami, wykraczając poza podstawowe dopasowanie słów kluczowych. Dzięki wsparciu dla 20+ ram i zaawansowanemu mapowaniu krzyżowemu AI, przekształca zgodność z drenaży zasobów w narzędzie strategiczne dla wzrostu.

Najczęściej zadawane pytania

Którą ramę powinienem użyć jako bazę do mapowania krzyżowego?

Wybierając ramę, wybierz tę, która najlepiej wyrównuje się z celami zgodności Twojej organizacji i dobrze integruje się z innymi standardami. Popularne wybory takie jak ISO 27001, SOC 2 i NIST 800-53 są często zalecane. Te ramy nie tylko są szeroko uznane, ale także zapewniają elastyczność do krzyżowego odwoływania się do wielu innych ram.

Jak mogę udowodnić audytorowi, że jedna kontrola spełnia wiele ram?

Aby wykazać, że pojedyncza kontrola spełnia wiele ram, możesz utworzyć mapowanie kontroli ujednolicone. To podejście identyfikuje nakładania między ramami i buduje wielokrotnie używaną bibliotekę kontroli. Jaki jest cel? Zapewnić, że jedna dobrze udokumentowana polityka rozwiązuje podobne wymagania w różnych standardach, czyniąc zbieranie dowodów znacznie łatwiej.

Na przykład, weź zarządzanie dostępem. Możesz mapować jego wymagania w ramach takich jak NIST 800-53, SOC 2 czy FedRAMP. Poprzez jasne udokumentowanie, w jaki sposób kontrola spełnia standardy każdej ramy, dostarczasz audytorom prostego, krzyżowo odwoływanego wyjaśnienia. To nie tylko usprawnia zgodność, ale również zmniejsza redundancję w Twoich procesach.

Jaki jest najszybszy sposób na utrzymanie mapowanych krzyżowo kontroli w aktualności, gdy standardy się zmieniają?

Najszybsza ścieżka polega na wykorzystaniu narzędzi obsługiwanych przez AI do obsługi zadań takich jak mapowanie kontroli, zbieranie dowodów i automatyczne ramy aktualizacyjne. Połącz to z ujednoliconymi ramami kontroli w celu wskazania nakładań i utrzymania scentralizowanej biblioteki kontroli, która wyrównuje się do wielu standardów naraz. Ta metoda usprawnia procesy i utrzymuje elastyczność w miarę przesunięcia wymogów zgodności w czasie.

Powiązane posty na blogu

Powiązane artykuły

Jak sztuczna inteligencja wspomaga zgodność z wieloma standardami

Sztuczna inteligencja ujednolica mapowanie kontroli, automatyzuje zbieranie dowodów i zapewnia monitorowanie w czasie rzeczywistym, aby skrócić czas przygotowania do audytu i zmniejszyć błędy compliance.

Jak alerty w czasie rzeczywistym zmniejszają ryzyko niezgodności ISO 27001

Alerty w czasie rzeczywistym wykrywają zagrożenia szybko, zmniejszają koszty naruszeń i awarii audytu, oraz utrzymują logi ISO 27001 odporne na manipulacje w celu ciągłej zgodności.

Dokładność AI w bezpieczeństwie: Specjalizowane vs Ogólne

Specjalizowane AI pokonuje modele ogólne w zgodności bezpieczeństwa—wyższa dokładność, mniej halucynacji i dokumentacja gotowa do audytu dla ISO 27001 i GRC.