ISO 27001 i SOC 2: Najlepsze praktyki harmonizacji

Dostosuj ISO 27001 i SOC 2, aby zmniejszyć zduplikowane audyty, scentralizować kontrole i dowody, zunifikować zarządzanie ryzykiem i zautomatyzować zadania compliance.

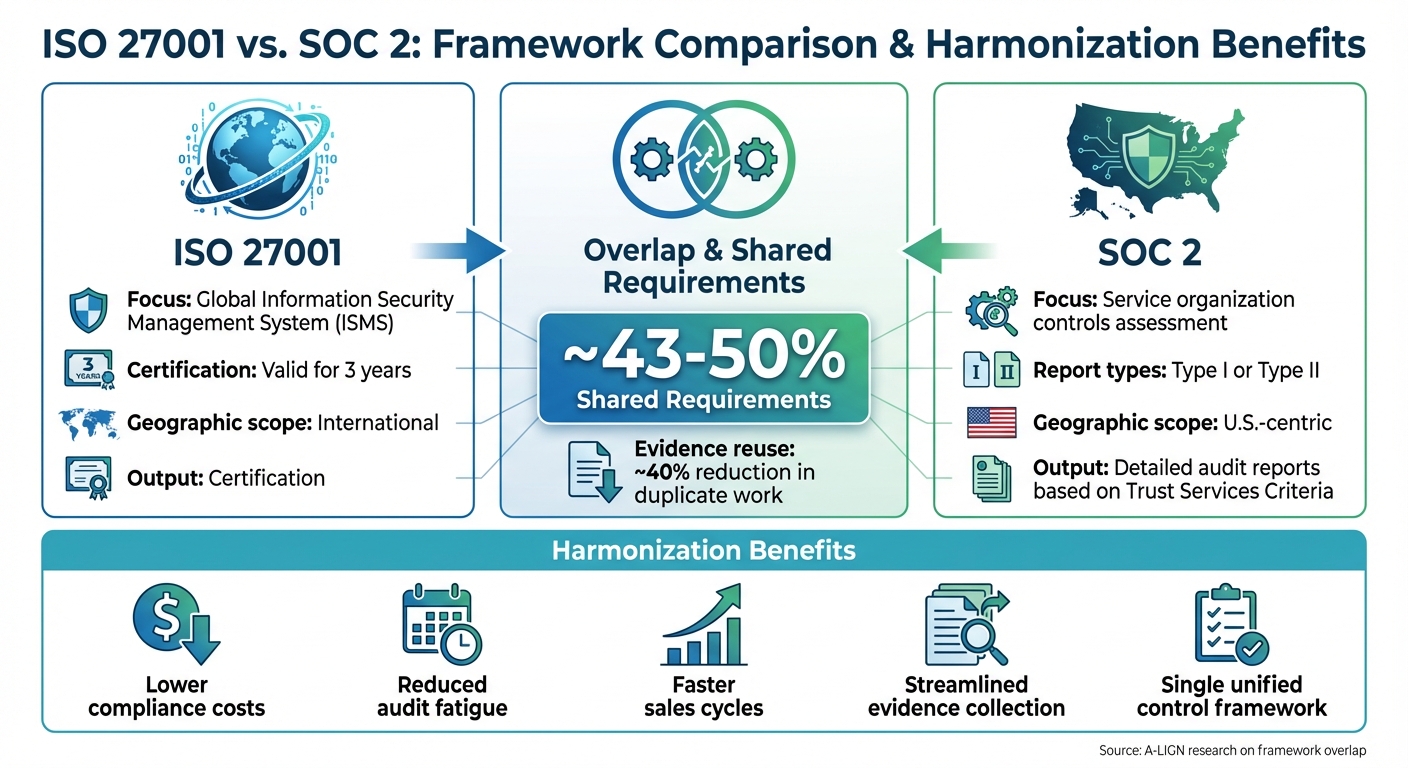

Połączenie ISO 27001 i SOC 2 oszczędza czas, zmniejsza koszty i upraszcza compliance. Te dwa ramy mają prawie połowę wspólnych wymagań, co umożliwia usprawnienie wysiłków poprzez dostosowanie polityk, kontroli i audytów. Oto co musisz wiedzieć:

- ISO 27001 skupia się na budowaniu globalnego Systemu Zarządzania Bezpieczeństwem Informacji (ISMS) z certyfikacją ważną przez trzy lata.

- SOC 2 ocenia kontrole organizacji serwisowej skoncentrowanej na USA, oferując szczegółowe raporty (Typ I lub II) na podstawie Kryteriów Zaufania (Trust Services Criteria).

- Harmonizacja tych ram pozwala firmom efektywnie spełniać zarówno wymogi bezpieczeństwa w USA, jak i na świecie.

ISO 27001 vs SOC 2: Porównanie ram i korzyści harmonizacji

Główne obszary dostosowania między ISO 27001 a SOC 2

Dostosowanie zakresu, kontekstu i interesariuszy

Zacznij od opracowania zunifikowanej deklaracji zakresu, która będzie działać zarówno dla ISO 27001, jak i SOC 2. Dokument ten powinien jasno określić systemy, lokalizacje i usługi objęte zakresem. Na przykład może opisywać platformę SaaS opartą na chmurze hostowaną na AWS, która obsługuje zarówno klientów krajowych, jak i międzynarodowych. Aby uniknąć rozbieżności podczas audytów, użyj bardziej rygorystycznych wymagań dotyczących zakresu jako linii bazowej.

Następnie zidentyfikuj kluczowych interesariuszy zaangażowanych. Zazwyczaj obejmują oni kierownictwo wykonawcze, zespoły IT i bezpieczeństwa, DevOps, HR, Prawo, Sprzedaż, głównych klientów i krytycznych dostawców. Zbierz ich specyficzne wymagania dla każdej ramy. Na przykład alguns klienci mogą wymagać compliance SOC 2 Type II, podczas gdy inni mogą domagać się certyfikacji ISO 27001. Dodatkowo przejrzyj wymagania umowne i regulacyjne – takie jak HIPAA, GLBA lub stanowe ustawy o prywatności – i zmapuj je na kontrole ISO 27001 i Kryteria Zaufania SOC 2. To pozwala ci rozwiązać wiele zobowiązań za pomocą jednego zestawu kontroli.

Aby usprawnić komunikację i zminimalizować sprzeczne oczekiwania, przeprowadź wspólne warsztaty z interesariuszami. Użyj tych sesji do przeglądu zunifikowanego zakresu, wspólnych polityk i apetytu organizacji na ryzyko. Takie podejście współpracownicze zapewnia, że wszyscy są dopasowani i przygotowani do pracy z audytorami.

Gdy zakres i dostosowanie interesariuszy są na miejscu, następnym krokiem jest zsynchronizowanie praktyk zarządzania ryzykiem.

Zunifikowane zarządzanie ryzykiem i cele kontroli

Opracuj proces oceny ryzyka, który spełnia wymagania Klauzuli 6 ISO 27001 i jest zgodny z wspólnymi kryteriami SOC 2, takimi jak CC3 i CC9. Zdefiniuj metodologię, która obejmuje jasne kryteria oceny prawdopodobieństwa i wpływu (zarówno ilościowo, takie jak strata finansowa, jak i jakościowo). Wykonywaj te oceny co najmniej raz w roku lub za każdym razem, gdy dojdzie do znaczących zmian. Pomaga to zidentyfikować zagrożenia, luki w zabezpieczeniach, aktywa i istniejące kontrole.

Prowadź jeden, zunifikowany rejestr ryzyka. Powinien on dokumentować aktywa, zagrożenia, luki, ryzyka i przypisanych właścicieli, wraz z opcjami leczenia i mapowaniem kontroli (np. CC3.2, A.8.2). Trzymaj rejestr aktualny poprzez przeglądy kwartalne, włączając spostrzeżenia ze skanów podatności, analiz incydentów i ocen dostawców. Zaprezentuj ten skonsolidowany rejestr ryzyka podczas audytów jako dowód twojego scentralizowanego podejścia do zarządzania ryzykiem. To nie tylko upraszcza przygotowanie do audytu, ale również zmniejsza zduplikowane wysiłki.

Po ustanowieniu zunifikowanego podejścia do zarządzania ryzykiem, skupi się na standardyzacji kontroli w obu ramach.

Zintegrowana struktura kontroli i mapowanie

Zbuduj katalog kontroli, który służy jako scentralizowana referencja zarówno dla ISO 27001, jak i SOC 2. Każdy wpis powinien zawierać ID kontroli, opis, właściciela, częstotliwość wdrażania, typ dowodu i obecny status. Dodaj pola mapowania, aby połączyć kontrole Załącznika A ISO 27001 z Kryteriami Zaufania SOC 2 (np. A.5.1, CC6.1). To zapewnia, że każda kontrola spełnia wymagania obu ram.

Jeśli twoja organizacja ma już ocenę SOC 2, około 43% dowodów potrzebnych do certyfikacji ISO 27001 jest prawdopodobnie już dostępnych. Ten katalog pomoże ci zidentyfikować obszary nakładania się i efektywnie ponownie wykorzystać istniejące dowody.

Użyj katalogu kontroli jako jednego źródła prawdy zarówno dla wewnętrznych zespołów, jak i audytorów. Może on kierować aktualizacjami polityk, implementacją techniczną i zbieraniem dowodów. W przypadku kontroli, które nie doskonale się wyrównują między oboma ramami – takie jak kryteria Prywatności SOC 2 lub specyficzne klauzule zarządzania ISMS ISO 27001 – ustal, czy istniejące kontrole mogą być wzmocnione, aby pokryć te luki. To podejście unika tworzenia całkowicie odrębnych procesów.

Narzędzia takie jak ISMS Copilot mogą uprościć ten proces dzięki wbudowanym mapowaniom między Załącznikiem A ISO 27001 a kryteriami SOC 2, a także szablonom do ocen ryzyka i opisów kontroli. Takie narzędzia pomagają zapewnić, że dokumentacja pozostaje spójna w obu standardach, utrzymując wysiłki compliance zorganizowane i efektywne.

Dostosowanie operacji ISMS i SOC 2

Dostosowanie dokumentacji ISMS i dowodów SOC 2

Użyj twojego ISMS ISO 27001 jako podstawy do zarządzania zarówno wymaganiami ISO 27001, jak i SOC 2, poprzez scentralizowanie polityk, procedur i opisów kontroli w jednym, dobrze zorganizowanym repozytorium.

Zacznij od swojej Deklaracji Zastosowania (SoA). Dokument ten określa każdą kontrolę ISO 27001 i jej status wdrażania. Dodaj kolumnę do SoA, aby zmapować każdą kontrolę na odpowiednie Kryteria Zaufania SOC 2. Na przykład, połącz kontrolę ISO 27001 A.9.2.3 z kryterium SOC 2 CC6.2. To odwołanie krzyżowe unika duplikacji i usprawniam zbieranie dowodów.

Pisz polityki w neutralnych terminach, aby obsługiwały obie ramy. Na przykład, utwórz jedną politykę kontroli dostępu, która odnosi się do najmniejszego przywileju, okresowych przeglądów i przepływów pracy aprowizacji. Oznacz tę politykę w swoim indeksie dokumentów odwołaniami zarówno do „ISO 27001 A.9" jak i „SOC 2 CC6". Gdy audytorzy poproszą o twoją politykę kontroli dostępu, możesz dostarczyć jeden dokument wspierany spójnymi dowodami, takimi jak raporty z przeglądu dostępu co kwartał, bilety aprowizacji i dzienniki deprovisioning.

Przyjmij jasną konwencję nazewnictwa dla plików dowodów, taką jak „CC6.2_A.9.2.3_Q1-2025_AccessReview.pdf", aby wskazać pokrywane kontrole. Przechowuj całą dokumentację w repozytorium kontrolowanym wersjami z zorganizowanymi folderami. To podejście pozwala ti zbierać dowody raz i ponownie je wykorzystywać dla obu audytów, zmniejszając zduplikowaną pracę o około 40%.

Na koniec, dostosuj wewnętrzne procesy przeglądu, aby wspierały tę zunifikowaną strukturę dokumentacji.

Integracja audytu wewnętrznego i przeglądu

Opracuj jeden, oparty na ryzyku program audytu, który łączy każdy przegląd zarówno z klauzulami ISO 27001, jak i kryteriami SOC 2. Użyj jednego dziennika problemów do rejestrowania ustaleń, oznaczając odpowiednie kontrole dla obu ram. Na przykład, audyt zarządzania zmianami mógł jednocześnie oceniać ISO 27001 A.12.1.2 i SOC 2 CC8.1 poprzez zbadanie tego samego zestawu biletów zmian. Ta metoda zapewnia, że audytorzy mogą ocenić, czy zmiany zostały prawidłowo zatwierdzone, przetestowane i udokumentowane dla obu standardów.

Gdy problemy zostaną rozwiązane, działania naprawcze i ich weryfikacja służą jako dowód dla obu ram, minimalizując perturbacje i obniżając koszty audytu.

Łącz sesje przeglądu kierownictwa, aby omówić profile ryzyka, trendy incydentów i wydajność kontroli dla zarówno ISO 27001, jak i SOC 2. Notatki ze spotkań i dzienniki działań z tych sesji dostarczają jasnych, zunifikowanych dowodów nadzoru w obu standardach.

Gdy zunifikowane audyty są już na miejscu, przesunąć fokus na ciągłe ulepszenia.

Ciągłe ulepszanie i działania naprawcze

Po zakończeniu zunifikowanych audytów, rozwiąż wszelkie zidentyfikowane braki niezwłocznie, aby utrzymać compliance. Użyj jednego przepływu pracy działań naprawczych do zarządzania problemami w obu ISO 27001 i SOC 2. Każdy rekord problemu powinien zawierać źródło (np. audyty wewnętrzne, alerty monitorowania lub opinie klientów), dokumentować wpływ i ryzyko, dostarczać analizę pierwotnej przyczyny i nakreślać działania naprawcze z przypisanymi właścicielami i terminami.

Na przykład, jeśli zidentyfikowano osierocone konta, zarejestruj je pod A.9.2.5 i CC6.1. Po rozwiązaniu, zaktualizowane dzienniki mogą służyć jako dowód dla obu ram.

W przypadku incydentu bezpieczeństwa lub znaczącego bliskiego chybienia, przeprowadź strukturyzowane przeglądy po incydencie. Te przeglądy powinny dokumentować wyciągnięte wnioski, aktualizować oceny ryzyka i dostosowywać polityki lub konfiguracje systemu w razie potrzeby. Śledzenie tych działań w zunifikowanym dzienniku problemów wykazuje twoje zaangażowanie w ulepszanie i spełnia wymagania zarówno ISO 27001, jak i SOC 2.

Wykorzystaj narzędzia GRC do automatyzacji zbierania dowodów, przypomnień i dashboardów. Asystenci zasilani AI takie jak ISMS Copilot mogą pomóc poprzez projektowanie harmonizowanych polityk, sugerowanie mapowań kontroli, generowanie narracji gotowych do audytu i identyfikowanie luk w dowodach. Integracje z platformami HR, zarządzania tożsamością i dostępem (IAM), ticketing i cloud mogą dalej usprawnić przechwytywanie dowodów, umożliwiając mniejszym zespołom utrzymanie silnego compliance bez dodawania dodatkowego personelu.

Usprawnianie dowodów, testowania i osi czasu audytu

Repozytorium dowodów i ponowne wykorzystanie

Utwórz scentralizowane repozytorium do przechowywania wszystkich dowodów compliance w jednym miejscu, oznaczając każdy artefakt dla każdej odpowiedniej ramy. Według A-LIGN, organizacje, które ukończyły ocenę SOC 2, już spełniają około 43% wymagań dotyczących dowodów dla ISO 27001. Poprzez zmapowanie artefaktów raz, możesz zmniejszyć duplikaty przesyłań i znacznie usprawnić zbieranie dowodów.

Organizuj swoje repozytorium ze szczegółowymi metadanymi dla każdego artefaktu. Załącz informacje takie jak odniesienie do kontroli ISO 27001 (np. A.9.2.3), Kryteria Zaufania SOC 2 (np. CC6.x), właściciel kontroli, zakres dat objętych artefaktem i typ dowodu (np. polityka, eksport dziennika, zrzut ekranu lub bilet). Na przykład, kwartalny raport przeglądu uprzywilejowanego dostępu obejmujący 1 stycznia – 31 marca 2025 r. mógł spełnić wymagania Załącznika A.9 ISO 27001 i kontrole SOC 2, jeśli zawiera szczegóły takie jak nazwa recenzenta, zakres, decyzje i znaczniki czasu. Poprzez oznaczenie tego raportu dla obu ram, musisz go przechowywać tylko raz.

Macierz głównych kontroli i dowodów jest cennym narzędziem do planowania i audytów. Zawiera ona każdą kontrolę, wymagane artefakty i ramy, które spełniają, ułatwiając śledzenie tego, co jest potrzebne i gdzie się to stosuje.

Kadencje testowania i harmonogram audytów

Gdy twoje dowody są scentralizowane, następnym krokiem jest standardyzacja testowania i harmonogramów audytów. Dostosuj kadencje testowania do najbardziej rygorystycznych wymagań dotyczących częstotliwości. Na przykład, przeprowadzaj kwartalne skany podatności i użyj wyników, aby spełnić wymagania dla wielu ram. Zastosuj to podejście do innych powtarzających się zadań, takich jak przeglądy dostępu użytkowników, testy kopii zapasowych, ćwiczenia reagowania na incydenty, testy odzyskiwania po awarii, szkolenia świadomości bezpieczeństwa i oceny ryzyka dostawcy.

Skoordynuj harmonogramy audytów zewnętrznych, aby zapewnić, że przeglądy SOC 2 i ISO 27001 obejmują ten sam okres operacyjny. Wieloletni kalendarz compliance może pomóc wyrównać kamienie milowe certyfikacji ISO 27001 z rocznymi cyklami SOC 2, upraszczając długoterminowe planowanie. Aby zminimalizować perturbacje, grupuj prace audytu na okres dwóch do czterech tygodni i unikaj planowania podczas wysokostawnych zdarzeń biznesowych, takich jak uruchomienia produktów lub koniec roku obrachunkowego.

Wykorzystaj narzędzia automatyzacji, aby być na bieżąco z terminami. Użyj platformy GRC do zaplanowania zadań – takich jak „Załaduj raport skanowania podatności Q2 do 15 lipca 2025 r." – i zintegruj kanały z systemów HR, platform ticketingu, SIEM i usług cloud. Narzędzia zasilane AI, takie jak ISMS Copilot, mogą wspomóc w tworzeniu zunifikowanych list kontrolnych testowania, mapowaniu kontroli w ramach takich jak ISO 27001 i SOC 2 oraz identyfikowaniu luk w dowodach. Ten rodzaj automatyzacji pozwala mniejszym zespołom utrzymać solidny compliance bez dodawania dodatkowego personelu.

sbb-itb-4566332

Wykorzystanie technologii i automatyzacji do harmonizacji

Technologia dla zunifikowanych wysiłków compliance

Nowoczesne platformy GRC upraszczają compliance poprzez zarządzanie ISO 27001 i SOC 2 w ramach jednego obszaru roboczego, wykorzystując wspólną bibliotekę kontroli do mapowania kontroli w obu standardach. Te platformy zawierają funkcje takie jak scentralizowane zarządzanie polityką i dokumentami z kontrolą wersji, zautomatyzowane przepływy pracy dla zadań takich jak oceny ryzyka i audyty wewnętrzne oraz pulpity nawigacyjne w czasie rzeczywistym do monitorowania gotowości dla obu ram.

Automatyzacja odgrywa kluczową rolę poprzez integrację z systemami takimi jak HR, platformy cloud i narzędzia logowania w celu zbierania dowodów takich jak raporty dostępu, linie bazowe konfiguracji, skany podatności i bilety. Na przykład, kwartalne raporty z przeglądu dostępu mogą spełniać wymagania zarówno ISO 27001, jak i SOC 2. Zautomatyzowane przypomnienia zapewniają, że zbieranie dowodów jest bezproblemowo dopasowane do cykli audytów.

Korzyści z automatyzacji są jasne: organizacje mogą ponownie wykorzystać około 40% dowodów, znacznie skrócić osie czasu audytów i zmniejszyć liczbę ustaleń. Zautomatyzowane przypisania zadań i alerty dodatkowo pomagają obniżyć opłaty audytu i wewnętrzne koszty pracy. Te efektywności torują drogę do zaawansowanych narzędzi, takich jak ISMS Copilot, aby przenieść zunifikowane wysiłki compliance na wyższy poziom.

Używanie ISMS Copilot do harmonizowanego compliance

ISMS Copilot opiera się na tych zautomatyzowanych strategiach compliance poprzez działanie jako asystent zasilany AI, który upraszcza tworzenie polityk i zarządzanie ryzykiem. Generuje i utrzymuje polityki, procedury i standardy, które jednocześnie odnoszą się do kontroli Załącznika A ISO 27001 i kryteriów SOC 2. Czerpując z wiedzy z ponad 20 ram, ISMS Copilot tworzy zunifikowany zestaw polityk obejmujący krytyczne obszary takie jak bezpieczeństwo informacji, kontrola dostępu, reagowanie na incydenty i zarządzanie zmianami. Poprzez używanie jednego modelu do generowania polityk, organizacje mogą eliminować niespójności między dokumentami ISO i SOC 2, zmniejszając ryzyko audytu i usprawniając aktualizacje.

Narzędzie wspiera również zunifikowane podejście do zarządzania ryzykiem, które spełnia strukturalne wymagania dotyczące zarządzania ryzykiem ISO 27001 i fokus SOC 2 na identyfikowaniu i łagodzeniu ryzyka. Pomaga definiować kryteria ryzyka, skalę dla prawdopodobieństwa i wpływu oraz strategie leczenia, umożliwiając jedynemu rejestrowi ryzyka spełnienie potrzeb obu standardów. ISMS Copilot może nawet proponować stwierdzenia ryzyka dostosowane do typowych kontekstów biznesu w USA, takich jak modele SaaS oparte na chmurze, zdalne zespoły i zależności od trzecich stron. Mapuje te ryzyka na odpowiednie kontrole i wspomaga tworzenie raportów oceny ryzyka i planów leczenia, które są dostosowane do zarówno ISO 27001, jak i SOC 2.

Poza zarządzaniem ryzykiem, ISMS Copilot zapewnia bieżące wsparcie poprzez analizowanie dzienników, ustaleń audytowych i raportów incydentów w celu opracowania analiz pierwotnych przyczyn, planów działań naprawczych i inicjatyw ulepszeniowych spełniających wymagania obu ram. Podczas przygotowań do audytów, narzędzie może symulować potencjalne pytania audytora, opracowywać odpowiedzi powiązane z określonymi kontrolami i dowodami oraz udoskonalać kluczową dokumentację taką jak opisy środowiska kontroli i przeglądy systemu. To sprawia, że przygotowanie do audytu jest bardziej gładkie i efektywne, zapewniając organizacjom gotowość do spełnienia oczekiwań compliance bez niepotrzebnych komplikacji.

ISO 27001 vs SOC 2: Czy potrzebuję obydwu?

Podsumowanie

Połączenie ISO 27001 i SOC 2 oferuje wyraźne zalety: niższe koszty compliance, mniej zmęczenia audytem i szybsze cykle sprzedaży. Ale to nie chodzi tylko o zaznaczanie pól dla audytów – chodzi o tworzenie bardziej odpornego i spójnego ramy bezpieczeństwa. Podejście to pomaga zamykać rzeczywiste luki w bezpieczeństwie, wspierając ciągłe ulepszenia w obszarach takich jak zarządzanie ryzykiem, kontrola dostępu i reagowanie na incydenty.

Pomyśl o tej liście kontrolnej jako o swoim przewodniku operacyjnym do utrzymywania harmonizacji na torze. Przeglądaj ją co kwartał, aby upewnić się, że zakres, oceny ryzyka, mapowanie kontroli, ponowne wykorzystanie dowodów i wsparcie technologiczne pozostają dostosowane do twoich celów. Poprzez osadzenie tych elementów w regularnych działaniach zarządzania – takich jak przeglądy biznesowe co kwartał, roczne oceny ryzyka i zaplanowane audyty wewnętrzne – możesz uczynić harmonizację rutynową częścią procesu zarządzania, a nie jednorazowym zadaniem.

Po wyrównaniu operacji, technologia i automatyzacja mogą przenieść twoje wysiłki harmonizacji na wyższy poziom. Nowoczesne narzędzia upraszczają proces poprzez scentralizowanie kontroli, automatyzację zbierania dowodów i dostarczanie wgledów w czasie rzeczywistym. Na przykład, platformy takie jak ISMS Copilot mogą generować wyrównane polityki, rejestry ryzyka i opisy kontroli z jednego promptu. Mogą również mapować istniejące kontrole SOC 2 na wymagania ISO 27001 i sugerować wielorazowe dowody, wykorzystując zaawansowaną automatyzację do oszczędzania czasu i wysiłku.

Zacznij od oceny twoich obecnych wysiłków: wymień swoje istniejące kontrole SOC 2, polityki ISO 27001 i harmonogramy audytów, aby znaleźć obszary nakładania się. Od tego momentu, utwórz zunifikowany szablon dla mapowania kontroli i dowodów, przypisując jasne właścictwem i terminami. Na koniec, przetestuj rozwiązania technologiczne – czy to dedykowanej platformy compliance czy asystenta AI takiego jak ISMS Copilot – aby zautomatyzować co najmniej jeden proces, taki jak tworzenie polityk lub mapowanie kontroli. Te kroki pomogą ci budować silniejszy program compliance.

Korzyści z harmonizacji rozciągają się na całą organizację. Kierownictwo zyska usprawnione, skonsolidowane spostrzeżenia dotyczące wydajności ryzyka i kontroli. Zespoły bezpieczeństwa mogą skupić się więcej na zmniejszaniu ryzyka i mniej na powtarzalnym formatowaniu dowodów. Audytorzy doświadczają gładszych procesów z wyraźniejszą dokumentacją i projektami kontroli, zmniejszając komunikację tam i z powrotem. Zunifikowane raportowanie i ponowne wykorzystanie dowodów, jak wskazano wcześniej, torują drogę do bardziej efektywnego programu compliance. To podejście nie tylko wzmacnia zaufanie, ale również przyspiesza cykle transakcji i pozycjonuje organizację do sukcesu na konkurencyjnych rynkach USA.

Często Zadawane Pytania

Jak dostosowanie ISO 27001 i SOC 2 pomaga obniżyć koszty compliance?

Dostosowanie ISO 27001 do SOC 2 może pomóc zmniejszyć koszty compliance poprzez redukcję zduplikowanych wysiłków i rozwiązanie nakładających się wymagań w jednym, spójnym podejściu. Poprzez połączenie tych ram, możesz uprościć procesy, wyeliminować powtarzające się kontrole i utworzyć zunifikowane polityki, które spełniają potrzeby obu standardów. To podejście nie tylko oszczędza czas, ale również optymalizuje wykorzystanie zasobów podczas audytów i bieżącego zarządzania compliance.

Gdy jest to robione prawidłowo, to dostosowanie skutkuje bardziej efektywną strategią compliance. Zmniejsza potrzebę odrębnych audytów i pozwala twojemu zespołowi skupić się na tym, co naprawdę liczy się – utrzymywaniu solidnej i efektywnej postawy bezpieczeństwa.

Jak organizacje mogą dostosować praktyki zarządzania ryzykiem między ISO 27001 i SOC 2?

Aby dostosować praktyki zarządzania ryzykiem zarówno do ISO 27001, jak i SOC 2, skupi się na opracowaniu łączonego procesu oceny ryzyka, który spełnia potrzeby obu ram. Zidentyfikuj nakładające się kontrole, aby zmniejszyć duplikację i utrzymać spójne podejście w obu standardach. Włącz zunifikowane plany leczenia ryzyka, aby efektywnie rozwiązać zidentyfikowane ryzyka, i upewnij się, że dobrze zorganizowana, spójna dokumentacja jest dostępna dla audytów i bieżących wysiłków compliance.

Używanie narzędzi takich jak ISMS Copilot może ułatwić ten proces poprzez dostarczenie dostosowanego przewodnika i zasobów, umożliwiając usprawnieniu zadań compliance ze zwiększoną precyzją i efektywnością.

Jak narzędzia takie jak ISMS Copilot mogą pomóc uprościć compliance zarówno z ISO 27001, jak i SOC 2?

Narzędzia takie jak ISMS Copilot sprawiają, że wyrównanie compliance ISO 27001 i SOC 2 jest znacznie bardziej łatwe do zarządzania poprzez zapewnienie wsparcia opartego na AI dostosowanego do obu ram. Zajmuje się istotnymi zadaniami, takimi jak redagowanie polityk, generowanie dokumentacji i przeprowadzanie ocen ryzyka, zmniejszając czas i minimalizując błędy.

Dzięki zaawansowanym możliwościom AI, ISMS Copilot zapewnia spójność między obydwiema ramami, pozwalając specjalistom ds. compliance na bardziej efektywne radzenie sobie z nakładającymi się wymaganiami. To usprawniające podejście pomaga utrzymać precyzję i utrzymuje proces skoncentrowany, ułatwiając koordynację wysiłków i spełnienie celów compliance z pewnością.

Powiązane artykuły na blogu

Powiązane artykuły

Jak sztuczna inteligencja wspomaga zgodność z wieloma standardami

Sztuczna inteligencja ujednolica mapowanie kontroli, automatyzuje zbieranie dowodów i zapewnia monitorowanie w czasie rzeczywistym, aby skrócić czas przygotowania do audytu i zmniejszyć błędy compliance.

Jak alerty w czasie rzeczywistym zmniejszają ryzyko niezgodności ISO 27001

Alerty w czasie rzeczywistym wykrywają zagrożenia szybko, zmniejszają koszty naruszeń i awarii audytu, oraz utrzymują logi ISO 27001 odporne na manipulacje w celu ciągłej zgodności.

Dokładność AI w bezpieczeństwie: Specjalizowane vs Ogólne

Specjalizowane AI pokonuje modele ogólne w zgodności bezpieczeństwa—wyższa dokładność, mniej halucynacji i dokumentacja gotowa do audytu dla ISO 27001 i GRC.