Lista kontrolna zgodności dla startupów: Polityki i automatyzacja

Polityki plus automatyzacja to skalowalny sposób dla startupów na spełnienie audytów SOC 2/ISO przy zmniejszeniu nakładu pracy na zbieranie dowodów i administrację.

Pozostanie w zgodności jest bezwarunkowe dla startupów w USA, szczególnie w przypadku ram takich jak SOC 2, ISO 27001, HIPAA i CCPA. Bez jasnych polityk i narzędzi, zgodność staje się kosztownym i czasochłonnym obciążeniem. Oto problem:

- Dlaczego zgodność ma znaczenie: Unikaj kar takich jak grzywny powyżej 50 000 USD za naruszenia HIPAA lub 4% globalnego przychodu zgodnie z RODO. Brak zgodności może również prowadzić do naruszeń danych kosztujących 4–10 milionów dolarów i utraty zaufania klientów.

- Automatyzacja oszczędza czas: Startupy spędzają 40–60% zasobów bezpieczeństwa na ręcznych zadaniach zgodności. Narzędzia automatyzacyjne zmniejszają ten wysiłek o do 80%, zapewniając gotowość do audytu i zmniejszając opóźnienia.

- Kluczowe polityki do wdrożenia: Skup się na Polityce Bezpieczeństwa Informacji, Polityce Kontroli Dostępu i Polityce Reagowania na Incydenty. To obowiązkowe elementy dla ram takich jak SOC 2 i ISO 27001.

- Jak automatyzacja pomaga: Narzędzia takie jak ISMS Copilot generują polityki, automatyzują zbieranie dowodów i monitorują luki w zgodności - przyspieszając audyty i zmniejszając błędy.

Zgodność nie musi być przytłaczająca. Dzięki odpowiednim narzędziom i strukturalnej liście kontrolnej możesz chronić swój startup, budować zaufanie klientów i skalować się bezpiecznie.

Jak osiągnąć zgodność SOC 2 za 20 000 dolarów lub mniej

Wymagane polityki dla startupów

Jeśli jesteś startupem w USA dążącym do zgodności SOC 2 lub ISO 27001, posiadanie odpowiednich pisemnych polityk jest bezwarunkiem. Te polityki służą nie tylko do przejścia audytów - uspokajają również inwestorów, że Twoja firma poważnie traktuje bezpieczeństwo. Audytorzy będą szukać udokumentowanych zobowiązań w obszarach takich jak bezpieczeństwo, kontrola dostępu i zarządzanie incydentami. Podczas gdy SOC 2 pozwala na elastyczność w nazewnictwie i strukturze polityk (o ile są zgodne z Kryteriami Zaufania Usług), ISO 27001 ma bardziej szczegółowe wymagania powiązane z jego kontrolami Załącznika A. Co najmniej będziesz potrzebować Polityki Bezpieczeństwa Informacji, Polityki Kontroli Dostępu i Zarządzania Tożsamością oraz Polityki Reagowania na Incydenty. Aby wzmocnić swój framework zgodności, powinieneś również rozważyć polityki dotyczące Akceptowalnego Użytku, Zarządzania Zmianami, Zarządzania Dostawcami i Ciągłości Biznesu.

Na szczęście nowoczesne platformy zgodności mogą uczynić ten proces gładszym. Narzędzia takie jak ISMS Copilot mogą generować wstępne projekty polityk dostosowane do Twoich potrzeb w minuty, wykorzystując wiedzę z ponad 20 frameworks zgodności. Poniżej rozłożymy na części kluczowe polityki, które musi wdrożyć Twój startup.

Polityka Bezpieczeństwa Informacji

To jest podstawą framework'u bezpieczeństwa Twojego startupu. Polityka Bezpieczeństwa Informacji przedstawia zobowiązanie organizacji do ochrony danych i służy jako fundament zarówno dla sukcesu audytu, jak i bezpieczeństwa operacyjnego. Powinna definiować zakres Systemu Zarządzania Bezpieczeństwem Informacji (ISMS) - na przykład określając, że obejmuje wszystkie dane klientów hostowane w AWS US-East-1. Polityka musi szczegółowo opisać, które aktywa, procesy, lokalizacje i typy danych są uwzględnione. Aby spełnić wymogi zgodności, musi być zatwierdzona przez kierownictwo najwyższego szczebla (zwykle podpisana przez CEO, CTO lub CISO) i przeglądzana corocznie lub zawsze, gdy zachodzą znaczące zmiany w technologii, przepisach lub operacjach biznesowych.

Ta polityka wspiera wymogi ISO 27001 (Załącznik A.5.1.1 i Klauzula 5.2) poprzez ustalenie wysokopoziomowych celów bezpieczeństwa i reguł zarządzania. W przypadku SOC 2 wykazuje zarządzanie potrzebne do spełnienia kryteriów bezpieczeństwa (CC6.1). Aby być skuteczna, powinna również opisywać role i odpowiedzialności, podejście do zarządzania ryzykiem i sposób powiązania z innymi politkami wspierającymi. Korzystanie z narzędzi automatyzacyjnych z wbudowanymi szablonami polityk może pomóc w zapewnieniu, że wymagania obu framework'ów są spełnione bez duplikowania wysiłków.

Polityka Kontroli Dostępu i Zarządzania Tożsamością

Kontrolowanie kto może uzyskać dostęp do Twoich systemów i danych jest krytyczne. Polityka Kontroli Dostępu i Zarządzania Tożsamością zapewnia, że Twój startup egzekwuje odpowiednie granice bezpieczeństwa. Ta polityka musi opierać się na zasadzie najmniejszych uprawnień, przyznając użytkownikom tylko dostęp, który potrzebują. Powinna również wymagać uwierzytelniania wieloskładnikowego (MFA) dla wszystkich kont, szczególnie dla dostępu administracyjnego i zdalnego. Wdrożenie jednokrotnego logowania (SSO) dla scentralizowanego uwierzytelniania i rejestrowania może dodatkowo zwiększyć bezpieczeństwo. Dodatkowo, polityka powinna nakazywać regularne przeglądy dostępu - zwykle przeprowadzane kwartalnie - gdzie menedżerowie i właściciele systemów weryfikują, że uprawnienia użytkowników są nadal odpowiednie.

Ta polityka odnosi się do kluczowych wymagań ISO 27001 (Załącznik A.9) poprzez obejmowanie rejestracji użytkowników, zarządzania uprawnieniami i okresowych przeglądów. W przypadku SOC 2, wyrównuje się z kryteriami bezpieczeństwa dostępu logicznego (CC6.2–6.3). Narzędzia automatyzacyjne integrujące się z dostawcami tożsamości mogą uczynić ten proces bardziej wydajnym, zmniejszając błędy ręczne i utrzymując szczegółowe ścieżki audytu.

Polityka Reagowania na Incydenty

Gdy dojdzie do incydentu bezpieczeństwa, Twój zespół potrzebuje jasnego planu wykrycia, reagowania na niego i odzyskania po nim. Polityka Reagowania na Incydenty szczegółowo określa te procesy. Powinna zawierać klasyfikacje ważności (np. niska, średnia, wysoka, krytyczna) oparte na wpływie na dane i operacje biznesowe. Polityka musi również definiować procedury eskalacji - takie jak kto zostaje powiadomiony i w jakim terminie (np. w ciągu godziny dla incydentów o wysokiej ważności). Dodatkowo powinna określać zasady powiadomienia o naruszeniach i wymagać analizy po incydencie, takiej jak raport przyczyny pierwotnej ukończony w ciągu 30 dni.

W przypadku ISO 27001, ta polityka spełnia wymogi reagowania na incydenty (Załącznik A.16). W przypadku SOC 2, obejmuje kryteria wykrywania, reagowania i komunikacji zewnętrznej (CC7). Startupy w USA muszą również zgodnie z przepisami stanowymi i federalnymi powiadomić o naruszeniach w określonym terminie. Platformy automatyzacyjne mogą integrować się z narzędziami komunikacyjnymi, aby zapewnić, że powiadomienia są wysyłane na czas, śledzić SLA reagowania poprzez pulpity nawigacyjne i utrzymywać dowody dla audytów.

Jak automatyzować zarządzanie polityką

Po opracowaniu podstawowych polityk, prawdziwa praca się zaczyna: utrzymywanie ich aktualności, zapewnianie dostępu właściwym osobom, śledzenie podpisów pracowników i zbieranie dowodów zgodności. W miarę wzrostu Twojego startupu, zarządzanie politykami ręcznie może szybko stać się przytłaczające. Automatyzacja upraszcza ten proces poprzez centralizację dokumentów, planowanie przeglądów, śledzenie podpisów i ciągłe monitorowanie luk w zgodności. Nowoczesne platformy zgodności mogą nawet integrować się z istniejącymi systemami, aby automatycznie zbierać dowody i wysyłać alerty, gdy konfiguracje wychodzą poza standardy. Oto jak automatyzacja może zrobić różnicę w trzech krytycznych obszarach:

Zarządzanie cyklem życia polityki

Poleganie na procesach ręcznych w zarządzaniu politykami może prowadzić do błędów i nieefektywności. Narzędzia automatyzacyjne centralizują wszystkie Twoje polityki w jednej bezpiecznej lokalizacji z dostępem opartym na rolach, tak aby tylko upoważnione osoby mogły przeglądać wrażliwe dokumenty. Te platformy również tworzą ścieżkę audytu poprzez rejestrowanie zmian z czasami. Automatyczne przypomnienia zapewniają, że polityki pozostają aktualne, ze wiadomościami wysyłanymi za pośrednictwem poczty e-mail lub Slack do właścicieli polityk i osób zatwierdzających. Niektóre narzędzia nawet przypisują polityki na podstawie ról i oznaczają luki, gdy zmieniają się przepisy. Dodatkowo wstępnie stworzone biblioteki polityk wyrównane z kluczowymi standardami mogą pomóc Ci skonfigurować program bazowy w zaledwie kilka dni.

ISMS Copilot idzie w tym procesie o krok dalej, używając AI do opracowania dostosowanych polityk w minuty. Oferuje solidną kontrolę wersji ze zmienami i harmonogramuje automatyczne przypomnienia przeglądów dostosowane do określonych wymagań framework'ów. Platforma również śledzi podpisy pracowników za pomocą zintegrowanych cyfrowych przepływów pracy, zapewniając zgodność w ponad 20 framework'ach z wysoką precyzją. Zamiast tworzyć polityki od zera lub modyfikować ogólne szablony, możesz poprosić ISMS Copilot aby opracował Politykę Akceptowalnego Użytku zgodną z ISO 27001 Załącznik A.8.1.3 i SOC 2 CC6.1. Od tego miejsca możesz wprowadzić ją przez przepływ pracy przeglądu i zatwierdzenia - wszystko w ramach tego samego systemu. To podejście może zmniejszyć ręczny czas tworzenia i koordynacji o tyle ile 70–80%.

Zbieranie dowodów i monitorowanie

Efektywne zbieranie dowodów jest kluczowe dla gotowości audytu, ale robienie tego ręcznie jest zarówno żmudne, jak i podatne na błędy. Narzędzia automatyzacyjne integrują się z infrastrukturą chmury (taką jak AWS, GCP czy Azure), systemami HR (takimi jak BambooHR czy Workday), dostawcami tożsamości (takimi jak Okta czy Google Workspace), repozytoriami kodu (takimi jak GitHub czy GitLab) i narzędziami ticketowania (takimi jak Jira). Te integracje pozwalają platformie na automatyczne pobieranie dowodów w zaplanowanych interwałach. Ciągłe monitorowanie zastępuje jednorazowe kontrole ciągłymi skanami pod kątem problemów takich jak niewyłatane systemy, nadmierne uprawnienia lub publicznie dostępne zasobniki przechowywania. Na przykład, jeśli nowe konto administratora jest tworzone bez uwierzytelniania wieloskładnikowego, system wysyła alerty w czasie rzeczywistym za pośrednictwem poczty e-mail lub Slack i aktualizuje pulpity nawigacyjne, aby odzwierciedlać status zgodności kluczowych kontroli.

Niektóre narzędzia idą jeszcze dalej poprzez skanowanie brakujących poprawek bezpieczeństwa, monitorowanie aktywności użytkownika w celu egzekwowania najmniejszych uprawnień i dostarczanie wgledów ryzyka w czasie rzeczywistym w całej infrastrukturze. Ujednolicone pulpity nawigacyjne audytu upraszczają zbieranie dowodów i zapewniają, że zawsze jesteś przygotowany do audytów, eliminując ostatnią chwilę na zbieranie dowodów, gdy ocena się zbliża.

Szkolenie polityczne i atestacja pracowników

Nawet z automatyzacją, szkolenie pracowników i atestacja są niezbędne, aby zapewnić, że polityki są wdrażane w praktyce. Pracownicy muszą być świadomi polityk, które do nich dotyczą. Automatyzacja pomaga poprzez przypisywanie szkoleń świadomości bezpieczeństwa, symulacji phishingu i kursów specyficznych dla ról na podstawie funkcji zawodowych. Wysyła również przypomnienia dla zaległych lub niekompletnych modułów. Gdy nowa polityka jest wprowadzona lub istniejąca jest aktualizowana, platforma automatycznie rozpowszechnia ją do odpowiednich pracowników i śledzi cyfrowe potwierdzenia, tworząc audytowalny zapis kto podpisał i kiedy. Ścieżki eskalacji zapewniają, że menedżerowie są powiadamiani, jeśli członkowie zespołu nie ukończą wymagane szkolenie w ustalonym terminie, takim jak 14 dni. Raporty na żądanie zapewniają natychmiastowy wgląd w szybkość ukończenia szkoleń i podświetlają wszelkie luki, które wymagają rozwiązania przed ocenami.

Wiele platform zawiera również funkcje wdrażania polityk ze wskazówkami i wstępnie zbudowanymi bibliotekami wyrównane z kluczowymi framework'ami. To zmniejsza obciążenie pracą dla zespołów HR i bezpieczeństwa, zapewnia spójne szkolenie w całych rozproszczonych zespołach i generuje dokumentację potrzebną do spełnienia wymagań takich jak ISO 27001 Załącznik A.7.2.2 (świadomość bezpieczeństwa informacji) i SOC 2 CC1.4 (zaangażowanie w kompetencję). Na przykład, gdy audytor pyta o dowód, że wszyscy pracownicy ukończyli coroczne szkolenie bezpieczeństwa, możesz wygenerować niezbędny raport w sekundy zamiast spędzać tygodnie na śledzeniu zapisów.

sbb-itb-4566332

Lista kontrolna gotowości startupu

Zanim zagłębisz się w polityki i narzędzia, ważne jest, aby opracować jasną mapę drogi. Strukturalna lista kontrolna pomaga Ci dowiedzieć się co wymaga ochrony, kto jest za to odpowiedzialny i gdzie automatyzacja będzie miała największy wpływ. Bez tej przygotowawczej pracy, ryzykujesz stworzenie programu zgodności, który jest albo za wąski - pozostawiając krytyczne systemy narażone - albo zbyt szeroki, marnując czas i zasoby na niepotrzebne kontroli. Poniższe kroki będą Cię prowadzić w określeniu zakresu Twojego programu, przypisaniu odpowiedzialności i priorytetyzacji automatyzacji.

Definiowanie zakresu zgodności i framework'ów

Pierwszym krokiem jest katalogowanie typów danych Twojego startupu. Obejmuje to dane klientów takie jak imiona, e-maile i adresy (PII); dane karty płatniczej (PCI); chronione informacje zdrowotne (PHI) i wrażliwe wewnętrzne dane takie jak kod źródłowy lub tajemnice handlowe. Zmapuj każdy typ danych do jego lokalizacji przechowywania - produkcyjne konta AWS, środowiska przejściowe, narzędzia SaaS, repozytoria kodu lub systemy dostawcy. Ten spis staje się fundamentem zakresu Twojej zgodności, zapewniając włączenie wszystkich odpowiednich systemów do audytów.

Następnie zidentyfikuj które framework'i zgodności mają zastosowanie na podstawie Twojego modelu biznesu i potrzeb klientów. W przypadku firm B2B SaaS w USA kierujących na klientów korporacyjnych, SOC 2 Type II to common punkt wyjścia. Jeśli obsługujesz dane zdrowotne, zgodność HIPAA jest obowiązkowa. Firmy przetwarzające informacje o kartach płatniczych muszą przestrzegać PCI DSS, a te obsługujące użytkowników z UE muszą być w zgodzie z RODO. W przypadku globalnych lub świadomych bezpieczeństwa klientów, ISO 27001 jest często realizowana dla jej strukturalnego podejścia do bezpieczeństwa informacji. Przejrzyj dokumenty due diligence inwestorów i kwestionariusze bezpieczeństwa klientów wcześnie - często określają framework'i, które oczekuje się, że Twoja firma będzie spełniać.

Gdy zidentyfikujesz odpowiednie framework'i, zdefiniuj granice zakresu. Wyraźnie wymień systemy w zakresie takie jak obciążenia produkcyjne, potoki CI/CD, laptopy korporacyjne, dostawcy tożsamości i systemy HR. Wyklucz systemy takie jak piaskownice marketingowe lub osobiste środowiska rozwojowe. Udokumentuj ten zakres przy pomocy formalnego oświadczenia, diagramów przepływu danych i spisu systemów. Te artefakty są niezbędne do konfiguracji narzędzi automatyzacyjnych, aby zbierać dowody i monitorować zgodność.

Narzędzia oparte na AI takie jak ISMS Copilot mogą uprościć ten proces. Pomagają w mapowaniu Twoich technologii i przepływów danych do framework'ów takich jak ISO 27001, SOC 2 i NIST 800-53. Zamiast ręcznie krzyżować wymagania kontroli, te narzędzia identyfikują stosowalne kontroli dla Twoich systemów i typów danych, generują wyrównane polityki i podświetlają nakładanie się, gdzie jedna kontrola spełnia wiele framework'ów. To oszczędza czas i zmniejsza redundantną pracę od samego początku.

Z zakresem i framework'ami na miejscu, następnym krokiem jest przypisanie odpowiedzialności, aby zapewnić odpowiedzialność w całym Twoim programie zgodności.

Przypisanie odpowiedzialności za politykę i automatyzację

Odpowiedzialność jest kluczem do utrzymania wysiłków zgodności na właściwym torze. Bez jasnych ról, postęp zatrzymuje się, ponieważ nikt nie wie kto jest odpowiedzialny za opracowanie polityk, zarządzanie narzędziami czy reagowanie na alerty. Zacznij od wyznaczenia opiekuna wykonawczego, zazwyczaj CEO lub CTO. Ta osoba określa tolerancję ryzyka, zatwierdza zakres, przydzieli zasoby i zatwierdzi polityki. Komunikuje również znaczenie zgodności inwestorom i zespołowi.

Następnie wyznacz lidera zgodności - często Security Lead, CISO lub Operations Manager - który będzie nadzorować postęp z dnia na dzień, zarządzać mapą drogi i obsługiwać relacje z audytorem zewnętrznym. Ta osoba wybiera framework'i, konfiguruje narzędzia automatyzacyjne i śledzi milestony gotowości.

Przypisz właścicieli kontroli dla określonych obszarów:

- Inżynieria lub DevOps: Bezpieczeństwo chmury, zarządzanie zmianami, logowanie, monitorowanie, kopie zapasowe i disaster recovery.

- IT: Bezpieczeństwo endpointu, jednokrotne logowanie (SSO), zarządzanie urządzeniami mobilnymi (MDM) i provisioning kont.

- HR lub Operacje Personelu: Onboarding, offboarding, testy przeszłości i atestacje szkoleniowe.

- Prawo lub Finanse: Ryzyko dostawcy, umowy przetwarzania danych i zgłoszenia regulacyjne.

Każdy właściciel kontroli powinien mieć mierzalne KPI, takie jak czas rozwiązania alertów krytycznych czy procent systemów z włączonym logowaniem. W przypadku automatyzacji, wyznacz właściciela narzędzia - zwykle lidera zgodności - do zarządzania integracjami, aktualizacji zakresu i koordynacji z dostawcami. Przypisz właścicieli technicznych dla kluczowych systemów: DevOps dla platform chmurowych (AWS, GCP, Azure), IT dla dostawców tożsamości (Okta, Azure AD), HR dla systemów HRIS i Engineering dla narzędzi ticketowania takich jak Jira.

Udokumentuj te odpowiedzialności w macierzy RACI, która mapuje procesy (np. przeglądy dostępu, zarządzanie incydentami) na role, zapewniając jasność nad kto jest odpowiedzialny, powiedzmy, konsultowany i informowany. Regularne spotkania ze These właścicielami mogą pomóc w rozwiązaniu luk w polityce lub problemów z integracją wcześnie.

Z ustalonym właścictwem, następny focus dotyczy priorytetyzacji wysiłków automatyzacyjnych, które dostarczają najlepsze wyniki szybko.

Priorytetyzacja wdrażania automatyzacji

Nie każda kontrola potrzebuje automatyzacji natychmiast. Podejście oparte na ryzyku pomaga Ci skoncentrować się na automatyzacjach o wysokim wpływie i niskim wysiłku, które audytorzy polegają na nich i które chronią Twoje najbardziej wrażliwe dane. Kluczowe priorytety to:

- Automatyczne zbieranie dowodów z krytycznych systemów.

- Automatyzacja zarządzania tożsamością: SSO, uwierzytelnianie wieloskładnikowe (MFA), provisioning/deprovisioning i okresowe przeglądy dostępu.

- Ciągłe monitorowanie i alerty dla błędnych konfiguracji, otwartych grup bezpieczeństwa, brakujących poprawek i luk w logowaniu.

- Automatyzacja dystrybucji polityk i szkolenia: Przypisz polityki oparte na rolach i śledź atestacje.

W średniookresowym (około sześciu miesięcy) rozszerz o:

- Scentralizowany rejestr ryzyka: Automatycznie pobieraj dane ze skanów podatności i śledź zadania łagodzenia z terminami.

- Przepływy pracy zarządzania ryzykiem dostawcy: Zautomatyzuj kwestionariusze bezpieczeństwa, śledzenie umów i przypomnienia o odnowieniach.

- Automatyzacja zarządzania zmianami: Integruj z ticketingiem i potkami CI/CD, aby dokumentować przeglądy kodu i zatwierdzenia.

Dla długoterminowego (poza pierwszym rokiem), skoncentruj się na zaawansowanych możliwościach takich jak:

- Testowanie disaster recovery i ciągłości biznesu: Zautomatyzuj przywracanie kopii zapasowych i śledź wyniki testów DR.

- Zaawansowane pulpity nawigacyjne raportowania: Monitoruj pokrycie framework'ów, trendy zdrowia kontroli i metryki na poziomie zarządu.

- Korzystaj z narzędzi takich jak ISMS Copilot aby usprawnić nakładające się kontroli w framework'ach takich jak ISO 27001, SOC 2 i NIST, poprawiając efektywność.

Ten etapowy podход balansuje wczesne wygrane z długoterminowymi celami, rozwiązując kluczowe audyty i zagrożenia bezpieczeństwa, utrzymując obciążenie pracą na poziomie zarządzalnym. Poprzez fokus na najbardziej wpłyowych automatyzacjach najpierw, możesz zbudować solidny fundament, który spełnia oczekiwania inwestora i klienta.

Balansowanie automatyzacji z validacją

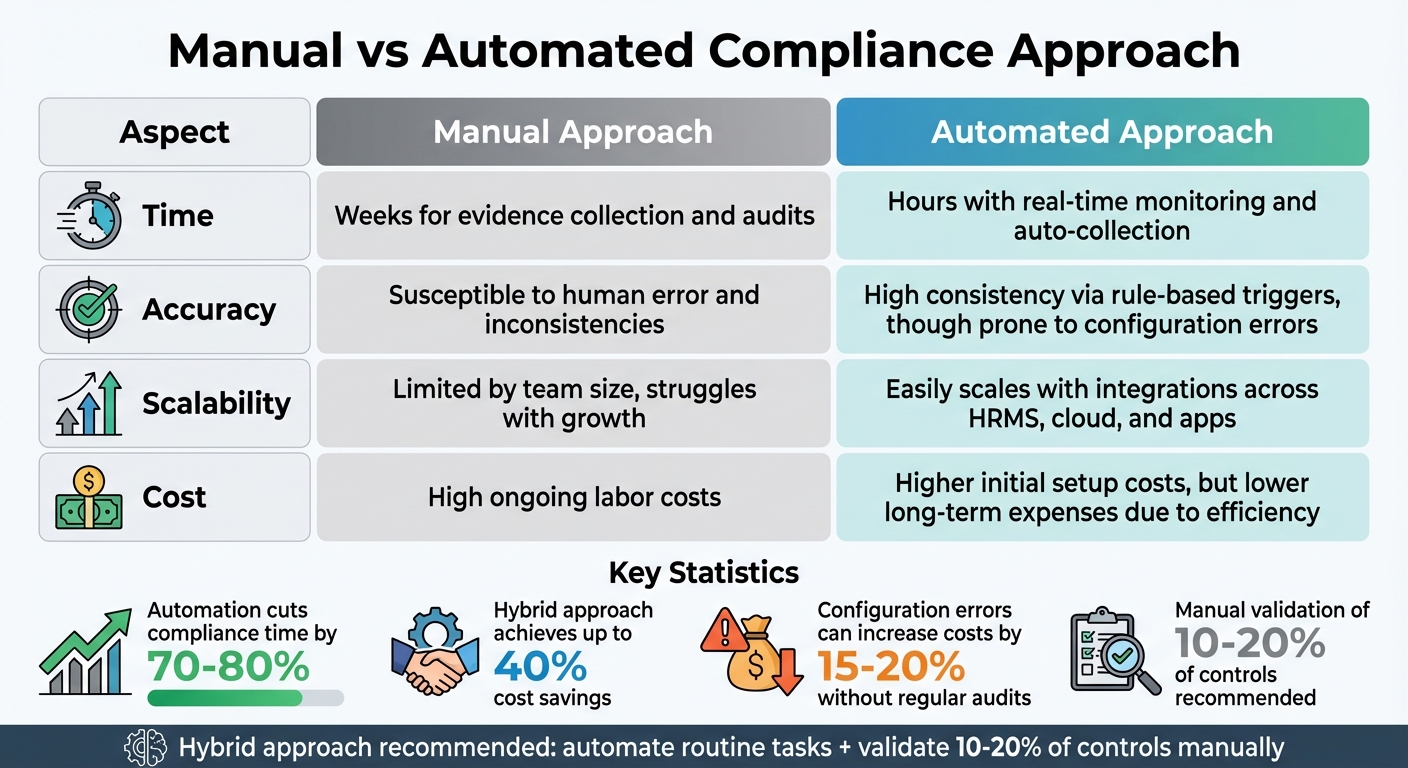

Manual vs Automated Compliance: Time, Cost, and Accuracy Comparison

Chociaż automatyzacja oferuje niezaprzeczalną efektywność, ważne jest aby sparować ją z ręcznym nadzorem, aby zapewnić dokładność. Automatyzacja może przyspieszyć zadania zgodności i zmniejszyć błędy, ale nie jest niezawodna. Startupy, które zbyt mocno polegają na zautomatyzowanych narzędziach bez odpowiednich kontroli, ryzykują przeooczenie luk, błędną konfigurację systemów lub wygenerowanie błędnych dowodów audytu. Kluczem jest znalezienie równowagi: pozwolić automatyzacji obsługiwać zadania powtarzające się, podczas gdy polegając na wiedzy ludzkiej do podejmowania decyzji strategicznych i sprawdzenia dokładności. Przeanalizujmy jak regularna walidacja wzmacnia zautomatyzowane systemy.

Korzyści i ryzyka automatyzacji zgodności

Automatyzacja przynosi wyraźne korzyści wysiłkom zgodności. Monitorowanie w czasie rzeczywistym drastycznie zmniejsza czas potrzebny na zbieranie dowodów, logika oparta na regułach zapewnia spójne kontroli w framework'ach takich jak ISO 27001 i SOC 2, a scentralizowane pulpity nawigacyjne upraszczają raportowanie dla audytorów i interesariuszy.

| Aspekt | Podejście ręczne | Podejście zautomatyzowane |

|---|---|---|

| Czas | Tygodnie na zbieranie dowodów i audyty | Godziny z monitorowaniem w czasie rzeczywistym i autom. zbieraniem |

| Dokładność | Podatne na błędy człowieka i niespójności | Wysoka spójność poprzez triggery oparte na regułach, chociaż podatne na błędy konfiguracji |

| Skalowalność | Ograniczona rozmiarem zespołu, trudności wzrost | Łatwo skaluje się z integracjami w HRMS, chmurę i aplikacje |

| Koszt | Wysokie bieżące koszty pracy | Wyższe koszty wstępnej konfiguracji, ale niższe długoterminowe koszty ze względu na efektywność |

Jednak automatyzacja nie jest wolna od ryzyka. Błędy konfiguracji lub niepowodzenia integracji mogą zwiększyć koszty o 15-20% jeśli nie zostaną rozwiązane poprzez regularne audyty. Chociaż automatyzacja może zmniejszyć czas zgodności o 70-80%, bez walidacji, błędy mogą zwiększyć ryzyko niepowodzenia o 25%. Podejście hybrydowe - automatyzacja rutynowych zadań przy jednoczesnym ręcznym validowaniu 10-20% kontroli - może osiągnąć do 40% oszczędności kosztów w długim terminie bez kompromisu na dokładności.

Walidacja i audyt wewnętrzny

Korzyści automatyzacji są wzmacniane, gdy sparowane z regularną walidacją, aby zapewnić integralność systemu. Audyty wewnętrzne mogą zidentyfikować problemy zanim eskalują podczas przeglądów zewnętrznych. Zacznij od audytów miesięcznych w ciągu pierwszych sześciu miesięcy wdrażania, następnie przejdź do przeglądów kwartalnych, gdy procesy się stabilizują. Dokładna lista kontrolna walidacji może zawierać:

- Wyrywkowe sprawdzenie 10-20% automatycznych dowodów w stosunku do systemów źródłowych, aby zweryfikować dokładność.

- Testowanie integracji poprzez symulowanie awarii systemów i przegląd dzienników audytu dla ręcznych obejść i wyjątków.

- Analizy luk, aby zapewnić, że mapowania kontroli są wyrównane z odpowiednimi framework'ami.

- Ocena systemów alertów poprzez fikcyjne incydenty, aby testować ich efektywność.

- Monitorowanie szybkości ukończenia szkolenia polityki, z celem powyżej 90% poprzez automatyczne śledzenie.

Udokumentuj wszelkie wyjątki lub ręczne obejścia w scentralizowanym systemie z przepływami pracy zatwierdzania. Ta ścieżka audytu jest niezbędna dla raportowania regulacyjnego, udowadniając audytorom, że automatyzacja nie jest ślepo ufana. Ujednolicone pulpity nawigacyjne mogą dodatkowo uprościć zgodność poprzez oferowanie wgledów w czasie rzeczywistym w funkcjonalność kontroli, dokładność raportowania i pokrycie ryzyka, eliminując potrzebę pełnych audytów re-audytów ręcznych.

Przygotowanie do inwestorów i klientów

Łączenie automatyzacji z walidacją nie tylko usprawnić zgodność - także buduje zaufanie z interesariuszami. Inwestorzy i klienci korporacyjni chcą zobaczyć, że zgodność jest poważnie traktowana. Tworzenie centrum zaufania z dostosowanymi pulpitami nawigacyjnymi może wykazać status zgodności w czasie rzeczywistym, pokrycie automatyzacji (celując w 90% kontroli zautomatyzowanych), biblioteki polityk mapowane na framework'i takie jak SOC 2 i ISO 27001 oraz aktualne raporty audytu. Certyfikacje takie jak SOC 2 Type II mogą być udostępnianie bezpiecznie poprzez bramy z ograniczonym dostępem, podkreślając przejrzystość i ciągłe monitorowanie.

Narzędzia takie jak ISMS Copilot upraszczają ten proces poprzez oferowanie projektów polityk wspomaganych AI i raportów gotowych do audytu. W przeciwieństwie do ogólnych narzędzi AI takich jak ChatGPT, ISMS Copilot jest specjalnie zaprojektowany dla zgodności, dostarczając ustrukturyzowane wyniki i głęboką wiedzę framework'ów. To zmniejsza ręczne wysiłki walidacji i ułatwia wykazywanie dokładności zgodności podczas prezentacji inwestorom i demonstracji.

"ISMS Copilot przyspiesza pracę zgodności poprzez obsługę czasochłonnych zadań takich jak pisanie polityk i analiza dokumentów, ale nie zastępuje profesjonalnej wiedzy. Użyj jej aby przyspieszyć swój przepływ pracy, uzyskać szybkie wskazówki framework'ów i wygenerować pierwsze projekty - podczas gdy skupiasz się na decyzjach strategicznych i relacjach z klientami."

- ISMS Copilot

Zawsze krzyżowo sprawdź wyniki z zautomatyzowanych narzędzi względem oficjalnej dokumentacji. Automatyzacja jest potężnym asystentem, ale nie jest zamiennikiem dla ludzkiej wiedzy. Poprzez łączenie szybkości i spójności z praktycznym nadzorem, możesz zbudować skalowalny program zgodności, który zyskuje zaufanie audytorów, inwestorów i klientów.

Wnioski

Tworzenie programu zgodności od zera może się wydawać przytłaczające, ale dzięki jasnym planom i odpowiednim narzędziom, staje się znacznie bardziej zarządzalne - nawet dla małych, szybko poruszających się zespołów startupów. Zacznij od zdefiniowania zakresu zgodności, wyboru framework'ów, które będziesz śledzić i wdrożenia podstawowych polityk. Przypisz jasne własności dla każdej polityki i zadania automatyzacji, aby zapewnić, że nic nie zostanie przeooczone w miarę wzrostu Twojej firmy. Ta praca przygotowawcza przygotowuje etap do efektywnego korzystania z automatyzacji.

Automatyzacja przekształca zgodność z serii ręcznych, okresowych zadań w system ciągłego monitorowania. Narzędzia obsługujące zbieranie dowodów, dystrybucję polityk, atestacje szkoleniowe i monitorowanie w czasie rzeczywistym mogą dramatycznie zmniejszyć powtarzającą się pracę. To pozwala Twojemu zespołowi skupić się na decyzjach strategicznych zamiast utknąć w arkuszach kalkulacyjnych. Platformy takie jak ISMS Copilot, które wspierają ponad 20 framework'ów, oferują funkcje wspomagane AI, takie jak tworzenie polityk, mapowanie kontroli i raportowanie gotowe do audytu. Te narzędzia mogą pomóc startupom poruszać się szybko bez poświęcania dokładności. Jednak nawet najlepsze narzędzia automatyzacyjne potrzebują nadzoru człowieka.

Automatyzacja nie jest rozwiązaniem "ustaw i zapomnij". Działa najlepiej, gdy jest sparowana z audytami wewnętrznymi i regularną walidacją. To oznacza sprawdzenie błędów konfiguracji, testowanie integracji i zapewnianie, że kontroli działają zgodnie z oczekiwaniami. Ciągłe monitorowanie powinno iść rękę w rękę z okresowymi audytami. Na przykład przejrzyj próbkę automatycznych dowodów, symuluj potencjalne awarie i udokumentuj wszelkie wyjątki. Łączenie zautomatyzowanych przepływów pracy z ręczną walidacją buduje zaufanie z audytorami i zapewnia, że Twój program zgodności pozostaje niezawodny.

W przypadku startupów w USA, zgodność nie jest tylko o spełnianiu wymogów regulacyjnych - może być przewagą konkurencyjną. Pulpity nawigacyjne w czasie rzeczywistym i certyfikacje takie jak SOC 2 Type II mogą zwiększyć zaufanie inwestora i klienta. Poprzez utrzymanie zaktualizowanej listy kontrolnej, korzystanie z narzędzi zaprojektowanych do celu i balansowanie szybkości z ostrożnym nadzorem, możesz skalować się bezpiecznie, przekształcając zgodność w strategiczny zasób dla Twojej firmy.

Często zadawane pytania

Jak automatyzacja pomaga startupom zaoszczędzić na kosztach zgodności?

Automatyzacja oferuje startupom sposób na zmniejszenie kosztów zgodności poprzez obsługę pracochłonnych zadań takich jak tworzenie polityk, przeprowadzanie ocen ryzyka i utrzymywanie dokumentacji na bieżąco. Poprzez zmniejszenie potrzeby wysiłku ręcznego i kosztownych doradców zewnętrznych, oferuje bardziej efektywne rozwiązanie.

Dzięki uproszczeniu tych procesów, startupy mogą przekierować swoją energię i zasoby na wzrost. Jednocześnie automatyzacja zapewnia, że zgodność jest zarządzana z większą precyzją i efektywnością, co jest wygrane dla obu oszczędności kosztów i dokładności operacyjnej.

Jakie kluczowe polityki są wymagane do osiągnięcia zgodności SOC 2 i ISO 27001?

Aby osiągnąć zgodność z SOC 2 i ISO 27001, startupy muszą tworzyć i egzekwować kluczowe polityki, które odnoszą się do istotnych aspektów bezpieczeństwa informacji i zarządzania ryzykiem. Te polityki służą jako fundament do ochrony danych i zapewniania integralności operacyjnej. Oto niektóre z nich:

- Polityka Bezpieczeństwa Informacji: Ustanawia ogólną strategię organizacji i zaangażowanie w utrzymywanie standardów bezpieczeństwa.

- Polityka Kontroli Dostępu: Ustanawia zasady zarządzania i ograniczania dostępu do systemów i wrażliwych danych.

- Polityka Reagowania na Incydenty: Ukrywa kroki identyfikacji, kierowania się i łagodzenia incydentów bezpieczeństwa efektywnie.

- Polityka Ochrony Danych i Prywatności: Zapewnia zgodność z przepisami prywatności i chroni wrażliwe informacje przed nieautoryzowanym dostępem lub niewłaściwym użytkiem.

- Polityka Ciągłości Biznesu i Disaster Recovery: Przygotowuje organizację do obsługi perturbacji i zapewnia, że plany odzyskiwania są gotowe do zminimalizowania przestojów.

Oprócz nich, polityki obejmujące Zarządzanie Ryzykiem, Zarządzanie Dostawcami i Stronami Trzecimi i Akceptowalny Użytek są równie ważne dla kompleksowej zgodności. Korzystanie z narzędzi takich jak ISMS Copilot może usprawnić te procesy, ułatwiając wdrażanie i utrzymywanie spójności w framework'ach.

Jak ISMS Copilot pomaga zapewnić, że Twój startup jest zawsze gotów do audytów?

ISMS Copilot upraszcza proces przygotowania do audytów poprzez tworzenie dostosowanych, gotowych do audytu polityk i procedur, które odpowiadają Twoim specjalnym wymaganiom zgodności. Oferuje rekomendacje ekspertów zakorzenione w praktycznych sytuacjach zgodności, zapewniając, że Twoja dokumentacja pozostaje wyrównana ze standardami takimi jak ISO 27001.

Wyposażona w narzędzia takie jak przestrzenie robocze strukturalne i funkcje analizy dokumentów, ISMS Copilot pomaga Ci pozostać efektywnym i zorganizowanym, zmniejszając stres audytów jednocześnie poprawiając niezawodność.

Powiązane posty na blogu

Powiązane artykuły

Jak sztuczna inteligencja wspomaga zgodność z wieloma standardami

Sztuczna inteligencja ujednolica mapowanie kontroli, automatyzuje zbieranie dowodów i zapewnia monitorowanie w czasie rzeczywistym, aby skrócić czas przygotowania do audytu i zmniejszyć błędy compliance.

Jak alerty w czasie rzeczywistym zmniejszają ryzyko niezgodności ISO 27001

Alerty w czasie rzeczywistym wykrywają zagrożenia szybko, zmniejszają koszty naruszeń i awarii audytu, oraz utrzymują logi ISO 27001 odporne na manipulacje w celu ciągłej zgodności.

Dokładność AI w bezpieczeństwie: Specjalizowane vs Ogólne

Specjalizowane AI pokonuje modele ogólne w zgodności bezpieczeństwa—wyższa dokładność, mniej halucynacji i dokumentacja gotowa do audytu dla ISO 27001 i GRC.