Marco NIST en Cumplimiento Multi-Marco

Cómo utilizar el NIST CSF 2.0 para mapear controles entre ISO 27001, SOC 2 y FedRAMP, y automatizar la recolección de evidencia para un cumplimiento continuo multi-marco.

Gestionar múltiples marcos de ciberseguridad puede ser abrumador, pero el Marco de Ciberseguridad del NIST (CSF) simplifica el proceso. Al alinearse con estándares como ISO 27001, SOC 2 y FedRAMP, el NIST CSF ayuda a las organizaciones a optimizar el cumplimiento, reducir redundancias y mejorar la gestión de riesgos.

Principales conclusiones:

- NIST CSF 2.0 (lanzado en febrero de 2024) introduce seis funciones principales: Gobernanza, Identificar, Proteger, Detectar, Responder y Recuperar.

- Integrar el NIST con marcos como ISO 27001 y SOC 2 elimina trabajo duplicado, ya que muchos requisitos se superponen.

- Herramientas como ISMS Copilot automatizan el mapeo de controles, la recolección de evidencia y la creación de políticas, ahorrando tiempo y reduciendo errores.

¿Por qué es importante? Las organizaciones que gestionan múltiples requisitos de cumplimiento pueden usar el NIST CSF para unificar esfuerzos, simplificar auditorías y mantener prácticas de ciberseguridad más sólidas.

Beneficios de Integrar el NIST con Otros Marcos

Mejor Visibilidad y Gestión de Riesgos

Al integrar el NIST con marcos como ISO 27001, SOC 2 y HIPAA, las organizaciones pueden crear una perspectiva unificada sobre los riesgos de ciberseguridad. La metodología estructurada del NIST — Gobernanza, Identificar, Proteger, Detectar, Responder y Recuperar — sirve como un lenguaje común que vincula diversos requisitos de cumplimiento. Este enfoque permite a los equipos de seguridad identificar vulnerabilidades de manera más efectiva y priorizar amenazas significativas, reduciendo alertas innecesarias y enfocándose en lo que realmente importa.

Mapear los controles del NIST entre diferentes estándares permite una puntuación continua de riesgos y monitoreo dinámico de amenazas sin la molestia de cambiar entre sistemas. Esta integración fluida garantiza que los datos de gestión de riesgos fluyan directamente hacia procesos empresariales más amplios, ofreciendo a la dirección una visión clara y consistente de la salud de la ciberseguridad de la organización. Además, este enfoque reduce los esfuerzos redundantes de documentación, optimizando el proceso general de gestión de riesgos.

Menos Duplicación de Trabajo

Los marcos del NIST están estrechamente alineados con requisitos regulatorios como HIPAA, CMMC y PCI-DSS, lo que facilita a las organizaciones el uso de controles compartidos entre múltiples estándares. Seguir la guía del NIST garantiza registros completos que cumplen con requisitos superpuestos, manteniéndote preparado para auditorías con un mínimo de trabajo adicional. Con los controles unificados del NIST, puedes abordar múltiples estándares al mismo tiempo, reduciendo la necesidad de documentación duplicada.

Esta estrategia de "probar una vez, aplicar a muchos" permite que un único conjunto de controles cumpla con las necesidades de varias auditorías simultáneamente. Por ejemplo, implementar controles de acceso alineados con NIST SP 800-53 puede satisfacer los requisitos de ISO 27001, SOC 2 y HIPAA, eliminando repeticiones innecesarias entre marcos. Tales esfuerzos no solo ahorran tiempo, sino que también mejoran el cumplimiento en diferentes regiones y estándares.

Mayor Cumplimiento y Garantía Global

El reconocimiento global del NIST y sus referencias cruzadas con estándares como ISO/IEC 27001:2022 y SP 800-171 Revisión 3 facilitan a las organizaciones el logro del cumplimiento transfronterizo. Estos cruces oficiales proporcionan orientación clara para navegar múltiples marcos.

Las organizaciones que buscan validación externa pueden beneficiarse de informes SOC 2+ que incorporan controles del NIST junto con marcos como HIPAA, HITRUST e ISO. Por ejemplo, Grant Thornton utiliza su herramienta de automatización SOC.x para optimizar los procesos de cumplimiento, permitiendo a los clientes cumplir con las necesidades de diversas partes interesadas con un único informe integral. Este enfoque integrado tranquiliza a clientes, reguladores y otras partes interesadas sobre la capacidad de la organización para cumplir con diversos requisitos de seguridad y privacidad.

5 Pasos del NIST para Iniciar y/o Integrar el Marco de Ciberseguridad del NIST 2.0 en tu Organización

Marcos Clave para Integrar con el NIST

Las siguientes integraciones destacan cómo la metodología estructurada del NIST puede simplificar el cumplimiento entre múltiples marcos.

NIST e ISO 27001

Las funciones principales del NIST — Identificar, Proteger, Detectar, Responder y Recuperar — se alinean perfectamente con el Anexo A de la ISO 27001, haciendo la certificación internacional más eficiente. Ambos marcos se centran en enfoques basados en riesgos para la seguridad de la información, y la guía detallada del NIST sirve como una base sólida para desarrollar un Sistema de Gestión de Seguridad de la Información (ISMS) que se alinee con los requisitos de la ISO 27001.

Esta alineación es especialmente beneficiosa para organizaciones que operan a escala global. La ISO 27001 proporciona una certificación reconocida internacionalmente, mientras que el NIST ofrece orientación práctica y detallada para su implementación.

NIST y SOC 2

Para empresas que apuntan al mercado de América del Norte, integrar el NIST con SOC 2 crea un marco de seguridad sólido que aborda tanto la gestión de riesgos internos como la garantía externa para los clientes. Las investigaciones muestran una superposición significativa — aproximadamente 60–70% — entre los controles de SOC 2 y NIST 800-53, especialmente en áreas como gestión de accesos, respuesta a incidentes y evaluación de riesgos.

Al mapear los controles del NIST con los criterios del SOC 2, las organizaciones pueden fortalecer sus medidas de seguridad mientras aseguran la preparación para auditorías. La superposición reduce el esfuerzo adicional, ya que el NIST proporciona la profundidad técnica necesaria para implementar controles, y el SOC 2 ofrece la atestación formal que clientes y socios suelen requerir.

NIST y Estándares Federales (FedRAMP, CMMC)

Para organizaciones que trabajan con agencias federales o gestionan Información No Clasificada Controlada (CUI), el cumplimiento con el NIST es innegociable. El NIST SP 800-53 es esencial para la certificación FedRAMP, mientras que el NIST SP 800-171 sustenta el cumplimiento de CMMC. Estas alineaciones son requisitos regulatorios.

La ventaja aquí es clara: implementar controles del NIST permite a las organizaciones cumplir con múltiples requisitos federales al mismo tiempo. Por ejemplo, los contratistas pueden usar el NIST SP 800-171 para cumplir con las cláusulas DFARS y prepararse para evaluaciones de CMMC, optimizando esfuerzos en diversos programas de cumplimiento federal.

sbb-itb-4566332

Estrategias para el Mapeo de Controles Multi-Marco

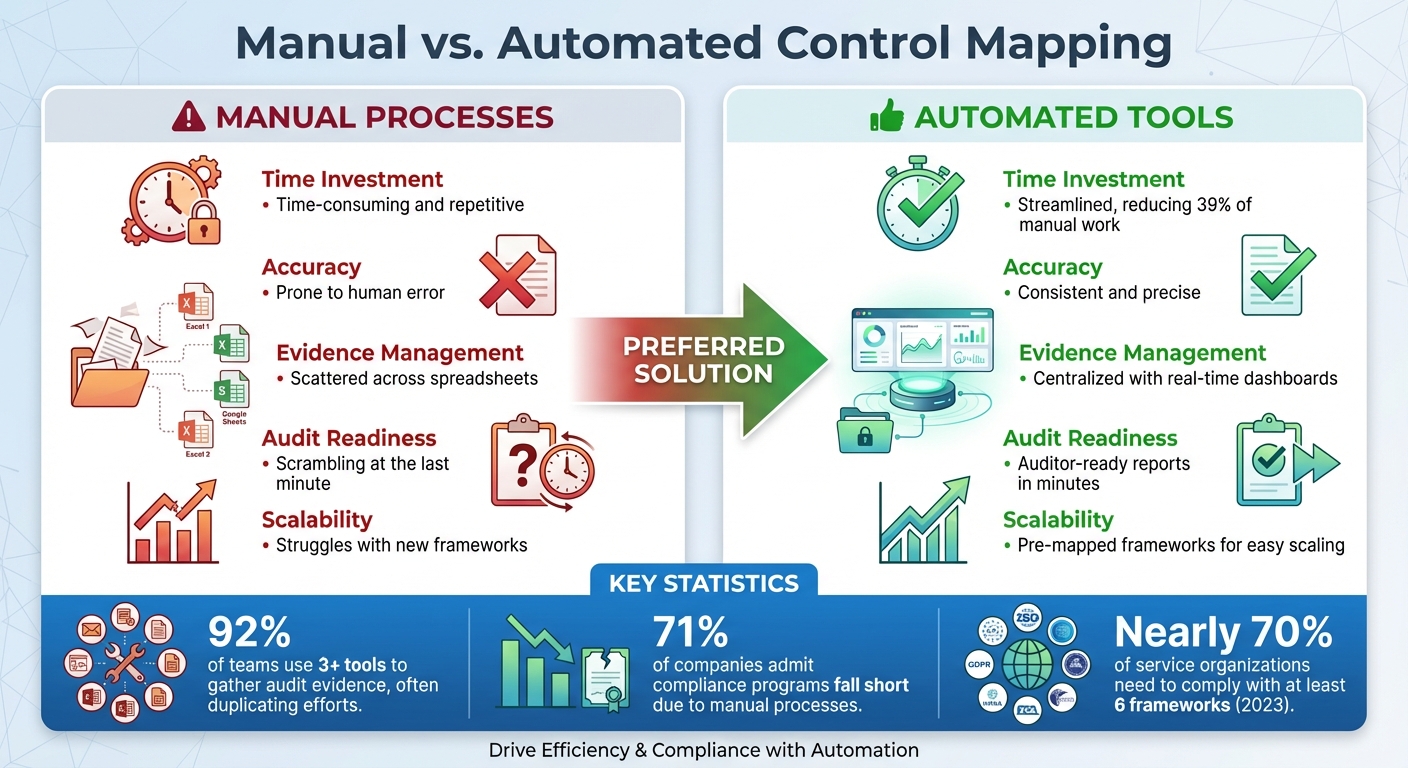

Diferencias y Beneficios del Mapeo Manual vs Automatizado de Cumplimiento

Cuando integras el NIST con otros marcos, abres la puerta a procesos de cumplimiento más fluidos. La mayoría de los marcos de ciberseguridad — como ISO 27001, SOC 2, NIST CSF, NIS 2 y GDPR — comparten principios similares y a menudo requieren evidencia superpuesta. Aunque el lenguaje pueda diferir, los requisitos centrales siguen siendo consistentes. Esta superposición es donde el mapeo estratégico de controles puede marcar una diferencia real, ayudando a las organizaciones a alinear sus esfuerzos entre múltiples estándares.

Uso de Controles Comunes

Los controles comunes son medidas de seguridad que cumplen con los requisitos de múltiples marcos al mismo tiempo. Estos controles forman la columna vertebral de tus esfuerzos de cumplimiento. Áreas como control de acceso y gestión de identidades, respuesta a incidentes, copias de seguridad y recuperación, y gestión de proveedores aparecen con frecuencia en diversos marcos. Por ejemplo, un sistema de control de acceso bien diseñado puede abordar simultáneamente los requisitos en NIST, ISO 27001, SOC 2 e incluso marcos como HIPAA o PCI DSS.

Al implementar los Controles Críticos de Seguridad del CIS, que ya están mapeados al NIST CSF, ISO/IEC 27001, SOC 2, HIPAA y PCI DSS, puedes recopilar y reutilizar evidencia de manera continua. La clave está en organizar esta evidencia de manera que sea fácil aplicarla en diferentes marcos — asegurando que sea tanto rastreable como reutilizable.

Mapeo Manual vs Automatizado: Pros y Contras

La elección entre mapeo manual y automatizado de controles es crítica. Con casi el 70% de las organizaciones de servicios necesitando cumplir con al menos seis marcos en 2023, los procesos manuales son cada vez más difíciles de sostener. El mapeo manual a menudo depende de herramientas desconectadas, lo que lo hace intensivo en tiempo y propenso a errores. Aunque ofrece supervisión completa, es un proceso meticuloso.

Por otro lado, herramientas automatizadas como ISMS Copilot centralizan la gestión de controles, evidencia y mapeos en un solo lugar. Estas plataformas pueden analizar políticas, registros y reportes para extraer información relevante que coincida con requisitos específicos. Incluso sugieren textos de respuesta y vinculan evidencia a los controles apropiados. Sin embargo, la automatización requiere una inversión inicial en configuración y ajuste fino para alinearse con las necesidades únicas de la organización.

| Aspecto | Procesos Manuales | Herramientas Automatizadas |

|---|---|---|

| Inversión de Tiempo | Consume tiempo y es repetitivo | Optimizado, reduciendo un 39% del trabajo manual |

| Precisión | Propenso a errores humanos | Consistente y preciso |

| Gestión de Evidencia | Dispersa en hojas de cálculo | Centralizada con paneles en tiempo real |

| Preparación para Auditorías | Ajetreo en el último momento | Informes listos para auditores en minutos |

| Escalabilidad | Lucha con nuevos marcos | Marcos pre-mapeados para escalar fácilmente |

Aquí hay un dato revelador: el 92% de los equipos usan tres o más herramientas para recopilar evidencia de auditoría, a menudo duplicando esfuerzos. Mientras tanto, el 71% de las empresas admiten que sus programas de cumplimiento son deficientes debido a la dependencia de procesos manuales. Estas cifras destacan las ventajas de la automatización y su capacidad para optimizar el cumplimiento.

Ejemplo de Mapeo de Controles entre Marcos

Veamos cómo la gestión de control de acceso puede mapearse entre múltiples marcos. Esta práctica central de seguridad es un requisito en casi todos los marcos principales, aunque la terminología y el enfoque puedan variar.

En el NIST CSF 2.0, el control de acceso cae bajo la función "Proteger", específicamente en la gestión de identidades y control de acceso (PR.AC). Para la ISO 27001, se aborda en el Anexo A.9 (Control de Acceso), que exige procedimientos documentados para el aprovisionamiento y desprovisionamiento de accesos de usuarios. El SOC 2 también cubre esta área bajo los criterios CC6 (Controles de Acceso Lógico y Físico), enfocándose en restringir el acceso a sistemas y datos según los roles de usuario.

La superposición es sustancial — aproximadamente un 80% entre los criterios de la ISO 27001 y el SOC 2 solo. Por ejemplo, implementar la autenticación multifactor (MFA) para todas las cuentas de usuario cumple con NIST CSF PR.AC-7, ISO 27001 A.9.4.2 y SOC 2 CC6.1 simultáneamente. El mismo control, respaldado por la misma evidencia (como registros de MFA, capturas de pantalla y revisiones de acceso), puede usarse para cumplir con los requisitos de los tres marcos.

Este enfoque no solo simplifica la preparación para auditorías, sino que también garantiza consistencia. Al crear un único paquete de evidencia bien organizado que esté mapeado a múltiples requisitos, puedes ahorrar tiempo y esfuerzo significativos mientras mantienes un alto estándar de cumplimiento en toda la organización.

Mejores Prácticas para la Integración del NIST

Integrar el marco del NIST en el cumplimiento multi-marco requiere herramientas estructuradas, monitoreo continuo y colaboración entre departamentos. Estas prácticas se basan en discusiones anteriores sobre el mapeo unificado de controles, con el objetivo de mejorar tanto la automatización como la colaboración dentro de las organizaciones.

Uso de ISMS Copilot para Cumplimiento Multi-Marco

ISMS Copilot simplifica los desafíos de gestionar el cumplimiento entre múltiples marcos al centralizar tareas como el mapeo de controles, la redacción de políticas, la recolección de evidencia y el monitoreo. Se mantiene actualizado con marcos como el Marco de Ciberseguridad del NIST, NIST 800-53, ISO 27001 y SOC 2. A diferencia de herramientas de IA generales como ChatGPT o Claude, ISMS Copilot está diseñado para tareas de cumplimiento, ahorrando horas al automatizar la referencia cruzada de controles de NIST 800-53 con otros estándares. Utilizando un enfoque de Generación Aumentada por Recuperación, extrae datos de un conjunto de datos de cumplimiento curado para generar respuestas listas para auditores. Cuando subes políticas y documentación, ISMS Copilot identifica dónde tus controles existentes del NIST se alinean con los requisitos de la ISO 27001 o SOC 2. Su función de Espacios de Trabajo organiza flujos de trabajo por cliente o proyecto, facilitando la gestión de múltiples estándares. La plataforma automatiza procesos clave — mapeo de controles, recolección de evidencia y redacción de políticas — mientras ofrece políticas personalizadas y consejos de remediación para cualquier brecha que detecte. Con estas herramientas en su lugar, el siguiente enfoque debe ser realizar un análisis exhaustivo de brechas y mantener una supervisión continua.

Realización de Análisis de Brechas y Monitoreo Continuo

Comienza evaluando tu postura actual de cumplimiento frente al NIST y otros marcos para identificar brechas en los controles. Luego, implementa monitoreo continuo para validar los controles en tiempo real. El Programa de Referencias Informativas en Línea del NIST (OLIR) proporciona mapeos oficiales entre el NIST CSF 2.0 y otros marcos, como NIST SP 800-53, NIST SP 800-171 y diversas guías sectoriales. Al automatizar la recolección de evidencia y la validación de controles en tiempo real, las organizaciones pueden pasar de auditorías periódicas a un modelo de cumplimiento continuo, detectando posibles problemas antes de que escalen a hallazgos de auditoría.

Colaboración con Equipos y Partes Interesadas

La automatización es solo parte de la ecuación — el cumplimiento exitoso también depende de una fuerte colaboración. El cumplimiento multi-marco requiere la participación de equipos de ingeniería, operaciones, legal y de negocios. Para integrar la seguridad en los procesos de desarrollo, utiliza prácticas como SDLC Seguro y DevSecOps, incorporando la seguridad como un elemento central de la ingeniería y las operaciones. El NIST CSF 2.0 proporciona un lenguaje compartido para discutir riesgos y resultados, mejorando la consistencia en el monitoreo y ajustes de riesgos en toda la organización.

Los Perfiles Organizacionales dentro del NIST CSF 2.0 son especialmente útiles para definir y comunicar tu postura actual y objetivo de ciberseguridad en términos sencillos. Las reuniones transversales regulares pueden garantizar alineación en riesgos y objetivos de cumplimiento, manteniendo a todos en la misma página.

Conclusión y Principales Conclusiones

Para resumir, adoptar las estrategias descritas anteriormente puede transformar tus esfuerzos de cumplimiento en un proceso más optimizado y efectivo. Integrar el Marco de Ciberseguridad del NIST en tu estrategia de cumplimiento multi-marco no solo fortalece tus medidas de seguridad, sino que también simplifica la alineación con estándares como ISO 27001, SOC 2 y FedRAMP. Este marco ayuda a priorizar inversiones y crea una forma consistente de comunicar riesgos en toda la organización.

Una de las claves del éxito es el uso de controles compartidos y la automatización. Los mapeos oficiales revelan que un único conjunto de controles puede abordar los requisitos de múltiples auditorías. Esto elimina tareas redundantes, reduce el caos de la recolección dispersa de evidencia y transforma a tu organización de improvisar para auditorías de último momento a mantener un cumplimiento continuo.

ISMS Copilot destaca en este ámbito, automatizando tareas como el mapeo de controles, la recolección de evidencia y la redacción de políticas en más de 20 marcos. Diseñado pensando en el cumplimiento, utiliza un conjunto de datos curado para producir respuestas listas para auditores e identificar brechas en la documentación. Empresas que utilizan soluciones similares impulsadas por IA han reducido el tiempo de preparación para auditorías de semanas a solo unas horas de revisión.

Al combinar la metodología estructurada del NIST con la automatización y la colaboración en equipo, puedes mantenerte listo para auditorías durante todo el año mientras permites a tu equipo de seguridad enfocarse en abordar amenazas reales. El cumplimiento multi-marco, cuando se aborda con pensamiento estratégico, va más allá del simple cumplimiento de casillas — fomenta la confianza y fortalece tu seguridad general al cubrir un amplio espectro de controles. Este enfoque unificado no solo cumple con los requisitos de cumplimiento, sino que también ayuda a cultivar una mentalidad proactiva de seguridad.

Comienza con un análisis de brechas, implementa monitoreo continuo y aprovecha la automatización para organizar tu evidencia. De esta manera, el cumplimiento multi-marco puede convertirse en una ventaja estratégica en lugar de una tarea engorrosa, ofreciendo ganancias medibles en eficiencia, gestión de riesgos y preparación para auditorías.

Preguntas Frecuentes

¿Cómo funciona el NIST CSF 2.0 junto con ISO 27001 y SOC 2 para el cumplimiento?

El NIST CSF 2.0 está diseñado para trabajar sin problemas junto con otros estándares de ciberseguridad como ISO 27001 y SOC 2, proporcionando una base sólida para gestionar el cumplimiento entre múltiples marcos. Su diseño modular y centrado en resultados se alinea bien con los procesos y controles descritos en estos estándares, ayudando a reducir esfuerzos redundantes.

Toma las funciones principales del NIST CSF — Identificar, Proteger, Detectar, Responder, Recuperar — como ejemplo. Estas pueden mapearse directamente a los procesos del ISMS y los controles del Anexo A en la ISO 27001, así como a los Criterios de Servicios de Confianza en el SOC 2. Esta alineación permite a las organizaciones reutilizar implementaciones de controles entre marcos. Por ejemplo, los mismos controles de gestión de activos o políticas de seguridad pueden satisfacer los requisitos tanto de la ISO 27001 como del SOC 2, simplificando el proceso de cumplimiento.

Usar herramientas o plataformas que proporcionen un mapeo cruzado automatizado y orientación práctica puede hacer que este proceso sea aún más fluido. Estos recursos pueden ayudar a las empresas a optimizar auditorías, reducir la carga de documentación y usar el NIST CSF como un marco universal para coordinar esfuerzos de cumplimiento entre diversos estándares.

¿Cuáles son las ventajas de usar herramientas como ISMS Copilot para el mapeo de cumplimiento?

Herramientas automatizadas como ISMS Copilot están transformando la forma en que las organizaciones abordan el mapeo de cumplimiento, reduciendo drásticamente el tiempo y el esfuerzo necesarios para alinear controles entre múltiples marcos. Tareas que antes tomaban semanas — o incluso meses — ahora pueden completarse en días, gracias a flujos de trabajo impulsados por IA. Al centralizar políticas, evidencia y definiciones de controles, ISMS Copilot reduce significativamente el tiempo de preparación para auditorías mientras elimina tareas repetitivas y que consumen tiempo.

Las funciones de IA de la plataforma van un paso más allá al minimizar brechas y redundancias. Recomienda instantáneamente controles relevantes para marcos como NIST 800-53, ISO 27001 y SOC 2, haciendo que las auditorías sean más fluidas y fortaleciendo tus medidas de seguridad. Además, el monitoreo en tiempo real y las plantillas generadas por IA ayudan a los equipos a mantenerse un paso adelante de los riesgos, reducen errores y gestionan costos de manera más efectiva — ofreciendo resultados de cumplimiento más rápidos y confiables.

¿Cómo pueden las organizaciones mantener el cumplimiento entre múltiples marcos de seguridad?

Las organizaciones que buscan cumplir con las demandas de múltiples marcos de cumplimiento deben considerar crear un conjunto unificado de controles. Este enfoque ayuda a alinear requisitos superpuestos de estándares como NIST CSF, ISO 27001, SOC 2 y NIST 800-53. El Marco de Ciberseguridad del NIST (CSF) ofrece una estructura práctica — Identificar, Proteger, Detectar, Responder, Recuperar — que puede actuar como una base sólida para mapear estos marcos.

Herramientas como ISMS Copilot pueden optimizar los esfuerzos de cumplimiento al automatizar tareas esenciales como el mapeo de controles, la recolección de evidencia y el análisis de brechas. Este asistente impulsado por IA facilita el proceso al generar políticas personalizadas, planes de tratamiento de riesgos y documentación de auditoría. También se adapta a regulaciones cambiantes, asegurando que el cumplimiento permanezca ininterrumpido. Con funciones como monitoreo en tiempo real y alertas automatizadas, los equipos pueden abordar problemas potenciales de manera oportuna y mantener la preparación para auditorías durante todo el año.

Entradas de Blog Relacionadas

Artículos relacionados

Precisión de la IA en Seguridad: Modelos Especializados vs. Genéricos

La IA especializada supera a los modelos genéricos en cumplimiento de seguridad: mayor precisión, menos alucinaciones y documentación lista para auditoría en ISO 27001 y GRC.

Automatización de SOC 2: Integración de múltiples marcos de referencia

Automatiza el cumplimiento de SOC 2 en múltiples marcos como ISO 27001 y NIST 800-53 con un mapeo unificado de controles, reduciendo la reconciliación manual hasta en un 70%.

Políticas de Mapeo Cruzado: Crea una vez, cumple en todas partes

Unifica controles, mapea requisitos superpuestos, centraliza pruebas y utiliza IA para automatizar el cumplimiento multiplataforma, logrando una seguridad continua y lista para auditorías.