Évaluation des risques ISO 27001 avec l'IA : Checklist pour les startups

Utilisez l'IA pour accélérer les évaluations des risques ISO 27001 pour les startups — périmètre, inventaire des actifs, notation, cartographie des contrôles et surveillance continue.

Évaluation des risques ISO 27001 avec l'IA : Checklist pour les startups

Obtenir la certification ISO 27001 est essentiel pour les startups souhaitant conclure des accords avec des entreprises. Sans cette certification, de nombreux grands clients ne considéreront même pas votre produit. Cependant, le processus est souvent coûteux, long et gourmand en ressources — prenant jusqu'à 12 mois et coûtant entre 50 000 $ et 150 000 $.

Les outils d'IA transforment ce paysage en réduisant considérablement les coûts et les délais. Les startups peuvent désormais réaliser des évaluations des risques et obtenir la certification en seulement 14 jours, réduisant ainsi les délais de 40 à 60 %. L'IA simplifie des tâches comme la collecte de preuves, la notation des risques et la cartographie des contrôles ISO 27001:2022, tout en économisant du temps et des efforts.

Voici comment utiliser l'IA pour mener une évaluation des risques conforme à la norme ISO 27001 :

- Définir le périmètre du SMSI : Concentrez-vous sur les systèmes gérant les données clients et les flux de travail critiques.

- Inventorier les actifs : Utilisez l'IA pour identifier les données, logiciels et services au sein de votre périmètre.

- Identifier les menaces : Analysez les vulnérabilités dans des domaines tels que les cyberattaques, les erreurs humaines et les défaillances système.

- Évaluer les risques : Notez les risques en fonction de leur probabilité et de leur impact, en garantissant la cohérence.

- Prioriser et traiter les risques : Utilisez les insights de l'IA pour vous concentrer sur les risques critiques et élaborer des plans de traitement.

- Surveiller en continu : Automatisez les mises à jour pour une conformité continue.

Des outils comme ISMS Copilot facilitent ce processus en automatisant l'identification des risques, la cartographie des contrôles et la documentation, le tout en maintenant des coûts bas grâce à des tarifs basés sur abonnement. Cette approche permet aux startups d'obtenir la certification plus rapidement et avec moins de ressources, permettant aux équipes de se concentrer sur la croissance.

Pourquoi les startups devraient utiliser l'IA pour les évaluations des risques ISO 27001

Défis des évaluations des risques traditionnelles pour les startups

Les évaluations des risques traditionnelles peuvent être accablantes pour les startups, en particulier lorsque les ressources sont limitées. Pour une petite équipe de 20 à 50 employés, la réalisation d'une évaluation manuelle des risques prend souvent 2 à 3 semaines de travail concentré. Pour les organisations de taille moyenne (100 à 500 employés), ce délai s'étend à 4 à 6 semaines [1]. Le problème majeur, cependant, est le manque d'expertise interne. Les startups emploient rarement des spécialistes de la conformité, les laissant naviguer seuls dans les exigences complexes de l'ISO 27001. C'est une tâche difficile pour les équipes techniques, qui excellent dans la construction de produits, mais pas dans la cartographie des 93 contrôles de l'Annexe A à leur infrastructure technologique.

En plus de cela, la collecte manuelle de données ajoute une autre couche de complexité. La collecte d'informations implique des semaines d'entretiens avec les parties prenantes et des mises à jour constantes de la documentation. Ce processus conduit souvent à une notation incohérente des risques, ce qui pourrait soulever des drapeaux rouges lors des audits. De nombreuses entreprises s'appuient également sur des modèles de menaces génériques au lieu d'adapter les scénarios à leur configuration spécifique — comme une base de données PostgreSQL hébergée sur AWS — ce qui augmente la probabilité de problèmes d'audit [1].

C'est là que l'IA brille, offrant un moyen de rationaliser le processus tout en minimisant les erreurs et les incohérences.

Avantages de l'IA dans les évaluations des risques

Les outils d'IA simplifient les évaluations des risques en s'attaquant directement à ces points de douleur. Les startups utilisant l'IA pour la mise en œuvre de l'ISO 27001 réduisent généralement leur temps de certification de 40 à 60 % [5]. Les tâches qui prenaient auparavant des semaines, comme l'identification des actifs et l'attribution des scores de risque, peuvent désormais être accomplies en quelques heures seulement. Les systèmes d'IA analysent les diagrammes réseau et les documents d'architecture pour classer les actifs et calculer des scores de risque cohérents (Probabilité × Impact) [1] [3].

Un autre avantage majeur est la manière dont l'IA automatise la cartographie des risques aux contrôles ISO 27001:2022. Elle génère même des justifications pour les déclarations de conformité — une tâche qui nécessiterait autrement des jours de recoupement manuel.

Pour les startups jonglant entre conformité et croissance rapide, l'IA offre une alternative économique à l'embauche de consultants coûteux. Des outils comme ISMS Copilot traduisent les normes complexes en étapes actionnables adaptées à vos besoins. Ils peuvent produire des registres de risques détaillés et des plans de traitement, permettant à votre équipe de se concentrer sur l'innovation plutôt que sur les goulots d'étranglement liés à la conformité. Et avec des forfaits d'abonnement à partir de 24 $/mois [6], les avantages financiers sont difficiles à ignorer par rapport aux honoraires traditionnels des consultants.

| Fonctionnalité | Évaluation traditionnelle | Évaluation assistée par IA |

|---|---|---|

| Délai | Semaines de collecte manuelle des données | Heures pour générer des scénarios |

| Approche | Variable selon l'évaluateur | Méthodologie cohérente |

| Cartographie des contrôles | Recoupement manuel des 93 contrôles | Cartographie automatisée et justification |

| Structure de coûts | Honoraires élevés des consultants | Tarification basée sur abonnement |

sbb-itb-4566332

ISO/IEC 27001 et ISO/IEC 27005 : Gérer efficacement les risques liés à l'IA

::: @iframe https://www.youtube.com/embed/TtnY1vzHzns :::

Préparer l'évaluation des risques ISO 27001 assistée par IA

Avant de se lancer dans les évaluations des risques assistées par IA, il est essentiel de bien poser les bases. L'article 6.1.2 de l'ISO 27001 stipule clairement que votre méthodologie d'évaluation des risques doit être documentée avant d'identifier les risques [1][4][5]. Sauter cette étape constitue une non-conformité majeure lors d'un audit [4][5]. Les auditeurs examineront si vous avez suivi l'ordre correct, donc prendre le temps de bien préparer est incontournable.

L'IA peut simplifier cette préparation en automatisant la documentation et les tâches de configuration. Par exemple, une startup de 20 à 50 employés pourrait typiquement passer 2 à 3 semaines sur la phase d'évaluation des risques [1]. Avec des outils assistés par IA, ce calendrier peut être significativement raccourci, rendant le processus plus efficace. Une fois votre méthodologie établie, les étapes suivantes consistent à définir le périmètre de votre SMSI et à inventorier vos actifs.

Définir le périmètre de votre SMSI

La première étape consiste à déterminer ce que votre Système de Management de la Sécurité de l'Information (SMSI) couvrira. Privilégiez les systèmes qui gèrent les données clients, la propriété intellectuelle et les informations réglementées [2]. Pour une startup SaaS, cela pourrait inclure votre base de données de production, vos applications accessibles aux clients et vos systèmes de traitement des paiements.

Définissez clairement les limites organisationnelles. Précisez quelles équipes (par exemple, ingénierie, opérations, succès client) et quels sites (bureaux, régions cloud comme AWS us-east-1, ou centres de données) entrent dans le périmètre [2][9]. Si votre entreprise opère à distance, documentez que les bureaux physiques sont exclus et fournissez une justification aux auditeurs [2][8]. L'article 4.3 de l'ISO 27001 exige cette documentation [10].

"Définir un périmètre trop large épuisera les ressources ; trop étroit manquera des risques clés et limitera la valeur de la certification." - ISMS Copilot [5]

Identifiez tous les actifs soutenant les processus métiers critiques. Par exemple, si l'intégration des clients est centrale pour vos opérations, cartographiez chaque système et point de contact de données impliqué dans ce flux de travail [1]. N'oubliez pas d'inclure les fournisseurs tiers comme Stripe pour les paiements ou Auth0 pour l'authentification, car ils représentent des risques de conformité [8][11]. Rappelez-vous que près de la moitié de toutes les violations de cybersécurité affectent des entreprises de moins de 1 000 employés [8] et que le coût moyen d'une violation de données est d'environ 4,35 millions de dollars [8]. Fixer un périmètre ciblé garantit que votre évaluation des risques assistée par IA traitera des domaines qui comptent le plus pour votre startup.

Inventorier les actifs et les flux de données

Une fois le périmètre défini, l'étape suivante consiste à créer un inventaire détaillé de tous les actifs au sein des limites de votre SMSI. L'ISO 27001 exige que vous identifiiez tout — données, logiciels, matériel physique, services cloud et individus ayant un accès privilégié [1]. Attribuez un propriétaire et classez chaque actif comme Public, Interne, Confidentiel ou Restreint [1][4].

Les outils d'IA peuvent rendre ce processus beaucoup plus rapide. Par exemple, vous pouvez télécharger des diagrammes réseau, des documents d'architecture système ou des cartes de flux de données, et l'IA peut automatiquement identifier les actifs et suggérer des propriétaires [1][12]. Vous pouvez même demander à l'IA de générer un modèle d'inventaire d'actifs sur mesure spécifique à votre secteur, comme la fintech ou le SaaS, garantissant que des exemples critiques comme les bases de données de données personnelles identifiables (PII) ou les intégrations d'API sont inclus [1][12].

| Catégorie d'actifs | Exemples pour les startups |

|---|---|

| Actifs informationnels | PII clients, propriété intellectuelle, enregistrements financiers, contrats [1] |

| Actifs logiciels | Bases de données, applications SaaS, systèmes d'exploitation, outils de sécurité [1] |

| Actifs physiques | Ordinateurs portables, serveurs, appareils mobiles, équipements réseau [1] |

| Services | Infrastructure AWS/Azure, services de messagerie, fournisseurs de services gérés [1] |

| Personnes | Employés, contractants, administrateurs ayant un accès privilégié [1] |

Cartographier les flux de données est une autre étape critique. Documentez comment l'information circule entre les systèmes internes et les fournisseurs tiers pour capturer chaque point de contact [2]. L'IA peut aider en créant des cartes basées sur les processus pour les flux de travail sensibles, détaillant chaque système et rôle du personnel impliqué dans la manipulation des données [12]. Un inventaire d'actifs bien organisé et classé est la pierre angulaire d'une évaluation des risques efficace assistée par IA.

Checklist assistée par IA pour l'évaluation des risques ISO 27001

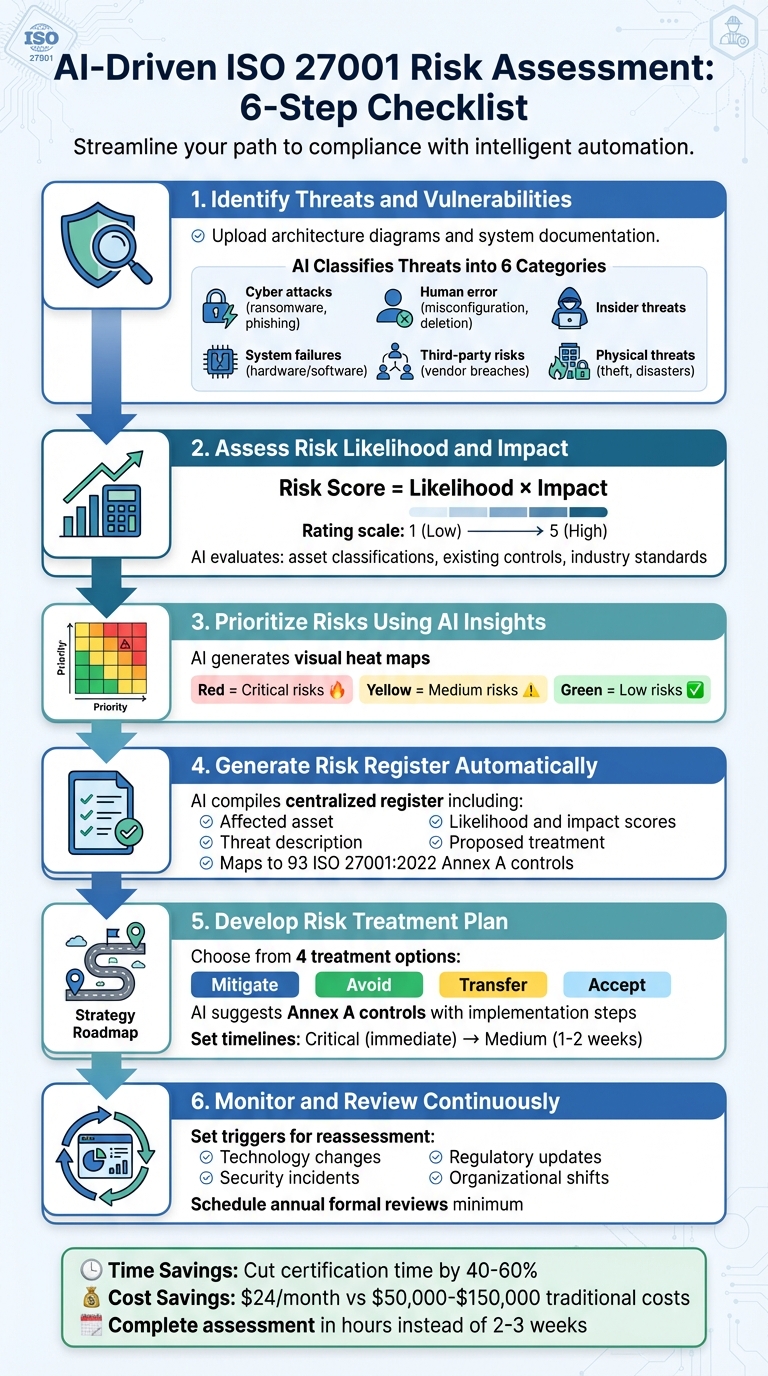

::: @figure  {Évaluation des risques ISO 27001 assistée par IA : Processus en 6 étapes pour les startups}

:::

{Évaluation des risques ISO 27001 assistée par IA : Processus en 6 étapes pour les startups}

:::

Utiliser l'IA peut transformer le processus souvent long des évaluations manuelles des risques en quelque chose de plus rapide et plus précis, en particulier pour les startups. Une fois que vous avez défini votre périmètre et inventorier vos actifs, suivez cette checklist simplifiée pour réaliser votre évaluation des risques ISO 27001 assistée par IA.

Étape 1 : Identifier les menaces et les vulnérabilités

Commencez par télécharger des diagrammes d'architecture, des cartes réseau ou de la documentation système dans votre outil d'IA. Utilisez des invites détaillées comme : "Identifier les menaces ISO 27001 pour une base de données client hébergée dans le cloud contenant des PII" [6].

L'IA classe les menaces en six catégories principales : cyberattaques (par exemple, ransomware, phishing), erreurs humaines (comme une suppression accidentelle ou une mauvaise configuration), menaces internes, défaillances système (problèmes matériels ou logiciels), risques tiers (fuites de fournisseurs ou pannes de service) et menaces physiques (vol ou catastrophes naturelles) [1][12]. Elle détecte également les vulnérabilités spécifiques à votre technologie, comme des logiciels non corrigés ou des contrôles d'accès faibles.

À des fins d'audit, incluez des invites comme "Montrez votre raisonnement" pour créer une piste de documentation. L'IA peut croiser votre configuration avec les tendances de menaces spécifiques au secteur. Par exemple, les attaques par ransomware dans le secteur de la santé ont augmenté de 40 % d'une année sur l'autre [1][12]. N'oubliez pas de prendre en compte les facteurs humains comme les lacunes en formation des employés ou les risques liés au télétravail, ainsi que les expositions des fournisseurs tiers [12][4].

Étape 2 : Évaluer la probabilité et l'impact des risques

L'IA calcule les scores de risque à l'aide d'une formule standard :

Score de risque = Probabilité × Impact

La probabilité et l'impact sont généralement notés sur une échelle de 1 à 5 [1]. L'IA évalue des facteurs tels que les classifications des actifs, les contrôles existants (par exemple, l'authentification multifactorielle, les sauvegardes, le chiffrement) et les normes du secteur pour attribuer les scores [6][4]. Par exemple, un score de 1 pourrait représenter un événement rare ou négligeable, tandis qu'un 5 pourrait signifier un événement presque certain ou catastrophique [3][4].

| Plage de scores de risque | Niveau de risque | Action requise |

|---|---|---|

| 20–25 | Critique | Action immédiate ; approbation du PDG nécessaire en cas de retards |

| 15–19 | Élevé | Résoudre dans les 48 heures ; créer un plan de traitement |

| 8–14 | Moyen | Résoudre dans les 1 à 2 semaines ; planifier dans le prochain sprint |

| 1–7 | Faible | Surveiller et traiter si nécessaire |

L'IA peut également simuler des scénarios "et si" pour montrer comment des événements comme une attaque par ransomware ou une défaillance d'un fournisseur pourraient affecter votre profil de risque global. Croisez ces scores avec des données réelles de violations et des renseignements sur les menaces pour plus de précision [4].

Une fois les risques notés, vous pouvez passer à leur priorisation.

Étape 3 : Prioriser les risques à l'aide des insights de l'IA

Les cartes thermiques générées par l'IA permettent de visualiser facilement votre paysage des risques. Ces cartes tracent les risques en fonction de leur probabilité et de leur impact, en utilisant un code couleur (par exemple, rouge pour les risques critiques, vert pour les risques faibles) pour mettre en évidence ce qui nécessite une attention immédiate [3].

Par exemple, une base de données de production non chiffrée apparaîtrait probablement comme un risque prioritaire, tandis qu'une documentation interne obsolète pourrait être classée plus bas. Ces outils visuels aident à allouer les ressources là où elles sont le plus nécessaires.

Étape 4 : Générer automatiquement un registre des risques

L'IA compile tous les risques identifiés, leurs scores et les traitements recommandés dans un registre des risques centralisé. Ce document doit inclure :

- L'actif concerné

- Description de la menace

- Vulnérabilité exploitée

- Scores de probabilité et d'impact

- Score de risque global

- Traitement proposé [1][3]

Gardez votre registre des risques dans un format contrôlé par version. L'IA peut également cartographier les contrôles pertinents de l'Annexe A de l'ISO 27001:2022 à chaque risque et suggérer des étapes de mise en œuvre. La mise à jour de 2022 a réorganisé les contrôles en quatre thèmes : Organisationnel, Humain, Physique et Technologique, réduisant le total de 114 à 93 [5].

Un registre des risques bien entretenu garantit que vous êtes prêt pour les audits et aide à guider les efforts d'atténuation. Utilisez un espace de travail dédié dans votre outil d'IA pour tout garder organisé et séparé des autres projets de politiques. Passez toujours en revue les scores générés par l'IA pour vous assurer qu'ils correspondent à votre contexte de sécurité réel [6][4].

Étape 5 : Élaborer un plan de traitement des risques

L'ISO 27001 exige que vous choisissiez l'une des quatre options de traitement pour chaque risque : Atténuer, Éviter, Transférer ou Accepter [1][3][4]. L'IA suggère des traitements en fonction de facteurs tels que votre tolérance au risque, votre budget et vos besoins de conformité.

Pour l'atténuation, l'IA pourrait recommander des contrôles de l'Annexe A ainsi que des étapes de mise en œuvre. Par exemple, pour réduire le risque d'accès non autorisé à une base de données, elle pourrait suggérer l'authentification multifactorielle, des contrôles d'accès plus stricts et le chiffrement. L'IA peut également rédiger une documentation expliquant pourquoi certains contrôles ont été sélectionnés ou exclus, ce qui fait partie de votre Déclaration d'Applicabilité (SoA) [1][12][4].

Fixez des échéances pratiques pour chaque action. Les risques critiques peuvent nécessiter une action immédiate (avec l'approbation du PDG en cas de retards), tandis que les risques moyens pourraient être planifiés pour une résolution dans une semaine ou deux [3]. L'IA peut également aider à créer des plans de projet, attribuer des responsabilités et suivre les progrès.

Étape 6 : Surveiller et réexaminer les risques en continu

L'évaluation des risques n'est pas un processus ponctuel. L'ISO 27001 exige une surveillance continue et des examens périodiques pour maintenir votre registre des risques à jour [12][1]. L'IA peut aider en définissant des déclencheurs pour un réexamen, tels que :

- Changements technologiques (par exemple, nouveaux services cloud ou mises à niveau système)

- Incidents de sécurité (fuites ou quasi-événements)

- Mises à jour réglementaires

- Changements organisationnels (comme des fusions ou de nouvelles gammes de produits) [12][1]

L'IA surveille l'efficacité des contrôles et signale les changements dans les scores de risque. Par exemple, si une vulnérabilité zero-day émerge, l'IA recalcule les scores pertinents et vous alerte. De nombreuses organisations rapportent que les outils assistés par IA peuvent réduire le temps de certification de 40 à 60 % [5].

Planifiez des examens formels des risques au moins une fois par an, ou plus fréquemment dans des environnements à haut risque. L'IA peut générer des rapports comparant les niveaux de risque actuels et passés, mettant en évidence les tendances et les domaines nécessitant une attention. Cela crée une boucle d'amélioration continue, garantissant que votre SMSI reste efficace et prêt pour les audits tout au long du processus de certification.

Comment ISMS Copilot simplifie les évaluations des risques pour les startups

ISMS Copilot est conçu spécifiquement pour la conformité en matière de sécurité de l'information, offrant une alternative ciblée aux outils d'IA polyvalents comme ChatGPT ou Claude. Il fournit des conseils sur l'ISO 27001 étayés par une expérience approfondie dans des projets de conformité [13].

"Notre IA ne parcourt pas tout Internet. Elle n'utilise que notre propre bibliothèque de connaissances en matière de conformité du monde réel. Lorsque vous posez une question, vous obtenez une réponse directe et fiable." – ISMS Copilot [13]

La plateforme garantit la sécurité des données avec des espaces de travail dédiés pour les projets d'audit, ce qui en fait un outil fiable pour les startups cherchant à rationaliser leur processus d'évaluation des risques. Voici comment elle simplifie chaque étape.

Identification des risques assistée par IA

ISMS Copilot peut analyser des diagrammes d'architecture, des cartes réseau et de la documentation système pour identifier automatiquement les actifs informationnels et recommander des propriétaires d'actifs [1]. Il génère des scénarios de menaces adaptés à votre pile technologique, que vous utilisiez des solutions SaaS hébergées sur AWS ou des bases de données PostgreSQL, et les aligne sur votre contexte sectoriel [1].

La plateforme calcule les scores de risque à l'aide de la formule Probabilité × Impact sur une échelle de 1 à 25, offrant des explications claires pour chaque score. Cela aide à répondre aux exigences de l'article 6.1.2 de l'ISO 27001 et élimine le besoin de recoupements manuels fastidieux.

"Au lieu de recouper manuellement les 93 contrôles de l'Annexe A, ISMS Copilot identifie instantanément les contrôles pertinents et explique leur applicabilité à votre scénario de risque spécifique." – ISMS Copilot [1]

Cartographie multi-cadres pour la conformité

Pour les startups visant à obtenir plusieurs certifications, ISMS Copilot simplifie le processus en cartographiant les risques identifiés pour l'ISO 27001 avec d'autres cadres comme les critères de services de confiance SOC 2 et le NIST CSF. Il prend en charge plus de 30 cadres, y compris NIS 2, DORA, [GDPR](https://en.wikipedia.org/wiki/General_Data_Protection_Regulation

Articles connexes

IA Générique vs IA Spécialisée par Domaine pour la Conformité

Comparaison entre IA générique et IA spécialisée par domaine pour la conformité : précision, résidence des données, préparation aux audits et réduction des risques d'audit.

Comment l'IA suit les évolutions réglementaires

Explique comment l'IA utilise le traitement automatique du langage (NLP), le machine learning et les alertes en temps réel pour surveiller les mises à jour réglementaires, cartographier les impacts sur les contrôles et réduire la charge de conformité.

Règlement UE sur l'IA : Exigences en matière de tests de robustesse expliquées

Explication des exigences de l'Article 15 concernant les tests de robustesse pour les systèmes d'IA à haut risque : tests, documentation, surveillance et échéances de conformité.