Valutazione del Rischio ISO 27001 con IA: Checklist per Startup

Utilizza l'IA per velocizzare le valutazioni del rischio ISO 27001 per startup—scope, inventario delle risorse, scoring, mappatura dei controlli e monitoraggio continuo.

Valutazione del Rischio ISO 27001 con IA: Checklist per Startup

Ottenere la certificazione ISO 27001 è vitale per le startup che mirano a garantire accordi con i clienti enterprise. Senza di essa, molti grandi clienti non considereranno nemmeno il tuo prodotto. Tuttavia, il processo è spesso costoso, dispendioso in termini di tempo e ad alta intensità di risorse - richiedendo fino a 12 mesi e costando $50.000–$150.000.

I tool di IA stanno trasformando questo panorama riducendo drasticamente i costi e i tempi. Le startup possono ora completare le valutazioni del rischio e ottenere la certificazione in appena 14 giorni, riducendo i tempi del 40–60%. L'IA semplifica compiti come la raccolta delle prove, lo scoring dei rischi e la mappatura ai controlli ISO 27001:2022, risparmiando tempo e fatica.

Ecco come puoi utilizzare l'IA per condurre una valutazione del rischio conforme a ISO 27001:

- Definire lo Scope dell'ISMS: Concentrati sui sistemi che gestiscono i dati dei clienti e i flussi di lavoro critici.

- Inventario delle Risorse: Utilizza l'IA per identificare dati, software e servizi all'interno del tuo scope.

- Identificare le Minacce: Analizza le vulnerabilità in aree come attacchi informatici, errori umani e guasti dei sistemi.

- Valutare i Rischi: Classifica i rischi in base alla probabilità e all'impatto, garantendo la coerenza.

- Prioritizzare e Trattare i Rischi: Utilizza gli insight dell'IA per concentrarti sui rischi critici e sviluppare piani di trattamento.

- Monitorare Continuamente: Automatizza gli aggiornamenti per la conformità continua.

Tool come ISMS Copilot semplificano questo processo automatizzando l'identificazione dei rischi, la mappatura dei controlli e la documentazione, mantenendo i costi bassi con prezzi basati su abbonamento. Questo approccio aiuta le startup a ottenere la certificazione più velocemente e con meno risorse, consentendo ai team di concentrarsi sulla crescita.

Perché le Startup Dovrebbero Utilizzare l'IA per le Valutazioni del Rischio ISO 27001

Sfide nella Valutazione Tradizionale dei Rischi per le Startup

Le valutazioni tradizionali dei rischi possono essere opprimenti per le startup, specialmente quando le risorse sono limitate. Per un piccolo team di 20–50 dipendenti, completare una valutazione manuale dei rischi spesso richiede 2–3 settimane di sforzo focalizzato. Per organizzazioni di medie dimensioni (100–500 dipendenti), questo arco temporale si estende a 4–6 settimane [1]. Il problema più grande, però, è la mancanza di competenze interne. Le startup raramente impiegano specialisti di conformità, lasciandole a navigare da sole i requisiti intricati di ISO 27001. È una sfida difficile per i team di engineering, che eccellono nella costruzione di prodotti, non nella mappatura dei 93 controlli dell'Allegato A alla loro infrastruttura tecnologica.

Inoltre, la raccolta manuale dei dati aggiunge un ulteriore strato di complessità. Raccogliere informazioni comporta settimane di interviste con gli stakeholder e costanti aggiornamenti della documentazione. Questo processo spesso porta a uno scoring dei rischi incoerente, che potrebbe sollevare bandiere rosse durante gli audit. Molte aziende si affidano anche a modelli di minacce generici invece di personalizzare gli scenari alla loro configurazione specifica - come un database PostgreSQL ospitato su AWS - che aumenta la probabilità di problemi durante l'audit [1].

Questo è dove l'IA brilla, offrendo un modo per semplificare il processo riducendo al minimo gli errori e le incoerenze.

Vantaggi dell'IA nelle Valutazioni dei Rischi

I tool di IA semplificano le valutazioni dei rischi affrontando direttamente questi punti critici. Le startup che utilizzano l'IA per l'implementazione di ISO 27001 in genere riducono il loro tempo per la certificazione del 40–60% [5]. Compiti che un tempo richiedevano settimane, come l'identificazione delle risorse e l'assegnazione dei punteggi di rischio, ora possono essere completati in poche ore. I sistemi di IA analizzano i diagrammi di rete e i documenti di architettura per classificare le risorse e calcolare i punteggi di rischio coerenti (Probabilità × Impatto) [1] [3].

Un altro vantaggio importante è il modo in cui l'IA automatizza la mappatura dei rischi ai controlli ISO 27001:2022. Genera persino giustificazioni per le dichiarazioni di conformità - un compito che altrimenti richiederebbe giorni di riferimento incrociato manuale.

Per le startup che stanno facendo i conti con la conformità e la crescita rapida, l'IA offre un'alternativa conveniente all'assunzione di consulenti costosi. Tool come ISMS Copilot traducono gli standard complessi in passaggi attuabili personalizzati alle tue esigenze. Possono produrre registri dei rischi dettagliati e piani di trattamento, consentendo al tuo team di concentrarsi sull'innovazione piuttosto che sui colli di bottiglia della conformità. E con piani di abbonamento a partire da $24/mese [6], i vantaggi finanziari sono difficili da ignorare rispetto alle tradizionali tariffe di consulenza.

| Funzionalità | Valutazione Tradizionale | Valutazione Powered by IA |

|---|---|---|

| Arco Temporale | Settimane di raccolta manuale dei dati | Ore per generare scenari |

| Approccio | Varia a seconda del valutatore | Metodologia coerente |

| Mappatura dei Controlli | Riferimento incrociato manuale dei 93 controlli | Mappatura automatizzata e giustificazione |

| Struttura dei Costi | Tariffe di consulenza elevate | Prezzi basati su abbonamento |

sbb-itb-4566332

ISO/IEC 27001 e ISO/IEC 27005: Gestione Efficace dei Rischi dell'IA

::: @iframe https://www.youtube.com/embed/TtnY1vzHzns :::

Preparazione per la Valutazione del Rischio ISO 27001 Powered by IA

Prima di tuffarti nelle valutazioni dei rischi guidate dall'IA, è essenziale fare il lavoro preparatorio correttamente. La Clausola 6.1.2 di ISO 27001 afferma chiaramente che la tua metodologia di valutazione del rischio deve essere documentata prima di identificare i rischi [1][4][5]. Saltare questo passaggio è una seria non conformità all'audit [4][5]. Gli auditor esamineranno se hai seguito l'ordine corretto, quindi prenderti il tempo per prepararti adeguatamente è non negoziabile.

L'IA può semplificare questa preparazione automatizzando i compiti di documentazione e configurazione. Ad esempio, una startup con 20–50 dipendenti potrebbe tipicamente spendere 2–3 settimane nella fase di valutazione del rischio [1]. Con tool assistiti da IA, questa timeline può essere significativamente ridotta, rendendo il processo più efficiente. Una volta stabilita la tua metodologia, i passaggi successivi sono la definizione dello scope del tuo ISMS e l'inventario delle tue risorse.

Definire lo Scope del tuo ISMS

Il primo passo è determinare cosa coprirà il tuo Information Security Management System (ISMS). Dai priorità ai sistemi che gestiscono i dati dei clienti, la proprietà intellettuale e le informazioni regolamentate [2]. Per una startup SaaS, questo potrebbe includere il tuo database di produzione, le applicazioni rivolte ai clienti e i sistemi di elaborazione dei pagamenti.

Definisci chiaramente i confini organizzativi. Specifica quali team (ad es. engineering, operations, customer success) e località (uffici, regioni cloud come AWS us-east-1, o data center) rientrano nello scope [2][9]. Se la tua azienda opera in remoto, documenta che gli uffici fisici sono esclusi e fornisci una logica per gli auditor [2][8]. La Clausola 4.3 di ISO 27001 richiede questa documentazione [10].

"Definire lo scope troppo ampiamente sopraccaricarà le risorse; troppo ristretto perderà i rischi chiave e limiterà il valore della certificazione." - ISMS Copilot [5]

Identifica tutte le risorse che supportano i processi critici di business. Ad esempio, se l'onboarding dei clienti è centrale per le tue operazioni, mappa ogni sistema e punto di contatto dei dati coinvolto in quel flusso di lavoro [1]. Non dimenticare di includere i vendor di terze parti come Stripe per i pagamenti o Auth0 per l'autenticazione, poiché rappresentano rischi di conformità [8][11]. Ricorda, quasi la metà di tutte le violazioni informatiche colpiscono le aziende con meno di 1.000 dipendenti [8], e il costo medio di una violazione dei dati è di circa $4,35 milioni [8]. Impostare uno scope focalizzato garantisce che la tua valutazione dei rischi powered by IA affronterà le aree che contano di più per la tua startup.

Inventario delle Risorse e Flussi di Dati

Una volta definito lo scope, il passaggio successivo è creare un inventario dettagliato di tutte le risorse all'interno dei confini del tuo ISMS. ISO 27001 richiede di identificare tutto - dati, software, hardware fisico, servizi cloud e individui con accesso privilegiato [1]. Assegna la proprietà e classifica ogni risorsa come Pubblica, Interna, Confidenziale o Riservata [1][4].

I tool di IA possono rendere questo processo molto più veloce. Ad esempio, puoi caricare diagrammi di rete, documenti di architettura del sistema o mappe dei flussi di dati, e l'IA può identificare automaticamente le risorse e suggerire i proprietari [1][12]. Puoi anche richiedere all'IA di generare un modello di inventario delle risorse personalizzato specifico per il tuo settore, come fintech o SaaS, assicurando che esempi critici come i database di PII o le integrazioni API siano inclusi [1][12].

| Categoria di Risorsa | Esempi per Startup |

|---|---|

| Risorse Informative | PII dei clienti, proprietà intellettuale, record finanziari, contratti [1] |

| Risorse Software | Database, applicazioni SaaS, sistemi operativi, tool di sicurezza [1] |

| Risorse Fisiche | Laptop, server, dispositivi mobili, attrezzature di rete [1] |

| Servizi | Infrastruttura AWS/Azure, servizi di email, provider di servizi gestiti [1] |

| Persone | Dipendenti, contraenti, amministratori con accesso privilegiato [1] |

La mappatura dei flussi di dati è un altro passaggio critico. Documenta come le informazioni si muovono tra i sistemi interni e i provider di terze parti per catturare ogni punto di contatto [2]. L'IA può aiutare creando mappe basate su processi per flussi di lavoro sensibili, dettagliando ogni sistema e ruolo di personale coinvolto nella gestione dei dati [12]. Un inventario delle risorse ben organizzato e classificato è la base di una valutazione del rischio efficace powered by IA.

Checklist Powered by IA per la Valutazione del Rischio ISO 27001

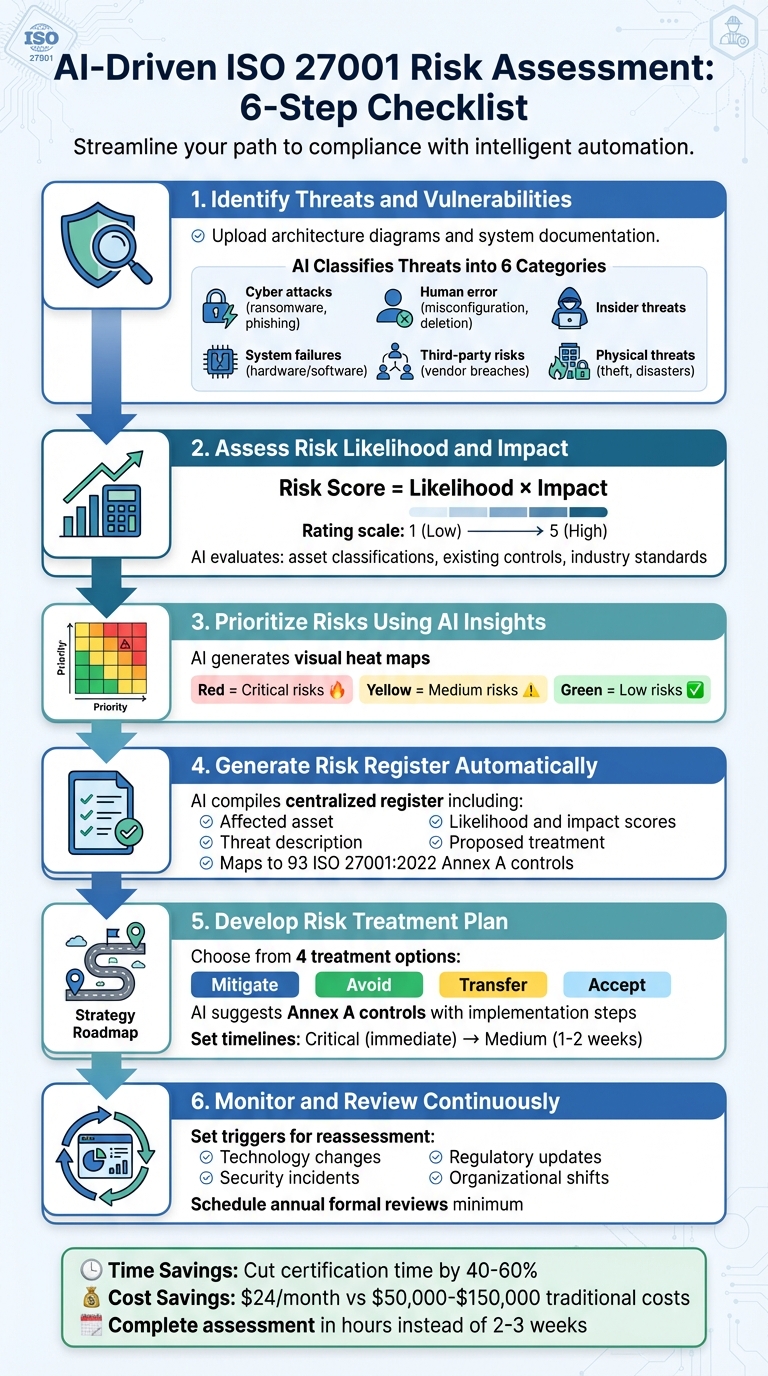

::: @figure  {Valutazione del Rischio ISO 27001 Powered by IA: Processo di 6 Passaggi per Startup}

:::

{Valutazione del Rischio ISO 27001 Powered by IA: Processo di 6 Passaggi per Startup}

:::

Utilizzare l'IA può trasformare il processo spesso dispendioso in termini di tempo delle valutazioni manuali dei rischi in qualcosa di più veloce e accurato, specialmente per le startup. Una volta definito lo scope e inventariato le risorse, segui questa checklist semplificata per condurre la tua valutazione del rischio ISO 27001 supportata dall'IA.

Passaggio 1: Identificare Minacce e Vulnerabilità

Inizia caricando diagrammi di architettura, mappe di rete o documentazione del sistema nel tuo tool di IA. Utilizza prompt dettagliati come, "Identifica le minacce ISO 27001 per un database di clienti ospitato nel cloud contenente PII" [6].

L'IA classifica le minacce in sei categorie principali: attacchi informatici (ad es. ransomware, phishing), errore umano (come l'eliminazione accidentale o la riconfiguration), minacce interne, guasti dei sistemi (problemi hardware o software), rischi di terze parti (violazioni dei vendor o interruzioni del servizio) e minacce fisiche (furto o disastri naturali) [1][12]. Rileva anche le vulnerabilità specifiche della tua tecnologia, come il software non aggiornato o i controlli di accesso deboli.

Per scopi di audit, includi prompt come "Mostra il tuo ragionamento" per creare un trail di documentazione. L'IA può fare riferimento incrociato alla tua configurazione con le tendenze delle minacce specifiche per settore. Ad esempio, gli attacchi ransomware nel settore sanitario sono aumentati del 40% anno su anno [1][12]. Non dimenticare di tenere conto di fattori umani come i gap di formazione dei dipendenti o i rischi del lavoro remoto, così come le esposizioni dei vendor di terze parti [12][4].

Passaggio 2: Valutare la Probabilità e l'Impatto del Rischio

L'IA calcola i punteggi di rischio utilizzando una formula standard:

Punteggio di Rischio = Probabilità × Impatto

Sia la probabilità che l'impatto sono generalmente valutati su una scala 1–5 [1]. L'IA valuta fattori come le classificazioni delle risorse, i controlli esistenti (ad es. autenticazione a più fattori, backup, crittografia) e gli standard del settore per assegnare i punteggi [6][4]. Ad esempio, un punteggio di 1 potrebbe rappresentare un evento raro o trascurabile, mentre 5 potrebbe significare un risultato quasi certo o catastrofico [3][4].

| Intervallo Punteggio di Rischio | Livello di Rischio | Azione Richiesta |

|---|---|---|

| 20–25 | Critico | Azione immediata; approvazione del CEO necessaria per ritardi |

| 15–19 | Alto | Affrontare entro 48 ore; creare un piano di trattamento |

| 8–14 | Medio | Risolvere entro 1–2 settimane; pianificare nel prossimo sprint |

| 1–7 | Basso | Monitorare e affrontare come necessario |

L'IA può anche simulare scenari "what-if" per mostrare come eventi come un attacco ransomware o un fallimento del vendor potrebbero influenzare il tuo profilo di rischio complessivo. Convalida incrociata questi punteggi con dati reali di violazioni e threat intelligence per l'accuratezza [4].

Una volta che i rischi sono stati classificati, puoi procedere con la loro prioritizzazione.

Passaggio 3: Prioritizzare i Rischi Utilizzando gli Insight dell'IA

Le mappe di calore generate dall'IA rendono facile visualizzare il tuo panorama dei rischi. Queste mappe rappresentano i rischi in base alla probabilità e all'impatto, utilizzando la codifica a colori (ad es. rosso per i rischi critici, verde per i rischi bassi) per evidenziare ciò che richiede attenzione immediata [3].

Ad esempio, un database di produzione non crittografato probabilmente apparirebbe come un rischio ad alta priorità, mentre la documentazione interna obsoleta potrebbe essere classificata più in basso. Questi tool visivi aiutano ad allocare le risorse dove sono più necessarie.

Passaggio 4: Generare Automaticamente un Registro dei Rischi

L'IA compila tutti i rischi identificati, i loro punteggi e i trattamenti consigliati in un registro dei rischi centralizzato. Questo documento dovrebbe includere:

- La risorsa interessata

- Descrizione della minaccia

- Vulnerabilità sfruttata

- Punteggi di probabilità e impatto

- Punteggio di rischio complessivo

- Trattamento proposto [1][3]

Mantieni il tuo registro dei rischi in un formato con controllo della versione. L'IA può anche mappare i controlli ISO 27001:2022 dell'Allegato A rilevanti per ogni rischio e suggerire i passaggi di implementazione. L'aggiornamento del 2022 ha riorganizzato i controlli in quattro temi: Organizzativo, Persone, Fisico e Tecnologico, riducendo il totale da 114 a 93 [5].

Un registro dei rischi ben mantenuto ti assicura che sia pronto per gli audit e aiuta a guidare gli sforzi di mitigazione. Utilizza uno spazio di lavoro dedicato nel tuo tool di IA per mantenere tutto organizzato e separato da altri bozze di policy. Rivedi sempre i punteggi generati dall'IA per assicurarti che siano allineati con il tuo contesto di sicurezza effettivo [6][4].

Passaggio 5: Sviluppare un Piano di Trattamento del Rischio

ISO 27001 richiede di scegliere una di quattro opzioni di trattamento per ogni rischio: Mitigare, Evitare, Trasferire o Accettare [1][3][4]. L'IA suggerisce i trattamenti in base a fattori come la tua tolleranza al rischio, il budget e le esigenze di conformità.

Per la mitigazione, l'IA potrebbe raccomandare i controlli dell'Allegato A insieme ai passaggi di implementazione. Ad esempio, per ridurre il rischio di accesso non autorizzato al database, potrebbe suggerire l'autenticazione a più fattori, controlli di accesso più rigorosi e crittografia. L'IA può anche redigere documentazione che spiega perché determinati controlli sono stati selezionati o esclusi, che diventa parte della tua Dichiarazione di Applicabilità (SoA) [1][12][4].

Imposta timeline pratiche per ogni azione. I rischi critici potrebbero richiedere un'azione immediata (con approvazione del CEO per i ritardi), mentre i rischi medi potrebbero essere programmati per la risoluzione entro una o due settimane [3]. L'IA può anche aiutare a creare piani di progetto, assegnare responsabilità e tracciare i progressi.

Passaggio 6: Monitorare e Rivedere i Rischi Continuamente

La valutazione dei rischi non è un processo una tantum. ISO 27001 richiede il monitoraggio continuo e le revisioni periodiche per mantenere il tuo registro dei rischi aggiornato [12][1]. L'IA può aiutare impostando trigger per la rivalutazione, come:

- Cambiamenti tecnologici (ad es. nuovi servizi cloud o aggiornamenti di sistema)

- Incidenti di sicurezza (violazioni o quasi-misses)

- Aggiornamenti normativi

- Cambiamenti organizzativi (come fusioni o nuove linee di prodotto) [12][1]

L'IA monitora l'efficacia del controllo e segnala i cambiamenti nei punteggi di rischio. Ad esempio, se emerge una vulnerabilità zero-day, l'IA ricalcola i punteggi rilevanti e ti avverte. Molte organizzazioni segnalano che i tool assistiti da IA possono ridurre il tempo per la certificazione del 40–60% [5].

Pianifica revisioni formali dei rischi almeno una volta all'anno, o più spesso in ambienti ad alto rischio. L'IA può generare report confrontando i livelli di rischio attuali e passati, evidenziando le tendenze e le aree che richiedono attenzione. Questo crea un ciclo di miglioramento continuo, assicurando che il tuo ISMS rimanga efficace e pronto per l'audit durante tutto il processo di certificazione.

Come ISMS Copilot Semplifica le Valutazioni dei Rischi per le Startup

ISMS Copilot è progettato specificamente per la conformità della sicurezza delle informazioni, offrendo un'alternativa focalizzata ai tool di IA per scopi generali come ChatGPT o Claude. Fornisce una guida ISO 27001 supportata da una vasta esperienza pratica con i progetti di conformità [13].

"La nostra IA non ricerca l'intero internet. Utilizza solo la nostra libreria di conoscenze di conformità nel mondo reale. Quando poni una domanda, ottieni una risposta dritta e affidabile." – ISMS Copilot [13]

La piattaforma garantisce la sicurezza dei dati con spazi di lavoro dedicati per i progetti di audit, rendendola uno strumento affidabile per le startup che cercano di semplificare il loro processo di valutazione del rischio. Ecco come semplifica ogni passaggio.

Identificazione dei Rischi Powered by IA

ISMS Copilot può analizzare diagrammi di architettura, mappe di rete e documentazione del sistema per identificare automaticamente le risorse informative e raccomandare i proprietari delle risorse [1]. Genera scenari di minacce personalizzati per il tuo stack tecnologico, che tu stia utilizzando soluzioni SaaS ospitate su AWS o database PostgreSQL, e allinea questi al tuo contesto di settore [1].

La piattaforma calcola i punteggi di rischio utilizzando la formula Probabilità × Impatto su una scala 1–25, offrendo spiegazioni chiare per ogni punteggio. Questo aiuta a soddisfare i requisiti della Clausola 6.1.2 di ISO 27001 e elimina la necessità di un tedioso riferimento incrociato manuale.

"Invece di fare manualmente il riferimento incrociato dei 93 controlli dell'Allegato A, ISMS Copilot identifica istantaneamente i controlli rilevanti e spiega la loro applicabilità al tuo scenario di rischio specifico." – ISMS Copilot [1]

Mappatura Multi-Framework per la Conformità

Per le startup che mirano a ottenere più certificazioni, ISMS Copilot semplifica il processo mappando i rischi identificati per ISO 27001 ad altri framework come SOC 2 Trust Services Criteria e NIST CSF. Supporta oltre 30 framework, inclusi NIS 2, DORA, GDPR e ISO 42001, assicurando che i tuoi sforzi di conformità rimangono coerenti in vari programmi senza duplicare il lavoro [1].

Modelli Automatizzati e Report

ISMS Copilot elimina anche il fastidio della documentazione. Genera documenti strutturati e pronti per l'audit come Registri dei Rischi, Piani di Trattamento dei Rischi e Dichiarazioni di Applicabilità (SoA) in base ai risultati della tua valutazione [1]. Per ogni rischio identificato, suggerisce i controlli ISO 27001:2022 dell'Allegato A specifici, spiega come mitigano i rischi e descrive i passaggi di implementazione [1].

La piattaforma supporta più formati di file, inclusi PDF, DOCX e XLS, permettendole di elaborare persino report di grandi dimensioni [13]. Con questo livello di automazione, i piccoli team (20–50 dipendenti) possono completare le valutazioni del rischio ISO 27001 in appena 2–3 settimane - una frazione del tempo richiesto dai metodi manuali tradizionali [1].

Errori Comuni nelle Valutazioni dei Rischi e Come l'IA li Risolve

Le startup spesso inciampano su problemi ricorrenti durante le valutazioni dei rischi ISO 27001. Un problema frequente è fare affidamento su modelli di rischi generici che non si allineano con l'ambiente specifico dell'organizzazione. Immagina di elencare il "furto di server fisico" come rischio quando l'intera infrastruttura è basata sul cloud - questo tipo di disallineamento può sollevare sopracciglia durante gli audit. ISMS Copilot affronta questo utilizzando l'IA per analizzare il tuo stack tecnologico e il tuo modello di business, creando rischi personalizzati alla tua configurazione effettiva [1][6].

Un'altra sfida è lo scoring soggettivo. Diversi membri del team potrebbero interpretare i rischi diversamente, portando a valutazioni incoerenti. Ad esempio, una persona potrebbe classificare una vulnerabilità del database come "alta", mentre un'altra la vede come "media." L'IA elimina questa incoerenza applicando una metodologia standardizzata di probabilità e impatto in tutte le valutazioni, garantendo uniformità nel modo in cui i rischi sono classificati [1][3].

La mappatura dei rischi ai controlli è un altro errore comune. Le startup a volte scelgono i controlli dell'Allegato A senza documentare chiaramente quali rischi questi controlli mitigano. ISMS Copilot semplifica questo collegando automaticamente ogni controllo ai suoi rischi associati, spiegando la riduzione dei rischi attesa. Questo crea un trail di audit chiaro e trasparente che si allinea ai requisiti di ISO 27001, rendendo gli audit più fluidi [1][7].

Non documentare la tua metodologia di valutazione del rischio è anche un errore critico. ISO 27001 richiede alle organizzazioni di definire il loro approccio prima di identificare i rischi. I tool di IA assistono redigendo documenti di metodologia conformi, includendo linee guida dettagliate per le scale di probabilità e impatto, assicurando che tutto sia in posto prima che inizi l'identificazione dei rischi [4][5].

Infine, trascurare le misure di sicurezza esistenti può portare a punteggi di rischio gonfiati. Ad esempio, valutare il rischio inerente senza considerare le protezioni attuali come i firewall o la crittografia può distorcere i risultati. L'IA valuta l'efficacia di questi controlli esistenti, producendo punteggi di rischio residuo che forniscono un'immagine più accurata del tuo posture di sicurezza. Questo approccio supporta anche il monitoraggio dei rischi continuo, mantenendo le valutazioni rilevanti e attuabili [4].

Conclusione e Prossimi Passaggi

Completare una valutazione del rischio ISO 27001 non deve essere un processo prolungato. Grazie ai tool di IA, ciò che un tempo richiedeva 2-3 settimane per le piccole organizzazioni può ora essere fatto in poche ore - riducendo il tempo per la certificazione del 40-60% [5]. Il segreto sta nell'impostare una metodologia solida e sfruttare l'IA per gestire compiti come l'identificazione delle minacce, lo scoring dei rischi e la mappatura dei controlli [1][4]. Questo approccio efficiente getta le basi per il trattamento efficace dei rischi e garantisce la conformità continua.

Una volta completata la valutazione, concentrati sull'esecuzione dei piani di trattamento dei rischi e sull'aggiornamento della tua Dichiarazione di Applicabilità per convalidare ogni controllo dell'Allegato A. Assicurati di definire chiari trigger per le rivalutazioni - come l'avvio di un nuovo servizio cloud, la risposta a un incidente di sicurezza o i cambiamenti importanti dell'infrastruttura [1][4]. Per i rischi alti e critici, considera di pianificare revisioni bi-settimanali per stare al passo con le minacce potenziali [3].

ISMS Copilot semplifica l'intero processo con strumenti powered by IA per l'identificazione dei rischi e l'automazione della mappatura dei controlli in oltre 30 framework. La piattaforma offre piani flessibili e una prova gratuita, facilitando l'inizio [6]. La sua capacità di mappatura multi-framework ti consente di affrontare contemporaneamente i requisiti di ISO 27001, SOC 2 e GDPR, evitando sforzi duplicati [4][5][6].

Per mantenere la conformità, sviluppa il tuo registro dei rischi powered by IA e i piani di trattamento con una strategia adattabile. Stabilisci il tuo appetito al rischio in anticipo, verifica i punteggi generati dall'IA internamente e pianifica audit interni regolari - idealmente 2-3 mesi prima del tuo audit di certificazione - per individuare e affrontare eventuali lacune [14]. Con i giusti tool di IA e un piano ben strutturato, la tua startup può ottenere la certificazione in soli 3-4 mesi, molto più veloce dei soliti 6-12 mesi [5].

Domande Frequenti

::: faq

Quali prove un auditor si aspetterà da una valutazione dei rischi assistita da IA?

Gli auditor richiederanno prove che la tua valutazione dei rischi abbia aderito a un processo strutturato e coerente. Ciò significa avere una chiara documentazione di come i rischi sono stati identificati, analizzati e valutati in aree critiche come sicurezza, operations, conformità e rischi unici dell'IA.

I documenti chiave includono:

- Punteggi di rischio: Quantificazione della gravità di ogni rischio identificato.

- Valutazioni di probabilità e impatto: Mostrare come è probabile che un rischio si verifichi e le conseguenze potenziali.

- Piani di trattamento dei rischi dettagliati: Descrivere come ogni rischio verrà gestito o mitigato.

Questi elementi sono essenziali per dimostrare l'allineamento con gli standard ISO 27001 e assicurare che il tuo approccio sia accurato e sistematico. :::

::: faq

Come posso provare che il mio scoring dei rischi è coerente e non solo "opinione dell'IA"?

Per mantenere il tuo scoring dei rischi coerente e libero da soggettività, è essenziale utilizzare un approccio strutturato e ripetibile. ISMS Copilot suggerisce un semplice processo di cinque passaggi: revisione del contesto, identificazione dei rischi, analisi, valutazione e trattamento. Documentando questo processo e applicandolo coerentemente, puoi dimostrare la conformità a ISO 27001. Ciò garantisce che i tuoi punteggi di rischio siano basati su un metodo sistematico e si allineino con gli standard stabiliti, piuttosto che affidarsi ai risultati soggettivi generati dall'IA. :::

::: faq

Quali input dovrei fornire all'IA per evitare rischi generici e non controllabili?

Per evitare rischi generici e non controllabili durante le valutazioni dei rischi ISO 27001, è fondamentale fornire input dettagliati e specifici dell'organizzazione. Ecco cosa includere:

- Specifiche del settore, dimensione dell'azienda e dettagli operativi: Personalizza la valutazione per corrispondere al tuo tipo e scala di business.

- Scope dell'ISMS: Definisci chiaramente i confini, incluse le risorse e i processi dei flussi di dati.

- Metodologia di valutazione dei rischi: Specifica l'approccio e i criteri di scoring che utilizzi per valutare i rischi.

- Threat intelligence e dettagli del sistema: Incorpora dati su incidenti passati, minacce potenziali e l'architettura del tuo sistema.

- Informazioni sugli stakeholder e controlli: Includi dettagli su stakeholder e i controlli già in atto.

Fornendo questo livello di dettaglio, abiliti l'IA a generare risultati precisi, attuabili e allineati ai requisiti di ISO 27001. :::

Articoli correlati

Mappatura Incrociata di Framework: NIST, ISO 27001, SOC2

Utilizza NIST CSF per costruire controlli unificati che mappano ISO 27001 e SOC 2, riducendo lo sforzo di audit e i costi di conformità.

NIS2 e ISO 27001: Guida alla Visualizzazione delle Sovrapposizioni

Mostra come ISO 27001 copre il 70–80% di NIS2 e evidenzia i gap come la segnalazione rigorosa degli incidenti e la responsabilità del management.

EU AI Act: Requisiti di Trasparenza Spiegati

Panoramica della trasparenza dell'EU AI Act: regole di divulgazione per chatbot e contenuti AI, standard di documentazione, tempistiche e sanzioni.