NIST Framework nella Conformità Multi-Framework

Come utilizzare NIST CSF 2.0 per mappare i controlli su ISO 27001, SOC 2 e FedRAMP e automatizzare la raccolta delle evidenze per la conformità multi-framework continua.

Gestire molteplici framework di cybersecurity può essere opprimente, ma il NIST Cybersecurity Framework (CSF) semplifica il processo. Allineandosi con standard come ISO 27001, SOC 2 e FedRAMP, NIST CSF aiuta le organizzazioni a semplificare la conformità, ridurre le ridondanze e migliorare la gestione del rischio.

Punti chiave:

- NIST CSF 2.0 (rilasciato a febbraio 2024) introduce sei funzioni core: Govern, Identify, Protect, Detect, Respond e Recover.

- Integrare NIST con framework come ISO 27001 e SOC 2 elimina il lavoro duplicato, poiché molti requisiti si sovrappongono.

- Strumenti come ISMS Copilot automatizzano il mapping dei controlli, la raccolta delle evidenze e la creazione di policy, risparmiando tempo e riducendo gli errori.

Perché è importante: Le organizzazioni che affrontano molteplici requisiti di conformità possono utilizzare NIST CSF per unificare gli sforzi, semplificare gli audit e mantenere pratiche di cybersecurity più forti.

Vantaggi dell'Integrazione di NIST con Altri Framework

Miglior Visibilità e Gestione del Rischio

Integrando NIST con framework come ISO 27001, SOC 2 e HIPAA, le organizzazioni possono creare una prospettiva unificata dei rischi di cybersecurity. La metodologia strutturata di NIST - Govern, Identify, Protect, Detect, Respond e Recover - funge da linguaggio comune che lega insieme vari requisiti di conformità. Questo approccio consente ai team di sicurezza di identificare più efficacemente le vulnerabilità e dare priorità alle minacce significative, riducendo gli avvisi non necessari e concentrandosi su ciò che veramente conta.

Mappare i controlli NIST su diversi standard consente il scoring continuo del rischio e il monitoraggio dinamico delle minacce senza la difficoltà di passare da un sistema all'altro. Questa integrazione senza soluzione di continuità garantisce che i dati di gestione del rischio fluiscano direttamente nei processi aziendali più ampi, offrendo alla leadership una visione chiara e coerente della salute di cybersecurity dell'organizzazione. Inoltre, questo approccio riduce i sforzi di documentazione ridondante, semplificando il processo di gestione del rischio complessivo.

Meno Duplicazione del Lavoro

I framework NIST sono strettamente allineati con requisiti normativi come HIPAA, CMMC e PCI-DSS, facilitando l'uso di controlli condivisi su più standard. Seguire le linee guida NIST garantisce record completi che soddisfano i requisiti sovrapposti, mantenendoti preparato per gli audit con un lavoro extra minimo. Con i controlli unificati di NIST, puoi affrontare più standard contemporaneamente, riducendo la necessità di documentazione duplicata.

Questa strategia "test once, apply many" consente a un singolo set di controlli di soddisfare le esigenze di diversi audit simultaneamente. Ad esempio, implementare controlli di accesso in linea con NIST SP 800-53 può soddisfare i requisiti di ISO 27001, SOC 2 e HIPAA, eliminando inutili ripetizioni tra framework. Tali sforzi non solo risparmiano tempo ma migliorano anche la conformità in diverse regioni e standard.

Conformità Globale e Assurance più Forti

Il riconoscimento globale di NIST e i suoi riferimenti incrociati a standard come ISO/IEC 27001:2022 e SP 800-171 Revision 3 facilitano le organizzazioni nell'ottenere la conformità transfrontaliera. Questi crosswalk ufficiali forniscono indicazioni chiare per navigare molteplici framework.

Le organizzazioni che cercano validazione esterna possono beneficiare dai report SOC 2+ che incorporano i controlli NIST insieme a framework come HIPAA, HITRUST e ISO. Ad esempio, Grant Thornton utilizza il suo strumento di automazione SOC.x per semplificare i processi di conformità, consentendo ai client di soddisfare le esigenze di vari stakeholder con un singolo report completo. Questo approccio integrato rassicura i clienti, le autorità di regolamentazione e altri stakeholder sulla capacità della tua organizzazione di soddisfare diversi requisiti di sicurezza e privacy.

5 Passi di NIST per Avviare e/o Integrare il NIST Cybersecurity Framework 2.0 nella Tua Organizzazione

Framework Chiave da Integrare con NIST

Le seguenti integrazioni evidenziano come la metodologia strutturata di NIST può semplificare la conformità tra molteplici framework.

NIST e ISO 27001

Le funzioni core di NIST - Identify, Protect, Detect, Respond e Recover - si allineano perfettamente con l'Annex A di ISO 27001, rendendo la certificazione internazionale più efficiente. Entrambi i framework si concentrano su approcci basati sul rischio alla sicurezza delle informazioni, e le linee guida dettagliate di NIST servono come fondazione solida per lo sviluppo di un Information Security Management System (ISMS) che si allinea con i requisiti di ISO 27001.

Questo allineamento è particolarmente vantaggioso per le organizzazioni che operano su scala globale. ISO 27001 fornisce la certificazione riconosciuta internazionalmente, mentre NIST offre linee guida dettagliate e pratiche per l'implementazione.

NIST e SOC 2

Per le aziende che mirano al mercato nordamericano, integrare NIST con SOC 2 crea un framework di sicurezza solido che affronta sia la gestione del rischio interno che l'assurance del cliente esterno. La ricerca mostra una sovrapposizione significativa - circa il 60-70% - tra i controlli SOC 2 e NIST 800-53, soprattutto nelle aree come la gestione degli accessi, la risposta agli incidenti e la valutazione del rischio.

Mappando i controlli NIST ai criteri SOC 2, le organizzazioni possono rafforzare le loro misure di sicurezza assicurando al contempo la prontezza dell'audit. La sovrapposizione riduce gli sforzi aggiuntivi, poiché NIST fornisce la profondità tecnica necessaria per implementare i controlli, e SOC 2 fornisce l'attestazione formale che i clienti e i partner spesso richiedono.

NIST e Standard Federali (FedRAMP, CMMC)

Per le organizzazioni che lavorano con agenzie federali o gestiscono Controlled Unclassified Information (CUI), la conformità a NIST è non negoziabile. NIST SP 800-53 è essenziale per la certificazione FedRAMP, mentre NIST SP 800-171 è alla base della conformità CMMC. Questi allineamenti sono necessità normative.

Il vantaggio qui è chiaro: implementare i controlli NIST consente alle organizzazioni di soddisfare molteplici requisiti federali contemporaneamente. Ad esempio, gli appaltatori possono utilizzare NIST SP 800-171 per conformarsi alle clausole DFARS e prepararsi per le valutazioni CMMC, semplificando gli sforzi tra vari programmi di conformità federali.

sbb-itb-4566332

Strategie per il Mapping dei Controlli Multi-Framework

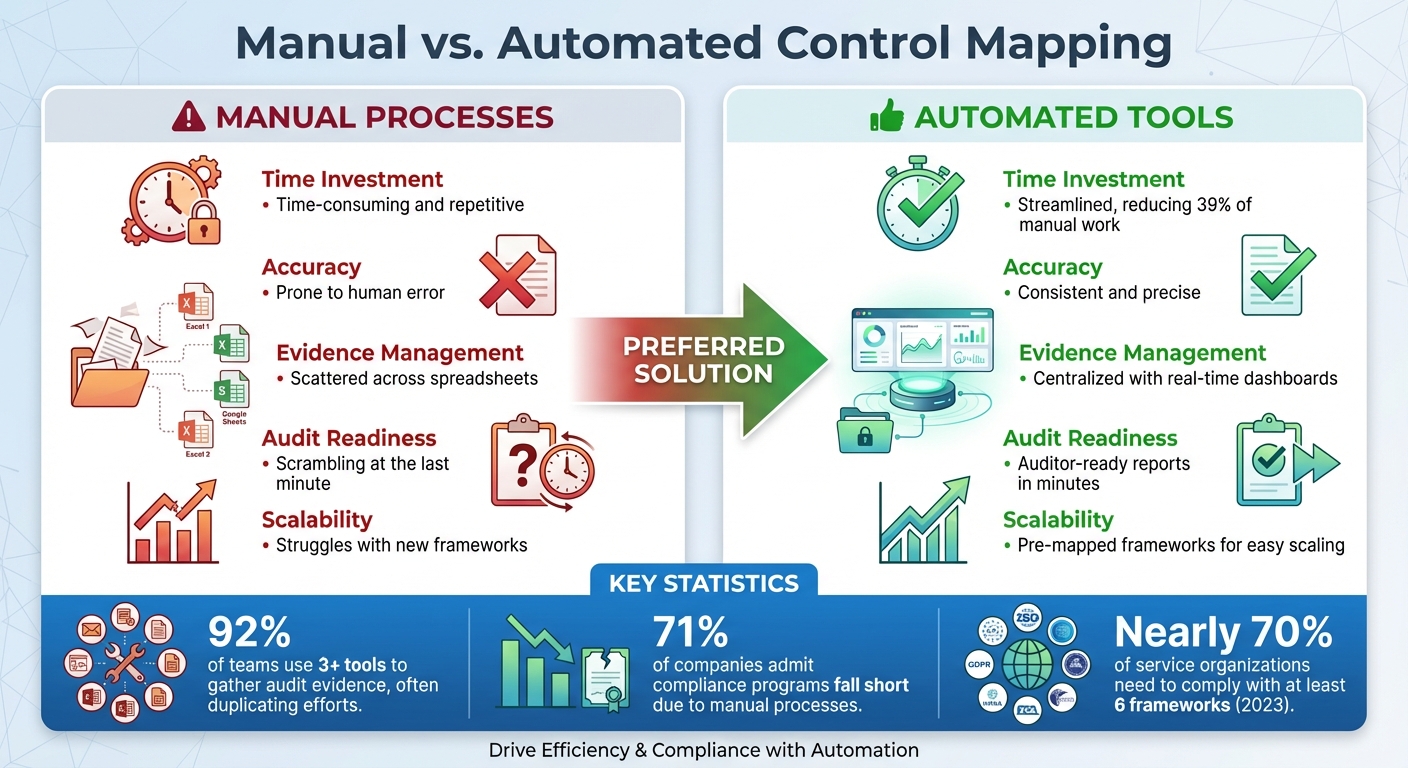

Mapping della Conformità Manuale vs Automatico: Differenze Chiave e Vantaggi

Quando integri NIST con altri framework, apri la porta a processi di conformità più fluidi. La maggior parte dei framework di cybersecurity - come ISO 27001, SOC 2, NIST CSF, NIS 2 e GDPR - condividono principi simili e spesso richiedono prove sovrapposte. Mentre il linguaggio potrebbe differire, i requisiti core rimangono coerenti. Questa sovrapposizione è dove il mapping strategico dei controlli può fare una vera differenza, aiutando le organizzazioni ad allineare i loro sforzi su più standard.

Utilizzo di Controlli Comuni

I controlli comuni sono misure di sicurezza che soddisfano i requisiti di molteplici framework contemporaneamente. Questi controlli formano la spina dorsale dei tuoi sforzi di conformità. Aree come controllo degli accessi e gestione dell'identità, risposta agli incidenti, backup e recovery e gestione dei fornitori compaiono frequentemente su diversi framework. Ad esempio, un sistema di controllo degli accessi ben progettato può affrontare simultaneamente i requisiti in NIST, ISO 27001, SOC 2 e persino framework come HIPAA o PCI DSS.

Implementando i CIS Critical Security Controls, già mappati a NIST CSF, ISO/IEC 27001, SOC 2, HIPAA e PCI DSS, puoi continuamente raccogliere e riutilizzare le evidenze. La chiave è organizzare queste evidenze in un modo che faciliti l'applicazione tra diversi framework - assicurando che sia tracciabile che riutilizzabile.

Mapping Manuale vs. Automatico: Pro e Contro

La scelta tra mapping manuale e automatico dei controlli è cruciale. Con quasi il 70% delle organizzazioni di servizi che necessitano di conformità ad almeno sei framework nel 2023, i processi manuali stanno diventando sempre più difficili da mantenere. Il mapping manuale spesso si basa su strumenti disconnessi, rendendolo dispendioso in termini di tempo e soggetto a errori. Sebbene ti dia una supervisione completa, è un processo penoso.

D'altra parte, strumenti automatici come ISMS Copilot centralizzano la gestione dei controlli, le evidenze e i mapping in un unico posto. Queste piattaforme possono analizzare policy, log e report per estrarre informazioni rilevanti che corrispondono a requisiti specifici. Suggeriscono persino testo di risposta e collegano le evidenze ai controlli appropriati. Tuttavia, l'automazione richiede un investimento iniziale in configurazione e messa a punto per allinearsi alle esigenze uniche della tua organizzazione.

| Aspetto | Processi Manuali | Strumenti Automatici |

|---|---|---|

| Investimento di Tempo | Dispendioso e ripetitivo | Semplificato, riducendo il 39% del lavoro manuale |

| Accuratezza | Soggetto a errori umani | Coerente e preciso |

| Gestione delle Evidenze | Sparse tra fogli di calcolo | Centralizzato con dashboard in tempo reale |

| Prontezza dell'Audit | Affanno all'ultimo minuto | Report pronti per l'auditor in minuti |

| Scalabilità | Difficile con nuovi framework | Framework pre-mappati per facile scalabilità |

Ecco una statistica significativa: il 92% dei team utilizza tre o più strumenti per raccogliere evidenze di audit, spesso duplicando i loro sforzi. Nel frattempo, il 71% delle aziende ammette che i loro programmi di conformità non sono all'altezza a causa della dipendenza da processi manuali. Questi numeri evidenziano i vantaggi dell'automazione e la sua capacità di semplificare la conformità.

Esempio di Mapping dei Controlli Tra Framework

Esaminiamo come la gestione del controllo degli accessi può essere mappata su molteplici framework. Questa pratica di sicurezza core è un requisito in quasi tutti i principali framework, sebbene la terminologia e il focus possano variare.

Nel NIST CSF 2.0, il controllo degli accessi rientra nella funzione "Protect", specificamente nella gestione dell'identità e nel controllo degli accessi (PR.AC). Per ISO 27001, è affrontato nell'Annex A.9 (Access Control), che richiede procedure documentate per il provisioning e de-provisioning dell'accesso degli utenti. SOC 2 copre anche quest'area sotto i criteri CC6 (Logical and Physical Access Controls), concentrandosi sulla restrizione dell'accesso ai sistemi e ai dati in base ai ruoli degli utenti.

La sovrapposizione è sostanziale - circa l'80% tra i criteri di ISO 27001 e SOC 2 da soli. Ad esempio, implementare l'autenticazione a più fattori (MFA) per tutti gli account utente soddisfa NIST CSF PR.AC-7, ISO 27001 A.9.4.2 e SOC 2 CC6.1 simultaneamente. Lo stesso controllo, supportato dalle stesse evidenze (come log MFA, screenshot e revisioni degli accessi), può essere utilizzato per soddisfare i requisiti di tutti e tre i framework.

Questo approccio non solo semplifica la preparazione dell'audit ma assicura anche la coerenza. Creando un singolo, ben organizzato pacchetto di evidenze che sia mappato a molteplici requisiti, puoi risparmiare tempo e sforzi significativi mantenendo uno standard elevato di conformità all'interno della tua organizzazione.

Best Practice per l'Integrazione di NIST

Integrare il framework NIST nella conformità multi-framework richiede strumenti strutturati, monitoraggio continuo e collaborazione tra dipartimenti. Queste pratiche si basano su discussioni precedenti sul mapping unificato dei controlli, mirando a migliorare sia l'automazione che la collaborazione all'interno delle organizzazioni.

Utilizzo di ISMS Copilot per la Conformità Multi-Framework

ISMS Copilot semplifica le sfide della gestione della conformità su molteplici framework centralizzando compiti come il mapping dei controlli, la stesura di policy, la raccolta delle evidenze e il monitoraggio. Rimane aggiornato con framework come il NIST Cybersecurity Framework, NIST 800-53, ISO 27001 e SOC 2. A differenza di strumenti AI generali come ChatGPT o Claude, ISMS Copilot è personalizzato per compiti di conformità, risparmiando ore automatizzando il riferimento incrociato dei controlli NIST 800-53 con altri standard. Utilizzando un approccio Retrieval-Augmented Generation, attinge da un dataset di conformità curato per generare risposte pronte per l'auditor.

Quando carichi policy e documentazione, ISMS Copilot identifica dove i tuoi controlli NIST esistenti si allineano con i requisiti di ISO 27001 o SOC 2. La sua funzione Workspaces organizza i flussi di lavoro per client o progetto, facilitando la gestione di più standard. La piattaforma automatizza i processi chiave - mapping dei controlli, raccolta delle evidenze e stesura di policy - offrendo al contempo policy personalizzate e consigli di remediation per eventuali lacune rilevate. Con questi strumenti in atto, il prossimo focus dovrebbe essere condurre un'analisi del gap approfondita e mantenere una supervisione continua.

Condurre Analisi del Gap e Monitoraggio Continuo

Inizia valutando la tua postura di conformità attuale rispetto a NIST e altri framework per individuare le lacune di controllo. Quindi, implementa il monitoraggio continuo per convalidare i controlli in tempo reale. Il NIST National Online Informative References (OLIR) Program fornisce mappature ufficiali tra NIST CSF 2.0 e altri framework, come NIST SP 800-53, NIST SP 800-171 e varie linee guida settoriali. Automatizzando la raccolta delle evidenze e la convalida dei controlli in tempo reale, le organizzazioni possono passare da audit periodici a un modello di conformità continua, catturando potenziali problemi prima che si escalino in findings dell'audit.

Lavorare con Team e Stakeholder

L'automazione è solo parte dell'equazione - il successo della conformità dipende anche da una forte collaborazione. La conformità multi-framework richiede input da team di engineering, operations, legal e business. Per integrare la sicurezza nei processi di sviluppo, utilizza pratiche come Secure SDLC e DevSecOps, incorporando la sicurezza come elemento core dell'engineering e operations. NIST CSF 2.0 fornisce un linguaggio condiviso per discutere rischi e risultati, migliorando la coerenza nel monitoraggio del rischio e negli aggiustamenti all'interno dell'organizzazione.

I Profili Organizzativi all'interno di NIST CSF 2.0 sono particolarmente utili per definire e comunicare la tua postura di cybersecurity attuale e target in termini semplici. Le riunioni cross-funzionali regolari possono garantire l'allineamento su rischi e obiettivi di conformità, mantenendo tutti sulla stessa pagina.

Conclusione e Punti Chiave

Per concludere, adottare le strategie delineate in precedenza può trasformare i tuoi sforzi di conformità in un processo più semplificato ed efficace. Integrare il NIST Cybersecurity Framework nella tua strategia di conformità multi-framework non solo rafforza le tue misure di sicurezza ma semplifica anche l'allineamento con standard come ISO 27001, SOC 2 e FedRAMP. Questo framework aiuta a dare priorità agli investimenti e crea un modo coerente per comunicare i rischi all'interno della tua organizzazione.

Una delle chiavi al successo è l'uso di controlli condivisi e automazione. Le mappature ufficiali rivelano che un singolo set di controlli può affrontare i requisiti di molteplici audit. Ciò elimina compiti ridondanti, riduce il caos della raccolta di evidenze sparse e sposta la tua organizzazione dall'affanno per audit dell'ultimo minuto al mantenimento della conformità continua.

ISMS Copilot è uno strumento straordinario in questo spazio, automatizzando compiti come il mapping dei controlli, la raccolta delle evidenze e la stesura di policy su 20+ framework. Costruito con la conformità in mente, utilizza un dataset curato per produrre risposte pronte per l'auditor e individuare lacune di documentazione. Le aziende che utilizzano soluzioni simili guidate da AI hanno ridotto il tempo di preparazione dell'audit da settimane a solo poche ore di revisione.

Blendando la metodologia strutturata di NIST con l'automazione e la collaborazione del team, puoi rimanere pronto per l'audit tutto l'anno mentre consenti al tuo team di sicurezza di concentrarsi su affrontare le minacce di sicurezza reali. La conformità multi-framework, quando affrontata con attenzione, va oltre il semplice spuntare le caselle - coltiva la fiducia e rafforza la tua sicurezza complessiva coprendo un ampio spettro di controlli. Questo approccio unificato non solo soddisfa i requisiti di conformità ma aiuta anche a coltivare una mentalità di sicurezza proattiva.

Inizia con un'analisi del gap, implementa il monitoraggio continuo e sfrutta l'automazione per organizzare le tue evidenze. In questo modo, la conformità multi-framework può diventare un vantaggio strategico piuttosto che un compito ingombrante, generando guadagni misurabili in efficienza, gestione del rischio e prontezza dell'audit.

Domande Frequenti

Come funziona NIST CSF 2.0 insieme a ISO 27001 e SOC 2 per la conformità?

NIST CSF 2.0 è costruito per funzionare senza difficoltà insieme ad altri standard di cybersecurity come ISO 27001 e SOC 2, fornendo una base solida per gestire la conformità su molteplici framework. Il suo design outcome-focused e modulare si allinea bene con i processi e i controlli delineati in questi standard, aiutando a ridurre gli sforzi ridondanti.

Prendi come esempio le funzioni core di NIST CSF - Identify, Protect, Detect, Respond, Recover - possono essere direttamente mappate ai processi ISMS e ai controlli dell'Annex A in ISO 27001, così come ai Criteri dei Servizi Fiduciari in SOC 2. Questo allineamento consente alle organizzazioni di riutilizzare le implementazioni di controllo tra framework. Ad esempio, gli stessi controlli di gestione degli asset o di sicurezza della policy possono soddisfare sia i requisiti di ISO 27001 che di SOC 2, semplificando il processo di conformità.

Utilizzare strumenti o piattaforme che forniscono mapping incrociato automatico e linee guida fruibili può rendere questo processo ancora più fluido. Queste risorse possono aiutare le aziende a semplificare gli audit, ridurre l'onere della documentazione e utilizzare NIST CSF come framework universale per coordinare gli sforzi di conformità su vari standard.

Quali sono i vantaggi dell'utilizzo di strumenti come ISMS Copilot per il mapping della conformità?

Strumenti automatici come ISMS Copilot stanno trasformando il modo in cui le organizzazioni gestiscono il mapping della conformità, riducendo drasticamente il tempo e l'impegno necessari per allineare i controlli su molteplici framework. Compiti che una volta richiedevano settimane - o persino mesi - possono ora essere completati in giorni, grazie ai flussi di lavoro guidati da AI. Centralizzando policy, evidenze e definizioni di controlli, ISMS Copilot riduce significativamente il tempo di preparazione dell'audit eliminando compiti ripetitivi e dispendiosi in termini di tempo.

Le funzioni AI della piattaforma vanno oltre riducendo le lacune e le ridondanze. Raccomanda istantaneamente controlli rilevanti per framework come NIST 800-53, ISO 27001 e SOC 2, rendendo gli audit più fluidi e rafforzando le tue misure di sicurezza. Inoltre, il monitoraggio in tempo reale e i template generati da AI aiutano i team a stare davanti ai rischi, riducono gli errori e gestiscono i costi più efficacemente - fornendo risultati di conformità più rapidi e affidabili.

Come possono le organizzazioni mantenere la conformità su molteplici framework di sicurezza?

Le organizzazioni che mirano a soddisfare le esigenze di molteplici framework di conformità dovrebbero considerare la creazione di un set di controlli unificato. Questo approccio aiuta ad allineare i requisiti sovrapposti da standard come NIST CSF, ISO 27001, SOC 2 e NIST 800-53. Il NIST Cybersecurity Framework (CSF) offre una struttura pratica - Identify, Protect, Detect, Respond, Recover - che può fungere da base solida per mappare questi framework.

Strumenti come ISMS Copilot possono semplificare gli sforzi di conformità automatizzando compiti essenziali come il mapping dei controlli, la raccolta delle evidenze e l'analisi del gap. Questo assistente guidato da AI rende il processo più fluido generando policy personalizzate, piani di trattamento del rischio e documentazione di audit. Si adatta anche ai cambiamenti normativi, garantendo che la conformità rimanga ininterrotta. Con funzioni come il monitoraggio in tempo reale e gli avvisi automatici, i team possono affrontare i potenziali problemi tempestivamente e mantenere la prontezza dell'audit durante tutto l'anno.

Post di Blog Correlati

Articoli correlati

Come l'IA Migliora la Conformità Multi-Framework

L'IA unifica la mappatura dei controlli, automatizza la raccolta delle prove e fornisce il monitoraggio in tempo reale per ridurre i tempi di preparazione dell'audit e gli errori di conformità.

Come gli Avvisi in Tempo Reale Riducono i Rischi di Non Conformità ISO 27001

Gli avvisi in tempo reale rilevano le minacce rapidamente, riducono i costi delle violazioni e i fallimenti degli audit, e mantengono i log ISO 27001 protetti da manomissioni per la conformità continua.

Precisione dell'IA nella sicurezza: Specializzata vs Generica

L'IA specializzata batte i modelli generici per la conformità della sicurezza—maggiore precisione, meno allucinazioni e documentazione pronta per l'audit per ISO 27001 e GRC.