Ramy NIST w zgodności wieloramowej

Jak używać NIST CSF 2.0 do mapowania kontroli w ISO 27001, SOC 2 i FedRAMP oraz automatyzować zbieranie dowodów do ciągłej zgodności wieloramowej.

Zarządzanie wieloma ramami cyberbezpieczeństwa może być przytłaczające, ale NIST Cybersecurity Framework (CSF) upraszcza ten proces. Dostosowując się do standardów takich jak ISO 27001, SOC 2 i FedRAMP, NIST CSF pomaga organizacjom usprawnić zgodność, zmniejszyć redundancje i poprawić zarządzanie ryzykiem.

Kluczowe wnioski:

- NIST CSF 2.0 (wydany w lutym 2024) wprowadza sześć funkcji podstawowych: Govern, Identify, Protect, Detect, Respond i Recover.

- Integracja NIST z ramami takimi jak ISO 27001 i SOC 2 eliminuje powielone prace, ponieważ wiele wymagań się nakłada.

- Narzędzia takie jak ISMS Copilot automatyzują mapowanie kontroli, zbieranie dowodów i tworzenie polityk, oszczędzając czas i redukując błędy.

Dlaczego to ważne: Organizacje żonglujące wieloma wymaganiami zgodności mogą używać NIST CSF do ujednolicenia wysiłków, uproszczenia audytów i utrzymywania silniejszych praktyk cyberbezpieczeństwa.

Korzyści z integracji NIST z innymi ramami

Lepsza widoczność ryzyka i zarządzanie

Integrując NIST z ramami takimi jak ISO 27001, SOC 2 i HIPAA, organizacje mogą stworzyć ujednoliconą perspektywę na ryzyka cyberbezpieczeństwa. Metodologia strukturalna NIST - Govern, Identify, Protect, Detect, Respond i Recover - stanowi wspólny język, który łączy różne wymagania zgodności. Takie podejście pozwala zespołom bezpieczeństwa bardziej efektywnie identyfikować luki w zabezpieczeniach i priorytetyzować znaczące zagrożenia, zmniejszając zbędne alerty i skupiając się na tym, co naprawdę ważne.

Mapowanie kontroli NIST w różnych standardach umożliwia ciągłe ocenianie ryzyka i dynamiczne monitorowanie zagrożeń bez konieczności przełączania się między systemami. Ta bezproblemowa integracja zapewnia, że dane zarządzania ryzykiem płyną bezpośrednio do szerszych procesów przedsiębiorstwa, dając kierownictwu jasny i spójny obraz zdrowia cyberbezpieczeństwa organizacji. Ponadto takie podejście zmniejsza redundantne wysiłki dokumentacyjne, usprawniając ogólny proces zarządzania ryzykiem.

Mniej powielonych prac

Ramy NIST są ściśle dostosowane do wymogów regulacyjnych takich jak HIPAA, CMMC i PCI-DSS, co ułatwia organizacjom korzystanie ze wspólnych kontroli w różnych standardach. Postępując zgodnie z wytycznymi NIST, zapewnisz kompleksowe rejestry spełniające nakładające się wymagania, przygotowując się do audytów z minimalnym dodatkowym wysiłkiem. Dzięki ujednoliconym kontrolom NIST możesz zajmować się wieloma standardami jednocześnie, zmniejszając potrzebę powielającej się dokumentacji.

Strategia "test once, apply many" (testuj raz, stosuj wielokrotnie) pozwala jednemu zestawowi kontroli spełniać potrzeby kilku audytów jednocześnie. Na przykład wdrożenie kontroli dostępu zgodnie z NIST SP 800-53 może spełniać wymagania ISO 27001, SOC 2 i HIPAA, eliminując niepotrzebne powtórzenia w ramach. Takie wysiłki nie tylko oszczędzają czas, ale także poprawiają zgodność w różnych regionach i standardach.

Silniejsza globalna zgodność i zapewnienie

Globalne uznanie NIST i jego odwołania do standardów takich jak ISO/IEC 27001:2022 i SP 800-171 Revision 3 ułatwiają organizacjom osiągnięcie zgodności transgranicznej. Te oficjalne mapowania krzyżowe zapewniają jasne wytyczne do nawigacji przez wiele ram.

Organizacje poszukujące zewnętrznej walidacji mogą korzystać z raportów SOC 2+ zawierających kontrole NIST obok ram takich jak HIPAA, HITRUST i ISO. Na przykład Grant Thornton używa narzędzia automatyzacji SOC.x do uproszczenia procesów zgodności, umożliwiając klientom spełnianie potrzeb różnych interesariuszy za pomocą jednego, kompleksowego raportu. Takie zintegrowane podejście zapewnia klientów, regulatorów i innych zainteresowanych stron o zdolności organizacji do spełniania różnorodnych wymagań bezpieczeństwa i prywatności.

NIST 5 kroków do inicjowania i/lub integracji NIST Cybersecurity Framework 2.0 w Twojej organizacji

Kluczowe ramy do integracji z NIST

Poniższe integracje pokazują, jak metodologia strukturalna NIST może uprościć zgodność w wielu ramach.

NIST i ISO 27001

Funkcje podstawowe NIST - Identify, Protect, Detect, Respond i Recover - bezproblemowo dostosowują się do Aneksu A ISO 27001, czyniąc międzynarodową certyfikację bardziej wydajną. Oba ramy skupiają się na podejściach do bezpieczeństwa informacji opartych na ryzyku, a szczegółowe wytyczne NIST stanowią solidną podstawę do opracowania Systemu Zarządzania Bezpieczeństwem Informacji (ISMS), które dostosowuje się do wymagań ISO 27001.

To dostosowanie jest szczególnie korzystne dla organizacji działających na skalę globalną. ISO 27001 zapewnia międzynarodowo uznaną certyfikację, a NIST oferuje szczegółowe, praktyczne wytyczne do wdrożenia.

NIST i SOC 2

Dla biznesów celujących na rynek północnoamerykański integracja NIST z SOC 2 tworzy silną ramę bezpieczeństwa, która zajmuje się zarówno wewnętrznym zarządzaniem ryzykiem, jak i zewnętrznym zapewnieniem dla klientów. Badania pokazują znaczące nakładanie się - około 60-70% - między kontrolami SOC 2 i NIST 800-53, szczególnie w obszarach takich jak zarządzanie dostępem, reagowanie na incydenty i ocena ryzyka.

Mapując kontrole NIST na kryteria SOC 2, organizacje mogą wzmocnić swoje środki bezpieczeństwa, zapewniając gotowość do audytu. Nakładanie się zmniejsza dodatkowy wysiłek, ponieważ NIST zapewnia głębię techniczną potrzebną do wdrożenia kontroli, a SOC 2 dostarcza formalną certyfikację, którą wymagają klienci i partnerzy.

NIST i standardy federalne (FedRAMP, CMMC)

Dla organizacji pracujących z agencjami federalnymi lub zarządzających kontrolowanymi niesklasyfikowanymi informacjami (CUI), zgodność z NIST jest obowiązkowa. NIST SP 800-53 jest niezbędny dla certyfikacji FedRAMP, podczas gdy NIST SP 800-171 stanowi podstawę zgodności CMMC. Te dostosowania są wymogami regulacyjnymi.

Przewaga tutaj jest jasna: wdrożenie kontroli NIST umożliwia organizacjom spełnianie wielu wymogów federalnych jednocześnie. Na przykład wykonawcy mogą używać NIST SP 800-171 do zgodności z klauzulami DFARS i przygotowania do ocen CMMC, usprawniając wysiłki w różnych programach zgodności federalnej.

sbb-itb-4566332

Strategie mapowania kontroli wieloramowych

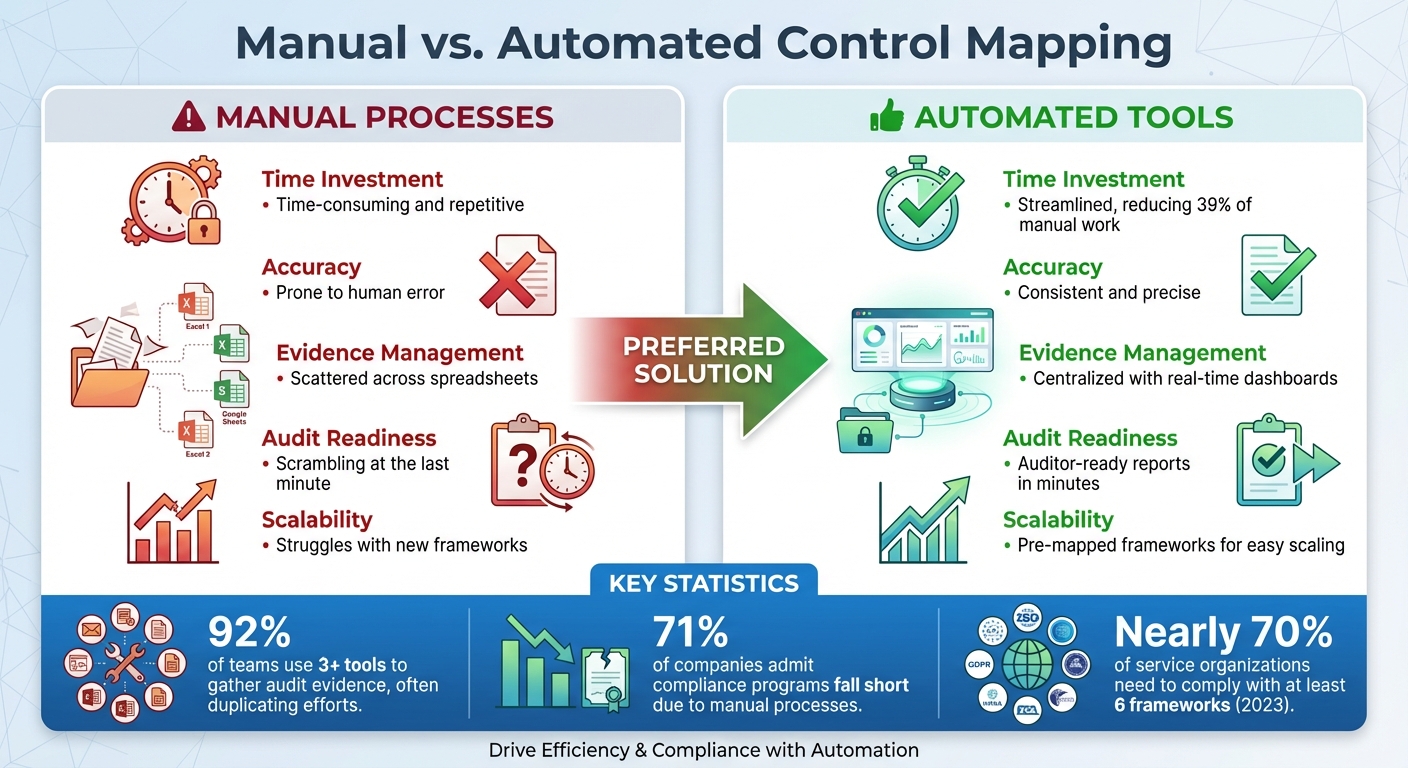

Mapowanie zgodności ręczne a zautomatyzowane: Kluczowe różnice i korzyści

Integrując NIST z innymi ramami, otwierasz drzwi do sprawniejszych procesów zgodności. Większość ram cyberbezpieczeństwa - takich jak ISO 27001, SOC 2, NIST CSF, NIS 2 i GDPR - dzielą podobne zasady i często wymagają nakładających się dowodów. Chociaż język może się różnić, główne wymagania pozostają spójne. To nakładanie się jest miejscem, gdzie strategiczne mapowanie kontroli może mieć realny wpływ, pomagając organizacjom dostosować swoje wysiłki w różnych standardach.

Używanie wspólnych kontroli

Wspólne kontroli to środki bezpieczeństwa spełniające wymagania wielu ram jednocześnie. Kontrole te stanowią podstawę wysiłków zgodności. Obszary takie jak zarządzanie dostępem i tożsamością, reagowanie na incydenty, tworzenie kopii zapasowych i odzyskiwanie oraz zarządzanie dostawcami często pojawiają się w różnych ramach. Na przykład dobrze zaprojektowany system kontroli dostępu może jednocześnie spełniać wymagania NIST, ISO 27001, SOC 2, a nawet ram takich jak HIPAA czy PCI DSS.

Wdrażając CIS Critical Security Controls, które są już mapowane na NIST CSF, ISO/IEC 27001, SOC 2, HIPAA i PCI DSS, możesz ciągle zbierać i ponownie wykorzystywać dowody. Kluczem jest organizowanie tych dowodów w sposób, który ułatwia ich zastosowanie w różnych ramach - zapewniając, że są zarówno możliwe do śledzenia, jak i do ponownego użytku.

Mapowanie ręczne a zautomatyzowane: Plusy i minusy

Wybór między mapowaniem kontroli ręcznym a zautomatyzowanym jest krytycznym. Przy prawie 70% organizacji usługowych wymagających zgodności z co najmniej sześcioma ramami w 2023 roku, procesy ręczne stają się coraz trudniejsze do utrzymania. Mapowanie ręczne często polega na rozłączonych narzędziach, co czyni je czasochłonnym i podatnym na błędy. Chociaż daje pełny przegląd, jest to żmudny proces.

Z drugiej strony, narzędzia zautomatyzowane takie jak ISMS Copilot centralizują zarządzanie kontrolami, dowodami i mapowaniami w jednym miejscu. Te platformy mogą analizować polityki, dzienniki i raporty, aby wyodrębnić istotne informacje pasujące do określonych wymagań. Mogą nawet sugerować tekst odpowiedzi i łączyć dowody z odpowiednimi kontrolami. Jednak automatyzacja wymaga wstępnej inwestycji w konfigurację i dostrajanie, aby dostosować się do unikalnych potrzeb organizacji.

| Aspekt | Procesy ręczne | Narzędzia zautomatyzowane |

|---|---|---|

| Inwestycja czasu | Czasochłonne i powtarzalne | Usprawnione, zmniejszające 39% pracy ręcznej |

| Dokładność | Podatne na błędy człowieka | Spójne i precyzyjne |

| Zarządzanie dowodami | Rozrzucone w arkuszach kalkulacyjnych | Scentralizowane z pulpitami w czasie rzeczywistym |

| Gotowość audytu | Pośpiech w ostatniej chwili | Raporty gotowe dla audytorów w minutach |

| Skalowalność | Problemy z nowymi ramami | Wstępnie mapowane ramy dla łatwej skalacji |

Oto statystyka mówiąca: 92% zespołów używa trzech lub więcej narzędzi do zbierania dowodów audytu, często powielając wysiłki. Tymczasem 71% firm przyznaje, że ich programy zgodności są niewystarczające z powodu polegania na procesach ręcznych. Te liczby podkreślają przewagę automatyzacji i jej zdolność do usprawniania zgodności.

Przykład mapowania kontroli w ramach

Spójrzmy, jak zarządzanie kontrolą dostępu może być mapowane w wielu ramach. Ta podstawowa praktyka bezpieczeństwa jest wymagana w prawie każdej głównej ramie, chociaż terminologia i skupienie mogą się różnić.

W NIST CSF 2.0, kontrola dostępu podlega funkcji "Protect", w szczególności zarządzaniu tożsamością i kontroli dostępu (PR.AC). W ISO 27001 jest to rozwiązane w Aneksie A.9 (Kontrola dostępu), który nakazuje udokumentowane procedury provisioning i deprovisioning dostępu użytkownika. SOC 2 również obejmuje ten obszar pod kryteriami CC6 (Kontrola dostępu logicznego i fizycznego), skupiając się na ograniczaniu dostępu do systemów i danych na podstawie ról użytkowników.

Nakładanie się jest znaczne - około 80% między samymi kryteriami ISO 27001 i SOC 2. Na przykład wdrożenie uwierzytelniania wieloskładnikowego (MFA) dla wszystkich kont użytkowników spełnia NIST CSF PR.AC-7, ISO 27001 A.9.4.2 i SOC 2 CC6.1 jednocześnie. Ta sama kontrola, wspierana tymi samymi dowodami (jak dzienniki MFA, zrzuty ekranu i przeglądy dostępu), może być używana do spełniania wymagań wszystkich trzech ram.

Takie podejście nie tylko upraszcza przygotowanie do audytu, ale także zapewnia spójność. Tworząc jeden, dobrze zorganizowany pakiet dowodów mapowany na wiele wymagań, możesz zaoszczędzić znaczny czas i wysiłek, zachowując wysoki standard zgodności w całej organizacji.

Najlepsze praktyki integracji NIST

Integracja ramy NIST do zgodności wieloramowej wymaga narzędzi strukturalnych, ciągłego monitorowania i współpracy między działami. Te praktyki budują na wcześniejszych dyskusjach na temat ujednoliconego mapowania kontroli, mając na celu poprawę zarówno automatyzacji, jak i współpracy w organizacjach.

Używanie ISMS Copilot do zgodności wieloramowej

ISMS Copilot upraszcza wyzwania zarządzania zgodnością w wielu ramach poprzez centralizację zadań takich jak mapowanie kontroli, pisanie polityk, zbieranie dowodów i monitorowanie. Jest aktualna w stosunku do ram takich jak NIST Cybersecurity Framework, NIST 800-53, ISO 27001 i SOC 2. W przeciwieństwie do ogólnych narzędzi AI takich jak ChatGPT czy Claude, ISMS Copilot jest dostosowany do zadań zgodności, oszczędzając godziny poprzez automatyzację porównawczej referencji kontroli NIST 800-53 z innymi standardami. Używając podejścia Retrieval-Augmented Generation, pobiera z wyselekcjonowanego zestawu danych zgodności, aby generować odpowiedzi gotowe dla audytorów.

Gdy przesyłasz polityki i dokumentację, ISMS Copilot identyfikuje, gdzie twoje istniejące kontrole NIST dostosowują się do wymagań ISO 27001 lub SOC 2. Funkcja Workspaces organizuje przepływy pracy według klienta lub projektu, ułatwiając zarządzanie wieloma standardami. Platforma automatyzuje kluczowe procesy - mapowanie kontroli, zbieranie dowodów i pisanie polityk - oferując jednocześnie dostosowane polityki i poradę naprawczą na temat ewentualnych luk, które wykryje. Mając te narzędzia na miejscu, następnym skupieniem powinno być przeprowadzenie dokładnej analizy luk i utrzymywanie ciągłego nadzoru.

Przeprowadzanie analizy luk i ciągłego monitorowania

Zacznij od oceny bieżącej postawy zgodności w stosunku do NIST i innych ram, aby wskazać luki w kontrolach. Następnie wdrażaj ciągłe monitorowanie, aby walidować kontrole w czasie rzeczywistym. NIST National Online Informative References (OLIR) Program dostarcza oficjalne mapowania między NIST CSF 2.0 i innymi ramami, takimi jak NIST SP 800-53, NIST SP 800-171 i różne wytyczne specyficzne dla sektora. Automatyzując zbieranie dowodów i walidację kontroli w czasie rzeczywistym, organizacje mogą przejść od okresowych audytów do modelu ciągłej zgodności, wychwytując potencjalne problemy zanim eskalują się w ustalenia audytu.

Praca z zespołami i zainteresowanymi stronami

Automatyzacja to tylko część równania - skuteczna zgodność zależy również od silnej współpracy. Zgodność wieloramowa wymaga wkładu od zespołów inżynieryjnych, operacyjnych, prawnych i biznesowych. Aby zintegrować bezpieczeństwo w procesy rozwojowe, używaj praktyk takich jak Secure SDLC i DevSecOps, osadzając bezpieczeństwo jako element podstawowy inżynierii i operacji. NIST CSF 2.0 zapewnia wspólny język do dyskusji na temat ryzyk i wyników, poprawiając spójność w monitorowaniu ryzyka i dostosowaniach w całej organizacji.

Profile organizacyjne w NIST CSF 2.0 są szczególnie pomocne w definiowaniu i komunikowaniu bieżącego i docelowego postawy cyberbezpieczeństwa w prosty sposób. Regularne spotkania funkcjonalne mogą zapewnić dostosowanie do ryzyk i celów zgodności, utrzymując wszystkich na tej samej stronie.

Podsumowanie i kluczowe wnioski

Podsumowując, przyjęcie strategii opisanych wcześniej może przekształcić wysiłki zgodności w bardziej usprawniony i efektywny proces. Integracja NIST Cybersecurity Framework w strategię zgodności wieloramowej nie tylko wzmacnia środki bezpieczeństwa, ale także upraszcza dostosowanie do standardów takich jak ISO 27001, SOC 2 i FedRAMP. Rama ta pomaga priorytetyzować inwestycje i tworzy spójny sposób komunikowania ryzyk w całej organizacji.

Jednym z kluczy do sukcesu jest użycie wspólnych kontroli i automatyzacji. Oficjalne mapowania ujawniają, że jeden zestaw kontroli może spełniać wymagania wielu audytów. Eliminuje to redundantne zadania, zmniejsza chaos rozrzuconych zbiorów dowodów i przesyła organizację z pośpieszania się przed audytami na utrzymywanie ciągłej zgodności.

ISMS Copilot wyróżnia się w tej przestrzeni, automatyzując zadania takie jak mapowanie kontroli, zbieranie dowodów i redagowanie polityk w 20+ ramach. Zbudowany z myślą o zgodności, używa wyselekcjonowanego zestawu danych do tworzenia odpowiedzi gotowych dla audytorów i wskazywania luk w dokumentacji. Firmy używające podobnych rozwiązań napędzanych AI zmniejszyły czas przygotowania audytu z tygodni do zaledwie kilku godzin przeglądu.

Łącząc strukturalną metodologię NIST z automatyzacją i współpracą zespołową, możesz pozostać gotowy do audytu przez cały rok, pozwalając zespołowi bezpieczeństwa skupić się na radzeniu sobie z rzeczywistymi zagrożeniami bezpieczeństwa. Zgodność wieloramowa, gdy podchodzisz do niej rozważnie, wykracza poza proste zaznaczanie pól - wspomaga zaufanie i wzmacnia ogólne bezpieczeństwo poprzez obejmowanie szeroką gamę kontroli. To ujednolicone podejście nie tylko spełnia wymogi zgodności, ale także pomaga kultywować proaktywne podejście do bezpieczeństwa.

Zacznij od analizy luk, wdrażaj ciągłe monitorowanie i wykorzystuj automatyzację do organizowania dowodów. W ten sposób zgodność wieloramowa może stać się strategiczną przewagą, a nie uciążliwym zadaniem, dostarczając mierzalne zyski w wydajności, zarządzaniu ryzykiem i gotowości audytu.

Najczęściej zadawane pytania

Jak NIST CSF 2.0 działa obok ISO 27001 i SOC 2 dla zgodności?

NIST CSF 2.0 jest zbudowany do bezproblemowej pracy wraz z innymi standardami cyberbezpieczeństwa, takimi jak ISO 27001 i SOC 2, zapewniając solidną podstawę do zarządzania zgodnością w wielu ramach. Jego projekt zorientowany na wyniki i modułowy dostosowuje się dobrze z procesami i kontrolami opisanymi w tych standardach, pomagając zmniejszyć redundantne wysiłki.

Weź funkcje podstawowe NIST CSF - Identify, Protect, Detect, Respond, Recover - jako przykład. Mogą być bezpośrednio mapowane na procesy ISMS i kontrole Aneksu A w ISO 27001, jak również na Kryteria Usług Zaufania w SOC 2. To dostosowanie pozwala organizacjom ponownie wykorzystywać implementacje kontroli w ramach. Na przykład, te same kontrole zarządzania aktywami lub polityki bezpieczeństwa mogą spełniać zarówno wymagania ISO 27001, jak i SOC 2, upraszczając proces zgodności.

Używanie narzędzi lub platform, które zapewniają automatyczne mapowanie krzyżowe i praktyczne wskazówki, może uczynić ten proces jeszcze sprawniejszym. Te zasoby mogą pomóc biznesom usprawnić audyty, zmniejszyć obciążenie dokumentacją i używać NIST CSF jako uniwersalnej ramy do koordynowania wysiłków zgodności w różnych standardach.

Jakie są zalety korzystania z narzędzi takich jak ISMS Copilot do mapowania zgodności?

Narzędzia zautomatyzowane takie jak ISMS Copilot transformują sposób, w jaki organizacje zajmują się mapowaniem zgodności, zmniejszając czas i wysiłek potrzebny do dostosowania kontroli w różnych ramach. Zadania, które kiedyś zajmowały tygodnie - a nawet miesiące - mogą teraz być ukończone w dni, dzięki przepływom pracy napędzanym AI. Centralizując polityki, dowody i definicje kontroli, ISMS Copilot znacznie zmniejsza czas przygotowania audytu, eliminując powtarzające się, czasochłonne zadania.

Funkcje AI platformy idą dalej, minimalizując luki i redundancje. Natychmiast rekomenduje istotne kontroli dla ram takich jak NIST 800-53, ISO 27001 i SOC 2, czyniąc audyty sprawniejszymi i wzmacniając środki bezpieczeństwa. Ponadto, monitorowanie w czasie rzeczywistym i szablony generowane przez AI pomagają zespołom wyprzedzać ryzyka, zmniejszać błędy i bardziej efektywnie zarządzać kosztami - dostarczając szybsze i bardziej niezawodne wyniki zgodności.

Jak organizacje mogą utrzymać zgodność w różnych ramach bezpieczeństwa?

Organizacje dążące do spełnienia wymogów wielu ram zgodności powinny rozważyć utworzenie ujednoliconego zestawu kontroli. To podejście pomaga dostosować nakładające się wymagania ze standardów takich jak NIST CSF, ISO 27001, SOC 2 i NIST 800-53. NIST Cybersecurity Framework (CSF) oferuje praktyczną strukturę - Identify, Protect, Detect, Respond, Recover - która może służyć jako solidna podstawa do mapowania tych ram.

Narzędzia takie jak ISMS Copilot mogą usprawnić wysiłki zgodności poprzez automatyzację istotnych zadań, takich jak mapowanie kontroli, zbieranie dowodów i analiza luk. Asystent napędzany AI upraszcza proces poprzez generowanie dostosowanych polityk, planów leczenia ryzyka i dokumentacji audytu. Dostosowuje się również do zmieniających się regulacji, zapewniając bezprzerwową zgodność. Dzięki funkcjom takim jak monitorowanie w czasie rzeczywistym i automatyczne alerty, zespoły mogą szybko zajmować się potencjalnymi problemami i utrzymywać gotowość audytu przez cały rok.

Powiązane posty na blogu

Powiązane artykuły

Jak sztuczna inteligencja wspomaga zgodność z wieloma standardami

Sztuczna inteligencja ujednolica mapowanie kontroli, automatyzuje zbieranie dowodów i zapewnia monitorowanie w czasie rzeczywistym, aby skrócić czas przygotowania do audytu i zmniejszyć błędy compliance.

Jak alerty w czasie rzeczywistym zmniejszają ryzyko niezgodności ISO 27001

Alerty w czasie rzeczywistym wykrywają zagrożenia szybko, zmniejszają koszty naruszeń i awarii audytu, oraz utrzymują logi ISO 27001 odporne na manipulacje w celu ciągłej zgodności.

Dokładność AI w bezpieczeństwie: Specjalizowane vs Ogólne

Specjalizowane AI pokonuje modele ogólne w zgodności bezpieczeństwa—wyższa dokładność, mniej halucynacji i dokumentacja gotowa do audytu dla ISO 27001 i GRC.