ISO 27001 Risikobewertung mit KI: Checkliste für Startups

Nutze KI, um ISO 27001-Risikobewertungen für Startups zu beschleunigen – Scope, Asset-Inventar, Bewertung, Kontrollzuordnung und kontinuierliches Monitoring.

ISO 27001 Risikobewertung mit KI: Checkliste für Startups

Die ISO 27001-Zertifizierung ist entscheidend für Startups, die Geschäfte mit Großkunden anstreben. Ohne diese Zertifizierung werden viele große Kunden dein Produkt nicht einmal in Betracht ziehen. Der Prozess ist jedoch oft teuer, zeitaufwendig und ressourcenintensiv – er kann bis zu 12 Monate dauern und zwischen 50.000 und 150.000 US-Dollar kosten.

KI-Tools verändern diese Landschaft grundlegend, indem sie Kosten und Zeitpläne drastisch reduzieren. Startups können Risikobewertungen nun in nur 14 Tagen durchführen und so die Zeitpläne um 40–60 % verkürzen. KI vereinfacht Aufgaben wie die Sammlung von Nachweisen, die Risikobewertung und die Zuordnung zu den ISO 27001:2022-Kontrollen – und spart dabei Zeit und Mühe.

So kannst du KI für eine ISO 27001-konforme Risikobewertung nutzen:

- Definiere den ISMS-Scope: Konzentriere dich auf Systeme, die Kundendaten und kritische Workflows verarbeiten.

- Erstelle ein Asset-Inventar: Nutze KI, um Daten, Software und Dienste innerhalb deines Scopes zu identifizieren.

- Erkenne Bedrohungen: Analysiere Schwachstellen in Bereichen wie Cyberangriffe, menschliches Versagen und Systemausfälle.

- Bewerte Risiken: Bewerte Risiken basierend auf Eintrittswahrscheinlichkeit und Auswirkung, um Konsistenz zu gewährleisten.

- Priorisiere und behandle Risiken: Nutze KI-Einblicke, um dich auf kritische Risiken zu konzentrieren und Behandlungspläne zu entwickeln.

- Überwache kontinuierlich: Automatisiere Updates für die laufende Compliance.

Tools wie ISMS Copilot erleichtern diesen Prozess, indem sie die Risikoidentifikation, Kontrollzuordnung und Dokumentation automatisieren – und das bei niedrigen Kosten dank abonnementbasierter Preismodelle. Dieser Ansatz hilft Startups, die Zertifizierung schneller und mit weniger Ressourcen zu erreichen, sodass sich die Teams auf Wachstum konzentrieren können.

Warum Startups KI für ISO 27001-Risikobewertungen nutzen sollten

Herausforderungen bei traditionellen Risikobewertungen für Startups

Traditionelle Risikobewertungen können für Startups überwältigend sein, insbesondere wenn die Ressourcen knapp sind. Für ein kleines Team mit 20–50 Mitarbeitenden nimmt eine manuelle Risikobewertung oft 2–3 Wochen konzentrierte Arbeit in Anspruch. Bei mittelgroßen Organisationen (100–500 Mitarbeitende) dehnt sich dieser Zeitraum auf 4–6 Wochen aus [1]. Das größere Problem ist jedoch der Mangel an internem Fachwissen. Startups beschäftigen selten Compliance-Spezialisten, sodass sie die komplexen Anforderungen von ISO 27001 selbst navigieren müssen. Das ist eine große Herausforderung für Entwicklungsteams, die sich darauf spezialisiert haben, Produkte zu bauen – nicht darauf, die 93 Annex-A-Kontrollen auf ihre technische Infrastruktur abzubilden.

Hinzu kommt die Komplexität der manuellen Datenerfassung. Die Informationsbeschaffung umfasst wochenlange Interviews mit Stakeholdern und ständige Aktualisierungen der Dokumentation. Dieser Prozess führt oft zu inkonsistenten Risikobewertungen, die während Audits zu Problemen führen können. Viele Unternehmen verlassen sich zudem auf generische Bedrohungsvorlagen statt auf maßgeschneiderte Szenarien für ihre spezifische Umgebung – wie eine in AWS gehostete PostgreSQL-Datenbank – was die Wahrscheinlichkeit von Audit-Problemen erhöht [1].

Hier glänzt KI, indem sie einen Weg bietet, den Prozess zu straffen und gleichzeitig Fehler und Inkonsistenzen zu minimieren.

Vorteile von KI bei Risikobewertungen

KI-Tools vereinfachen Risikobewertungen, indem sie diese Schmerzpunkte direkt angehen. Startups, die KI für die ISO 27001-Implementierung nutzen, verkürzen ihre Zeit bis zur Zertifizierung typischerweise um 40–60 % [5]. Aufgaben, die früher Wochen in Anspruch nahmen – wie die Identifizierung von Assets und die Zuweisung von Risikobewertungen – können nun in nur wenigen Stunden erledigt werden. KI-Systeme analysieren Netzwerkdiagramme und Architekturdokumente, um Assets zu klassifizieren und konsistente Risikobewertungen (Eintrittswahrscheinlichkeit × Auswirkung) zu berechnen [1] [3].

Ein weiterer großer Vorteil ist die automatisierte Zuordnung von Risiken zu den ISO 27001:2022-Kontrollen. Die KI generiert sogar Begründungen für Compliance-Aussagen – eine Aufgabe, die sonst Tage manuellen Abgleichs erfordern würde.

Für Startups, die Compliance und schnelles Wachstum unter einen Hut bringen müssen, bietet KI eine kostengünstige Alternative zum Einstellen teurer Berater. Tools wie ISMS Copilot übersetzen komplexe Standards in umsetzbare Schritte, die auf die eigenen Bedürfnisse zugeschnitten sind. Sie können detaillierte Risikoregister und Behandlungspläne erstellen, sodass sich dein Team auf Innovation statt auf Compliance-Hürden konzentrieren kann. Und mit Abonnementpreisen ab 24 US-Dollar pro Monat [6] sind die finanziellen Vorteile im Vergleich zu traditionellen Beratungshonoraren kaum von der Hand zu weisen.

| Funktion | Traditionelle Bewertung | KI-gestützte Bewertung |

|---|---|---|

| Zeitrahmen | Wochen der manuellen Datenerfassung | Stunden zur Generierung von Szenarien |

| Ansatz | Variiert je nach Prüfer | Konsistente Methodik |

| Kontrollzuordnung | Manueller Abgleich der 93 Kontrollen | Automatisierte Zuordnung und Begründung |

| Kostenstruktur | Hohe Beratungshonorare | Abo-basierte Preismodelle |

sbb-itb-4566332

ISO/IEC 27001 und ISO/IEC 27005: KI-Risiken effektiv managen

::: @iframe https://www.youtube.com/embed/TtnY1vzHzns :::

Vorbereitung auf eine KI-gestützte ISO 27001-Risikobewertung

Bevor du mit KI-gestützten Risikobewertungen beginnst, ist es wichtig, die Grundlagen richtig zu legen. Die ISO 27001, Klausel 6.1.2, verlangt ausdrücklich, dass deine Risikobewertungsmethodik vor der Identifizierung von Risiken dokumentiert wird [1][4][5]. Das Überspringen dieses Schrittes stellt eine schwerwiegende Nichtkonformität im Audit dar [4][5]. Auditoren werden überprüfen, ob du die richtige Reihenfolge eingehalten hast – daher ist die ordnungsgemäße Vorbereitung unverhandelbar.

KI kann diese Vorbereitung vereinfachen, indem sie Dokumentations- und Einrichtungsschritte automatisiert. Ein Startup mit 20–50 Mitarbeitenden würde für die Risikobewertungsphase typischerweise 2–3 Wochen benötigen [1]. Mit KI-gestützten Tools kann dieser Zeitrahmen deutlich verkürzt werden, was den Prozess effizienter macht. Sobald deine Methodik festgelegt ist, folgen die Definition des ISMS-Scope und die Inventarisierung deiner Assets.

Definiere den Scope deines ISMS

Der erste Schritt besteht darin zu bestimmen, was dein Information Security Management System (ISMS) abdecken soll. Priorisiere Systeme, die Kundendaten, geistiges Eigentum und regulierte Informationen verarbeiten [2]. Für ein SaaS-Startup könnte dies deine Produktionsdatenbank, kundenorientierte Anwendungen und Zahlungsabwicklungssysteme umfassen.

Definiere die organisatorischen Grenzen klar. Gib an, welche Teams (z. B. Entwicklung, Betrieb, Kundenerfolg) und Standorte (Büros, Cloud-Regionen wie AWS us-east-1 oder Rechenzentren) in den Scope fallen [2][9]. Wenn dein Unternehmen remote arbeitet, dokumentiere, dass physische Büros ausgeschlossen sind, und gib dem Auditor eine Begründung [2][8]. Die ISO 27001, Klausel 4.3, verlangt diese Dokumentation [10].

"Ein zu breiter Scope überfordert die Ressourcen; ein zu enger Scope verpasst wichtige Risiken und schränkt den Wert der Zertifizierung ein." – ISMS Copilot [5]

Identifiziere alle Assets, die kritische Geschäftsprozesse unterstützen. Wenn beispielsweise die Kundenanmeldung zentral für deine Abläufe ist, kartiere jedes System und jeden Datenschnittpunkt, der in diesem Workflow involviert ist [1]. Vergiss nicht, Drittanbieter wie Stripe für Zahlungen oder Auth0 für Authentifizierung einzubeziehen, da sie Compliance-Risiken darstellen [8][11]. Fast die Hälfte aller Cyberangriffe betrifft Unternehmen mit weniger als 1.000 Mitarbeitenden [8], und die durchschnittlichen Kosten eines Datenlecks belaufen sich auf etwa 4,35 Millionen US-Dollar [8]. Ein fokussierter Scope stellt sicher, dass deine KI-gestützte Risikobewertung die Bereiche adressiert, die für dein Startup am wichtigsten sind.

Inventarisierung von Assets und Datenflüssen

Sobald der Scope definiert ist, folgt der nächste Schritt: die Erstellung eines detaillierten Inventars aller Assets innerhalb deiner ISMS-Grenzen. Die ISO 27001 verlangt, dass du alles identifizierst – Daten, Software, physische Hardware, Cloud-Dienste und Personen mit privilegiertem Zugriff [1]. Weise jedem Asset einen Besitzer zu und klassifiziere es als Öffentlich, Intern, Vertraulich oder Eingeschränkt [1][4].

KI-Tools können diesen Prozess deutlich beschleunigen. Du kannst beispielsweise Netzwerkdiagramme, Systemarchitekturdokumente oder Datenflusskarten hochladen, und die KI identifiziert automatisch Assets und schlägt Besitzer vor [1][12]. Du kannst die KI sogar auffordern, eine maßgeschneiderte Asset-Inventarvorlage für deine Branche – wie FinTech oder SaaS – zu generieren, um sicherzustellen, dass kritische Beispiele wie PII-Datenbanken oder API-Integrationen enthalten sind [1][12].

| Asset-Kategorie | Beispiele für Startups |

|---|---|

| Informations-Assets | Kundendaten (PII), geistiges Eigentum, Finanzunterlagen, Verträge [1] |

| Software-Assets | Datenbanken, SaaS-Anwendungen, Betriebssysteme, Sicherheitstools [1] |

| Physische Assets | Laptops, Server, mobile Geräte, Netzwerkausrüstung [1] |

| Dienste | AWS/Azure-Infrastruktur, E-Mail-Dienste, verwaltete Dienstleister [1] |

| Personen | Mitarbeitende, Auftragnehmer, Administratoren mit privilegiertem Zugriff [1] |

Die Kartierung von Datenflüssen ist ein weiterer entscheidender Schritt. Dokumentiere, wie Informationen zwischen internen Systemen und Drittanbietern fließen, um jeden Berührungspunkt zu erfassen [2]. KI kann dabei helfen, prozessbasierte Karten für sensible Workflows zu erstellen, die jedes System und jede Rolle detailliert beschreiben, die an der Datenverarbeitung beteiligt sind [12]. Ein gut organisiertes und klassifiziertes Asset-Inventar ist das Rückgrat einer effektiven KI-gestützten Risikobewertung.

KI-gestützte Checkliste für die ISO 27001-Risikobewertung

::: @figure  {KI-gestützte ISO 27001-Risikobewertung: 6-Schritte-Prozess für Startups}

:::

{KI-gestützte ISO 27001-Risikobewertung: 6-Schritte-Prozess für Startups}

:::

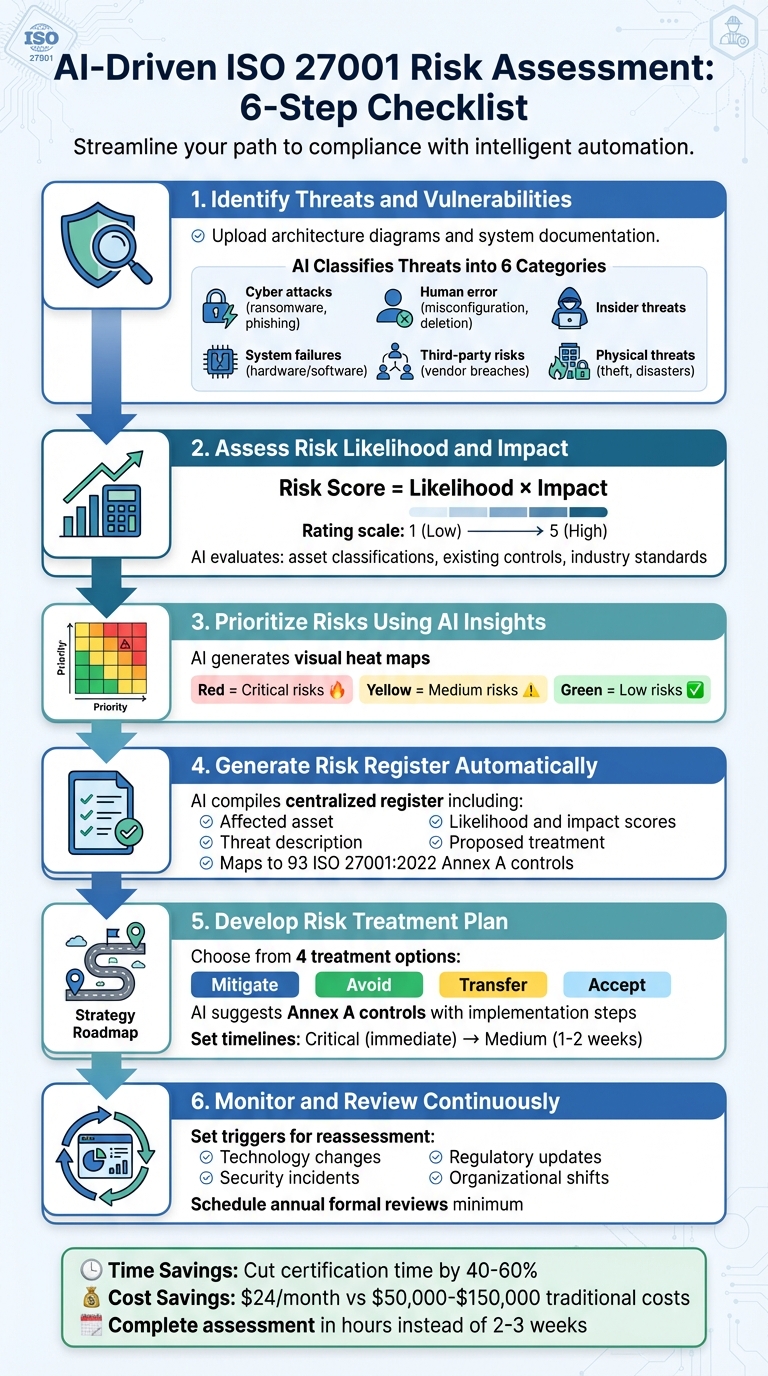

KI kann den oft zeitaufwendigen Prozess manueller Risikobewertungen in etwas Schnelleres und Genaueres verwandeln – besonders für Startups. Sobald du deinen Scope definiert und deine Assets inventarisiert hast, folge dieser optimierten Checkliste, um deine KI-gestützte ISO 27001-Risikobewertung durchzuführen.

Schritt 1: Identifiziere Bedrohungen und Schwachstellen

Beginne damit, Architekturdiagramme, Netzwerkkarten oder Systemdokumentation in dein KI-Tool hochzuladen. Nutze detaillierte Prompts wie: "Identifiziere ISO 27001-Bedrohungen für eine cloudgehostete Kundendatenbank mit PII" [6].

Die KI klassifiziert Bedrohungen in sechs Hauptkategorien: Cyberangriffe (z. B. Ransomware, Phishing), menschliches Versagen (wie versehentliches Löschen oder Fehlkonfigurationen), Insider-Bedrohungen, Systemausfälle (Hardware- oder Softwareprobleme), Drittanbieterrisiken (Anbieterverstöße oder Dienstausfälle) und physische Bedrohungen (Diebstahl oder Naturkatastrophen) [1][12]. Sie erkennt auch spezifische Schwachstellen in deiner Technologie, wie ungepatchte Software oder schwache Zugriffskontrollen.

Füge für Audit-Zwecke Prompts wie "Zeige deine Begründung" hinzu, um eine Dokumentationsspur zu erstellen. Die KI kann deine Umgebung mit branchenspezifischen Bedrohungstrends abgleichen. So sind beispielsweise Ransomware-Angriffe im Gesundheitssektor im Jahresvergleich um 40 % gestiegen [1][12]. Vergiss nicht, menschliche Faktoren wie Schulungslücken bei Mitarbeitenden oder Risiken durch Remote-Arbeit sowie Drittanbieterrisiken zu berücksichtigen [12][4].

Schritt 2: Bewerte Eintrittswahrscheinlichkeit und Auswirkung von Risiken

Die KI berechnet Risikobewertungen mithilfe der Standardformel:

Risikobewertung = Eintrittswahrscheinlichkeit × Auswirkung

Sowohl die Eintrittswahrscheinlichkeit als auch die Auswirkung werden typischerweise auf einer Skala von 1–5 bewertet [1]. Die KI bewertet Faktoren wie Asset-Klassifizierungen, bestehende Kontrollen (z. B. Multi-Faktor-Authentifizierung, Backups, Verschlüsselung) und Branchennormen, um Bewertungen zuzuweisen [6][4]. Eine Bewertung von 1 könnte beispielsweise ein seltenes oder vernachlässigbares Ereignis darstellen, während 5 ein fast sicheres oder katastrophales Ergebnis bedeuten könnte [3][4].

| Risikobewertungsbereich | Risikostufe | Erforderliche Maßnahmen |

|---|---|---|

| 20–25 | Kritisch | Sofortige Maßnahmen; CEO-Zustimmung für Verzögerungen erforderlich |

| 15–19 | Hoch | Innerhalb von 48 Stunden behandeln; Behandlungsplan erstellen |

| 8–14 | Mittel | Innerhalb von 1–2 Wochen lösen; im nächsten Sprint einplanen |

| 1–7 | Niedrig | Überwachen und bei Bedarf angehen |

Die KI kann auch „Was-wäre-wenn“-Szenarien simulieren, um zu zeigen, wie Ereignisse wie ein Ransomware-Angriff oder ein Anbieterausfall dein gesamtes Risikoprofil beeinflussen könnten. Überprüfe diese Bewertungen mit realen Daten zu Verstößen und Bedrohungsintelligenz, um die Genauigkeit zu gewährleisten [4].

Sobald die Risiken bewertet sind, kannst du mit der Priorisierung fortfahren.

Schritt 3: Priorisiere Risiken mithilfe von KI-Einblicken

Von der KI generierte Heatmaps machen es einfach, deine Risikolandschaft zu visualisieren. Diese Karten stellen Risiken nach Eintrittswahrscheinlichkeit und Auswirkung dar und nutzen Farbcodierung (z. B. Rot für kritische Risiken, Grün für niedrige Risiken), um hervorzuheben, was sofortige Aufmerksamkeit erfordert [3].

Ein Beispiel: Eine unverschlüsselte Produktionsdatenbank würde wahrscheinlich als hochprioritäres Risiko erscheinen, während veraltete interne Dokumentation niedriger eingestuft werden könnte. Diese visuellen Tools helfen dabei, Ressourcen dort einzusetzen, wo sie am dringendsten benötigt werden.

Schritt 4: Generiere automatisch ein Risikoregister

Die KI kompiliert alle identifizierten Risiken, ihre Bewertungen und empfohlenen Behandlungen in einem zentralen Risikoregister. Dieses Dokument sollte enthalten:

- Das betroffene Asset

- Beschreibung der Bedrohung

- Ausgenutzte Schwachstelle

- Bewertungen von Eintrittswahrscheinlichkeit und Auswirkung

- Gesamtrisikobewertung

- Vorgeschlagene Behandlung [1][3]

Führe dein Risikoregister in einem versionskontrollierten Format. Die KI kann auch die relevanten ISO 27001:2022 Annex-A-Kontrollen zu jedem Risiko zuordnen und Implementierungsschritte vorschlagen. Die Aktualisierung 2022 der Norm hat die Kontrollen in vier Themenbereiche unterteilt: Organisatorisch, Personenbezogen, Physische und Technologische Kontrollen und die Gesamtzahl von 114 auf 93 reduziert [5].

Ein gut geführtes Risikoregister stellt sicher, dass du für Audits vorbereitet bist und hilft bei der Steuerung der Minderungsmaßnahmen. Nutze einen dedizierten Arbeitsbereich in deinem KI-Tool, um alles organisiert zu halten und von anderen Richtlinienentwürfen zu trennen. Überprüfe die von der KI generierten Bewertungen immer, um sicherzustellen, dass sie mit deinem tatsächlichen Sicherheitskontext übereinstimmen [6][4].

Schritt 5: Entwickle einen Risikobehandlungsplan

Die ISO 27001 verlangt, dass du für jedes Risiko eine von vier Behandlungsoptionen wählst: Minderung, Vermeidung, Übertragung oder Akzeptanz [1][3][4]. Die KI schlägt Behandlungen basierend auf Faktoren wie deiner Risikotoleranz, deinem Budget und deinen Compliance-Anforderungen vor.

Für die Minderung könnte die KI Annex-A-Kontrollen sowie Implementierungsschritte empfehlen. Um das Risiko eines unbefugten Datenbankzugriffs zu verringern, könnte sie beispielsweise Multi-Faktor-Authentifizierung, strengere Zugriffskontrollen und Verschlüsselung vorschlagen. Die KI kann auch Dokumentationen erstellen, die erklären, warum bestimmte Kontrollen ausgewählt oder ausgeschlossen wurden – diese wird Teil deiner Statement of Applicability (SoA) [1][12][4].

Setze praktische Zeitpläne für jede Maßnahme. Kritische Risiken erfordern möglicherweise sofortiges Handeln (mit Zustimmung des CEO für Verzögerungen), während mittlere Risiken innerhalb von ein bis zwei Wochen gelöst werden könnten [3]. Die KI kann auch Projektpläne erstellen, Verantwortlichkeiten zuweisen und den Fortschritt verfolgen.

Schritt 6: Überwache und überprüfe Risiken kontinuierlich

Die Risikobewertung ist kein einmaliger Prozess. Die ISO 27001 verlangt eine laufende Überwachung und regelmäßige Überprüfungen, um dein Risikoregister aktuell zu halten [12][1]. KI kann dabei helfen, indem sie Auslöser für eine Neubewertung setzt, z. B.:

- Technologieänderungen (z. B. neue Cloud-Dienste oder Systemupgrades)

- Sicherheitsvorfälle (Verstöße oder Beinahe-Vorfälle)

- Regulatorische Updates

- Organisatorische Veränderungen (wie Fusionen oder neue Produktlinien) [12][1]

Die KI überwacht die Wirksamkeit der Kontrollen und markiert Änderungen in den Risikobewertungen. Wenn beispielsweise eine Zero-Day-Schwachstelle auftritt, berechnet die KI die relevanten Bewertungen neu und warnt dich. Viele Organisationen berichten, dass KI-gestützte Tools die Zeit bis zur Zertifizierung um 40–60 % verkürzen können [5].

Plane formelle Risikobewertungen mindestens jährlich oder häufiger in hochriskanten Umgebungen. Die KI kann Berichte generieren, die aktuelle und vergangene Risikostufen vergleichen und Trends sowie Bereiche hervorheben, die Aufmerksamkeit erfordern. Dies schafft einen kontinuierlichen Verbesserungsprozess, der sicherstellt, dass dein ISMS während des gesamten Zertifizierungsprozesses effektiv und auditbereit bleibt.

Wie ISMS Copilot Risikobewertungen für Startups vereinfacht

ISMS Copilot ist speziell für die Informationssicherheits-Compliance entwickelt und bietet eine fokussierte Alternative zu allgemeinen KI-Tools wie ChatGPT oder Claude. Die Plattform bietet ISO-27001-Anleitungen, die auf umfangreicher praktischer Erfahrung mit Compliance-Projekten basieren [13].

"Unsere KI durchsucht nicht das gesamte Internet. Sie nutzt nur unsere eigene Bibliothek mit realem Compliance-Wissen. Wenn du eine Frage stellst, erhältst du eine direkte und zuverlässige Antwort." – ISMS Copilot [13]

Die Plattform stellt die Datensicherheit durch dedizierte Arbeitsbereiche für Audit-Projekte sicher und ist damit ein zuverlässiges Tool für Startups, die ihren Risikobewertungsprozess optimieren möchten. So vereinfacht sie jeden Schritt.

KI-gestützte Risikoidentifikation

ISMS Copilot kann Architekturdiagramme, Netzwerkkarten und Systemdokumentation analysieren, um automatisch Informations-Assets zu identifizieren und Asset-Besitzer vorzuschlagen [1]. Die Plattform generiert Bedrohungsszenarien, die auf deinen Technologie-Stack zugeschnitten sind – egal, ob du AWS-gehostete SaaS-Lösungen oder PostgreSQL-Datenbanken nutzt – und passt diese an deinen Branchkontext an [1].

Die Plattform berechnet Risikobewertungen mithilfe der Formel Eintrittswahrscheinlichkeit × Auswirkung auf einer Skala von 1–25 und bietet klare Erklärungen für jede Bewertung. Dies hilft dabei, die Anforderungen der ISO 27001, Klausel 6.1.2, zu erfüllen, und macht manuelles Abgleichen überflüssig.

"Statt die 93 Annex-A-Kontrollen manuell ab

Verwandte Beiträge

Generische KI vs. domänenspezifische KI für Compliance

Vergleich von generischer vs. domänenspezifischer KI für Compliance: Genauigkeit, Datenresidenz, Auditbereitschaft und reduziertes Auditrisiko.

Wie KI regulatorische Änderungen verfolgt

Erklärt, wie KI NLP, ML und Echtzeit-Benachrichtigungen nutzt, um regulatorische Aktualisierungen zu überwachen, Auswirkungen auf Kontrollen abzubilden und den Compliance-Aufwand zu reduzieren.

EU KI-Gesetz: Anforderungen an Robustheitstests erklärt

Erklärt die Anforderungen von Artikel 15 an Robustheitstests für Hochrisiko-KI: Tests, Dokumentation, Überwachung und Compliance-Zeitpläne.