Mapowanie krzyżowe frameworków: NIST, ISO 27001, SOC2

Wykorzystaj NIST CSF do budowania ujednoliconych kontroli, które mapują ISO 27001 i SOC 2, zmniejszając nakład pracy audytu i koszty zgodności.

Mapowanie krzyżowe frameworków: NIST, ISO 27001, SOC2

Mapowanie krzyżowe frameworków zgodności, takich jak NIST CSF, ISO 27001 i SOC 2, może zaoszczędzić czas, zmniejszyć koszty i uprościć zarządzanie bezpieczeństwem, stosując najlepsze praktyki zgodności z wieloma frameworkami. Zamiast obsługiwania każdego frameworku osobno, możesz zaprojektować ujednolicone kontrole, które spełniają nakładające się wymagania. Na przykład, jeden proces kontroli dostępu może spełniać SOC 2 CC6.1, ISO 27001 A.5.18 i cele NIST CSF jednocześnie.

Kluczowe wnioski:

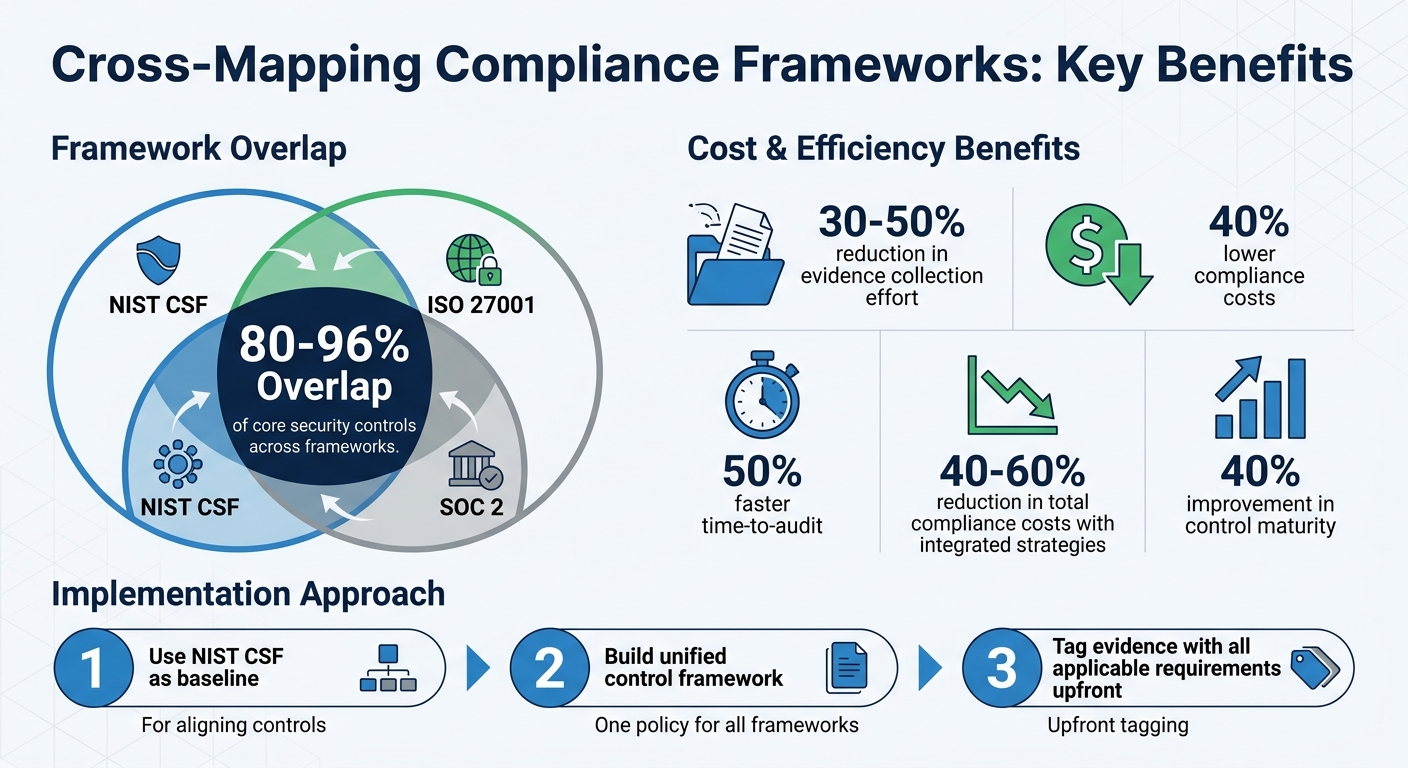

- Dlaczego mapowanie krzyżowe jest ważne: 80%–96% podstawowych kontroli bezpieczeństwa nakłada się na te frameworki, zmniejszając duplikację.

- Korzyści: 30%–50% mniej nakładu pracy na zbieranie dowodów, 40% niższe koszty zgodności i lepsza spójność kontroli.

- Jak zacząć:

- Użyj NIST CSF jako linii bazowej do wyrównania kontroli.

- Zbuduj ujednolicony framework kontroli (np. jedną politykę dotyczącą wszystkich frameworków).

- Oznacz dowody wszystkimi odpowiednimi wymaganiami z góry.

- Narzędzia, które pomogą: Platformy AI, takie jak ISMS Copilot, automatyzują mapowanie, analizę luk i tworzenie dokumentów.

Takie podejście nie tylko uprościć zgodność, ale także wzmacnia ogólny program bezpieczeństwa.

::: @figure  {Mapowanie krzyżowe frameworków zgodności: Statystyki korzyści i nakładania się}

:::

{Mapowanie krzyżowe frameworków zgodności: Statystyki korzyści i nakładania się}

:::

Porównanie NIST CSF, ISO 27001 i SOC 2: Wybór odpowiedniego frameworku cyberbezpieczeństwa

::: @iframe https://www.youtube.com/embed/HiLuSly6krM :::

sbb-itb-4566332

Strategie mapowania krzyżowego frameworków

Zarządzanie wieloma frameworkami zgodności może wydawać się przytłaczające, ale kluczem jest strategia. Zamiast żonglować oddzielnymi programami, wiele organizacji wdraża Wspólny Framework Kontroli (CCF). Takie podejście pozwala na jedną kontrolę - na przykład miesięczny przegląd dostępu - aby jednocześnie zająć się wymaganiami SOC 2 CC6.1, ISO 27001 A.5.15–A.5.18 i NIST CSF PR.AC, proces który można uprościć za pomocą asystenta ISMS między frameworkami [1][6]. Stosując filozofię "zbuduj raz, mapuj wiele", firmy zmniejszają koszty i unikają niespójności, tworząc bardziej efektywny i ujednolicony proces zgodności.

Tworzenie ujednoliconego zestawu kontroli

Pierwszym krokiem jest wybór frameworku zakotwiczającego, który będzie służyć jako Twoja podstawa. ISO 27001 Annex A to dobry kandydat dzięki jego 93 kompleksowym kontrolom, podczas gdy NIST CSF 2.0 sprawdza się dobrze jako "Rosetta Stone" ze względu na jego zorientowaną na wyniki formulę, która może przenosić się między frameworkami [1][6]. Na przykład, zamiast opracowywania trzech oddzielnych Polityk Kontroli Dostępu, możesz utworzyć jeden dokument, który odwołuje się do numerów kontroli NIST, ISO i SOC 2 w jego nagłówku [6].

Kolejnym kluczowym krokiem jest oznaczenie wszystkich dowodów odpowiednimi wymaganiami frameworku (ISO, SOC 2, NIST) od samego początku. To znacznie ułatwia przygotowanie do audytu, zamieniając go w szybkie ćwiczenie filtrowania, zamiast chaotycznego pospiechu na ostatnią chwilę.

Proces mapowania krzyżowego krok po kroku

Przed sfinalizowaniem kontroli poświęć czas na określenie mapowań. Poszukaj nakładań między ISO 27001 Annex A, SOC 2 Trust Services Criteria i podkategoriami NIST CSF [6]. Narzędzia takie jak NIST IR 8477 mogą pomóc w klasyfikacji tych relacji jako "kompletne", "częściowe" lub "informacyjne", zapewniając, że żadne luki nie pozostają bez uwagi [5].

Przeprowadź analizę luk, aby zidentyfikować unikalne wymagania. Na przykład, ISO 27001 wymaga formalnych przeglądów zarządzania i audytów wewnętrznych, których NIST CSF nie zawiera. Tymczasem SOC 2 skupia się na specyficznych kryteriach Trust Services, takich jak dostępność i poufność, które mogą wymagać oddzielnej uwagi [5]. Identyfikując te różnice, możesz skonsolidować wysiłki - na przykład, poprzez przeprowadzanie jednego miesięcznego przeglądu bezpieczeństwa, aby objąć status kontroli, zagrożenia i dowody dla wszystkich frameworków [6].

Wykorzystanie NIST CSF jako punktu wyjścia

NIST CSF może działać jako przewodnik strategiczny do wyrównania celów kontroli między frameworkami. Jego sześć funkcji - Govern (Zarządzanie), Identify (Identyfikacja), Protect (Ochrona), Detect (Detekcja), Respond (Reagowanie) i Recover (Odzyskiwanie) - oferuje silną linię bazową, która naturalnie wiąże się z innymi frameworkami. Na przykład, funkcja "Govern" jest wyrównana z SOC 2 Common Criteria (CC1-CC3) i ISO 27001 Clauses 4–7, obejmując kontekst organizacyjny i strategie zarządzania ryzykiem [1]. Ta zorientowana na wyniki struktura łączy nakazową naturę ISO 27001 z kryteriami weryfikacji SOC 2, podkreślając wartość ujednoliconych frameworków w zmniejszaniu nadmiarowości.

"Dostawcy zarządzani, którzy się rozwijają... budują wspólny framework kontroli raz, mapują go na wszystko i ponownie wykorzystują dowody w każdym audycie, w którym kiedykolwiek będzie się znaleźć klient."

– Oussama Louhaidia, GetCybr [6]

To powiedziawszy, NIST CSF dotyczy bardziej komunikacji i oceny niż bezpośredniej implementacji [6]. Użyj go jako warstwy mapowania, polegając na ISO 27001 w celu formalnego systemu zarządzania i SOC 2 dla kontroli operacyjnych. Takie podejście warstwowe łączy strategiczną jasność NIST z rygorem operacyjnym niezbędnym do powodzenia audytu.

Zasoby do mapowania krzyżowego frameworków

Oficjalne przewodniki mapowania i dokumenty

NIST Online Informative References (OLIR) Catalog jest kluczowym zasobem do znajdowania autorytatywnych odsyłaczy międzyframeworkowych. Oferuje oficjalne mapowania między frameworkami, takimi jak NIST CSF 2.0, ISO/IEC 27001:2022 i NIST SP 800-53 Rev. 5 [5]. Używając metodologii IR 8477, NIST kategoryzuje te relacje jako "kompletne", "częściowe" lub "informacyjne" [5].

Chociaż NIST nie zawiera oficjalnego mapowania między CSF a SOC 2, możesz użyć AICPA Trust Services Criteria jako fundamentu [5]. Narzędzia napędzane przez społeczność, takie jak Razilio, mogą pomóc wypełnić tę lukę. Na przykład, Razilio wydał zaktualizowane mapowanie NIST CSF 2.0 do ISO 27001:2022 Annexure A w kwietniu 2025 r., które jest wyrównane ze standardami NIST OLIR [7]. Aby uzyskać najdokładniejsze rezultaty, zawsze zacznij od oficjalnych zasobów, takich jak NIST OLIR, a następnie w razie potrzeby włącz narzędzia społeczności [5].

Narzędzia społeczności i szablony

Oprócz oficjalnych przewodników, zasoby społeczności mogą znacznie usprawnić proces mapowania. Narzędzia takie jak Unified Compliance Framework (UCF) oferują wyselekcjonowane odsyłacze międzyframeworkowe do licznych standardów zgodności, podczas gdy Cloud Security Alliance (CSA) Cloud Controls Matrix (CCM) skupia się na mapowaniach specyficznych dla chmury, łącząc frameworki takie jak ISO 27001, NIST i COBIT [8]. Te zasoby mogą pomóc w walidacji Twoich wewnętrznych mapowań w stosunku do powszechnie zaakceptowanych standardów.

Jedną efektywną strategią jest tworzenie ujednoliconej macierzy kontroli. Ten arkusz kalkulacyjny powinien zawierać pierwotne kontrole bezpieczeństwa w wierszach i odpowiadające im wymagania frameworku w kolumnach [5]. Przypisz wskaźnik siły dla każdego mapowania (dokładne, częściowe lub brak) i zawrzyj numery wersji, aby upewnić się, że odwołujesz się do najnowszych standardów [5]. Ta metoda pomaga zapobiegać redundantnej pracy, na przykład wdrażaniu tej samej kontroli pod różnymi nazwami wiele razy.

Organizacje, które wdrażają zintegrowane strategie mapowania, często widzą znaczące korzyści, w tym redukcję kosztów zgodności o 40% do 60% i audyty ukończone 50% szybciej w porównaniu do zarządzania frameworkami osobno [5]. Utrzymuj swoją macierz mapowania na bieżąco - przeglądaj ją corocznie, aby uwzględnić zmiany, takie jak przejście z NIST CSF 1.1 na 2.0 [5]. Wykorzystanie tych narzędzi i strategii pozwala na efektywne wyrównanie i optymalizację kontroli zgodności w ramach frameworków NIST, ISO 27001 i SOC 2.

Narzędzia AI do mapowania krzyżowego

ISMS Copilot do mapowania krzyżowego frameworków

ISMS Copilot przenosi strategię ujednoliconej kontroli na następny poziom, automatyzując mapowanie między frameworkami dzięki wiedzy czerpnanej z rozległego doświadczenia konsultacyjnego. W przeciwieństwie do narzędzi AI ogólnego przeznaczenia, które polegają na wyszukiwaniu w Internecie, ISMS Copilot został zbudowany na bazie insights z setek rzeczywistych projektów konsultacyjnych. Jak wyjaśnia platforma, "Nasz 'mózg' został zbudowany z wiedzy z setek naszych własnych projektów konsultacyjnych. Otrzymujesz praktyczne porady, które zostały przetestowane w praktyce" [3].

Narzędzie zapewnia poufność i precyzję, tworząc izolowane obszary robocze dla określonych kombinacji klienta-frameworku, takich jak "KlientA-ISO27001" lub "KlientB-SOC2" [9]. Pozwala również użytkownikom przełączać się między osobowościami AI - takimi jak Implementer, Auditor lub Consultant - aby otrzymać dostosowane porady do zadań, takich jak rozwój programu, analiza luk lub porady strategiczne [9].

Wyróżniającą się cechą ISMS Copilot jest jego zdolność do generowania ujednoliconych macierzy kontroli. Macierze te mapują jedną wdrożoną kontrolę do wymagań wielu frameworków jednocześnie, doskonale wyrównując się ze strategią ujednoliconej kontroli omówioną wcześniej. Ponadto automatyzuje tworzenie dostarczanych materiałów specyficznych dla frameworku, takich jak Statements of Applicability (SOA) dla ISO 27001, System Security Plans (SSP) dla NIST i listy kontrolne gotowości do audytu dla SOC 2 [5].

Platforma upraszcza również analizę luk poprzez identyfikację unikalnych wymagań, które nie nakładają się między frameworkami. Na przykład, ISO 27001 kładzie nacisk na formalne przeglądy zarządzania, podczas gdy SOC 2 skupia się na zarządzaniu podorganizacjami usług [5]. Dodatkowo usprawnit aktualizacje wersji frameworku, takie jak przejście z NIST CSF 1.1 na 2.0 lub ISO 27001:2013 na 2022, poprzez analizę zmian, takich jak przestarzałe wymagania i nowo dodane kontrole [5][8]. Ten poziom automatyzacji nie tylko wspiera strategie ujednoliconej kontroli, ale także znacznie ułatwia przygotowanie do audytu, jak szczegółowo opisano w kolejnej sekcji.

Jak narzędzia oparte na AI oszczędzają czas

Narzędzia AI, takie jak ISMS Copilot, znacznie zmniejszają czas i nakład pracy wymagane do zarządzania zgodności. Organizacje wykorzystujące te narzędzia zgłaszają do 50% szybszy czas przygotowania do audytu w porównaniu do obsługi frameworków indywidualnie [5]. Ponadto ujednolicone strategie zgodności mogą zmniejszyć całkowite koszty zgodności o 40%–60%, podczas gdy efektywne mapowanie między frameworkami zmniejsza nakład pracy na zbieranie dowodów o 30%–50% dla każdego dodatkowego frameworku dodanego po pierwszym [1].

Jednak w przypadku krytycznych decyzji zgodności ważne jest, aby zweryfikować mapowania generowane przez AI w stosunku do zaufanych źródeł, takich jak katalog NIST Online Informative References (OLIR) [9]. To zapewnia dokładność i wyrównanie z oficjalnymi standardami.

Jak wdrożyć mapowanie krzyżowe

Kroki implementacji

Aby mapować wymagania zgodności między frameworkami, zacznij od wykorzystania zorientowanej na wyniki struktury NIST CSF lub asystenta ISMS napędzanego AI. Jego funkcje - Identify (Identyfikacja), Protect (Ochrona), Detect (Detekcja), Respond (Reagowanie), Recover (Odzyskiwanie) i Govern (Zarządzanie) - są naturalnym dopasowaniem do wyrównania z bardziej szczegółowymi standardami, takimi jak ISO 27001 i SOC 2 [1].

Zbuduj ujednoliconą macierz kontroli, w której każdy wiersz wymienia pierwotną kontrolę bezpieczeństwa (np. "Access Review" lub "MFA Configuration"), a kolumny pokazują, jak te są wyrównane do wymagań różnych frameworków. Dodaj wskaźnik siły mapowania (np. dokładne, częściowe, brak), aby podkreślić, jak dobrze każda kontrola pasuje [8].

Przeprowadź analizę luk, aby znaleźć wymagania unikalne dla określonych frameworków. Na przykład, ISO 27001 nakazuje formalną dokumentację ISMS i spotkania przeglądu zarządzania, które nie są wyraźnie wymagane przez NIST CSF. Podobnie, SOC 2 zawiera wyraźne zasady zarządzania podorganizacjami usług [5]. Zachowaj te unikalne wymagania osobno, aby skupić się na kontrolach, które wymagają szczególnej uwagi.

Uprość zbieranie dowodów poprzez oznaczenie każdego artefaktu wszystkimi odpowiednimi wymaganiami frameworku [1]. Takie podejście pozwala na to, aby jeden dowód zaspokajał wielu audytorów, zmniejszając nakład pracy na zbieranie dowodów o 30% do 50% dla każdego dodatkowego frameworku dodanego po pierwszym [1].

Ustanów harmonogram konserwacji, aby utrzymać macierz mapowania na bieżąco z nowymi wersjami frameworku [8]. Przeglądaj ją corocznie, aby uwzględnić aktualizacje, takie jak przejście z NIST CSF 1.1 na 2.0 lub ISO 27001:2013 na 2022. Zawsze, gdy to możliwe, wyrównaj harmonogramy audytów dla frameworków, takich jak SOC 2 i ISO 27001, aby odbywały się mniej więcej w tym samym czasie. W ten sposób Twój zespół może przygotować się raz i ponownie wykorzystać dowody dla wielu audytów [1].

Po uruchomieniu ujednoliconego frameworku kontroli oceń jego efektywność przy użyciu metryk dojrzałości.

Ocena dojrzałości i doskonalenie w ciągu czasu

Używaj NIST CSF Implementation Tiers jako modelu dojrzałości do oceny, jak dobrze funkcjonuje integracja frameworku. Te poziomy, od Tier 1 (Partial) do Tier 4 (Adaptive), mierzą, jak konsekwentnie i efektywnie Twoje procesy bezpieczeństwa działają we wszystkich frameworkach [5].

Zacznij od opracowania "Current Profile" do dokumentacji, które wyniki bezpieczeństwa już osiągasz w swoich mapowanych frameworkach. Następnie utwórz "Target Profile" do zarysowania pożądanego stanu przyszłości. Luka między tymi dwoma profilami wskazuje, które kontrole wymagają poprawy i które wymagania frameworku nadal wymagają uwagi [5].

"Poziomy implementacji zapewniają również model dojrzałości, który pomaga organizacjom ocenić, gdzie się znajdują i dokąd muszą się udać - we wszystkich frameworkach jednocześnie." - Justin Leapline [1]

Organizacje wdrażające zintegrowane strategie kontroli często widzą 40% poprawy w dojrzałości kontroli mierzonej względem ujednoliconych benchmarków [2]. Ponownie oceń swój Current Profile kwartalnie, aby śledzić, ile luk zamknąłeś. Skup się na wdrażaniu kontroli, które spełniają trzy lub więcej wymagań frameworku jednocześnie - dostarczają one największej wartości dla Twoich wysiłków [5].

W miarę wzrostu dojrzałości, audyty stają się szybsze, a koszty zgodności spadają znacznie. Firmy z zaawansowanymi programami mapowania krzyżowego zgłaszają 50% szybszy czas przygotowania do audytu w porównaniu do tych zarządzających frameworkami osobno, wraz z redukcją ogólnych kosztów zgodności o 40% do 60% [5].

Podsumowanie

Mapowanie krzyżowe frameworków, takich jak NIST, ISO 27001 i SOC 2, oferuje zarówno operacyjne, jak i finansowe korzyści poprzez zamianę pofragmentowanych wysiłków w zakresie zgodności w spójny zasób strategiczny. Biorąc pod uwagę, że 80% do 96% podstawowych kontroli bezpieczeństwa nakłada się na te frameworki, organizacje mogą utworzyć jeden zestaw kontroli, który spełnia wiele wymagań jednocześnie [2]. Ta strategia "zbuduj raz, mapuj wiele" pozwala na uniknięcie duplikowania wysiłków, zmniejszając koszty zgodności nawet o 40% do 60% [5].

Wykorzystanie NIST CSF jako wspólnego wątku łączy zorientowane na wyniki funkcje bezpieczeństwa NIST z bardziej szczegółowymi wymaganiami ISO 27001 i SOC 2 [1]. Na przykład, jeden dowód, taki jak zrzut ekranu konfiguracji MFA, może spełniać wymagania wszystkich trzech frameworków, gdy dokumentacja jest ujednolicona.

Takie wyrównanie nie tylko uprościć zgodność, ale także przygotowuje grunt pod automatyzację. Narzędzia takie jak ISMS Copilot idą o krok dalej, automatyzując zadania, takie jak mapowanie kontroli, analiza luk i tworzenie polityk. W przeciwieństwie do narzędzi AI ogólnego przeznaczenia, ISMS Copilot jest dostosowany specjalnie do zgodności, czerpując z praktycznego doświadczenia konsultacyjnego w celu tworzenia materiałów gotowych do audytu, jednocześnie zapewniając prywatność danych dzięki infrastrukturze hostowanej w UE [3][4]. Cennik zaczyna się od $24/miesiąc dla poszczególnych konsultantów i skaluje się do $250/miesiąc dla zespołów zarządzających wieloma projektami [3].

Organizacje integrujące swoje frameworki kontroli zgłaszają 50% szybszą gotowość do audytu i widzą wzrost dojrzałości kontroli o 40% [2][5]. Poprzez scentralizowanie dokumentacji i harmonogramów, zgodność ewoluuje z zadania reaktywnego w inicjatywę bezpieczeństwa proaktywnego, która przynosi rzeczywistą wartość biznesową.

FAQs

::: faq

Który framework powinienem użyć jako zakotwiczenie do mapowania krzyżowego?

NIST Cybersecurity Framework (CSF) wyróżnia się jako idealny fundament do mapowania krzyżowego, ponieważ jego kluczowe funkcje oferują wspólny język, który jest łatwy do zrozumienia. Służy jako łącznik między frameworkami, takimi jak ISO 27001 i SOC 2, upraszczając proces wyrównywania i utrzymywania spójności między różnymi standardami. :::

::: faq

Jakie są najczęstsze luki między NIST CSF, ISO 27001 i SOC 2?

Różnice między NIST CSF, ISO 27001 i SOC 2 sprowadzają się do ich zakresu, poziomu szczegółowości i obszarów zainteresowania.

- NIST CSF zapewnia elastyczny, wysokopoziomowy framework, ale nie zagłębia się w konkretne, szczegółowe kontrole.

- ISO 27001 wprowadza podejście oparte na ryzyku z rygorystycznymi wymaganiami dokumentacyjnymi, oferując bardziej ustrukturyzowany system.

- SOC 2 skupia się na Trust Service Criteria, priorytetyzując zasady takie jak bezpieczeństwo i dostępność, chociaż jest mniej sztywny w swoich wymaganiach.

Ze względu na te zróżnicowania organizacje muszą uważnie mapować te frameworki, aby zapewnić, że wszyscy odnoszą się do wszystkich niezbędnych obszarów. :::

::: faq

Jak ponownie użyć dowodów w audytach ISO 27001 i SOC 2?

Ponowne użycie dowodów w audytach ISO 27001 i SOC 2 może zaoszczędzić wiele czasu i wysiłku. Kluczem jest mapowanie kontroli między frameworkami i automatyczne zbieranie dowodów.

Zacznij od zidentyfikowania kontroli, które nakładają się między tymi dwoma standardami. Po zidentyfikowaniu ich możesz je przetestować raz i użyć tego samego dowodu w obu audytach. To podejście minimalizuje duplikację i zapewnia spójność między frameworkami.

Używanie narzędzi takich jak ISMS Copilot może uprościć ten proces. Te narzędzia pomagają w zarządzaniu mapowaniami kontroli i efektywnym organizowaniu dowodów, ułatwiając spełnienie wymagań zarówno ISO 27001, jak i SOC 2 bez niepotrzebnej powtórzenia. :::

Powiązane artykuły

NIS2 i ISO 27001: Przewodnik Wizualizacji Pokrywania się

Pokazuje, jak ISO 27001 pokrywa 70–80% NIS2 i podkreśla luki, takie jak ścisłe raportowanie incydentów i odpowiedzialność kierownictwa.

Ustawa AI UE: Wyjaśnienie Wymagań Przejrzystości

Przegląd przejrzystości Ustawy AI UE: zasady ujawniania chatbotów i treści AI, standardy dokumentacji, harmonogramy i kary.

Zarządzanie polityką wieloramowe: Kluczowe praktyki

Scentralizuj polityki, mapuj nakładające się kontrole i używaj AI do automatyzacji zgodności z wieloma ramami, zmniejszając audyty i koszty.