NIS2 i ISO 27001: Przewodnik Wizualizacji Pokrywania się

Pokazuje, jak ISO 27001 pokrywa 70–80% NIS2 i podkreśla luki, takie jak ścisłe raportowanie incydentów i odpowiedzialność kierownictwa.

NIS2 i ISO 27001: Przewodnik Wizualizacji Pokrywania się

Organizacje zarządzające krytyczną infrastrukturą UE lub wrażliwymi danymi często stoją w obliczu podwójnych wyzwań zgodności z NIS2 i ISO 27001. Dobra wiadomość? Te ramy nakładają się na 70–80%, co umożliwia wyrównanie wysiłków i zaoszczędzenie 30–40% kosztów zgodności.

Oto kluczowy wniosek: Jeśli Twoja organizacja jest już certyfikowana ISO 27001:2022, prawdopodobnie spełniłeś większość wymagań NIS2, szczególnie w obszarach takich jak zarządzanie ryzykiem, obsługa incydentów i ciągłość biznesu. Jednak NIS2 wprowadza bardziej rygorystyczne wymagania, takie jak raportowanie incydentów w ciągu 24 godzin i odpowiedzialność kierownictwa, których ISO 27001 nie w pełni odnosi.

Czego się dowiesz:

- Jak NIS2 i ISO 27001 się wyrównują

- Gdzie istnieją luki i jak je rozwiązać

- Narzędzia i metody (takie jak diagramy Venna, mapy ciepła i macierze) do wizualizacji pokrywania się i usprawnienia zgodności

Mapowanie ISO 27001 na NIS2: Strategia szybszej zgodności

::: @iframe https://www.youtube.com/embed/J6fYg2mG_8Q :::

sbb-itb-4566332

Gdzie NIS2 i ISO 27001 się pokrywają

NIS2 i ISO 27001 posiadają znaczące pokrywanie się strukturalne, szacowane na 70% do 80% [3][1]. Rozważnik 79 NIS2 nawet podkreśla międzynarodowe normy, takie jak ISO 27001, jako punkt odniesienia [1]. Pomyśl o ISO 27001 jako o ramy do zarządzania systemami („pojazd") i NIS2 jako o zestawie reguł regulacyjnych i terminów („reguły drogi") [3].

To pokrywanie się obejmuje obszary takie jak zarządzanie ryzykiem, przywództwo i reagowanie na incydenty. Wykorzystując te wspólne elementy, organizacje mogą usprawnić wysiłki zgodności w jeden program, potencjalnie zmniejszając koszty operacyjne o 30% do 40% [1][6].

Wyrównanie zarządzania ryzykiem

Oba ramy podkreślają strukturalne podejście do identyfikacji, oceny i łagodzenia zagrożeń bezpieczeństwa, tworząc fundament ujednoliconej zgodności. Klauzule ISO 27001 6.1, 8.2 i 8.3, wraz z kontrolą Aneksu A 5.1, wyrównują się z wymogiem NIS2 Artykuł 21 dotyczącym „odpowiednich i proporcjonalnych" środków bezpieczeństwa [1]. Metodologia oparta na ryzyku ISO 27001 zapewnia ramy proporcjonalności, które wymaga NIS2.

To wyrównanie wspiera utworzenie ujednoliconego rejestru ryzyka. Proces oceny ryzyka ISO 27001 już zajmuje się wymogami NIS2 dotyczącymi identyfikacji zagrożeń, analizy podatności i wyboru kontroli. Jednak organizacje muszą rozszerzyć swoją analizę o podejście NIS2 „obejmujące wszystkie zagrożenia", które rozważa zakłócenia operacyjne wykraczające poza tradycyjne zagrożenia cyber [3][5]. To ujednolicone podejście upraszcza nadzór i wizualne mapowanie ryzyk.

Wymagania dotyczące przywództwa i nadzoru

Zarówno NIS2 Artykuł 20 jak i ISO 27001 Klauzula 5 silnie podkreślają rolę przywództwa w cyberbezpieczeństwie. Wymagają one od kierownictwa wyższego zatwierdzenia środków bezpieczeństwa, nadzoru nad ich wdrażaniem i pozostania odpowiedzialnym za postawę bezpieczeństwa organizacji [1][2]. Jednak oba ramy różnią się nieznacznie w swoich wymogach.

NIS2 idzie o krok dalej, wymagając obowiązkowego szkolenia z cyberbezpieczeństwa dla członków zarządu i nakładając osobistą odpowiedzialność na kierownictwo seniora w przypadku rażącego zaniedbania. W przeciwieństwie do tego, ISO 27001 wymaga tylko ogólnej świadomości bezpieczeństwa w ramach Kontroli A.6.3 [1][3]. Aby w pełni wyrównać się z NIS2, organizacje powinny dokumentować sesje szkoleniowe kierownictwa, aby spełnić szczegółowe wymagania Artykułu 20 [1][3].

Reagowanie na incydenty i ciągłość biznesu

Jeśli chodzi o reagowanie na incydenty, oba ramy wyrównują się operacyjnie. Kontrole ISO 27001 Aneksu A 5.24 przez 5.30 obejmują obsługę incydentów, co odpowiada wymogom NIS2 Artykuł 21 [1][2]. Ponadto oba ramy wymagają planowania ciągłości biznesu, aby zapewnić nieprzerwane operacje podczas zakłóceń.

Istnieje jednak znacząca różnica w harmonogramach raportowania. ISO 27001 obejmuje zarządzanie incydentami, ale nie określa terminów raportowania zewnętrznego. NIS2 natomiast egzekwuje ścisły trzystopniowy proces raportowania: wczesne ostrzeżenie w ciągu 24 godzin, szczegółowe powiadomienie w ciągu 72 godzin i raport końcowy w ciągu miesiąca [1][3][7]. Aby wypełnić tę lukę, organizacje muszą włączyć te szczegółowe terminy do swoich operacyjnych procedur reagowania na incydenty ISO 27001. Te pokrycia i różnice otwierają drogę do bardziej szczegółowego mapowania kontroli w następnej sekcji.

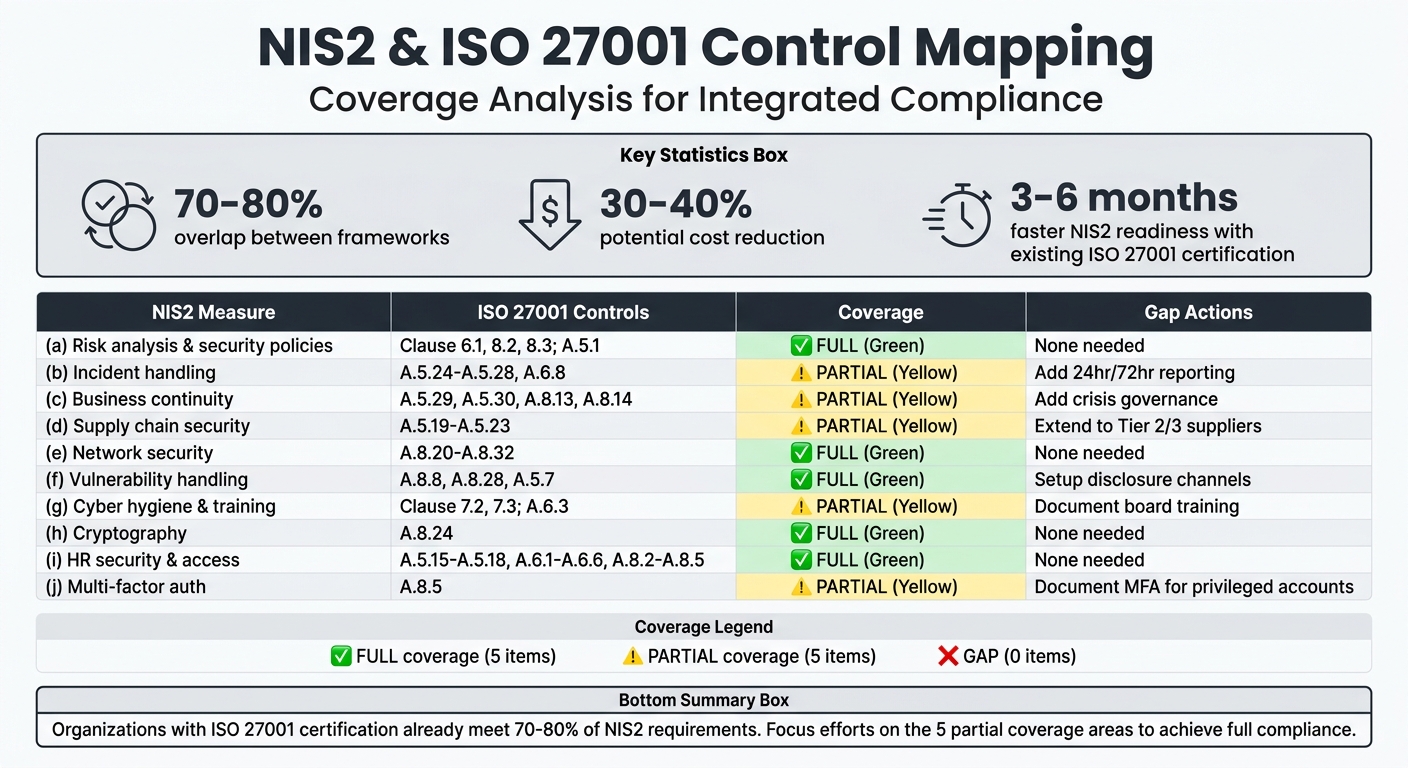

Mapowanie NIS2 na kontrole ISO 27001

::: @figure  {Mapowanie kontroli NIS2 vs ISO 27001 i poziomy pokrycia}

:::

{Mapowanie kontroli NIS2 vs ISO 27001 i poziomy pokrycia}

:::

Mapowanie wymogów NIS2 na kontrole ISO 27001 może uprościć wysiłki zgodności, podkreślając pokrycia i identyfikując luki, lub użyć asystenta napędzanego SI do usprawnienia procesu. Jeśli masz już wdrożony System Zarządzania Bezpieczeństwem Informacji (ISMS), większość pracy potrzebnej do spełnienia wymogów regulacyjnych prawdopodobnie jest już wykonana.

Aby uprościć ten proces, możesz ulepszyć swoją istniejącą Zestawienie Zastosowania, dodając kolumnę, która mapuje kontrole ISO 27001 na środki NIS2 Artykuł 21 [1]. To skonsolidowane podejście mogłoby zmniejszyć koszty zgodności aż o 30%–40% [1].

„ISO 27001:2022 zapewnia ~70-80% pokrycia wymogów NIS2 Artykuł 21." - Saravanan G, Wiceprezydent - Zapewnienie Cyber, Glocert [1]

Jeśli Twoja organizacja jest już certyfikowana ISO 27001, potencjalnie mogłabyś skrócić harmonogram przygotowania NIS2 o 3 do 6 miesięcy [1]. Kluczem jest identyfikacja, gdzie ISO 27001 w pełni odnosi się do wymogów NIS2 i gdzie są potrzebne dodatkowe środki, takie jak bardziej szczegółowe raportowanie incydentów, oceny łańcucha dostaw lub odpowiedzialność kierownictwa. Ten proces mapowania stanowi fundament dla lepszego monitorowania zgodności i wizualizacji.

Tabela mapowania kontroli

Poniższa tabela opisuje, jak środki NIS2 wyrównują się z kontrolami ISO 27001, pokazując obszary pełnego i częściowego pokrycia.

| Środek NIS2 Artykuł 21 | Mapowanie ISO 27001:2022 | Poziom pokrycia | Uwagi dotyczące wdrażania |

|---|---|---|---|

| (a) Analiza ryzyka i polityki bezpieczeństwa | Klauzula 6.1, 8.2, 8.3; Kontrola A.5.1 | Pełne | Metodologia ryzyka ISO 27001 wyrównuje się z wymogami proporcjonalności NIS2. |

| (b) Obsługa incydentów | Kontrole A.5.24, A.5.25, A.5.26, A.5.27, A.5.28, A.6.8 | Częściowe | Aktualizuj procedury, aby uwzględnić wczesne ostrzeżenia w ciągu 24 godzin i szczegółowe powiadomienia w ciągu 72 godzin [1]. |

| (c) Ciągłość biznesu i zarządzanie kryzysowe | Kontrole A.5.29, A.5.30, A.8.13, A.8.14 | Częściowe | Uwzględnij formalne struktury nadzoru kryzysowego i protokoły komunikacji. |

| (d) Bezpieczeństwo łańcucha dostaw | Kontrole A.5.19, A.5.20, A.5.21, A.5.22, A.5.23 | Częściowe | Rozszerz oceny na dostawców Tier 2/3 i komponenty open-source [1]. |

| (e) Bezpieczeństwo sieci i systemów informacyjnych | Kontrole A.8.20, A.8.21, A.8.22, A.8.25–A.8.32 | Pełne | Kontrole cyklu życia bezpiecznego programowania (SDLC) wyrównują się bezpośrednio. |

| (f) Obsługa podatności i ujawnianie | Kontrole A.8.8, A.8.28, A.5.7 | Pełne | Ustanów zewnętrzne kanały dla skoordynowanego ujawniania podatności. |

| (g) Higiena cyber i szkolenia | Klauzula 7.2, 7.3; Kontrola A.6.3 | Częściowe | Dokumentuj obowiązkowe szkolenia z cyberbezpieczeństwa dla członków zarządu, zgodnie z wymogami Artykułu 20 [1]. |

| (h) Kryptografia i szyfrowanie | Kontrola A.8.24 | Pełne | Istniejące kontrole kryptograficzne spełniają normy NIS2. |

| (i) Bezpieczeństwo zasobów ludzkich i kontrola dostępu | Kontrole A.5.15–A.5.18, A.6.1–A.6.6, A.8.2–A.8.5 | Pełne | Przeszukiwanie personelu i zarządzanie dostępem w pełni wyrównują się. |

| (j) Uwierzytelnianie wieloskładnikowe (MFA) | Kontrola A.8.5 | Częściowe | NIS2 wymaga bardziej szczegółowej dokumentacji wdrażania MFA dla uprzywilejowanych kont [1]. |

Obszary oznaczone jako „Częściowe" podkreślają, gdzie potrzebne są dodatkowe kroki, aby spełnić szczegółowe wymogi NIS2. Na przykład, chociaż kontrola ISO 27001 A.5.24 obejmuje zarządzanie incydentami, nie egzekwuje ścisłych terminów raportowania zewnętrznego wynoszących 24 godziny, 72 godziny lub jeden miesiąc, które narzuca NIS2 [1]. Podobnie, ogólne szkolenie świadomości bezpieczeństwa ISO 27001 (A.6.3) musi być rozszerzone o udokumentowane, obowiązkowe sesje dla kierownictwa, aby uwzględnić fokus Artykułu 20 na odpowiedzialności kierownictwa [1].

Jak wizualizować pokrywanie się kontroli

Po zmapowaniu kontroli, następnym krokiem jest wizualizacja tych pokryć. Narzędzia do wizualizacji pomagają wyjaśnić luki, komunikować postęp i zmniejszać duplikowane wysiłki. Te narzędzia przywołują pracę zgodności w jasny, wizualny ramy, który jest łatwiejszy do zarządzania i wyjaśniania.

Rodzaj wyboru wizualizacji zależy od Twoich celów. Diagramy Venna są świetne dla dyskusji na wysokim poziomie z kierownictwem. Mapy ciepła pomagają wskazać, gdzie Twoje pokrycie jest silne lub słabe. A macierze interaktywne oferują szczegółowy widok relacji kontroli, łącząc je z dowodami i statusem wdrażania.

„ISMS to pojazd, NIS2 to reguły drogi." - Kopexa [3]

Organizacje korzystające ze zintegrowanych narzędzi wizualnych zgłaszają wydawanie 30-40% mniej na zgodność NIS2 w porównaniu z tymi prowadzącymi oddzielne programy [1].

Diagramy Venna dla pokrycia ramy

Diagramy Venna są idealne do pokazywania, gdzie ramy takie jak NIS2 i ISO 27001 się pokrywają. Na przykład, ISO 27001:2022 już pokrywa 70-80% wymogów w NIS2 Artykuł 21 [1][3]. Diagram Venna może wyróżnić te wspólne obszary, wskazując jednocześnie, gdzie każda norma ma unikalne wymagania.

Sekcja wspólna może obejmować zarządzanie ryzykiem (ISO 27001 Klauzula 6.1 wyrównująca się z NIS2 Artykuł 21(a)), kryptografię (ISO 27001 Aneks A.8.24 wyrównujący się z NIS2 Artykuł 21(h)) i kontrolę dostępu (ISO 27001 Aneks A.5.15–A.5.18 wyrównujący się z NIS2 Artykuł 21(i)). Z drugiej strony, obszary dotyczące wyłącznie NIS2 mogą obejmować wymagania takie jak ścisłe raportowanie incydentów, odpowiedzialność kierownictwa i rejestracja u władz narodowych - elementy nie objęte bezpośrednio przez ISO 27001 [1][8].

Ten typ diagramu jest szczególnie pomocny na spotkaniach zarządów lub prezentacjach interesariuszy. Szybko ilustruje, dlaczego certyfikacja ISO 27001 sama w sobie nie zapewnia pełnej zgodności z NIS2, co ułatwia uzasadnienie dodatkowych zasobów na eliminowanie luk bez przytłaczania odbiorców nietechnicznych.

Mapy ciepła dla pokrycia kontroli

Mapy ciepła używają kolorów do pokazywania, gdzie Twoje wysiłki zgodności są silne, a gdzie potrzebują pracy. Zielony zazwyczaj oznacza pełne pokrycie, żółty sygnalizuje pokrycie częściowe, a czerwony podkreśla luki.

Na przykład:

- Kryptografia i kontrola dostępu mogą pojawiać się zielone, ponieważ kontrola ISO 27001 A.8.24 i kontrole A.6.1–A.6.6 w pełni wyrównują się z NIS2 [1].

- Obsługa incydentów i bezpieczeństwo łańcucha dostaw mogą pokazywać żółty, ponieważ ISO 27001 pokrywa podstawy, ale nie spełnia bardziej rygorystycznych wymogów NIS2, takich jak raportowanie w ciągu 72 godzin lub szczegółowe oceny dostawców [1][3].

- Nadzór kierownictwa mogłby być czerwony, jeśli nie udokumentowałeś szkolenia z cyberbezpieczeństwa na poziomie zarządu wymaganego przez NIS2 Artykuł 20 [1][8].

Aby utworzyć mapę ciepła, rozszerz Zestawienie Zastosowania, aby uwzględnić kolumnę „Poziom pokrycia", oznaczając każdy środek NIS2 jako „Pełne", „Częściowe" lub „Luka". Następnie użyj warunkowego formatowania w arkuszu kalkulacyjnym lub narzędziu GRC, aby zastosować kodowanie kolorami. To podejście pomaga zespołom bezpieczeństwa skupić się na strefach żółtych i czerwonych, gdzie zmiany będą miały największy wpływ. Dla głębszej analizy, macierze interaktywne mogą zapewnić jeszcze więcej szczegółów.

Macierze interaktywne do szczegółowego mapowania

Aby uzyskać bardziej szczegółowy wgląd, macierze interaktywne łączą określone wymagania NIS2 z klauzulami ISO 27001, kontrolami Aneksu A i dowodami. W przeciwieństwie do tabel statycznych, narzędzia te pozwalają użytkownikom drążyć się w szczegóły.

Zacznij z rozszerzoną Zestawieniem Zastosowania, dodając kolumny dla odniesień NIS2 Artykuł 21, statusu wdrażania i linków do dowodów. Na przykład, jeśli już udokumentowałeś politykę kopii zapasowych dla kontroli ISO 27001 A.8.13, macierz powinna również pokazać, że to spełnia NIS2 Artykuł 21(c) dla ciągłości biznesu [3]. To tworzy jedyne źródło prawdy, eliminując redundantną pracę i zapewniając audytorom możliwość łatwego śledzenia zgodności w obu ramach.

Platformy GRC mogą zautomatyzować większość tego procesu, oferując aktualizacje w czasie rzeczywistym, gdy kontrole są ukończone lub zbierane są nowe dowody. Specjalistyczne narzędzia, takie jak ISMS Copilot One, mogą dodatkowo usprawnić te wieloetapowe przepływy pracy zgodności. Te platformy często integrują się z systemami biletowania, automatycznie synchronizując status zgodności w ramach [3][4]. Ten poziom szczegółowości jest nieoceniony dla audytów i wykazuje kompleksowe zarządzanie kontrolami dla obu standardów.

Użycie ISMS Copilot do wizualizacji pokrywania się

ISMS Copilot podnosi proces mapowania zgodności na zupełnie nowy poziom poprzez automatyzację i uproszczenie metod wizualizacji omówionych wcześniej. Zarządzanie zgodością dla ram takich jak NIS2 i ISO 27001 staje się znacznie bardziej efektywne, gdy możesz polegać na automatyzacji do obsługi mapowania i wizualizacji. Dzięki swoim możliwościom SI, ISMS Copilot generuje mapowania między ramami, wskazuje luki i tworzy dokumentację gotową do audytu - eliminując potrzebę ręcznych arkuszy kalkulacyjnych.

System workspace platformy pozwala na utrzymanie oddzielnych kontekstów dla różnych ram. Na przykład, możesz utworzyć obszary robocze takie jak „Client-ISO27001" i „Client-NIS2", a następnie użyć podpowiedzi SI do mapowania kontroli między nimi. To ustawienie umożliwia zapytania ukierunkowane takie jak „Pokaż mi pokrywanie się między ISO 27001:2022 Annex A.8 a wymogami NIS2", lub „Mapuj ISO 27001 Klauzulę 6.1 na NIS2 Artykuł 21(a)." Poprzez utrzymanie danych zorganizowanych i oddzielonych, narzędzie sprawia, że proces mapowania jest bezproblemowy.

Narzędzia wizualizacji napędzane SI

ISMS Copilot doskonali się w tworzeniu czystych, praktycznych wizualizacji. Generuje tabele mapowania i macierze, które podkreślają, jak środki NIS2 Artykuł 21 wyrównują się z kontrolami ISO 27001:2022 Aneks A. Na przykład, możesz załadować swoją istniejącą Zestawienie Zastosowania lub ocenę ryzyka, a narzędzie szybko zidentyfikuje wszelkie luki. Możesz odkryć, na przykład, że kontrola ISO 27001 A.8.24 (kryptografia) w pełni spełnia NIS2 Artykuł 21(h), ale dokumentacja obsługi incydentów wymaga aktualizacji, aby spełnić wymagania raportowania NIS2.

Narzędzie generuje również mapy ciepła ryzyka w interaktywnych tabelach HTML z komórkami kodowanymi kolorami, ułatwiając dostrzeżenie silnych, częściowych lub brakujących obszarów pokrycia. Te wizualizacje mogą być stale udoskonalane, aby spełnić Twoje specyficzne potrzeby, uzupełniając ręczne techniki omówione wcześniej.

Organizacje, które integrują narzędzia wspierane przez SI takie jak ISMS Copilot, często zgłaszają zmniejszenie wysiłków dokumentacji o 50–70% [10]. Hostowana we Frankfurcie w Niemczech, ISMS Copilot zapewnia rezydencję danych w UE i zgodność z GDPR. Dodatkowo gwarantuje, że przesłane dokumenty nigdy nie są używane do szkolenia modelu SI [9].

Upraszczanie zadań zgodności

ISMS Copilot wykracza poza wizualizacje, aby zautomatyzować szereg zadań zgodności. Generuje rozszerzone Zestawienia Zastosowania z kolumnami specyficznymi dla NIS2, operacyjne procedury reagowania na incydenty i szablony oceny ryzyka trzeciej strony. Te wyniki są dostosowane do sektora Twojej organizacji i klasyfikacji w ramach NIS2.

Platforma zawiera również wyspecjalizowane persony SI. Przełącz się na tryb „Audytor" w celu oceny luk lub tryb „Konsultant" w celu porad strategicznych. Możesz nawet skonfigurować niestandardowe instrukcje, aby zapewnić, że każdy wynik wyrównuje się z Twoimi zobowiązaniami prawnymi - czy Twoja organizacja jest zaklasyfikowana jako jednostka „Istotna" czy „Ważna" w ramach NIS2.

„Myśl o ISMS Copilot jako o swoim wyspecjalizowanym asystencie badawczym do DORA i NIS2 - przyspieszającym zrozumienie, dokumentację i projektowanie kontroli, podczas gdy zachowujesz ostateczną odpowiedzialność." - Centrum pomocy ISMS Copilot [9]

Ceny zaczynają się od bezpłatnej warstwy dostępnej na chat.ismscopilot.com. Plany płatne są oferowane za 24 USD/miesiąc (Plus) i 100 USD/miesiąc (Pro), zapewniając nieograniczoną obsługę wiadomości i współpracę zespołowej [5].

Wnioski

Główne punkty

Zrozumienie pokrywania się między NIS2 a ISO 27001 może uprościć wysiłki zgodności i znacznie zmniejszyć koszty. Organizacje już certyfikowane w ramach ISO 27001 zazwyczaj spełniają 70–80% wymogów NIS2[1][6]. Podczas gdy ISO 27001 zapewnia strukturalny system zarządzania, NIS2 wprowadza określone wymagania regulacyjne - takie jak terminy raportowania 24 godzin i odpowiedzialność kierownictwa[3].

Używanie narzędzi wizualizacji takich jak diagramy Venna, mapy ciepła lub macierze interaktywne może pomóc wskazać kluczowe luki. Te często obejmują warstwowe raportowanie incydentów (np. 24 godziny, 72 godziny, 30 dni), odpowiedzialność kierownictwa i bardziej kompleksowe oceny łańcucha dostaw[3]. Eliminacja tych luk poprzez strategię zintegrowaną mogła zmniejszyć koszty o 30–40% i skrócić harmonogramy wdrażania do 60%[1][8]. Na przykład, średnia instytucja finansowa wydająca 600 000 USD na oddzielne wysiłki zgodności mogła zaoszczędzić około 240 000 USD poprzez usprawnienie swojego podejścia[6]. Poza oszczędnościami kosztów, ta metoda minimalizuje zmęczenie audytem i wykazuje dokładną należytą staranność regulatorom.

Dzięki tym wzorom, oto jak możesz zacząć integrować te kontrole ze swoją ramą zgodności.

Kolejne kroki

Zacznij od analizy luk, porównując Zestawienie Zastosowania (SoA) z dziesięcioma środkami określonymi w NIS2 Artykuł 21. Rozszerz swoją istniejącą SoA, dodając kolumny specyficzne dla NIS2, aby śledzić brakujące kontrole[1]. Skoncentruj się na obszarach wysokiego priorytetu, takich jak aktualizacja procesów zarządzania incydentami w celu uwzględnienia łańcuchów raportowania zewnętrznego, formalizacja szkolenia z cyberbezpieczeństwa na poziomie zarządu i przeprowadzenie głębszych przeglądu łańcucha dostaw poza dostawcami Tier 1.

Aby uprościć ten proces, rozważ narzędzia takie jak ISMS Copilot. Ta platforma oparta na SI może analizować istniejące zasady, oceny ryzyka i dokumentację bezpieczeństwa w celu zidentyfikowania luk. Tworzy operacyjne procedury reagowania na incydenty wyrównane do NIS2, rozszerzone SoA i mapy ciepła ryzyka - wszystko przy jednoczesnym zapewnieniu rezydencji danych w UE we Frankfurcie. Plany zaczynają się od 24 USD/miesiąc dla warstwy Plus i 100 USD/miesiąc dla Pro[5]. Możesz również spróbować ich bezpłatnej wersji na chat.ismscopilot.com, aby zobaczyć, jak automatyzacja może zmienić Twoje wysiłki zgodności.

Często zadawane pytania

::: faq

Jeśli jesteśmy już certifikowani ISO 27001:2022, jakie luki NIS2 pozostają?

Nawet przy certyfikacji ISO 27001:2022, istnieją obszary, które wymagają uwagi, aby spełnić zgodność z NIS2. Obejmują one ścisłe terminy raportowania incydentów, większą przejrzystość łańcucha dostaw, jasną odpowiedzialność ciała zarządzającego i szczególne zobowiązania rejestracji regulacyjnej. Podczas gdy ISO 27001 odnosi się do około 70–80% wymogów określonych w NIS2 Artykuł 21, te krytyczne komponenty wykraczają poza jego zasięg. :::

::: faq

Jakie dowody są wymagane, aby udowodnić zgodność z raportowaniem incydentów NIS2 w ciągu 24 godzin i 72 godzin?

Aby wyrównać się do ścisłych wymogów raportowania incydentów NIS2 wynoszących 24 godziny i 72 godziny, istotne jest zapewnienie jasnej i szczegółowej dokumentacji procesu zarządzania incydentami. Oto co uwzględnić:

- Logi detektora incydentów: Pokaż, jak i kiedy incydent został zidentyfikowany. Uwzględnij znaczniki czasu, aby ustalić początek harmonogramu odpowiedzi.

- Rekordy oceny: Podaj szczegółową ocenę incydentu, w tym jego zakres, wpływ i potencjalne ryzyka. To wykazuje zdolność Twojej organizacji do szybkiej i skutecznej oceny incydentów.

- Dokumentacja odpowiedzi: Wyróżnij podjęte działania w celu zmniejszenia lub rozwiązania problemu. Upewnij się, że te kroki mają znaczniki czasu, aby potwierdzić, że wyrównują się z wymaganymi terminami.

Poprzez prezentację kompleksowych raportów z precyzyjnymi znacznikami czasu, możesz wykazać zdolność Twojej organizacji do spełnienia standardów raportowania NIS2, jednocześnie zachowując przejrzystość i odpowiedzialność. :::

::: faq

Jaki jest najprostszy sposób, aby wizualizować pokrywanie się NIS2 vs ISO 27001 dla kierownictwa?

Jednym z efektywnych sposobów na zajęcie się zgodności jest stosowanie strukturalnego mapowania, które wyróżnia pokrycia i identyfikuje luki. Ponieważ około 70% wymogów NIS2 wyrównuje się z ISO 27001, utworzenie tabeli krzyżowej lub diagramu może uczyniić proces znacznie jaśniejszym.

Na przykład, możesz dopasować artykuły NIS2 do odpowiadających kontroli ISO 27001, aby wskazać obszary pokrycia i wszelkie luki - takie jak te związane z raportowaniem incydentów lub zobowiązaniami łańcucha dostaw. To podejście nie tylko wyjaśnia status zgodności, ale także pomaga kierownictwu skupić się na strategicznych priorytetach. :::

Powiązane artykuły

Mapowanie krzyżowe frameworków: NIST, ISO 27001, SOC2

Wykorzystaj NIST CSF do budowania ujednoliconych kontroli, które mapują ISO 27001 i SOC 2, zmniejszając nakład pracy audytu i koszty zgodności.

Ustawa AI UE: Wyjaśnienie Wymagań Przejrzystości

Przegląd przejrzystości Ustawy AI UE: zasady ujawniania chatbotów i treści AI, standardy dokumentacji, harmonogramy i kary.

Zarządzanie polityką wieloramowe: Kluczowe praktyki

Scentralizuj polityki, mapuj nakładające się kontrole i używaj AI do automatyzacji zgodności z wieloma ramami, zmniejszając audyty i koszty.