Zarządzanie polityką wieloramowe: Kluczowe praktyki

Scentralizuj polityki, mapuj nakładające się kontrole i używaj AI do automatyzacji zgodności z wieloma ramami, zmniejszając audyty i koszty.

Zarządzanie polityką wieloramowe: Kluczowe praktyki

Zarządzanie zgodnością z wieloma ramami, takimi jak SOC 2, ISO 27001, PCI DSS i GDPR, to rosnące wyzwanie dla organizacji. Każda rama ma własne terminy, struktury i wymagania, prowadzące do nieefektywności i „zmęczenia ramami". Poprzez scentralizowanie polityk, wyrównanie nakładających się kontroli i stosowanie narzędzi AI, firmy mogą uprościć zgodność i zmniejszyć obciążenie pracą. Kluczowe punkty:

- Scentralizowane repozytoria polityk: Przechowuj wszystkie polityki i dowody w jednym miejscu dla łatwego dostępu i aktualizacji.

- Mapowanie kontroli: Identyfikuj wspólne kontrole i mapuj ISO 27001 do wymogów prawnych aby uniknąć duplikacji.

- Automatyzacja: Używaj narzędzi AI dla ISO 27001 do mapowania, aktualizacji i zarządzania politykami efektywnie.

- Ujednolicone polityki: Twórz „super kontrole" aby spełnić wiele ram za pomocą jednej polityki.

Te strategie pomagają zmniejszyć koszty zgodności, zaoszczędzić czas i minimalizować błędy, podczas gdy narzędzia takie jak ISMS Copilot usprawniają przepływy pracy i automatyzują powtarzające się zadania.

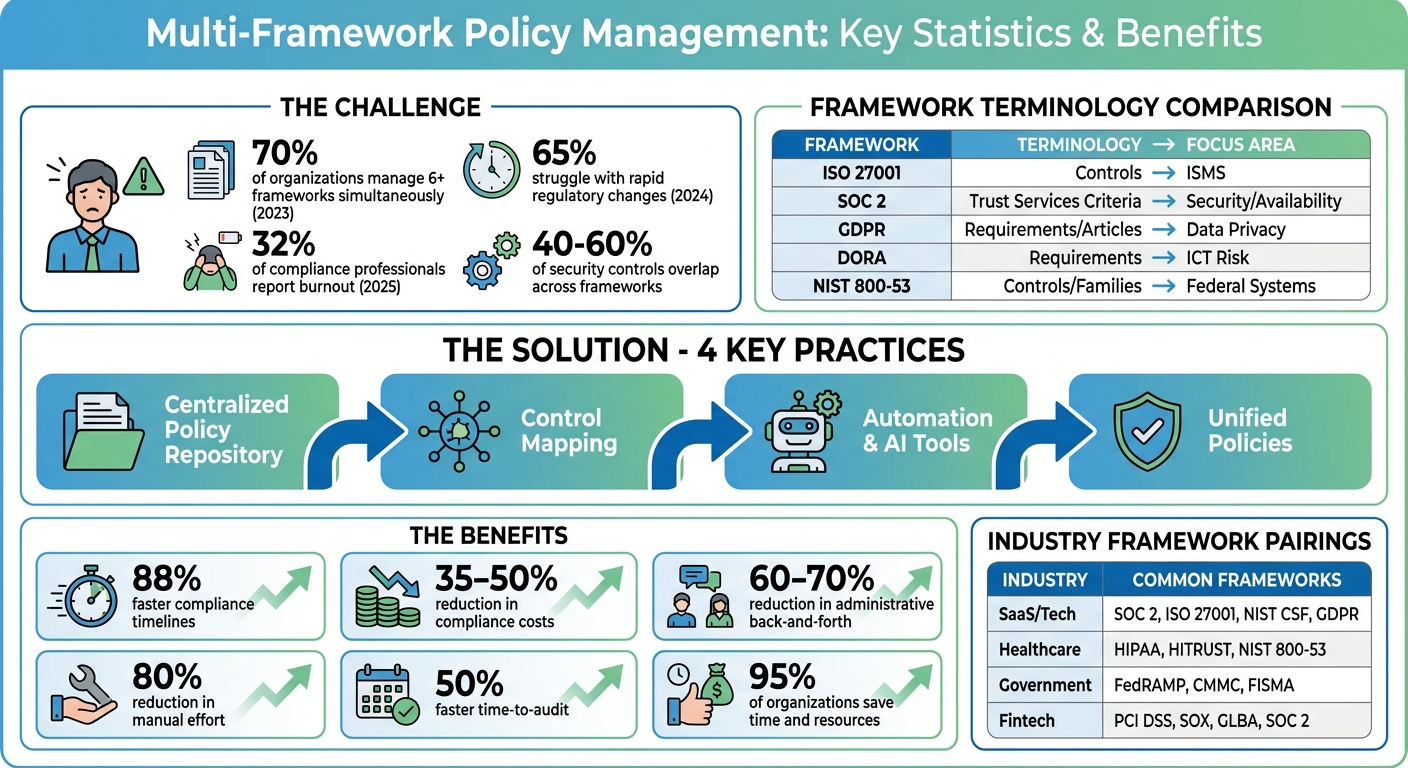

::: @figure  {Zgodność wieloramowa: Kluczowe statystyki i porównanie korzyści}

:::

{Zgodność wieloramowa: Kluczowe statystyki i porównanie korzyści}

:::

Jak Platform.sh zmniejszyła 900 kontroli dzięki harmonizacji wieloramowej

::: @iframe https://www.youtube.com/embed/j0_6FUVtcuM :::

sbb-itb-4566332

Wspólne wyzwania w zarządzaniu polityką wieloramową

Zarządzanie politykami w ramach wielkich ram wiąże się z własnymi wyzwaniami: niespójne wymagania, nakładające się i czasami sprzeczne kontrole oraz ograniczone zasoby do obsługi obciążenia pracą. Te wyzwania czynią zgodność złożoną łamigłówką, wymagającą inteligentniejszych podejść aby wszystko było na torze. Przyjrzyjmy się bliżej każdemu problemowi.

Różne wymagania w ramach różnych ram

Każda rama ma swój własny sposób działania - i własny słownik. Na przykład ISO 27001 używa „kontroli", SOC 2 skupia się na „Trust Services Criteria", a GDPR opiera się na „wymaganiach" lub „artykułach". Tymczasem DORA i NIST 800-53 mają własne unikalne struktury i terminologię. To nie jest tylko kwestia semantyki - powoduje to rzeczywiste wyzwania przy próbie wyrównania ram. Bezpośrednie porównania stają się trudne, a ręczne mapowanie często prowadzi do błędów [1][2].

Przełączanie się między ramami jest wyczerpujące dla zespołów. W 2024 roku 65% organizacji stwierdziło, że utrzymanie kroku z szybkimi zmianami regulacyjnymi utrudniło zaangażowanie się w najlepsze praktyki bezpieczeństwa informacji [3]. A obciążenie pracą rośnie tylko wtedy, gdy zarządza się wieloma ramami. W 2023 roku prawie 70% organizacji serwisowych zgłosiło żonglowanie sześcioma lub więcej ramami jednocześnie - codzienną pracę, która dodaje do napięcia psychicznego [1][3].

| Rama | Podstawowa terminologia | Kluczowy obszar fokus |

|---|---|---|

| ISO 27001 | Kontrole | ISMS |

| SOC 2 | Trust Services Criteria | Bezpieczeństwo, dostępność, poufność |

| GDPR | Wymagania / Artykuły | Ochrona danych |

| DORA | Wymagania | Ryzyko ICT i odporność operacyjna |

| NIST 800-53 | Kontrole / Rodziny | Bezpieczeństwo systemów informacyjnych administracji |

Nakładające się i sprzeczne kontrole

Ramy często obejmują podobny zakres, ale nie zawsze są wyrównane w zakresie czasu lub poziomu szczegółu. Weź na przykład terminy powiadomienia o naruszeniu - każda rama ma swoje własne terminy, zmuszając organizacje do zastosowania najsurowszego z nich.

Zarządzanie dostawcami to kolejny przykład nakładania się. DORA rozdział V, NIS 2 artykuł 21 i ISO 27001 Annex A.5.19-21 wszystkie adresują bezpieczeństwo łańcucha dostaw, ale każde ma unikalne wymagania, które muszą być ostrożnie mapowane [3]. Bez właściwej koordynacji organizacje ryzykują duplikowanie wysiłków. Na przykład mogą skończyć tworzenie oddzielnych polityk kontroli dostępu dla SOC 2, ISO 27001 i HIPAA [1][4].

W rzeczywistości 40% do 60% kontroli bezpieczeństwa jest wspólnych dla ram. Ale bez właściwego mapowania, te wspólne kontrole są często traktowane jako oddzielne zadania, prowadzące do zmarnowanego wysiłku [5].

"Zarządzanie nakładającymi się i czasami sprzecznym wymaganiami różnych ram może być zniechęcające, wymagając znacznych zasobów i drobiazgowej koordynacji."

- Emily Bonnie, Senior Content Marketing Manager, Secureframe [1]

Ograniczone zasoby

Większość organizacji nie ma luksusu dużych budżetów ani dużych zespołów compliance'owych. Ręczne zbieranie dowodów i ciągłe aktualizacje dokumentacji mogą szybko wyczerpać zasoby. W rzeczywistości, do 2025 roku 32% profesjonalistów compliance zgłosiło wypalenie zawodowe ze względu na rosnące obciążenia pracą [3].

Gdy organizacje nie mają scentralizowanego zarządzania, często powtarzają te same zadania aby spełnić różne wymagania ram [1][6]. Dla mniejszych zespołów, utrzymanie ciągłego monitorowania compliance'u jest główną przeszkodą [5]. Ponadto, gdy IT zarządza politykami bezpieczeństwa a Dział Prawny nadzoruje ochronę danych, zasoby nie zawsze są wykorzystywane efektywnie [1].

Niektóre organizacje zwróciły się do ujednoliconych modeli compliance'u, zmniejszając ręczny wysiłek nawet o 80% [6]. Te modele pomagają również zmniejszyć koszty compliance'u o 35% do 50% dzięki efektywnym mapowaniom między ramami [7]. Jednak wdrażanie tych rozwiązań często wymaga wstępnej inwestycji - coś, co może wydawać się poza zasięgiem zespołów brakujących zasobów.

Aby radzić sobie z tymi wyzwaniami, organizacje potrzebują najlepszych praktyk compliance'u wieloramowego i automatyzacji aby uprościć procesy.

Najlepsze praktyki zarządzania polityką wieloramową

Zarządzanie wieloma ramami może wydawać się przytłaczające, ale scentralizowanie dokumentacji, wyrównanie kontroli i usprawnienie aktualizacji polityk mogą uczynić proces gładszym. Organizacje, które wyróżniają się w tym obszarze, często wdrażają strategie, które zmniejszają powtarzające się zadania, minimalizują błędy i upraszczają wysiłki compliance'u.

Utwórz scentralizowane repozytorium polityk

Pożegnaj się z rozproszonymi dokumentami poprzez konsolidację wszystkich polityk, automatycznej dokumentacji kontroli bezpieczeństwa i procedur do jednej, łatwo dostępnej lokalizacji. To „jedno źródło prawdy" upraszcza nawigację i zmniejsza czas spędzony na szukaniu krytycznych informacji.

Najbardziej efektywne repozytoria wykorzystują miejsca pracy aby zachować zawartość zorganizowaną. Na przykład, możesz utworzyć oddzielne miejsca pracy dla każdej ramy - ISO 27001, SOC 2, NIST 800-53 - i kategoryzować je według departamentu z wyraźnymi etykietami. Takie podejście gwarantuje, że dane pozostają zorganizowane i zapobiega nakładaniu się, zachowując jednocześnie centralny indeks do szybkiego dostępu [2][8].

Aby uczynić te repozytoria jeszcze bardziej efektywnym, uwzględnij zatwierdzone przez audytorów szablony i instrukcje krok po kroku. Może to zmniejszyć административne wychodzenia i wychodzenia nawet o 60% do 70% [8]. Gdy Twój zespół wie dokładnie gdzie znaleźć najnowszą politykę kontroli dostępu lub plan reagowania na incydenty, mogą skupić się na sensownych zadaniach zamiast marnować czas na szukanie dokumentów.

Kolejną niezbędną funkcją jest kontrola wersji. To pozwala Ci śledzić zmiany, utrzymywać dane historyczne i przydzielać właścicieli dokumentów aby usprawnić przeglądy [1]. Przeprowadź przeglądy kwartalne aby archiwizować ukończone projekty i aktualizować aktywne polityki jako ewolucji regulacyjne [8].

| Sektor branżowy | Powszechnie połączone ramy |

|---|---|

| SaaS i technologia | SOC 2, ISO 27001, NIST CSF, GDPR, CCPA, ISO 42001 [1] |

| Opieka zdrowotna | HIPAA, HITRUST CSF, NIST 800-53 [1][5] |

| Rząd | FedRAMP, CMMC, FISMA, NIST 800-53, NIST 800-171 [1][5] |

| Fintech/E-commerce | PCI DSS, SOX, GLBA, SOC 2 [1] |

Po scentralizowaniu polityk, następnym krokiem jest wyrównanie nakładających się kontroli dla maksymalnej efektywności.

Mapuj i wyrównuj kontrole w ramach ram

Mapowanie kontroli to miejsce, gdzie możesz znacznie uprościć wysiłki compliance'u. Poprzez identyfikowanie nakładania się między ramami, możesz utworzyć ujednoczoną bibliotekę kontroli. Na przykład, jedna polityka uwierzytelniania wielofaktorowego (MFA) może spełnić wymagania FedRAMP, CMMC i SOC 2 jednocześnie [10].

Zacznij od wybrania ramy fundamentalnej - czegoś kompleksowego jak NIST 800-53 lub ISO 27001 - aby służyć jako linia bazowa. Następnie mapuj inne ramy do niej [10].

Istnieją trzy główne podejścia do mapowania kontroli:

- Mapowanie semantyczne: Dopasowuje kontrole z identycznymi celami, nawet jeśli język się różni.

- Mapowanie funkcjonalne: Wyrównuje kontrole, które osiągają podobną mitygację ryzyka poprzez różne metody.

- Mapowanie hierarchiczne: Rozpoznaje, gdy jedna szeroka kontrola spełnia wiele konkretnych wymagań [7].

Na przykład, NIST 800-53's AC-2 (Account Management), ISO 27001's A.5.15 (Identity Management), SOC 2's CC6.1 (Logical Access Security) i CMMC's AC.1.001 (Limit system access) wszystkie adresują kontrolę dostępu do systemu. Przy mapowaniu, oznacz relacje jako „dokładne dopasowanie", „częściowe nakładanie" lub „brak odpowiednika" aby upewnić się, że nic nie zostaje pominięte [9]. Również potwierdź, że wymagania dotyczące dowodów są wyrównane - na przykład, SOC 2 może zaakceptować zrzuty ekranu, podczas gdy FedRAMP wymaga ciągłych dzienników [10].

"Ujednolicone mapowanie kontroli identyfikuje nakładania się między ramami i buduje jedną bibliotekę kontroli, która spełnia wiele ram jednocześnie."

- Michael Peters [10]

Jeśli zrobione prawidłowo, mapowanie kontroli może zmniejszyć koszty compliance'u o 35% do 50% [7]. Ponieważ 60% do 80% kontroli często nakładają się między ramami, mapowanie gwarantuje, że nie duplikujesz wysiłków. Większość organizacji odkrywa, że 40% do 60% ich kontroli bezpieczeństwa jest wspólnych między ramami [5].

Standaryzuj tworzenie i aktualizacje polityk

Po mapowaniu kontroli, standaryzacja tworzenia polityk gwarantuje spójność w całej organizacji. Użycie jednolitych szablonów i procesów pomaga wyeliminować silosy i gwarantuje, że praktyki bezpieczeństwa są aplikowane równomiernie [3].

Zacznij od zatwierdzone przez audytorów szablonów wyrównane z głównymi ramami takimi jak ISO, NIST i SOC 2. Dostosuj te szablony do Twoich specjalnych potrzeb, upewniając się, że odwołujesz się jak każda polityka wiąże się z odpowiednimi ramami [3].

Ustaw zautomatyzowane cykle przeglądu aby przypomnieć właścicielom polityk aby regularnie aktualizować dokumenty. To utrzymuje polityki na bieżąco ze zmianami regulacyjnymi i ewoluującymi zagrożeniami. Przydziel jasne posiadania dokumentów i użyj scentralizowanej platformy GRC aby zarządzać dostępem i harmonogramami przeglądu [1][3].

Rozważ tworzenie „super kontroli" które spełniają najsurowsze wymagania między wszystkimi ramami. Na przykład, jeśli jedna rama wymaga przeglądu rocznego a inna wymaga przeglądu kwartalnego, przyjmij harmonogram kwartalny. To podejście zmniejsza luki i gwarantuje zgodność z najwyższym standardem [5].

"Adresuj powiązane wymagania między wieloma ramami jedną ujednoczoną polityką lub kontrolą, upraszczając obciążenie pracy zespołu compliance'u i eliminując redundancje."

- Christie Rae, Content Marketing Specialist, ISMS.online [3]

Utrzymanie scentralizowanego, standaryzowanego zestawu polityk jest znacznie łatwiejsze niż zarządzanie fragmentarycznymi dokumentami między departamentami [1]. W 2023 roku 65% profesjonalistów bezpieczeństwa informacyjnego zgłosiło, że utrzymanie kroku z szybkim tempem zmian regulacyjnych było głównym wyzwaniem [3].

Dla organizacji żonglujących 50 lub więcej ramami, narzędzia takie jak ISMS Copilot mogą uprościć proces. Ten zasilany AI asystent compliance'u oferuje dostosowane szablony, mapowanie między ramami i wsparcie przy pisaniu polityk dla ram takich jak ISO 27001, NIS 2, SOC 2 i więcej. To jak posiadanie eksperta compliance'u na wezwaniu 24/7, gotowego radzić sobie z ciężką pracą.

Używanie technologii do zarządzania polityką

Obsługiwanie zarządzania polityką między wieloma ramami ręcznie może być wyczerpujące. Po standaryzacji polityk, stosowanie zaawansowanej technologii może znacznie poprawić efektywność i pomóc utrzymać zgodność. Nowoczesne narzędzia upraszczają proces poprzez mapowanie kontroli, identyfikowanie luk i utrzymywanie Cię na bieżąco ze zmianami regulacyjnymi. Budując na scentralizowanych repozytoriach i standaryzowanych kontrolach, te narzędzia czynią aktualizacje polityk i zarządzanie dowodami znacznie gładszym.

Mapowanie polityk zasilane AI i analiza luk

Podczas gdy ogólne systemy AI mogą czasami produkować błędy, narzędzia AI specjalizujące się w compliance'u są zaprojektowane aby unikać niedokładności poprzez włączenie zweryfikowanej wiedzy o ramach dynamicznie. Na przykład, ISMS Copilot przyjął Dynamic Framework Knowledge Injection w lutym 2025. Ten zaawansowany system rozpoznaje wzmianki o ramach - takie jak ISO 27001 lub DORA - i automatycznie włącza zweryfikowaną, strukturalną wiedzę do swojego kontekstu, gwarantując niezawodne wsparcie compliance'u [13].

Od kwietnia 2026, ISMS Copilot wspiera 17 ramów compliance'u, w tym ISO 27001:2022, SOC 2, GDPR, NIS 2 i DORA [15]. Proces dynamicznego wstrzykiwania zwykle trwa 5 do 15 sekund aby pobrać i przetworzyć odpowiednie szczegóły ramy podczas czatu, co jest znacznie bardziej efektywne niż ręczne odsyłanie się do standardów [12].

Aby dokładnie mapować kontrole, użyj konkretnych podpowiedzi, takich jak: "Mapuj ISO 27001:2022 Annex A.5.15 do SOC 2 CC6.1." Załadowanie szczegółów środowiska może dodatkowo dostosować polityki do Twoich potrzeb [11]. To podejście napędzane AI może zmniejszyć czas tworzenia polityk z tygodni do zaledwie godzin [14].

"AI transformuje tworzenie polityk z tygodni badań i pisania w godziny dostosowywania i przeglądu." - ISMS Copilot Help Center [14]

Dla analizy luk, AI ocenia wiele ram aby wskazać gdzie Twoja obecna dokumentacja spełnia jeden standard (taki jak ISO 27001) ale nie spełnia inne (takie jak GDPR lub DORA). To ujednolicone podejście pozwala Ci opracować polityki, które spełniają wiele ram w jednym dokumencie, zmniejszając redundancję i gwarantując spójność [11].

Zautomatyzowane przepływy pracy i zarządzanie dowodami

Zautomatyzowane przepływy pracy upraszczają zgodność poprzez generowanie list żądań dowodów mapowanych do konkretnych kontroli w różnych ramach [11][16]. Te narzędzia identyfikują luki w dokumentacji przed audytami, oszczędzając Ci przed ostatecznym pośpiechu dla dzienników lub zrzutów ekranu.

Izolacja miejsca pracy jest niezbędna dla organizacji zarządzających wieloma klientami lub jednostkami biznesowymi. Tworzenie oddzielnych miejsc pracy - takich jak "ISO 27001 Certification 2024" lub "GDPR Compliance" - pomaga utrzymać jasne granice danych i zapobiega nakładaniu się poufnych informacji [2][11]. To jest szczególnie przydatne dla konsultantów lub przedsiębiorstw zajmujących się różnorodnymi wymogami regulacyjnymi.

Platformy z sprawdzaniem spójności między dokumentami używają AI aby zauważyć sprzeczności lub misalignacje między politykami. Na przykład, jeśli Twoja polityka kontroli dostępu stwierdzać przeglądy kwartalne ale powiązana procedura wspomina przeglądy roczne, system flaguje rozbieżność [16][17]. Może również Detection "orphaned references", takie jak zadania przydzielone do pustych ról lub procedury powiązane do nieistniejących dokumentów, zapobiegając problemom audytu [16].

Szukaj narzędzi oferujących Zero Data Retention (ZDR) umowy aby gwarantować, że Twoje poufne dane i dowody audytu nie są używane aby trenować publiczne modele AI [11][13]. Dla compliance'u GDPR, wybierz dostawców z opcjami rezydencji danych UE, takie jak hosting we Frankfurcie, Niemcy [11]. Funkcje bezpieczeństwa takie jak obowiązkowe Multi-Factor Authentication (MFA) i szyfrowanie end-to-end dla danych w transycie i w spoczynku są również krytyczne [11].

"Twoje dane NIGDY nie są używane aby trenować modele AI. Umowy ZDR gwarantują, że Twoje rozmowy, załadowane dokumenty i zawartość miejsca pracy pozostają poufne." - ISMS Copilot [13]

Monitorowanie w czasie rzeczywistym i raportowanie

Zautomatyzowane przepływy pracy umożliwiają ciągły nadzór compliance'u poprzez monitoring w czasie rzeczywistym. Te narzędzia mogą natychmiast Detection zagrożeń lub niepowodzenia audytu [18]. Poprzez automatyzację zbierania dowodów i raportowania w czasie rzeczywistym, tworzysz jedno źródło prawdy, unikając nieefektywności zarządzania nakładającymi się kontrolami w oddzielnych silosach [19].

Monitoring napędzany AI również śledzi zmiany regulacyjne, takie jak aktualizacje DORA lub NIS 2, w czasie rzeczywistym. Używając Natural Language Processing (NLP), te systemy mapują zmiany bezpośrednio do istniejących kontroli, oszczędzając Ci ręcznego przeglądu każdej aktualizacji aby określić jej wpływ. System alertuje Cię gdy polityka wymaga aktualizacji lub nowa kontrola musi być zaimplementowana [18].

Organizacje używające ujednoliconych narzędzi compliance'u zgłaszają zmniejszenie kosztów compliance'u o 40% do 60% [19]. Doświadczają również 50% szybszego czasu do audytu w porównaniu z zarządzaniem ramami niezależnie [19]. Alerty w czasie rzeczywistym gwarantują manipuloodporne dzienniki, które są ważne dla demonstracji ciągłej zgodności podczas audytów [18].

Regularnie porównując Twoje Statement of Applicability (SoA) z rzeczywistymi procedurami pomaga potwierdzić, że wszystkie „odpowiednie" kontrole są wspierane przez dowody [16]. Tworzenie oddzielnych cyfrowych miejsc pracy dla początkowych certyfikacji i audytów nadzorczych może śledzić dojrzałość Twojego ISMS w czasie, pokazując ulepszenie i utrzymując zgodność [16].

Dla biznesów żonglujących wieloma ramami, narzędzia takie jak ISMS Copilot oferują wyspecjalizowaną asystę AI. Ceny zaczynają się od $100 miesięcznie dla Pro Plan i $250 miesięcznie dla Business Plan [11]. Te platformy również wspierają analizowanie 50 do 500 załadowań plików miesięcznie aby zweryfikować spójność dokumentów, co czyni je odpowiednie dla małych zespołów i większych przedsiębiorstw [16].

Podsumowanie

Zarządzanie politykami w różnych ramach nie musi przytłaczać Twojego zespołu ani wyczerpywać Twoich zasobów. Poprzez połączenie inteligentnych praktyk z odpowiednią technologią, możesz zastąpić fragmentaryczny, ręczny proces systemem, który rośnie wraz z Twoją biznesem. Scentralizowanie repozytorium polityk, mapowanie kontroli między ramami i usprawnienie przepływów pracy stanowią podstawę dla technologii aby ulepszyć Twoje wysiłki compliance'u.

Gdy ustanowisz scentralizowane polityki i mapowane kontrole, automatyczne platformy podnoszą efektywność na następny poziom. Organizacje używające tych platform zgłaszają harmonogramy compliance'u, które są 88% szybsze między wieloma ramami, z 95% oszczędzającym czas i zasoby na certyfikacjach [1]. Gdy coraz więcej firm znajduje się żonglując sześcioma lub więcej ramami [1][3], strategia „mapuj raz, będź zgodny wszędzie" staje się konieczną dla pozostania efektywnym.

Technologia również transformuje audyty z zestresowanych, okresowych zdarzeń w bezpośredni proces ciągłego compliance'u. Zautomatyzowane zbieranie dowodów i monitoring w czasie rzeczywistym gwarantują, że zawsze jesteś gotów do audytu, zmniejszając koszty compliance'u nawet o 50% i przyspieszając harmonogramy certyfikacji [1]. Z 65% profesjonalistów cytując zmiany regulacyjne jako rosnące wyzwanie [3], narzędzia AI, które śledzą aktualizacje i mapują je do Twoich kontroli, stają się niezbędne.

Korzyści nie są tylko operacyjne - są również ludzkie. Automatyzacja powtarzających się zadań, takich jak zbieranie dowodów i mapowanie kontroli, zmniejsza zmęczenie ramami dla Twojego zespołu, jednocześnie ulepszając jakość dokumentacji. Narzędzia AI mogą flagować niespójności zanim audytorzy je zauważą, a ujednolicone biblioteki kontroli eliminują redundantną pracę, czyniąc zgodność mniej uciążliwą.

Rozpoczęcie od fundamentalnej ramy, takiej jak ISO 27001 - która obejmuje 60% do 80% wymagań dla innych standardów - to mądry ruch [5]. Od tego miejsca, mapowanie zasilane AI może pomóc Ci zamknąć wszelkie luki. Niezależnie od tego, czy zarządzasz compliance'em wewnętrznie czy wspierasz wielu klientów, narzędzia takie jak ISMS Copilot są zaprojektowane aby pomóc Ci nawigować ponad 50 ramami z łatwością. Inwestowanie w strukturalne praktyki i inteligentną automatyzację opłaca się poprzez niższe koszty, szybsze certyfikacje i program compliance'u, który adaptuje się w miarę ewolucji Twojej biznesu. Te strategie oferują jasną ścieżkę do utrzymania zgodności, osiągając przy tym sukces operacyjny.

FAQs

::: faq

Którą ramę powinniśmy użyć jako naszą linię bazową?

Wybór właściwej ramy bazowej zależy od Twoich unikalnych potrzeb organizacyjnych, branży, w której operujesz i wymogów regulacyjnych, które musisz spełnić. W Stanach Zjednoczonych wiele organizacji wybiera ISO 27001 ze względu na jego elastyczne, skoncentrowane na ryzyku podejście. Łączy się również dobrze z innymi standardami, takimi jak NIST 800-53 i SOC 2, czyniąc łatwiejsze budowanie ujednoczonego środowiska kontroli. To zmniejsza redundancję, jednocześnie adresując wiele wymogów compliance'u. Zawsze pamiętaj o swoich specjalnych celach compliance'u przy wyborze ramy. :::

::: faq

Jak obsługujemy kontrole, które są sprzeczne między ramami?

Aby obsługiwać sprzeczne kontrole między różnymi ramami, przydatne jest użycie strukturalnej metody, takiej jak harmonizacja kontroli. To oznacza wyrównanie nakładających się kontroli, aby spełnić najsurowsze standardy między ramami. Zacznij od analizy celu każdej kontroli i dostosowania ich aby spełnić wymagania wielu ram jednocześnie.

Używanie narzędzi takich jak ISMS Copilot może znacznie ułatwić ten proces. Te narzędzia zapewniają dostosowaną wskazówkę, gotowe do użytku szablony i funkcje dla mapowania kontroli, które nie tylko pomagają utrzymać zgodność, ale również zmniejszają konflikty i ułatwiają pracę dla zespołów compliance'u. :::

::: faq

Jakie dowody powinniśmy standaryzować dla audytów wieloramowych?

Aby uczynić audyty wieloramowe bardziej efektywnymi, skoncentruj się na standaryzacji dowodów takich jak mapowania kontroli, polityki, procedury i artefakty audytu, które demonstrują zgodność z nakładającymi się standardami. Poprzez konsolidację krytycznej dokumentacji - takiej jak oceny ryzyka, plany reagowania na incydenty i rekordy szkoleniowe - do jednego, ujednoczonego systemu, możesz utrzymać spójność i uniknąć zbędnych redundancji.

Budowanie szczegółowej inwentaryzacji kontroli może również pomóc wyrównać wymagania między różnymi ramami. To podejście nie tylko zmniejsza duplikację i zmęczenie audytu, ale również zmniejsza koszty operacyjne, jednocześnie gwarantując, że Twoje dowody compliance'u pozostają jasne i spójne. :::

Powiązane artykuły

Mapowanie krzyżowe frameworków: NIST, ISO 27001, SOC2

Wykorzystaj NIST CSF do budowania ujednoliconych kontroli, które mapują ISO 27001 i SOC 2, zmniejszając nakład pracy audytu i koszty zgodności.

NIS2 i ISO 27001: Przewodnik Wizualizacji Pokrywania się

Pokazuje, jak ISO 27001 pokrywa 70–80% NIS2 i podkreśla luki, takie jak ścisłe raportowanie incydentów i odpowiedzialność kierownictwa.

Ustawa AI UE: Wyjaśnienie Wymagań Przejrzystości

Przegląd przejrzystości Ustawy AI UE: zasady ujawniania chatbotów i treści AI, standardy dokumentacji, harmonogramy i kary.