Ocena ryzyka ISO 27001 za pomocą AI: Checklist dla startupów

Użyj AI do przyspieszenia oceny ryzyka ISO 27001 dla startupów—zakres, inwentaryzacja zasobów, ocena, mapowanie kontroli i ciągły monitoring.

Ocena ryzyka ISO 27001 za pomocą AI: Checklist dla startupów

Uzyskanie certyfikacji ISO 27001 jest kluczowe dla startupów chcących zawierać umowy z przedsiębiorstwami. Bez niej wiele dużych klientów nawet nie rozważy Twojego produktu. Jednak proces ten jest często drogi, czasochłonny i wymagający intensywnych zasobów - zajmując do 12 miesięcy i kosztując 50 000–150 000 dolarów.

Narzędzia AI zmieniają ten krajobraz, drastycznie zmniejszając koszty i harmonogramy. Startupy mogą teraz ukończyć ocenę ryzyka i uzyskać certyfikację w zaledwie 14 dni, skracając harmonogramy o 40–60%. AI upraszcza zadania takie jak gromadzenie dowodów, ocena ryzyka i mapowanie do kontroli ISO 27001:2022, oszczędzając zarówno czas, jak i wysiłek.

Oto jak możesz użyć AI do przeprowadzenia oceny ryzyka zgodnej z ISO 27001:

- Zdefiniuj zakres ISMS: Skoncentruj się na systemach obsługujących dane klientów i krytyczne przepływy pracy.

- Inwentaryzuj zasoby: Użyj AI do identyfikacji danych, oprogramowania i usług w zakresie.

- Zidentyfikuj zagrożenia: Przeanalizuj podatności w obszarach takich jak cyberatak, błąd człowieka i awarie systemu.

- Oceń ryzyko: Oceń ryzyko na podstawie prawdopodobieństwa i wpływu, zapewniając spójność.

- Ustalaj priorytety i zarządzaj ryzykiem: Użyj spostrzeżeń AI, aby skupić się na krytycznych ryzykach i opracować plany działań naprawczych.

- Monitoruj stale: Automatyzuj aktualizacje dla ciągłej zgodności.

Narzędzia takie jak ISMS Copilot ułatwiają ten proces, automatyzując identyfikację ryzyka, mapowanie kontroli i dokumentację, jednocześnie utrzymując niskie koszty dzięki modelowi subskrypcji. Takie podejście pomaga startupom uzyskać certyfikację szybciej i przy mniejszych zasobach, pozwalając zespołom skupić się na wzroście.

Dlaczego startupy powinny używać AI do oceny ryzyka ISO 27001

Wyzwania w tradycyjnej ocenie ryzyka dla startupów

Tradycyjne oceny ryzyka mogą być przytłaczające dla startupów, zwłaszcza gdy zasoby są ograniczone. Dla małego zespołu 20–50 pracowników ukończenie ręcznej oceny ryzyka często zajmuje 2–3 tygodnie intensywnej pracy. Dla organizacji średniej wielkości (100–500 pracowników) ten okres wydłuża się do 4–6 tygodni [1]. Jednak większym problemem jest brak wewnętrznej ekspertyzy. Startupy rzadko zatrudniają specjalistów ds. zgodności, pozostawiając im nawigację złożonych wymagań ISO 27001 na własną rękę. To trudne zadanie dla zespołów inżynieryjnych, które doskonalą się w budowaniu produktów, a nie w mapowaniu 93 kontroli Załącznika A na swoją infrastrukturę IT.

Ponadto ręczne gromadzenie danych dodaje kolejną warstwę złożoności. Zbieranie informacji wymaga tygodni rozmów ze interesariuszami i stałych aktualizacji dokumentacji. Ten proces często prowadzi do niespójnej oceny ryzyka, która może wzbudzić podejrzenia podczas audytów. Wiele firm polega również na ogólnych szablonach zagrożeń zamiast dostosowywania scenariuszy do swojej konkretnej konfiguracji - na przykład bazy danych PostgreSQL hostowanej na AWS - co zwiększa prawdopodobieństwo problemów audytowych [1].

W tym miejscu AI świeci, oferując sposób na usprawnienie procesu przy jednoczesnym minimalizowaniu błędów i niespójności.

Korzyści z AI w ocenach ryzyka

Narzędzia AI upraszczają oceny ryzyka, bezpośrednio rozwiązując te problemy. Startupy używające AI do implementacji ISO 27001 zazwyczaj skracają czas do certyfikacji o 40–60% [5]. Zadania, które kiedyś zajmowały tygodnie, takie jak identyfikacja zasobów i przydzielanie ocen ryzyka, można teraz ukończyć w zaledwie godziny. Systemy AI analizują diagramy sieciowe i dokumenty architektury, aby klasyfikować zasoby i obliczać spójne oceny ryzyka (Prawdopodobieństwo × Wpływ) [1] [3].

Kolejną dużą zaletą jest sposób, w jaki AI automatyzuje mapowanie ryzyka na kontrole ISO 27001:2022. Generuje nawet uzasadnienia dla oświadczeń zgodności - zadanie, które w przeciwnym razie wymagałoby dni ręcznych odsyłaczy.

Dla startupów żonglujących zgodą i szybkim wzrostem, AI oferuje opłacalną alternatywę dla zatrudniania drogich konsultantów. Narzędzia takie jak ISMS Copilot tłumaczą złożone standardy na konkretne kroki dostosowane do Twoich potrzeb. Mogą tworzyć szczegółowe rejestry ryzyka i plany działań naprawczych, pozwalając Twojemu zespołowi skupić się na innowacjach zamiast na wąskich gardłach zgodności. A przy planach subskrypcji począwszy od 24 dolarów miesięcznie [6], korzyści finansowe są trudne do zignorowania w porównaniu z tradycyjnymi opłatami za konsultacje.

| Funkcja | Tradycyjna ocena | Ocena zasilana AI |

|---|---|---|

| Harmonogram | Tygodnie ręcznego zbierania danych | Godziny do wygenerowania scenariuszy |

| Podejście | Różni się w zależności od oceniającego | Spójna metodologia |

| Mapowanie kontroli | Ręczne odsyłacze 93 kontroli | Automatyczne mapowanie i uzasadnienie |

| Struktura kosztów | Wysokie opłaty konsultacyjne | Ceny subskrypcji |

sbb-itb-4566332

ISO/IEC 27001 i ISO/IEC 27005: Efektywne zarządzanie ryzykami AI

::: @iframe https://www.youtube.com/embed/TtnY1vzHzns :::

Przygotowanie do oceny ryzyka ISO 27001 zasilanej AI

Przed przystąpieniem do ocen ryzyka napędzanych AI niezbędne jest właściwe przygotowanie. ISO 27001 klauzula 6.1.2 wyraźnie stwierdza, że metodologia oceny ryzyka musi być udokumentowana przed identyfikacją ryzyka [1][4][5]. Pominięcie tego kroku jest poważną niezgodnością audytu [4][5]. Audytorzy będą sprawdzać, czy postąpiłeś zgodnie z prawidłową kolejnością, dlatego poświęcenie czasu na właściwe przygotowanie jest niezastępowalne.

AI może uprościć to przygotowanie, automatyzując dokumentację i zadania konfiguracyjne. Na przykład startup 20–50 pracowników typowo spędza 2–3 tygodnie na fazie oceny ryzyka [1]. Dzięki narzędziom wspieranym przez AI, ten harmonogram można znacznie skrócić, czyniąc proces bardziej wydajnym. Po ustaleniu metodologii, następne kroki to zdefiniowanie zakresu ISMS i inwentaryzacja zasobów.

Zdefiniuj zakres systemu ISMS

Pierwszym krokiem jest określenie, co będzie obejmować Twój System Zarządzania Bezpieczeństwem Informacji (ISMS). Ustalaj priorytety systemów obsługujących dane klientów, własność intelektualną i regulowane informacje [2]. Dla startupu SaaS może to obejmować produkcyjną bazę danych, aplikacje dostępne dla klientów i systemy przetwarzania płatności.

Wyraźnie zdefiniuj granice organizacyjne. Określ, które zespoły (np. inżynieria, operacje, powodzenie klienta) i lokalizacje (biura, regiony chmury takie jak AWS us-east-1 lub centra danych) wchodzą w zakres [2][9]. Jeśli Twoja firma działa zdalnie, udokumentuj, że fizyczne biura są wyłączone i podaj uzasadnienie dla audytorów [2][8]. ISO 27001 klauzula 4.3 nakazuje tę dokumentację [10].

"Zdefiniowanie zakresu zbyt szeroko przytłoczy zasoby; zbyt wąskie pominięcie kluczowych ryzyk i ograniczenie wartości certyfikacji." - ISMS Copilot [5]

Zidentyfikuj wszystkie zasoby wspierające krytyczne procesy biznesowe. Na przykład, jeśli onboarding klientów jest centralny dla Twoich operacji, zmapuj każdy system i punkt styku danych zaangażowany w ten przepływ pracy [1]. Nie zapomnij o dostawcach zewnętrznych takich jak Stripe do płatności lub Auth0 do uwierzytelniania, ponieważ stanowią zagrożenia zgodności [8][11]. Pamiętaj, że prawie połowa wszystkich naruszeń bezpieczeństwa dotyczy firm poniżej 1000 pracowników [8], a średni koszt naruszenia danych wynosi około 4,35 miliona dolarów [8]. Ustalenie skoncentrowanego zakresu gwarantuje, że ocena ryzyka wspomagana AI będzie dotyczyć obszarów, które są najistotniejsze dla Twojego startupu.

Inwentaryzuj zasoby i przepływy danych

Po zdefiniowaniu zakresu następnym krokiem jest utworzenie szczegółowego inwentarza wszystkich zasobów w granicach ISMS. ISO 27001 wymaga identyfikacji wszystkiego - danych, oprogramowania, fizycznego sprzętu, usług chmurowych i osób mających dostęp uprzywilejowany [1]. Przydziel właścicielstwo i klasyfikuj każdy zasób jako Publiczny, Wewnętrzny, Poufny lub Zastrzeżony [1][4].

Narzędzia AI mogą znacznie przyspieszyć ten proces. Na przykład możesz przesłać diagramy sieciowe, dokumenty architektury systemów lub mapy przepływu danych, a AI może automatycznie zidentyfikować zasoby i zaproponować właścicieli [1][12]. Możesz nawet poprosić AI, aby wygenerowała dostosowany szablon inwentaryzacji zasobów charakterystyczny dla Twojej branży, takiej jak fintech lub SaaS, upewniając się, że uwzględniane są krytyczne przykłady, takie jak bazy danych PII lub integracje API [1][12].

| Kategoria zasobów | Przykłady dla startupów |

|---|---|

| Zasoby informacyjne | PII klientów, własność intelektualna, rekordy finansowe, umowy [1] |

| Zasoby oprogramowania | Bazy danych, aplikacje SaaS, systemy operacyjne, narzędzia bezpieczeństwa [1] |

| Zasoby fizyczne | Laptopy, serwery, urządzenia mobilne, sprzęt sieciowy [1] |

| Usługi | Infrastruktura AWS/Azure, usługi poczty elektronicznej, dostawcy usług zarządzanych [1] |

| Ludzie | Pracownicy, kontrahenci, administratorzy mający dostęp uprzywilejowany [1] |

Mapowanie przepływów danych to kolejny kluczowy krok. Udokumentuj, jak informacje poruszają się między systemami wewnętrznymi a dostawcami trzecimi, aby uchwycić każdy punkt styku [2]. AI może pomóc, tworząc mapy oparte na procesach dla czułych przepływów pracy, szczegółowo opisując każdy system i rolę personelu zaangażowanego w przetwarzanie danych [12]. Dobrze zorganizowana i sklasyfikowana inwentaryzacja zasobów jest fundamentem efektywnej oceny ryzyka wspomaganej AI.

Checklist zasilany AI dla oceny ryzyka ISO 27001

::: @figure  {Ocena ryzyka ISO 27001 zasilana AI: 6-etapowy proces dla startupów}

:::

{Ocena ryzyka ISO 27001 zasilana AI: 6-etapowy proces dla startupów}

:::

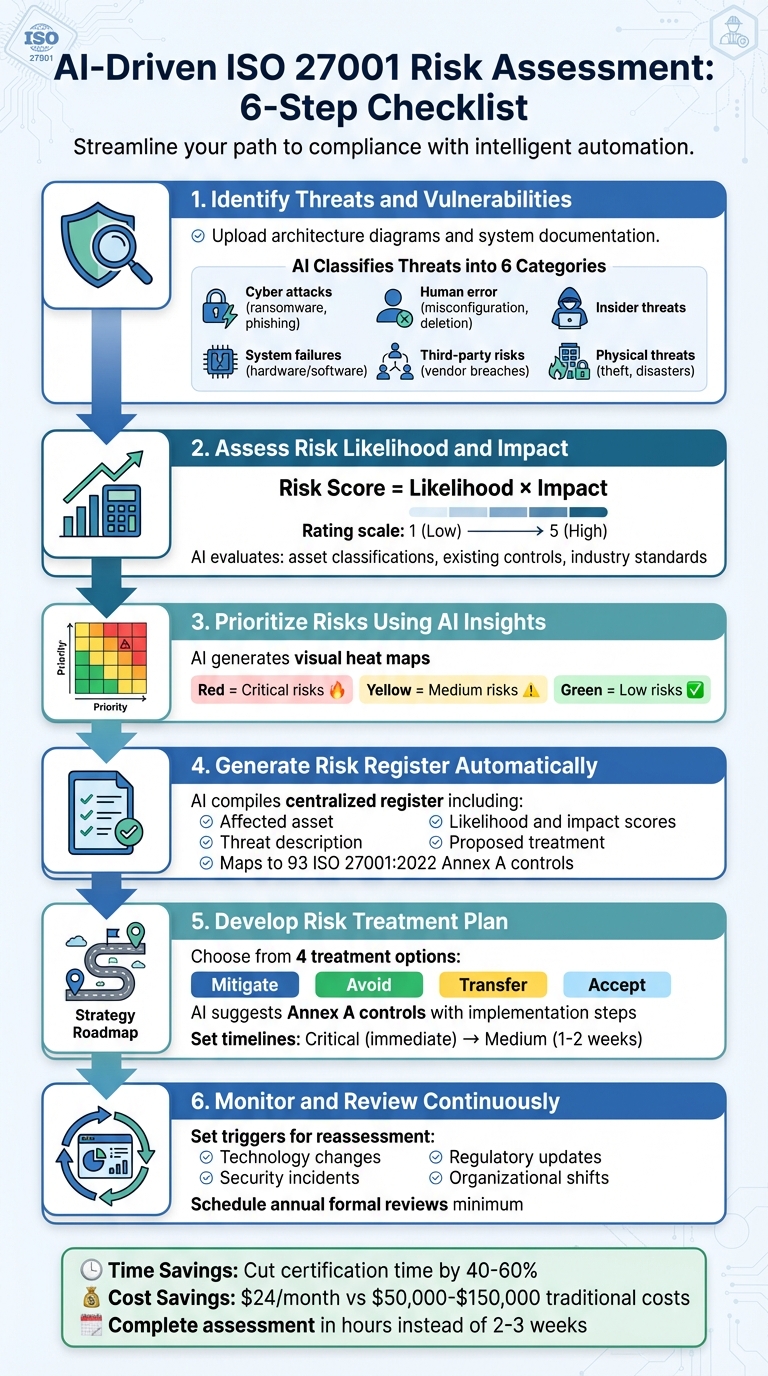

Używanie AI może zmienić często czasochłonny proces ręcznych ocen ryzyka w coś szybszego i dokładniejszego, szczególnie dla startupów. Po zdefiniowaniu zakresu i inwentaryzacji zasobów, postępuj zgodnie z tym uproszczonym checklist, aby przeprowadzić ocenę ryzyka ISO 27001 wspomaganą AI.

Krok 1: Zidentyfikuj zagrożenia i podatności

Zacznij od przesłania diagramów architektury, map sieciowych lub dokumentacji systemu do narzędzia AI. Użyj szczegółowych pytań, na przykład: "Zidentyfikuj zagrożenia ISO 27001 dla bazy danych klientów hostowanej w chmurze zawierającej PII" [6].

AI klasyfikuje zagrożenia na sześć głównych kategorii: cyberataki (np. ransomware, phishing), błąd człowieka (takie jak przypadkowe usunięcie lub błędna konfiguracja), zagrożenia wewnętrzne, awarie systemów (sprzęt lub problemy oprogramowania), ryzyko od stron trzecich (naruszenia dostawcy lub wyłączenia usług) i zagrożenia fizyczne (kradzież lub katastrofy naturalne) [1][12]. Wykrywa również podatności charakterystyczne dla Twojej technologii, takie jak niepatche oprogramowanie lub słabe kontrole dostępu.

W celach audytowych dołącz pytania takie jak "Pokaż swoje rozumowanie", aby stworzyć ścieżkę dokumentacji. AI może odsyłać się do Twojej konfiguracji za pomocą trendów zagrożeń charakterystycznych dla branży. Na przykład, ataki ransomware w sektorze opieki zdrowotnej wzrosły o 40% rok do roku [1][12]. Nie zapomnij uwzględnić czynników ludzkich, takich jak luki w szkoleniach pracowników lub ryzyka pracy zdalnej, jak również narażenia dostawcy trzeciej strony [12][4].

Krok 2: Oceń prawdopodobieństwo i wpływ ryzyka

AI oblicza oceny ryzyka za pomocą standardowego wzoru:

Ocena ryzyka = Prawdopodobieństwo × Wpływ

Zarówno prawdopodobieństwo, jak i wpływ są typowo oceniane na skali 1–5 [1]. AI ocenia czynniki takie jak klasyfikacje zasobów, istniejące kontrole (np. uwierzytelnianie wieloskładnikowe, kopie zapasowe, szyfrowanie) i standardy branżowe, aby przydzielić oceny [6][4]. Na przykład, ocena 1 może reprezentować rzadkie lub znikome zdarzenie, podczas gdy 5 mogłaby oznaczać prawie pewne lub katastrofalne konsekwencje [3][4].

| Zakres oceny ryzyka | Poziom ryzyka | Wymagane działanie |

|---|---|---|

| 20–25 | Krytyczne | Natychmiastowe działanie; zatwierdzenie CEO potrzebne w przypadku opóźnień |

| 15–19 | Wysoki | Rozwiąż w ciągu 48 godzin; utwórz plan działań naprawczych |

| 8–14 | Średni | Rozwiąż w ciągu 1–2 tygodni; zaplanuj w następnym sprincie |

| 1–7 | Niski | Monitoruj i rozwiąż w razie potrzeby |

AI może również symulować scenariusze "co-jeśli", aby pokazać, jak zdarzenia takie jak atak ransomware lub awaria dostawcy mogą wpłynąć na ogólny profil ryzyka. Porównaj te oceny ze światowymi danymi naruszeń i wywiadem zagrożeń dla dokładności [4].

Po ocenie ryzyka możesz przejść do ich ustalania priorytetów.

Krok 3: Ustalaj priorytety ryzyka za pomocą spostrzeżeń AI

Mapy ciepła generowane przez AI ułatwiają wizualizację krajobrazem ryzyka. Te mapy wykreślają ryzyko według prawdopodobieństwa i wpływu, używając kodowania barw (np. czerwony dla krytycznego ryzyka, zielony dla niskiego ryzyka), aby podświetlić to, co wymaga natychmiastowej uwagi [3].

Na przykład niezaszyfrowana produkcyjna baza danych prawdopodobnie pojawiłaby się jako ryzyko wysokiego priorytetu, podczas gdy przestarzałą dokumentację wewnętrzną mogłaby zostać sklasyfikowana jako niższa. Te narzędzia wizualne pomagają przydzielać zasoby tam, gdzie są potrzebne najbardziej.

Krok 4: Wygeneruj rejestr ryzyka automatycznie

AI kompiluje wszystkie zidentyfikowane ryzyko, ich oceny i zalecane działania naprawcze w scentralizowany rejestr ryzyka. Dokument ten powinien zawierać:

- Narażony zasób

- Opis zagrożenia

- Podatność, która jest wykorzystywana

- Oceny prawdopodobieństwa i wpływu

- Ogólna ocena ryzyka

- Proponowane działanie naprawcze [1][3]

Przechowuj rejestr ryzyka w formacie kontrolowanym wersjami. AI może również zmapować odpowiednie kontrole ISO 27001:2022 Załącznika A do każdego ryzyka i zasugerować kroki implementacji. Aktualizacja z 2022 roku reorganizowała kontrole w cztery tematy: Organizacyjne, Ludzi, Fizyczne i Technologiczne, zmniejszając łączną liczbę ze 114 do 93 [5].

Dobrze utrzymywany rejestr ryzyka gwarantuje gotowość do audytów i pomaga kierować wysiłkami łagodzenia. Użyj dedykowanej przestrzeni w narzędziu AI, aby wszystko było zorganizowane i oddzielone od innych projektów polityk. Zawsze przejrzyj oceny generowane przez AI, aby upewnić się, że są zgodne z rzeczywistym kontekstem bezpieczeństwa [6][4].

Krok 5: Opracuj plan działań naprawczych

ISO 27001 wymaga wybrania jednej z czterech opcji leczenia dla każdego ryzyka: Łagodzenie, Unikanie, Transfer lub Akceptacja [1][3][4]. AI sugeruje leczenie na podstawie czynników takich jak tolerancja ryzyka, budżet i potrzeby zgodności.

W przypadku łagodzenia, AI może zalecić kontrole Załącznika A wraz z krokami implementacji. Na przykład, aby zmniejszyć ryzyko nieautoryzowanego dostępu do bazy danych, mogło zasugerować uwierzytelnianie wieloskładnikowe, ściślejsze kontrole dostępu i szyfrowanie. AI może również opracować dokumentację wyjaśniającą, dlaczego określone kontrole zostały wybrane lub wykluczone, które stają się częścią Twojego Oświadczenia o Zastosowaniu (SoA) [1][12][4].

Ustaw praktyczne harmonogramy dla każdego działania. Ryzyka krytyczne mogą wymagać natychmiastowego działania (z zatwierdzeniem CEO w przypadku opóźnień), podczas gdy ryzyka średnie można zaplanować na rozwiązanie w ciągu tygodnia lub dwóch [3]. AI może również pomóc w tworzeniu planów projektów, przydzieleniu odpowiedzialności i śledzeniu postępów.

Krok 6: Monitoruj i przeglądzaj ryzyko stale

Ocena ryzyka nie jest procesem jednorazowym. ISO 27001 wymaga ciągłego monitorowania i okresowych przeglądów, aby rejestr ryzyka pozostał aktualny [12][1]. AI może pomóc poprzez ustalenie wyzwalaczy do ponownej oceny, takich jak:

- Zmiany technologiczne (np. nowe usługi chmurowe lub uaktualnienia systemów)

- Incydenty bezpieczeństwa (naruszenia lub prawie-nieudane)

- Aktualizacje regulacyjne

- Zmiany organizacyjne (takie jak fuzje lub nowe linie produktów) [12][1]

AI monitoruje efektywność kontroli i flaguje zmiany ocen ryzyka. Na przykład, jeśli pojawi się podatność zero-day, AI przelicza odpowiednie oceny i Cię alertuje. Wiele organizacji raportuje, że narzędzia wspierane AI mogą skrócić czas do certyfikacji o 40–60% [5].

Zaplanuj formalne przeglądy ryzyka co najmniej raz w roku, lub częściej w środowiskach wysokiego ryzyka. AI może generować raporty porównujące bieżące i przeszłe poziomy ryzyka, podświetlając trendy i obszary wymagające uwagi. To tworzy pętlę ciągłego doskonalenia, zapewniając, że Twój ISMS pozostaje efektywny i gotowy do audytu podczas całego procesu certyfikacji.

Jak ISMS Copilot upraszcza oceny ryzyka dla startupów

ISMS Copilot jest zaprojektowany specjalnie do zgodności z bezpieczeństwem informacji, oferując skoncentrowaną alternatywę dla narzędzi AI ogólnego przeznaczenia, takich jak ChatGPT lub Claude. Zapewnia wskazówki ISO 27001 wspierane rozbudowanym praktycznym doświadczeniem z projektami zgodności [13].

"Nasze AI nie przeszukuje całego internetu. Wykorzystuje tylko naszą bibliotekę rzeczywistej wiedzy o zgodności. Gdy zadasz pytanie, otrzymasz prostą, wiarygodną odpowiedź." – ISMS Copilot [13]

Platforma zapewnia bezpieczeństwo danych z dedykowanymi przestrzeniami roboczymi dla projektów audytowych, czyniąc ją wiarygodnym narzędziem dla startupów chcących usprawnić proces oceny ryzyka. Oto jak upraszcza każdy krok.

Identyfikacja ryzyka zasilana AI

ISMS Copilot może analizować diagramy architektury, mapy sieciowe i dokumentację systemów, aby automatycznie wskazać zasoby informacyjne i rekomendować właścicieli zasobów [1]. Generuje scenariusze zagrożeń dostosowane do stosu technologicznego, niezależnie od tego, czy używasz rozwiązań SaaS hostowanych na AWS, czy baz danych PostgreSQL, i wyrównuje je z kontekstem branżowym [1].

Platforma oblicza oceny ryzyka za pomocą wzoru Prawdopodobieństwo × Wpływ na skali 1–25, oferując jasne wyjaśnienia dla każdej oceny. To pomaga spełnić wymagania ISO 27001 klauzuli 6.1.2 i eliminuje potrzebę żmudnych ręcznych odsyłaczy.

"Zamiast ręcznie odsyłać się do 93 kontroli Załącznika A, ISMS Copilot natychmiast identyfikuje odpowiednie kontrole i wyjaśnia ich stosowalność do konkretnego scenariusza ryzyka." – ISMS Copilot [1]

Mapowanie wieloramowe dla zgodności

Dla startupów chcących uzyskać wiele certyfikacji, ISMS Copilot upraszcza proces poprzez mapowanie ryzyk zidentyfikowanych dla ISO 27001 na inne frameworki, takie jak SOC 2 Trust Services Criteria i NIST CSF. Obsługuje ponad 30 frameworków, w tym NIS 2, DORA, GDPR i ISO 42001, zapewniając, że wysiłki w zakresie zgodności pozostają spójne w różnych programach bez duplikowania pracy [1].

Automatyczne szablony i raporty

ISMS Copilot również ułatwia dokumentację. Generuje strukturyzowane, gotowe do audytu dokumenty, takie jak Rejestry ryzyka, Plany działań naprawczych i Oświadczenia o Zastosowaniu (SoA) na podstawie wyników oceny [1]. Dla każdego zidentyfikowanego ryzyka sugeruje określone kontrole ISO 27001:2022 Załącznika A, wyjaśnia, jak łagodzą ryzyko, i zarysowuje kroki implementacji [1].

Platforma obsługuje wiele formatów plików, w tym PDF, DOCX i XLS, umożliwiając przetwarzanie nawet dużych raportów [13]. Dzięki takiemu poziomowi automatyzacji, małe zespoły (20–50 pracowników) mogą ukończyć oceny ryzyka ISO 27001 w zaledwie 2–3 tygodnie - ułamek czasu wymaganego dla tradycyjnych metod ręcznych [1].

Powszechne błędy w ocenach ryzyka i jak je rozwiązuje AI

Startupy często natykają się na powtarzające się problemy podczas ocen ryzyka ISO 27001. Częstym problemem jest poleganie na ogólnych szablonach ryzyka, które nie są zgodne ze specyficznym środowiskiem organizacji. Wyobraź sobie wymienienie "kradzieży serwera fizycznego" jako ryzyka, gdy cała infrastruktura jest oparta na chmurze - ten rodzaj niedopasowania może wzbudzić podejrzenia podczas audytów. ISMS Copilot rozwiązuje to, używając AI do analizy stosu technologicznego i modelu biznesu, tworząc ryzyka dostosowane do rzeczywistej konfiguracji [1][6].

Innym wyzwaniem jest subiektywna ocena. Różni członkowie zespołu mogą interpretować ryzyka inaczej, prowadząc do niespójnych ocen. Na przykład, jedna osoba może sklasyfikować podatność bazy danych jako "wysoka", podczas gdy inna widzi ją jako "średnia". AI eliminuje tę niespójność poprzez zastosowanie ustandaryzowanej metodologii prawdopodobieństwa i wpływu we wszystkich ocenach, zapewniając uniformność w ocenianiu ryzyk [1][3].

Mapowanie ryzyk na kontrole to kolejna powszechna pułapka. Startupy czasami wybierają kontrole Załącznika A bez jasnego udokumentowania, które ryzyka te kontrole łagodzą. ISMS Copilot upraszcza to poprzez automatyczne powiązanie każdej kontroli z powiązanymi ryzykami, wyjaśniając oczekiwaną redukcję ryzyka. To tworzy jasną i przejrzystą ścieżkę audytu, która jest zgodna z wymaganiami ISO 27001, czyniąc audyty gładszymi [1][7].

Niepowodzenie w udokumentowaniu metodologii oceny ryzyka to również krytyczny błąd. ISO 27001 nakazuje organizacjom zdefiniowanie podejścia przed identyfikacją ryzyk. Narzędzia AI pomagają poprzez opracowanie dokumentów zgodnej metodologii, w tym szczegółowych wytycznych dla skal prawdopodobieństwa i wpływu, zapewniając, że wszystko jest na miejscu przed rozpoczęciem identyfikacji ryzyk [4][5].

Na koniec, przeoczenie istniejących środków bezpieczeństwa może prowadzić do zawyżonych ocen ryzyka. Na przykład ocenianie ryzyka bez uwzględnienia obecnych zabezpieczeń, takich jak zapory ogniowe czy szyfrowanie, może zniekształcić wyniki. AI ocenia skuteczność tych istniejących kontroli, tworząc oceny ryzyka pozostałego, które zapewniają dokładniejszy obraz pozycji bezpieczeństwa. Takie podejście obsługuje również ciągły monitoring ryzyka, utrzymując oceny aktualnym i zdolnym do działania [4].

Podsumowanie i następne kroki

Ukończenie oceny ryzyka ISO 27001 nie musi być długotrwałym procesem. Dzięki narzędziom AI, to, co kiedyś zajmowało małym organizacjom 2-3 tygodnie, można teraz zrobić w zaledwie kilka godzin - skracając czas do certyfikacji o 40-60% [5]. Sekret tkwi w ustawieniu solidnej metodologii i wykorzystaniu AI do obsługi zadań takich jak identyfikacja zagrożeń, ocena ryzyka i mapowanie kontroli [1][4]. To sprawne podejście układa grunt pod efektywne leczenie ryzyka i zapewnia ciągłą zgodność.

Po zakończeniu oceny, skoncentruj się na wykonaniu planów działań naprawczych i aktualizacji Oświadczenia o Zastosowaniu, aby zavalidować każdą kontrolę Załącznika A. Pamiętaj, aby zdefiniować jasne wyzwalacze do ponownych ocen - takie jak uruchomienie nowej usługi chmurowej, odpowiedź na incydent bezpieczeństwa lub dokonanie ważnych zmian w infrastrukturze [1][4]. Dla ryzyk wysokich i krytycznych, rozważ zaplanowanie przeglądów co dwa tygodnie, aby wyprzedzić potencjalne zagrożenia [3].

ISMS Copilot upraszcza cały ten proces dzięki narzędziom zasilanym AI do identyfikacji ryzyk i automatyzacji mapowania kontroli na ponad 30 frameworków. Platforma oferuje elastyczne plany i bezpłatną próbę, ułatwiając rozpoczęcie [6]. Możliwość mapowania wieloramowego pozwala na jednoczesne rozwiązanie wymagań ISO 27001, SOC 2 i GDPR, unikając duplikowania wysiłku [4][5][6].

Aby utrzymać zgodność, zbuduj na rejestrze ryzyka i planach działań naprawczych wspomaganymi AI elastyczną strategię. Ustal apetyt na ryzyko wcześnie, dwukrotnie sprawdź oceny generowane przez AI wewnętrznie i zaplanuj regularne audyty wewnętrzne - najlepiej 2-3 miesiące przed audytem certyfikacji - aby uchwycić i rozwiązać wszelkie luki [14]. Dzięki odpowiednim narzędziom AI i dobrze ustrukturyzowanemu planowi, Twój startup może uzyskać certyfikację w zaledwie 3-4 miesiące, znacznie szybciej niż zwykłe 6-12 miesięcy [5].

Najczęściej zadawane pytania

::: faq

Jakie dowody audytor będzie oczekiwać od oceny ryzyka wspomaganej AI?

Audytorzy będą wymagać dowodu, że ocena ryzyka przebiegała zgodnie ze ustrukturyzowanym i spójnym procesem. Oznacza to posiadanie jasnej dokumentacji dotyczącej sposobu identyfikacji, analizy i oceny ryzyk w krytycznych obszarach, takich jak bezpieczeństwo, operacje, zgodność i ryzyka unikalne dla AI.

Kluczowe elementy dowodu obejmują:

- Oceny ryzyka: Ilościowe określenie dotkliwości każdego zidentyfikowanego ryzyka.

- Oceny prawdopodobieństwa i wpływu: Pokazanie, jak prawdopodobne jest zaistnienie ryzyka i potencjalne konsekwencje.

- Szczegółowe plany działań naprawczych: Zarysowanie sposobu zarządzania lub łagodzenia każdego ryzyka.

Te elementy są niezbędne, aby wykazać zgodność ze standardami ISO 27001 i zapewnić, że podejście jest dokładne i systematyczne. :::

::: faq

Jak udowodnić, że moja ocena ryzyka jest spójna, a nie tylko "opinia AI"?

Aby utrzymać spójną ocenę ryzyka, wolną od subiektywności, niezbędne jest zastosowanie ustrukturyzowanego, powtarzalnego podejścia. ISMS Copilot sugeruje proste pięciokrokowe podejście: przegląd kontekstu, identyfikacja ryzyka, analiza, ocena i leczenie. Poprzez udokumentowanie tego procesu i jego spójne zastosowanie, możesz wykazać zgodność z ISO 27001. To zapewnia, że oceny ryzyka opierają się na systematycznej metodzie i są zgodne z ustalonymi standardami, zamiast polegać na subiektywnych wynikach generowanych przez AI. :::

::: faq

Jakie dane wejściowe powinienem dostarczyć AI, aby uniknąć ogólnych, nieaudytowalnych ryzyk?

Aby uniknąć ogólnych i nieaudytowalnych ryzyk podczas ocen ryzyka ISO 27001, ważne jest dostarczanie szczegółowych, charakterystycznych dla organizacji danych wejściowych. Oto co należy uwzględnić:

- Specyfika branży, wielkość firmy i szczegóły operacyjne: Dostosuj ocenę do typu i skali biznesu.

- Zakres ISMS: Wyraźnie zdefiniuj granice, w tym zasoby i procesy przepływu danych.

- Metodologia oceny ryzyka: Określ podejście i kryteria oceny używane do oceny ryzyk.

- Dane wywiadowcze dotyczące zagrożeń i szczegóły systemów: Uwzględnij dane dotyczące przeszłych incydentów, potencjalnych zagrożeń i architektury systemu.

- Informacje interesariuszy i kontrole: Dołącz szczegóły dotyczące interesariuszy i kontroli już wdrożonych.

Dostarczając ten poziom szczegółu, umożliwiasz AI wygenerowanie wyników, które są precyzyjne, praktyczne i zgodne z wymaganiami ISO 27001. :::

Powiązane artykuły

Mapowanie krzyżowe frameworków: NIST, ISO 27001, SOC2

Wykorzystaj NIST CSF do budowania ujednoliconych kontroli, które mapują ISO 27001 i SOC 2, zmniejszając nakład pracy audytu i koszty zgodności.

NIS2 i ISO 27001: Przewodnik Wizualizacji Pokrywania się

Pokazuje, jak ISO 27001 pokrywa 70–80% NIS2 i podkreśla luki, takie jak ścisłe raportowanie incydentów i odpowiedzialność kierownictwa.

Ustawa AI UE: Wyjaśnienie Wymagań Przejrzystości

Przegląd przejrzystości Ustawy AI UE: zasady ujawniania chatbotów i treści AI, standardy dokumentacji, harmonogramy i kary.